In dieser Anleitung wird beschrieben, wie Sie F5 BIG-IP einrichten, wenn Sie in Google Distributed Cloud integrieren und dabei den manuellen Load-Balancing-Modus in Google Distributed Cloud verwenden.

Die F5 BIG-IP-Plattform bietet verschiedene Dienste, mit denen Sie die Sicherheit, Verfügbarkeit und Leistung Ihrer Anwendungen verbessern können. Dazu gehören L7-Load-Balancing, Netzwerk-Firewalling, Web Application Firewalling (WAF) und DNS-Dienste. Für Google Distributed Cloud bietet BIG-IP externen Zugriff und L3/4-Load-Balancing-Dienste.

Zusätzliche Konfiguration

Nachdem das Einrichtungs-Tool abgeschlossen ist, müssen Sie für jeden Nutzercluster, den Sie bereitstellen und auf den Sie zugreifen möchten, eine Administratorpartition erstellen.

Zuerst definieren Sie eine Partition für den ersten Nutzercluster. Verwenden Sie Clusterpartitionen nicht für andere Zwecke. Für jeden der Cluster muss eine Partition vorhanden sein, die ausschließlich durch diesen Cluster verwendet wird.

BIG-IP für externe Endpunkte von Google Distributed Cloud konfigurieren

Wenn Sie gebündelten Ingress nicht deaktiviert haben, müssen Sie BIG-IP mit den virtuellen Servern (VIPs) konfigurieren, die den folgenden Google Distributed Cloud-Endpunkten entsprechen:

Nutzerpartition

- VIP für den Ingress-Controller des Nutzerclusters (freigegebener Port:

443) - VIP für den Ingress-Controller des Nutzerclusters (freigegebener Port:

80)

- VIP für den Ingress-Controller des Nutzerclusters (freigegebener Port:

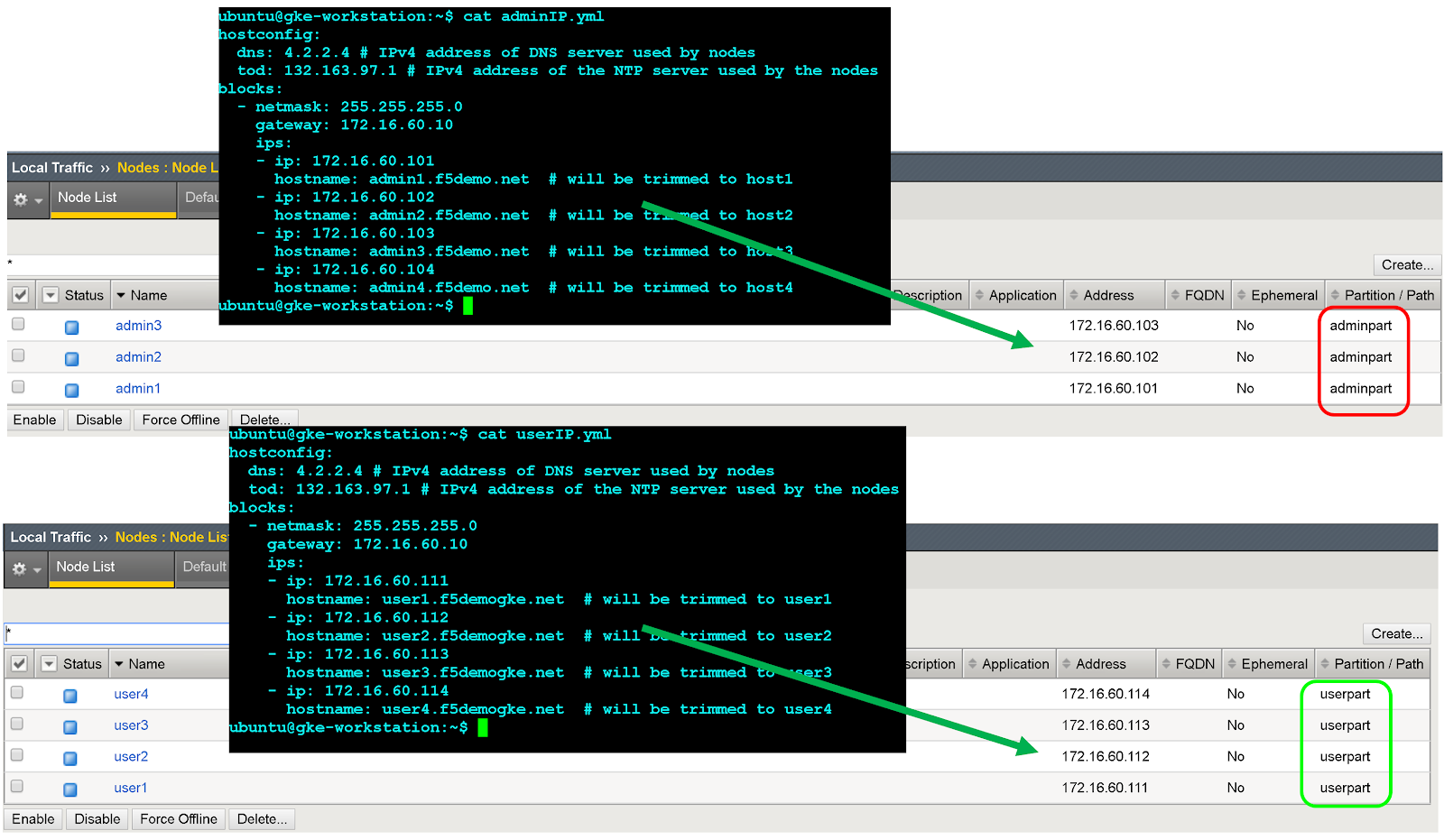

Knotenobjekt erstellen

Die externen IP-Adressen der Clusterknoten werden wiederum verwendet, um Knotenobjekte auf dem BIG-IP-System zu konfigurieren. Sie erstellen ein Knotenobjekt für jeden Google Distributed Cloud-Clusternknoten. Die Knoten werden Back-End-Pools hinzugefügt, die dann mit virtuellen Servern verknüpft werden.

- Rufen Sie die IP-Adresse auf, um sich in der BIG-IP-Verwaltungskonsole anzumelden. Die Adresse wird während der Installation angegeben.

- Klicken Sie auf die zuvor erstellte Nutzerpartition.

- Gehen Sie zu Lokaler Traffic > Knoten > Knotenliste.

- Klicken Sie auf Erstellen.

Geben Sie einen Namen und eine IP-Adresse für jeden Clusterhost ein und klicken Sie auf Fertig.

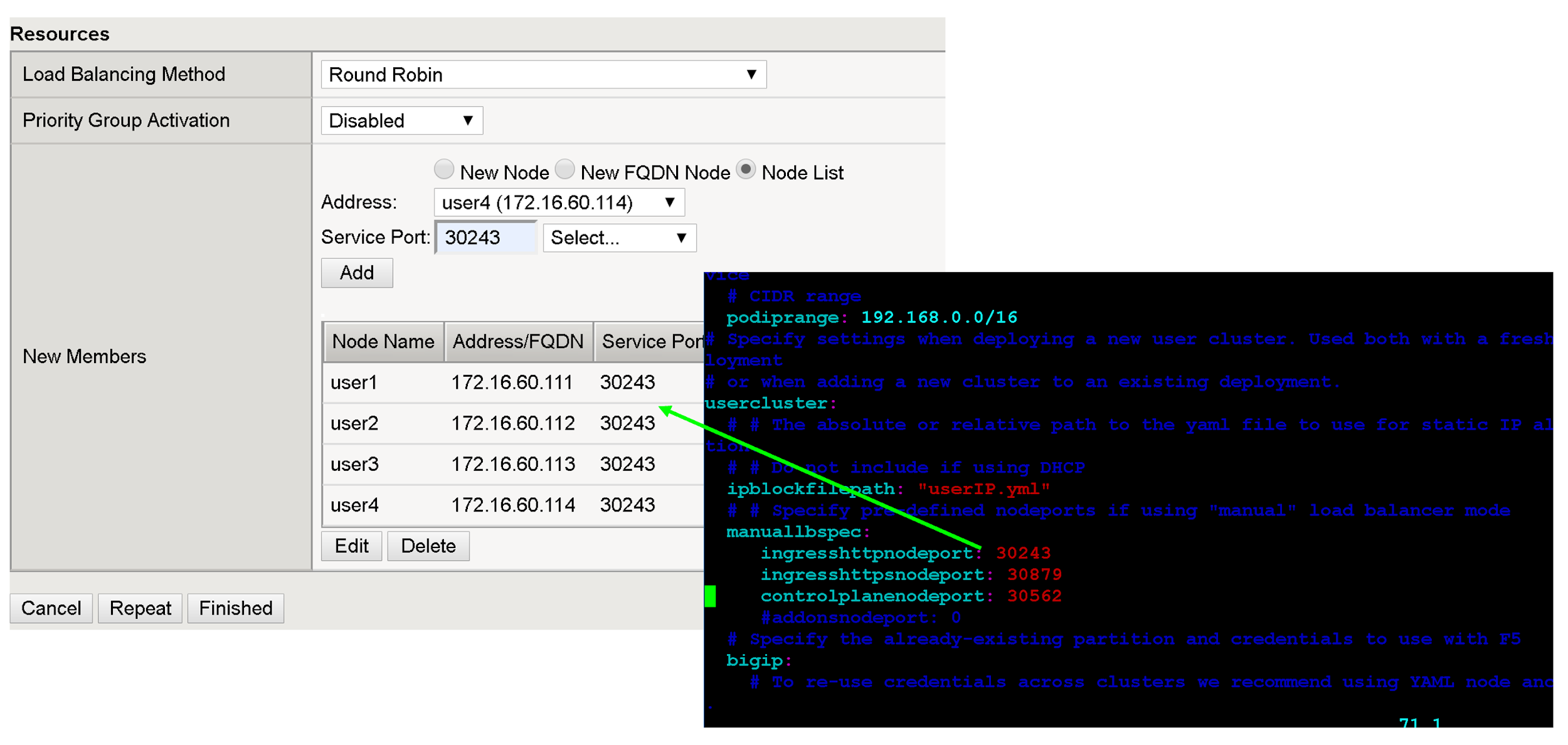

Backend-Pools erstellen

Sie erstellen einen Backend-Pool für jeden Knotenport.

- Klicken Sie in der BIG-IP-Verwaltungskonsole auf User partition (Nutzerpartition) für die Nutzerpartition, die Sie zuvor erstellt haben.

- Gehen Sie zu Lokaler Traffic > Pools > Poolliste.

- Klicken Sie auf Erstellen.

- Klicken Sie in der Drop-down-Liste Konfiguration auf Erweitert.

- Geben Sie im Feld Name

Istio-80-poolein. - Klicken Sie unter Health Monitor (Systemdiagnose) auf tcp, um die Erreichbarkeit des Poolmitglieds zu prüfen. Optional: Da es sich um eine manuelle Konfiguration handelt, können Sie auch erweiterte Monitore verwenden, die für Ihre Bereitstellung geeignet sind.

Klicken Sie für Action on Service Down (Aktion bei Dienstausfall) auf Reject (Ablehnen).

Klicken Sie für diese Anleitung in der Drop-down-Liste Load Balancing Method (Load-Balancing-Methode) auf Round Robin (Zyklisches Verfahren).

Klicken Sie im Bereich Neue Mitglieder auf Knotenliste und wählen Sie dann den zuvor erstellten Knoten aus.

Geben Sie im Feld Service Port den entsprechenden

nodePortaus der Konfigurationsdatei oderspec.ports[?].nodePortim Kubernetes-Dienst für Istio-Ingress (Name:istio-ingress, Namespace:gke-system) ein.Klicken Sie auf Hinzufügen.

Wiederholen Sie die Schritte 8 und 9 und fügen Sie jede Clusterknoteninstanz hinzu.

Klicken Sie auf Fertig.

Wiederholen Sie alle Schritte in diesem Abschnitt für die verbleibenden user cluster nodePorts.

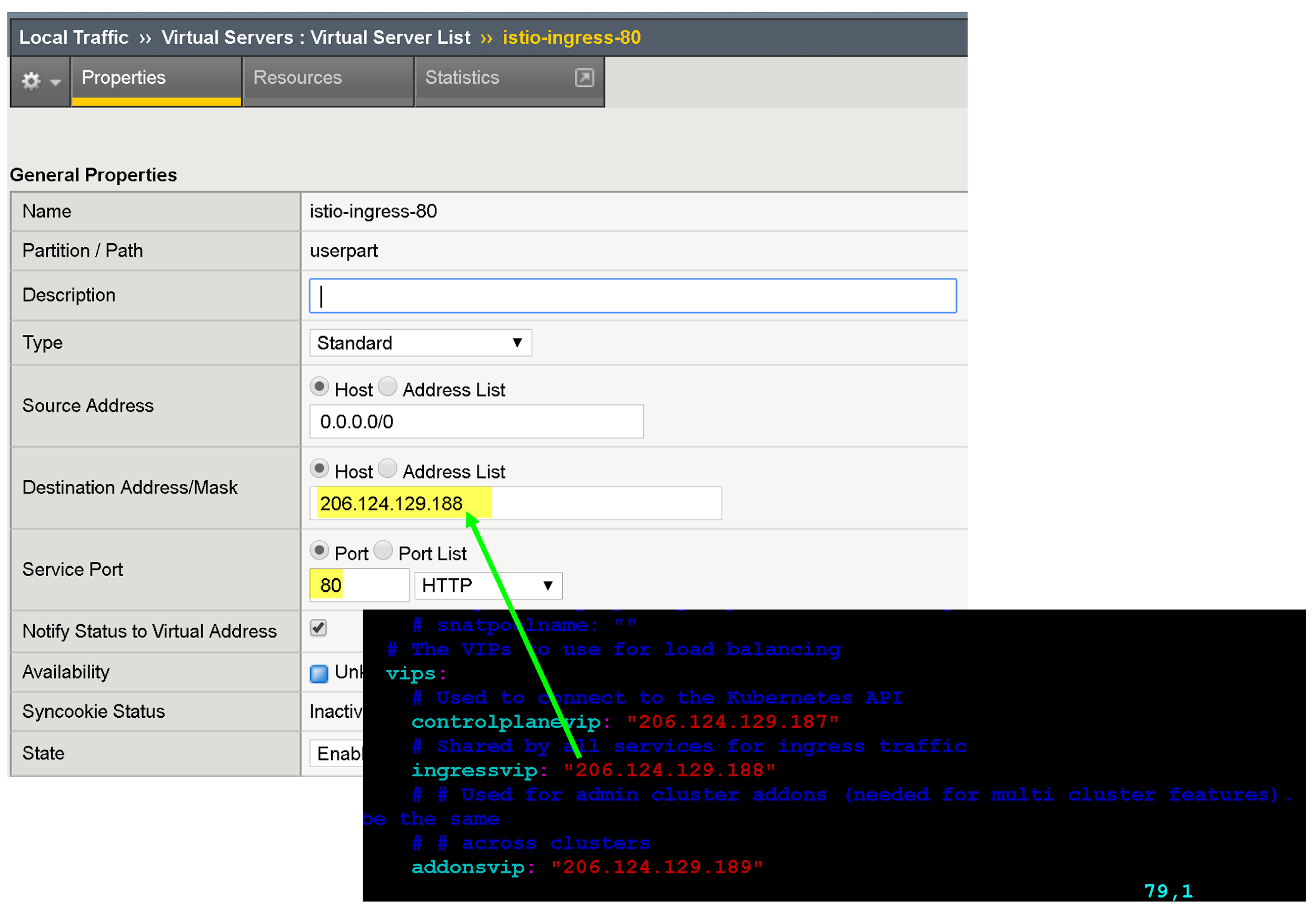

Virtuelle Server erstellen

Sie erstellen insgesamt zwei virtuelle Server auf dem BIG-IP für den ersten Nutzercluster. Die virtuellen Server entsprechen den Kombinationen aus VIP und Port.

- Klicken Sie in der BIG-IP-Verwaltungskonsole auf die Nutzerpartition, die Sie zuvor erstellt haben.

- Gehen Sie zu Lokaler Traffic > Virtuelle Server > Virtuelle Serverliste.

- Klicken Sie auf Erstellen.

- Geben Sie im Feld Name

istio-ingress-80ein. Geben Sie im Feld Zieladresse/Maske die IP-Adresse für die VIP ein. Verwenden Sie für dieses Tutorial die HTTP-Ingress-VIP im

configuration file- oderspec.loadBalancerIP-Kubernetes-Dienst für Istio-Ingress (Name:istio-ingress, Namespace:gke-system) in der Laufzeit.Geben Sie im Feld Service Port den entsprechenden Listener-Port für die VIP ein. Verwenden Sie für diese Anleitung Port

80oderspec.ports[?].portim Kubernetes-Dienst für den Istio-Ingress zur Laufzeit (Name:istio-ingress, Namespace:gke-system).

Es gibt mehrere Konfigurationsoptionen, mit denen Sie den Endpunkt Ihrer App optimieren können, z. B. durch die Zuordnung von protokollspezifischen Profilen, Zertifikatprofilen und WAF-Richtlinien.

Klicken Sie für Source Address Translation auf Auto Map.

Wählen Sie unter Default Pool (Standardpool) den entsprechenden Pool aus, den Sie zuvor erstellt haben.

Klicken Sie auf Fertig.

Archiv der aktuellen Konfiguration erstellen und herunterladen

Nächste Schritte

So können Sie die Sicherheit und Leistung der externen VIPs weiter verbessern:

Weitere Informationen zu BIG-IP-Konfigurationen und -Funktionen: