API キーを使用すると、特定の API メソッドや API のすべてのメソッドに対するアクセスを制限できます。このページでは、API キーを持つクライアントに対する API アクセスの制限方法と API キーの作成方法について説明します。

Extensible Service Proxy(ESP) は Service Control API を使用して、API キーと、その API キーとプロジェクトで有効にされた API との関連付けを検証します。API キーを必須とするように API が設定されている場合は、保護されたメソッド、クラス、API へのリクエストは適切なキーがない限り拒否されます。適切なキーとは、プロジェクト内で生成されたものか、API を有効にする権限を付与されたデベロッパーに属する別のプロジェクトで生成されたもののことです。API キーがどのプロジェクトで作成されたかはログに記録されず、リクエスト ヘッダーにも追加されません。ただし、特定のコンシューマ プロジェクトのフィルタリングに記載されているとおり、クライアントが関連付けられている Google Cloudプロジェクトは、[エンドポイント] > [サービス] に表示されます。

API キーの作成が必要な Google Cloud プロジェクトについては、API キーにより保護されている API を共有するをご覧ください。

gRPC サービスのデフォルトでは、すべての API メソッドでアクセス用の API キーが必要になります。API 全体または特定のメソッドの API キーを必須とする設定を無効にできます。これを行うには、次の手順で説明するように、サービス構成に usage セクションを追加してルールとセレクタを構成します。

すべての API メソッドへのアクセスを制限または許可する

API のアクセスに API キーが必要ないことを指定するには:

プロジェクトの gRPC サービス構成ファイルをテキスト エディタで開き、

usageセクションを探します(このセクションがない場合は追加します)。usageセクションで、次のようにallow_unregistered_callsルールを指定します。selectorでワイルドカード"*"を使用すると、API のすべてのメソッドにルールが適用されます。usage: rules: # All methods can be called without an API Key. - selector: "*" allow_unregistered_calls: true

メソッドの API キー制限を削除する

API のアクセスを制限している場合に、特定のメソッドについてのみ API キー検証を無効にするには:

プロジェクトの gRPC サービス構成ファイルをテキスト エディタで開き、

usageセクションを探します(セクションがない場合には追加します)。usageセクションで、次のようにallow_unregistered_callsルールを指定します。selectorは、指定したメソッドにのみルールが適用されることを意味します(この場合はListShelves)。usage: rules: # ListShelves method can be called without an API Key. - selector: endpoints.examples.bookstore.Bookstore.ListShelves allow_unregistered_calls: true

API キーを使って API を呼び出す

API の呼び出し方法は、呼び出し元が gRPC クライアントか HTTP クライアントかによって異なります。

gRPC クライアント

メソッドで API キーが必要な場合、gRPC クライアントがメソッドの呼び出しでキー値を x-api-key メタデータとして渡す必要があります。

Python

Java

Go

Node.js

HTTP クライアント

gRPC の HTTP コード変換機能に Cloud Endpoints を使用している場合、HTTP クライアントは OpenAPI サービスの場合と同じ方法でキーをクエリ パラメータとして送信できます。

API キーにより保護されている API を共有する

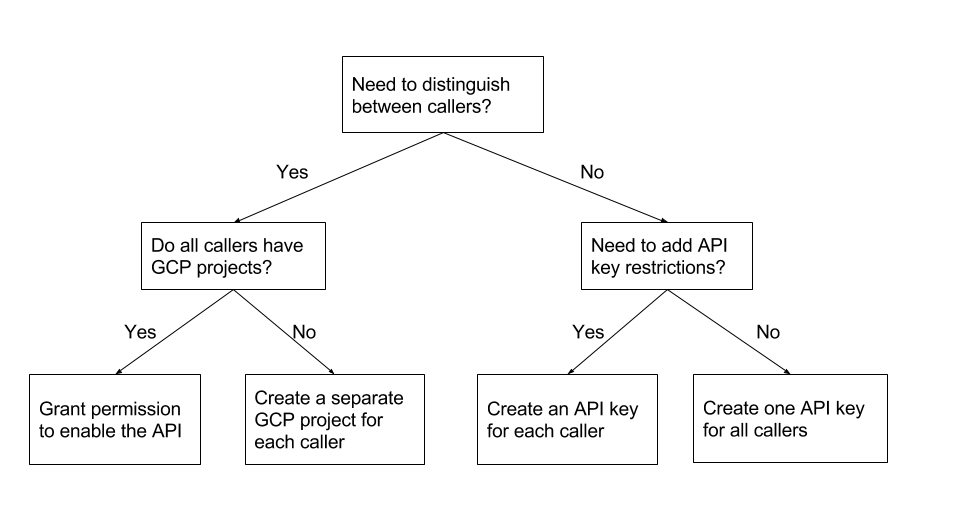

API キーは、作成された Google Cloud プロジェクトに関連付けられます。API で API キーを必須とするように設定すると、API キーが作成される Google Cloud プロジェクトは、次の質問に対する回答によって異なります。

- API の個々の呼び出し元を互いに区別して、割り当てなどの Endpoints 機能を使用できるようにする必要があるか。

- API のすべての呼び出し元に独自の Google Cloud プロジェクトがあるか。

- 異なる API キー制限を設定する必要があるか。

どの Google Cloudプロジェクトで API キーを作成するかを決定するためのガイドとして、以下のディシジョン ツリーを使用できます。

API を有効にする権限を付与する

API の個々の呼び出し元を区別する必要があり、呼び出し元ごとに独自の Google Cloud プロジェクトがある場合、各自の Google Cloud プロジェクトで API を有効にする権限をプリンシパルに付与できます。これにより、ユーザーは API で使用する API キーを各自で作成できます。

たとえば、社内のクライアント プログラムに独自の Google Cloudプロジェクトが関連付けられ、これらのプログラムが使用する API を作成しているとします。API の呼び出し元を区別するには、各呼び出し元の API キーをそれぞれの Google Cloud プロジェクトで作成する必要があります。この場合、クライアント プログラムの Google Cloud プロジェクトで API を有効にする権限をプロジェクトのメンバーに付与します。

ユーザーが独自の API キーを作成できるようにするには:

- API が構成されている Google Cloud プロジェクトで、API を有効にする権限を各ユーザーに付与します。

- 各ユーザーと連絡を取り、ユーザーの Google Cloudプロジェクトで API を有効化し、 API キーを作成できるようになったことを知らせます。

呼び出し元ごとに個別の Google Cloud プロジェクトを作成する

API の個々の呼び出し元を区別する必要がある場合、すべての呼び出し元が Google Cloud プロジェクトを持っているとは限らない状況では、呼び出し元ごとに個別の Google Cloud プロジェクトと API キーを作成できます。プロジェクトを作成する前に、プロジェクトに関連付けられた呼び出し元を簡単に識別できるようにプロジェクト名について考慮してください。

たとえば、API を利用する外部ユーザーがあり、API を呼び出すクライアント プログラムの作成方法がわからないとします。クライアントによっては、 Google Cloud サービスを使用して Google Cloud プロジェクトを持っている場合や、そうでない場合があるでしょう。個々の呼び出し元を区別するには、呼び出し元ごとに個別の Google Cloud プロジェクトと API キーを作成する必要があります。

呼び出し元ごとに個別の Google Cloud プロジェクトと API キーを作成するには:

呼び出し元ごとに API キーを作成する

API の呼び出し元を区別する必要はないものの、API キーの制限を追加する必要がある場合は、同じプロジェクト内で呼び出し元ごとに個別の API キーを作成できます。

同じプロジェクト内で呼び出し元ごとに API キーを作成するには:

- API が構成されているプロジェクトまたは API が有効化されているプロジェクトで、API キー制限が必要なユーザーごとに API キーを作成します。

- それぞれの呼び出し元に API キーを付与します。

すべての呼び出し元に同じ API キーを作成する

API の呼び出し元を区別する必要も、API の制限を追加する必要もないが、(匿名アクセスを防ぐなどの目的で)API キーを要求する場合は、すべての呼び出し元が使用する 1 つの API キーを作成できます。

すべての呼び出し元に同じ API キーを作成するには:- API が構成されているプロジェクトまたは API が有効化されているプロジェクトで、必要な API キー制限があるすべての呼び出し元に使用する API キーを作成します。

- すべての呼び出し元に同じ API キーを付与します。