CrowdStrike Detects API에서 Alerts API로 이전

이 섹션에서는 알림 API를 사용하도록 구성을 이전하고 데이터 수집이 중단되지 않도록 하는 방법을 설명합니다.

영향을 받는 대상

다음 두 조건을 모두 충족하는 경우 이 변경사항이 적용됩니다.

CS_DETECTS로그 유형에 매핑되는 CrowdStrike Detection Cloud Monitoring API 커넥터를 사용하는 활성 데이터 피드가 있습니다.- 이 피드에 대해 구성된 CrowdStrike API 클라이언트에 알림에 대한 읽기 권한이 없습니다.

서비스 중단을 방지하려면 2025년 9월 30일 전에 다음 절차 중 하나를 완료하세요.

옵션 1: 기존 CrowdStrike API 클라이언트의 권한 업데이트 (권장)

이 접근 방식은 CrowdStrike Falcon 콘솔에서만 구성 변경이 필요하며 CS_DETECTS 로그 유형을 참조하는 기존 감지 규칙에 미치는 영향이 가장 적습니다.

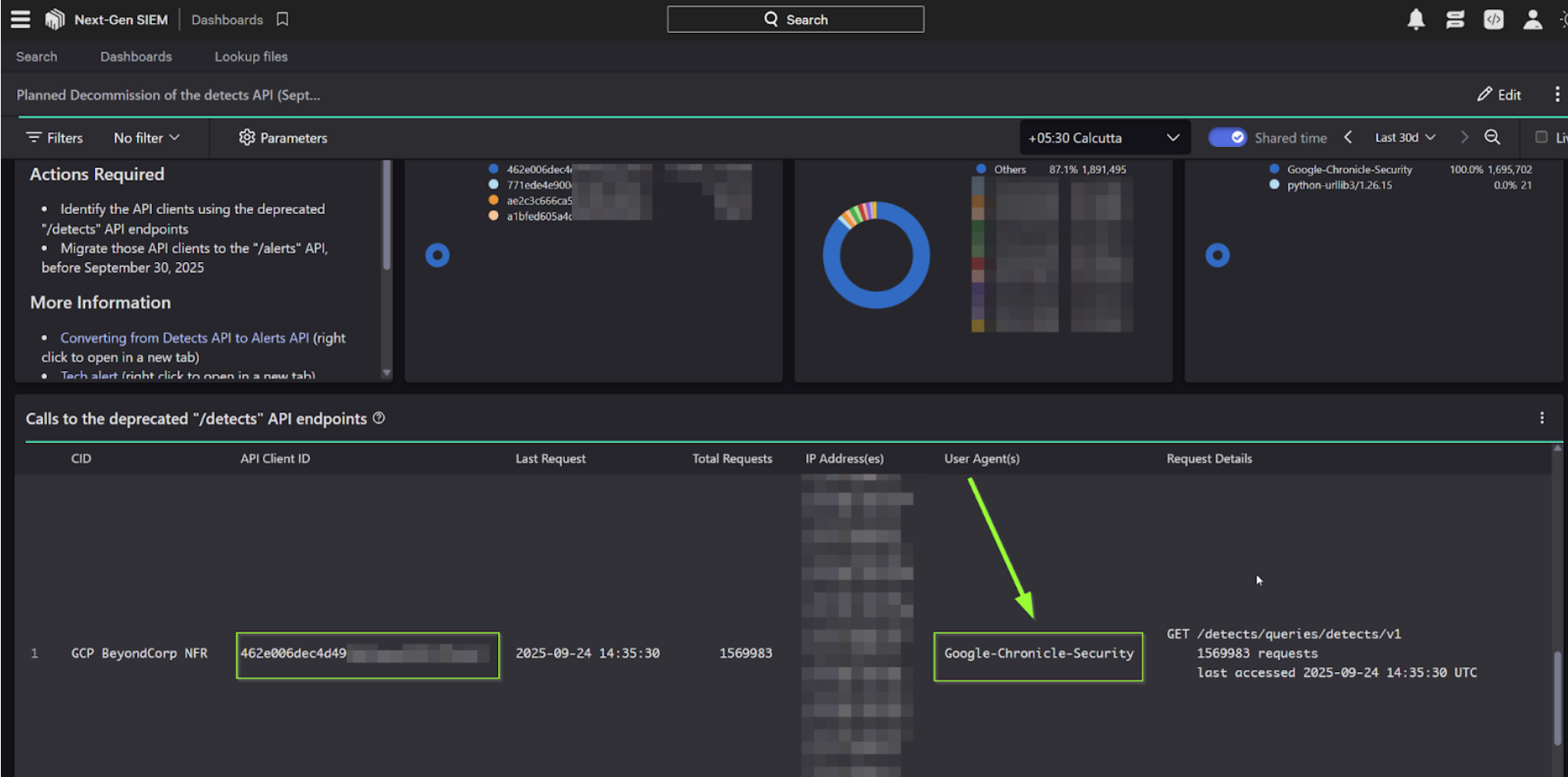

시작하기 전에 감지 API를 사용하여 API 클라이언트를 식별합니다. CrowdStrike는 지원 중단된 엔드포인트를 사용하는 API 클라이언트를 식별하는 데 도움이 되는 대시보드를 제공합니다. Google SecOps 감지 모니터링 피드에서 사용하는 API 클라이언트에는 Google-Chronicle-Security로 시작하는 사용자 에이전트 문자열이 있습니다.

대시보드를 설정하고 사용하려면 다음 단계를 따르세요.

- CrowdStrike 지원 문서로 이동하여 페이지 하단에 첨부된 PlannedDecommissionofthedetectsAPI(September30,2025)라는 YAML 파일을 다운로드합니다.

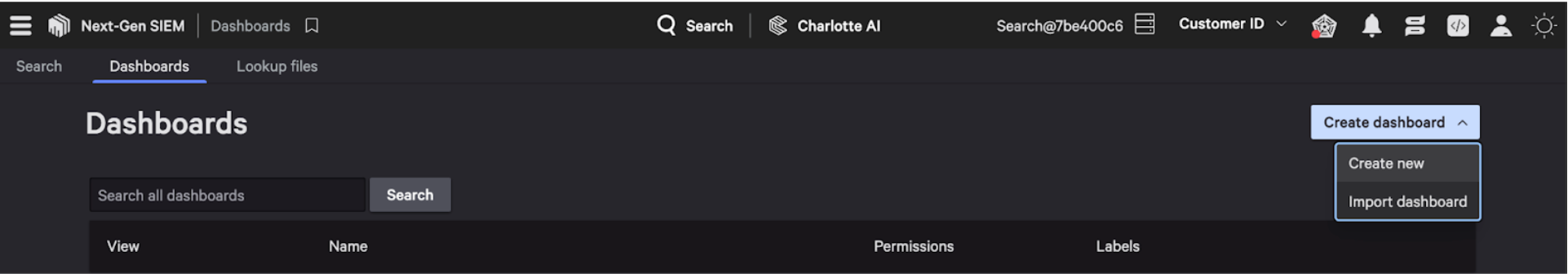

- Falcon 콘솔에서 차세대 SIEM > 로그 관리 > 대시보드로 이동합니다.

- 대시보드 만들기 목록에서 새로 만들기를 선택합니다.

- 대시보드 가져오기를 클릭합니다.

- 다운로드한 YAML 파일을 가져옵니다.

- 대시보드에서 지원 중단된 '/detects' API 엔드포인트 호출 표로 이동합니다. 이 표에는 지원 중단된 엔드포인트를 호출하는 모든 API 클라이언트의 클라이언트 ID가 나열되어 있습니다.

- 이전 단계에서 식별된 각 API 클라이언트 ID에 대해 이미지에 표시된 대로 알림에 대한 읽기 권한을 부여합니다.

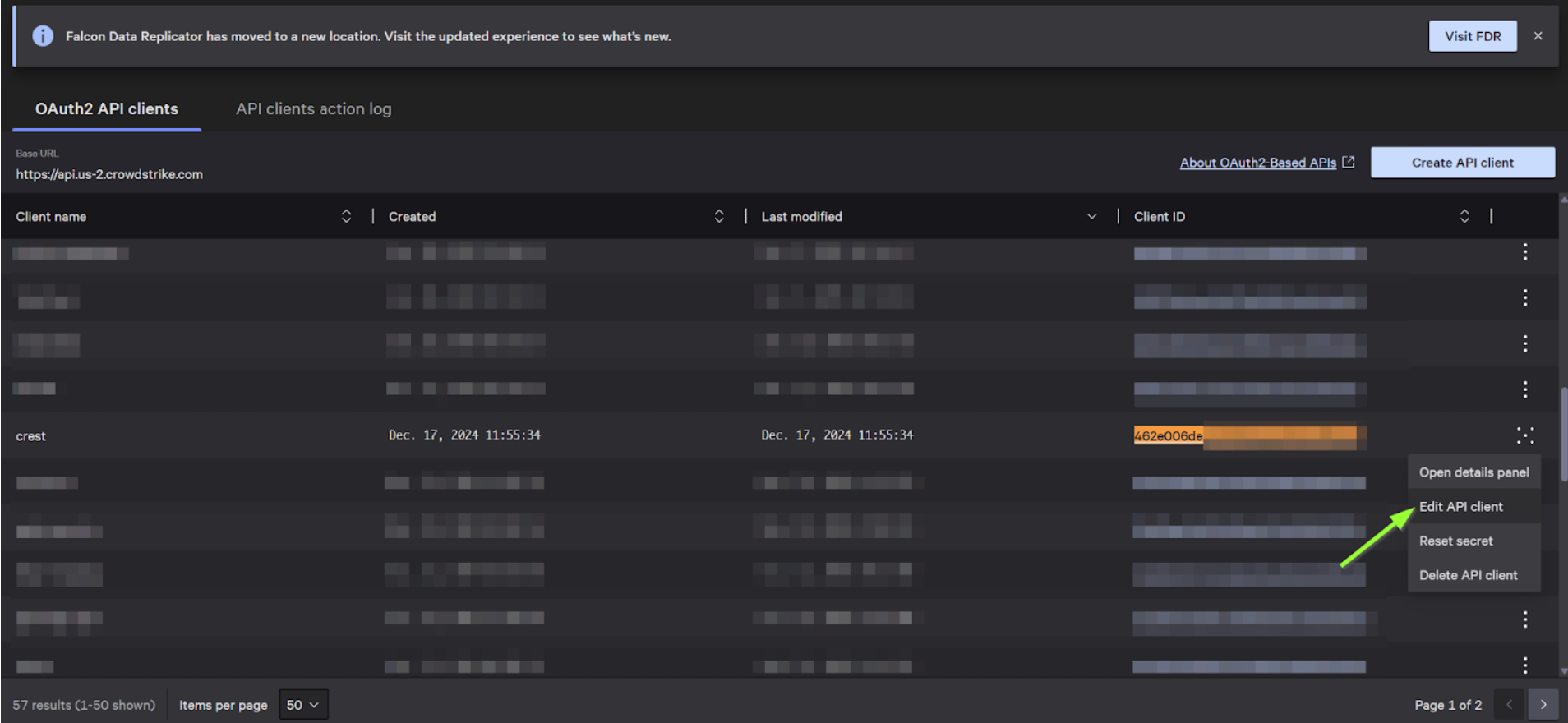

- Falcon 콘솔에서 OAuth2 API 클라이언트 탭으로 이동합니다. 특정 클라이언트 ID를 찾으려면 여러 페이지를 살펴봐야 할 수도 있습니다.

- 수정할 API 클라이언트를 선택하고 API 클라이언트 수정을 클릭합니다.

- API 클라이언트 수정 양식의 표에서 알림의 읽기 체크박스를 선택합니다.

- 고객 세부정보 업데이트를 클릭합니다.

변경사항을 확인하여 이전이 성공적으로 이루어졌는지 확인합니다.

- Google SecOps의 CrowdStrike 피드가 데이터를 계속 수신하는지 확인합니다.

- 30분 후에 Falcon 콘솔에서 대시보드를 다시 확인합니다. 업데이트된 클라이언트 ID에서 Detects API에 대한 호출이 더 이상 대시보드에 등록되지 않습니다.

옵션 2: 새 CrowdStrike API 클라이언트 생성 및 사용

기존 API 클라이언트 ID를 식별하는 데 문제가 있는 경우 이 옵션을 사용하세요.

CS_DETECTS 로그 유형의 Google SecOps 커넥터는 먼저 Alerts API를 자동으로 사용하려고 시도합니다. 필수 권한이 누락된 경우 감지 API를 사용합니다. 올바른 권한으로 새 클라이언트를 만들면 커넥터가 최신 알림 API를 사용할 수 있습니다.

- CrowdStrike Falcon 콘솔에서 OAuth2 API 클라이언트 섹션으로 이동합니다.

- API 클라이언트 만들기를 클릭합니다.

- API 클라이언트 만들기 양식의 표에서 알림에 대해 읽기 체크박스를 선택합니다.

- API 클라이언트 생성됨 양식에서 클라이언트 ID, 보안 비밀번호, 기본 URL 필드의 정보를 복사합니다.

- Google SecOps에서 SIEM 설정 > 피드로 이동합니다.

- CrowdStrike 감지 모니터링 (

CS_DETECTS) 피드를 찾아 피드 수정을 클릭합니다. - 기존 사용자 인증 정보를 Falcon 콘솔에서 복사한 클라이언트 ID와 클라이언트 보안 비밀번호로 바꿉니다.

- 피드 구성을 검토하고 제출을 클릭합니다.

- 모든 Google SecOps 인스턴스에서 각

CS_DETECTS피드에 대해 이 단계를 반복합니다.

변경사항 확인하기

피드를 업데이트한 후 마이그레이션이 성공했는지 확인합니다.

- Google SecOps의 CrowdStrike 피드가 계속 데이터를 수신하는지 확인합니다.

- 권장 방법에 설명된 대로 Falcon 콘솔에서 대시보드를 확인합니다. 대시보드에서 더 이상 detects API 호출을 등록하지 않아야 합니다.

자세한 내용은 공식 CrowdStrike 서비스 종료 알림을 참고하세요.

SOAR 통합에서 CrowdStrike 감지 API 지원 중단

CrowdStrike Falcon SOAR 통합은 작업 및 커넥터 내에서 Detections API를 사용했습니다. 이 API의 CrowdStrike 지원 중단은 다음 작업과 커넥터에 영향을 미칩니다.

- 감지에 댓글 추가

- 감지 닫기

- 감지 업데이트

- CrowdStrike - Detections Connector(CrowdStrike - 감지 커넥터)

SOAR CrowdStrike 통합은 이미 Detections API를 대체하는 Alerts API를 지원합니다. 새 알림 API를 사용하려면 다음을 수행해야 합니다.

- CrowdStrike - Alerts Connector를 설치합니다.

- 알림 업데이트 및 알림 댓글 추가 작업을 사용하도록 플레이북을 업데이트합니다.

도움이 더 필요하신가요? 커뮤니티 회원 및 Google SecOps 전문가로부터 답변을 받으세요.