Esegui la migrazione dall'API CrowdStrike Detects all'API Alerts

Questa sezione descrive come eseguire la migrazione della configurazione per utilizzare l'API Alerts ed evitare interruzioni nell'importazione dati.

Chi è interessato?

Questa modifica ti riguarda se soddisfi entrambe le seguenti condizioni:

- Hai feed di dati attivi che utilizzano il connettore API CrowdStrike Detection Cloud Monitoring,

che esegue il mapping al tipo di log

CS_DETECTS. - Il client API CrowdStrike configurato per questo feed non dispone dei privilegi di lettura per gli avvisi.

Per evitare l'interruzione del servizio, completa una delle seguenti procedure prima del 30 settembre 2025.

- Opzione 1: aggiorna le autorizzazioni per il client API CrowdStrike esistente (consigliata)

- Opzione 2: crea e utilizza un nuovo client API CrowdStrike

Opzione 1: aggiorna le autorizzazioni per il client API CrowdStrike esistente (consigliata)

Questo approccio richiede modifiche alla configurazione solo nella console CrowdStrike Falcon

e ha il minimo impatto sulle regole di rilevamento esistenti che fanno riferimento al tipo di log CS_DETECTS.

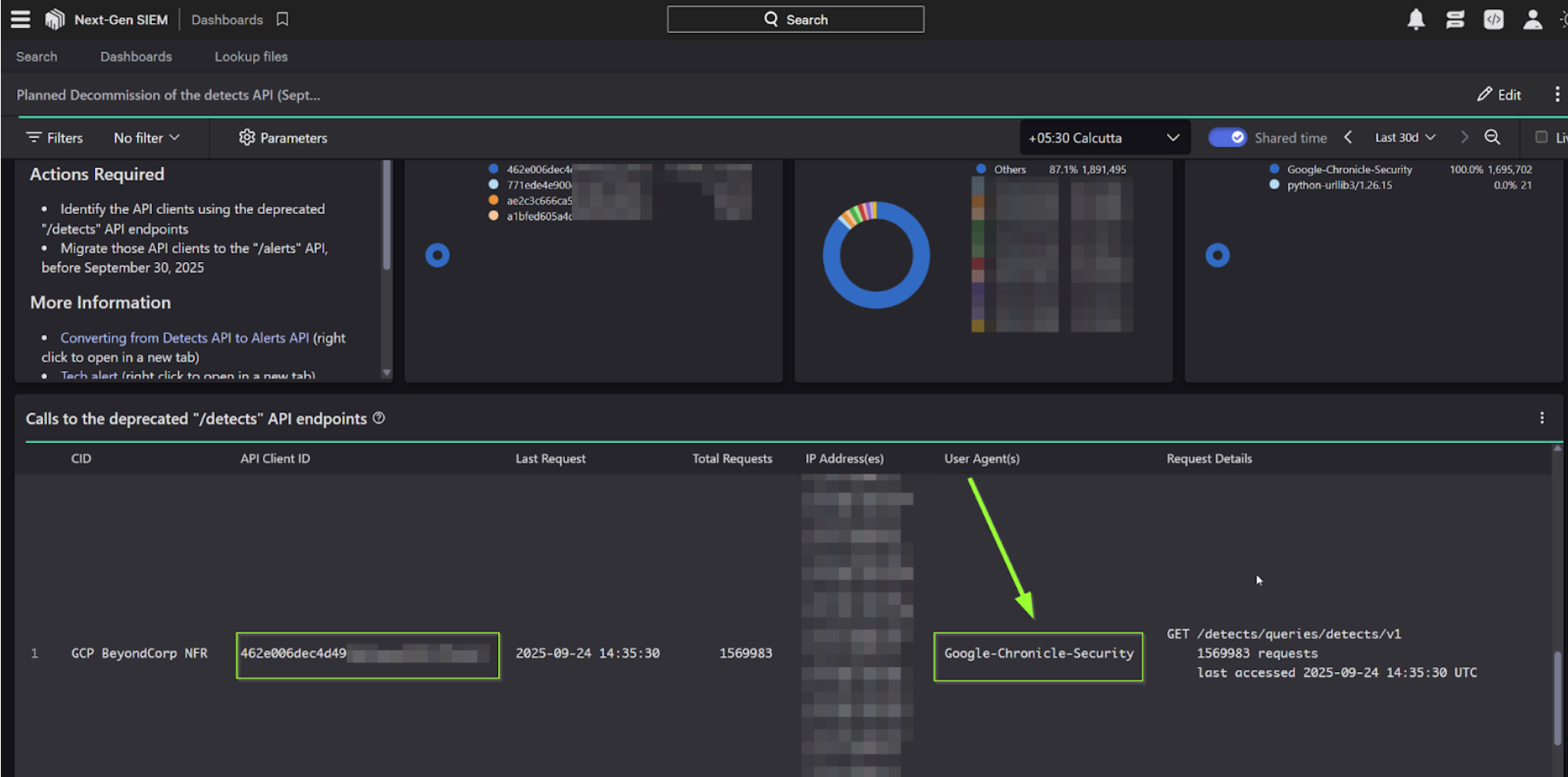

Prima di iniziare, identifica i client API utilizzando l'API Detects. CrowdStrike fornisce

una dashboard per aiutarti a identificare i client API che utilizzano endpoint ritirati. I client API utilizzati dal feed di monitoraggio del rilevamento di Google SecOps hanno una stringa user agent che inizia con Google-Chronicle-Security.

Per configurare e utilizzare la dashboard, segui questi passaggi:

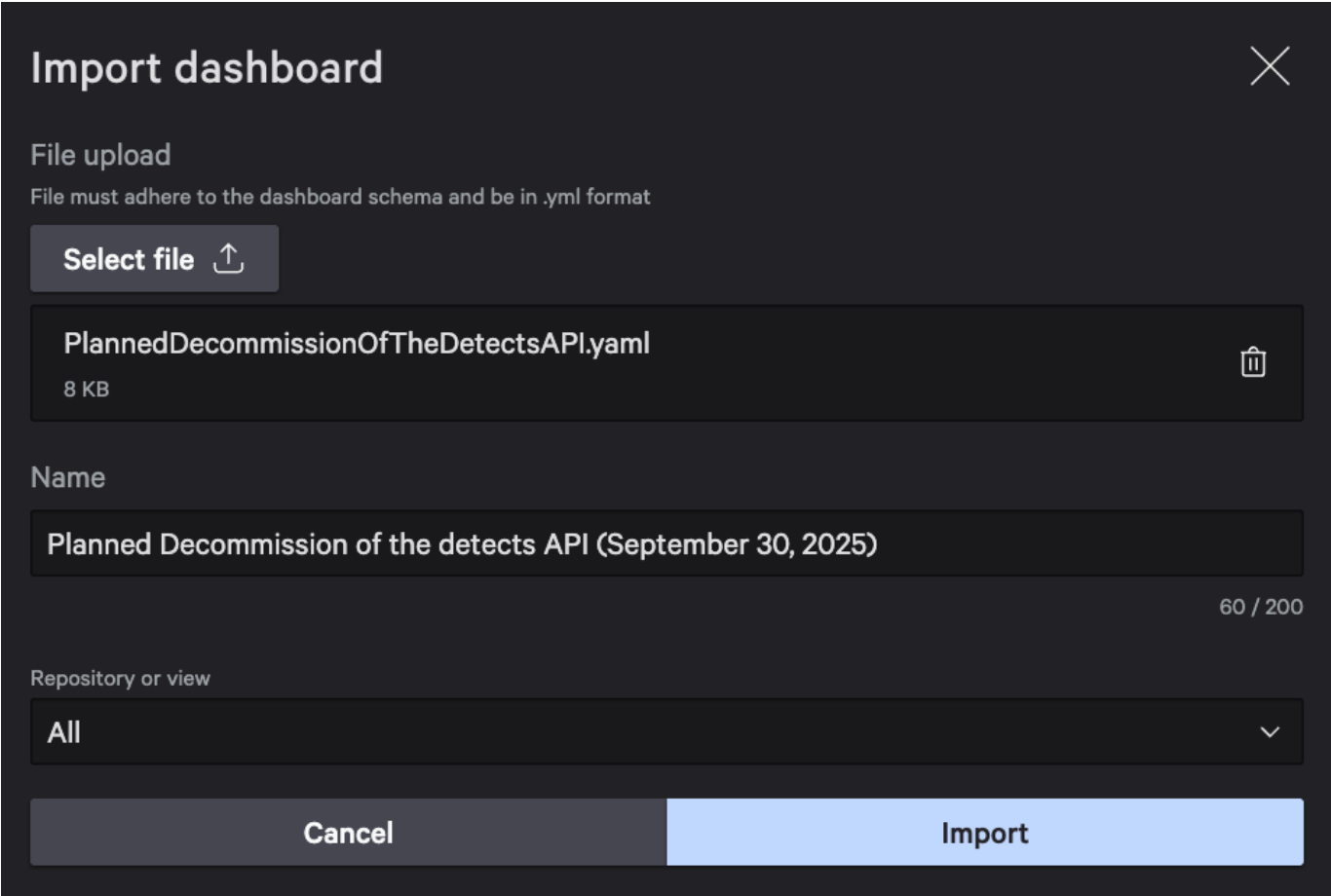

- Vai all'articolo del Centro assistenza CrowdStrike e scarica il file YAML intitolato PlannedDecommissionofthedetectsAPI(September30,2025), allegato in fondo alla pagina.

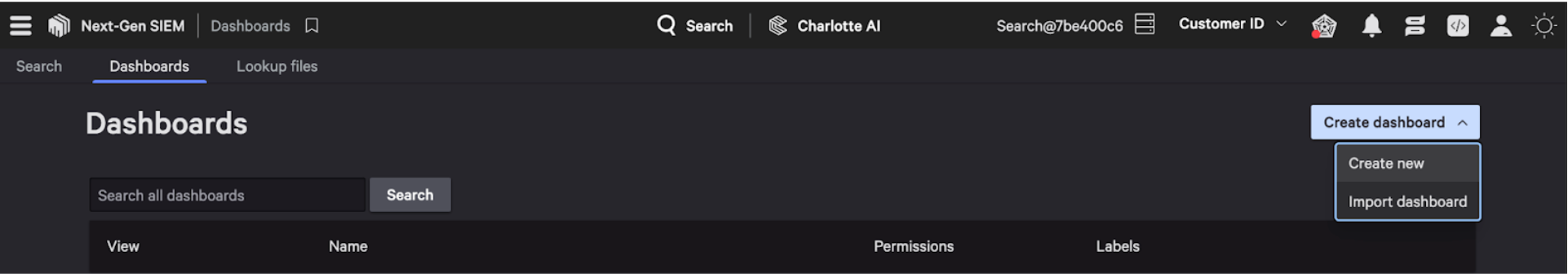

- Nella console Falcon, vai a Next-Gen SIEM > Log management > Dashboard.

- Dall'elenco Crea dashboard, seleziona Crea nuova.

- Fai clic su Importa dashboard.

- Importa il file YAML che hai scaricato.

- Nella dashboard, vai alla tabella Chiamate agli endpoint API "/detects" ritirati. Questa tabella elenca gli ID client di tutti i client API che chiamano l'endpoint ritirato.

- Per ogni ID client API identificato nel passaggio precedente, concedi l'autorizzazione di lettura

per gli avvisi, come mostrato nell'immagine.

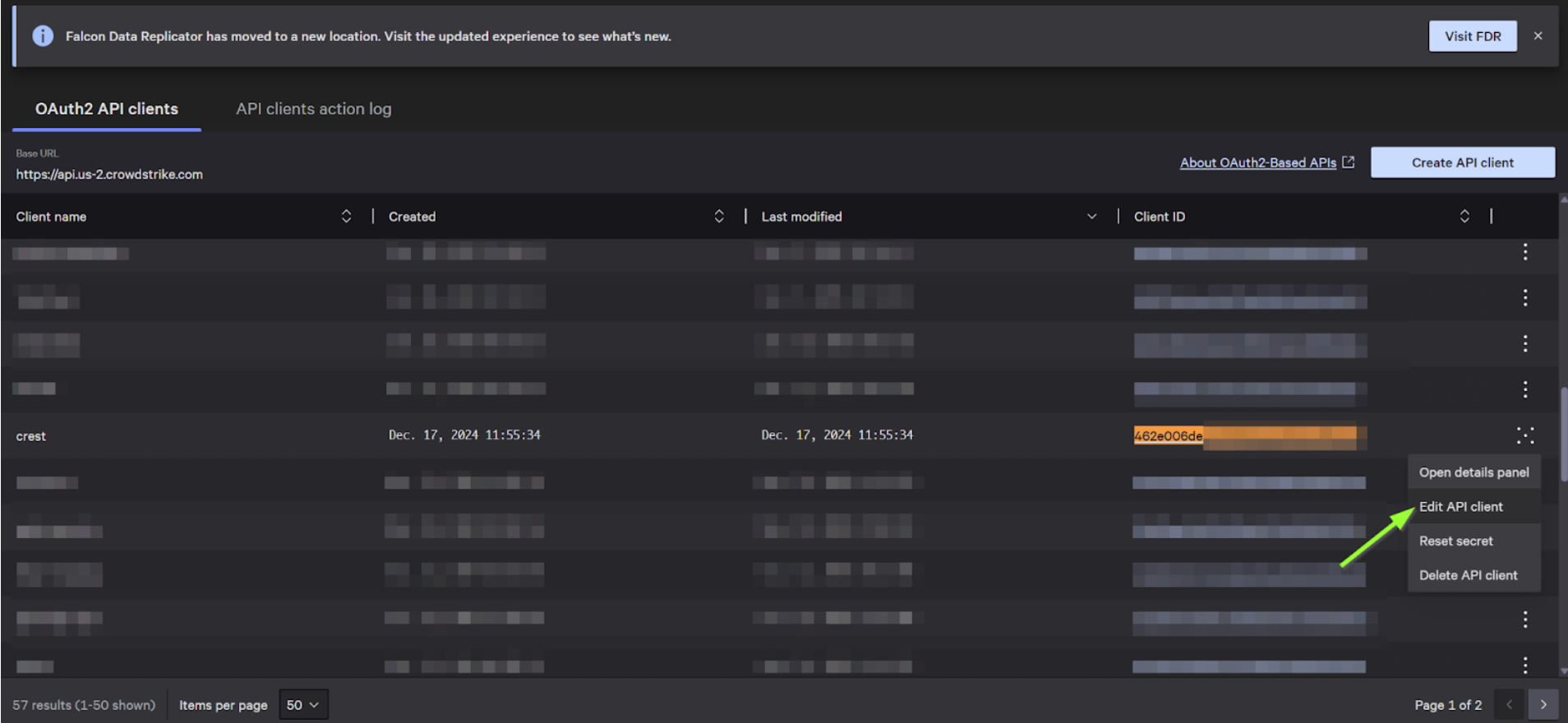

- Nella console Falcon, vai alla scheda Client API OAuth2. Potresti dover sfogliare più pagine per trovare un ID client specifico.

- Seleziona il client API che vuoi modificare e fai clic su Modifica client API.

- Nella tabella del modulo Modifica client API, seleziona la casella di controllo Lettura per gli avvisi.

- Fai clic su Aggiorna dettagli cliente.

Verifica le modifiche per assicurarti che la migrazione sia riuscita.

- Verifica che i feed CrowdStrike in Google SecOps continuino a ricevere dati.

- Controlla di nuovo la dashboard nella console Falcon dopo 30 minuti. La dashboard non deve più registrare chiamate all'API Detects dagli ID client aggiornati.

Opzione 2: crea e utilizza un nuovo client API CrowdStrike

Utilizza questa opzione se hai difficoltà a identificare gli ID client API esistenti.

Il connettore Google SecOps per il tipo di log CS_DETECTS tenta automaticamente

di utilizzare prima l'API Alerts. Se mancano le autorizzazioni richieste, utilizza l'API Detects. Creando un nuovo client con le autorizzazioni corrette, puoi assicurarti che il connettore utilizzi l'API Alerts moderna.

- Nella console CrowdStrike Falcon, vai alla sezione OAuth2 API clients.

- Fai clic su Crea client API.

- Nella tabella del modulo Crea client API, seleziona la casella di controllo Lettura per gli avvisi.

- Nel modulo Client API creato, copia le informazioni nei campi ID client, Secret e URL di base.

- In Google SecOps, vai a Impostazioni SIEM > Feed.

- Individua il feed CrowdStrike Detection Monitoring (

CS_DETECTS) e fai clic su Modifica feed. - Sostituisci le credenziali esistenti con l'ID client e il client secret che hai copiato dalla console Falcon.

- Rivedi la configurazione del feed e fai clic su Invia.

- Ripeti questi passaggi per ogni feed

CS_DETECTSin tutte le istanze di Google SecOps.

Verifica le modifiche

Dopo aver aggiornato il feed, verifica che la migrazione sia stata eseguita correttamente:

- Verifica che il feed CrowdStrike in Google SecOps continui a ricevere dati.

- Controlla la dashboard nella console Falcon come descritto nel metodo consigliato. La dashboard non deve più registrare chiamate all'API detects.

Per maggiori dettagli, consulta l'avviso di ritiro di CrowdStrike ufficiale.

Ritiro dell'API CrowdStrike Detections nell'integrazione SOAR

L'integrazione di CrowdStrike Falcon SOAR utilizzava l'API Detections all'interno di azioni e connettori. Il ritiro di questa API da parte di CrowdStrike influisce sulle seguenti azioni e sui seguenti connettori:

- Aggiungi commento al rilevamento

- Close Detection

- Aggiornamento del rilevamento

- CrowdStrike - Detections Connector

L'integrazione SOAR CrowdStrike supporta già l'API Alerts, che sostituisce l'API Detections. Per utilizzare la nuova API Alert, devi:

- Installa il connettore CrowdStrike - Alerts.

- Aggiorna i playbook per utilizzare le azioni Aggiorna avviso e Aggiungi commento all'avviso.

Hai bisogno di ulteriore assistenza? Ricevi risposte dai membri della community e dai professionisti di Google SecOps.