Cette page présente la navigation dans Security Command Center Enterprise et ce que vous pouvez faire avec les pages de premier niveau de Security Command Center. Si vous utilisez Security Command Center Standard ou Premium, consultez Utiliser Security Command Center Standard ou Premium dans la console Google Cloud .

Si Security Command Center n'est pas actif, vous êtes invité à l'activer. Pour en savoir plus sur l'activation de Security Command Center Enterprise, consultez Activer le niveau Security Command Center Enterprise.

Autorisations IAM requises

Pour utiliser Security Command Center avec tous les niveaux de service, vous devez disposer d'un rôle IAM (Identity and Access Management) contenant les autorisations appropriées :

- Le lecteur administrateur du centre de sécurité (

roles/securitycenter.adminViewer) vous permet d'afficher Security Command Center. - L'éditeur administrateur du centre de sécurité (

roles/securitycenter.adminEditor) vous permet d'afficher Security Command Center et d'y apporter des modifications. - Le rôle Lecteur du service Chronicle (

roles/chroniclesm.viewer) vous permet d'afficher l'instance Google SecOps associée.

Si les règles de votre organisation sont définies sur restreindre les identités par domaine, vous devez vous connecter à la console Google Cloud avec un compte appartenant à un domaine autorisé.

Les rôles IAM pour Security Command Center peuvent être accordés au niveau de l'organisation, du dossier ou du projet. Votre capacité à afficher, modifier, créer ou mettre à jour les résultats, les éléments et les sources de sécurité dépend du niveau pour lequel vous disposez d'un accès. Pour en savoir plus sur les rôles Security Command Center, consultez la page Contrôle des accès.

Vous devez également disposer de l'un des rôles IAM suivants :

- Administrateur Chronicle SOAR (

roles/chronicle.soarAdmin) - Gestionnaire de menaces Chronicle SOAR (

roles/chronicle.soarThreatManager) - Gestionnaire de failles Chronicle SOAR

(

roles/chronicle.soarVulnerabilityManager)

Pour activer l'accès aux fonctionnalités liées à SOAR, vous devez également mapper ces rôles de gestion des identités et des accès à un rôle SOC, un groupe d'autorisations et un environnement sur la page Paramètres > Paramètres SOAR. Pour en savoir plus, consultez Mapper et autoriser des utilisateurs à l'aide d'IAM.

Accéder à Security Command Center dans la console Google Cloud

Vous pouvez accéder au contenu Security Command Center dans la console Google Cloud depuis la page Présentation des risques.

Accédez à Security Command Center :

Sélectionnez l'organisation dans laquelle vous avez activé Security Command Center Enterprise.

Si Security Command Center est actif dans l'organisation ou le projet que vous sélectionnez, la page Présentation des risques s'affiche avec une vue d'ensemble.

Fonctionnalités et navigation dans Security Command Center

La navigation dans Security Command Center Enterprise est décrite ci-dessous. Si vous utilisez Security Command Center Standard ou Premium, consultez Utiliser Security Command Center Standard ou Premium dans la console Google Cloud .

Les tâches que vous pouvez effectuer dépendent de votre niveau de service Security Command Center, des services activés et des autorisations du rôle IAM qui vous a été attribué.

La barre de navigation de gauche de Security Command Center Enterprise inclut des liens vers les pages du locataire Google Security Operations configuré lors de l'activation de Security Command Center Enterprise.

De plus, le locataire Google Security Operations configuré lors de l'activation de Security Command Center Enterprise inclut des liens vers un sous-ensemble de pages de la console Google Cloud .

Pour savoir quelles fonctionnalités Google Security Operations sont disponibles avec Security Command Center Enterprise, consultez Niveaux de service Security Command Center. Cliquez sur un lien pour obtenir une explication de la page.

| Section de navigation dans la consoleGoogle Cloud | Lien |

|---|---|

| Risque | |

| Enquête | |

| Détection | |

| Réponse | |

| Tableaux de bord | |

| Paramètres |

Page "Aperçu des risques"

La page Aperçu des risques offre une vue rapide des nouvelles menaces et du nombre total de failles actives dans votre environnementGoogle Cloud , à partir de tous les services intégrés et intégrés.

La page Présentation des risques sert de tableau de bord de sécurité pour vos premiers contacts. Elle met en évidence les risques prioritaires dans vos environnements cloud. Vous pouvez afficher des informations détaillées sur les différents domaines d'investigation dans Vue d'ensemble en sélectionnant l'une des vues suivantes :

Tous les risques : affiche toutes les données.

Failles CVE : affiche les failles et les informations CVE associées.

Données : affiche des informations sur votre niveau de sécurité des données (aperçu).

Code : affiche les résultats de sécurité liés au code.

AI Security : affiche les résultats liés à l'IA et les données sur la stratégie de sécurité.

Page "Problèmes"

Les problèmes sont les risques de sécurité les plus importants que Security Command Center Enterprise détecte dans vos environnements cloud. Ils vous permettent de réagir rapidement aux failles et aux menaces. Security Command Center détecte les problèmes grâce à des tests d'intrusion virtuels et des détections basées sur des règles. Pour en savoir plus sur l'investigation des problèmes, consultez Présentation des problèmes.

Page sur les résultats

Sur la page Résultats, vous pouvez interroger, examiner, désactiver et marquer les résultats Security Command Center, c'est-à-dire les enregistrements que créent les services Security Command Center lorsqu'ils détectent un problème de sécurité dans votre environnement. Pour en savoir plus sur l'utilisation des résultats sur la page Résultats, consultez Examiner et gérer les résultats.

Page sur les éléments

La page Éléments fournit un affichage détaillé de toutes les ressources Google Cloud , également appelées éléments, de votre projet ou de votre organisation.

Pour en savoir plus sur l'utilisation des composants sur la page Composants, consultez Utiliser les ressources dans la console.

Page sur la conformité

Par défaut, lorsque vous activez Security Command Center, la page Conformité affiche l'onglet Surveiller. Cet onglet affiche tous les cadres réglementaires compatibles avec Security Command Center à l'aide de Security Health Analytics, ainsi que le pourcentage de contrôles de référence réussis.

L'onglet Surveiller vous permet d'afficher chaque cadre réglementaire. Il fournit également des informations supplémentaires sur les contrôles réglementaires vérifiés par Security Health Analytics, le nombre de cas de non-respect détectés pour chaque contrôle et une option permettant d'exporter un rapport de conformité pour ce cadre réglementaire.

Les scanners de failles Security Health Analytics surveillent les cas de non-respect des contrôles de conformité courants grâce à un mappage optimisé fourni par Google. Les rapports de conformité Security Health Analytics ne remplacent pas un audit de conformité, mais peuvent vous aider à maintenir votre conformité et à détecter les violations en amont.

Lorsque vous activez Compliance Manager (version preview) pour Security Command Center Enterprise, la page Conformité affiche les onglets supplémentaires suivants : Configurer (preview), Surveiller (preview) et Auditer (preview). Ces onglets vous permettent de créer et d'appliquer des contrôles et des frameworks cloud, de surveiller votre environnement et d'effectuer des audits.

Pour en savoir plus sur la façon dont Security Command Center permet de gérer la conformité si Compliance Manager n'est pas activé, consultez Gérer la conformité.

Page de gestion des postures

Sur la page Posture, vous pouvez afficher des informations sur les postures de sécurité que vous avez créées dans votre organisation et les appliquer à une organisation, un dossier ou un projet. Vous pouvez également afficher les modèles de posture prédéfinis disponibles.

Recherche SIEM

Cette page de la console Security Operations vous permet de trouver des événements et des alertes UDM (Unified Data Model) dans votre instance Google Security Operations. Pour en savoir plus, consultez Recherche SIEM dans la documentation Google Security Operations.

Recherche SOAR

Cette page de la console Security Operations vous permet de trouver des entités ou des cas spécifiques indexés par Google Security Operations SOAR. Pour en savoir plus, consultez Utiliser la page "Recherche" dans SOAR dans la documentation Google Security Operations.

Règles et détections

Cette page de la console Security Operations vous permet d'activer des détections sélectionnées et de créer des règles personnalisées pour identifier des schémas dans les données collectées à l'aide des mécanismes de collecte des données de journaux de la console Security Operations. Pour en savoir plus sur les détections organisées disponibles avec Security Command Center Enterprise, consultez Examiner les menaces avec les détections organisées.

Alertes et IOC

Cette page de la console Security Operations vous permet d'afficher les alertes créées par des détections sélectionnées et des règles personnalisées. Pour en savoir plus sur l'analyse des alertes, consultez les sections suivantes de la documentation Google Security Operations :

- Examiner les alertes GCTI générées par les détections sélectionnées.

- Enquêter sur une alerte

Guides

Cette page de la console Security Operations vous permet de gérer les playbooks inclus dans le cas d'utilisation SCC Enterprise – Orchestration et correction dans le cloud.

Pour en savoir plus sur les intégrations disponibles dans ce cas d'utilisation, consultez Niveaux de service Security Command Center.

Pour en savoir plus sur les playbooks disponibles, consultez Mettre à jour le cas d'utilisation Enterprise.

Pour en savoir plus sur l'utilisation de la page Playbooks de la console Security Operations, consultez Contenu de la page "Playbooks" dans la documentation Google Security Operations.

Page sur les sources

La page Sources contient des fiches récapitulant les éléments et les résultats issus des sources de sécurité que vous avez activées. La fiche de chaque source de sécurité indique certains des résultats de cette source. Vous pouvez cliquer sur le nom de la catégorie de résultats pour afficher tous les résultats de cette catégorie.

Tableaux de bord SIEM

Cette page de la console Security Operations vous permet d'afficher les tableaux de bord Google Security Operations SIEM pour analyser les alertes créées par les règles Google Security Operations et les données collectées à l'aide des fonctionnalités de collecte des données de journaux de la console Security Operations.

Pour en savoir plus sur l'utilisation des tableaux de bord SIEM, consultez Présentation des tableaux de bord dans la documentation Google Security Operations.

Tableaux de bord SOAR

Cette page de la console Security Operations vous permet d'afficher et de créer des tableaux de bord à l'aide des données SOAR. Vous pouvez ainsi analyser les réponses et les demandes. Pour en savoir plus sur l'utilisation des tableaux de bord SOAR, consultez Présentation du tableau de bord SOAR dans la documentation Google Security Operations.

Rapports SOAR

Cette page de la console Security Operations vous permet d'afficher des rapports sur les données SOAR. Pour en savoir plus sur l'utilisation des rapports SOAR, consultez Comprendre les rapports SOAR dans la documentation Google Security Operations.

Paramètres SCC

Vous permet de configurer Security Command Center, y compris les éléments suivants :

- Services Security Command Center supplémentaires

- Connecteurs multicloud

- Ensembles de ressources à forte valeur

- Règles de blocage des résultats

- Exportations continues de données

Guide de configuration SCC

Vous permet d'activer Security Command Center Enterprise et de configurer des services supplémentaires. Pour en savoir plus, consultez Activer le niveau Enterprise.

Paramètres SIEM

Cette page de la console Security Operations vous permet de modifier la configuration des fonctionnalités liées à Google Security Operations SIEM. Pour en savoir plus sur l'utilisation de ces fonctionnalités, consultez la documentation Google Security Operations.

Paramètres SOAR

Cette page de la console Security Operations vous permet de modifier la configuration des fonctionnalités liées à Google Security Operations SOAR. Pour en savoir plus sur l'utilisation de ces fonctionnalités, consultez la documentation Google Security Operations.

Différences entre les pages Security Command Center Enterprise

Le niveau Enterprise de Security Command Center inclut des fonctionnalités disponibles à la fois sur les pages de la console Google Cloud et sur celles de la console Security Operations.

Connectez-vous à la console Google Cloud et accédez aux pages de la console Security Operations depuis la navigation dans la console Google Cloud . Cette section décrit les tâches que vous pouvez effectuer dans chacun d'eux.

Pages de la console Google Cloud

Les pages de la console Google Cloud vous permettent d'effectuer les tâches suivantes :

- Activez Security Command Center.

- Configurez les autorisations Identity and Access Management (IAM) pour tous les utilisateurs Security Command Center.

- Connectez-vous à d'autres environnements cloud pour collecter des données de ressources et de configuration.

- Travailler avec les résultats et les exporter.

- Évaluez les risques grâce aux scores d'exposition aux attaques.

- Utilisez les problèmes, qui sont les risques de sécurité les plus importants que Security Command Center Enterprise a détectés dans vos environnements cloud.

- Identifiez les données à sensibilité élevée avec Sensitive Data Protection.

- Examinez et corrigez les résultats individuels pour votre Google Cloud.

- Configurez Security Health Analytics, Web Security Scanner et d'autres services intégrés Google Cloud.

- Gérez les stratégies de sécurité.

- Configurer les contrôles et les frameworks cloud

- Gérer une stratégie de sécurité des données.

- Évaluez et signalez votre conformité aux normes ou benchmarks de sécurité courants.

- Affichez et recherchez vos composants Google Cloud .

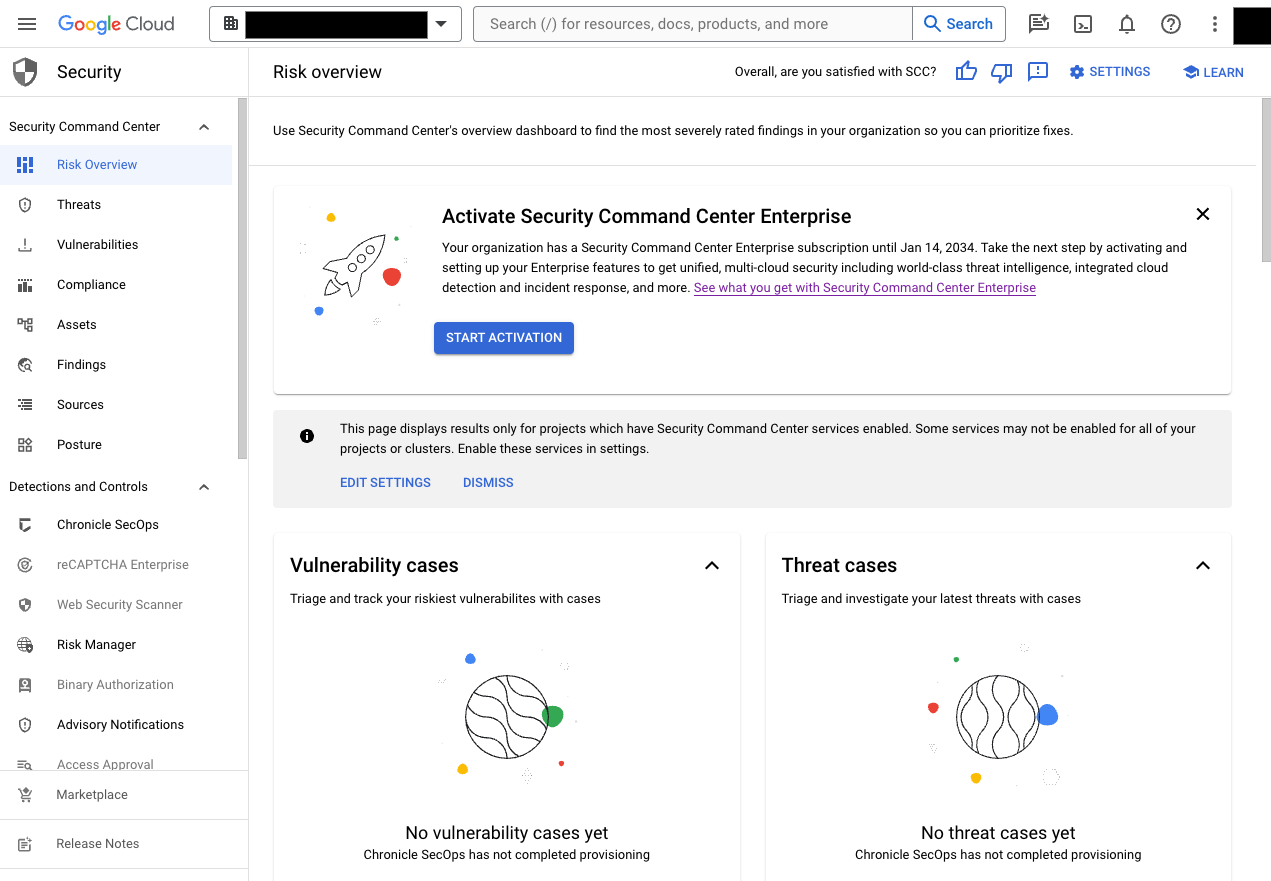

L'image suivante montre le contenu Security Command Center dans la consoleGoogle Cloud .

Pages de la console des opérations de sécurité

La page de la console Security Operations vous permet d'effectuer des tâches telles que les suivantes :

- Connectez-vous à d'autres environnements cloud pour collecter des données de journaux pour les détections sélectionnées dans la gestion des informations et des événements de sécurité (SIEM).

- Configurez les paramètres d'orchestration de la sécurité, d'automatisation et de réponse (SOAR).

- Configurez des utilisateurs et des groupes pour la gestion des incidents et des demandes.

- Travailler avec des cas, y compris regrouper des résultats, attribuer des tickets et travailler avec des alertes.

- Utilisez une séquence automatisée d'étapes appelée "playbook" pour résoudre les problèmes.

- Utilisez le bureau pour gérer les actions et les tâches en attente des playbooks et des requêtes ouvertes.

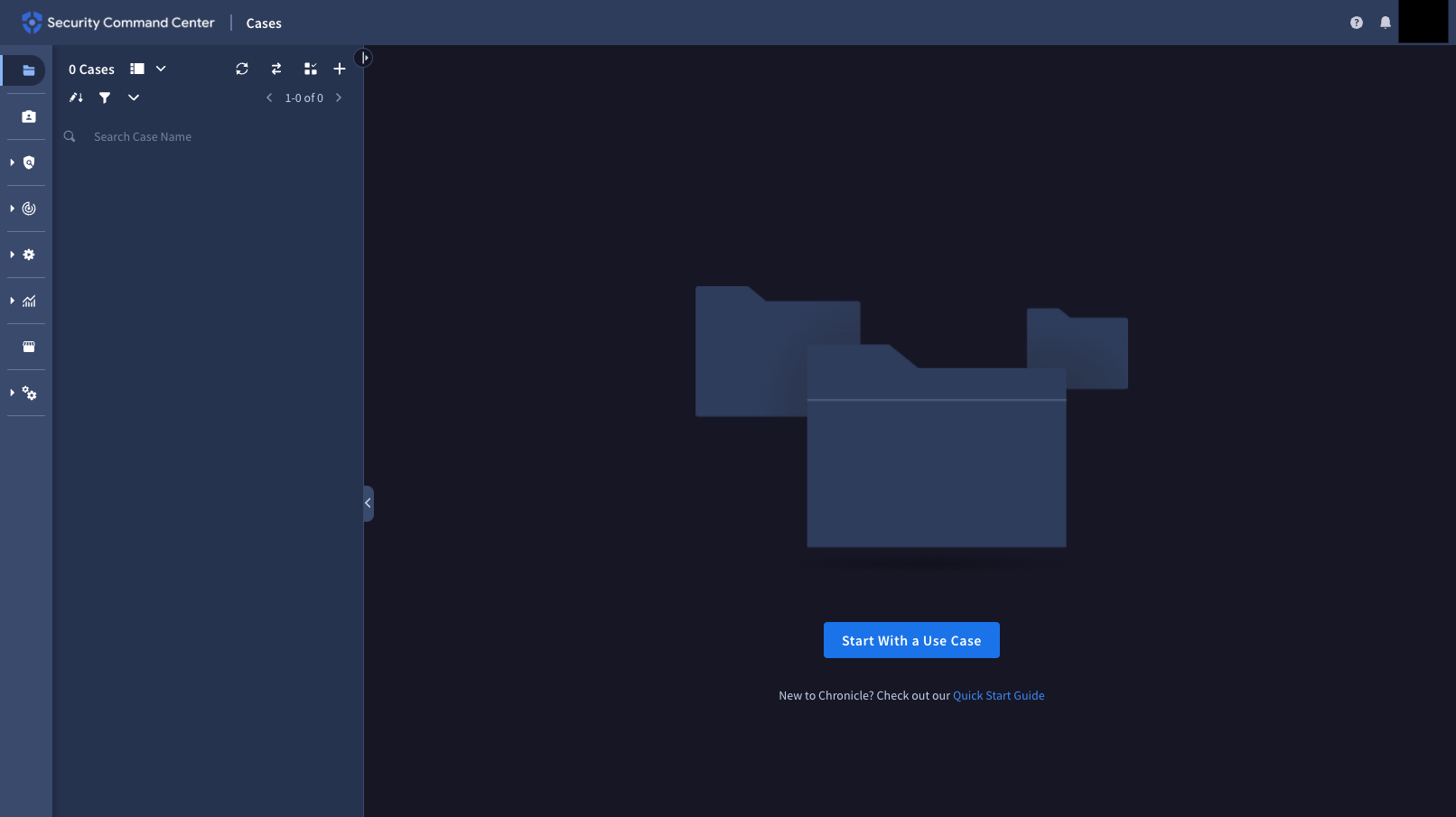

L'image suivante montre la console Security Operations.

Les pages de la console Security Operations ont une URL semblable au modèle suivant.

https://CUSTOMER_SUBDOMAIN.backstory.chronicle.security/cases

Où CUSTOMER_SUBDOMAIN est votre identifiant client spécifique.