Auf dieser Seite finden Sie eine Übersicht über Security Command Center in der Google Cloud Console. Außerdem wird die Navigation beschrieben und es wird ein Überblick über die Seiten der obersten Ebene gegeben.

Wenn Sie Security Command Center noch nicht eingerichtet haben, finden Sie hier eine Anleitung zum Aktivieren:

- Informationen zum Aktivieren der Standard- oder Premium-Stufe finden Sie unter Security Command Center aktivieren – Übersicht.

- Informationen zum Aktivieren der Enterprise-Version finden Sie unter Security Command Center Enterprise-Version aktivieren.

Eine allgemeine Übersicht über Security Command Center finden Sie unter Security Command Center – Übersicht.

Erforderliche IAM-Berechtigungen

Wenn Sie Security Command Center mit allen Service-Tiers verwenden möchten, benötigen Sie eine IAM-Rolle (Identity and Access Management) mit den entsprechenden Berechtigungen:

Standard

- Mit der Rolle Sicherheitscenter-Admin-Betrachter (

roles/securitycenter.adminViewer) können Sie das Security Command Center aufrufen. - Mit der Rolle Sicherheitscenter-Admin-Bearbeiter (

roles/securitycenter.adminEditor) können Sie Security Command Center aufrufen und Änderungen vornehmen.

Premium

- Mit der Rolle Sicherheitscenter-Admin-Betrachter (

roles/securitycenter.adminViewer) können Sie das Security Command Center aufrufen. - Mit der Rolle Sicherheitscenter-Admin-Bearbeiter (

roles/securitycenter.adminEditor) können Sie Security Command Center aufrufen und Änderungen vornehmen.

Unternehmen

- Mit der Rolle Sicherheitscenter-Admin-Betrachter (

roles/securitycenter.adminViewer) können Sie das Security Command Center aufrufen. - Mit der Rolle Sicherheitscenter-Admin-Bearbeiter (

roles/securitycenter.adminEditor) können Sie Security Command Center aufrufen und Änderungen vornehmen. - Mit dem Betrachter von Chronicle-Dienst (

roles/chroniclesm.viewer) können Sie die zugehörige Google SecOps-Instanz aufrufen.

Außerdem benötigen Sie eine der folgenden IAM-Rollen:

- Chronicle SOAR-Administrator (

roles/chronicle.soarAdmin) - Chronicle SOAR Threat Manager (

roles/chronicle.soarThreatManager) - Chronicle SOAR Vulnerability Manager

(

roles/chronicle.soarVulnerabilityManager)

Damit Sie auf SOAR-bezogene Funktionen zugreifen können, müssen Sie diese Identity and Access Management-Rollen auch einer SOC-Rolle, Berechtigungsgruppe und Umgebung auf der Seite Einstellungen > SOAR-Einstellungen zuordnen. Weitere Informationen finden Sie unter Nutzer mit IAM zuordnen und autorisieren.

Falls gemäß Ihrer Organisationsrichtlinien Identitäten nach Domain eingeschränkt werden, müssen Sie in der Google Cloud -Konsole mit einem Konto in einer zulässigen Domain angemeldet sein.

Die IAM-Rollen für Security Command Center können auf Organisations-, Ordner- oder Projektebene zugewiesen werden. Die Möglichkeit, Ergebnisse, Assets und Sicherheitsquellen anzusehen, zu bearbeiten, zu erstellen oder zu aktualisieren, hängt von der Ebene ab, auf die Sie Zugriff haben. Weitere Informationen zu Security Command Center-Rollen finden Sie unter Zugriffssteuerung.

Auf Security Command Center zugreifen

So greifen Sie in der Google Cloud Console auf Security Command Center zu:

So rufen Sie das Security Command Center auf:

Wenn der Datenstandort aktiviert ist und Ihre Organisation die Gerichtsbarkeitskonsole Google Cloud verwendet, lesen Sie den Artikel Informationen zur Gerichtsbarkeitskonsole Google Cloud .

Wählen Sie das Projekt oder die Organisation aus, die Sie aufrufen möchten.

Wenn Security Command Center in der von Ihnen ausgewählten Organisation oder dem von Ihnen ausgewählten Projekt aktiv ist, wird die Seite Risikoübersicht angezeigt.

Wenn Security Command Center nicht aktiv ist, werden Sie aufgefordert, es zu aktivieren. Weitere Informationen zum Aktivieren von Security Command Center finden Sie in einem der folgenden Artikel:

- Standard oder Premium: Security Command Center aktivieren – Übersicht.

- Enterprise: Aktivieren Security Command Center Enterprise Center.

Navigation in Security Command Center

Im Folgenden wird die Navigation in Security Command Center beschrieben. Die Navigation hängt von Ihrer Security Command Center-Dienststufe ab. Welche Aufgaben Sie ausführen können, hängt auch von den Diensten ab, die aktiviert sind, und den IAM-Berechtigungen, die Ihnen gewährt werden.

Klicken Sie auf einen Link, um eine Erklärung der Seite aufzurufen.

Standard

Im Folgenden wird die Navigation in Security Command Center Standard beschrieben.

- Risikoübersicht

- Bedrohungen: Sie werden aufgefordert, auf die Premium-Dienststufe zu upgraden.

- Sicherheitslücken

- Compliance: Sie werden aufgefordert, auf die Premium-Dienststufe umzusteigen.

- Assets

- Ergebnisse

- Quellen

- Haltungsmanagement: Sie werden aufgefordert, auf die Premium-Dienststufe zu upgraden.

Premium

Im Folgenden wird die Navigation in Security Command Center Premium beschrieben.

Unternehmen

Die linke Navigationsleiste von Security Command Center Enterprise enthält Links zu Seiten im Google Security Operations-Mandanten, der bei der Aktivierung von Security Command Center Enterprise konfiguriert wurde.

Außerdem enthält der Google Security Operations-Mandant, der bei der Aktivierung von Security Command Center Enterprise konfiguriert wurde, Links zu einer Teilmenge von Google Cloud Konsolenseiten.

Informationen zu den in Google Security Operations verfügbaren Funktionen finden Sie unter Security Command Center Enterprise-Links zur Security Operations Console.

| Bereichsname | Linkname |

|---|---|

| Risiko | |

| Prüfung | |

| Erkennung | |

| Antwort | |

| Dashboards | |

| Einstellungen |

Risikoübersicht

Die Seite Risikoübersicht dient als erstes Sicherheitsdashboard und hebt Risiken mit hoher Priorität in Ihren Cloud-Umgebungen hervor, die von allen integrierten und eingebundenen Diensten erkannt wurden.

Die Ansichten auf der Seite Risikoübersicht hängen von Ihrem Service-Tier ab.

Standard

Die Seite Risikoübersicht enthält die folgenden Bereiche:

- Sicherheitslücken nach Ressourcentyp ist eine grafische Darstellung, die die aktiven Sicherheitslücken für die Ressourcen in Ihrem Projekt oder Ihrer Organisation zeigt.

- Unter Aktive Sicherheitslücken finden Sie tabellarische Ansichten der Ergebnisse zu Sicherheitslücken nach Kategoriename, betroffener Ressource und Projekt. Sie können jede Ansicht nach Schweregrad der Ergebnisse sortieren.

Premium

Wenn Sie mehr über die einzelnen Ansichten erfahren möchten, wählen Sie eine der folgenden Optionen aus:

- Alle Risiken: Hier werden alle Daten angezeigt.

- Sicherheitslücken: Hier werden Sicherheitslücken und zugehörige CVE-Informationen angezeigt.

- Identität: Hier wird eine Zusammenfassung der Ergebnisse zu Identität und Zugriff nach Kategorie angezeigt.

- Bedrohungen: Hier werden Ergebnisse im Zusammenhang mit Bedrohungen angezeigt.

Unternehmen

Wenn Sie mehr über die einzelnen Ansichten erfahren möchten, wählen Sie eine der folgenden Optionen aus:

- Alle Risiken: Hier werden alle Daten angezeigt.

- Sicherheitslücken: Hier werden Sicherheitslücken und zugehörige CVE-Informationen angezeigt.

- Daten: Hier werden Informationen zu Ihrer Datensicherheit angezeigt (Vorabversion).

- Code: Hier werden sicherheitsrelevante Code-Ergebnisse angezeigt (Vorschau).

- AI Security: Hier werden KI-bezogene Ergebnisse und Daten zum Sicherheitsstatus angezeigt (Vorabversion).

Assets

Auf der Seite Assets finden Sie eine detaillierte Anzeige aller Google Cloud-Ressourcen, auch Assets genannt, in Ihrem Projekt oder Ihrer Organisation.

Weitere Informationen zum Arbeiten mit Assets auf der Seite Assets finden Sie unter Mit Ressourcen in der Console arbeiten.

Compliance

Wenn Sie Security Command Center aktivieren, wird auf der Seite Compliance standardmäßig der Tab Überwachen angezeigt. Auf diesem Tab werden alle rechtlichen Rahmenbedingungen angezeigt, die von Security Command Center mit Security Health Analytics unterstützt werden, sowie der Prozentsatz der bestandenen Benchmark-Kontrollen.

Auf dem Tab Monitor (Überwachen) sehen Sie die einzelnen rechtlichen Rahmenbedingungen. Außerdem finden Sie dort zusätzliche Details dazu, welche rechtlichen Kontrollen von Security Health Analytics geprüft werden, wie viele Verstöße für jede Kontrolle erkannt wurden, und eine Option zum Exportieren eines Compliance-Berichts für die jeweilige rechtliche Rahmenbedingung.

Die Security Health Analytics-Scanner für Sicherheitslücken überwachen Verstöße gegen gängige Compliance-Kontrollen auf Grundlage einer Best-Effort-Zuordnung von Google. Security Health Analytics-Compliance-Berichte sind kein Ersatz für eine Compliance-Prüfung, können aber zur kontinuierlichen Einhaltung der Richtlinien und zur frühzeitigen Erkennung von Verstößen beitragen.

Wenn Sie Compliance Manager für Security Command Center Enterprise aktivieren, werden auf der Seite Compliance die folgenden zusätzlichen Tabs angezeigt: Konfigurieren, Überwachen (Vorschau) und Prüfen (Vorschau). Auf diesen Tabs können Sie Cloud-Kontrollen und ‑Frameworks erstellen und anwenden, Ihre Umgebung überwachen und Audits durchführen.

Weitere Informationen dazu, wie Security Command Center die Compliance-Verwaltung unterstützt, wenn Compliance Manager nicht aktiviert ist, finden Sie unter Compliance verwalten.

Ergebnisse

Auf der Seite Ergebnisse können Sie Security Command Center-Ergebnisse abfragen, prüfen, ausblenden und markieren. Das sind die Einträge, die von Security Command Center-Diensten erstellt werden, wenn ein Sicherheitsproblem in Ihrer Umgebung erkannt wird. Weitere Informationen zum Arbeiten mit Ergebnissen auf der Seite Ergebnisse finden Sie unter Ergebnisse prüfen und verwalten.

Probleme

Probleme sind die wichtigsten Sicherheitsrisiken, die von Security Command Center Enterprise in Ihren Cloud-Umgebungen gefunden werden. So haben Sie die Möglichkeit, schnell auf Sicherheitslücken und Bedrohungen zu reagieren. Security Command Center erkennt Probleme durch virtuelles Red Teaming und regelbasierte Erkennung. Informationen zum Untersuchen von Problemen finden Sie unter Probleme – Übersicht.

Statusverwaltung

Auf der Seite Sicherheitsstatus können Sie Details zu den Sicherheitsstatus aufrufen, die Sie in Ihrer Organisation erstellt haben, und den Status auf eine Organisation, einen Ordner oder ein Projekt anwenden. Sie können sich auch die verfügbaren vordefinierten Posture-Vorlagen ansehen.

SCC-Einstellungen

In Security Command Center Enterprise öffnen Sie die Seite Einstellungen über den Link SCC-Einstellungen in der Navigation. In Security Command Center Standard und Premium öffnen Sie die Seite über den Link Einstellungen in der Kopfzeile.

Auf der Seite Einstellungen können Sie Security Command Center konfigurieren, einschließlich der folgenden Einstellungen:

- Zusätzliche Security Command Center-Dienste

- Multi-Cloud-Connectors

- Sätze hochwertiger Ressourcen

- Regeln zum Ausblenden von Ergebnissen

- Kontinuierliche Datenexporte

SCC-Einrichtungsleitfaden

Auf der Seite Einrichtungsanleitung können Sie Security Command Center Enterprise aktivieren und zusätzliche Dienste konfigurieren. Weitere Informationen finden Sie unter Security Command Center Enterprise-Version aktivieren.

Quellen

Die Seite Quellen enthält Karten mit einer Zusammenfassung der Assets und Ergebnisse der aktivierten Sicherheitsquellen. Auf der Karte für jede Sicherheitsquelle werden einige Ergebnisse aus dieser Quelle angezeigt. Sie können auf den Namen der Ergebniskategorie klicken, um alle Ergebnisse in dieser Kategorie anzuzeigen.

Ergebnisse nach Quelle

Auf der Karte Ergebnisse nach Quelle wird die Anzahl der Ergebnisse pro durch Ihre Sicherheitsquellen zur Verfügung gestellten Kategorie angezeigt.

- Klicken Sie auf den Namen der Quelle, um Details zu Ergebnissen einer bestimmten Quelle anzuzeigen.

- Um Details zu allen Ergebnissen anzuzeigen, klicken Sie auf die Seite Ergebnisse. Dort können Sie Ergebnisse gruppieren oder Details zu einem einzelnen Ergebnis anzeigen.

Zusammenfassungen der Quellen

Unterhalb der Karte Ergebnisse nach Quelle werden separate Karten für alle eingebundenen und integrierten Quellen sowie Drittanbieterquellen angezeigt, die Sie aktiviert haben. Jede Karte zeigt die Anzahl der aktiven Ergebnisse für diese Quelle.

Bedrohungen

Bedrohungen sind potenziell schädliche Ereignisse in Ihren Cloud-Ressourcen. Security Command Center zeigt Bedrohungen je nach Dienststufe in verschiedenen Ansichten an.

Standard

Die Seite Bedrohungen wird in Security Command Center Standard nicht unterstützt. Bedrohungsergebnisse finden Sie auf der Seite Ergebnisse.

Premium

In Security Command Center Premium wird mit dem Navigationslink Bedrohungen das Risikoübersicht-> Dashboard „Bedrohungen“ geöffnet.

Unternehmen

In Security Command Center Enterprise können Sie sich Bedrohungen im Risikoübersicht > Dashboard „Bedrohungen“ ansehen.

Alte Seite „Sicherheitslücken“

Auf der alten Seite Sicherheitslücken werden alle Ergebnisse zu Fehlkonfigurationen und Software-Sicherheitslücken aufgeführt, die von den integrierten Erkennungsdiensten von Security Command Center in Ihren Cloud-Umgebungen ausgeführt werden. Für jeden aufgeführten Detektor wird die Anzahl der aktiven Ergebnisse angezeigt.

So rufen Sie die Seite Sicherheitslücken in Security Command Center auf:

Standard

Rufen Sie in der Google Cloud Console die Seite Schwachstellen auf.

Premium

Rufen Sie in der Google Cloud Console die Seite Risikoübersicht auf.

Klicken Sie auf der Seite Risikoübersicht auf Schwachstellen.

Klicken Sie im Dashboard Schwachstellen auf Zur alten Seite.

Unternehmen

Rufen Sie in der Google Cloud Console die Seite Risikoübersicht auf.

Klicken Sie auf der Seite Risikoübersicht auf Schwachstellen.

Klicken Sie im Dashboard Schwachstellen auf Zur alten Seite.

Dienste zur Erkennung von Sicherheitslücken

Auf der Seite Sicherheitslücken sind Detektoren für die folgenden integrierten Erkennungsdienste von Security Command Center aufgeführt:

- Notebook Security Scanner (Vorschau)

- Security Health Analytics

- Sicherheitslückenbewertung für Amazon Web Services (AWS)

- Web Security Scanner

Andere Google Cloud Dienste, die in Security Command Center eingebunden sind, erkennen auch Software-Sicherheitslücken und Fehlkonfigurationen. Die Ergebnisse aus einer Auswahl dieser Dienste werden auch auf der Seite Sicherheitslücken angezeigt. Weitere Informationen zu den Diensten, die Ergebnisse zu Sicherheitslücken in Security Command Center generieren, finden Sie unter Erkennungsdienste.

Informationen zu Kategorien von Sicherheitslückendetektoren

Für jeden Detector für Fehlkonfigurationen oder Software-Sicherheitslücken werden auf der Seite Sicherheitslücken die folgenden Informationen angezeigt:

- Status: Ein Symbol zeigt an, ob der Detektor aktiv ist und ob er etwas gefunden hat, auf das reagiert werden muss. Wenn Sie den Mauszeiger über das Statussymbol bewegen, werden Datum und Uhrzeit des Erfassens des Ergebnisses oder Informationen zur Validierung der Empfehlung angezeigt.

- Zuletzt gescannt: Datum und Uhrzeit des letzten Scans für den Detektor.

- Kategorie: Die Kategorie oder der Typ der Sicherheitslücke. Eine Liste der Kategorien, die von den einzelnen Security Command Center-Diensten erkannt werden, finden Sie unter:

Empfehlung: Eine Zusammenfassung möglicher Reaktionen auf das Ergebnis. Weitere Informationen nachstehend:

Aktiv: Die Gesamtzahl der Ergebnisse in der Kategorie.

Standards: Die für die Ergebniskategorie relevante Compliance-Benchmark, sofern vorhanden. Weitere Informationen zu Benchmarks finden Sie unter Erfasste Sicherheitslücken.

Ergebnisse zu Sicherheitslücken filtern

Große Organisationen können über ihr System hinweg viele Sicherheitslücken prüfen, untersuchen und verfolgen müssen. Wenn Sie die Filter verwenden, die auf den Seiten Sicherheitslücken und Ergebnisse in Security Command Center in der Google Cloud Console verfügbar sind, können Sie sich auf die Sicherheitslücken mit dem höchsten Schweregrad in Ihrer Organisation konzentrieren und Sicherheitslücken nach Asset-Typ, Projekt und mehr prüfen.

Weitere Informationen zum Filtern von Ergebnissen zu Sicherheitslücken finden Sie unter Ergebnisse zu Sicherheitslücken in Security Command Center filtern.

Security Command Center Enterprise-Links zur Security Operations Console

Die Enterprise-Stufe von Security Command Center umfasst Funktionen, die sowohl auf den Google Cloud Console-Seiten als auch auf den Security Operations-Console-Seiten verfügbar sind.

Sie melden sich in der Google Cloud Console an und rufen die Seiten der Security Operations Console über die Google Cloud Console-Navigation auf. In diesem Abschnitt werden die Aufgaben beschrieben, die Sie auf den einzelnen Seiten ausführen können, sowie die Navigationslinks, mit denen Sie Seiten der Security Operations-Konsole öffnen.

Google Cloud Konsolenseiten

Auf den Konsolenseiten Google Cloud können Sie unter anderem die folgenden Aufgaben ausführen:

- Aktivieren Sie Security Command Center.

- Richten Sie IAM-Berechtigungen (Identity and Access Management) für alle Security Command Center-Nutzer ein.

- Verbindung zu anderen Cloud-Umgebungen herstellen, um Ressourcen- und Konfigurationsdaten zu erfassen.

- Ergebnisse bearbeiten und exportieren

- Risiken mit Angriffsbewertungen bewerten

- Mit Problemen arbeiten, den wichtigsten Sicherheitsrisiken, die von Security Command Center Enterprise in Ihren Cloud-Umgebungen gefunden wurden.

- Mit Sensitive Data Protection können Sie Daten mit hoher Sensibilität identifizieren.

- Einzelne Ergebnisse untersuchen und beheben

- Konfigurieren Sie Security Health Analytics, Web Security Scanner und andere Google Cloudintegrierte Dienste.

- Sicherheitsstatus verwalten.

- Cloud-Kontrollen und ‑Frameworks konfigurieren

- Datensicherheitsstatus verwalten

- Bewerten und melden Sie Ihre Compliance mit gängigen Sicherheitsstandards oder Benchmarks.

- Google Cloud -Assets ansehen und durchsuchen

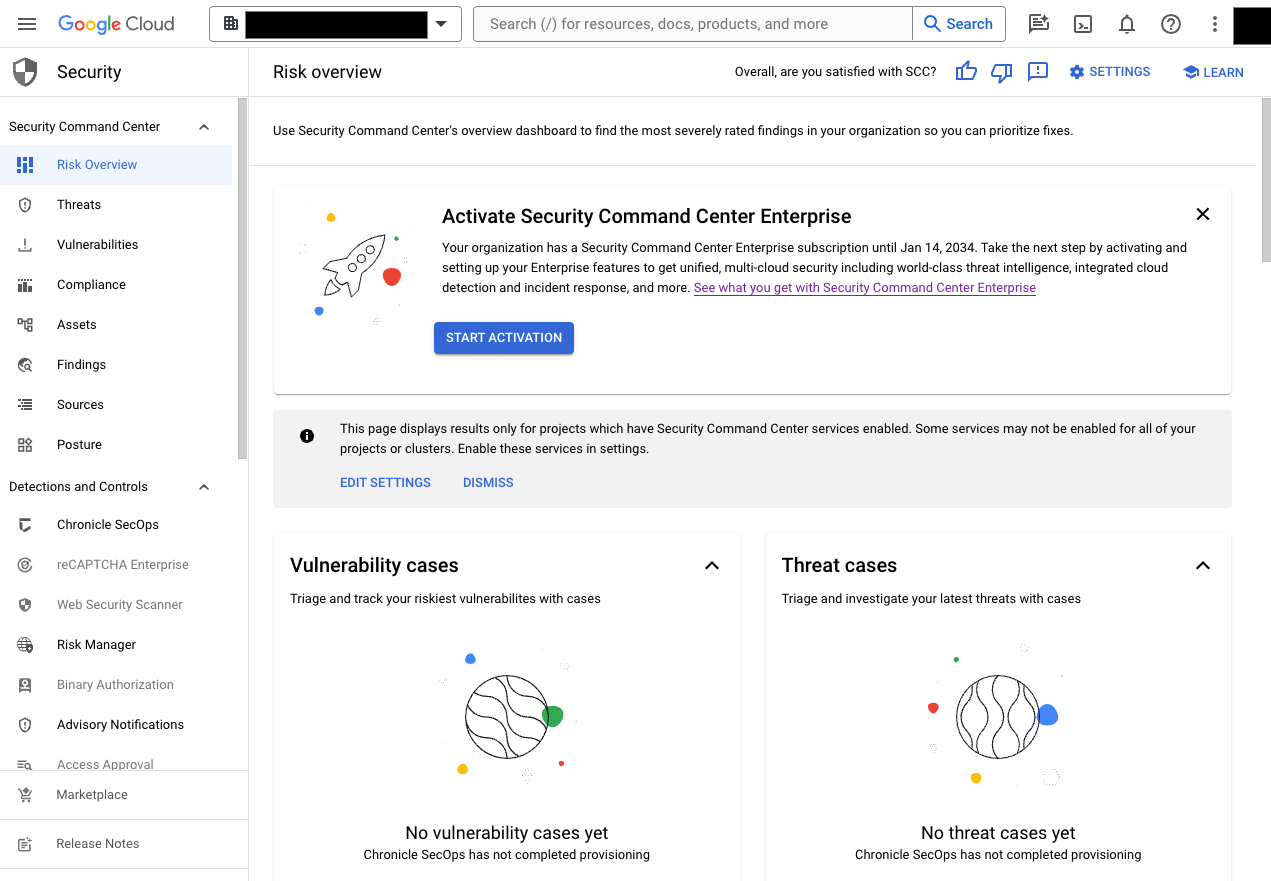

Das folgende Bild zeigt den Inhalt von Security Command Center in derGoogle Cloud -Konsole.

Konsolenseiten für Security Operations

Auf der Seite „Security Operations Console“ können Sie unter anderem folgende Aufgaben ausführen:

- Verbindung zu anderen Cloud-Umgebungen herstellen, um Protokolldaten für kuratierte Erkennungen im Sicherheitsinformations- und Ereignismanagement (SIEM) zu erfassen.

- Konfigurieren Sie die Einstellungen für die Sicherheitsorchestrierung, ‑automatisierung und ‑reaktion (Security Orchestration, Automation and Response, SOAR).

- Nutzer und Gruppen für das Vorfall- und Fallmanagement konfigurieren

- Mit Fällen arbeiten, einschließlich Gruppieren von Ergebnissen, Zuweisen von Tickets und Arbeiten mit Benachrichtigungen.

- Verwenden Sie eine automatisierte Abfolge von Schritten, sogenannte Playbooks, um Probleme zu beheben.

- Mit Workdesk können Sie Aktionen und Aufgaben verwalten, die in offenen Fällen und Playbooks auf Sie warten.

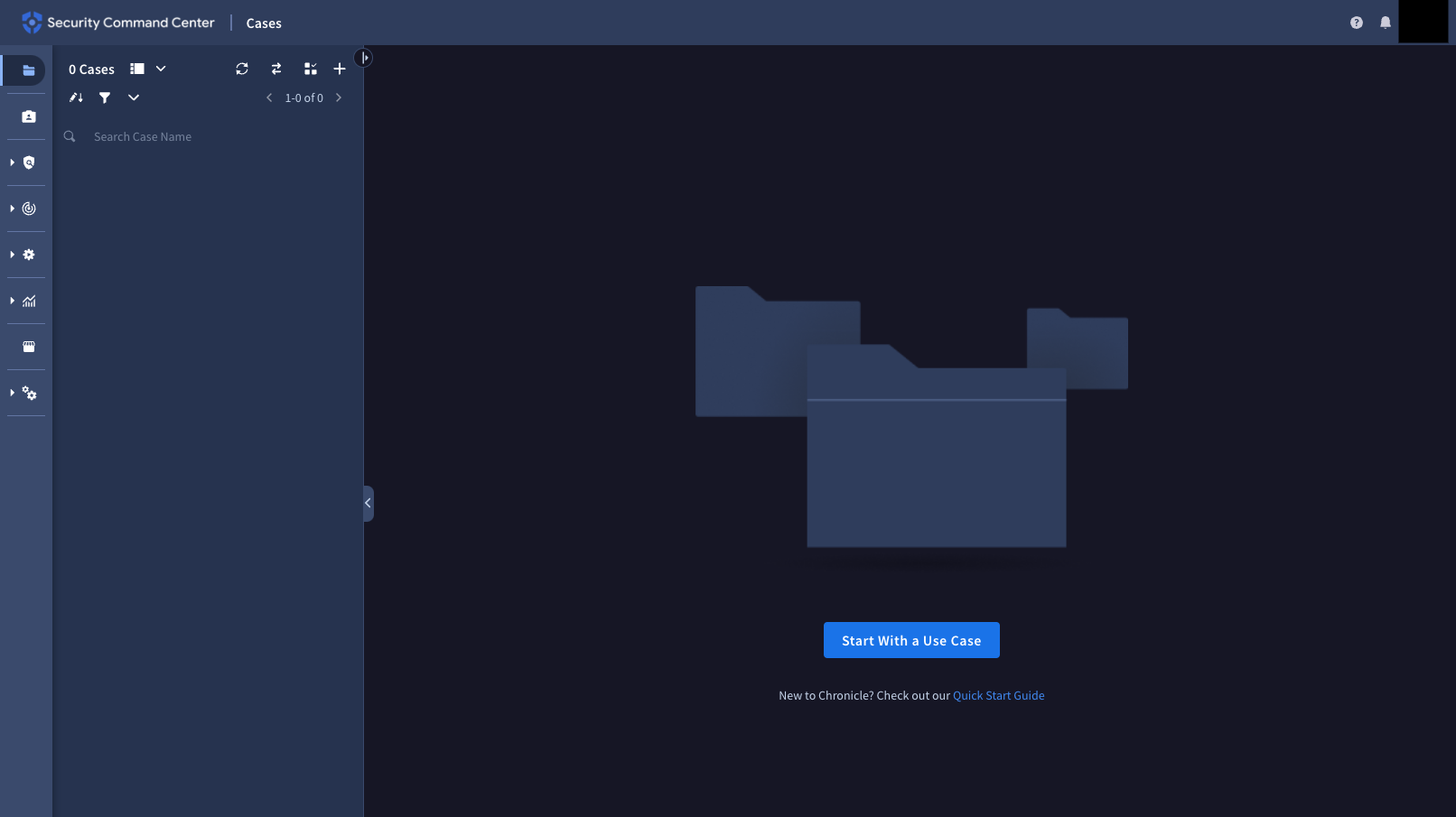

Die folgende Abbildung zeigt die Security Operations Console.

Die Seiten der Security Operations Console haben eine URL, die dem folgenden Muster ähnelt.

https://CUSTOMER_SUBDOMAIN.backstory.chronicle.security/cases

Dabei ist CUSTOMER_SUBDOMAIN Ihre kundenspezifische Kennung.

Benachrichtigungen und IOCs

Auf dieser Seite der Security Operations Console können Sie Benachrichtigungen ansehen, die durch kuratierte Erkennungen und benutzerdefinierte Regeln erstellt wurden. Informationen zum Untersuchen von Benachrichtigungen finden Sie in der Google Security Operations-Dokumentation unter:

- GCTI-Benachrichtigung prüfen, die durch kuratierte Erkennungen generiert wurde.

- Benachrichtigungen nachgehen

Fälle

In der Security Operations-Konsole können Sie Anwendungsfälle verwenden, um Details zu Ergebnissen zu erhalten, Playbooks an Ergebnisbenachrichtigungen anzuhängen, automatische Reaktionen auf Bedrohungen anzuwenden und die Behebung von Sicherheitsproblemen zu verfolgen.

Weitere Informationen finden Sie in der Google Security Operations-Dokumentation unter Übersicht über Fälle.

Playbooks

Auf dieser Seite der Security Operations Console können Sie Playbooks verwalten, die im Anwendungsfall SCC Enterprise – Cloud Orchestration and Remediation enthalten sind.

Informationen zu den in diesem Anwendungsfall verfügbaren Integrationen finden Sie unter Security Command Center-Dienststufen.

Informationen zu den verfügbaren Playbooks finden Sie unter Anwendungsfall für Unternehmen aktualisieren.

Informationen zur Verwendung der Seite Playbooks in der Security Operations Console finden Sie in der Google Security Operations-Dokumentation unter Was ist auf der Seite „Playbooks“ zu sehen?.

Regeln und Erkennungen

Auf dieser Seite der Security Operations Console können Sie kuratierte Erkennungen aktivieren und benutzerdefinierte Regeln erstellen, um Muster in Daten zu erkennen, die mit den Mechanismen zum Erfassen von Logdaten der Security Operations Console erfasst wurden. Informationen zu den kuratierten Erkennungen, die mit Security Command Center Enterprise verfügbar sind, finden Sie unter Bedrohungen mit kuratierten Erkennungen untersuchen.

SIEM-Dashboards

Auf dieser Seite der Security Operations Console können Sie Google Security Operations SIEM-Dashboards aufrufen, um Warnungen zu analysieren, die von Google Security Operations-Regeln erstellt wurden, und Daten, die mit den Funktionen zum Erfassen von Logdaten der Security Operations Console erfasst wurden.

Weitere Informationen zur Verwendung von SIEM-Dashboards finden Sie in der Google Security Operations-Dokumentation unter Übersicht über Dashboards.

SIEM-Suche

Auf dieser Seite der Security Operations Console können Sie UDM-Ereignisse (Unified Data Model) und Benachrichtigungen in Ihrer Google Security Operations-Instanz suchen. Weitere Informationen finden Sie in der Google Security Operations-Dokumentation unter SIEM-Suche.

SIEM-Einstellungen

Auf dieser Seite der Security Operations Console können Sie die Konfiguration für Funktionen im Zusammenhang mit Google Security Operations SIEM ändern. Informationen zur Verwendung dieser Funktionen finden Sie in der Dokumentation zu Google Security Operations.

SOAR-Dashboards

Auf dieser Seite der Security Operations Console können Sie Dashboards mit SOAR-Daten ansehen und erstellen, die zur Analyse von Reaktionen und Fällen verwendet werden können. Weitere Informationen zur Verwendung von SOAR-Dashboards finden Sie in der Google Security Operations-Dokumentation unter SOAR Dashboard Overview.

SOAR-Berichte

Auf dieser Seite der Security Operations Console können Sie Berichte zu SOAR-Daten aufrufen. Weitere Informationen zur Verwendung von SOAR-Berichten finden Sie in der Google Security Operations-Dokumentation unter SOAR-Berichte.

SOAR-Suche

Auf dieser Seite der Security Operations-Konsole können Sie nach bestimmten Fällen oder Entitäten suchen, die von Google Security Operations SOAR indexiert wurden. Weitere Informationen finden Sie in der Google Security Operations-Dokumentation unter Mit der Suchseite in SOAR arbeiten.

SOAR-Einstellungen

Auf dieser Seite der Security Operations-Konsole können Sie die Konfiguration für Funktionen im Zusammenhang mit Google Security Operations SOAR ändern. Informationen zur Verwendung dieser Funktionen finden Sie in der Dokumentation zu Google Security Operations.

Nächste Schritte

- Weitere Informationen zu Erkennungsdiensten

- Weitere Informationen zur Verwendung von Sicherheitsmarkierungen.

- Security Command Center-Dienste konfigurieren