En esta página, se describe cómo conectar Jira Cloud a Gemini Enterprise.

Después de configurar tu fuente de datos y de importar datos por primera vez, el almacén de datos sincroniza los datos de esa fuente con la frecuencia que selecciones durante la configuración.

Versiones compatibles

El conector de Jira Cloud admite la versión 2 de la API de REST de Jira Cloud.

Antes de comenzar

Antes de configurar tu conexión, haz lo siguiente:

Asegúrate de que tu cuenta de Atlassian esté configurada para usar el nuevo modelo centralizado de administración de usuarios.

Verifica que tengas acceso de administrador de la organización de Jira a la instancia y al proyecto de Jira. Con el acceso de administrador, puedes configurar permisos mínimos y proporcionar privilegios de acceso a grupos de usuarios. Para obtener información sobre cómo verificar el acceso de administrador de la organización de Jira, consulta Verifica el acceso de administrador de la organización de Jira.

Opcional: Para recuperar las direcciones de correo electrónico de los usuarios de Jira Cloud, incluso cuando la configuración restringe la visibilidad del correo electrónico, instala la aplicación User Identity Accessor for Jira Cloud. Debes ser un administrador del sitio de Jira para instalar y configurar esta aplicación. Después de instalar la aplicación, configúrala para recuperar de forma segura las direcciones de correo electrónico de los usuarios. Es posible que no necesites instalar esta app si las direcciones de correo electrónico ya son de acceso público.

Para aplicar el control de acceso a la fuente de datos y proteger los datos en Gemini Enterprise, asegúrate de configurar tu proveedor de identidad.

Para habilitar OAuth 2.0 y obtener el secreto y el ID de cliente, consulta Apps de OAuth 2.0 (3LO) en la documentación para desarrolladores de Atlassian.

Verifica el acceso de administrador de la organización de Jira

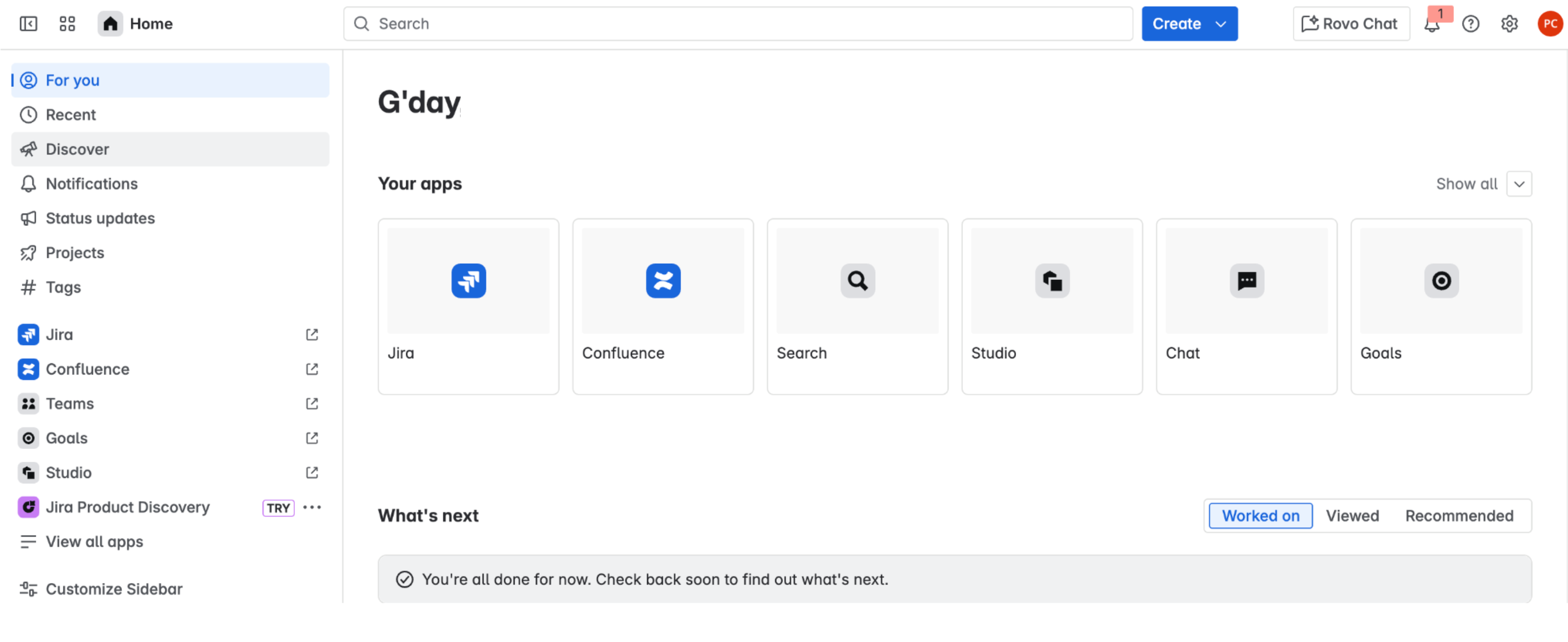

Accede a Atlassian con tus credenciales de usuario.

Selecciona la app de Jira.

Página principal de Atlassian Haz clic en Configuración.

Si ves la opción Sistema en Configuración de Jira, tienes acceso de administrador de la organización de Jira. De lo contrario, pídele al administrador de tu organización de Jira que te proporcione acceso.

Configuración

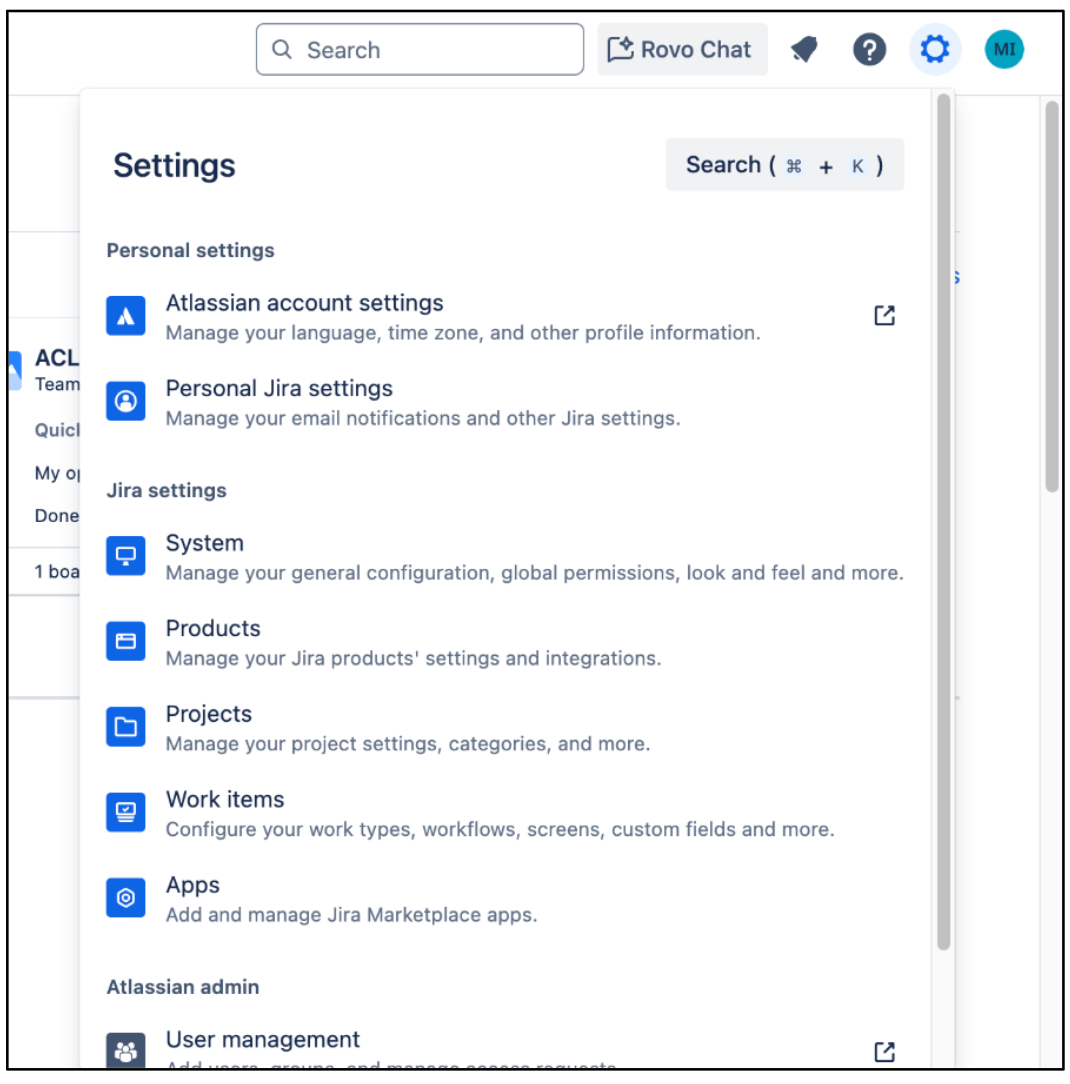

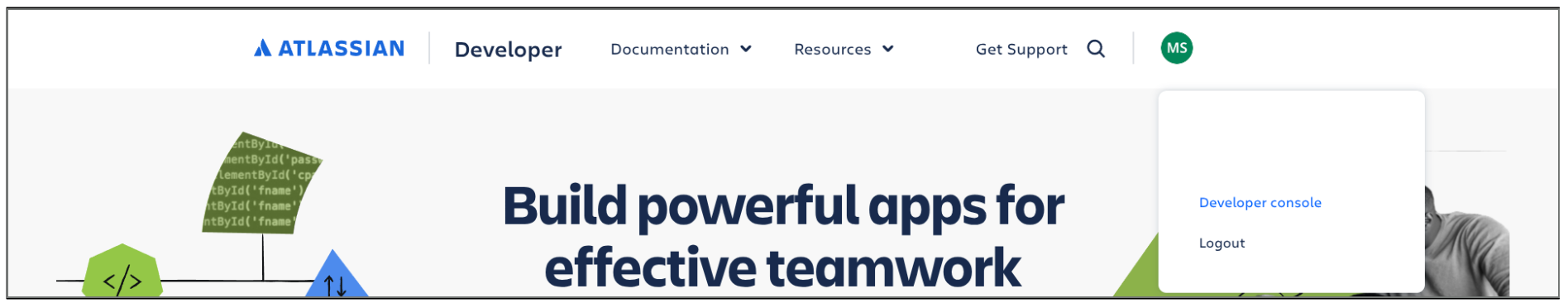

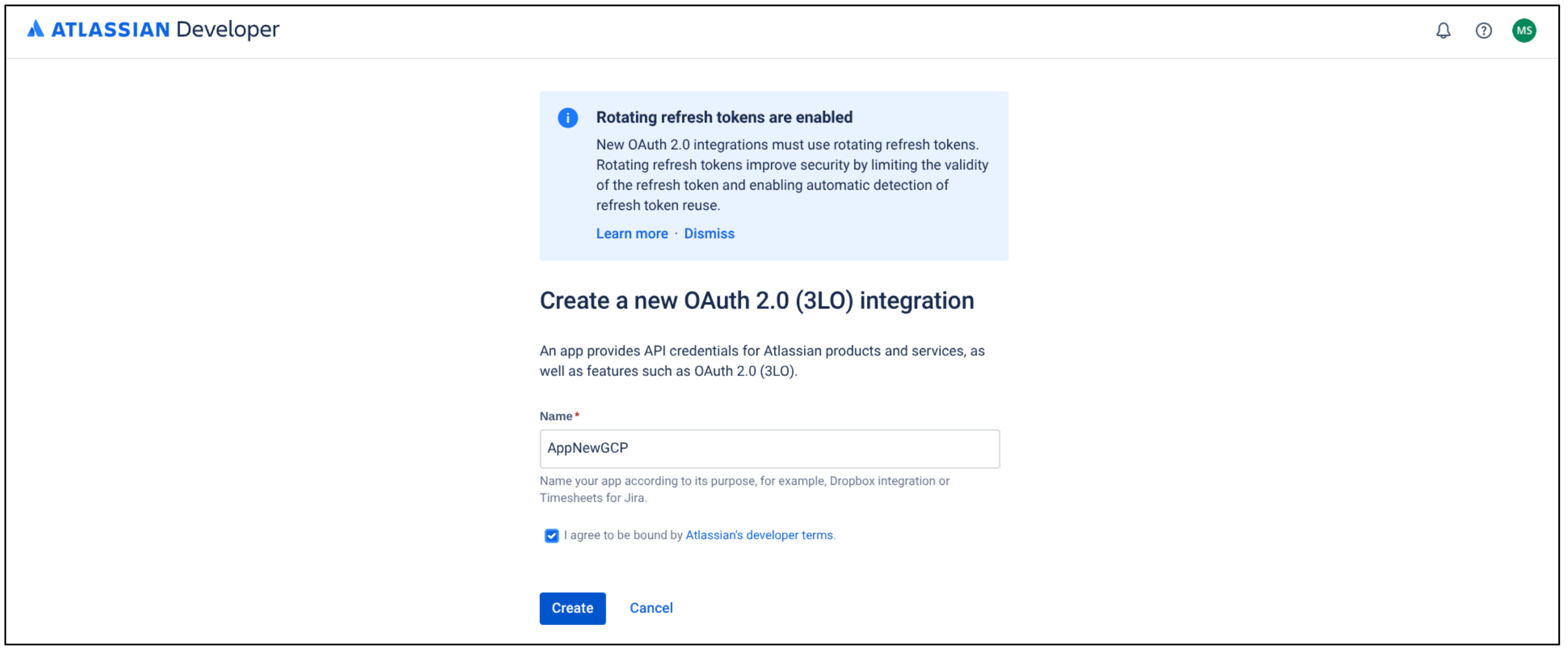

Crea una integración de OAuth 2.0

- Accede a la Consola para desarrolladores de Atlassian.

Haz clic en el ícono de perfil y selecciona Consola para desarrolladores.

Selecciona Play Console Haz clic en Crear y selecciona Integración de OAuth 2.0.

Selecciona la integración de OAuth 2.0 Ingresa un nombre para la app.

Selecciona la casilla de verificación para aceptar las condiciones para desarrolladores de Atlassian.

Haz clic en Crear.

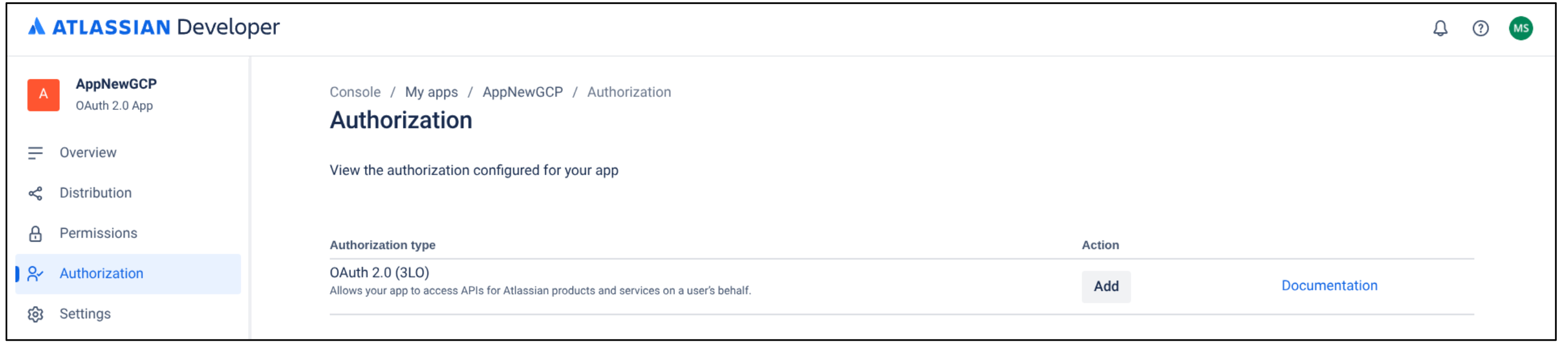

Crea una nueva integración de OAuth 2.0 Haz clic en Autorización.

En la tabla Tipo de autorización, selecciona Agregar para OAuth 2.0 (3LO).

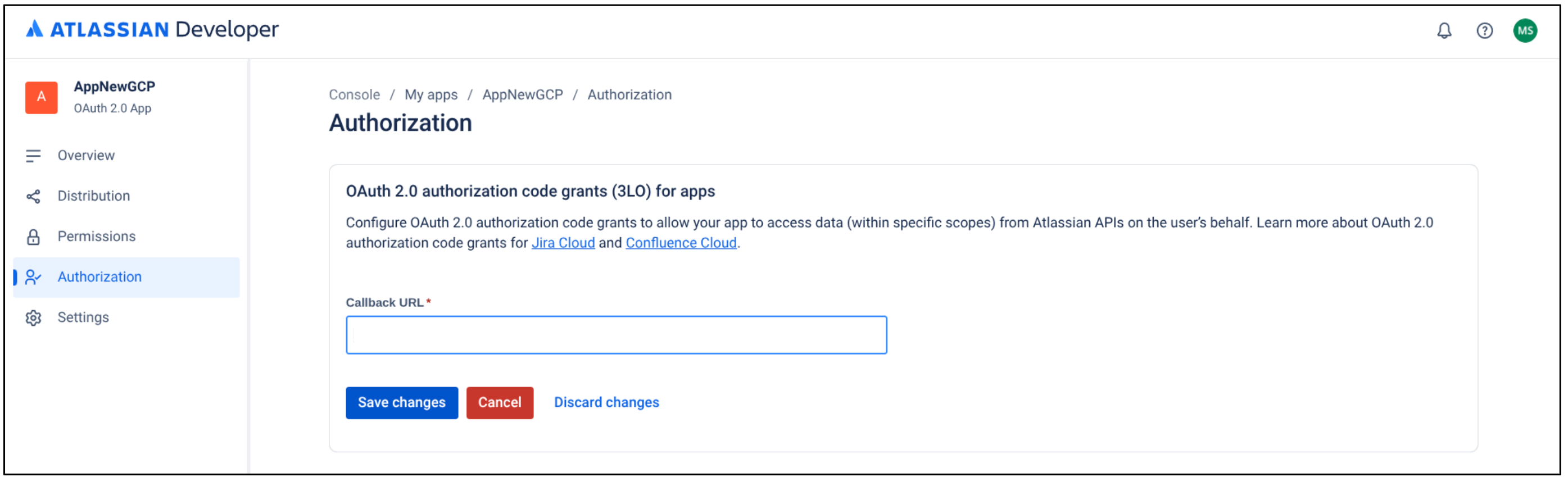

Agregar tipo de autorización En el campo URL de devolución de llamada, ingresa

https://vertexaisearch.cloud.google.com/console/oauth/jira_oauth.html.Haz clic en Guardar cambios.

Guardar cambios

Configura los permisos mínimos necesarios para la aplicación

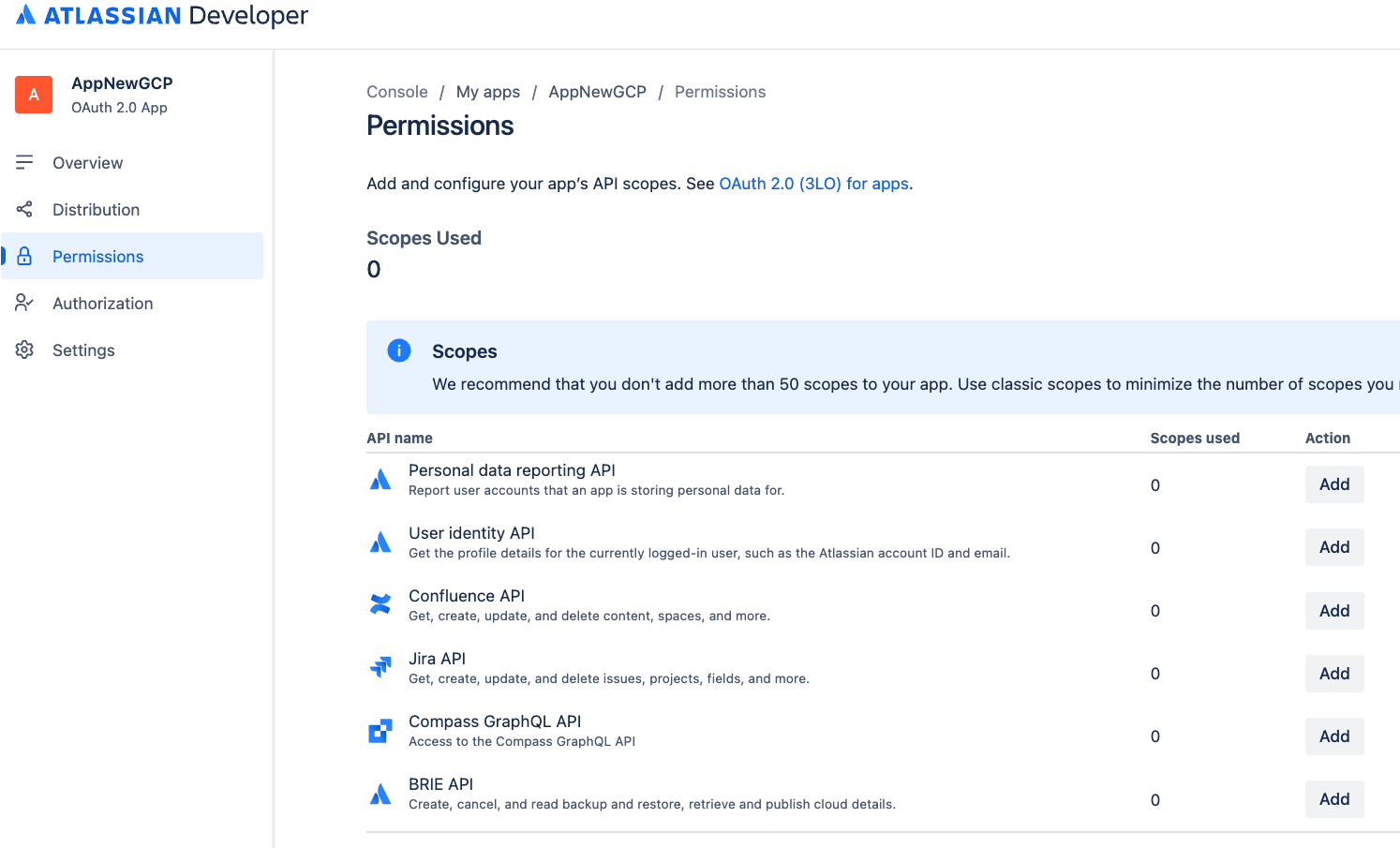

En la página de la aplicación, haz clic en Permisos.

Seleccionar permisos Ve a API de Jira y haz clic en Agregar.

Haz clic en Configurar.

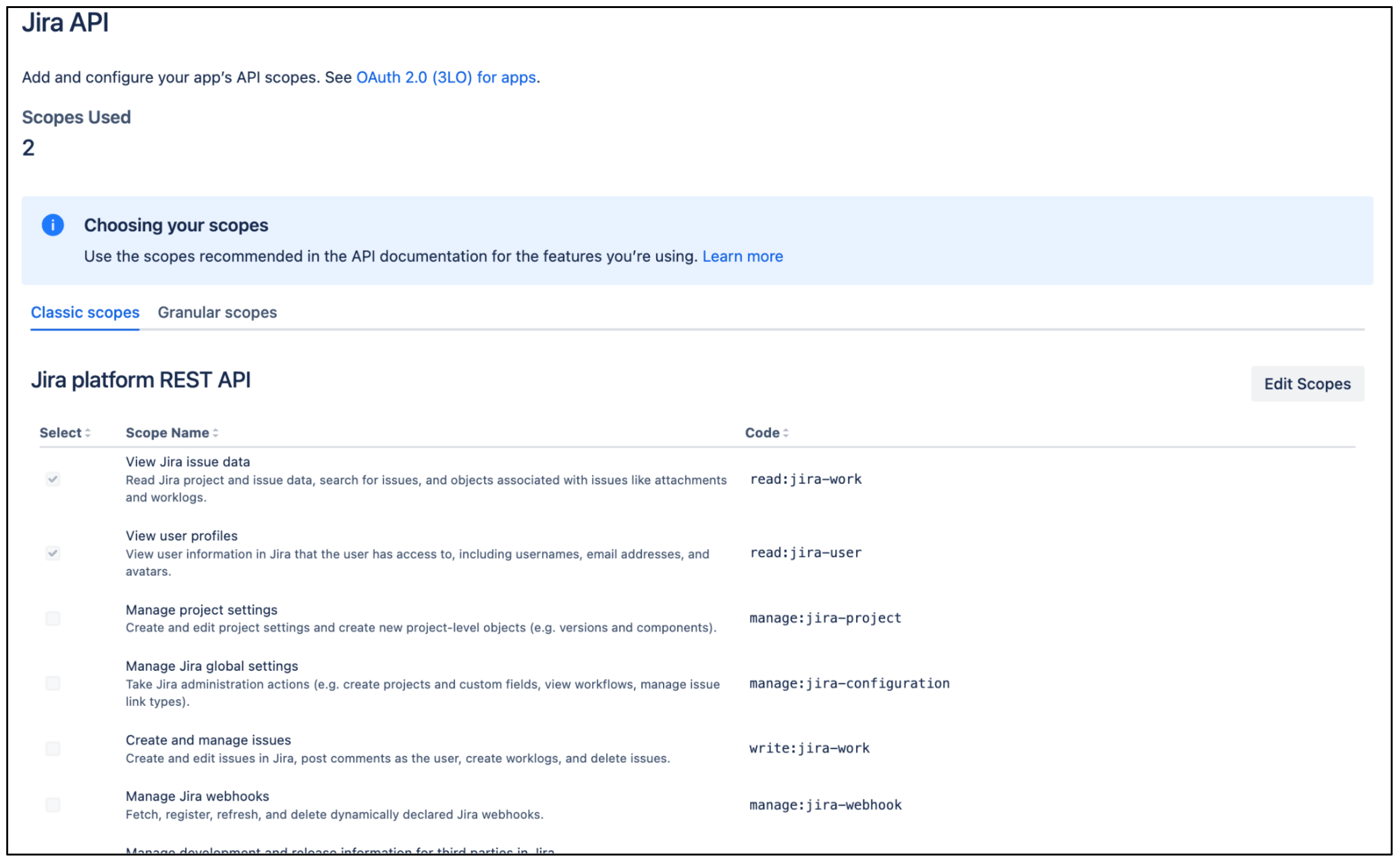

Ve a la pestaña Permisos clásicos.

Haz clic en Editar permisos y selecciona los siguientes permisos:

read:jira-userread:jira-work

Editar permisos clásicos Confirma que estén seleccionados los dos permisos y, luego, guarda los cambios.

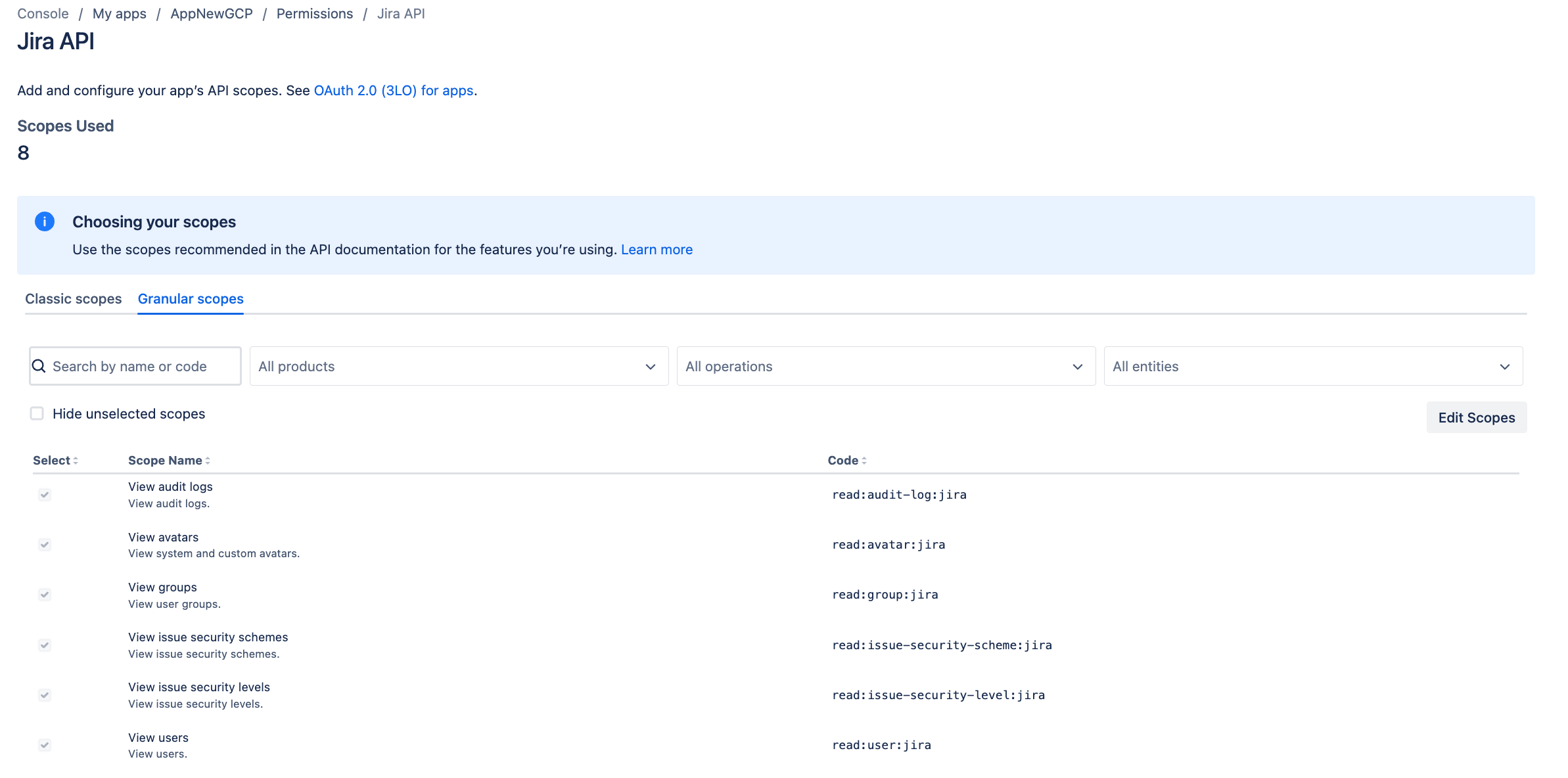

Ve a la pestaña Permisos detallados.

Haz clic en Editar permisos y selecciona los siguientes permisos:

read:issue-security-level:jiraread:issue-security-scheme:jiraread:group:jiraread:user:jiraread:avatar:jiraread:audit-log:jira

Editar permisos detallados

Permisos mínimos

En las siguientes tablas, se enumeran los permisos mínimos necesarios para crear un conector de Jira Cloud.

Permisos clásicos

| Permiso | Motivo de uso | Descripción |

|---|---|---|

| read:jira-work | Transferencia de datos | Permite que el conector lea detalles de las entidades (incluidos problemas, archivos adjuntos, comentarios y propiedades). |

| read:jira-user | Aplicar listas de control de acceso (ACL) | Permite que el conector lea detalles de los usuarios y los grupos. |

Permisos detallados

| Permiso | Motivo de uso | Descripción |

|---|---|---|

| read:issue-security-level:jira | Aplicar ACL | Permite aplicar las ACL para los problemas según sus niveles de seguridad específicos. |

| read:issue-security-scheme:jira | Aplicar ACL | Permite aplicar las ACL para los problemas según sus esquemas de seguridad asociados. |

| read:group:jira | Aplicar ACL | Permite que el conector lea la información del grupo para aplicar las ACL relacionadas con las membresías de grupos. |

| read:user:jira | Aplicar ACL | Permite que el conector lea la información del usuario para aplicar las ACL relacionadas con los permisos de usuarios individuales. |

| read:avatar:jira | Aplicar ACL | Permite que el conector lea la información de usuarios y grupos para aplicar las ACL. No se usa el avatar, pero forma parte de los permisos detallados que se incluyen con los grupos y los usuarios. |

| read:audit-log:jira | Supervisar LCA | Permite que el conector lea el registro de auditoría de Jira para la supervisión y verificación de las ACL. |

Establece un ID de cliente y un secreto del cliente.

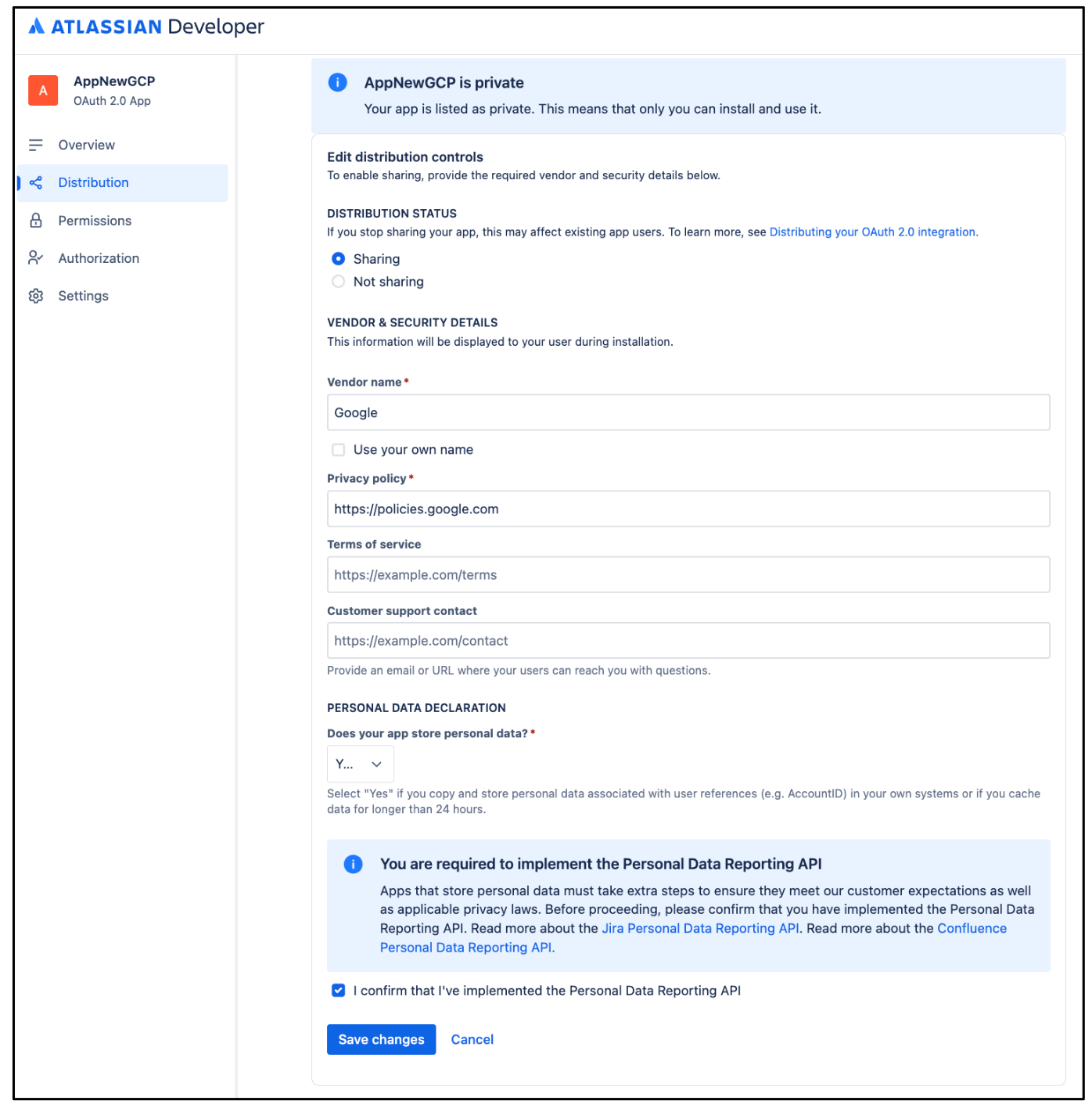

- Haz clic en Distribución y selecciona Editar.

- Selecciona Compartir para habilitar la edición de otros campos.

- Completa los campos restantes:

- En Proveedor, ingresa

Google. - En Política de privacidad, ingresa

https://policies.google.com. - En ¿Tu app almacena datos personales?, selecciona Sí.

- Selecciona la casilla de verificación Confirmo que implementé la API de informes de datos personales. Para obtener más información, consulta la API de informes de datos personales.

Editar distribución

- En Proveedor, ingresa

Haz clic en Guardar cambios.

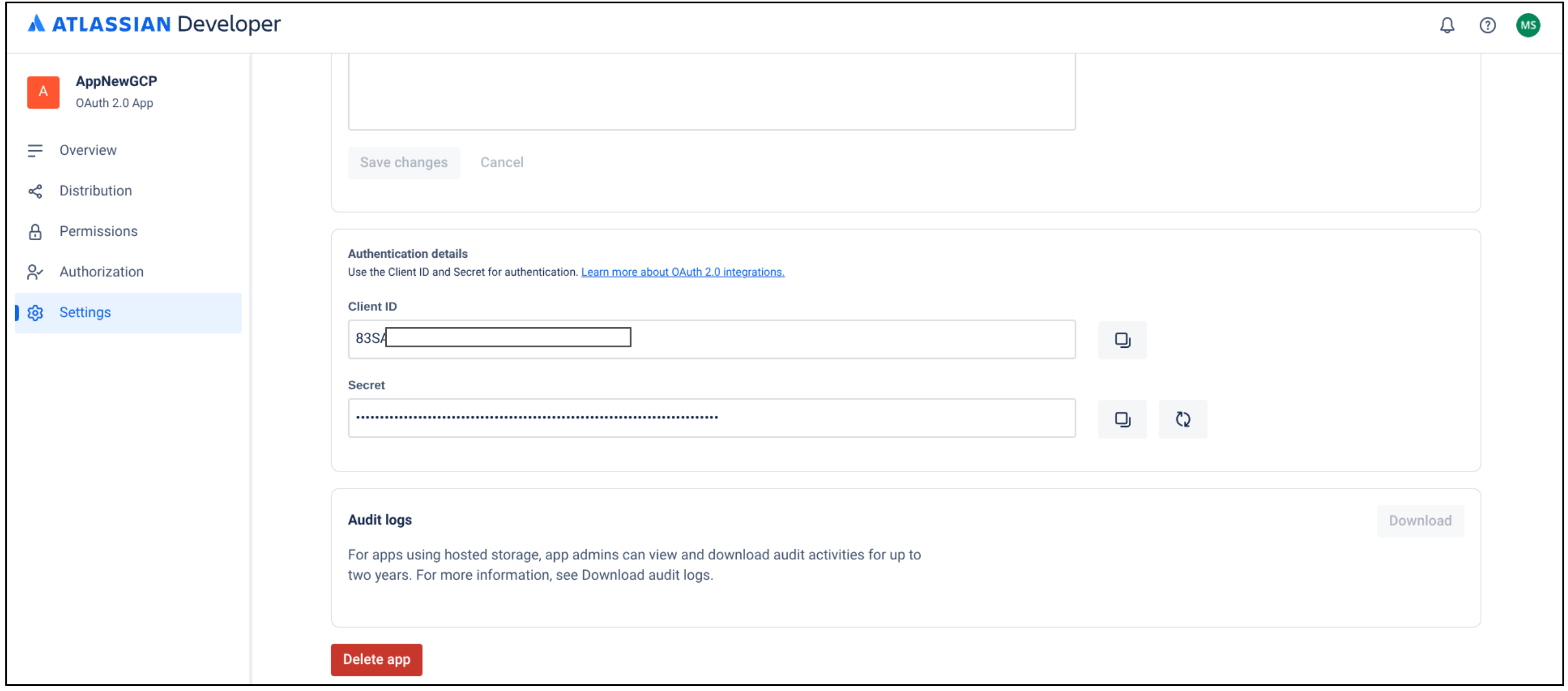

Haz clic en Configuración para copiar tu ID de cliente y secreto del cliente.

Copia tu ID de cliente y tu secreto del cliente

Obtén un ID y una URL de instancia

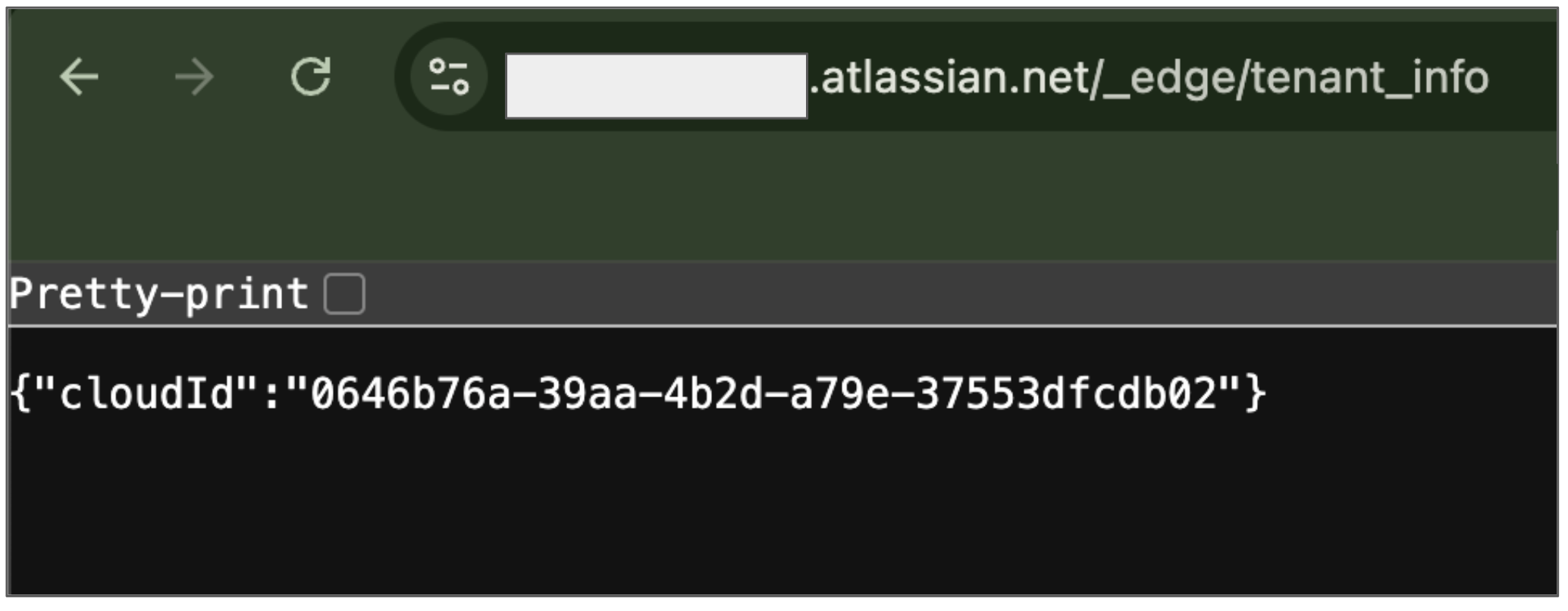

Obtén el ID de instancia:

- Abre una pestaña nueva, copia la URL de la instancia y agrega

/_edge/tenant_infoa esa URL. Por ejemplo,https://YOUR_INSTANCE.atlassian.net/_edge/tenant_info Navega al vínculo para encontrar el valor de

cloudId. ElcloudIdes el ID de tu instancia.

Obtén el ID de tu instancia

- Abre una pestaña nueva, copia la URL de la instancia y agrega

Obtén la URL de la instancia:

- Ve a atlassian.net y accede con tu cuenta de administrador.

- Selecciona la app que quieras sincronizar. Por ejemplo, sincroniza la primera app.

- Busca la URL de la instancia (el subdominio en la barra de direcciones).

Otorga roles de administrador

Para otorgar al administrador de Jira el rol de editor de Discovery Engine en la consola de Google Cloud , haz lo siguiente:

- En la consola de Google Cloud , ve a la página Gemini Enterprise.

Navega a IAM.

Busca la cuenta de usuario que tiene acceso de administrador en Jira y haz clic en el ícono para editar .

Otórgale el rol de Editor de Discovery Engine al administrador.

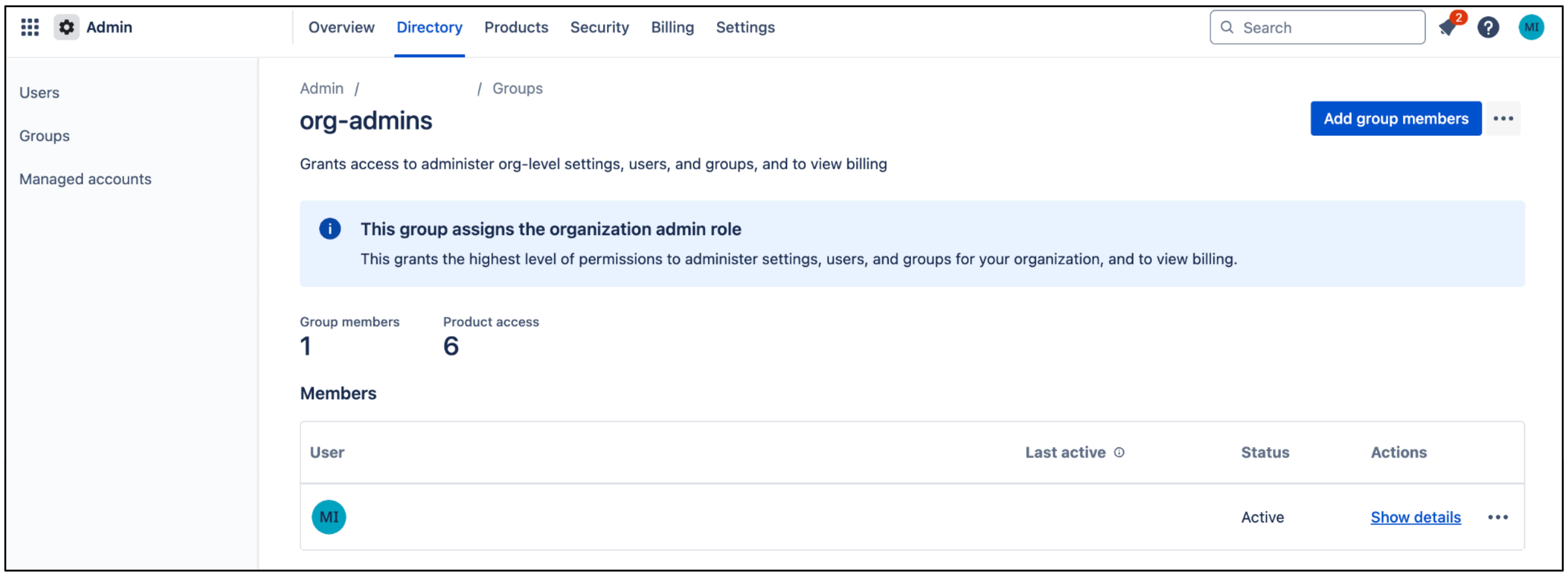

Para otorgarle a un usuario un rol de administrador en Atlassian, haz lo siguiente:

Accede a Atlassian con una cuenta de administrador de la organización.

Haz clic en el ícono de menú y selecciona tu organización. También puedes ir a admin.atlassian.com.

En la página Administrador, haz clic en el producto y selecciona el botón Administrar usuarios.

Administrar usuarios Haz clic en Grupos en Administración de usuarios.

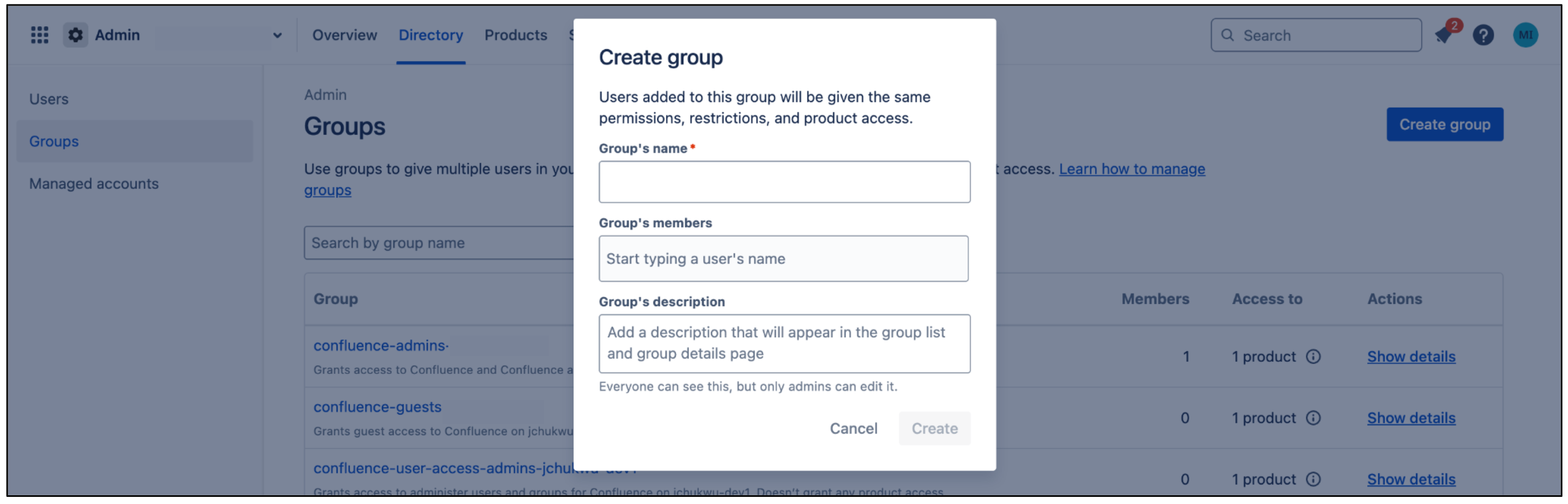

En la página Grupos, haz lo siguiente:

- Haz clic en Crear grupo.

- Ingresa un nombre para el grupo.

Crear grupo

Este grupo recibe los permisos que requiere el conector. Los usuarios agregados a este grupo heredan estos permisos. El conector usa este grupo para autenticarse y recuperar documentos.

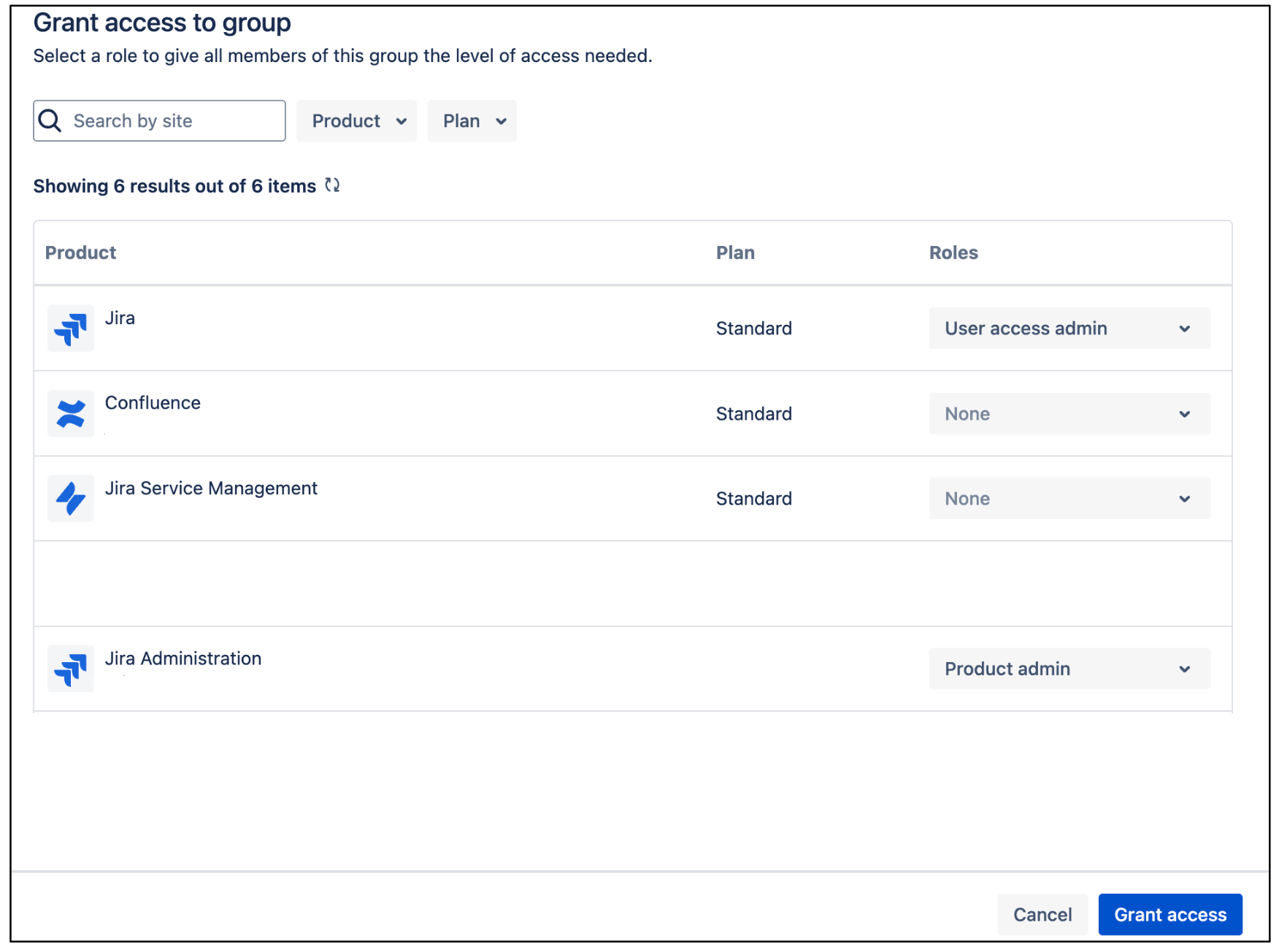

En la página del grupo, haz clic en Agregar producto.

Selecciona Administrador de acceso de usuarios como el rol para Jira.

Selecciona Administrador de productos como el rol para Administración de Jira.

Administrador de acceso de usuario de Jira Haz clic en Otorgar acceso.

Haz clic en Agregar miembros del grupo para agregar una cuenta de usuario o miembros del grupo que el conector usa para autenticarse y acceder a los recursos necesarios.

Cómo agregar miembros a un grupo

Administra la visibilidad de los usuarios

Para que el correo electrónico del usuario sea visible para cualquier persona de la cuenta de Atlassian, sigue estos pasos:

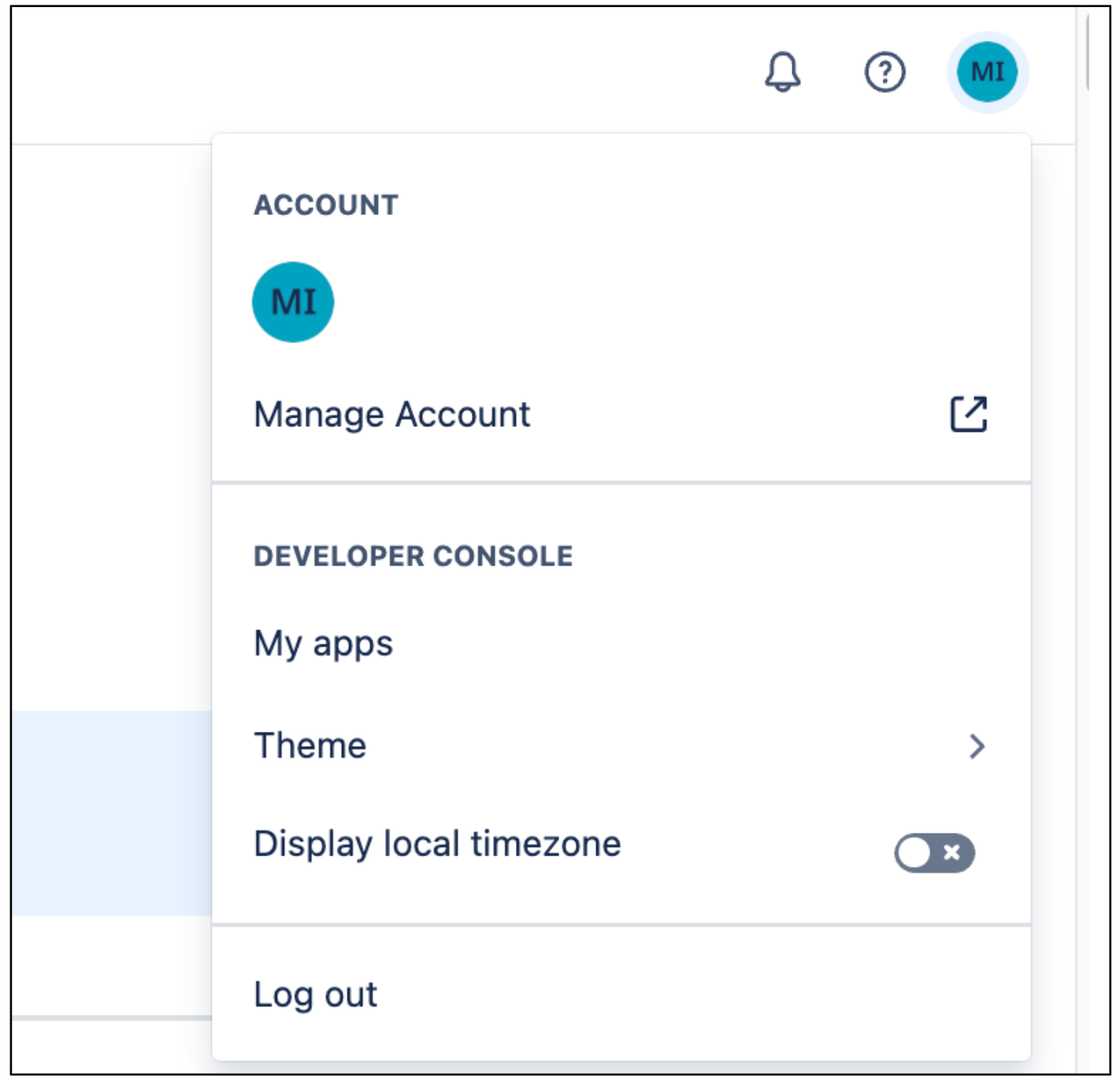

Accede a la Consola para desarrolladores de Atlassian.

Haz clic en el ícono de perfil y selecciona Consola para desarrolladores.

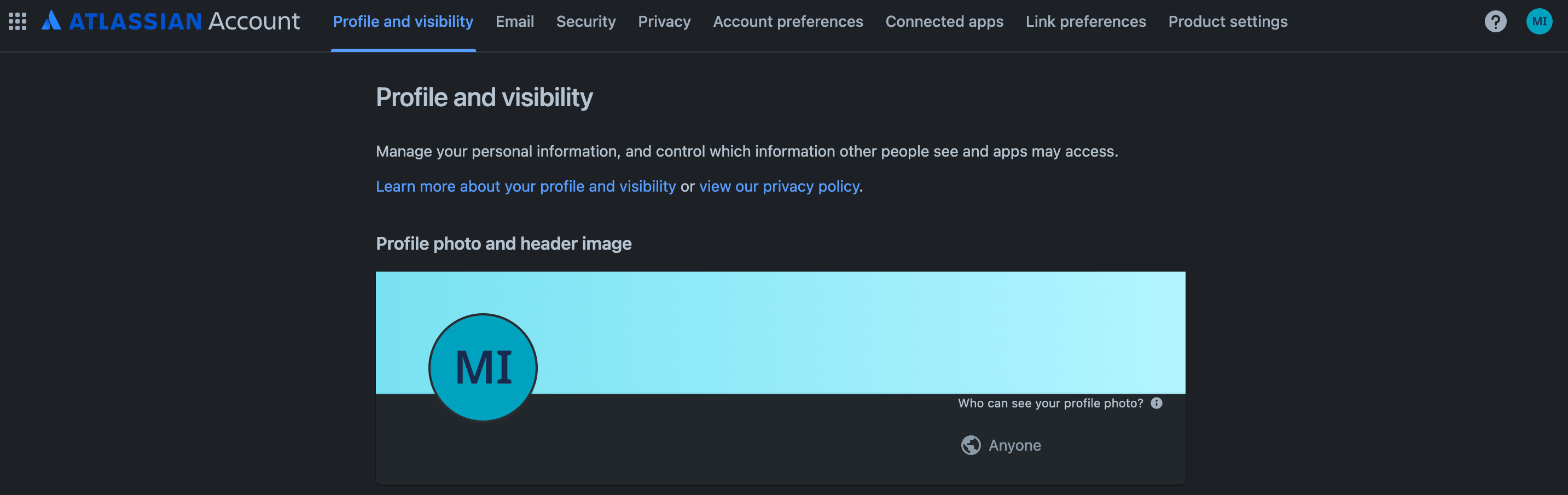

Haz clic en el ícono de perfil del usuario y selecciona Administrar cuenta.

Administrar cuenta Navega a Perfil y visibilidad.

Perfil y visibilidad Ve a Contacto y establece Quién puede ver esto como Cualquiera.

Contacto

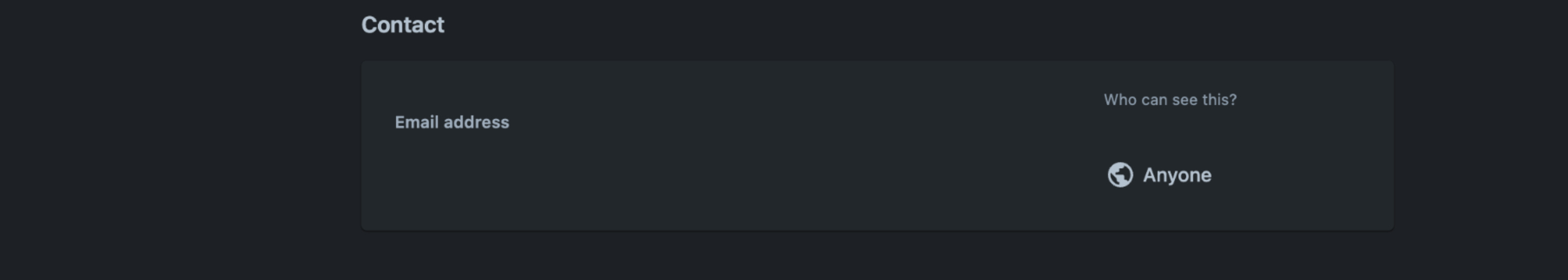

Para que el correo electrónico del usuario sea visible para cualquier persona en Jira, sigue estos pasos:

Accede a Atlassian con tus credenciales de usuario.

Selecciona una app de Jira.

Haz clic en Configuración > Sistema.

Selecciona Configuración general en el panel izquierdo.

Haga clic en Edit Settings.

En Visibilidad del correo electrónico del usuario, selecciona Público.

Selecciona la visibilidad del correo electrónico Haz clic en Actualizar.

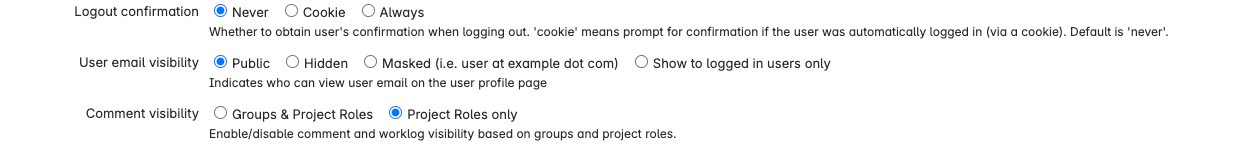

Instala y configura User Identity Accessor for Jira Cloud

Si las direcciones de correo electrónico de los usuarios no son accesibles de forma pública de forma predeterminada debido a la configuración de privacidad en Jira Cloud, debes instalar la aplicación User Identity Accessor for Jira Cloud para recuperar de forma segura las direcciones de correo electrónico de los usuarios. Si las direcciones de correo electrónico de los usuarios ya son visibles públicamente, es posible que no necesites instalar la aplicación. Para obtener más información sobre la visibilidad restringida del correo electrónico, consulta Cómo administrar la visibilidad de los usuarios.

Roles y permisos

Para instalar y configurar la aplicación de User Identity Accessor for Jira Cloud, debes tener el rol de administrador adecuado y otorgar los permisos necesarios a nivel de la aplicación.

- Rol requerido: Debes ser

Jira Site administratorpara instalar y configurar la aplicación. - Permisos a nivel de la aplicación: Debes otorgar los siguientes permisos durante la instalación de la aplicación:

Read Email Address: Permite que la aplicación recupere de forma segura las direcciones de correo electrónico de los usuarios, incluso cuando la visibilidad del perfil está restringida.App Storage scope: Permite que la aplicación lea y escriba en su dispositivo de almacenamiento.

Instala User Identity Accessor for Jira Cloud

Para instalar la aplicación User Identity Accessor for Jira Cloud en tu sitio de Jira Cloud, sigue estos pasos:

- Navega a la Consola para desarrolladores de Atlassian.

Revisa los permisos de Leer dirección de correo electrónico y Alcance de almacenamiento de la app, y haz clic en Obtener la app.

Revisa los permisos y obtén la app En la lista Selecciona un sitio en el que instalar esta app, elige el sitio de Jira en el que deseas instalar la app. En esta lista, solo se muestran los sitios a los que tienes acceso de administrador.

Nota: Debes tener el rol de administrador de al menos un sitio de Jira para instalar la app.

Haz clic en Instalar para completar la instalación de la app.

Configura User Identity Accessor for Jira Cloud

Después de instalar la app de User Identity Accessor for Jira Cloud, configura una clave de API que tu sistema externo (por ejemplo, tu conector de Jira Cloud) use para llamar de forma segura al activador web de la app y recuperar correos electrónicos.

Accede a la página de configuración

Para acceder a la página de configuración de la aplicación User Identity Accessor for Jira Cloud, sigue estos pasos:

- En tu instancia de Jira Cloud, haz clic en el ícono de Configuración ⚙️ en el menú de navegación.

- Selecciona Apps en el menú.

- En la página Administración de apps, busca tu app, User Identity Accessor for Jira Cloud, en la lista Administra las apps.

Haz clic en Configurar o en el vínculo asociado a tu app. Se abrirá la página de configuración dedicada de la app en Jira Cloud.

Configura la app de User Identity Accessor for Jira Cloud

Configura la clave de API

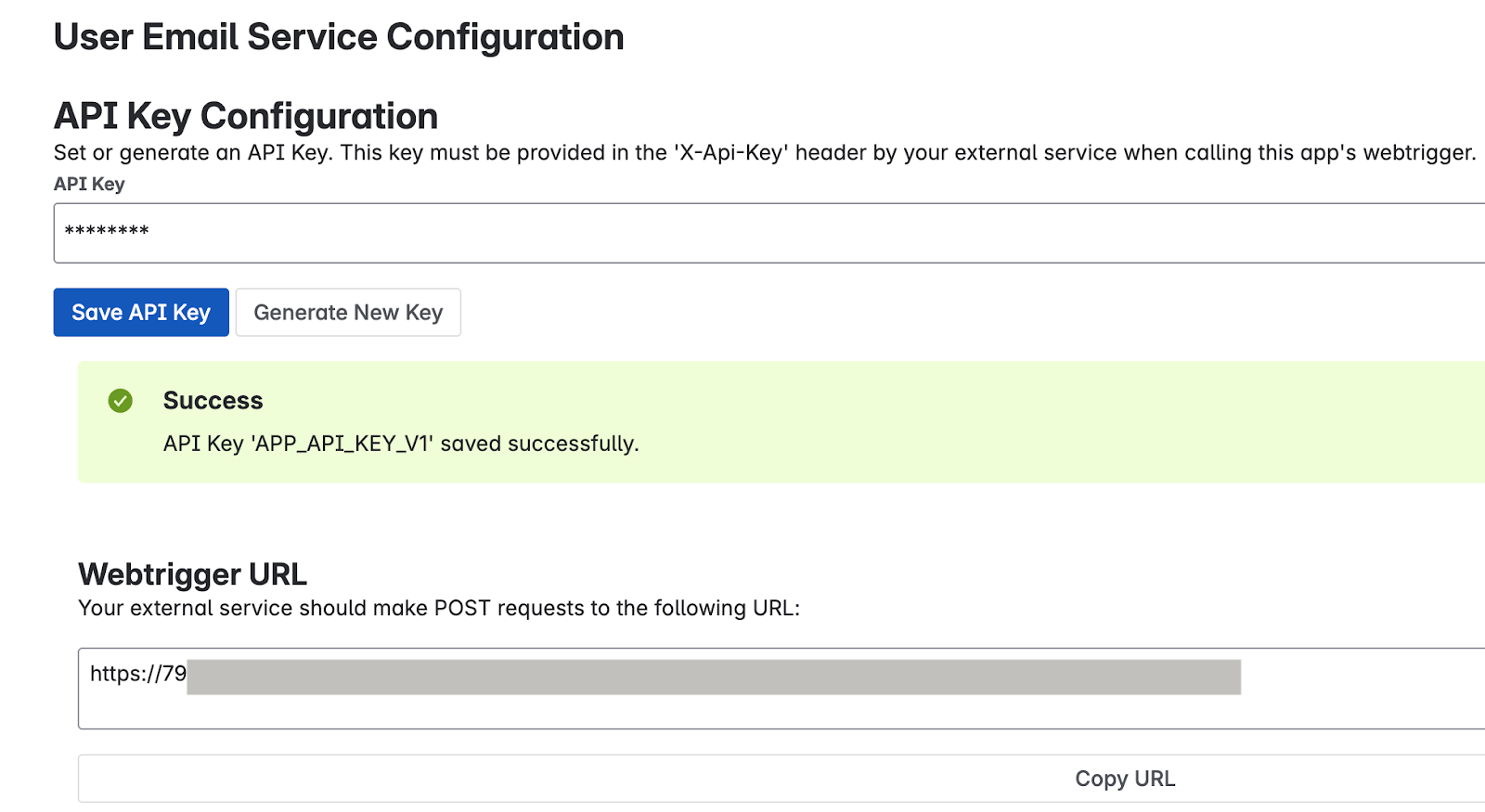

Para configurar la clave de API en la página de configuración, sigue estos pasos:

En la sección Configuración de la clave de API, especifica la clave secreta para autenticar las solicitudes al activador web de la app. Puedes autenticar solicitudes con cualquiera de los siguientes métodos:

Ingresa tu propia clave: Escribe o pega tu propia clave de API segura y única en el campo Clave de API. Usa una clave de al menos 20 a 30 caracteres con una combinación de letras mayúsculas, letras minúsculas, números y símbolos.

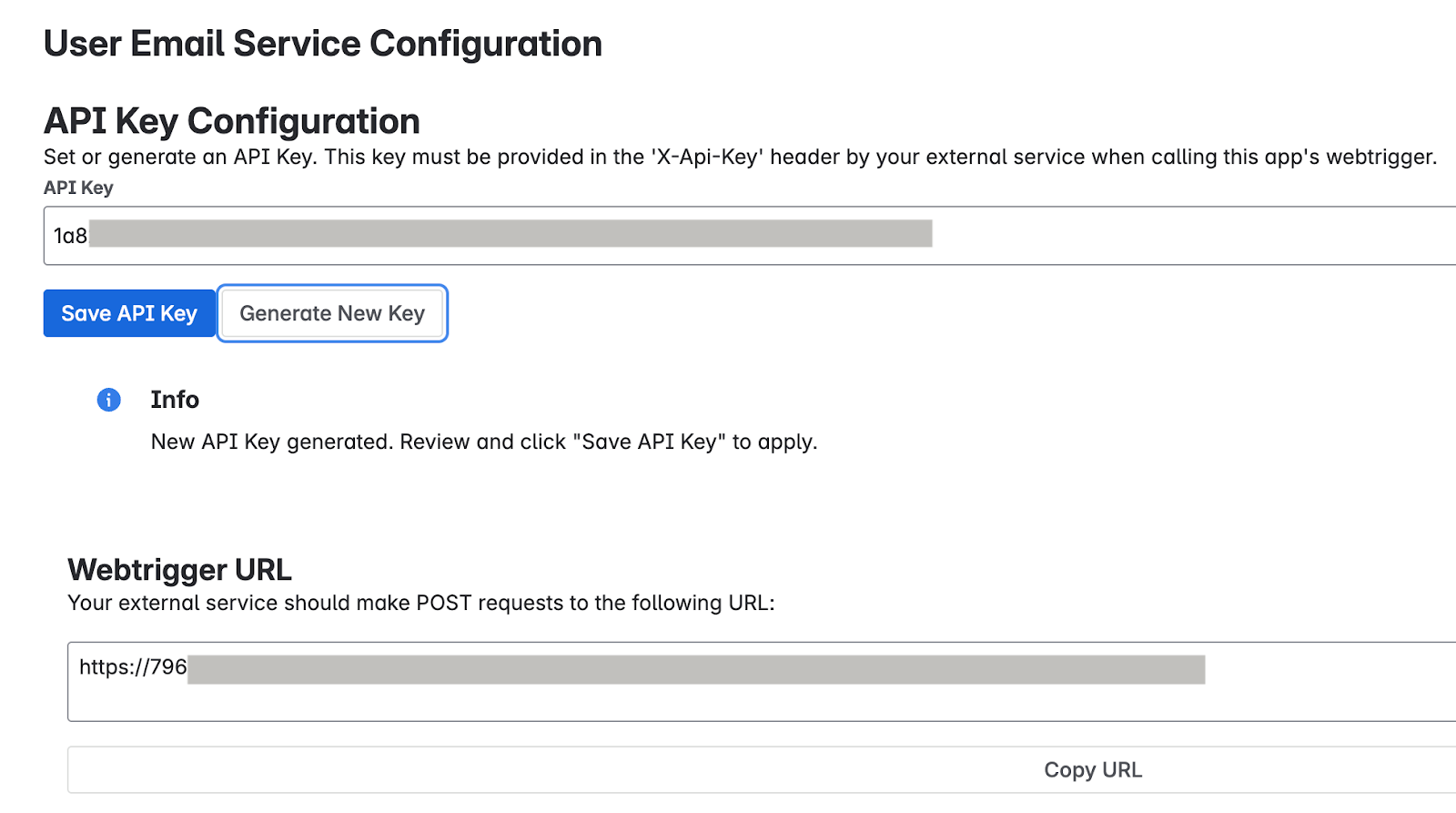

Ingresa tu propia clave Generar una clave: Haz clic en el botón Generar clave nueva. El sistema genera y muestra una clave aleatoria y segura en el campo.

Genera una clave Importante: Copia de inmediato la clave de API que se muestra en el campo. Por motivos de seguridad, es posible que no puedas volver a ver la clave completa después de guardarla o salir de la página. Si la pierdes, deberás establecer o generar una nueva.

Haz clic en Guardar clave de API. Un mensaje de éxito confirmará que la clave se guardó de forma segura.

Prueba la configuración de la app

Verifica si la aplicación User Identity Accessor for Jira Cloud está configurada correctamente. Para ello, envía una solicitud desde tu sistema externo y confirma que las direcciones de correo electrónico del usuario se devuelvan correctamente.

Obtén la URL del activador web

- En la página Administración de apps, busca la sección URL del activador web, en la que se muestra la URL única específica de tu sitio de Jira y de la instalación de esta app:

- Tu sistema externo debe llamar a esta URL para solicitar correos electrónicos de los usuarios.

- Por lo general, la URL tiene el siguiente formato:

http://uuid/domain.net/x1/randomId. Por ejemplo,https://YOUR_INSTANCE_ID.hello.atlassian-dev.net/x1/WEBTRIGGER_ID, en el queYOUR_INSTANCE_IDes el identificador de tu instancia de Jira Cloud yWEBTRIGGER_IDes el identificador único del extremo del activador web generado para tu app.

- Haz clic en el botón Copiar URL o copia la URL completa.

Configura tu sistema externo

Configura tu sistema externo que necesita recuperar correos electrónicos de usuarios de Jira con la clave de API y la URL del activador web que obtuviste en los pasos anteriores.

URL del extremo: Es la URL del activador web que copiaste.

Método HTTP:

POSTEncabezados obligatorios:

- Content-Type:

application/json X-Api-Key:

YOUR_API_KEYReemplaza

YOUR_API_KEYpor la clave de API que configuraste o generaste en la sección Configura la clave de API.

- Content-Type:

Ejemplo del comando curl

En este ejemplo, se muestra cómo llamar al activador web de User Identity Accessor for Jira Cloud, que acepta un array de IDs de cuentas y devuelve las direcciones de correo electrónico.

curl --location --request POST 'https://YOUR_INSTANCE_ID.hello.atlassian-dev.net/x1/ENDPOINT_PATH' \

--header 'X-Api-Key: YOUR-API-KEY' \

--header 'Content-Type: application/json' \

--data-raw '{

"accountIds": [

"ACCOUNT_ID_1",

"ACCOUNT_ID_2"

]

}'

Reemplaza lo siguiente:

YOUR_INSTANCE_IDpor el ID de tu instancia de Jira CloudENDPOINT_PATHpor la ruta de acceso del extremo de APIYOUR_API_KEYpor la clave de API que configuraste o generaste en la sección Configura la clave de APIACCOUNT_IDcon los IDs de las cuentas de Atlassian a las que deseas segmentar

Respuesta esperada

[{"accountId":"ACCOUNT_ID_1","emailAddress":"EMAIL_ADDRESS_1"},

{"accountId":"ACCOUNT_ID_2","emailAddress":"EMAIL_ADDRESS_2"}]

Reemplaza lo siguiente:

ACCOUNT_ID_Xcon IDs de cuentas de Atlassian realesUSER_EMAIL_Xcon las direcciones de correo electrónico de los usuarios que se muestran en la llamada a la API

Implementa las prácticas recomendadas de seguridad

Para confirmar la seguridad de tu clave de API, sigue estas recomendaciones:

- Almacena la clave de API de forma segura en la configuración de tu conector de Jira Cloud.

- Verifica que toda la comunicación con la URL de webhook se realice a través de HTTPS. Este es el valor predeterminado para los activadores web de User Identity Accessor for Jira Cloud.

Compatibilidad con User Identity Accessor for Jira Cloud

Google ofrece servicios de asistencia para la aplicación User Identity Accessor for Jira Cloud que pueden incluir mantenimiento y actualizaciones periódicas para mantener la app actualizada. Si tienes algún problema o pregunta específica sobre las funciones de la aplicación, comunícate con el equipo de asistencia deGoogle Cloud . Si deseas obtener más información, consulta Obtén atención al cliente de Cloud.

Crea un almacén de datos de Jira Cloud

Console

Para usar la consola de Google Cloud y sincronizar datos de Jira Cloud con Gemini Enterprise, sigue estos pasos:

Accede al sitio de Atlassian como usuario con credenciales de administrador de la organización.

En la consola de Google Cloud , ve a la página Gemini Enterprise.

En el menú de navegación, haz clic en Almacenes de datos.

Haz clic en Crear almacén de datos.

En la página Selecciona una fuente de datos, desplázate o busca Jira Cloud para conectar tu fuente externa y haz clic en Seleccionar.

En la sección Configuración de autenticación, ingresa el URI de instancia, el ID de instancia, el ID de cliente y el Secreto del cliente.

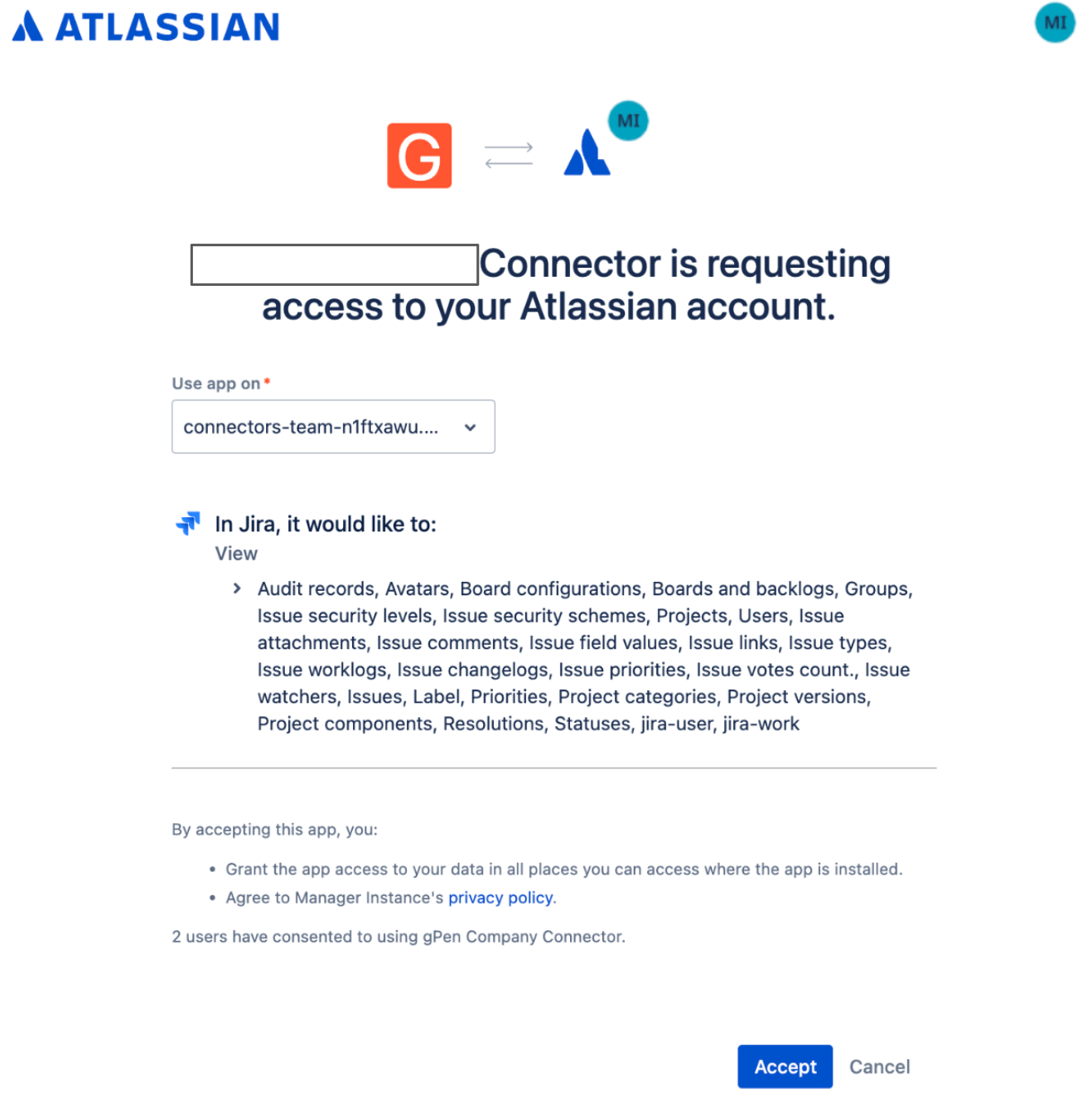

Haga clic en Acceder.

Verifica que accediste como usuario administrador, selecciona el sitio en el que se usará la app y haz clic en Aceptar.

Elige un sitio en el que usar la app Haz clic en Continuar.

En la sección Opciones avanzadas:

Opcional. Para permitir un conjunto de direcciones IP estáticas en tu sistema, selecciona Habilitar direcciones IP estáticas para el registro.

En el campo QPS máx., ingresa un número entero para definir la cantidad máxima de consultas por segundo que se enviarán a tu instancia de Jira Cloud. El valor predeterminado es 12 QPS.

En el campo URL de Jira Identity Sync Forge, ingresa la URL que generó la app de User Identity Accessor for Jira Cloud.

En el campo Secreto del cliente de Forge de Jira Identity Sync, ingresa el secreto del cliente configurado en User Identity Accessor for Jira Cloud, que es la clave de API que generaste o creaste en la sección Configura la clave de API.

Haz clic en Continuar.

En la sección Entidades para sincronizar, haz lo siguiente:

Selecciona las entidades que quieras sincronizar:

Problema

Archivo adjunto

Comentario

Registro de trabajo

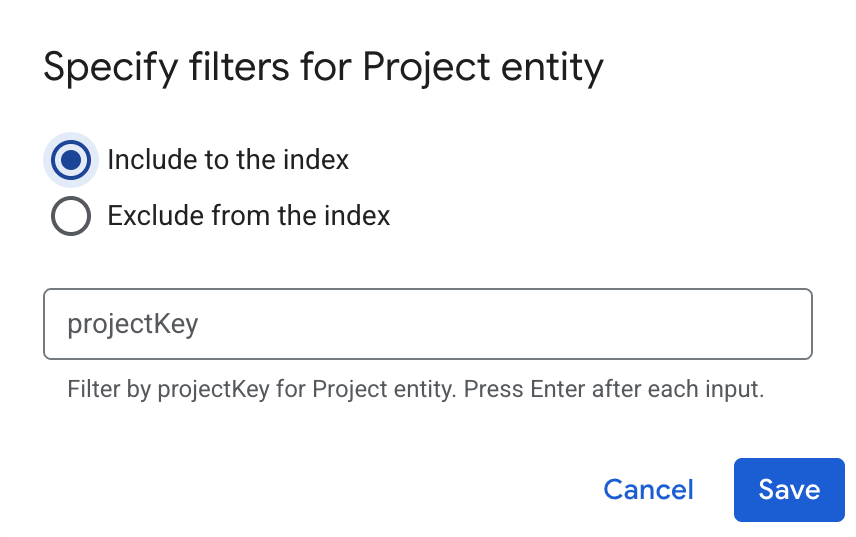

De manera opcional, para sincronizar proyectos específicos, haz lo siguiente:

- Haz clic en Filtrar.

- Para filtrar entidades del índice, selecciona Excluir del índice o, para asegurarte de que se incluyan en él, selecciona Incluir en el índice.

- Ingresa las claves del proyecto. Presiona Intro después de cada clave del proyecto.

- Haz clic en Guardar.

Especifica filtros para incluir o excluir entidades. Haz clic en Continuar.

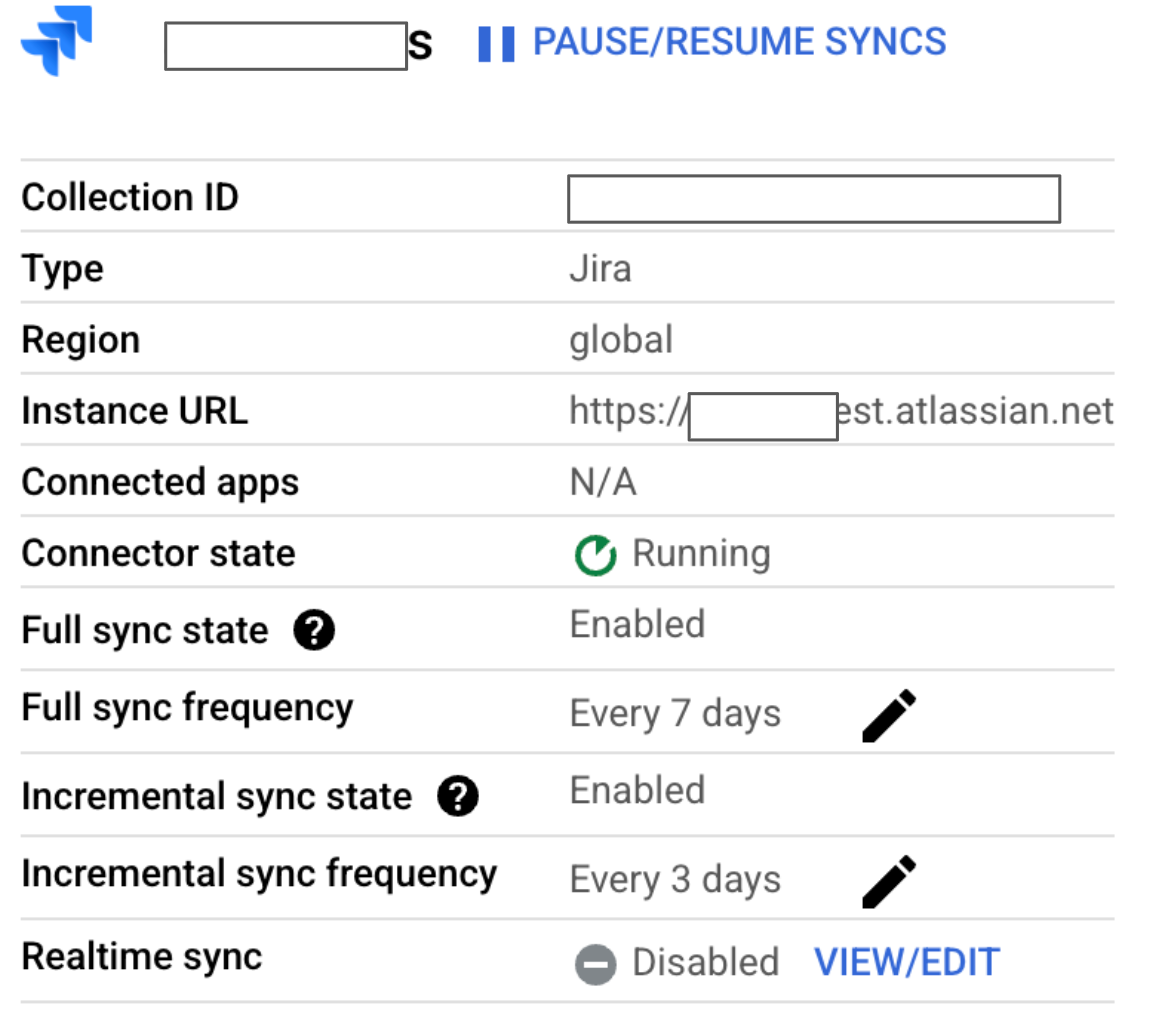

Selecciona la frecuencia de sincronización para la sincronización completa y la frecuencia de sincronización incremental para la sincronización incremental de datos. Para obtener más información, consulta Programas de sincronización.

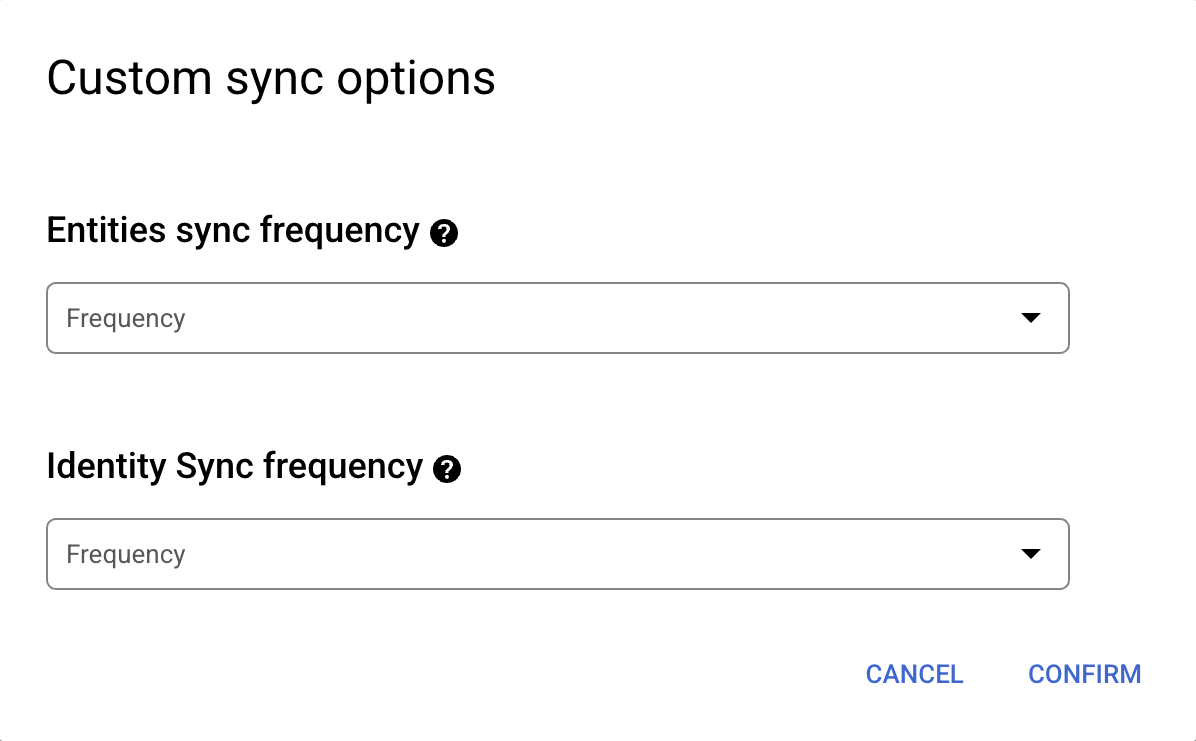

Si deseas programar sincronizaciones completas independientes de los datos de identidad y de entidad, expande el menú en Sincronización completa y, luego, selecciona Opciones personalizadas.

Configura programas separados para la sincronización completa de entidades y la sincronización completa de identidades. Haz clic en Continuar.

En la sección Configura tu conector de datos, haz lo siguiente:

Selecciona una región para tu almacén de datos. No podrás cambiar la región más adelante. Para obtener más información sobre las multirregiones, consulta Ubicaciones de Gemini Enterprise.

Ingresa un nombre para tu conector de datos. Puedes cambiar el nombre más adelante.

Opcional. Para cambiar el ID del conector de datos después de ingresar el nombre, haz clic en Editar y cambia el valor. No puedes cambiar el ID del conector de datos después de crear el almacén de datos.

Haz clic en Crear. Gemini Enterprise crea tu almacén de datos y lo muestra en la página Almacenes de datos.

Para verificar el estado de la transferencia, ve a la página Almacenes de datos y haz clic en el nombre del almacén de datos para ver los detalles en la página Datos. El Estado del conector cambia de Creando a Ejecutando cuando comienza a sincronizar datos. Cuando se completa la transferencia, el estado cambia a Activo para indicar que la conexión a tu fuente de datos está configurada y a la espera de la próxima sincronización programada. Según el tamaño de tus datos, la transferencia puede tardar varios minutos o varias horas.

Para obtener información detallada sobre las cuotas, incluidos los límites predeterminados y las instrucciones para solicitar cuotas más altas, consulta Cuotas y límites.

Habilitar la sincronización en tiempo real

La sincronización en tiempo real solo sincroniza las entidades de documentos y no sincroniza los datos relacionados con las entidades de identidad. En la siguiente tabla, se muestran los eventos de documentos que se admiten con la sincronización en tiempo real.

| Entidades de Jira | Crear | Actualizar | Borrar | Cambios de permisos |

|---|---|---|---|---|

| Problemas | ||||

| Registros de trabajo | ||||

| Proyectos | ||||

| Comentarios | ||||

| Archivos adjuntos |

Para habilitar la sincronización en tiempo real de un conector de fuente de datos de Jira Cloud, sigue estos pasos:

Genera una URL de webhook

- Ve a la página de Gemini Enterprise y, en el menú de navegación, haz clic en Almacenes de datos.

- Selecciona un almacén de datos de Jira Cloud.

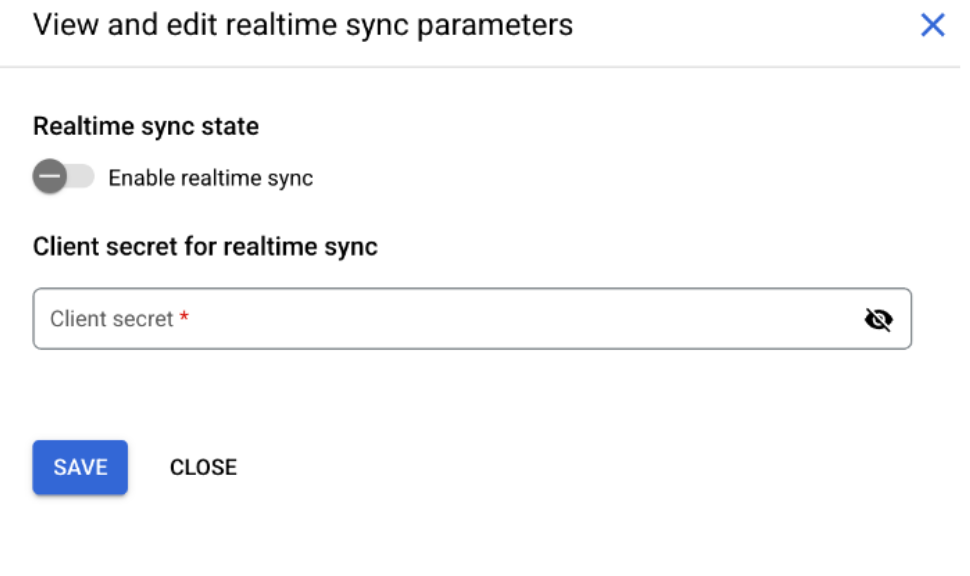

Haz clic en Ver o editar en la fila Realtime sync.

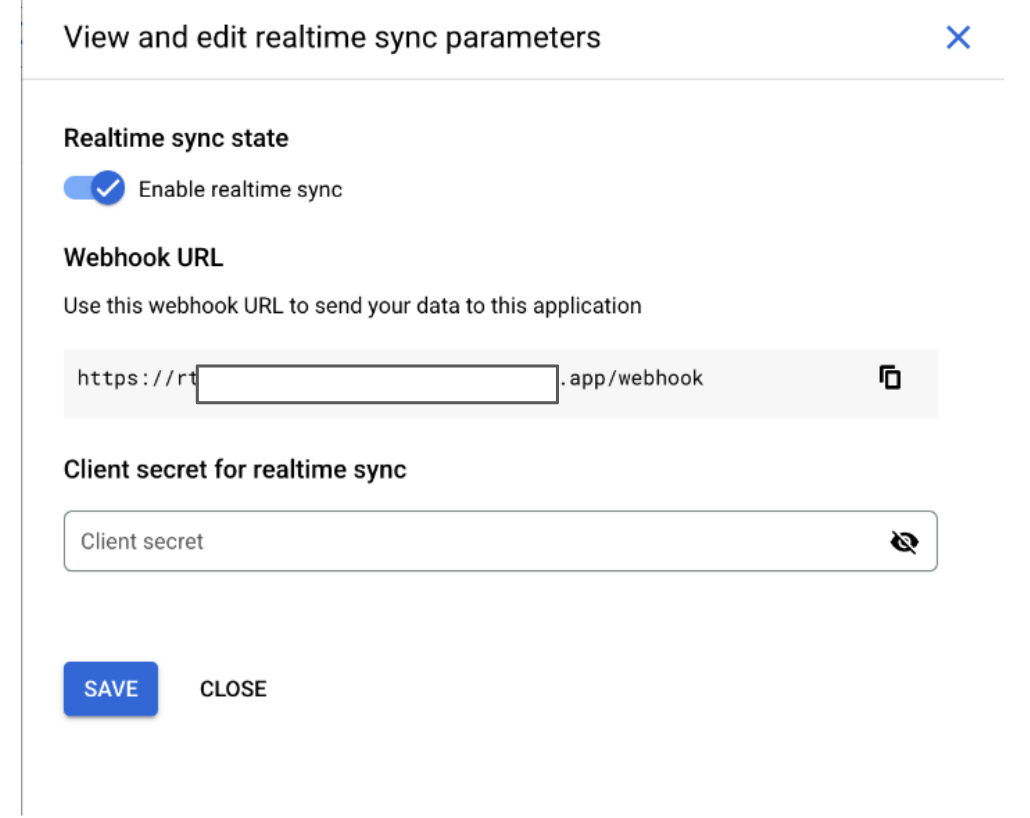

Sincronización en tiempo real : Estado inhabilitado En el cuadro de diálogo Ver y editar parámetros de sincronización en tiempo real, haz lo siguiente:

- Para activar la sincronización en tiempo real, haz clic en el botón de activación Habilitar la sincronización en tiempo real.

- Ingresa un valor en el campo Secreto del cliente y cópialo. Necesitarás este valor nuevamente cuando crees un webhook en la consola de administración de Jira.

- Haz clic en Guardar.

Habilitar la sincronización en tiempo real

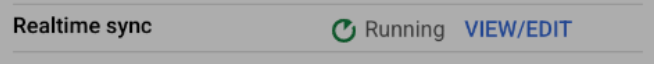

Después de que el estado de Sincronización en tiempo real cambie a

Running, haz clic en Ver o editar.

Sincronización en tiempo real : Estado de ejecución En el cuadro de diálogo Ver y editar parámetros de sincronización en tiempo real, haz lo siguiente:

- Copia la URL de webhook.

- Haz clic en Cerrar.

Copiar URL de webhook

Crea un webhook

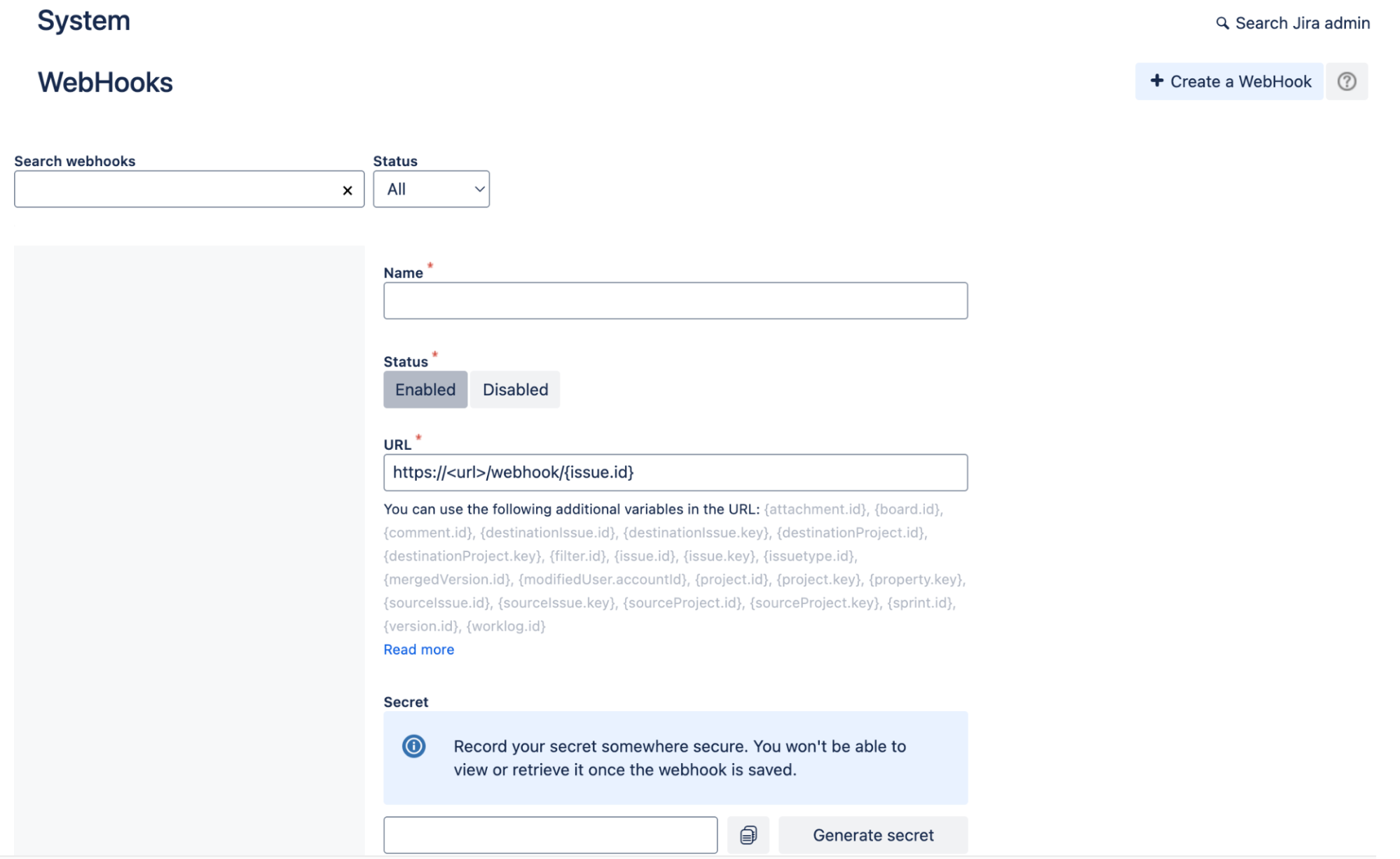

- Accede a la consola de administración de Jira.

- Haz clic en Configuración y selecciona Sistema.

- En el panel Configuración del sistema, selecciona Webhooks.

- Haz clic en Crear un webhook. Para obtener información sobre los webhooks, consulta Webhooks.

- Ingresa un nombre para el webhook.

- Selecciona el Estado como

Enabled. - En el campo URL, pega la URL copiada de Gemini Enterprise y agrega

/{issue.id}. En el campo Secreto, ingresa el mismo valor que ingresaste cuando generaste una URL de webhook en Gemini Enterprise.

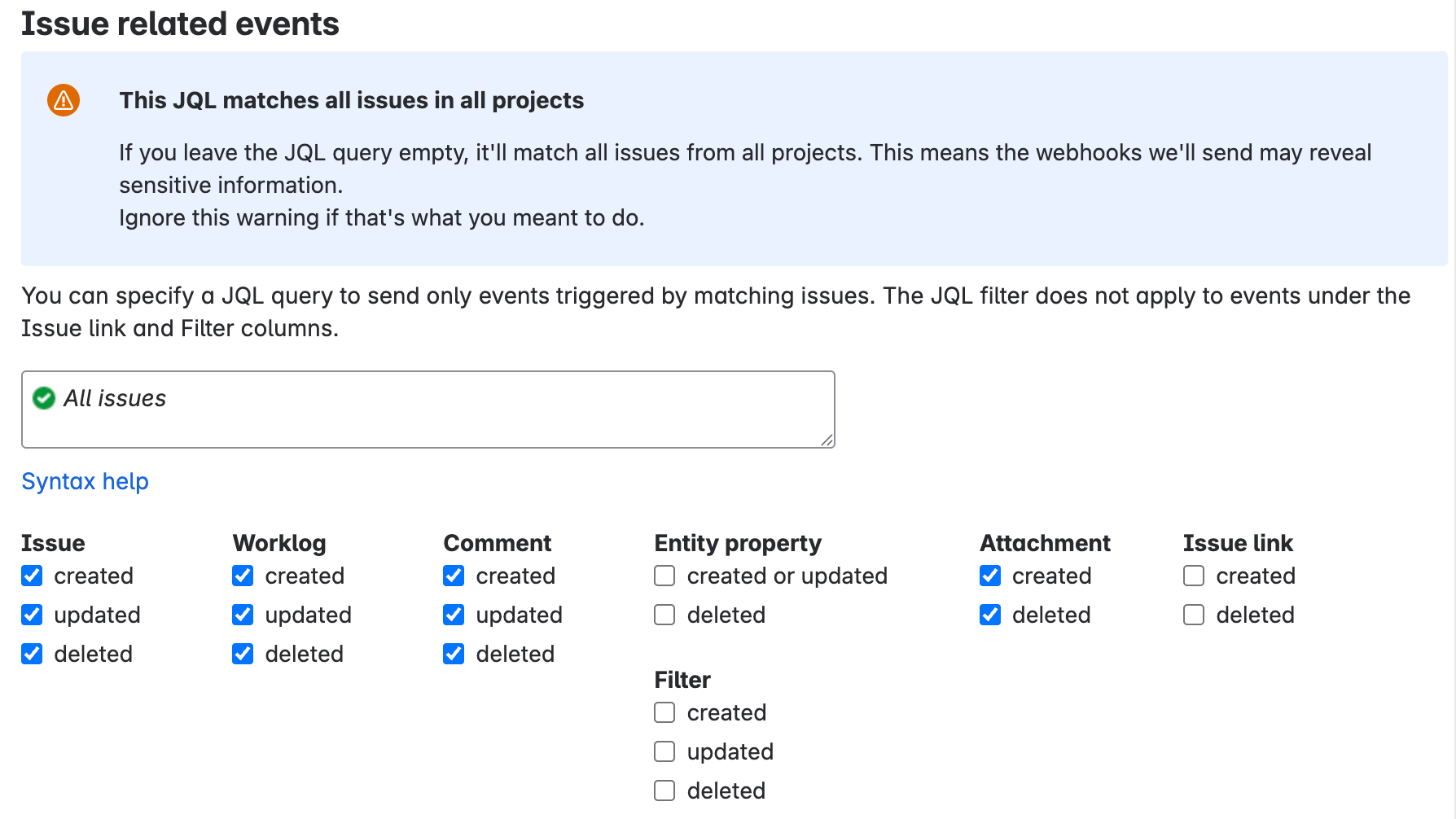

Webhooks En la sección Issue related events, selecciona las siguientes opciones:

Entidades Creada Actualizado Borrado Problema Sí Sí Sí Registro de trabajo Sí Sí Sí Comentario Sí Sí Sí Archivo adjunto Sí No Sí

Eventos relacionados con el problema En la sección Project related events, selecciona las casillas de verificación created, updated y deleted para la entidad Project.

Haz clic en Crear.

Mensajes de error

En la siguiente tabla, se describen los mensajes de error comunes, sus descripciones y las posibles soluciones cuando se conecta Jira Cloud con Gemini Enterprise.

| Código de error | Mensaje de error | Descripción | Soluciona problemas |

|---|---|---|---|

| JIRA_INVALID_AUTH_1 | No se pudo configurar OAuth. | Una llamada de actualización de token encontró un problema, posiblemente relacionado con las credenciales, el administrador de secretos o la conectividad. | Los detalles de la excepción se proporcionan en el mensaje de error completo. Entre las posibles causas y soluciones, se incluyen las siguientes:

|

| JIRA_INVALID_AUTH_2 | No se pudo realizar la autenticación. | El conector no puede autenticarse con Jira Cloud porque la cuenta de usuario no tiene suficiente acceso a la API. | Vuelve a autenticar el almacén de datos con credenciales de administrador. |

| JIRA_MISSING_PERMISSION_1 | Los usuarios que no son administradores no están autorizados para obtener los esquemas de seguridad de los problemas. | Una cuenta de usuario sin privilegios de administrador intentó recuperar los esquemas de seguridad del problema. | Otorga los permisos de administrador necesarios a la cuenta de usuario. |

| JIRA_MISSING_PERMISSION_2 | Los usuarios que no son administradores no pueden obtener esquemas de permisos. | Una cuenta de usuario sin privilegios de administrador intentó recuperar esquemas de permisos. | Otorga los permisos de administrador necesarios a la cuenta de usuario. |

| JIRA_MISSING_PERMISSION_3 | Se produjo un problema cuando se recuperaban los permisos del proyecto. | Una cuenta de usuario sin privilegios de administrador intentó recuperar los detalles del proyecto. | Otorga los permisos de administrador necesarios a la cuenta de usuario. |

| JIRA_IO_CONNECTION | Se produjo un problema cuando se realizaba la conexión a Jira. | El conector no se puede conectar a tu instancia de Jira Cloud, lo que indica una incapacidad general para establecer o mantener la comunicación con el servidor de Jira. | Verifica la URL de Jira y comprueba tus credenciales de autenticación. Verifica que tu instancia de Jira esté operativa y que tu token de API o los alcances de OAuth otorguen los permisos necesarios. |

| JIRA_INVALID_INSTANCE_ID | No se pudieron recuperar los detalles necesarios de tu instancia de Jira. Verifica el ID de tu instancia de Jira. El ID de la instancia de Jira debe ser un UUID. | El sistema no puede recuperar los detalles necesarios de tu instancia de Jira Cloud porque el ID de la instancia proporcionado no es válido. El ID de la instancia de Jira debe ser un UUID. | Asegúrate de que el ID de instancia que ingresaste sea un UUID correcto. |

Limitaciones conocidas

En el caso de los datos no estructurados, cada tipo de medio tiene restricciones diferentes. Para obtener más información, consulta Prepara los datos para las fuentes de datos personalizadas.

En el caso de los datos estructurados, cada documento no debe superar los 500 KB.

No se pueden otorgar permisos de

Browse projecto de nivel de seguridad a los roles de aplicación con roles específicos no vacíos.No se admiten los permisos de documentos determinados por campos personalizados del usuario o campos personalizados del grupo.

Jira Cloud no permite ninguna restricción en los niveles de registro de trabajo.

Jira Cloud no indexa los archivos adjuntos en formato PDF que superan las 2,000 páginas.

Los archivos adjuntos que se agregan a los comentarios privados no heredan las restricciones de acceso (ACL) de los comentarios.

Solo se recuperan los 20 comentarios anteriores de un problema en Jira Cloud.

No se pueden transferir las tablas de sprints.

El modelo heredado de administración de usuarios no es compatible con la integración en Jira Cloud. Solo se admite el modelo de administración de usuarios centralizado. Para obtener más información, consulta la guía de consolidación de organizaciones de Atlassian.

Próximos pasos

Para adjuntar tu almacén de datos a una app, crea una app y selecciona tu almacén de datos con los pasos que se indican en Crea una app.

Para obtener una vista previa de cómo aparecerán los resultados de la búsqueda después de configurar tu app y tu almacén de datos, consulta Obtén una vista previa de los resultados de la búsqueda.

Para habilitar las alertas del almacén de datos, consulta Configura alertas para almacenes de datos de terceros.