Este documento descreve os conceitos básicos da Verificação de endpoints.

A Verificação de endpoints permite que administradores de segurança ou profissionais de operações de segurança protejam Google Cloud, apps e recursos locais e apps do Google Workspace.

A Verificação de endpoints faz parte do Google Cloud Chrome Enterprise Premium e está disponível para todos os Google Cloud, Cloud Identity, Google Workspace for Business e Google Workspace for Enterprise.

Quando usar a Verificação de endpoints

Use a Verificação de endpoints quando quiser uma visão geral do estado da segurança dos dispositivos usados para acessar os recursos da sua organização, como laptops e computadores.

Como administrador de segurança ou profissional de operações de segurança, seu objetivo é gerenciar o acesso seguro aos recursos da sua organização. Os funcionários da sua organização podem usar os dispositivos da empresa ou os dispositivos pessoais não gerenciados para acessar os recursos da organização. Quando a Verificação de endpoints é instalada nos dispositivos que acessam os recursos da sua organização, ela coleciona e informa as informações do inventário do dispositivo. É possível usar essas informações de inventário de dispositivos para gerenciar o acesso seguro aos recursos da sua organização.

Quando pareada com as outras ofertas do Chrome Enterprise Premium, a Verificação de endpoints ajuda a aplicar um controle de acesso detalhado aos seus Google Cloud recursos.

Como a Verificação de endpoints funciona

A Verificação de endpoints consiste em uma extensão do Chrome que coleta e informa informações do inventário do dispositivo sincronizando constantemente com Google Cloud. A Verificação de endpoints cria um inventário de dispositivos com o navegador Chrome que acessam os dados da sua organização.

Por exemplo, depois que a Verificação de endpoints é implantada em dispositivos usados para acessar Google Cloud recursos, ela preenche informações sobre esses dispositivos. Como administrador, é possível analisar as informações do dispositivo, incluindo o status de criptografia, o SO e outros detalhes, e usar essas informações para gerenciar o controle de acesso.

Para mais informações, consulte Atributos do dispositivo coletados pela Verificação de endpoints.

Como a verificação de endpoint funciona com o Access Context Manager

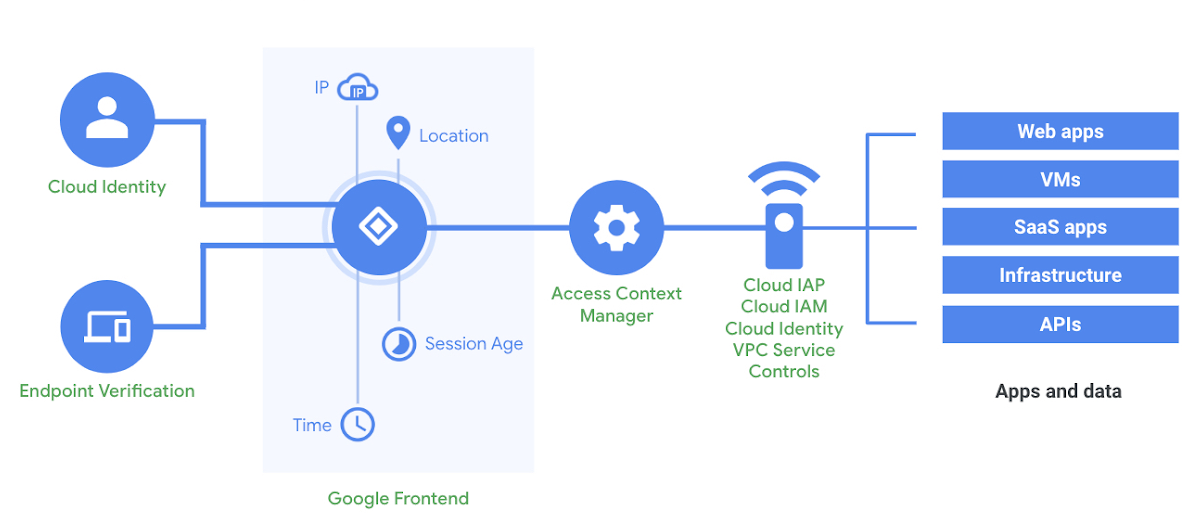

O Access Context Manager, que faz parte do Google Cloud Chrome Enterprise Premium, permite que administradores de segurança ou profissionais de operações de segurança definam um controle de acesso detalhado e baseado em atributos para projetos e recursos no Google Cloud e recursos no Google Workspace.

O Access Context Manager faz referência aos atributos do dispositivo coletados pela Verificação de endpoint para impor o controle de acesso refinado com níveis de acesso.

O diagrama a seguir mostra como a verificação do endpoint funciona com o Access Context Manager:

Como a Verificação de endpoints funciona com clientes de terceiros

Nas integrações de clientes de terceiros e do Chrome Enterprise Premium, clientes de terceiros, como o CrowdStrike e o Microsoft Intune, coletam informações do dispositivo em tempo real. A verificação de endpoint se comunica com esses clientes de terceiros para coletar as informações do dispositivo e disponibilizá-las para o Access Context Manager.

O Access Context Manager faz referência aos atributos do dispositivo coletados pela Verificação de endpoint e clientes de terceiros para aplicar o controle de acesso refinado com níveis de acesso.

O diagrama a seguir mostra como a verificação de endpoint e os clientes de terceiros funcionam com o Access Context Manager:

A seguir

- Guia de início rápido: configurar a Verificação de endpoints nos seus dispositivos

- Atributos do dispositivo coletados pela Verificação de endpoints

- Implantar a Verificação de endpoints