Halaman ini memberikan strategi yang direkomendasikan untuk mengidentifikasi dan memperbaiki risiko data di organisasi Anda.

Perlindungan data dimulai dengan memahami data apa yang Anda tangani, tempat data sensitif berada, serta bagaimana data ini diamankan dan digunakan. Saat memiliki pandangan yang komprehensif tentang data Anda dan postur keamanannya, Anda dapat mengambil tindakan yang tepat untuk melindunginya dan terus memantau kepatuhan dan risiko.

Halaman ini mengasumsikan bahwa Anda sudah memahami layanan penemuan dan pemeriksaan serta perbedaannya.

Aktifkan penemuan data sensitif

Untuk menentukan lokasi data sensitif dalam bisnis Anda, konfigurasikan penemuan di tingkat organisasi, folder, atau project. Layanan ini menghasilkan profil data yang berisi metrik dan insight tentang data Anda, termasuk tingkat sensitivitas dan tingkat risiko datanya.

Sebagai layanan, penemuan bertindak sebagai sumber kebenaran tentang aset data Anda dan dapat secara otomatis melaporkan metrik untuk laporan audit. Selain itu, penemuan dapat terhubung ke layanan Google Cloud lainnya seperti Security Command Center, Chronicle, dan Dataplex untuk memperkaya operasi keamanan dan pengelolaan data.

Layanan penemuan berjalan terus-menerus dan mendeteksi data baru saat organisasi Anda beroperasi dan berkembang. Misalnya, jika seseorang di organisasi Anda membuat project baru dan mengupload data baru dalam jumlah besar, layanan penemuan dapat menemukan, mengklasifikasi, dan melaporkan data baru secara otomatis.

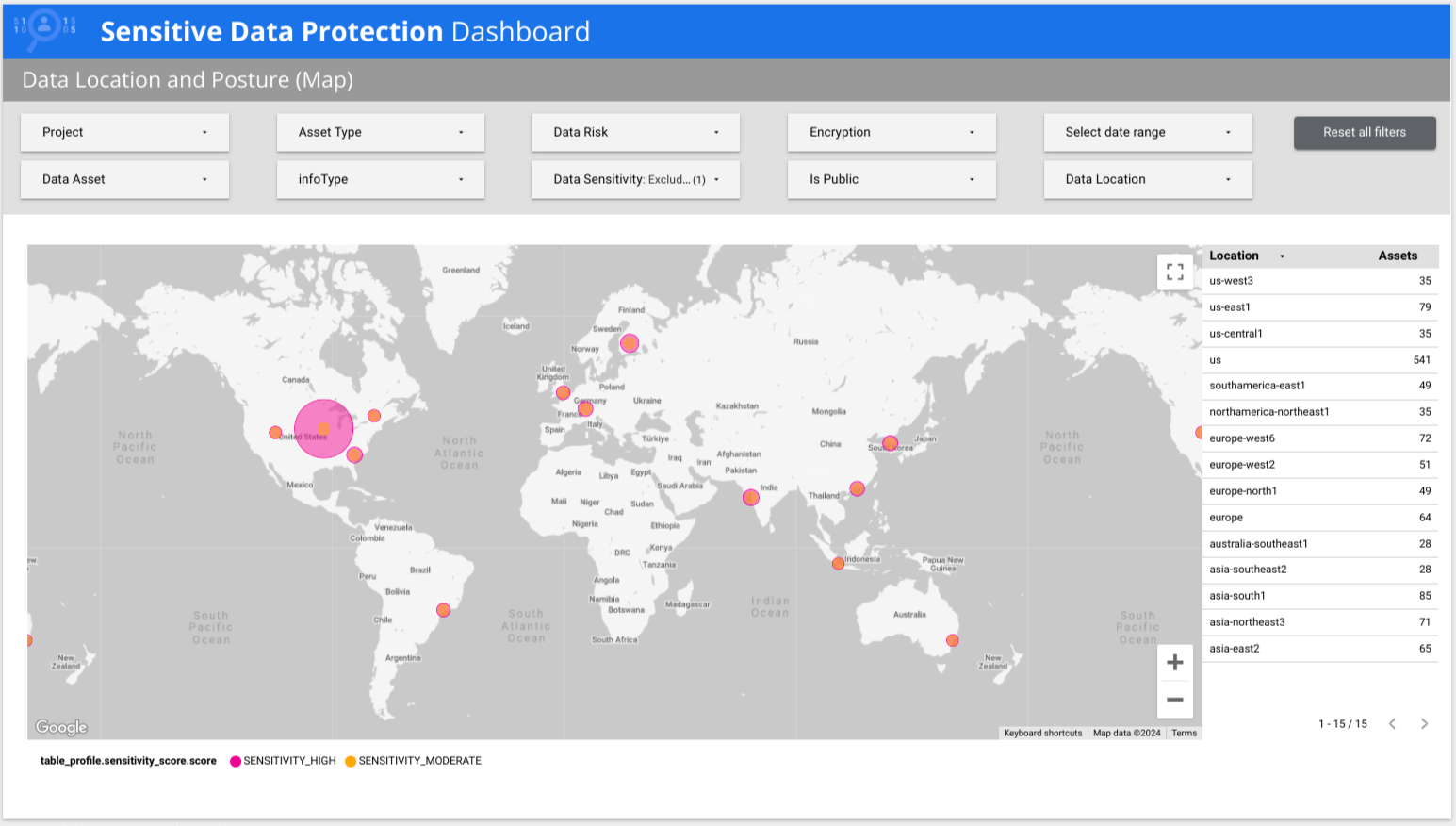

Perlindungan Data Sensitif menyediakan laporan Looker multi-halaman bawaan yang memberi Anda tampilan tingkat tinggi tentang data, termasuk perincian berdasarkan risiko, infoType, dan berdasarkan lokasi. Dalam contoh berikut, laporan menunjukkan bahwa data dengan sensitivitas rendah dan sensitivitas tinggi ada di beberapa negara di seluruh dunia.

Mengambil tindakan berdasarkan hasil penemuan

Setelah mendapatkan gambaran yang luas tentang postur keamanan data, Anda dapat memperbaiki masalah yang ditemukan. Secara umum, temuan penemuan termasuk dalam salah satu skenario berikut:

- Skenario 1: Data sensitif ditemukan dalam workload yang diharapkan dan dilindungi dengan benar.

- Skenario 2: Data sensitif ditemukan dalam beban kerja yang tidak diduga atau yang tidak memiliki kontrol yang tepat.

- Skenario 3: Data sensitif ditemukan, tetapi memerlukan penyelidikan lebih lanjut.

Skenario 1: Data sensitif ditemukan dan dilindungi dengan benar

Meskipun skenario ini tidak memerlukan tindakan tertentu, Anda harus menyertakan profil data dalam laporan audit dan alur kerja analisis keamanan, serta terus memantau perubahan yang dapat membahayakan data Anda.

Sebaiknya lakukan hal berikut:

Publikasikan profil data ke alat untuk memantau postur keamanan Anda dan menyelidiki ancaman cyber. Profil data dapat membantu Anda menentukan tingkat keparahan ancaman keamanan atau kerentanan yang dapat membahayakan data sensitif Anda. Anda dapat otomatis mengekspor profil data ke:

Publikasikan profil data ke Dataplex atau sistem inventaris untuk melacak metrik profil data bersama dengan metadata bisnis lain yang sesuai. Untuk mengetahui informasi tentang cara mengekspor profil data secara otomatis ke Dataplex, lihat Memberi tag pada tabel di Dataplex berdasarkan insight dari profil data.

Skenario 2: Data sensitif ditemukan dan tidak dilindungi dengan semestinya

Jika penemuan menemukan data sensitif dalam resource yang tidak diamankan dengan benar oleh kontrol akses, pertimbangkan untuk melakukan hal berikut:

- Sesuaikan izin tingkat tabel menggunakan IAM.

Tetapkan kontrol akses tingkat kolom yang terperinci menggunakan tag kebijakan BigQuery untuk membatasi akses ke kolom sensitif dan berisiko tinggi. Fitur ini memungkinkan Anda melindungi kolom tersebut sekaligus memungkinkan akses ke tabel lainnya.

Anda juga dapat menggunakan tag kebijakan untuk mengaktifkan data masking otomatis, yang dapat memberi pengguna data yang di-obfuscate sebagian.

Gunakan fitur keamanan tingkat baris di BigQuery untuk menyembunyikan atau menampilkan baris data tertentu, bergantung pada apakah pengguna atau grup berada dalam daftar yang diizinkan.

Buat salinan data yang telah dide-identifikasi untuk menyamarkan atau membuat token kolom sensitif sehingga analis dan engineer data masih dapat menggunakan data Anda tanpa mengungkapkan ID mentah dan sensitif seperti informasi identitas pribadi (PII).

Berikut adalah solusi yang tersedia untuk men-deploy de-identifikasi:

Jika Anda tidak memerlukan data tersebut, pertimbangkan untuk menghapusnya.

Setelah Anda menetapkan kontrol dan postur keamanan data yang benar untuk data Anda, pantau setiap perubahan yang dapat membahayakan data Anda. Lihat rekomendasi dalam skenario 1.

Skenario 3: Data sensitif ditemukan, tetapi memerlukan penyelidikan lebih lanjut

Dalam beberapa kasus, Anda mungkin mendapatkan hasil yang memerlukan penyelidikan lebih lanjut. Misalnya, profil data mungkin menentukan bahwa kolom memiliki skor teks bebas yang tinggi dengan bukti data sensitif. Skor teks bebas yang tinggi menunjukkan bahwa data tidak memiliki struktur yang dapat diprediksi dan mungkin berisi instance data sensitif yang berselang-seling. Data ini dapat berupa kolom catatan yang baris tertentu berisi PII, seperti nama, detail kontak, atau ID yang dikeluarkan pemerintah. Dalam hal ini, sebaiknya Anda menetapkan kontrol akses tambahan di tabel dan melakukan perbaikan lain yang dijelaskan dalam skenario 2. Selain itu, sebaiknya jalankan pemeriksaan yang lebih dalam dan bertarget untuk mengidentifikasi tingkat risikonya.

Dengan layanan pemeriksaan, Anda dapat menjalankan pemindaian menyeluruh pada satu resource, seperti tabel BigQuery individual atau bucket Cloud Storage. Untuk sumber data yang tidak secara langsung didukung oleh layanan pemeriksaan, Anda dapat mengekspor datanya ke dalam Cloud Storage sebuah tabel BigQuery atau bucket dan menjalankan tugas pemeriksaan pada resource tersebut. Misalnya, jika Anda memiliki data yang perlu diperiksa dalam database Cloud SQL, Anda dapat mengekspor data tersebut ke file CSV atau AVRO di Cloud Storage dan menjalankan tugas pemeriksaan.

Tugas pemeriksaan menemukan setiap instance data sensitif, seperti nomor kartu kredit di tengah kalimat dalam sel tabel. Tingkat detail ini dapat membantu Anda memahami jenis data yang ada di kolom tidak terstruktur atau dalam objek data, termasuk file teks, PDF, gambar, dan format dokumen kaya lainnya. Kemudian, Anda dapat memperbaiki temuan tersebut melalui salah satu rekomendasi yang dijelaskan dalam skenario 2.

Selain langkah-langkah yang direkomendasikan dalam skenario 2, pertimbangkan untuk mengambil langkah-langkah untuk

mencegah informasi sensitif memasuki penyimpanan data backend Anda.

Metode content

Cloud Data Loss Prevention API dapat menerima data dari beban kerja atau aplikasi apa pun

untuk pemeriksaan dan penyamaran data dalam gerakan. Misalnya, aplikasi Anda dapat melakukan

hal berikut:

- Menyetujui komentar yang diberikan pengguna.

- Jalankan

content.deidentifyuntuk melakukan de-identifikasi data sensitif dari string tersebut. - Simpan string yang telah dide-identifikasi ke penyimpanan backend Anda, bukan ke string asli.

Ringkasan praktik terbaik

Tabel berikut merangkum praktik terbaik yang direkomendasikan dalam dokumen ini:

| Tantangan | Tindakan |

|---|---|

| Anda ingin mengetahui jenis data yang disimpan organisasi Anda. | Jalankan penemuan di tingkat organisasi, folder, atau project. |

| Anda menemukan data sensitif di resource yang sudah dilindungi. | Terus pantau resource tersebut dengan menjalankan penemuan dan mengekspor profil secara otomatis ke Security Command Center, Chronicle, dan Dataplex. |

| Anda menemukan data sensitif di resource yang tidak dilindungi. | Menyembunyikan atau menampilkan data berdasarkan orang yang melihatnya; gunakan IAM, keamanan tingkat kolom, atau keamanan tingkat baris. Anda juga dapat menggunakan alat de-identifikasi dari Sensitive Data Protection untuk mengubah atau menghapus elemen sensitif. |

| Anda menemukan data sensitif dan perlu menyelidiki lebih lanjut untuk memahami tingkat risiko data Anda. | Menjalankan tugas pemeriksaan pada resource. Anda juga dapat secara proaktif mencegah data sensitif masuk ke penyimpanan backend dengan menggunakan metode `content` sinkron pada DLP API, yang memproses data hampir secara real time. |