Dopo aver creato un job di applicazione patch, puoi utilizzare Cloud Monitoring per configurare avvisi che puoi utilizzare per monitorare il processo di applicazione delle patch.

Quando viene creato un job di applicazione patch, VM Manager pubblica lo stato aggregato della VM nell'API Cloud Monitoring. Questo stato viene pubblicato ogni minuto dopo l'avvio del job di applicazione patch. La pubblicazione dello stato si interrompe 15 minuti dopo il completamento del job di patch.

Per monitorare i job di applicazione patch utilizzando gli avvisi, completa i seguenti passaggi:

- Avvia un job di applicazione patch. Vedi Creazione di job di applicazione patch.

- Configura le metriche in Cloud Monitoring per il job di applicazione patch.

- Crea avvisi sulle patch.

Prima di iniziare

-

Se non l'hai ancora fatto, configura l'autenticazione.

L'autenticazione verifica la tua identità per l'accesso a Google Cloud servizi e API. Per eseguire

codice o esempi da un ambiente di sviluppo locale, puoi autenticarti su

Compute Engine selezionando una delle seguenti opzioni:

Select the tab for how you plan to use the samples on this page:

Console

When you use the Google Cloud console to access Google Cloud services and APIs, you don't need to set up authentication.

gcloud

-

Installa Google Cloud CLI. Dopo l'installazione, inizializza Google Cloud CLI eseguendo il seguente comando:

gcloud initSe utilizzi un provider di identità (IdP) esterno, devi prima accedere alla gcloud CLI con la tua identità federata.

- Set a default region and zone.

REST

Per utilizzare gli esempi di API REST in questa pagina in un ambiente di sviluppo locale, utilizzi le credenziali fornite a gcloud CLI.

Installa Google Cloud CLI. Dopo l'installazione, inizializza Google Cloud CLI eseguendo il seguente comando:

gcloud initSe utilizzi un provider di identità (IdP) esterno, devi prima accedere alla gcloud CLI con la tua identità federata.

Per saperne di più, consulta Autenticarsi per l'utilizzo di REST nella documentazione sull'autenticazione di Google Cloud .

Configurare le metriche

In questa sezione, configuri le metriche di monitoraggio per il job di applicazione patch utilizzando Metrics Explorer. Per informazioni più dettagliate sull'utilizzo di Metrics Explorer, consulta Selezione delle metriche durante l'utilizzo di Esplora metriche.

Puoi utilizzare Cloud Monitoring per monitorare le risorse in più progetti. Per visualizzare le metriche per i job di patch che si trovano in progetti separati, aggiungi i progetti allo stesso workspace di monitoraggio. Per saperne di più, consulta Visualizzazione delle metriche per più progetti.

Nella console Google Cloud , vai alla pagina Cloud Monitoring > Esplora metriche.

Nella sezione Seleziona una metrica, seleziona Job di applicazione patch.

Seleziona l'elenco delle categorie di metriche attive Patch, quindi seleziona Stato patch istanza VM.

Fai clic su Applica.

Esamina le metriche.

Facoltativo. Crea un grafico. Per ulteriori informazioni, consulta Creare un grafico con Esplora metriche.

Crea avvisi patch

In Cloud Monitoring puoi configurare una criterio di avviso che fornisca notifiche sullo stato della patch in modo da poter risolvere questi problemi in modo tempestivo. Per saperne di più sugli avvisi, consulta Introduzione agli avvisi.

Stati delle patch delle istanze VM

Per creare l'avviso per i job di applicazione patch, utilizza lo stato della patch dell'istanza VM come condizione di filtro per l'avviso. Sono disponibili i seguenti stati delle patch delle istanze VM:

ACKED: l'agente OS Config ha ricevuto la notifica della patch, ma non ha ancora iniziato l'applicazioneAPPLYING_PATCHES: l'agente OS Config sta applicando patch alla VMDOWNLOADING_PATCHES: l'agente OS Config sta scaricando patch sulla VMFAILED: il job di applicazione patch non è riuscitoINACTIVE: la VM non è in esecuzioneNO_AGENT_DETECTED: il servizio patch non è in grado di comunicare con l'agente OS Config sulla VM. Assicurati che le VM siano collegate correttamente. Per maggiori informazioni, consulta Configurazione di VM Manager.NOTIFIED: l'agente OS Config sulla VM viene avvisato, ma il job di applicazione patch non è stato avviatoPATCH_STATE_UNSPECIFIED: lo stato del job di applicazione patch è sconosciutoPENDING: la VM non ha ancora ricevuto un'attività di patch. Ciò accade perché il job di applicazione patch è stato avviato di recente o la VM è in attesa di un'implementazione graduale.REBOOTING: la VM si sta riavviandoRUNNING_PRE_PATCH_STEP: l'agente OS Config esegue i passaggi precedenti alla patchRUNNING_POST_PATCH_STEP: l'agente OS Config esegue i passaggi post-patchSTARTED: il job di applicazione patch è stato avviato sulla VMSUCCEEDED: il job di applicazione patch è stato completato correttamenteSUCCEEDED_REBOOT_REQUIRED: il job di applicazione patch è stato completato correttamente, ma è richiesto il riavvio di una VMTIMED_OUT: il processo di applicazione delle patch è scaduto

Esempio di avviso di patch

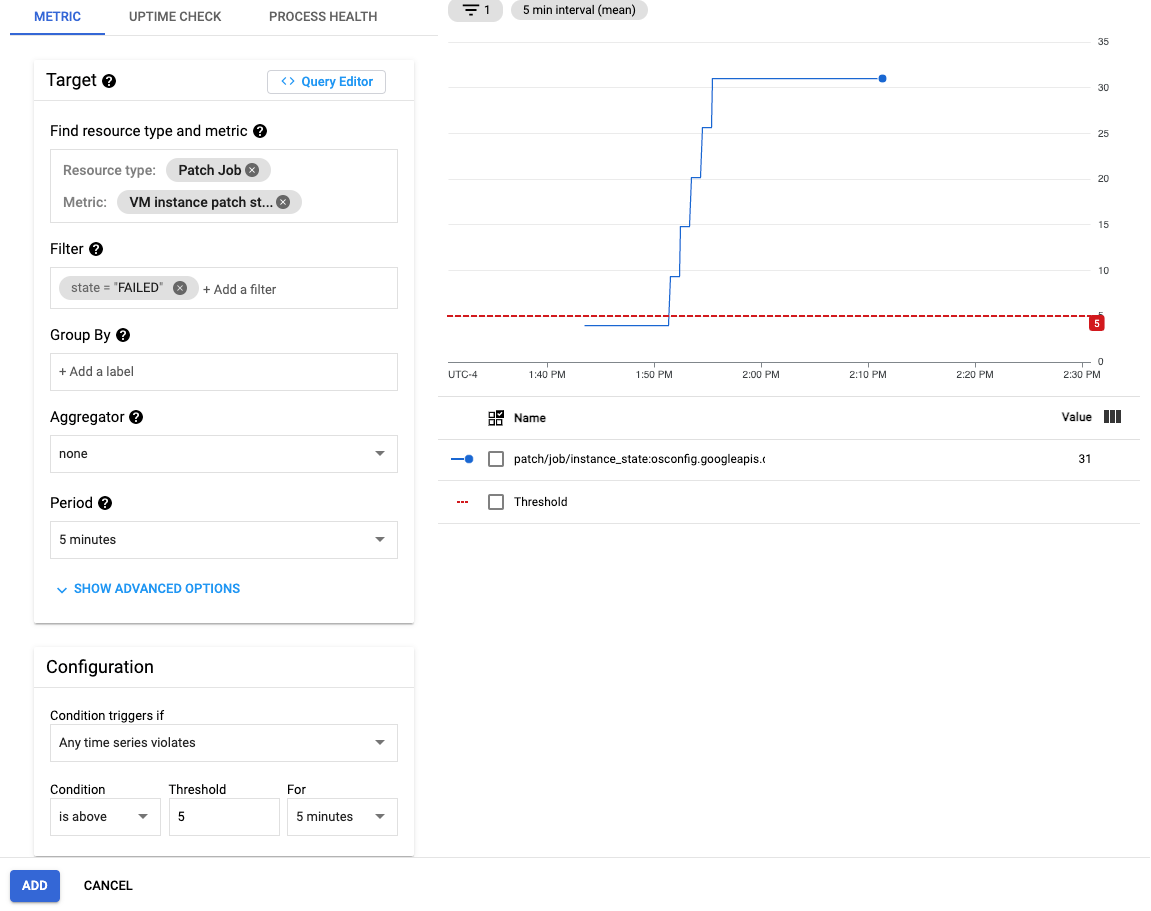

L'esempio seguente crea un avviso di patch che ti avvisa se si verificano più di cinque errori di VM in un recente job di applicazione patch.

Puoi creare avvisi utilizzando la console Google Cloud o l'API Cloud Monitoring. L'esempio seguente utilizza la console Google Cloud . Per informazioni dettagliate sulla creazione di un avviso utilizzando la console Google Cloud , consulta Creazione di una policy di avviso.

Nella console Google Cloud , vai alla pagina Monitoring.

Nel riquadro di navigazione di Monitoring, fai clic su Avvisi.

Fai clic su Crea criterio.

Fai clic su Aggiungi condizione.

- Nel menu a discesa Tipo di risorsa, seleziona Job di applicazione patch.

- Nel menu a discesa Metrica, seleziona Stato patch istanza VM.

- Nel campo Filtro, specifica

state=FAILED. - Nella sezione Configurazione, imposta

Any time series violate = 5. - Fai clic su Aggiungi.

Fai clic su Avanti per passare alla sezione delle notifiche.

- Configura i canali di notifica.

Fai clic su Avanti per passare alla sezione della documentazione.

- Configura un nome per la policy di avviso

- Fornisci istruzioni per la correzione

Fai clic su Salva.

Passaggi successivi

- Scopri di più su Patch.

- Gestisci i job di applicazione patch.

- Pianifica i job di applicazione patch.

Salvo quando diversamente specificato, i contenuti di questa pagina sono concessi in base alla licenza Creative Commons Attribution 4.0, mentre gli esempi di codice sono concessi in base alla licenza Apache 2.0. Per ulteriori dettagli, consulta le norme del sito di Google Developers. Java è un marchio registrato di Oracle e/o delle sue consociate.

Ultimo aggiornamento 2025-10-19 UTC.

-