Cloud Composer 3 | Cloud Composer 2 | Cloud Composer 1

Cette page décrit différents mécanismes de contrôle des accès pour l'UI Airflow et l'UI DAG. Vous pouvez utiliser ces mécanismes, en plus du contrôle des accès fourni par IAM, pour séparer les utilisateurs dans l'interface utilisateur Airflow et l'interface utilisateur DAG de votre environnement.

Présentation du contrôle des accès à l'interface utilisateur Airflow dans Cloud Composer

L'accès à l'UI Airflow et à l'UI DAG, ainsi que la visibilité des données et des opérations dans ces UI, sont contrôlés à deux niveaux dans Cloud Composer :

L'accès à l'interface utilisateur Airflow et à l'interface utilisateur DAG dans Cloud Composer est contrôlé par IAM.

Si un compte ne dispose pas d'un rôle permettant d'afficher les environnements Cloud Composer dans votre projet, l'UI Airflow et l'UI DAG ne sont pas disponibles.

Cloud IAM ne fournit aucun contrôle d'autorisation supplémentaire dans l'UI Airflow ou l'UI DAG.

Le modèle de contrôle des accès Apache Airflow permet de réduire la visibilité dans l'interface utilisateur Airflow et l'interface utilisateur DAG en fonction du rôle de l'utilisateur.

Le contrôle des accès Apache Airflow est une fonctionnalité d'Airflow qui propose un modèle d'utilisateurs, de rôles et d'autorisations différent de celui d'IAM.

Le contrôle des accès Apache Airflow utilise des autorisations basées sur les ressources. Tous les utilisateurs Airflow disposant d'un rôle Airflow spécifique bénéficient des autorisations de ce rôle. Par exemple, les utilisateurs Airflow disposant d'un rôle avec l'autorisation can delete on Connections peuvent supprimer des connexions sur la page "Connexions" de l'UI Airflow.

Vous pouvez également attribuer des autorisations au niveau du DAG pour des DAG individuels. Par exemple, pour que seuls les utilisateurs disposant d'un rôle Airflow spécifique puissent voir un DAG donné dans l'interface utilisateur Airflow. Dans Cloud Composer, vous pouvez attribuer automatiquement des autorisations au niveau du DAG en fonction du sous-dossier dans lequel se trouve le fichier DAG dans le bucket de l'environnement.

Si vous souhaitez configurer l'accès pour les identités externes via la fédération des identités des employés, accordez d'abord l'accès à votre environnement dans IAM, comme décrit dans la section Attribuer des rôles IAM à des identités externes. Vous pourrez ensuite utiliser le contrôle des accès à l'UI Airflow comme d'habitude. Les utilisateurs Airflow pour les identités externes utilisent leur identifiant principal au lieu de l'adresse e-mail. Les valeurs renseignées dans les autres champs d'enregistrement des utilisateurs sont différentes de celles des comptes Google.

Avant de commencer

- L'enregistrement des rôles par dossier est disponible dans Cloud Composer 2.0.16 et versions ultérieures.

Gérer les rôles Airflow et les paramètres de contrôle des accès

Les utilisateurs disposant du rôle Administrateur (ou équivalent) peuvent afficher et modifier les paramètres de contrôle des accès dans l'UI Airflow.

Dans l'interface utilisateur Airflow, vous pouvez configurer les paramètres de contrôle des accès à partir du menu Sécurité. Pour en savoir plus sur le modèle de contrôle des accès Airflow, les autorisations disponibles et les rôles par défaut, consultez la documentation sur le contrôle des accès à l'UI Airflow.

Airflow gère sa propre liste d'utilisateurs. Les utilisateurs disposant du rôle Administrateur (ou équivalent) peuvent afficher la liste des utilisateurs qui ont ouvert l'interface utilisateur Airflow d'un environnement et qui ont été enregistrés dans Airflow. Cette liste inclut également les utilisateurs préinscrits manuellement par un administrateur, comme décrit dans la section suivante.

Enregistrer des utilisateurs dans l'interface utilisateur Airflow

Les nouveaux utilisateurs sont automatiquement enregistrés lorsqu'ils ouvrent pour la première fois l'interface utilisateur Airflow d'un environnement Cloud Composer.

Lors de l'enregistrement, le rôle spécifié dans l'option de configuration Airflow [webserver]rbac_user_registration_role est attribué aux utilisateurs. Vous pouvez contrôler le rôle des nouveaux utilisateurs enregistrés en remplaçant cette option de configuration Airflow par une autre valeur.

Si l'option n'est pas spécifiée, le rôle d'enregistrement par défaut est Op dans les environnements Airflow 2.

Les étapes ci-dessous sont recommandées pour créer une configuration de rôle de base pour l'interface utilisateur Airflow :

Les administrateurs de l'environnement ouvrent l'interface utilisateur Airflow pour l'environnement nouvellement créé.

Attribuer le rôle

Adminaux comptes administrateur. Le rôle par défaut pour les nouveaux comptes dans les environnements avec Airflow 2 estOp. Pour attribuer le rôleAdmin, exécutez la commande de CLI Airflow suivante avec gcloud CLI :gcloud composer environments run ENVIRONMENT_NAME \ --location LOCATION \ users add-role -- -e USER_EMAIL -r AdminRemplacez :

ENVIRONMENT_NAMEpar le nom de l'environnement.LOCATIONpar la région dans laquelle se trouve l'environnement.USER_EMAILpar l'adresse e-mail d'un compte utilisateur.

Les administrateurs peuvent désormais configurer le contrôle des accès pour les nouveaux utilisateurs, ce qui inclut l'attribution du rôle

Adminà d'autres utilisateurs.

Préinscrire des utilisateurs

Les utilisateurs sont automatiquement enregistrés avec les ID numériques des comptes utilisateur Google (et non avec les adresses e-mail) comme noms d'utilisateur. Vous pouvez également préenregistrer manuellement un utilisateur et lui attribuer un rôle en ajoutant un enregistrement utilisateur avec le champ de nom d'utilisateur défini sur l'adresse e-mail principale de l'utilisateur. Lorsqu'un utilisateur dont l'adresse e-mail correspond à un enregistrement se connecte pour la première fois à l'interface utilisateur d'Airflow, le nom d'utilisateur est remplacé par l'ID d'utilisateur actuellement associé à son adresse e-mail. La relation entre les identités Google (adresses e-mail) et les comptes utilisateur (ID d'utilisateur) n'est pas fixe. Les groupes Google ne peuvent pas être préenregistrés.

Pour préenregistrer des utilisateurs, vous pouvez utiliser l'UI Airflow ou exécuter une commande Airflow CLI via Google Cloud CLI.

Pour préenregistrer un utilisateur avec un rôle personnalisé via Google Cloud CLI, exécutez la commande Airflow CLI suivante :

gcloud composer environments run ENVIRONMENT_NAME \

--location LOCATION \

users create -- \

-r ROLE \

-e USER_EMAIL \

-u USER_EMAIL \

-f FIRST_NAME \

-l LAST_NAME \

--use-random-password # The password value is required, but is not used

Remplacez les éléments suivants :

ENVIRONMENT_NAME: nom de l'environnementLOCATION: région où se trouve l'environnementROLE: rôle Airflow de l'utilisateur, par exempleOpUSER_EMAIL: adresse e-mail de l'utilisateurFIRST_NAMEetLAST_NAME: prénom et nom de l'utilisateur

Exemple :

gcloud composer environments run example-environment \

--location us-central1 \

users create -- \

-r Op \

-e "example-user@example.com" \

-u "example-user@example.com" \

-f "Name" \

-l "Surname" \

--use-random-password

Supprimer des utilisateurs

La suppression d'un utilisateur d'Airflow ne révoque pas son accès, car il sera automatiquement enregistré à nouveau lors de sa prochaine visite dans l'interface utilisateur d'Airflow. Pour révoquer l'accès à l'ensemble de l'interface utilisateur Airflow, supprimez l'autorisation composer.environments.get de la stratégie d'autorisation correspondante dans votre projet.

Vous pouvez également définir le rôle de l'utilisateur sur "Public", ce qui conserve l'enregistrement de l'utilisateur, mais supprime toutes ses autorisations pour l'interface utilisateur Airflow.

Configurer automatiquement les autorisations au niveau du DAG

La fonctionnalité d'enregistrement des rôles par dossier crée automatiquement un rôle Airflow personnalisé pour chaque sous-dossier directement dans le dossier /dags et accorde à ce rôle un accès au niveau du DAG à tous les DAG dont le fichier source est stocké dans le sous-dossier correspondant. Cela simplifie la gestion des rôles Airflow personnalisés et de leur accès aux DAG.

Fonctionnement de l'enregistrement des rôles par dossier

L'enregistrement des rôles par dossier est un moyen automatisé de configurer les rôles et leurs autorisations au niveau du DAG. Par conséquent, il peut entrer en conflit avec d'autres mécanismes Airflow qui accordent des autorisations au niveau du DAG :

- Attribuer manuellement des autorisations de DAG aux rôles

- Attribuer des DAG à des rôles à l'aide de la propriété

access_controldans un DAG

Pour éviter de tels conflits, l'activation de l'enregistrement des rôles par dossier modifie également le comportement de ces mécanismes.

Dans Airflow 2 :

- Vous pouvez accorder l'accès aux DAG aux rôles via la propriété

access_controldéfinie dans le code source du DAG. - L'attribution manuelle d'autorisations DAG (via l'UI Airflow ou gcloud CLI) peut entraîner des conflits. Par exemple, si vous accordez manuellement des autorisations au niveau du DAG à un rôle par dossier, ces autorisations peuvent être supprimées ou remplacées lorsque le processeur de DAG synchronise un DAG. Nous vous recommandons de ne pas accorder d'autorisations DAG manuellement.

- Les rôles disposent d'une union des autorisations d'accès aux DAG enregistrées via l'enregistrement des rôles par dossier et définies dans la propriété

access_controldu DAG.

Les DAG situés directement dans le dossier /dags de premier niveau ne sont pas automatiquement attribués à un rôle par dossier. Ils ne sont pas accessibles avec les rôles par dossier. D'autres rôles, tels qu'administrateur, opérateur, utilisateur ou tout rôle personnalisé auquel des autorisations sont accordées, peuvent y accéder via l'interface utilisateur Airflow et l'interface utilisateur DAG.

Si vous importez des DAG dans des sous-dossiers dont les noms correspondent à des rôles Airflow intégrés et à des rôles créés par Cloud Composer, les autorisations d'accès aux DAG de ces sous-dossiers sont toujours attribuées à ces rôles. Par exemple, importer un DAG dans le dossier /dags/Admin accorde des autorisations pour ce DAG au rôle d'administrateur. Les rôles Airflow intégrés incluent "Admin", "Op", "User", "Lecteur" et "Public".

Cloud Composer crée NoDags et UserNoDags une fois la fonctionnalité d'enregistrement des rôles par dossier activée.

Airflow enregistre les rôles par dossier lorsqu'il traite les DAG dans le programmateur Airflow. Si votre environnement contient plus d'une centaine de DAG, vous constaterez peut-être une augmentation du temps d'analyse des DAG.

Si tel est le cas, nous vous recommandons d'utiliser plus de mémoire et de processeur pour les planificateurs. Vous pouvez également augmenter la valeur de l'option de configuration Airflow [scheduler]parsing_processes.

Attribuer automatiquement des DAG à des rôles par dossier

Pour attribuer automatiquement des DAG à des rôles par dossier :

Ignorez l'option de configuration Airflow suivante :

Section Clé Valeur webserverrbac_autoregister_per_folder_rolesTrueRemplacez le rôle d'inscription des nouveaux utilisateurs par un rôle sans accès aux DAG. Ainsi, les nouveaux utilisateurs n'ont accès à aucun DAG tant qu'un administrateur ne leur a pas attribué un rôle disposant d'autorisations pour des DAG spécifiques.

UserNoDags est un rôle créé par Cloud Composer uniquement lorsque la fonctionnalité d'enregistrement des rôles par dossier est activée. Il est équivalent au rôle "Utilisateur", mais sans accès aux DAG.

Ignorez l'option de configuration Airflow suivante :

Section Clé Valeur webserverrbac_user_registration_roleUserNoDagsAssurez-vous que les utilisateurs sont enregistrés dans Airflow.

Attribuez des rôles aux utilisateurs à l'aide de l'une des approches suivantes :

- Laissez Airflow créer automatiquement des rôles en fonction des sous-dossiers DAG, puis attribuez des utilisateurs à ces rôles.

- Créez des rôles vides pour les sous-dossiers DAG, avec des noms de rôles correspondant au nom d'un sous-dossier, puis attribuez des utilisateurs à ces rôles. Par exemple, pour le dossier

/dags/CustomFolder, créez un rôle nomméCustomFolder.

Importez les DAG dans des sous-dossiers dont les noms correspondent aux rôles attribués aux utilisateurs. Ces sous-dossiers doivent se trouver dans le dossier

/dagsdu bucket de l'environnement. Airflow ajoute des autorisations aux DAG dans un tel sous-dossier, de sorte que seuls les utilisateurs disposant du rôle correspondant peuvent y accéder via l'interface utilisateur Airflow et l'interface utilisateur DAG.

Configurer manuellement les autorisations au niveau du DAG

Vous pouvez configurer des autorisations au niveau du DAG pour les rôles personnalisés afin de spécifier les DAG qui sont visibles pour différents groupes d'utilisateurs.

Pour configurer des autorisations au niveau du DAG dans l'interface utilisateur d'Airflow :

- L'administrateur crée des rôles vides pour regrouper les DAG.

- L'administrateur attribue des rôles appropriés aux utilisateurs.

- L'administrateur ou les utilisateurs attribuent des DAG aux rôles.

- Dans l'UI Airflow, les utilisateurs ne peuvent voir que les DAG attribués à leur groupe.

Les DAG peuvent être attribués à des rôles en utilisant des propriétés de DAG ou l'interface utilisateur Airflow.

Attribuer des DAG à des rôles dans l'interface utilisateur Airflow

Un administrateur peut attribuer les autorisations au niveau du DAG requises à des rôles spécifiques dans l'interface utilisateur d'Airflow.

Cette opération n'est pas prise en charge dans l'UI DAG.

Attribuer des DAG aux rôles en utilisant les propriétés de DAG

Vous pouvez définir le paramètre de DAG access_control pour définir le ou les rôles de regroupement auxquels le DAG est attribué.

Dans les versions d'Airflow 2 antérieures à la version 2.1.0, la commande Airflow sync-perm doit être exécutée par l'administrateur, le développeur du DAG ou un processus automatisé pour appliquer les nouveaux paramètres de contrôle des accès.

Dans Airflow 2.1.0 et versions ultérieures, l'exécution de cette commande n'est plus nécessaire, car le planificateur applique les autorisations au niveau du DAG lorsqu'il analyse un DAG.

dag = DAG(

access_control={

'DagGroup': {'can_edit', 'can_read'},

},

...

)

Associer les journaux d'audit de l'UI Airflow aux utilisateurs

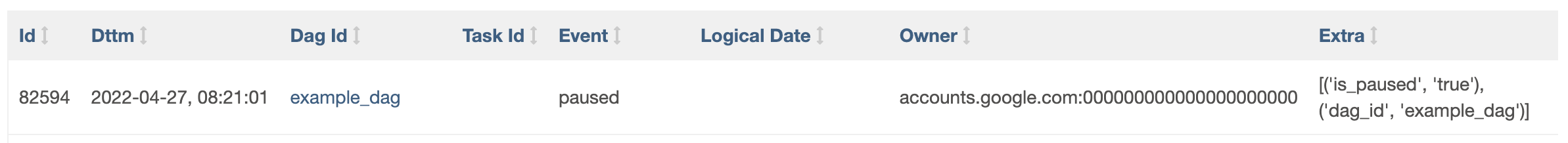

Les journaux d'audit de l'interface utilisateur Airflow sont mappés sur les ID numériques des comptes utilisateur Google. Par exemple, si un utilisateur met en veille un DAG, une entrée est ajoutée aux journaux.

Vous pouvez consulter les journaux d'audit sur la page Parcourir > Journaux d'audit de l'interface utilisateur d'Airflow.

Une entrée typique liste un ID numérique dans le champ Propriétaire :

accounts.google.com:NUMERIC_ID. Vous pouvez mapper des ID numériques à des adresses e-mail d'utilisateur sur la page Sécurité > Répertorier les utilisateurs. Cette page est disponible pour les utilisateurs disposant du rôle Admin.

Notez que la relation entre les identités Google (adresses e-mail) et les comptes utilisateur (ID d'utilisateur) n'est pas fixe.

Étapes suivantes

- Remplacer les options de configuration Airflow

- Présentation de la sécurité

- Contrôle des accès à Cloud Composer