Für den programmatischen Zugriff auf Google Cloud -Produkte und ‑Dienste verwenden Sie Cloud APIs. Diese APIs bieten eine einfache JSON-REST-Schnittstelle. Die empfohlene Methode für den Zugriff auf die Cloud APIs ist die Verwendung der Cloud-Clientbibliotheken.

Mit Cloud Code können Sie ganz einfach die Cloud-Clientbibliotheken für die Cloud APIs und die Sprache hinzufügen, die Sie zu Ihrem Projekt verwenden. In derselben Ansicht können Sie nach Beispielen für jede API suchen und einfach Beispiele in Ihre Anwendung einbinden.

Cloud APIs finden

So finden Sie alle verfügbaren Google Cloud APIs:

Klicken Sie auf

Cloud Code und maximieren Sie dann den Bereich Cloud APIs.

In der Cloud APIs-Ansicht werden Cloud APIs nach Kategorie gruppiert.

Klicken Sie auf den API-Namen, um Details zu einer API aufzurufen. Daraufhin werden Details wie der Dienstname, Status, Installationsanweisungen für Clientbibliotheken, Dokumentation und Codebeispiele angezeigt.

Cloud APIs aktivieren

Gehen Sie so vor, um Cloud APIs für ein Projekt über die API-Detailseite zu aktivieren:

- Wählen Sie auf der Cloud API-Detailseite das Projekt aus, für das die Cloud API aktiviert werden soll.

- Klicken Sie auf API aktivieren. Nach Aktivierung der API wird eine Meldung zur Bestätigung der Änderung angezeigt.

Clientbibliotheken zu Ihrem Projekt hinzufügen

Sie können mit Cloud Code nicht nur Cloud APIs kennenlernen und aktivieren, sondern auch eine sprachenspezifische Clientbibliothek zu Ihrem Projekt hinzufügen.

Folgen Sie der Anleitung auf der API-Detailseite für Ihre Sprache, um eine Clientbibliothek zu installieren.

API-Beispiele verwenden

Sie können im API-Browser für jede API Codebeispiele suchen und verwenden.

Klicken Sie auf

Cloud Code und maximieren Sie dann den Bereich Cloud APIs.

Klicken Sie zum Öffnen der Detailansicht auf den Namen einer API.

Klicken Sie auf Codebeispiele, um Codebeispiele für die API aufzurufen.

Wenn Sie die Liste der Beispiele filtern möchten, geben Sie den zu suchenden Text ein oder wählen Sie eine Programmiersprache aus der Liste Sprache aus.

Klicken Sie auf den Namen der Stichprobe, um eine Stichprobe aufzurufen. Es gibt auch Optionen, um das Beispiel in die Zwischenablage zu kopieren oder in GitHub aufzurufen.

Authentifizierung einrichten

Nachdem Sie die erforderlichen APIs aktiviert und die erforderlichen Clientbibliotheken hinzugefügt haben, müssen Sie Ihre Anwendung für die Authentifizierung konfigurieren. Ihre Konfiguration hängt von Ihrer Art der Entwicklung und der Plattform ab, auf der Sie arbeiten.

Nachdem Sie die Authentifizierungsschritte abgeschlossen haben, kann sich Ihre Anwendung authentifizieren und bereitgestellt werden.

Lokale Entwicklung

Die Cloud Shell-VM-Instanz verwendet das Compute Engine-Standarddienstkonto (das Dienstkonto, das Google Kubernetes Engine standardmäßig verwendet) als Standarddienstkonto. Das bedeutet, dass Sie bei der Entwicklung mit Cloud Code in Cloud Shell keine zusätzliche Konfiguration einrichten müssen, wenn Sie mit Clientbibliotheken arbeiten. Ihre Anwendung ist authentifiziert und kann jetzt lokal ausgeführt werden.

Lokale Entwicklung mit APIs, für die ein Dienstkonto erforderlich ist

Für einige APIs wie die Cloud Translation API ist ein Dienstkonto mit entsprechenden Berechtigungen erforderlich, um Ihre Anfragen zu authentifizieren. Weitere Informationen finden Sie unter Dienstkonten erstellen und verwalten.

Klicken Sie auf Terminal > Neues Terminal, um ein Terminal zu öffnen.

Erstellen Sie ein Dienstkonto zur Authentifizierung Ihrer API-Anfragen:

gcloud iam service-accounts create \ SERVICE_ACCOUNT_ID \ --project PROJECT_ID

Ersetzen Sie die folgenden Werte:

SERVICE_ACCOUNT_ID: die Dienstkonto-IDPROJECT_ID: die Projekt-ID

Klicken Sie dazu in Google Cloudlinks oben auf dem Bildschirm auf das Navigationsmenü, bewegen Sie den Mauszeiger auf IAM & Verwaltung und klicken Sie auf Dienstkonten.

In der Spalte E-Mail werden die eindeutigen

SERVICE_ACCOUNT_IDundPROJECT_IDfür jedes Ihrer Dienstkonten im folgenden Format angezeigt:SERVICE_ACCOUNT_ID@PROJECT_ID.iam.gserviceaccount.comBeispiel: Die E-Mail-Adresse eines Dienstkontos mit der Adresse

my-service-account@my-project.iam.gserviceaccount.comhat die folgenden Werte:SERVICE_ACCOUNT_ID:my-service-accountPROJECT_ID:my-project

Weisen Sie Ihrem Dienstkonto die entsprechende Rolle zu. Mit dem folgenden Beispielbefehl wird die Rolle „Cloud Translation API-Nutzer“ gewährt. Informationen dazu, welche Rolle zu gewähren ist, finden Sie in der Dokumentation der von Ihnen verwendeten Cloud API.

gcloud projects \ add-iam-policy-binding \ PROJECT_ID \ --member='serviceAccount:SERVICE_ACCOUNT_ID@PROJECT_ID.iam.gserviceaccount.com' \ --role='roles/cloudtranslate.user'

Erstellen Sie einen Dienstkontoschlüssel:

gcloud iam service-accounts keys \ create key.json --iam-account \ SERVICE_ACCOUNT_ID@PROJECT_ID.iam.gserviceaccount.com

Legen Sie den Schlüssel als Standardanmeldedaten fest:

export \ GOOGLE_APPLICATION_CREDENTIALS=key.jsonOptional: Damit Nutzer die Identität des Dienstkontos annehmen können, müssen Sie den Befehl

gcloud iam service-accounts add-iam-policy-bindingausführen. Damit gewähren Sie einem Nutzer die Rolle „Dienstkontonutzer“ (roles/iam.serviceAccountUser) für das Dienstkonto:gcloud iam service-accounts add-iam-policy-binding \ SERVICE_ACCOUNT_ID@PROJECT_ID.iam.gserviceaccount.com \ --member="user:USER_EMAIL" \ --role="roles/iam.serviceAccountUser"

Ersetzen Sie die folgenden Werte:

USER_EMAIL: die E-Mail-Adresse des Nutzers

Remote-Entwicklung

GKE

Je nach Umfang des Projekts können Sie auswählen, wie die Google Cloud Dienste in GKE authentifiziert werden:

- (Nur Entwicklung)

- Erstellen Sie einen GKE-Cluster mit den folgenden Einstellungen:

- Achten Sie darauf, dass Sie das Dienstkonto verwenden, das GKE standardmäßig verwendet, das Compute Engine-Standarddienstkonto, und dass für Zugriffsbereiche die Einstellung Uneingeschränkten Zugriff auf alle Cloud APIs erlauben (beide Einstellungen im Abschnitt Knotenpools > Sicherheit verfügbar) eingestellt ist. Da das Compute-Engine-Dienstkonto von allen auf Ihrem Knoten bereitgestellten Arbeitslasten gemeinsam genutzt wird, überdimensioniert diese Methode die Berechtigungen und sollte nur für die Entwicklung verwendet werden.

- Achten Sie darauf, dass Workload Identity in Ihrem Cluster nicht aktiviert ist. Dies geschieht unter Cluster > Sicherheit.

- Weisen Sie Ihrem Dienstkonto die erforderlichen Rollen zu:

- Wenn Sie das Compute Engine-Standarddienstkonto verwenden, werden möglicherweise bereits die richtigen IAM-Rollen angewendet.

- Eine Liste der IAM-Rollentypen und vordefinierten Rollen, die Sie Identitäten zuweisen können, finden Sie in der Anleitung zu Rollen. Die Schritte zum Zuweisen der Rollen finden Sie unter Zugriff auf Ressourcen erteilen, ändern und entziehen.

- Erstellen Sie einen GKE-Cluster mit den folgenden Einstellungen:

- (für die Produktion empfohlen)

- Konfigurieren Sie Ihren GKE-Cluster und Ihre Anwendung mit Workload Identity, um Google Cloud Dienste in GKE zu authentifizieren. Dadurch wird Ihr Kubernetes-Dienstkonto mit Ihrem Google-Dienstkonto verknüpft.

- Konfigurieren Sie Ihre Kubernetes-Bereitstellung so, dass sie auf das Kubernetes-Dienstkonto verweist. Legen Sie dazu das Feld

.spec.serviceAccountNamein der YAML-Datei Ihrer Kubernetes-Bereitstellung fest. Wenn Sie an einer Anwendung arbeiten, die mit einer Cloud Code-Beispielanwendung erstellt wurde, befindet sich diese Datei im Ordner „kubernetes-manifests“. - Wenn der Google Cloud Dienst, auf den Sie zugreifen möchten, zusätzliche Rollen benötigt, gewähren Sie diese für das Google-Dienstkonto, das Sie zur Entwicklung Ihrer Anwendung verwenden:

- Eine Liste der IAM-Rollentypen und vordefinierten Rollen, die Sie Identitäten zuweisen können, finden Sie in der Anleitung zu Rollen. Die Schritte zum Zuweisen der Rollen finden Sie unter Zugriff auf Ressourcen erteilen, ändern und entziehen.

Cloud Run

- Wenn Sie ein neues eindeutiges Dienstkonto für die Bereitstellung Ihrer Cloud Run-Anwendung erstellen möchten, rufen Sie die Seite „Dienstkonten“ auf und wählen Sie das Projekt aus, in dem Ihr Secret gespeichert ist.

- Klicken Sie auf Dienstkonto erstellen.

- Geben Sie in das Dialogfeld Dienstkonto erstellen einen aussagekräftigen Namen für das Dienstkonto ein.

- Ändern Sie die Dienstkonto-ID in einen eindeutigen, erkennbaren Wert und klicken Sie dann auf Erstellen.

- Wenn der Google Cloud Dienst, auf den Sie zugreifen möchten, zusätzliche Rollen benötigt, gewähren Sie diese Rollen, klicken Sie auf Weiter und dann auf Fertig.

- Fügen Sie das Dienstkonto Ihrer Bereitstellungskonfiguration hinzu:

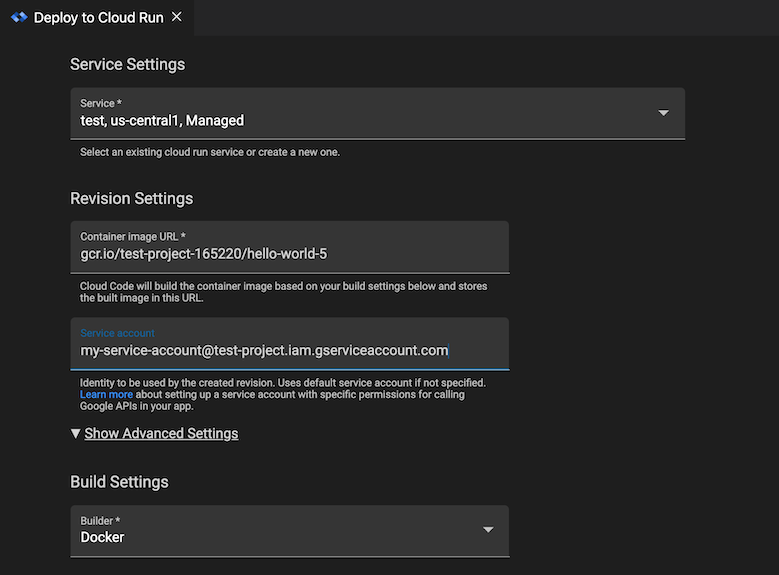

- Wählen Sie in der Cloud Code-Statusleiste den Befehl Cloud Run: Bereitstellen aus.

- Geben Sie in der Cloud Run Deployment-UI unter Einstellungen bearbeiten im Feld Dienstkonto Ihr Dienstkonto an.

Cloud Run

Je nach Umfang des Projekts können Sie auswählen, wie die Google Cloud Dienste in GKE authentifiziert werden:

- (Nur Entwicklung)

- Erstellen Sie einen GKE-Cluster mit den folgenden Einstellungen:

- Achten Sie darauf, dass Sie das Dienstkonto nehmen, das GKE standardmäßig verwendet, das Compute Engine-Standarddienstkonto, und dass Zugriffsbereiche festgelegt sind auf Uneingeschränkten Zugriff auf alle Cloud APIs zulassen (beide Einstellungen sind im Abschnitt Knotenpools >Sicherheit zugänglich. Da das Compute Engine-Dienstkonto von allen auf Ihrem Knoten bereitgestellten Arbeitslasten gemeinsam genutzt wird, stellt diese Methode zu viele Berechtigungen bereit und sollte nur für die Entwicklung verwendet werden.

- Achten Sie darauf, dass Workload Identity in Ihrem Cluster nicht aktiviert ist. Dies geschieht unter Cluster > Sicherheit.

- Weisen Sie Ihrem Dienstkonto die erforderlichen Rollen zu:

- Wenn Sie das Compute Engine-Standarddienstkonto verwenden, werden möglicherweise bereits die richtigen IAM-Rollen angewendet.

- Eine Liste der IAM-Rollentypen und vordefinierten Rollen, die Sie Identitäten zuweisen können, finden Sie in der Anleitung zu Rollen. Die Schritte zum Zuweisen der Rollen finden Sie unter Zugriff auf Ressourcen erteilen, ändern und entziehen.

- Erstellen Sie einen GKE-Cluster mit den folgenden Einstellungen:

- (für die Produktion empfohlen)

- Konfigurieren Sie Ihren GKE-Cluster und Ihre Anwendung mit Workload Identity, um Google Cloud Dienste in GKE zu authentifizieren. Dadurch wird Ihr Kubernetes-Dienstkonto mit Ihrem Google-Dienstkonto verknüpft.

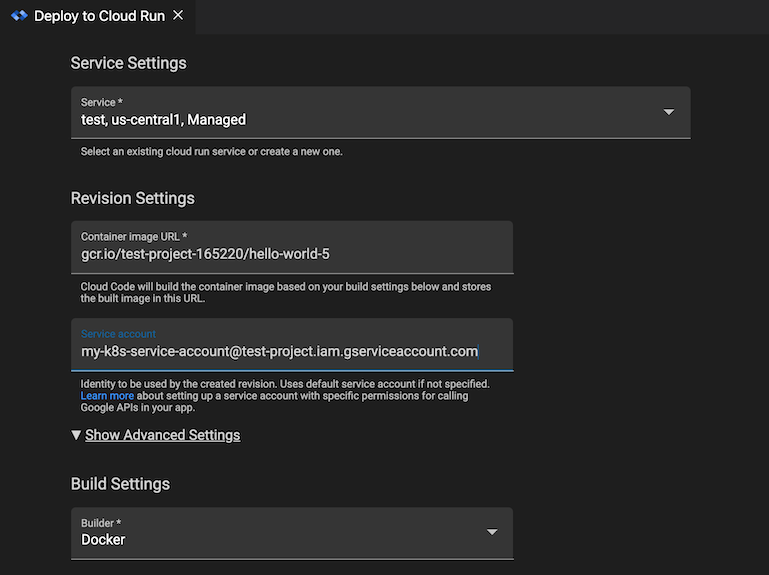

- Fügen Sie das Dienstkonto Ihrer Bereitstellungskonfiguration hinzu.:

- Wählen Sie in der Cloud Code-Statusleiste den Befehl Cloud Run: Bereitstellen aus.

- Geben Sie in der Cloud Run Deployment-UI unter Einstellungen bearbeiten im Feld Dienstkonto Ihr Dienstkonto an.

- Wenn der Google Cloud Dienst, auf den Sie zugreifen möchten, zusätzliche Rollen benötigt, gewähren Sie diese für das Google-Dienstkonto, das Sie zur Entwicklung Ihrer Anwendung verwenden:

- Eine Liste der IAM-Rollentypen und vordefinierten Rollen, die Sie Identitäten zuweisen können, finden Sie in der Anleitung zu Rollen. Die Schritte zum Zuweisen der Rollen finden Sie unter Zugriff auf Ressourcen erteilen, ändern und entziehen.

Remote-Entwicklung mit aktivierten Secret Manager-Berechtigungen

Wenn Sie aus der Ferne entwickeln, ein Dienstkonto zur Authentifizierung verwenden und Ihre Anwendung Secrets verwendet, müssen Sie zusätzlich zur Anleitung für die Remote-Entwicklung noch ein paar weitere Schritte ausführen. Durch diese Schritte wird Ihrem Google-Dienstkonto die Rolle zugewiesen, die für den Zugriff auf ein bestimmtes Secret Manager-Secret erforderlich ist:

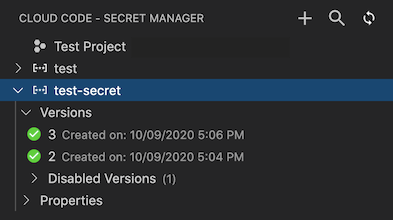

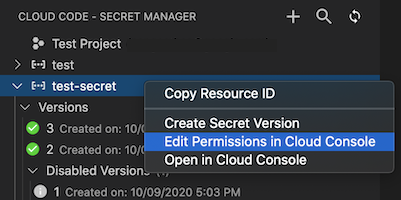

Klicken Sie auf

Cloud Code und maximieren Sie dann den Bereich Secret Manager.

Klicken Sie mit der rechten Maustaste auf das Secret und wählen Sie Berechtigungen in Cloud Console bearbeiten aus. Dadurch wird die Konfigurationsseite von Secret Manager für dieses Secret in Ihrem Webbrowser gestartet.

Klicken Sie in der Google Cloud console auf Berechtigungen und dann auf Hinzufügen.

Geben Sie im Feld Neue Hauptkonten den Namen Ihres Dienstkontos ein.

Wählen Sie im Feld Rolle auswählen die Rolle Secret Manager Secret Accessor aus.

Klicken Sie auf Speichern.

Ihr Dienstkonto ist jetzt berechtigt, auf dieses Secret zuzugreifen.