Puoi accedere ai prodotti e ai servizi Google Cloud dal tuo codice utilizzando le API Cloud. Queste API Cloud espongono una semplice interfaccia REST JSON che puoi chiamare tramite le librerie client.

Questo documento descrive come attivare le API Cloud e aggiungere le librerie client Cloud al tuo progetto.

Sfoglia le API Cloud

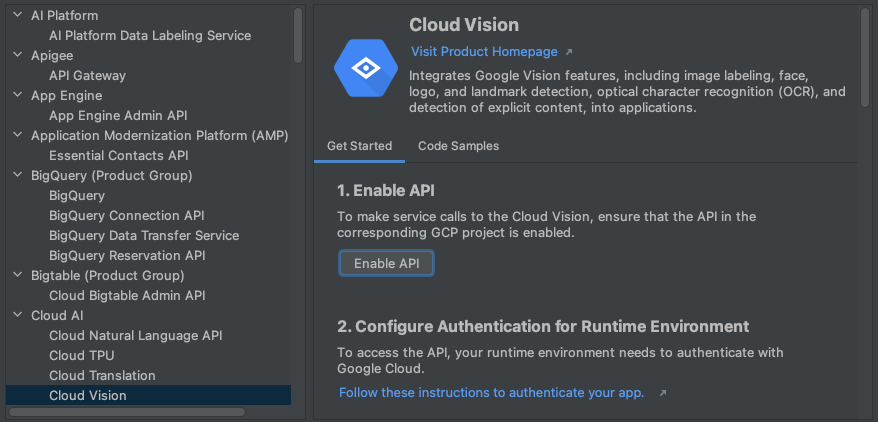

Per esplorare tutte le API Google Cloud disponibili nel tuo IDE, segui questi passaggi:

Vai a Strumenti > Google Cloud Code > API Cloud.

La finestra Gestisci API Google Cloud raggruppa le API Cloud per categoria. Puoi anche utilizzare la barra di ricerca delle API di ricerca per trovare API specifiche.

Fai clic su un'API per visualizzare ulteriori dettagli, come lo stato, le istruzioni di installazione specifiche per la lingua per le librerie client corrispondenti e la documentazione pertinente.

Abilita Cloud APIs

Per abilitare le API Cloud per un progetto utilizzando i dettagli dell'API, segui questi passaggi:

Nella visualizzazione dei dettagli di API Cloud, seleziona un progetto Google Cloud per cui vuoi abilitare l'API Cloud.

Fai clic su Abilita API.

Quando l'API è abilitata, viene visualizzato un messaggio di conferma della modifica.

Aggiungi le librerie client di Cloud

Per aggiungere librerie al tuo progetto in IntelliJ:

Per i progetti Java Maven

- Vai a Strumenti > Google Cloud Code > API Cloud.

- Seleziona il tipo di libreria che preferisci come libreria client di Google Cloud (consigliata per la maggior parte dei progetti) o Java Spring Google Cloud (consigliata se il tuo progetto utilizza Java Spring).

- Segui le altre istruzioni riportate in Installazione della libreria client nel tuo IDE, se applicabile.

- Quando hai finito, fai clic su Chiudi.

La sezione Installa libreria client nella finestra di dialogo Gestisci API Google Cloud mostra le librerie supportate.

Per tutti gli altri progetti

- Vai a Strumenti > Google Cloud Code > API Cloud.

- Per installare l'API, segui le istruzioni di installazione riportate nella

pagina dei dettagli dell'API per la lingua che preferisci.

Se stai sviluppando un'applicazione Java, devi anche specificare la tua preferenza per la libreria come libreria client Google Cloud (consigliata) o Java Spring Google Cloud.

- Quando hai finito, fai clic su Chiudi.

La sezione Installa libreria client nella finestra di dialogo Gestisci API Google Cloud mostra le librerie supportate.

Utilizzare esempi di codice API

Per cercare e utilizzare esempi di codice per ogni API in Explorer API, segui questi passaggi:

Vai a Strumenti > Google Cloud Code > API Cloud.

Per aprire la visualizzazione dettagliata, fai clic sul nome di un'API.

Per visualizzare gli esempi di codice per l'API, fai clic sulla scheda Esempi di codice.

Per filtrare l'elenco di esempi, digita il testo da cercare o seleziona un linguaggio di programmazione dal menu a discesa Linguaggio.

Configura l'autenticazione

Dopo aver abilitato le API richieste e aggiunto le librerie client necessarie, devi configurare l'applicazione in modo che venga autenticata correttamente. La configurazione dipende dal tipo di sviluppo e dalla piattaforma su cui viene eseguito.

Una volta completati i passaggi di autenticazione pertinenti, l'applicazione può autenticarsi ed è pronta per essere implementata.

Sviluppo locale

Macchina locale

Cloud Code si assicura che le credenziali predefinite dell'applicazione (ADC) siano impostate se hai eseguito l'accesso a Google Cloud tramite l'IDE. Se

non accedi con Cloud Code, esegui gcloud

auth application-default login manualmente.

minikube

- Cloud Code si assicura che le credenziali predefinite dell'applicazione (ADC) siano impostate se hai eseguito l'accesso a Google Cloud tramite l'IDE. Se

non accedi con Cloud Code, esegui

gcloud auth application-default loginmanualmente. - Avvia minikube con

minikube start --addons gcp-auth. In questo modo, il tuo ADC viene montato nei pod. Per una guida dettagliata all'autenticazione di minikube per Google Cloud, consulta la documentazione di minikube gcp-auth.

Altri cluster K8s locali

- Cloud Code si assicura che le credenziali predefinite dell'applicazione (ADC) siano impostate se hai eseguito l'accesso a Google Cloud tramite l'IDE. Se

non accedi con Cloud Code, esegui

gcloud auth application-default loginmanualmente. - Monta la directory

gcloudlocale nei pod Kubernetes modificando la specifica del pod nei manifest del pod o del deployment, in modo che le librerie client Google Cloud possano trovare le tue credenziali. Esempio di configurazione del pod Kubernetes:apiVersion: v1 kind: Pod metadata: name: my-app labels: name: my-app spec: containers: - name: my-app image: gcr.io/google-containers/busybox ports: - containerPort: 8080 volumeMounts: - mountPath: /root/.config/gcloud name: gcloud-volume volumes: - name: gcloud-volume hostPath: path: /path/to/home/.config/gcloud

Cloud Run

Cloud Code si assicura che le credenziali predefinite dell'applicazione (ADC) siano impostate se hai eseguito l'accesso a Google Cloud tramite l'IDE. Se

non accedi con Cloud Code, esegui gcloud

auth application-default login manualmente.

Sviluppo remoto

Google Kubernetes Engine

A seconda dell'ambito del progetto, puoi scegliere come autenticare i servizi Google Cloud su GKE:

- (Solo sviluppo)

- Crea un cluster GKE con le seguenti impostazioni:

- Assicurati di utilizzare il account di servizio utilizzato da GKE per impostazione predefinita, ovvero il account di servizio predefinito di Compute Engine, e che gli ambiti di accesso siano impostati su Consenti l'accesso completo a tutte le API Cloud (entrambe le impostazioni sono accessibili nella sezione Pool di nodi > Sicurezza).

Poiché il account di servizio Compute Engine è condiviso da tutti i carichi di lavoro di cui è stato eseguito il deployment sul nodo, questo metodo esegue il provisioning eccessivo delle autorizzazioni e deve essere utilizzato solo per lo sviluppo. - Assicurati che Workload Identity non sia abilitato sul cluster (nella sezione Cluster > Sicurezza).

- Assicurati di utilizzare il account di servizio utilizzato da GKE per impostazione predefinita, ovvero il account di servizio predefinito di Compute Engine, e che gli ambiti di accesso siano impostati su Consenti l'accesso completo a tutte le API Cloud (entrambe le impostazioni sono accessibili nella sezione Pool di nodi > Sicurezza).

- Assegna i ruoli necessari al account di servizio Compute Engine predefinito:

- Se stai tentando di accedere a un secret, segui questi passaggi specifici di Secret Manager per configurare i ruoli richiesti nel tuo account di servizio.

- Se viene utilizzato il account di servizio Compute Engine predefinito, i ruoli IAM corretti potrebbero essere già applicati.

Per un elenco dei tipi di ruoli IAM e dei ruoli predefiniti che puoi concedere alle identità, consulta la guida Informazioni sui ruoli.

Per i passaggi per concedere i ruoli, vedi Concessione, modifica e revoca dell'accesso alle risorse.

- Crea un cluster GKE con le seguenti impostazioni:

- (Consigliato per la produzione)

- Configura il cluster e l'applicazione GKE con Workload Identity per autenticare i servizi Google Cloud su GKE. In questo modo, il tuo account di servizio Kubernetes viene associato al tuo account di servizio Google.

- Configura il deployment Kubernetes in modo che faccia riferimento al service account Kubernetes impostando il campo

.spec.serviceAccountNamenel file YAML del deployment Kubernetes.

Se stai lavorando a un'app creata da un modello Cloud Code, questo file si trova nella cartella kubernetes-manifests. - Se il servizio Google Cloud a cui stai tentando di accedere richiede ruoli aggiuntivi, concedili per il account di servizio Google che utilizzi per sviluppare

la tua app:

- Se stai tentando di accedere a un secret, segui questi passaggi specifici di Secret Manager per configurare i ruoli richiesti nel tuo account di servizio.

Per un elenco dei tipi di ruoli IAM e dei ruoli predefiniti che puoi concedere alle identità, consulta la guida Informazioni sui ruoli.

Per i passaggi per concedere i ruoli, vedi Concessione, modifica e revoca dell'accesso alle risorse.

Cloud Run

-

Per creare un nuovo account di servizio univoco per il deployment dell'applicazione Cloud Run, nella pagina Service account, seleziona il progetto in cui è archiviato il secret.

- Fai clic su Crea account di servizio.

- Nella finestra di dialogo Crea service account, inserisci un nome descrittivo per il account di servizio.

- Modifica l'ID account di servizio con un valore univoco e riconoscibile e poi fai clic su Crea.

- Se il servizio Google Cloud a cui stai tentando di accedere richiede ruoli aggiuntivi, concedili, fai clic su Continua e poi su Fine.

- Per aggiungere il tuo account di servizio Kubernetes alla configurazione di deployment, vai a Esegui > Modifica configurazioni, quindi specifica il tuo account di servizio nel campo Nome servizio.

Cloud Run

A seconda dell'ambito del progetto, puoi scegliere come autenticare i servizi Google Cloud su GKE:

- (Solo sviluppo)

- Crea un cluster GKE con le seguenti impostazioni:

- Assicurati di utilizzare il account di servizio utilizzato da GKE per impostazione predefinita, ovvero il account di servizio predefinito di Compute Engine, e che gli ambiti di accesso siano impostati su Consenti l'accesso completo a tutte le API Cloud (entrambe le impostazioni sono accessibili nella sezione Pool di nodi > Sicurezza).

Poiché il account di servizio Compute Engine è condiviso da tutti i carichi di lavoro di cui è stato eseguito il deployment sul nodo, questo metodo esegue il provisioning eccessivo delle autorizzazioni e deve essere utilizzato solo per lo sviluppo.

- Assicurati che Workload Identity non sia abilitato sul cluster (nella sezione Cluster > Sicurezza).

- Assicurati di utilizzare il account di servizio utilizzato da GKE per impostazione predefinita, ovvero il account di servizio predefinito di Compute Engine, e che gli ambiti di accesso siano impostati su Consenti l'accesso completo a tutte le API Cloud (entrambe le impostazioni sono accessibili nella sezione Pool di nodi > Sicurezza).

- Assegna i ruoli necessari al account di servizio Compute Engine predefinito:

- Se stai tentando di accedere a un secret, segui questi passaggi specifici di Secret Manager per configurare i ruoli richiesti nel tuo account di servizio.

- Se viene utilizzato il account di servizio Compute Engine predefinito, i ruoli IAM corretti potrebbero essere già applicati.

Per un elenco dei tipi di ruoli IAM e dei ruoli predefiniti che puoi concedere alle identità, consulta la guida Informazioni sui ruoli.

Per i passaggi per concedere i ruoli, vedi Concessione, modifica e revoca dell'accesso alle risorse.

- Crea un cluster GKE con le seguenti impostazioni:

- (Consigliato per la produzione)

- Configura il cluster e l'applicazione GKE con Workload Identity per autenticare i servizi Google Cloud su GKE. In questo modo, il tuo account di servizio Kubernetes viene associato al tuo account di servizio Google.

- Per aggiungere il account di servizio Kubernetes alla configurazione

della distribuzione, vai a Esegui > Modifica

configurazioni, quindi specifica il service account Kubernetes

nel campo Nome servizio.

- Se il servizio Google Cloud a cui stai tentando di accedere richiede ruoli aggiuntivi, concedili per il account di servizio Google che utilizzi per sviluppare

la tua app:

- Se stai tentando di accedere a un secret, segui questi passaggi specifici di Secret Manager per configurare i ruoli richiesti nel tuo account di servizio.

Per un elenco dei tipi di ruoli IAM e dei ruoli predefiniti che puoi concedere alle identità, consulta la guida Informazioni sui ruoli.

Per i passaggi per concedere i ruoli, vedi Concessione, modifica e revoca dell'accesso alle risorse.

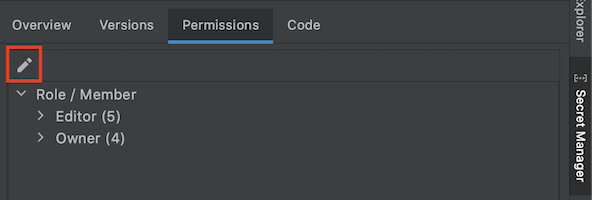

Sviluppo remoto con le autorizzazioni di Secret Manager abilitate

Se esegui lo sviluppo in remoto, utilizzi un account di servizio per l'autenticazione e la tua applicazione utilizza secret, devi completare alcuni passaggi aggiuntivi oltre alle istruzioni per lo sviluppo remoto. Questi passaggi assegnano al tuo account di servizio Google il ruolo richiesto per accedere a un determinato secret di Secret Manager:

Per aprire la finestra degli strumenti Secret Manager, vai a Strumenti > Google Cloud Code > Secret Manager.

Seleziona il secret a cui vuoi accedere nel codice.

Fai clic sulla scheda Autorizzazioni e poi configura le autorizzazioni del secret facendo clic su Modifica Modifica autorizzazione.

La Google Cloud console si apre in una nuova finestra del browser web e mostra la pagina di configurazione di Secret Manager del tuo segreto.

Nella console Google Cloud , fai clic sulla scheda Autorizzazioni e poi su Concedi accesso.

Nel campo Nuove entità, inserisci il tuo account di servizio.

Nel campo a discesa Seleziona un ruolo, seleziona il ruolo Secret Manager Secret Accessor.

Al termine, fai clic su Salva.

Il account di servizio ha l'autorizzazione per accedere a questo secret.