하위 인증 기관 만들기

이 페이지에서는 CA 풀에서 하위 인증 기관 (CA)을 만드는 방법을 설명합니다.

하위 CA는 사용자, 컴퓨터, 기기 등의 종단 개체에 직접 인증서를 발급합니다. 하위 CA는 대개 루트 CA인 상위 CA에 의해 암호화 방식으로 서명됩니다. 따라서 루트 CA를 신뢰하는 시스템은 하위 CA와 하위 CA가 발급하는 종단 개체 인증서를 자동으로 신뢰합니다.

시작하기 전에

- CA Service 작업 관리자(

roles/privateca.caManager) 또는 CA Service 관리자(roles/privateca.admin) IAM 역할이 있어야 합니다. 자세한 내용은 IAM 정책 구성을 참고하세요. - CA 풀을 만듭니다.

- 루트 CA를 선택합니다.

하위 CA 만들기

하위 CA는 루트 CA보다 해지 및 순환이 쉽습니다. 인증서 발급 시나리오가 여러 개 있는 경우 시나리오마다 하위 CA를 만들 수 있습니다. CA 풀에 여러 하위 CA를 추가하면 인증서 요청의 부하를 더 효과적으로 분산하고 총 유효 QPS를 높일 수 있습니다.

하위 CA를 만들려면 다음을 수행합니다.

콘솔

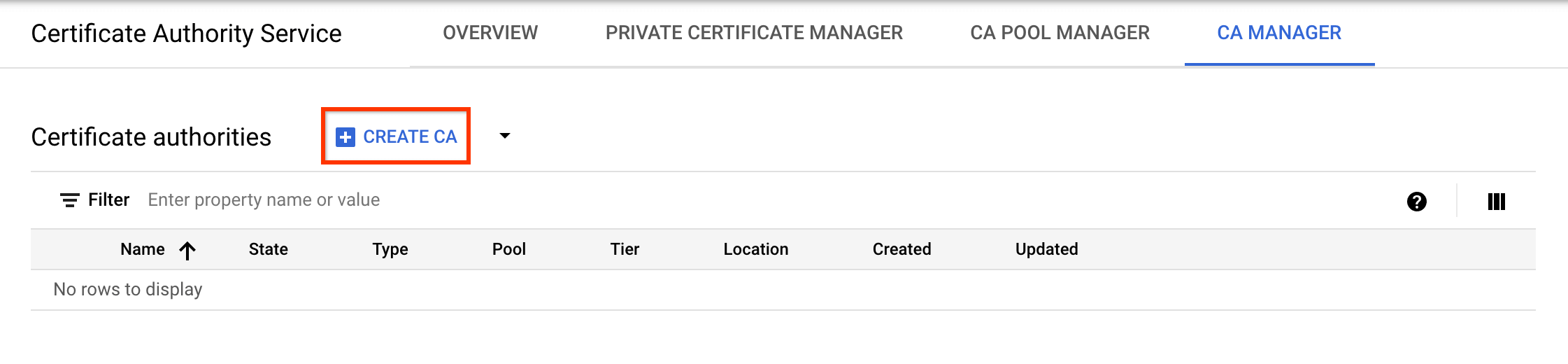

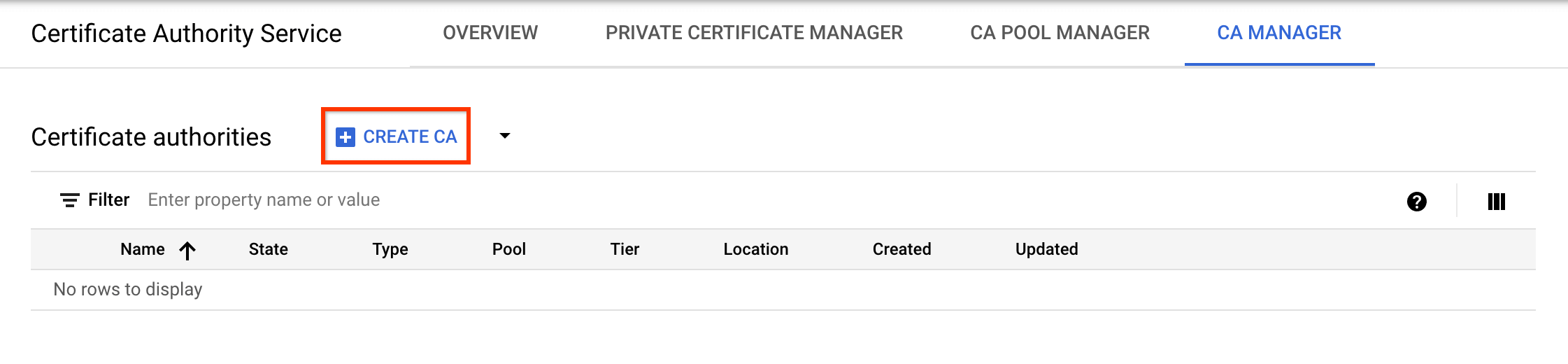

Google Cloud 콘솔에서 Certificate Authority Service 페이지로 이동합니다.

CA 관리자 탭을 클릭합니다.

CA 만들기를 클릭합니다.

CA 유형 선택

- 하위 CA를 클릭합니다.

- 루트 CA가 Google Cloud에 있습니다를 클릭합니다.

- 유효 기간 필드에 CA 인증서의 유효 기간을 입력합니다.

- 선택사항: CA 등급을 선택합니다. 기본 등급은 Enterprise입니다. 자세한 내용은 작업 등급 선택을 참고하세요.

- 리전을 클릭하여 CA의 위치를 선택합니다. 자세한 내용은 위치를 참고하세요.

- 선택사항: 초기화된 상태에서 생성 시점의 CA 상태를 선택합니다.

- 선택사항: 발급 시나리오 설정에서 인증서 프로필을 클릭하고 목록에서 요구사항에 가장 적합한 인증서 프로필을 선택합니다. 자세한 내용은 인증서 프로필을 참고하세요.

- 다음을 클릭합니다.

- 조직(O) 필드에 회사 이름을 입력합니다.

- 선택사항: 조직 단위(OU) 필드에 회사 부서 또는 사업부를 입력합니다.

- 선택사항: 국가 이름 (C) 필드에 2자리 국가 코드를 입력합니다.

- 선택사항: 주/도 이름 필드에 주 이름을 입력합니다.

- 선택사항: 지역 이름 필드에 도시 이름을 입력합니다.

- CA 일반 이름(CN) 필드에 CA 이름을 입력합니다.

- 계속을 클릭합니다.

- 요구사항에 가장 부합하는 키 알고리즘을 선택합니다. 적절한 키 알고리즘 결정에 대한 자세한 내용은 키 알고리즘 선택을 참조하세요.

- 계속을 클릭합니다.

- Google 관리형 또는 고객 관리형 Cloud Storage 버킷 사용 여부를 선택합니다.

- Google 관리형 Cloud Storage 버킷의 경우 CA Service는 CA와 동일한 위치에 Google 관리형 버킷을 만듭니다.

- 고객 관리 Cloud Storage 버킷의 경우 찾아보기를 클릭하고 기존 Cloud Storage 버킷 중 하나를 선택합니다.

- 계속을 클릭합니다.

다음 단계는 선택사항입니다.

CA에 라벨을 추가하려면 다음을 수행합니다.

- 항목 추가를 클릭합니다.

- 키 1 필드에 라벨 키를 입력합니다.

- 값 1 필드에 라벨 값을 입력합니다.

- 다른 라벨을 추가하려면 항목 추가를 클릭합니다. 그런 다음 2단계와 3단계에 설명된 대로 라벨 키와 값을 추가합니다.

- 계속을 클릭합니다.

모든 설정을 신중하게 검토한 다음 완료를 클릭하여 CA를 만듭니다.

gcloud

하위 CA의 CA 풀을 만듭니다.

gcloud privateca pools create SUBORDINATE_POOL_ID --location=LOCATION다음을 바꿉니다.

- SUBORDINATE_POOL_ID: CA 풀의 이름입니다.

- LOCATION: CA 풀을 만들 위치입니다. 전체 위치 목록은 위치를 참조하세요.

CA 풀을 만드는 방법에 대한 자세한 내용은 CA 풀 만들기를 참고하세요.

gcloud privateca pools create명령어에 대한 자세한 내용은 gcloud privateca pools create를 참고하세요.생성된 CA 풀에 하위 CA를 만듭니다.

gcloud privateca subordinates create SUBORDINATE_CA_ID \ --pool=SUBORDINATE_POOL_ID \ --location=LOCATION \ --issuer-pool=POOL_ID \ --issuer-location=ISSUER_LOCATION \ --key-algorithm="ec-p256-sha256" \ --subject="CN=Example Server TLS CA, O=Example LLC"하위 CA가 생성되면 다음 문이 반환됩니다.

Created Certificate Authority [projects/my-project-pki/locations/us-west1/caPools/SUBORDINATE_POOL_ID/certificateAuthorities/SUBORDINATE_CA_ID].

전체 설정 목록을 보려면 다음

gcloud명령어를 실행합니다.gcloud privateca subordinates create --help이 명령어는 발급기관이 CA Service나 다른 곳에 있는 하위 CA를 만들기 위한 예시를 반환합니다.

Terraform

자바

CA Service에 인증하려면 애플리케이션 기본 사용자 인증 정보를 설정합니다. 자세한 내용은 로컬 개발 환경의 인증 설정을 참조하세요.

Python

CA Service에 인증하려면 애플리케이션 기본 사용자 인증 정보를 설정합니다. 자세한 내용은 로컬 개발 환경의 인증 설정을 참조하세요.

하위 CA 사용 설정

하위 CA를 사용 설정하려면 다음을 수행합니다.

콘솔

Google Cloud 콘솔에서 Certificate Authority Service 페이지로 이동합니다.

CA 관리자 탭을 클릭합니다.

인증 기관에서 활성화하려는 CA를 선택합니다.

활성화를 클릭합니다.

대화상자가 열리면 CSR 다운로드를 클릭하여 발급 CA가 서명할 수 있는 PEM 인코딩 CSR 파일을 다운로드합니다.

다음을 클릭합니다.

인증서 체인 업로드 필드에서 찾아보기를 클릭합니다.

확장자가

.crt인 서명된 인증서 파일을 업로드합니다.활성화를 클릭합니다.

gcloud

새로 생성된 하위 CA를 사용 설정하려면 다음 명령어를 실행합니다.

gcloud privateca subordinates enable SUBORDINATE_CA_ID \

--pool=SUBORDINATE_POOL_ID \

--location=LOCATION

다음을 바꿉니다.

- SUBORDINATE_CA_ID: 하위 CA의 고유 식별자입니다.

- SUBORDINATE_POOL_ID: 하위 CA가 포함된 CA 풀의 이름입니다.

- LOCATION: CA 풀의 위치입니다. 전체 위치 목록은 위치를 참고하세요.

gcloud privateca subordinates enable 명령어에 대한 자세한 내용은 gcloud privateca subordinates enable을 참고하세요.

Terraform

하위 CA에서 desired_state 필드를 ENABLED로 설정하고 terraform apply를 실행합니다.

다음 단계

- 인증서 요청 방법을 알아보세요.

- 템플릿 및 발급 정책에 대해 알아봅니다.