Menyiapkan Google Cloud agar berfungsi dengan lingkungan Solusi Bare Metal Anda

Saat lingkungan Solusi Bare Metal Anda siap, Anda akan diberi tahu oleh Google Cloud. Notifikasi tersebut mencakup alamat IP internal server baru Anda.

Petunjuk ini menunjukkan cara melakukan tugas berikut yang diperlukan untuk terhubung ke lingkungan Solusi Bare Metal:

- Buat lampiran VLAN redundan ke lingkungan Solusi Bare Metal.

- Buat instance VM host lompat di jaringan VPC Anda.

- Gunakan SSH atau RDP untuk login ke server Solusi Bare Metal dari instance VM host jump.

Setelah terhubung ke server, validasi konfigurasi pesanan Solusi Bare Metal Anda.

Sebelum memulai

Untuk terhubung ke dan mengonfigurasi lingkungan Solusi Bare Metal, Anda memerlukan:

- Project Google Cloud dengan penagihan diaktifkan. Anda dapat membuat project di halaman pemilih project di konsol Google Cloud .

- Jaringan Virtual Private Cloud (VPC). Ini adalah jaringan VPC yang Anda beri nama saat melakukan pemesanan untuk Solusi Bare Metal. Jika Anda perlu membuat jaringan VPC, lihat Menggunakan jaringan VPC.

- Informasi berikut yang diberikan kepada Anda oleh Google Cloud

saat Solusi Bare Metal Anda siap:

- Alamat IP server bare metal Anda.

- Sandi sementara untuk setiap server bare metal Anda.

Membuat lampiran VLAN untuk koneksi Cloud Interconnect

Untuk mengakses server Solusi Bare Metal, Anda perlu membuat dan menyiapkan

lampiran VLAN (juga dikenal sebagai InterconnectAttachments) di region

yang sama dengan server Anda. Lampiran VLAN adalah objek logis di

Cloud Interconnect yang digunakan untuk menghubungkan lingkungan

Solusi Bare Metal Anda ke Google Cloud.

Sebaiknya buat lampiran VLAN dalam pasangan redundan untuk ketersediaan tinggi. Lampiran VLAN utama dan lampiran VLAN sekunder dari pasangan masing-masing disediakan di EAD (Edge Availability Domain) terpisah di hardware dan rak fisik terpisah. Hal ini memastikan ketersediaan tinggi selama peristiwa, seperti pemeliharaan.

Satu lampiran VLAN mendukung kecepatan maksimum 10 Gbps. Sepasang lampiran VLAN (yaitu, lampiran VLAN utama dan sekunder) dapat mendukung kecepatan maksimum 20 Gbps. Untuk mencapai throughput yang lebih tinggi antara lingkungan Solusi Bare Metal dan jaringan VPC, Anda dapat mengonfigurasi beberapa pasangan lampiran VLAN.

Agar satu lampiran VLAN lebih disukai daripada yang lain, Anda dapat memperbarui prioritas rute dasar di Cloud Router.

Setelah membuat lampiran VLAN, Anda perlu melakukan pra-aktivasi dan menambahkannya ke VRF Solusi Bare Metal. Untuk membuat dan menyiapkan lampiran VLAN, ikuti langkah-langkah berikut:

Konsol

Jika Anda belum memiliki Cloud Router di jaringan dan region Solusi Bare Metal, buat Cloud Router untuk menghubungkan lingkungan Solusi Bare Metal dengan jaringan VPC Anda.

Anda dapat menggunakan satu Cloud Router untuk kedua lampiran VLAN atau Cloud Router terpisah untuk setiap lampiran VLAN.

Untuk melakukan peering dengan Solusi Bare Metal, gunakan Google Public ASN (

16550) saat membuat router.Untuk mengetahui petunjuknya, lihat Membuat Cloud Router.

Di konsol Google Cloud , buka halaman Lampiran VLAN Cloud Interconnect.

Klik Buat lampiran VLAN.

Pilih Partner Interconnect, lalu klik Lanjutkan.

Pilih Saya sudah memiliki penyedia layanan

Pilih Buat penyambungan lampiran VLAN yang redundan.

Kedua lampiran VLAN dapat menayangkan traffic, dan Anda dapat merutekan traffic untuk melakukan load balancing di antara keduanya. Jika satu lampiran tidak berfungsi (misalnya, selama pemeliharaan terjadwal), lampiran lainnya akan terus menyalurkan traffic. Untuk informasi selengkapnya, lihat Redundansi dan SLA.

Di kolom Network, pilih jaringan VPC Anda.

Di kolom Region, pilih region Google Cloud .

Tentukan detail berikut untuk kedua lampiran VLAN.

- Cloud Router — Cloud Router yang akan dikaitkan

dengan lampiran VLAN ini. Anda hanya dapat memilih Cloud Router yang

memiliki ASN

16550dan berada di jaringan dan region VPC Anda. - Nama lampiran VLAN — Nama untuk setiap lampiran. Misalnya,

my-attachment-1danmy-attachment-2. - Description — Informasi tentang setiap lampiran VLAN.

- Unit transmisi maksimum (MTU) — Ukuran paket maksimum

untuk transmisi jaringan. Ukuran default-nya adalah 1440.

Anda dapat memilih antara MTU berikut saat

membuat lampiran VLAN.

- 1440

- 1460

- 1500

- 8896

- Cloud Router — Cloud Router yang akan dikaitkan

dengan lampiran VLAN ini. Anda hanya dapat memilih Cloud Router yang

memiliki ASN

Klik Oke.

Di halaman Lampiran VLAN, status lampiran VLAN akan menampilkan

waiting for service provider. Lanjut ke langkah berikutnyaSetelah Google Cloud memberi tahu Anda bahwa server Solusi Bare Metal Anda sudah siap, tambahkan lampiran VLAN baru ke VRF dengan mengikuti langkah-langkah berikut:

- Untuk menambahkan lampiran VLAN ke VRF yang ada, ikuti petunjuk di Menambahkan lampiran VLAN.

- Untuk menambahkan lampiran VLAN ke VRF baru, ikuti petunjuk dalam Membuat VRF.

gcloud

Jika Anda belum memiliki instance Cloud Router di jaringan dan region yang Anda gunakan dengan Solusi Bare Metal, buat satu instance untuk setiap lampiran VLAN. Gunakan

16550sebagai nomor ASN:gcloud compute routers create router-name \ --network vpc-network-name \ --asn 16550 \ --region region

Untuk mengetahui informasi selengkapnya, lihat Membuat Cloud Router.

Buat

InterconnectAttachmentdari jenisPARTNER, dengan menentukan nama Cloud Router dan domain ketersediaan edge (EAD) dari lampiran VLAN. Selain itu, tambahkan flag--admin-enableduntuk melakukan pra-aktivasi lampiran dan mengirim traffic segera setelah Google Cloud menyelesaikan konfigurasi Solusi Bare Metal.gcloud compute interconnects attachments partner create first-attachment-name \ --region region \ --router first-router-name \ --edge-availability-domain availability-domain-1 \ --admin-enabled

gcloud compute interconnects attachments partner create second-attachment-name \ --region region \ --router second-router-name \ --edge-availability-domain availability-domain-2 \ --admin-enabled

Google Cloud otomatis menambahkan antarmuka dan peer BGP di Cloud Router.

Contoh berikut membuat lampiran redundan, satu di EAD

availability-domain-1dan satu lagi di EADavailability-domain-2. Masing-masing dikaitkan dengan Cloud Router yang terpisah, yaitumy-router-1danmy-router-2. Keduanya berada di regionus-central1.gcloud compute interconnects attachments partner create my-attachment \ --region us-central1 \ --router my-router-1 \ --edge-availability-domain availability-domain-1 \ --admin-enabled

gcloud compute interconnects attachments partner create my-attachment \ --region us-central1 \ --router my-router-2 \ --edge-availability-domain availability-domain-2 \ --admin-enabled

Jalankan perintah

gcloud compute interconnects attachments describeuntuk melihat detail lampiran VLAN.gcloud compute interconnects attachments describe my-attachment \ --region us-central1

adminEnabled: false edgeAvailabilityDomain: AVAILABILITY_DOMAIN_1 creationTimestamp: '2017-12-01T08:29:09.886-08:00' id: '7976913826166357434' kind: compute#interconnectAttachment labelFingerprint: 42WmSpB8rSM= name: my-attachment region: https://www.googleapis.com/compute/v1/projects/customer-project/regions/us-central1 router: https://www.googleapis.com/compute/v1/projects/customer-project/regions/us-central1/routers/my-router selfLink: https://www.googleapis.com/compute/v1/projects/customer-project/regions/us-central1/interconnectAttachments/my-attachment state: PENDING_PARTNER type: PARTNER

- Status lampiran VLAN adalah

PENDING_PARTNERhingga Google Cloud menyelesaikan konfigurasi lampiran VLAN Anda. Setelah itu, status lampiran adalahINACTIVEatauACTIVE, bergantung pada apakah Anda memilih untuk melakukan pra-aktivasi lampiran.

Saat meminta koneksi dari Google Cloud, Anda harus memilih metro (kota) yang sama untuk kedua lampiran agar bersifat redundan. Untuk mengetahui informasi selengkapnya, lihat bagian Redundansi di halaman Ringkasan Partner Interconnect.

- Status lampiran VLAN adalah

Jika lampiran VLAN tidak muncul setelah Google Cloudmenyelesaikan pesanan Solusi Bare Metal Anda, aktifkan setiap lampiran VLAN:

gcloud compute interconnects attachments partner update attachment-name \ --region region \ --admin-enabled

Anda dapat memeriksa status Cloud Router dan rute yang diiklankan di konsol Cloud. Untuk mengetahui informasi selengkapnya, lihat Melihat Status Router dan Rute yang Diiklankan.

Menyiapkan perutean antara Solusi Bare Metal dan Google Cloud

Segera setelah lampiran VLAN aktif, sesi BGP akan muncul dan rute dari lingkungan Solusi Bare Metal akan diterima melalui sesi BGP.

Menambahkan rute kustom yang diberitahukan untuk rentang IP default ke sesi BGP Anda

Untuk menyiapkan pemilihan rute bagi traffic dari lingkungan Solusi Bare Metal, rekomendasinya adalah menambahkan rute kustom yang diiklankan dari rute default,

seperti 0.0.0.0/0, pada sesi BGP Anda ke lingkungan

Solusi Bare Metal.

Untuk menentukan iklan pada sesi BGP yang ada:

Konsol

- Buka halaman Cloud Router di Google Cloud konsol.

Daftar Cloud Router - Pilih Cloud Router yang berisi sesi BGP yang akan diupdate.

- Di halaman detail Cloud Router, pilih sesi BGP yang akan diupdate.

- Di halaman detail sesi BGP, pilih Edit.

- Untuk Rute, pilih Membuat rute kustom.

- Pilih Tambahkan rute kustom untuk menambahkan rute yang diiklankan.

- Konfigurasikan pemberitahuan rute.

- Sumber — Pilih Rentang IP kustom untuk menentukan rentang alamat IP kustom.

- Rentang alamat IP — Tentukan rentang alamat IP kustom dengan menggunakan notasi CIDR.

- Deskripsi — Tambahkan deskripsi untuk membantu Anda mengidentifikasi tujuan rute khusus yang diiklankan.

- Setelah menambahkan rute, pilih Simpan.

gcloud

Anda dapat menambahkan ke rute kustom yang diiklankan yang ada atau menetapkan rute kustom yang diiklankan baru, yang akan menggantikan rute kustom yang diiklankan yang ada dengan rute baru.

Untuk menetapkan rute kustom baru yang diiklankan untuk rentang IP default, gunakan flag --set-advertisement-ranges:

gcloud compute routers update-bgp-peer router-name \ --peer-name bgp-session-name \ --advertisement-mode custom \ --set-advertisement-ranges 0.0.0.0/0

Untuk menambahkan rentang IP default ke rentang yang ada, gunakan flag --add-advertisement-ranges. Perhatikan bahwa flag ini mengharuskan

mode iklan Cloud Router sudah ditetapkan ke custom.

Contoh berikut menambahkan IP kustom 0.0.0.0/0 ke iklan Cloud Router:

gcloud compute routers update-bgp-peer router-name \ --peer-name bgp-session-name \ --add-advertisement-ranges 0.0.0.0/0

Secara opsional, tetapkan Mode Pemilihan Rute Dinamis Jaringan VPC ke global

Jika Anda memiliki server Solusi Bare Metal di dua region yang berbeda, sebaiknya aktifkan mode pemilihan rute global di jaringan VPC agar region Solusi Bare Metal Anda saling berkomunikasi secara langsung melalui jaringan VPC.

Mode pemilihan rute global juga diperlukan untuk mengaktifkan komunikasi antara lingkungan lokal yang terhubung ke satu Google Cloud region dan lingkungan Solusi Bare Metal di region Google Cloud lain.

Untuk menetapkan mode pemilihan rute global, lihat Menetapkan mode pemilihan rute dan jalur terbaik.

Penyiapan firewall VPC

Jaringan VPC baru dilengkapi dengan aturan firewall default aktif yang membatasi sebagian besar traffic di jaringan VPC.

Untuk terhubung ke lingkungan Solusi Bare Metal, traffic jaringan harus diaktifkan antara:

- Lingkungan Solusi Bare Metal dan tujuan jaringan Anda di Google Cloud.

- Lingkungan lokal dan resource Anda di Google Cloud, seperti instance VM host jump yang mungkin Anda gunakan untuk terhubung ke lingkungan Solusi Bare Metal.

Dalam lingkungan Solusi Bare Metal, jika Anda perlu mengontrol traffic jaringan antara server bare metal atau antara server dan tujuan yang tidak ada di Google Cloud, Anda harus menerapkan mekanisme kontrol sendiri.

Untuk membuat aturan firewall di jaringan VPC Anda di Google Cloud:

Konsol

Buka halaman Aturan firewall:

Klik Create firewall rule.

Tentukan aturan firewall.

- Beri nama aturan firewall.

- Di kolom Network, pilih jaringan tempat VM Anda berada.

- Di kolom Targets, tentukan Specified target tags atau Specified service account.

- Tentukan tag jaringan target atau akun layanan di kolom yang sesuai.

- Di kolom Source filter, tentukan IP ranges untuk mengizinkan traffic masuk dari lingkungan Solusi Bare Metal Anda.

- Di kolom Source IP ranges, tentukan alamat IP server atau perangkat di lingkungan Solusi Bare Metal Anda.

- Di bagian Protocols and ports, tentukan protokol dan port yang diperlukan di lingkungan Anda.

- Klik Create.

gcloud

Perintah berikut membuat aturan firewall yang menentukan sumber dengan menggunakan rentang IP dan target dengan menggunakan tag jaringan instance. Ubah perintah untuk lingkungan Anda sesuai kebutuhan.

gcloud compute firewall-rules create rule-name \ --project=your-project-id \ --direction=INGRESS \ --priority=1000 \ --network=your-network-name \ --action=ALLOW \ --rules=protocol:port \ --source-ranges=ip-range \ --target-tags=instance-network-tag

Untuk mengetahui informasi selengkapnya tentang cara membuat aturan firewall, lihat Membuat aturan firewall.

Menghubungkan ke server bare metal

Server di lingkungan Solusi Bare Metal Anda tidak disediakan dengan alamat IP eksternal.

Setelah membuat aturan firewall untuk mengizinkan traffic ke jaringan VPC dari lingkungan Solusi Bare Metal, Anda dapat terhubung ke server menggunakan instance VM host jump.

Buat instance VM host lompat di Google Cloud

Untuk terhubung dengan cepat ke server bare metal, buat VM Compute Engine untuk digunakan sebagai host jump. Buat VM di region Google Cloud yang sama dengan lingkungan Solusi Bare Metal Anda.

Jika Anda memerlukan metode koneksi yang lebih aman, lihat artikel Menghubungkan menggunakan bastion host.

Untuk membuat instance VM host jump, pilih petunjuk di bawah berdasarkan sistem operasi yang Anda gunakan di lingkungan Solusi Bare Metal.

Untuk mengetahui informasi selengkapnya tentang cara membuat instance VM Compute Engine, baca Membuat dan memulai instance VM.

Linux

Membuat instance virtual machine

Di konsol Google Cloud , buka halaman Instance VM:

Klik Create instance.

Di kolom Name, tentukan nama untuk instance VM.

Di bagian Region, pilih region lingkungan Solusi Bare logam.

Di bagian Boot disk, klik Ubah.

- Di kolom Operating systems, pilih OS pilihan Anda.

- Di kolom Versi, pilih versi OS.

Klik Management, security, disks, networking, sole tenancy untuk memperluas bagian tersebut.

Klik Networking untuk menampilkan opsi jaringan.

- Jika ingin, di bagian Network tags, tentukan satu atau beberapa tag jaringan untuk instance.

- Di bagian Network interfaces, pastikan jaringan VPC yang tepat ditampilkan.

Klik Create.

Tunggu beberapa saat hingga instance dimulai. Setelah siap, instance akan dicantumkan di halaman VM instances dengan ikon status hijau.

Menghubungkan ke instance VM host jump Anda

Jika Anda perlu membuat aturan firewall untuk mengizinkan akses ke instance VM host lompat, lihat Penyiapan firewall.

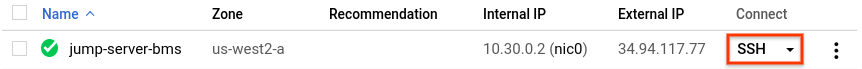

Di konsol Google Cloud , buka halaman Instance VM:

Dalam daftar instance VM, klik SSH di baris yang berisi host lompat Anda.

Sekarang Anda memiliki jendela terminal dengan instance VM host jump, tempat Anda dapat terhubung ke server bare metal menggunakan SSH.

Masuk ke server Solusi Bare logam untuk pertama kalinya

Linux

Pada instance VM host jump, buka terminal command line dan konfirmasi bahwa Anda dapat menjangkau server Solusi Bare Metal:

ping bare-metal-ip

Jika ping Anda gagal, periksa dan perbaiki hal berikut:

Lampiran VLAN Anda aktif dengan

StatusUp. Lihat Membuat lampiran VLAN untuk koneksi Cloud Interconnect.Lampiran VLAN Anda menyertakan rute kustom yang diiklankan

0.0.0.0/0. Lihat Menambahkan rute yang diiklankan secara khusus untuk rentang IP default ke sesi BGP Anda.VPC Anda menyertakan aturan firewall yang memungkinkan akses dari rentang alamat IP yang Anda gunakan di lingkungan Solusi Bare Metal untuk berkomunikasi dengan lingkunganGoogle Cloud . Lihat Penyiapan firewall VPC.

Dari instance VM host jump, SSH ke server Solusi Bare Metal dengan menggunakan ID pengguna

customeradmindan alamat IP server:ssh customeradmin@bare-metal-ip

Saat diminta, masukkan sandi yang diberikan kepada Anda oleh Google Cloud.

Saat login pertama kali, Anda harus mengubah sandi untuk server Solusi Bare Metal.

Tetapkan sandi baru dan simpan di lokasi yang aman. Setelah mereset sandi, server akan otomatis logout dari akun Anda.

Login kembali ke server Solusi Bare Metal menggunakan ID pengguna

customeradmindan sandi baru Anda:ssh customeradmin@bare-metal-ip

Sebaiknya Anda juga mengubah sandi pengguna root. Mulai dengan login sebagai pengguna root:

sudo su -

Untuk mengubah sandi root, berikan perintah

passwddan ikuti perintah:passwd

Untuk kembali ke perintah pengguna

customeradmin, keluar dari perintah pengguna root:exit

Jangan lupa untuk menyimpan sandi Anda di tempat yang aman untuk tujuan pemulihan.

Pastikan konfigurasi server Anda sesuai dengan pesanan Anda. Hal-hal yang perlu diperiksa meliputi:

- Konfigurasi server, termasuk jumlah dan jenis CPU, soket, dan memori.

- Sistem operasi atau software hypervisor, termasuk vendor dan versi.

- Penyimpanan, termasuk jenis dan jumlah.

Menyiapkan akses ke internet publik

Solusi Bare Metal tidak dilengkapi dengan akses ke internet. Anda dapat memilih dari metode berikut untuk menyiapkan akses, bergantung pada berbagai faktor, termasuk persyaratan bisnis dan infrastruktur yang ada:

- Mengakses internet menggunakan VM Compute Engine sebagai server VM Proxy.

Merutekan traffic melalui VM Compute Engine yang berfungsi sebagai server proxy.

Anda dapat menggunakan VM Compute Engine dengan cara berikut untuk merutekan traffic:

- Metode 1: Mengakses internet menggunakan VM Compute Engine dan Cloud NAT.

- Metode 2: Mengakses internet menggunakan VM Compute Engine redundan, Cloud NAT, Load Balancer Jaringan passthrough internal, dan pemilihan rute berbasis kebijakan.

- Metode 3: Mengakses internet menggunakan VM Compute Engine redundan, Cloud NAT, Load Balancer Jaringan passthrough internal, dan pemilihan rute berbasis kebijakan di VPC terpisah.

Me-rutekan traffic melalui Cloud VPN atau Dedicated Interconnect ke gateway lokal ke internet.

Mengakses internet menggunakan VM Compute Engine dan Cloud NAT

Petunjuk berikut menyiapkan gateway NAT di VM Compute Engine untuk menghubungkan server di lingkungan Solusi Bare Metal ke internet untuk tujuan seperti menerima update software.

Petunjuk ini menggunakan gateway internet default jaringan VPC Anda untuk mengakses internet.

Perintah Linux yang ditampilkan dalam petunjuk berikut adalah untuk sistem operasi Debian. Jika Anda menggunakan sistem operasi yang berbeda, perintah yang perlu digunakan mungkin juga berbeda.

Di jaringan VPC yang Anda gunakan dengan lingkungan Solusi Bare Music, lakukan langkah-langkah berikut:

Buka Cloud Shell:

Buat dan konfigurasikan VM Compute Engine untuk berfungsi sebagai gateway NAT.

Buat VM:

gcloud compute instances create instance-name \ --machine-type=machine-type-name \ --network vpc-network-name \ --subnet=subnet-name \ --can-ip-forward \ --zone=your-zone \ --image-family=os-image-family-name \ --image-project=os-image-project \ --tags=natgw-network-tag \ --service-account=optional-service-account-email

Pada langkah berikutnya, Anda akan menggunakan tag jaringan yang ditentukan dalam langkah ini untuk merutekan traffic ke VM ini.

Jika Anda tidak menentukan akun layanan, hapus tanda

--service-account=. Compute Engine menggunakan akun layanan default project.Membuat Cloud NAT untuk akses internet VM

Petunjuk untuk membuat Cloud NAT untuk VM - DI SINI

Gunakan SSH untuk terhubung ke VM gateway NAT dan konfigurasikan iptables:

$ sudo sysctl -w net.ipv4.ip_forward=1$ sudo iptables -t nat -A POSTROUTING \ -o $(/bin/ip -o -4 route show to default | awk '{print $5}') -j MASQUERADEPerintah sudo pertama memberi tahu kernel bahwa Anda ingin mengizinkan penerusan IP. Perintah sudo kedua menyamarkan paket yang diterima dari instance internal seolah-olah dikirim dari instance gateway NAT.

Periksa iptables:

$ sudo iptables -v -L -t natUntuk mempertahankan setelan gateway NAT Anda saat memulai ulang, jalankan perintah berikut di VM gateway NAT:

$ sudo -i$ echo "net.ipv4.ip_forward=1" > /etc/sysctl.d/70-natgw.conf$ apt-get install iptables-persistent$ exit

Di Cloud Shell, buat rute ke

0.0.0.0/0dengan gateway internet default sebagai next hop. Tentukan tag jaringan yang Anda tentukan di langkah sebelumnya pada argumen--tags. Tetapkan prioritas rute yang lebih tinggi daripada rute default lainnya.gcloud compute routes create default-internet-gateway-route-name \ --destination-range=0.0.0.0/0 \ --network=network-name \ --priority=default-igw-route-priority \ --tags=natgw-network-tag,default-igw-tags \ --next-hop-gateway=default-internet-gateway

natgw-network-tag harus sama dengan tag natgw-vm yang diberi tag di langkah 2. Natvm yang dibuat pada langkah 2 akan menggunakan gateway internet default untuk mengakses internet.

Tambahkan tag jaringan (default-igw-tags) yang baru saja Anda buat ke setiap VM yang ada di jaringan VPC Anda yang memerlukan akses internet, sehingga mereka dapat terus mengakses internet setelah Anda membuat rute default baru yang juga dapat digunakan oleh server Bare Metal Solusi.

Opsional: Hapus rute ke internet yang ada sebelum rute yang Anda buat di langkah sebelumnya, termasuk yang dibuat secara default.

Pastikan VM yang ada di jaringan Anda dan VM gateway NAT dapat mengakses internet dengan melakukan ping ke alamat IP eksternal, seperti 8.8.8.8, DNS Google, dari setiap VM.

Buat rute default ke

0.0.0.0/0dengan VM gateway NAT sebagai next hop. Berikan prioritas yang lebih rendah daripada prioritas yang Anda tentukan untuk rute pertama yang Anda buat.gcloud compute routes create natgw-route-name \ --destination-range=0.0.0.0/0 \ --network=network-name \ --priority=natgw-route-priority \ --next-hop-instance=natgw-vm-name \ --next-hop-instance-zone=natgw-vm-zone

Login ke server Solusi Bare Metal dan lakukan ping ke alamat IP eksternal untuk mengonfirmasi bahwa server dapat mengakses internet.

Jika ping tidak berhasil, pastikan Anda telah membuat aturan firewall yang mengizinkan akses dari lingkungan Solusi Bare Metal ke jaringan VPC.

Mengakses internet menggunakan VM Compute Engine redundan, Cloud NAT, Load Balancer Jaringan passthrough internal, dan pemilihan rute berbasis kebijakan

Bagian ini menunjukkan cara menyiapkan Load Balancer Jaringan passthrough internal dengan VM Compute Engine dan Cloud NAT yang dikonfigurasi sebagai backend. Pemilihan rute berbasis kebijakan meneruskan traffic internet ke frontend Load Balancer Jaringan passthrough internal.

Diagram berikut menunjukkan penyiapan ini.

Di jaringan VPC lingkungan Solusi Bare Metal, lakukan langkah-langkah berikut:

Buat dan konfigurasikan VM Compute Engine dan Cloud NAT untuk berfungsi sebagai gateway NAT. Selesaikan langkah-langkah yang dijelaskan dalam Metode 1: Menggunakan satu VM Compute Engine dan Cloud NAT.

Server HTTP ringan dapat digunakan untuk melakukan health check untuk Load Balancer Jaringan passthrough internal.

# Installing http server sudo yum install httpd sudo systemctl restart httpd # Testing curl http://127.0.0.1:80Buat grup instance.

gcloud compute instance-groups unmanaged create INSTANCE_GROUP_NAME --project=PROJECT_ID --zone=ZONEGanti kode berikut:

- INSTANCE_GROUP_NAME: nama grup instance

- PROJECT_ID: ID project

- ZONE: zona tempat membuat grup instance

Tambahkan VM ke grup instance.

gcloud compute instance-groups unmanaged add-instances INSTANCE_GROUP_NAME --project=PROJECT_ID --zone=ZONE --instances=VM_NAMEGanti kode berikut:

- INSTANCE_GROUP_NAME: nama grup instance

- PROJECT_ID: ID project

- ZONE: zona tempat membuat grup instance

- VM_NAME: nama VM

Buat Load Balancer Jaringan passthrough internal:

Memulai konfigurasi

Di Google Cloud console, buka halaman Load balancing.

- Klik Create load balancer.

- Untuk Type of load balancer, pilih Network Load Balancer (TCP/UDP/SSL), lalu klik Next.

- Untuk Proxy or passthrough, pilih Passthrough load balancer, lalu klik Next.

- Untuk Public facing or internal, pilih Internal, lalu klik Next.

- Klik Configure.

Konfigurasi dasar

- Tetapkan Nama load balancer.

- Pilih Region.

- Pilih Network.

Mengonfigurasi backend dan frontend

Klik Backend configuration dan buat perubahan berikut:

- Untuk menambahkan backend, lakukan hal berikut:

- Di bagian New Backend, untuk menangani traffic IPv4 saja, pilih IP stack type sebagai IPv4 (single-stack).

- Pilih grup instance Anda, lalu klik Selesai.

Pilih health check. Anda juga dapat membuat health check, masukkan informasi berikut, lalu klik Simpan:

- Nama: Masukkan nama untuk health check.

- Protokol:

HTTP - Port:

80 - Protokol proxy:

NONE - Jalur permintaan:

/

- Untuk menambahkan backend, lakukan hal berikut:

Klik Frontend configuration. Di bagian New Frontend IP and port, lakukan perubahan berikut:

- Port: Pilih Semua, lalu masukkan

80,8008,8080,8088untuk Nomor port. - Klik Selesai.

- Port: Pilih Semua, lalu masukkan

Klik Review and finalize.

Tinjau setelan konfigurasi load balancer Anda.

Klik Create.

Buat rute berbasis kebijakan untuk internet.

gcloud network-connectivity policy-based-routes create ROUTE_NAME \ --source-range=SOURCE_RANGE \ --destination-range=0.0.0.0/0 \ --ip-protocol=ALL \ --network="projects/PROJECT_ID/global/networks/NETWORK" \ --next-hop-ilb-ip=NEXT_HOP \ --description="DESCRIPTION" \ --priority=PRIORITY \ --interconnect-attachment-region=REGIONGanti kode berikut:

- ROUTE_NAME: nama rute berbasis kebijakan

- SOURCE_RANGE: rentang CIDR IP sumber. Dalam hal ini, alamat IP tersebut adalah alamat IP Solusi Bare Metal.

- PROJECT_ID: ID project

- NETWORK: jaringan tempat rute berbasis kebijakan diterapkan

- NEXT_HOP: alamat IPv4 untuk next hop rute. Dalam hal ini, ini adalah alamat IP frontend Load Balancer Jaringan passthrough internal.

- DESCRIPTION: deskripsi rute

- PRIORITY: prioritas rute berbasis kebijakan dibandingkan dengan rute berbasis kebijakan lainnya

- REGION: region lampiran VLAN

Buat rute berbasis kebijakan untuk melewati rute berbasis kebijakan internet untuk subnet lokal dan subnet lokal.

gcloud network-connectivity policy-based-routes create ROUTE_NAME \ --source-range=SOURCE_RANGE/32 \ --destination-range=DESTINATION_RANGE \ --ip-protocol=ALL \ --network="projects/PROJECT_ID/global/networks/VPC_NAME" \ --next-hop-other-routes="DEFAULT_ROUTING" \ --description="DESCRIPTION" \ --priority=PRIORITY \ --interconnect-attachment-region=REGIONGanti kode berikut:

- ROUTE_NAME: nama rute berbasis kebijakan

- SOURCE_RANGE: rentang CIDR IP sumber. Dalam hal ini, alamat IP tersebut adalah alamat IP Solusi Bare Metal.

- DESTINATION_RANGE: rentang CIDR IP tujuan. Dalam hal ini, ini adalah subnet on-premise atau subnet lokal.

- PROJECT_ID: ID project

- VPC_NAME: nama jaringan VPC

- DESCRIPTION: deskripsi rute

- PRIORITY: prioritas rute berbasis kebijakan dibandingkan dengan rute berbasis kebijakan lainnya. Prioritas rute berbasis kebijakan ini harus kurang dari atau sama dengan rute berbasis kebijakan untuk internet.

- REGION: region lampiran VLAN

Perbarui firewall untuk mengizinkan port HTTP 80 di VM.

Health check mungkin gagal jika Anda tidak mengupdate firewall.

Mengakses internet menggunakan VM Compute Engine redundan, Cloud NAT, Load Balancer Jaringan passthrough internal, dan pemilihan rute berbasis kebijakan di VPC terpisah

Jika tidak ingin menambahkan rute berbasis kebijakan untuk subnet lokal, Anda dapat menggunakan metode ini untuk mengakses internet. Namun, untuk menggunakan metode ini, Anda perlu membuat lampiran VLAN dan VPC untuk menghubungkan Solusi Bare Metal.

Diagram berikut menunjukkan penyiapan ini.

Ikuti langkah-langkah berikut:

Buat jaringan VPC untuk internet.

gcloud compute networks create NETWORK --project=PROJECT_ID --subnet-mode=custom --mtu=MTU --bgp-routing-mode=regionalGanti kode berikut:

- NETWORK: nama untuk jaringan VPC.

- PROJECT_ID: ID project

- MTU: unit transmisi maksimum (MTU), yang merupakan ukuran paket terbesar di jaringan

Buat subnet.

gcloud compute networks subnets create SUBNET_NAME --project=PROJECT_ID --range=RANGE --stack-type=IPV4_ONLY --network=NETWORK --region=REGIONGanti kode berikut:

- SUBNET_NAME: nama untuk subnet

- PROJECT_ID: ID project

- RANGE: ruang IP yang dialokasikan untuk subnet ini dalam format CIDR

- NETWORK: jaringan VPC tempat subnet berada

- REGION: region subnet

Buat dua Cloud Router untuk redundansi dan iklan.

gcloud compute routers create ROUTER_NAME --project=PROJECT_ID --region=REGION --network=NETWORK --advertisement-mode=custom --set-advertisement-ranges=0.0.0.0/0Ganti kode berikut:

- ROUTER_NAME: nama router

- PROJECT_ID: ID project

- REGION: region router

- NETWORK: jaringan VPC untuk router ini

Buat empat lampiran VLAN, dua untuk setiap Cloud Router.

Untuk mengetahui petunjuknya, lihat Membuat lampiran VLAN.

Setelah lampiran VLAN aktif, ikuti langkah-langkah di Metode 2: Menggunakan VM Compute Engine redundan, Cloud NAT, Load Balancer Jaringan passthrough internal, dan pemilihan rute berbasis kebijakan untuk mengonfigurasi infrastruktur internet. Namun, untuk penyiapan ini, jangan konfigurasikan rute berbasis kebijakan untuk traffic lokal. Hanya buat rute berbasis kebijakan untuk internet di tabel perutean jaringan VPC.

Menyiapkan akses ke Google Cloud API dan layanan

Solusi Bare Metal tidak dilengkapi dengan akses ke layanan Google Cloud. Anda dapat memilih cara menerapkan akses bergantung pada berbagai faktor, termasuk persyaratan bisnis dan infrastruktur yang ada.

Anda dapat mengakses API dan layanan Google Cloud secara pribadi dari lingkungan Solusi Bare Metal.

Anda menyiapkan akses pribadi ke Google Cloud API dan layanan dari lingkungan Solusi Bare Metal seperti yang Anda lakukan untuk lingkungan lokal.

Ikuti petunjuk untuk lingkungan lokal di Mengonfigurasi Akses Google Pribadi untuk host lokal.

Petunjuk ini akan memandu Anda melalui langkah-langkah tingkat tinggi berikut:

- Mengonfigurasi rute untuk traffic Google API.

- Mengonfigurasi DNS Solusi Bare Metal untuk me-resolve

*.googleapis.comsebagaiCNAMEkerestricted.googleapis.com.

Langkah berikutnya

Setelah menyiapkan lingkungan Solusi Bare Metal, Anda dapat menginstal workload.

Jika berencana menjalankan database Oracle di server di lingkungan Solusi Bare Metal, Anda dapat menggunakan Toolkit untuk Solusi Bare Metal open source untuk menginstal software Oracle.