En esta página, se proporciona una descripción general de Security Command Center en la consola de Google Cloud , se describe la navegación y se ofrece una descripción general de las páginas de nivel superior.

Si no configuraste Security Command Center, consulta uno de los siguientes recursos para obtener instrucciones sobre cómo activarlo:

- Para activar el nivel Estándar o Premium, consulta la Descripción general de la activación de Security Command Center.

- Para activar el nivel Enterprise, consulta Cómo activar el nivel de Security Command Center Enterprise.

Para obtener una descripción general de Security Command Center, consulta Descripción general de Security Command Center.

Permisos de IAM obligatorios

Para usar Security Command Center con todos los niveles de servicio, debes tener un rol de Identity and Access Management (IAM) que incluya los permisos adecuados:

Estándar

- Visualizador administrador del centro de seguridad (

roles/securitycenter.adminViewer) te permite ver Security Command Center. - Editor administrador del centro de seguridad (

roles/securitycenter.adminEditor) te permite ver Security Command Center y realizar cambios.

Premium

- Visualizador administrador del centro de seguridad (

roles/securitycenter.adminViewer) te permite ver Security Command Center. - Editor administrador del centro de seguridad (

roles/securitycenter.adminEditor) te permite ver Security Command Center y realizar cambios.

Enterprise

- Visualizador administrador del centro de seguridad (

roles/securitycenter.adminViewer) te permite ver Security Command Center. - Editor administrador del centro de seguridad (

roles/securitycenter.adminEditor) te permite ver Security Command Center y realizar cambios. - Visualizador de servicios de Chronicle (

roles/chroniclesm.viewer) te permite ver la instancia de Google SecOps asociada.

También necesitas cualquiera de los siguientes roles de IAM:

- Administrador de Chronicle SOAR (

roles/chronicle.soarAdmin) - Administrador de amenazas de Chronicle SOAR (

roles/chronicle.soarThreatManager) - Administrador de vulnerabilidades de Chronicle SOAR

(

roles/chronicle.soarVulnerabilityManager)

Para habilitar el acceso a las funciones relacionadas con SOAR, también debes asignar estos roles de Identity and Access Management a un rol de SOC, un grupo de permisos y un entorno en la página Configuración > Configuración de SOAR. Para obtener más información, consulta Cómo asignar y autorizar usuarios con IAM.

Si las políticas de tu organización están configuradas para restringir identidades por dominio, debes acceder a la consola de Google Cloud en una cuenta que esté en un dominio permitido.

Las funciones de IAM para Security Command Center se pueden otorgar a nivel de organización, carpeta o proyecto. Tu capacidad para ver, editar, crear o actualizar hallazgos, recursos y fuentes de seguridad depende del nivel al que se te otorga acceso. Para obtener más información sobre los roles de Security Command Center, consulta Control de acceso.

Accede a Security Command Center

Para acceder a Security Command Center en la consola de Google Cloud , haz lo siguiente:

Sigue estos pasos para ir a Security Command Center:

Si la residencia de datos está habilitada y tu organización usa la consola jurisdiccional de Google Cloud , consulta Acerca de la consola jurisdiccional de Google Cloud .

Selecciona el proyecto o la organización que deseas ver.

Si Security Command Center está activo en la organización o el proyecto que seleccionas, aparecerá la página Descripción general del riesgo.

Si Security Command Center no está activo, se te invitará a activarlo. Para obtener más información sobre cómo activar Security Command Center, consulta uno de los siguientes recursos:

- Standard o Premium: Descripción general de la activación de Security Command Center

- Enterprise: Activa el nivel de Security Command Center Enterprise.

Navegación por Security Command Center

A continuación, se describe la navegación en Security Command Center. La navegación difiere según tu nivel de servicio de Security Command Center. Las tareas que puedes realizar también dependen de los servicios habilitados y los permisos de IAM que se te otorgan.

Haz clic en un vínculo para obtener una explicación de la página.

Estándar

A continuación, se describe la navegación en Security Command Center Standard.

- Resumen de riesgos

- Amenazas: Te solicita que actualices al nivel de servicio Premium.

- Vulnerabilidades

- Cumplimiento: Te solicita que actualices al nivel de servicio Premium.

- Recursos

- Resultados

- Origen

- Administración de la postura: Te solicita que actualices al nivel de servicio Premium.

Premium

A continuación, se describe la navegación en Security Command Center Premium.

Enterprise

La navegación de la izquierda de Security Command Center Enterprise incluye vínculos a las páginas del usuario de Google Security Operations que se configuró durante la activación de Security Command Center Enterprise.

Además, el usuario de Google Security Operations que se configuró durante la activación de Security Command Center Enterprise incluye vínculos a un subconjunto de páginas de la consola de Google Cloud .

Para obtener información sobre las funciones disponibles en Google Security Operations, consulta Vínculos de Security Command Center Enterprise a la consola de Security Operations.

| Nombre de la sección | Nombre del vínculo |

|---|---|

| Riesgo | |

| Investigación | |

| Detección | |

| Respuesta | |

| Paneles | |

| Configuración |

Resumen de riesgos

La página Resumen de riesgos funciona como tu panel de seguridad de primer contacto, ya que destaca los riesgos de alta prioridad en tus entornos de nube identificados por todos los servicios integrados.

Las vistas de la página Descripción general del riesgo varían según tu nivel de servicio.

Estándar

La página Resumen de riesgos incluye los siguientes paneles:

- Vulnerabilities per resource type es una pantalla gráfica que muestra las vulnerabilidades activas de los recursos de tu proyecto o tu organización.

- En Vulnerabilidades activas, se proporcionan vistas con pestañas de los resultados de vulnerabilidades por nombre de categoría, por recurso afectado y por proyecto. Puedes ordenar cada vista según la gravedad del hallazgo.

Premium

Para obtener más información sobre cada vista de investigación, selecciona una de las siguientes:

- Todo el riesgo: Muestra todos los datos.

- Vulnerabilities: Muestra las vulnerabilidades y la información relacionada con los CVE.

- Identidad: Muestra un resumen de los hallazgos sobre identidad y acceso por categoría.

- Amenazas: Muestra los hallazgos relacionados con amenazas.

Enterprise

Para obtener más información sobre cada vista de investigación, selecciona una de las siguientes:

- Todo el riesgo: Muestra todos los datos.

- Vulnerabilities: Muestra las vulnerabilidades y la información relacionada con los CVE.

- Datos: Muestra información sobre tu postura de seguridad de los datos (versión preliminar).

- Código: Muestra los hallazgos de seguridad relacionados con el código (Vista previa).

- Seguridad de la IA: Muestra los hallazgos relacionados con la IA y los datos de la postura de seguridad (versión preliminar).

Recursos

En la página Recursos, se muestra una vista detallada de todos los recursos Google Cloud, también llamados recursos, en tu proyecto o tu organización.

Para obtener más información sobre cómo trabajar con recursos en la página Recursos, consulta Trabaja con recursos en la consola.

Cumplimiento

De forma predeterminada, cuando activas Security Command Center, la página Cumplimiento muestra la pestaña Supervisar. En esta pestaña, se muestran todos los marcos regulatorios que admite Security Command Center con Security Health Analytics y el porcentaje de controles de comparativas aprobados.

La pestaña Supervisar te permite ver cada marco regulatorio y proporciona detalles adicionales sobre qué controles regulatorios cumple Security Health Analytics, la cantidad de incumplimientos detectados para cada control y una opción para exportar un informe de cumplimiento para ese marco regulatorio.

Los escáneres de vulnerabilidades de Security Health Analytics supervisan los incumplimientos de los controles comunes según el mapeo de mejor esfuerzo proporcionado por Google. Los informes de cumplimiento de Security Health Analytics no reemplazan una auditoría, pero pueden ayudarte a mantener tu estado de cumplimiento y a detectar infracciones con anticipación.

Cuando habilitas Compliance Manager para Security Command Center Enterprise, la página Cumplimiento muestra las siguientes pestañas adicionales: Configurar, Supervisar (vista previa) y Auditar (vista previa). Estas pestañas te permiten crear y aplicar controles y marcos de trabajo de la nube, supervisar tu entorno y completar auditorías.

Para obtener más información sobre cómo Security Command Center admite la administración del cumplimiento si Compliance Manager no está habilitado, consulta Administra el cumplimiento.

Resultados

En la página Resultados, puedes consultar, revisar, silenciar y marcar los resultados de Security Command Center, que son los registros que crean los servicios de Security Command Center cuando detectan un problema de seguridad en tu entorno. Para obtener más información sobre cómo trabajar con los hallazgos en la página Hallazgos, consulta Revisa y administra los hallazgos.

Problemas

Los problemas son los riesgos de seguridad más importantes que Security Command Center Enterprise encuentra en tus entornos de nube, lo que te brinda la oportunidad de responder rápidamente a las vulnerabilidades y amenazas. Security Command Center descubre problemas a través de pruebas de penetración virtuales y detecciones basadas en reglas. Para obtener información sobre cómo investigar problemas, consulta Descripción general de los problemas.

Administración de la postura

En la página Posture, puedes ver detalles sobre las posturas de seguridad que creaste en tu organización y aplicar las posturas a una organización, una carpeta o un proyecto. También puedes ver las plantillas de postura predefinidas disponibles.

Configuración de SCC

En Security Command Center Enterprise, abre la página Configuración desde el vínculo Configuración de SCC en la navegación. En Security Command Center Estándar y Premium, puedes abrir la página desde el vínculo Configuración en el encabezado.

La página Configuración te permite configurar Security Command Center, lo que incluye lo siguiente:

- Servicios adicionales de Security Command Center

- Conectores de múltiples nubes

- Conjuntos de recursos de alto valor

- Reglas de silenciamiento de hallazgos

- Exportaciones continuas de datos

Guía de configuración de SCC

La página Guía de configuración te permite activar Security Command Center Enterprise y configurar servicios adicionales. Para obtener más información, consulta Cómo activar el nivel de Security Command Center Enterprise.

Fuentes

La página Fuentes contiene tarjetas que proporcionan un resumen de los recursos y hallazgos de las fuentes de seguridad que habilitaste. La tarjeta de cada fuente de seguridad muestra algunos de los hallazgos de esa fuente. Puedes hacer clic en el nombre de la categoría de resultado para ver todos los resultados de esa categoría.

Resultados por fuente

La tarjeta Resultados por fuente muestra un recuento de cada categoría de resultados que proporcionan las fuentes de seguridad habilitadas.

- Para ver los detalles de los resultados de una fuente específica, haz clic en el nombre de la fuente.

- Para ver los detalles de todos los resultados, haz clic en la página Resultados, en la que puedes agrupar resultados o ver detalles de un resultado individual.

Resúmenes de orígenes

Debajo de la tarjeta Resultados por fuente, aparecen tarjetas separadas para cualquier fuente integrada y de terceros que hayas habilitado. Cada tarjeta proporciona recuentos de resultados activos de ese origen.

Amenazas

Las amenazas son eventos potencialmente dañinos en tus recursos de la nube. Security Command Center muestra las amenazas en diferentes vistas, según tu nivel de servicio.

Estándar

La página Amenazas no es compatible con la versión estándar de Security Command Center. Puedes ver los resultados de amenazas en la página Resultados.

Premium

En Security Command Center Premium, el vínculo de navegación Amenazas abre el panel de amenazas de Resumen de riesgos.

Enterprise

En Security Command Center Enterprise, puedes ver las amenazas en el panel de amenazas de la Descripción general de riesgos >.

Página Vulnerabilidades heredadas

En la página heredada Vulnerabilities, se enumeran todos los hallazgos de parámetros de configuración incorrectos y vulnerabilidades de software que ejecutan los servicios de detección integrados de Security Command Center en tus entornos de nube. Para cada detector que aparece en la lista, se muestra la cantidad de resultados activos.

Para ver la página Vulnerabilidades en Security Command Center, haz lo siguiente:

Estándar

En la consola de Google Cloud , ve a la página Vulnerabilities.

Premium

En la consola de Google Cloud , ve a la página Descripción general del riesgo.

En la página Resumen de riesgos, haz clic en Vulnerabilidades.

En el panel Vulnerabilities, haz clic en Go to legacy page.

Enterprise

En la consola de Google Cloud , ve a la página Descripción general del riesgo.

En la página Resumen de riesgos, haz clic en Vulnerabilidades.

En el panel Vulnerabilities, haz clic en Go to legacy page.

Servicios de detección de vulnerabilidades

En la página Vulnerabilidades, se enumeran los detectores de los siguientes servicios de detección integrados de Security Command Center:

- Notebook Security Scanner (vista previa)

- Estadísticas del estado de la seguridad

- Evaluación de vulnerabilidades para Amazon Web Services (AWS)

- Web Security Scanner

Otros Google Cloud servicios integrados en Security Command Center también detectan vulnerabilidades de software y errores de configuración. Los resultados de una selección de estos servicios también se muestran en la página Vulnerabilidades. Para obtener más información sobre los servicios que producen resultados de vulnerabilidades en Security Command Center, consulta Servicios de detección.

Información sobre las categorías del detector de vulnerabilidades

Para cada detector de parámetros de configuración incorrectos o vulnerabilidades de software, la página Vulnerabilidades muestra la siguiente información:

- Estado: un ícono indica si el detector está activo y si este encontró un resultado que se deba corregir. Cuando mantienes el puntero sobre el ícono de estado, una información sobre la herramienta muestra la fecha y la hora en que el detector encontró el resultado o la información sobre cómo validar la recomendación.

- Last scanned: La fecha y hora del último análisis del detector.

- Categoría: Es la categoría o el tipo de vulnerabilidad. Para obtener una lista de las categorías que detecta cada servicio de Security Command Center, consulta lo siguiente:

Recomendación: Es un resumen de cómo solucionar el resultado. Para obtener más información, consulta lo siguiente:

Activa: Es la cantidad total de resultados en la categoría.

Estándares: Son las comparativas de cumplimiento a las que se aplica la categoría de resultado, si existe alguna. Si deseas obtener más información sobre las comparativas, consulta Resultados de vulnerabilidades.

Cómo filtrar los resultados de vulnerabilidades

Una organización grande podría tener muchos resultados de vulnerabilidad en su implementación para revisar, clasificar y hacer un seguimiento. Si usas los filtros disponibles en las páginas Vulnerabilidades y Resultados de Security Command Center en la consola de Google Cloud , puedes enfocarte en las vulnerabilidades de mayor gravedad en toda la organización y revisar las vulnerabilidades por tipo de recurso, proyecto y mucho más.

Para obtener más información sobre cómo filtrar los resultados de vulnerabilidades, consulta Cómo filtrar los resultados de vulnerabilidades en Security Command Center.

Security Command Center Enterprise se vincula a la consola de Security Operations

El nivel Security Command Center Enterprise incluye funciones disponibles en las páginas de la consola de Google Cloud y en las páginas de la consola de Security Operations.

Accedes a la consola de Google Cloud y navegas a las páginas de la consola de Security Operations desde la navegación de la consola de Google Cloud . En esta sección, se describen las tareas que puedes realizar en cada página y los vínculos de navegación que abren las páginas de la consola de Operaciones de seguridad.

Páginas de la consola de Google Cloud

Las páginas de la consola de Google Cloud te permiten realizar tareas como las siguientes:

- Activar Security Command Center

- Configurar los permisos de Identity and Access Management (IAM) para todos los usuarios de Security Command Center

- Conectarte a otros entornos de nube para recopilar datos de recursos y configuración

- Trabajar con hallazgos y exportarlos

- Evaluar los riesgos con las puntuaciones de exposición a ataques

- Trabajar con los problemas, los riesgos de seguridad más importantes que Security Command Center Enterprise haya encontrado en tus entornos de nube

- Identificar datos altamente sensibles con Sensitive Data Protection

- Investigar y corregir los hallazgos individuales

- Configurar Security Health Analytics, Web Security Scanner y otros servicios integrados de Google Cloud

- Administrar las posturas de seguridad

- Configurar controles y marcos de trabajo de la nube

- Administrar una postura de seguridad de los datos

- Evaluar y generar informes sobre tu cumplimiento de los estándares o las comparativas de seguridad comunes

- Consultar y hacer búsquedas en tus recursos de Google Cloud

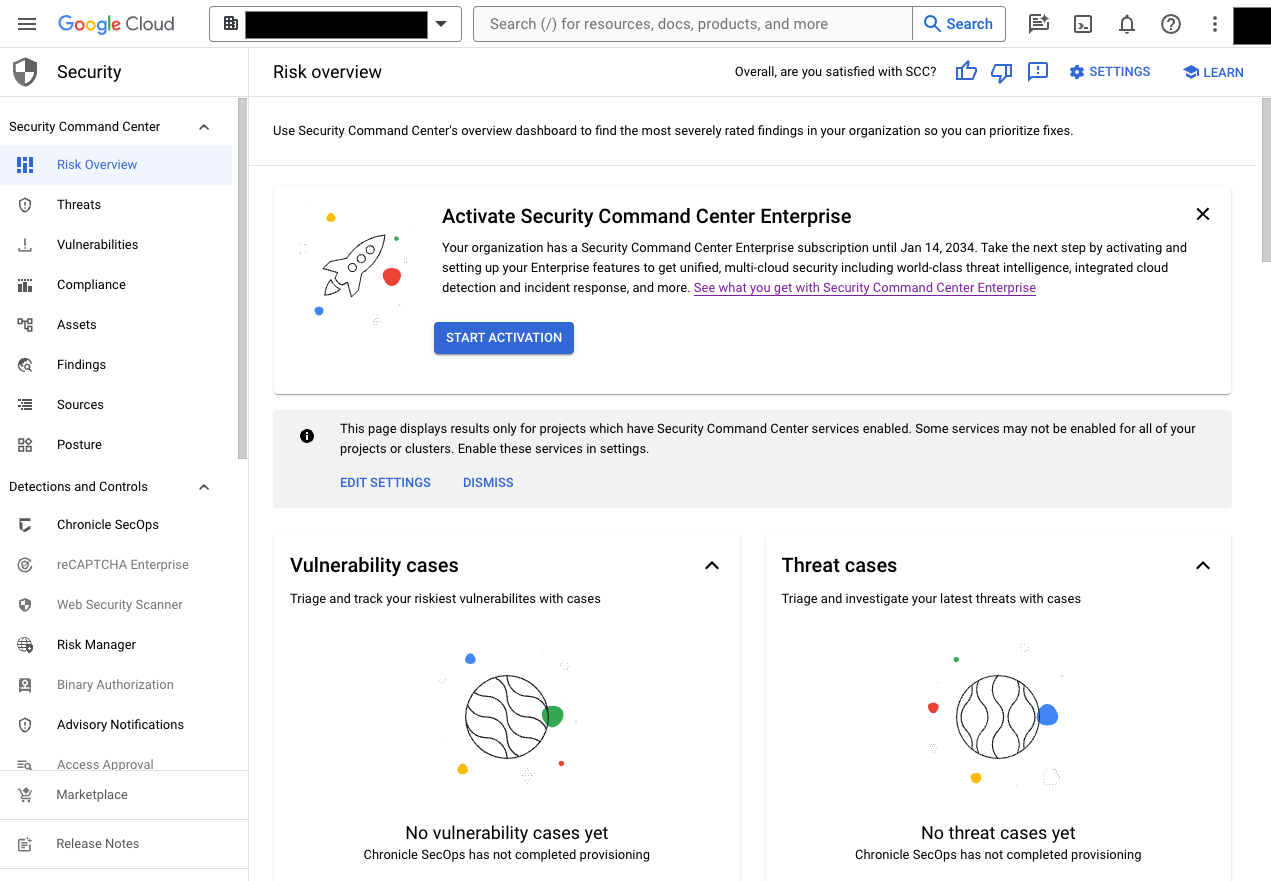

En la siguiente imagen, se muestra el contenido de Security Command Center en la consola deGoogle Cloud .

Páginas de la consola de Security Operations

La página de la consola de Security Operations te permite realizar tareas como las siguientes:

- Conectarte a otros entornos de nube para recopilar datos de registro para las detecciones seleccionadas en la administración de información y eventos de seguridad (SIEM)

- Configurar los parámetros de organización, automatización y respuesta de seguridad (SOAR)

- Configurar usuarios y grupos para la gestión de incidentes y casos

- Trabajar con casos, lo que incluye agrupar hallazgos, asignar tickets y trabajar con alertas

- Usar una secuencia automatizada de pasos conocida como guías para solucionar problemas

- Usar Workdesk para administrar las acciones y las tareas pendientes de los casos abiertos y las guías

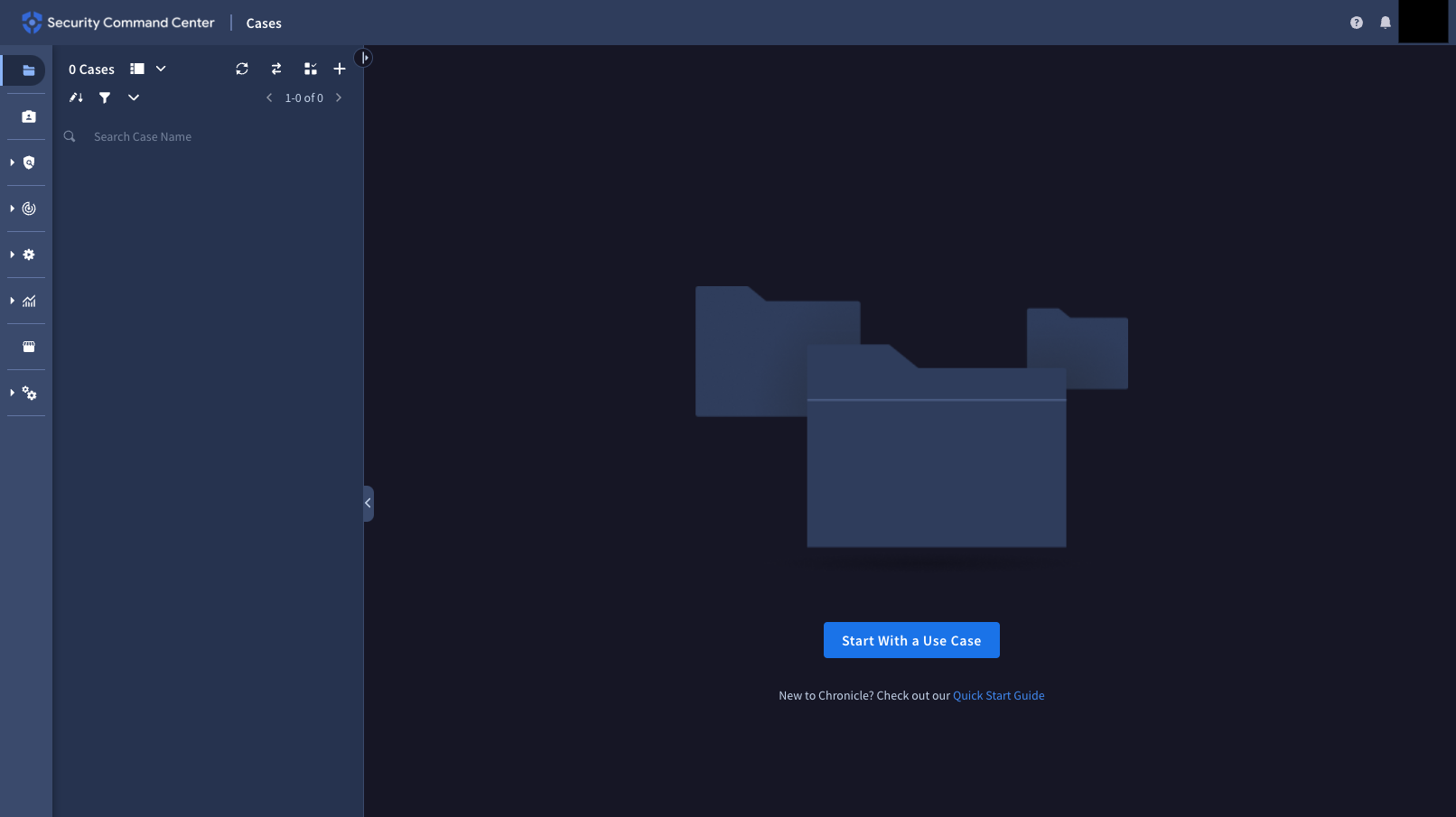

En la siguiente imagen, se muestra la consola de Security Operations.

Las páginas de la consola de Security Operations tienen una URL similar al siguiente patrón.

https://CUSTOMER_SUBDOMAIN.backstory.chronicle.security/cases

Aquí, CUSTOMER_SUBDOMAIN es el identificador específico del cliente.

IOC y alertas

En esta página de la consola de Security Operations, puedes ver las alertas creadas por detecciones seleccionadas y reglas personalizadas. Para obtener información sobre cómo investigar alertas, consulta lo siguiente en la documentación de Google Security Operations:

- Investigar una alerta de GCTI generada por detecciones seleccionadas

- Investigar una alerta

Casos

En la consola de Security Operations, usas casos para obtener detalles sobre los hallazgos, adjuntar guías a las alertas de hallazgos, aplicar respuestas automáticas ante amenazas y hacer un seguimiento de la corrección de problemas de seguridad.

Para obtener más información, consulta Descripción general de los casos en la documentación de Google Security Operations.

Guías

Esta página de la consola de Security Operations te permite administrar las guías incluidas en el caso de uso de SCC Enterprise: organización y corrección en la nube.

Para obtener información sobre las integraciones disponibles en este caso de uso, consulta Niveles de servicio de Security Command Center.

Para obtener información sobre las guías disponibles, consulta Actualiza el caso de uso de Enterprise.

Para obtener información sobre cómo usar la página Guías de la consola de Security Operations, consulta ¿Qué se incluye en la página Guías? en la documentación de Google Security Operations.

Reglas y detecciones

Esta página de la consola de Security Operations te permite habilitar detecciones seleccionadas y crear reglas personalizadas para identificar patrones en los datos recopilados con los mecanismos de recopilación de datos de registro de la consola de Security Operations. Para obtener información sobre las detecciones seleccionadas disponibles con Security Command Center Enterprise, consulta Investiga amenazas con detecciones seleccionadas.

Paneles de SIEM

En esta página de la consola de Security Operations, puedes ver los paneles de Google Security Operations SIEM para analizar las alertas creadas por las reglas de Google Security Operations y los datos recopilados con las capacidades de recopilación de datos de registro de la consola de Security Operations.

Para obtener más información sobre el uso de los paneles de SIEM, consulta Descripción general de los paneles en la documentación de Google Security Operations.

Búsqueda de SIEM

Esta página de la consola de Security Operations te permite encontrar eventos y alertas del Modelo de datos unificado (UDM) en tu instancia de Google Security Operations. Para obtener más información, consulta Búsqueda en el SIEM en la documentación de Google Security Operations.

Configuración de SIEM

Esta página de la consola de Security Operations te permite cambiar la configuración de las funciones relacionadas con el SIEM de Google Security Operations. Para obtener información sobre el uso de estas funciones, consulta la documentación de Google Security Operations.

Paneles de SOAR

En esta página de la consola de Security Operations, puedes ver y crear paneles con datos de SOAR que se pueden usar para analizar respuestas y casos. Para obtener más información sobre el uso de los paneles de SOAR, consulta Descripción general del panel de SOAR en la documentación de Google Security Operations.

Informes de SOAR

En esta página de la consola de Security Operations, puedes ver informes sobre los datos de SOAR. Para obtener más información sobre el uso de los informes de SOAR, consulta Understanding SOAR Reports en la documentación de Google Security Operations.

Búsqueda de SOAR

Esta página de la consola de Security Operations te permite encontrar casos o entidades específicos indexados por Google Security Operations SOAR. Para obtener más información, consulta Trabaja con la página de búsqueda en SOAR en la documentación de Google Security Operations.

Configuración de SOAR

En esta página de la consola de Security Operations, puedes cambiar la configuración de las funciones relacionadas con Google Security Operations SOAR. Para obtener información sobre el uso de estas funciones, consulta la documentación de Google Security Operations.

¿Qué sigue?

- Obtén más información sobre los servicios de detección.

- Aprende a usar las marcas de seguridad.

- Obtén más información para configurar los servicios de Security Command Center.