En esta página se explica cómo usar un contenedor Docker para alojar tu instalación de Elastic Stack y enviar automáticamente resultados, recursos, registros de auditoría y fuentes de seguridad de Security Command Center a Elastic Stack. También se describe cómo gestionar los datos exportados.

Docker es una plataforma para gestionar aplicaciones en contenedores. Elastic Stack es una plataforma de gestión de información y eventos de seguridad (SIEM) que ingiere datos de una o varias fuentes y permite a los equipos de seguridad gestionar las respuestas a los incidentes y realizar analíticas en tiempo real. La configuración de Elastic Stack que se describe en esta guía incluye cuatro componentes:

- Filebeat un agente ligero instalado en hosts perimetrales, como máquinas virtuales, que se puede configurar para recoger y reenviar datos.

- Logstash un servicio de transformación que ingiere datos, los asigna a los campos obligatorios y reenvía los resultados a Elasticsearch.

- Elasticsearch: un motor de base de datos de búsqueda que almacena datos.

- Kibana: proporciona los paneles que te permiten visualizar y analizar datos.

En esta guía, configurarás Docker, te asegurarás de que los servicios de Security Command Center yGoogle Cloud necesarios estén configurados correctamente y usarás un módulo personalizado para enviar resultados, recursos, registros de auditoría y fuentes de seguridad a Elastic Stack.

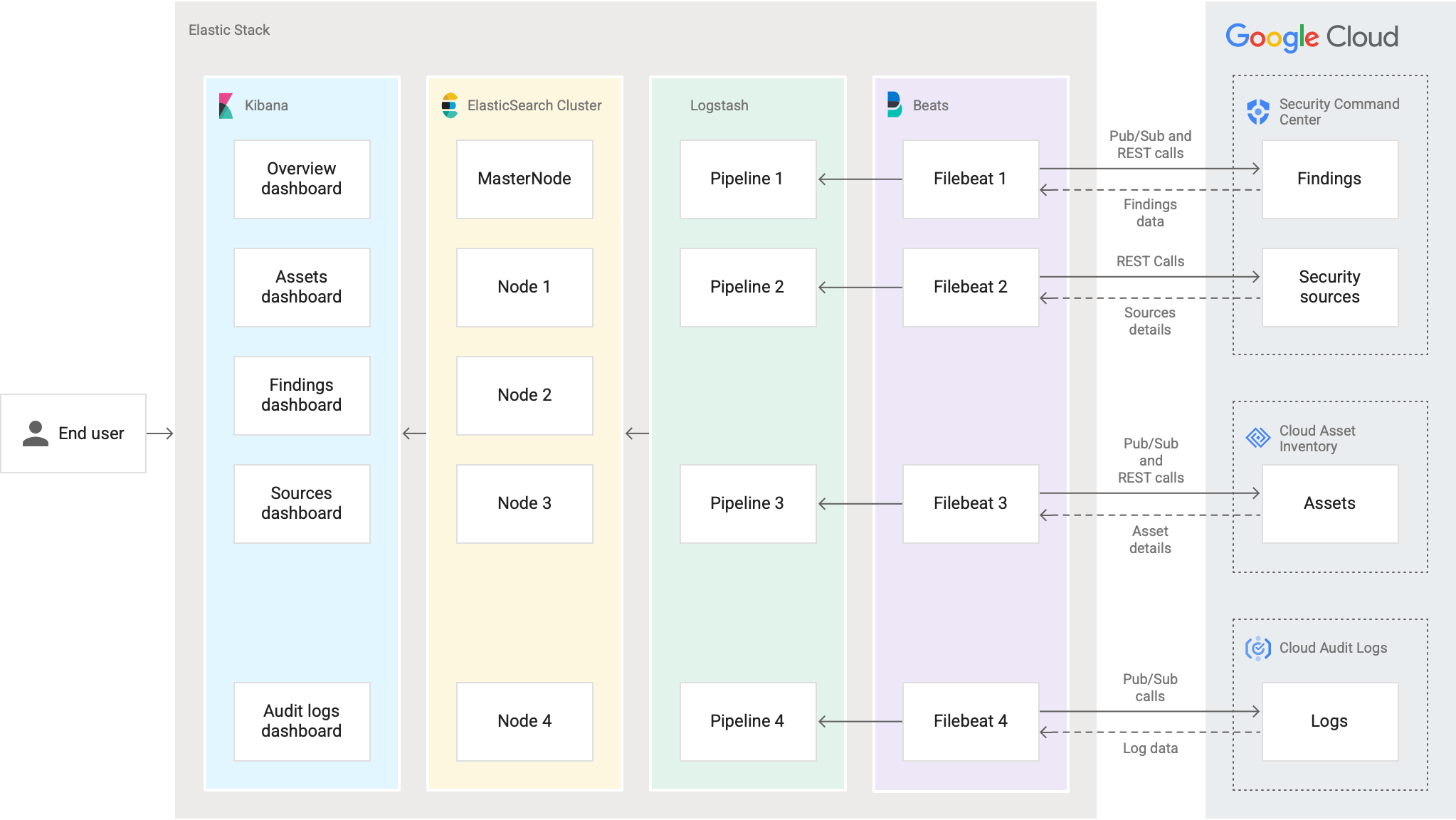

En la siguiente figura se muestra la ruta de los datos al usar Elastic Stack con Security Command Center.

Configurar la autenticación y la autorización

Antes de conectarte a Elastic Stack, debes crear una cuenta de servicio de gestión de identidades y accesos (IAM) en cada organización a la que quieras conectarte y conceder a la cuenta los roles de IAM a nivel de organización y de proyecto que necesita Elastic Stack. Google Cloud

Crear una cuenta de servicio y conceder roles de IAM

En los pasos siguientes se usa la consola de Google Cloud . Para ver otros métodos, consulta los enlaces que aparecen al final de esta sección.

Sigue estos pasos para cada organización de la que quieras importar datos de Security Command Center. Google Cloud

- En el mismo proyecto en el que crees tus temas de Pub/Sub, usa la página Cuentas de servicio de la consola de Google Cloud para crear una cuenta de servicio. Para ver instrucciones, consulta el artículo sobre cómo crear y gestionar cuentas de servicio.

Concede a la cuenta de servicio los siguientes roles:

- Administrador de Pub/Sub (

roles/pubsub.admin) - Propietario de recursos de Cloud (

roles/cloudasset.owner)

- Administrador de Pub/Sub (

Copia el nombre de la cuenta de servicio que acabas de crear.

Usa el selector de proyectos de la Google Cloud consola para cambiar al nivel de organización.

Abre la página Gestión de identidades y accesos de la organización:

En la página de IAM, haz clic en Conceder acceso. Se abrirá el panel de concesión de acceso.

En el panel Conceder acceso, sigue estos pasos:

- En la sección Añadir principales, en el campo Principales nuevas, pega el nombre de la cuenta de servicio.

En la sección Asignar roles, usa el campo Rol para conceder los siguientes roles de gestión de identidades y accesos a la cuenta de servicio:

- Editor de administración del centro de seguridad (

roles/securitycenter.adminEditor) - Editor de configuraciones de notificaciones del centro de seguridad

(

roles/securitycenter.notificationConfigEditor) - Lector de organización (

roles/resourcemanager.organizationViewer) - Visor de recursos de Cloud (

roles/cloudasset.viewer) - Editor de configuración de registros (

roles/logging.configWriter) Haz clic en Guardar. La cuenta de servicio aparece en la pestaña Permisos de la página IAM, en Ver por principales.

Por herencia, la cuenta de servicio también se convierte en una entidad de seguridad en todos los proyectos secundarios de la organización. Los roles que se pueden aplicar a nivel de proyecto se muestran como roles heredados.

Para obtener más información sobre cómo crear cuentas de servicio y asignar roles, consulta los siguientes temas:

Proporcionar las credenciales a Elastic Stack

En función de dónde alojes Elastic Stack, la forma de proporcionar las credenciales de IAM a Elastic Stack será diferente.

Si alojas el contenedor Docker en Google Cloud, ten en cuenta lo siguiente:

Añade la cuenta de servicio a la máquina virtual que alojará tus nodos de Kubernetes. Si utilizas varias organizaciones, añade esta cuenta de servicio a las otras organizaciones y concédele los roles de gestión de identidades y accesos que se describen en los pasos del 5 al 7 del artículo Crear una cuenta de servicio y conceder roles de gestión de identidades y accesos.Google Cloud

Si despliega el contenedor Docker en un perímetro de servicio, cree las reglas de entrada y salida. Para obtener instrucciones, consulta el artículo Conceder acceso al perímetro en Controles de Servicio de VPC.

Si alojas el contenedor de Docker en tu entorno local, crea una clave de cuenta de servicio para cada organización. Google Cloud Para completar esta guía, necesitas las claves de la cuenta de servicio en formato JSON.

Para obtener información sobre las prácticas recomendadas para almacenar de forma segura las claves de tu cuenta de servicio, consulta el artículo Prácticas recomendadas para gestionar las claves de cuentas de servicio.

Si vas a instalar el contenedor de Docker en otra nube, configura la federación de identidades de cargas de trabajo y descarga los archivos de configuración de las credenciales. Si utilizas varias Google Cloud organizaciones, añade esta cuenta de servicio a las demás y concédele los roles de gestión de identidades y accesos que se describen en los pasos del 5 al 7 del artículo Crear una cuenta de servicio y conceder roles de gestión de identidades y accesos.

Configurar notificaciones

Sigue estos pasos para cada organización de la que quieras importar datos de Security Command Center. Google Cloud

Configura las notificaciones de resultados de la siguiente manera:

- Habilita la API de Security Command Center.

- Crea un filtro para exportar las detecciones y los recursos.

- Crea cuatro temas de Pub/Sub: uno para cada uno de los siguientes elementos: detecciones, recursos, registros de auditoría y recursos. El

NotificationConfigdebe usar el tema de Pub/Sub que cree para las detecciones.

Para configurar Elastic Stack, necesitará el ID de su organización, el ID de su proyecto y los nombres de los temas de Pub/Sub de esta tarea.

Habilita la API Cloud Asset en tu proyecto.

Instalar los componentes de Docker y Elasticsearch

Sigue estos pasos para instalar los componentes de Docker y Elasticsearch en tu entorno.

Instalar Docker Engine y Docker Compose

Puedes instalar Docker para usarlo de forma local o con un proveedor de servicios en la nube. Para empezar, consulta las siguientes guías de la documentación del producto de Docker:

Instalar Elasticsearch y Kibana

La imagen de Docker que has instalado en Instalar Docker incluye Logstash y Filebeat. Si aún no has instalado Elasticsearch y Kibana, consulta las siguientes guías para instalar las aplicaciones:

Para completar esta guía, necesitas la siguiente información de esas tareas:

- Elastic Stack: host, puerto, certificado, nombre de usuario y contraseña

- Kibana: host, puerto, certificado, nombre de usuario y contraseña

Descargar el módulo GoApp

En esta sección se explica cómo descargar el módulo GoApp, un programa de Go mantenido por Security Command Center. El módulo automatiza el proceso de programación de llamadas a la API de Security Command Center y obtiene periódicamente datos de Security Command Center para usarlos en Elastic Stack.

Para instalar GoApp, haz lo siguiente:

En una ventana de terminal, instala wget, una utilidad de software gratuita que se usa para obtener contenido de servidores web.

En las distribuciones Ubuntu y Debian, ejecuta lo siguiente:

apt-get install wgetEn las distribuciones RHEL, CentOS y Fedora, ejecuta lo siguiente:

yum install wgetInstala

unzip, una utilidad de software gratuita que se usa para extraer el contenido de archivos ZIP.En las distribuciones Ubuntu y Debian, ejecuta lo siguiente:

apt-get install unzipEn las distribuciones RHEL, CentOS y Fedora, ejecuta lo siguiente:

yum install unzipCrea un directorio para el paquete de instalación de GoogleSCCElasticIntegration:

mkdir GoogleSCCElasticIntegrationDescarga el paquete de instalación de GoogleSCCElasticIntegration:

wget -c https://storage.googleapis.com/security-center-elastic-stack/GoogleSCCElasticIntegration-Installation.zipExtrae el contenido del paquete de instalación de GoogleSCCElasticIntegration en el directorio

GoogleSCCElasticIntegration:unzip GoogleSCCElasticIntegration-Installation.zip -d GoogleSCCElasticIntegrationCrea un directorio de trabajo para almacenar y ejecutar componentes del módulo

GoApp:mkdir WORKING_DIRECTORYSustituye

WORKING_DIRECTORYpor el nombre del directorio.Ve al directorio de instalación de

GoogleSCCElasticIntegration:cd ROOT_DIRECTORY/GoogleSCCElasticIntegration/Sustituye

ROOT_DIRECTORYpor la ruta al directorio que contiene el directorioGoogleSCCElasticIntegration.Mueve

install,config.yml,dashboards.ndjsony la carpetatemplates(con los archivosfilebeat.tmpl,logstash.tmplydocker.tmpl) a tu directorio de trabajo.mv install/install install/config.yml install/templates/docker.tmpl install/templates/filebeat.tmpl install/templates/logstash.tmpl install/dashboards.ndjson WORKING_DIRECTORYSustituye

WORKING_DIRECTORYpor la ruta a tu directorio de trabajo.

Instalar el contenedor Docker

Para configurar el contenedor Docker, descarga e instala una imagen preformateada de Google Cloud que contenga Logstash y Filebeat. Para obtener información sobre la imagen de Docker, ve al repositorio de Artifact Registry en la Google Cloud consola.

Durante la instalación, configura el módulo GoApp con las credenciales de Security Command Center y Elastic Stack.

Ve al directorio de trabajo:

cd /WORKING_DIRECTORYSustituye

WORKING_DIRECTORYpor la ruta a tu directorio de trabajo.Verifica que los siguientes archivos aparezcan en tu directorio de trabajo:

├── config.yml ├── install ├── dashboards.ndjson ├── templates ├── filebeat.tmpl ├── docker.tmpl ├── logstash.tmplEn un editor de texto, abre el archivo

config.ymly añade las variables solicitadas. Si una variable no es obligatoria, puedes dejarla en blanco.Variable Descripción Obligatorio elasticsearchLa sección de configuración de Elasticsearch. Obligatorio hostLa dirección IP de tu host de Elastic Stack. Obligatorio passwordTu contraseña de Elasticsearch. Opcional portEl puerto de tu host de Elastic Stack. Obligatorio usernameTu nombre de usuario de Elasticsearch. Opcional cacertEl certificado del servidor Elasticsearch (por ejemplo, path/to/cacert/elasticsearch.cer).Opcional http_proxyUn enlace con el nombre de usuario, la contraseña, la dirección IP y el puerto de tu host proxy (por ejemplo, http://USER:PASSWORD@PROXY_IP:PROXY_PORT).Opcional kibanaLa sección de configuración de Kibana. Obligatorio hostLa dirección IP o el nombre de host al que se enlazará el servidor de Kibana. Obligatorio passwordTu contraseña de Kibana. Opcional portEl puerto del servidor de Kibana. Obligatorio usernameTu nombre de usuario de Kibana. Opcional cacertEl certificado del servidor de Kibana (por ejemplo, path/to/cacert/kibana.cer).Opcional cronLa sección de tu configuración de cron. Opcional assetLa sección de configuración cron de tu recurso (por ejemplo, 0 */45 * * * *).Opcional sourceLa sección de la configuración cron de la fuente (por ejemplo, 0 */45 * * * *). Para obtener más información, consulta el generador de expresiones cron.Opcional organizationsLa sección de configuración de tu organización Google Cloud . Para añadir varias organizaciones, copia todo lo que hay entre - id:ysubscription_nameenresource. Google CloudObligatorio idEl ID de tu organización. Obligatorio client_credential_pathUna de las siguientes: - La ruta al archivo JSON, si usas claves de cuenta de servicio.

- El archivo de configuración de credenciales, si usas la federación de identidades de cargas de trabajo.

- No especifique nada si esta es la Google Cloud organización en la que va a instalar el contenedor Docker.

Opcional, según tu entorno updateSi vas a actualizar desde una versión anterior, elige npara no oypara sí.Opcional projectLa sección del ID de tu proyecto. Obligatorio idID del proyecto que contiene el tema de Pub/Sub. Obligatorio auditlogLa sección del tema y la suscripción de Pub/Sub de los registros de auditoría. Opcional topic_nameNombre del tema de Pub/Sub de los registros de auditoría. Opcional subscription_nameNombre de la suscripción de Pub/Sub de los registros de auditoría Opcional findingsLa sección del tema y la suscripción de Pub/Sub para las detecciones. Opcional topic_nameNombre del tema de Pub/Sub de las detecciones. Opcional start_dateFecha opcional para empezar a migrar resultados. Por ejemplo: 2021-04-01T12:00:00+05:30Opcional subscription_nameNombre de la suscripción de Pub/Sub para las detecciones. Opcional assetLa sección de configuración del recurso. Opcional iampolicyLa sección del tema y la suscripción de Pub/Sub de las políticas de IAM. Opcional topic_nameEl nombre del tema de Pub/Sub para las políticas de gestión de identidades y accesos. Opcional subscription_nameEl nombre de la suscripción de Pub/Sub para las políticas de gestión de identidades y accesos. Opcional resourceLa sección del tema y la suscripción de Pub/Sub de los recursos. Opcional topic_nameNombre del tema de Pub/Sub de los recursos. Opcional subscription_nameNombre de la suscripción de Pub/Sub de los recursos. Opcional Archivo

config.ymlde ejemploEn el siguiente ejemplo se muestra un archivo

config.ymlque incluye dos organizaciones Google Cloud .elasticsearch: host: 127.0.0.1 password: changeme port: 9200 username: elastic cacert: path/to/cacert/elasticsearch.cer http_proxy: http://user:password@proxyip:proxyport kibana: host: 127.0.0.1 password: changeme port: 5601 username: elastic cacert: path/to/cacert/kibana.cer cron: asset: 0 */45 * * * * source: 0 */45 * * * * organizations: – id: 12345678910 client_credential_path: update: project: id: project-id-12345 auditlog: topic_name: auditlog.topic_name subscription_name: auditlog.subscription_name findings: topic_name: findings.topic_name start_date: 2021-05-01T12:00:00+05:30 subscription_name: findings.subscription_name asset: iampolicy: topic_name: iampolicy.topic_name subscription_name: iampolicy.subscription_name resource: topic_name: resource.topic_name subscription_name: resource.subscription_name – id: 12345678911 client_credential_path: update: project: id: project-id-12346 auditlog: topic_name: auditlog2.topic_name subscription_name: auditlog2.subscription_name findings: topic_name: findings2.topic_name start_date: 2021-05-01T12:00:00+05:30 subscription_name: findings1.subscription_name asset: iampolicy: topic_name: iampolicy2.topic_name subscription_name: iampolicy2.subscription_name resource: topic_name: resource2.topic_name subscription_name: resource2.subscription_nameEjecuta los siguientes comandos para instalar la imagen de Docker y configurar el módulo

GoApp.chmod +x install ./installEl módulo

GoAppdescarga la imagen de Docker, la instala y configura el contenedor.Cuando termine el proceso, copie la dirección de correo de la cuenta de servicio WriterIdentity de la salida de la instalación.

docker exec googlescc_elk ls docker exec googlescc_elk cat Sink_}}HashId{{Tu directorio de trabajo debe tener la siguiente estructura:

├── config.yml ├── dashboards.ndjson ├── docker-compose.yml ├── install ├── templates ├── filebeat.tmpl ├── logstash.tmpl ├── docker.tmpl └── main ├── client_secret.json ├── filebeat │ └── config │ └── filebeat.yml ├── GoApp │ └── .env └── logstash └── pipeline └── logstash.conf

Actualizar los permisos de los registros de auditoría

Para actualizar los permisos de forma que los registros de auditoría se envíen a tu SIEM, sigue estos pasos:

Ve a la página Temas de Pub/Sub.

Seleccione el proyecto que incluya sus temas de Pub/Sub.

Selecciona el tema de Pub/Sub que has creado para los registros de auditoría.

En Permisos, añade la cuenta de servicio WriterIdentity (que has copiado en el paso 4 del procedimiento de instalación) como principal y asígnale el rol Editor de Pub/Sub. Se actualiza la política de registro de auditoría.

Las configuraciones de Docker y Elastic Stack se han completado. Ahora puede configurar Kibana.

Ver registros de Docker

Abre un terminal y ejecuta el siguiente comando para ver la información de tu contenedor, incluidos los IDs de contenedor. Anota el ID del contenedor en el que está instalado Elastic Stack.

docker container lsPara iniciar un contenedor y ver sus registros, ejecuta los siguientes comandos:

docker exec -it CONTAINER_ID /bin/bash cat go.logSustituye

CONTAINER_IDpor el ID del contenedor en el que está instalado Elastic Stack.

Configurar Kibana

Sigue estos pasos cuando instales el contenedor Docker por primera vez.

Abre

kibana.ymlen un editor de texto.sudo vim KIBANA_DIRECTORY/config/kibana.ymlSustituye

KIBANA_DIRECTORYpor la ruta a la carpeta de instalación de Kibana.Actualiza las siguientes variables:

server.port: el puerto que se va a usar para el servidor backend de Kibana. El valor predeterminado es 5601.server.host: la dirección IP o el nombre de host al que se enlazará el servidor de Kibana.elasticsearch.hosts: la dirección IP y el puerto de la instancia de Elasticsearch que se va a usar para las consultasserver.maxPayloadBytes: tamaño máximo de la carga útil en bytes de las solicitudes de servidor entrantes. El valor predeterminado es 1.048.576.url_drilldown.enabled: valor booleano que controla la posibilidad de navegar desde el panel de control de Kibana a URLs internas o externas. El valor predeterminado estrue.

La configuración completa es similar a la siguiente:

server.port: PORT server.host: "HOST" elasticsearch.hosts: ["http://ELASTIC_IP_ADDRESS:ELASTIC_PORT"] server.maxPayloadBytes: 5242880 url_drilldown.enabled: true

Importar paneles de Kibana

- Abre la aplicación Kibana.

- En el menú de navegación, vaya a Gestión de la pila y, a continuación, haga clic en Objetos guardados.

- Haz clic en Importar, ve al directorio de trabajo y selecciona dashboards.ndjson. Los paneles se importan y se crean patrones de índice.

Actualizar el contenedor Docker

Si has implementado una versión anterior del módulo GoApp, puedes actualizarla a una versión más reciente.

Cuando actualices el contenedor de Docker a una versión más reciente, podrás conservar la configuración de tu cuenta de servicio, los temas de Pub/Sub y los componentes de ElasticSearch.

Si vas a actualizar una integración que no usaba un contenedor Docker, consulta Actualizar a la versión más reciente.

Si vas a actualizar desde la versión 1, completa estas acciones:

Añade el rol Editor de configuración de registros (

roles/logging.configWriter) a la cuenta de servicio.Crea un tema de Pub/Sub para tus registros de auditoría.

Si vas a instalar el contenedor de Docker en otra nube, configura la federación de identidades de cargas de trabajo y descarga el archivo de configuración de las credenciales.

Opcionalmente, para evitar problemas al importar los nuevos paneles de control, elimina los paneles de control de Kibana:

- Abre la aplicación Kibana.

- En el menú de navegación, vaya a Gestión de pilas y, a continuación, haga clic en Objetos guardados.

- Busca Google SCC.

- Selecciona todos los paneles de control que quieras quitar.

- Haz clic en Eliminar.

Elimina el contenedor Docker:

Abre una terminal y detén el contenedor:

docker stop CONTAINER_IDSustituye

CONTAINER_IDpor el ID del contenedor en el que está instalado Elastic Stack.Elimina el contenedor Docker:

docker rm CONTAINER_IDSi es necesario, añade

-fantes del ID de contenedor para eliminarlo de forma forzada.

Completa los pasos del 1 al 7 que se indican en Descargar el módulo GoApp.

Mueve el archivo

config.envde tu instalación anterior al directorio\update.Si es necesario, da permiso de ejecución para ejecutar

./update:chmod +x ./update ./updateEjecuta

./updatepara convertirconfig.envenconfig.yml.Verifica que el archivo

config.ymlincluya tu configuración. Si no es así, vuelve a ejecutar./update.Para admitir varias organizaciones Google Cloud , añade otra configuración de organización al archivo

config.yml.Mueve el archivo

config.ymlal directorio de trabajo, donde se encuentra el archivoinstall.Completa los pasos que se indican en el artículo Instalar Docker.

Sigue los pasos que se indican en Actualizar los permisos de los registros de auditoría.

Importa los nuevos paneles de control, tal como se describe en Importar paneles de Kibana. Este paso sobrescribirá los paneles de Kibana que ya tengas.

Ver y editar paneles de Kibana

Puedes usar paneles de control personalizados en Elastic Stack para visualizar y analizar tus resultados, recursos y fuentes de seguridad. Los paneles muestran resultados críticos y ayudan a tu equipo de seguridad a priorizar las correcciones.

Panel de control de resumen

El panel de control Resumen contiene una serie de gráficos que muestran el número total de detecciones de tus organizaciones Google Cloud por nivel de gravedad, categoría y estado. Los resultados se compilan a partir de los servicios integrados de Security Command Center, como Security Health Analytics, Web Security Scanner, Event Threat Detection y Container Threat Detection, así como de los servicios integrados que habilites.

Para filtrar el contenido por criterios como errores de configuración o vulnerabilidades, puedes seleccionar la clase de hallazgo.

En otros gráficos se muestran las categorías, los proyectos y los recursos que generan más resultados.

Panel de control Recursos

En el panel de control Recursos se muestran tablas con tus Google Cloud recursos. En las tablas se muestran los propietarios de los recursos, el número de recursos por tipo de recurso y proyecto, así como los recursos que has añadido y actualizado más recientemente.

Puede filtrar los datos de los recursos por organización, nombre, tipo y elementos superiores, así como desglosar rápidamente los resultados de recursos específicos. Si haces clic en el nombre de un recurso, se te redirigirá a la página Recursos de Security Command Center en la consola Google Cloud , donde se mostrarán los detalles del recurso seleccionado.

Panel de control de registros de auditoría

El panel de control Registros de auditoría muestra una serie de gráficos y tablas con información de los registros de auditoría. Los registros de auditoría que se incluyen en el panel de control son los registros de auditoría de actividad de administrador, acceso a datos, eventos del sistema y denegación de acceso por infracción de las políticas. La tabla incluye la hora, la gravedad, el tipo de registro, el nombre del registro, el nombre del servicio, el nombre del recurso y el tipo de recurso.

Puede filtrar los datos por organización, fuente (como un proyecto), gravedad, tipo de registro y tipo de recurso.

Panel de hallazgos

El panel de control Resultados incluye gráficos con los resultados más recientes. Los gráficos proporcionan información sobre el número de resultados, su gravedad, categoría y estado. También puedes ver las detecciones activas a lo largo del tiempo y qué proyectos o recursos tienen más detecciones.

Puedes filtrar los datos por organización y clase de vulnerabilidad.

Si haces clic en el nombre de un resultado, se te redirigirá a la página Resultados de Security Command Center en la consola Google Cloud y se mostrarán los detalles del resultado seleccionado.

Panel de control Fuentes

El panel de control Fuentes muestra el número total de resultados y fuentes de seguridad, el número de resultados por nombre de fuente y una tabla con todas tus fuentes de seguridad. Las columnas de la tabla incluyen el nombre, el nombre visible y la descripción.

Añade las columnas

- Vaya a un panel de control.

- Haz clic en Editar y, a continuación, en Editar visualización.

- En Añadir subsegmento, selecciona Dividir filas.

- En la lista, selecciona la agregación Términos.

- En el menú desplegable Descendente, selecciona ascendente o descendente. En el campo Tamaño, introduce el número máximo de filas de la tabla.

- Seleccione la columna que quiera añadir y haga clic en Actualizar.

- Guarda los cambios.

Ocultar o quitar columnas

- Vaya al panel de control.

- Haz clic en Editar.

- Para ocultar una columna, haga clic en el icono de visibilidad (el ojo) situado junto al nombre de la columna.

- Para quitar una columna, haz clic en el icono X o en el icono de eliminar situado junto al nombre de la columna.

Desinstalar la integración con Elasticsearch

Rellene las siguientes secciones para eliminar la integración entre Security Command Center y Elasticsearch.

Eliminar paneles de control, índices y patrones de índice

Elimina los paneles de control cuando quieras desinstalar esta solución.

Vaya a los paneles de control.

Busca Google SCC y selecciona todos los paneles de control.

Haz clic en Eliminar paneles de control.

Vaya a Gestión de pila > Gestión de índices.

Cierra los siguientes índices:

- gccassets

- gccfindings

- gccsources

- gccauditlogs

Vaya a Gestión de pilas > Patrones de índice.

Cierra los siguientes patrones:

- gccassets

- gccfindings

- gccsources

- gccauditlogs

Desinstalar Docker

Elimina NotificationConfig de Pub/Sub. Para encontrar el nombre de NotificationConfig, ejecuta el siguiente comando:

docker exec googlescc_elk ls docker exec googlescc_elk cat NotificationConf_}}HashId{{Elimina las feeds de Pub/Sub de recursos, resultados, políticas de gestión de identidades y accesos y registros de auditoría. Para encontrar los nombres de los feeds, ejecuta el siguiente comando:

docker exec googlescc_elk ls docker exec googlescc_elk cat Feed_}}HashId{{Elimina el receptor de los registros de auditoría. Para encontrar el nombre del receptor, ejecuta el siguiente comando:

docker exec googlescc_elk ls docker exec googlescc_elk cat Sink_}}HashId{{Para ver la información de tu contenedor, incluidos los IDs de contenedor, abre el terminal y ejecuta el siguiente comando:

docker container lsDetén el contenedor:

docker stop CONTAINER_IDSustituye

CONTAINER_IDpor el ID del contenedor en el que está instalado Elastic Stack.Elimina el contenedor Docker:

docker rm CONTAINER_IDSi es necesario, añade

-fantes del ID de contenedor para eliminar el contenedor de forma forzada.Elimina la imagen de Docker:

docker rmi us.gcr.io/security-center-gcr-host/googlescc_elk_v3:latestElimina el directorio de trabajo y el archivo

docker-compose.yml:rm -rf ./main docker-compose.yml

Siguientes pasos

Consulta más información sobre cómo configurar notificaciones de detecciones en Security Command Center.

Consulta información sobre cómo filtrar notificaciones de resultados en Security Command Center.