Questa pagina descrive come utilizzare Identity and Access Management (IAM) per controllare l'accesso alle risorse in un'attivazione a livello di progetto di Security Command Center. Fai riferimento a questa pagina solo se Security Command Center non è attivato per la tua organizzazione.

Consulta la pagina IAM per le attivazioni a livello di organizzazione, anziché questa, se si verifica una delle seguenti condizioni:

- Security Command Center è attivato a livello di organizzazione e non a livello di progetto.

- Security Command Center Standard è già attivato a livello di organizzazione. Inoltre, hai attivato Security Command Center Premium in uno o più progetti.

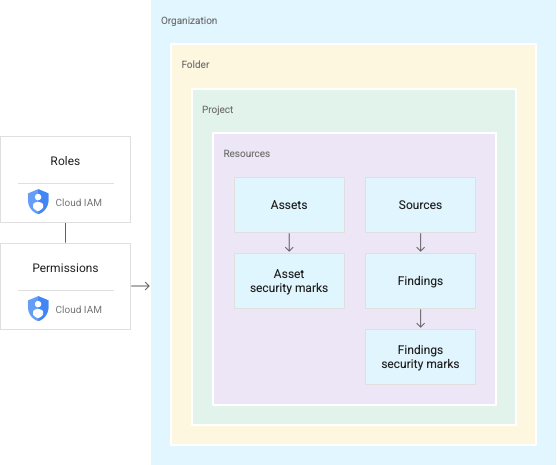

Security Command Center utilizza i ruoli IAM per consentirti di controllare chi può fare cosa con asset, risultati e origini di sicurezza nel tuo ambiente Security Command Center. Concedi ruoli a persone e applicazioni e ogni ruolo fornisce autorizzazioni specifiche.

Autorizzazioni

Per configurare Security Command Center o modificare la configurazione del tuo progetto, devi disporre di entrambi i seguenti ruoli:

- Project IAM Admin (

roles/resourcemanager.projectIamAdmin) - Amministratore Centro sicurezza (

roles/securitycenter.admin)

Se un utente non richiede autorizzazioni di modifica, valuta la possibilità di concedergli ruoli di visualizzatore.

Per visualizzare tutti gli asset e i risultati in Security Command Center, gli utenti devono disporre del ruolo Visualizzatore amministratore Centro sicurezza (roles/securitycenter.adminViewer). Gli utenti che devono anche visualizzare le impostazioni hanno bisogno del ruolo Visualizzatore impostazioni Security Center

(roles/securitycenter.settingsViewer).

Sebbene tu possa impostare tutti questi ruoli a qualsiasi livello della gerarchia delle risorse, ti consigliamo di impostarli a livello di progetto. Questa pratica è in linea con il principio del privilegio minimo.

Per istruzioni sulla gestione di ruoli e autorizzazioni, vedi Gestire l'accesso a progetti, cartelle e organizzazioni.

Accesso ereditato alle attivazioni a livello di progetto di Security Command Center

Un progetto eredita tutti i binding dei ruoli impostati a livello delle cartelle e dell'organizzazione che lo contengono. Ad esempio, se un'entità ha il ruolo

Editor risultati di Security Center (roles/securitycenter.findingsEditor) a

livello di organizzazione, ha lo stesso ruolo a livello di progetto.

Questa entità può visualizzare e modificare i risultati in qualsiasi progetto dell'organizzazione

in cui è attivo Security Command Center.

La seguente figura illustra una gerarchia delle risorse di Security Command Center con ruoli concessi a livello di organizzazione.

Per visualizzare un elenco delle entità che hanno accesso al tuo progetto, incluse quelle che hanno ereditato le autorizzazioni, consulta Visualizzare l'accesso attuale.

Ruoli di Security Command Center

Per Security Command Center sono disponibili i seguenti ruoli IAM. Puoi concedere questi ruoli a livello di organizzazione, cartella o progetto.

| Role | Permissions |

|---|---|

Security Center Admin( Admin(super user) access to security center Lowest-level resources where you can grant this role:

|

|

Security Center Admin Editor( Admin Read-write access to security center Lowest-level resources where you can grant this role:

|

|

Security Center Admin Viewer( Admin Read access to security center Lowest-level resources where you can grant this role:

|

|

Security Center Asset Security Marks Writer( Write access to asset security marks Lowest-level resources where you can grant this role:

|

|

Security Center Assets Discovery Runner( Run asset discovery access to assets Lowest-level resources where you can grant this role:

|

|

Security Center Assets Viewer( Read access to assets Lowest-level resources where you can grant this role:

|

|

Security Center Attack Paths Reader( Read access to security center attack paths |

|

Attack Surface Management Scanner Service Agent( Gives Mandiant Attack Surface Management the ability to scan Cloud Platform resources. |

|

Security Center Automation Service Agent( Security Center automation service agent can configure GCP resources to enable security scanning. |

|

Security Center BigQuery Exports Editor( Read-Write access to security center BigQuery Exports |

|

Security Center BigQuery Exports Viewer( Read access to security center BigQuery Exports |

|

Security Center Compliance Reports Viewer Beta( Read access to security center compliance reports |

|

Security Center Compliance Snapshots Viewer Beta( Read access to security center compliance snapshots |

|

Security Center Control Service Agent( Security Center Control service agent can monitor and configure GCP resources and import security findings. |

|

Security Center External Systems Editor( Write access to security center external systems |

|

Security Center Finding Security Marks Writer( Write access to finding security marks Lowest-level resources where you can grant this role:

|

|

Security Center Findings Bulk Mute Editor( Ability to mute findings in bulk |

|

Security Center Findings Editor( Read-write access to findings Lowest-level resources where you can grant this role:

|

|

Security Center Findings Mute Setter( Set mute access to findings |

|

Security Center Findings State Setter( Set state access to findings Lowest-level resources where you can grant this role:

|

|

Security Center Findings Viewer( Read access to findings Lowest-level resources where you can grant this role:

|

|

Security Center Findings Workflow State Setter Beta( Set workflow state access to findings Lowest-level resources where you can grant this role:

|

|

Security Center Integration Executor Service Agent( Gives Security Center access to execute Integrations. |

|

Security Center Issues Editor( Write access to security center issues |

|

Security Center Issues Viewer( Read access to security center issues |

|

Security Center Mute Configurations Editor( Read-Write access to security center mute configurations |

|

Security Center Mute Configurations Viewer( Read access to security center mute configurations |

|

Security Center Notification Configurations Editor( Write access to notification configurations Lowest-level resources where you can grant this role:

|

|

Security Center Notification Configurations Viewer( Read access to notification configurations Lowest-level resources where you can grant this role:

|

|

Security Center Notification Service Agent( Security Center service agent can publish notifications to Pub/Sub topics. |

|

Security Center Resource Value Configurations Editor( Read-Write access to security center resource value configurations |

|

Security Center Resource Value Configurations Viewer( Read access to security center resource value configurations |

|

Security Center Risk Reports Viewer( Read access to security center risk reports |

|

Security Health Analytics Custom Modules Tester( Test access to Security Health Analytics Custom Modules |

|

Security Health Analytics Service Agent( Security Health Analytics service agent can scan GCP resource metadata to find security vulnerabilities. |

|

Google Cloud Security Response Service Agent( Gives Playbook Runner permissions to execute all Google authored Playbooks. This role will keep evolving as we add more playbooks |

|

Security Center Service Agent( Security Center service agent can scan GCP resources and import security scans. |

|

Security Center Settings Admin( Admin(super user) access to security center settings Lowest-level resources where you can grant this role:

|

|

Security Center Settings Editor( Read-Write access to security center settings Lowest-level resources where you can grant this role:

|

|

Security Center Settings Viewer( Read access to security center settings Lowest-level resources where you can grant this role:

|

|

Security Center Simulations Reader( Read access to security center simulations |

|

Security Center Sources Admin( Admin access to sources Lowest-level resources where you can grant this role:

|

|

Security Center Sources Editor( Read-write access to sources Lowest-level resources where you can grant this role:

|

|

Security Center Sources Viewer( Read access to sources Lowest-level resources where you can grant this role:

|

|

Security Center Valued Resources Reader( Read access to security center valued resources |

|

Ruoli API Security Command Center Management

I seguenti ruoli IAM sono disponibili per l'API Security Command Center Management. Puoi concedere questi ruoli a livello di organizzazione, cartella o progetto.

| Role | Permissions |

|---|---|

Security Center Management Admin( Full access to manage Cloud Security Command Center services and custom modules configuration. |

|

Security Center Management Custom Modules Editor( Full access to manage Cloud Security Command Center custom modules. |

|

Security Center Management Custom Modules Viewer( Readonly access to Cloud Security Command Center custom modules. |

|

Security Center Management Custom ETD Modules Editor( Full access to manage Cloud Security Command Center ETD custom modules. |

|

Security Center Management ETD Custom Modules Viewer( Readonly access to Cloud Security Command Center ETD custom modules. |

|

Security Center Management Services Editor( Full access to manage Cloud Security Command Center services configuration. |

|

Security Center Management Services Viewer( Readonly access to Cloud Security Command Center services configuration. |

|

Security Center Management Settings Editor( Full access to manage Cloud Security Command Center settings |

|

Security Center Management Settings Viewer( Readonly access to Cloud Security Command Center settings |

|

Security Center Management SHA Custom Modules Editor( Full access to manage Cloud Security Command Center SHA custom modules. |

|

Security Center Management SHA Custom Modules Viewer( Readonly access to Cloud Security Command Center SHA custom modules. |

|

Security Center Management Viewer( Readonly access to Cloud Security Command Center services and custom modules configuration. |

|

Ruoli dell'agente di servizio

Un service agent consente a un servizio di accedere alle tue risorse.

Dopo aver attivato Security Command Center, vengono creati due service agent, che sono un tipo di account di servizio:

service-project-PROJECT_NUMBER@security-center-api.iam.gserviceaccount.com.Questo service agent richiede il ruolo IAM

securitycenter.serviceAgent.service-project-PROJECT_NUMBER@gcp-sa-ktd-hpsa.iam.gserviceaccount.com.Questo service agent richiede il ruolo IAM

roles/containerthreatdetection.serviceAgent.

Affinché Security Command Center funzioni, è necessario concedere agli agenti di servizio i ruoli IAM richiesti. Ti viene chiesto di concedere i ruoli durante la procedura di attivazione di Security Command Center.

Per visualizzare le autorizzazioni per ogni ruolo, consulta quanto segue:

Per concedere i ruoli, devi disporre del ruolo roles/resourcemanager.projectIamAdmin.

Se non disponi del ruolo roles/resourcemanager.organizationAdmin,

l'amministratore della tua organizzazione

può concedere i ruoli agli agenti di servizio per tuo conto

con il seguente comando gcloud CLI:

gcloud organizations add-iam-policy-binding PROJECT_ID \

--member="SERVICE_ACCOUNT_NAME" \

--role="IAM_ROLE"

Sostituisci quanto segue:

PROJECT_ID: il tuo ID progettoSERVICE_AGENT_NAME: uno dei seguenti nomi degli agenti di servizio:service-project-PROJECT_NUMBER@security-center-api.iam.gserviceaccount.comservice-project-PROJECT_NUMBER@gcp-sa-ktd-hpsa.iam.gserviceaccount.com

IAM_ROLE: il seguente ruolo richiesto che corrisponde all'agente di servizio specificato:roles/securitycenter.serviceAgentroles/containerthreatdetection.serviceAgent

Per trovare l'ID e il numero del progetto, consulta Identificare i progetti.

Per ulteriori informazioni sui ruoli IAM, consulta la sezione Informazioni sui ruoli.

Ruoli Web Security Scanner

Per Web Security Scanner sono disponibili i seguenti ruoli IAM. Puoi concedere questi ruoli a livello di progetto.

| Role | Permissions |

|---|---|

Web Security Scanner Editor( Full access to all Web Security Scanner resources Lowest-level resources where you can grant this role:

|

|

Web Security Scanner Runner( Read access to Scan and ScanRun, plus the ability to start scans Lowest-level resources where you can grant this role:

|

|

Web Security Scanner Viewer( Read access to all Web Security Scanner resources Lowest-level resources where you can grant this role:

|

|

Cloud Web Security Scanner Service Agent( Gives the Cloud Web Security Scanner service account access to compute engine details and app engine details. |

|