Inter-VPC NAT

Private NAT 제품인 Inter-VPC NAT를 사용하면 Network Connectivity Center Virtual Private Cloud(VPC) 스포크와 함께 작동하여 VPC 네트워크 간 네트워크 주소 변환(NAT)을 수행하는 Private NAT 게이트웨이를 만들 수 있습니다.

사양

일반 Private NAT 사양 외에도 Inter-VPC NAT에 대한 다음 사양을 고려하세요.

- Inter-VPC NAT는

type=PRIVATE의 NAT 구성을 사용하여 서브넷 IP 주소 범위가 겹치는 VPC 네트워크가 통신할 수 있도록 합니다. 하지만 겹치지 않는 서브넷의 리소스만 서로 연결할 수 있습니다. - 두 VPC 네트워크 간에 Inter-VPC NAT를 사용 설정하려면 각 VPC 네트워크를 Network Connectivity Center 허브의 VPC 스포크로 구성합니다. 스포크를 만들 때는 겹치는 IP 주소 범위가 다른 VPC 스포크와 공유되지 않도록 해야 합니다. 자세한 내용은 VPC 스포크 만들기를 참조하세요.

- Inter-VPC NAT는 VPC 네트워크 피어링을 사용해 연결된 Virtual Private Cloud 네트워크가 아닌 Network Connectivity Center Virtual Private Cloud(VPC) 스포크 간의 네트워크 주소 변환(NAT)만 지원합니다.

- Network Connectivity Center 허브를 참조하여 커스텀 NAT 규칙을 만들어야 합니다.

NAT 규칙은 VM이 다른 VPC 네트워크와 통신하는 데 사용할 수 있는

PRIVATE_NAT목적의 서브넷에서 NAT IP 주소 범위를 지정합니다. - Inter-VPC NAT는 한 리전 내에서뿐만 아니라 여러 리전 간 VPC 서브넷에 대한 주소 변환을 지원합니다.

기본 Inter-VPC NAT 구성 및 워크플로

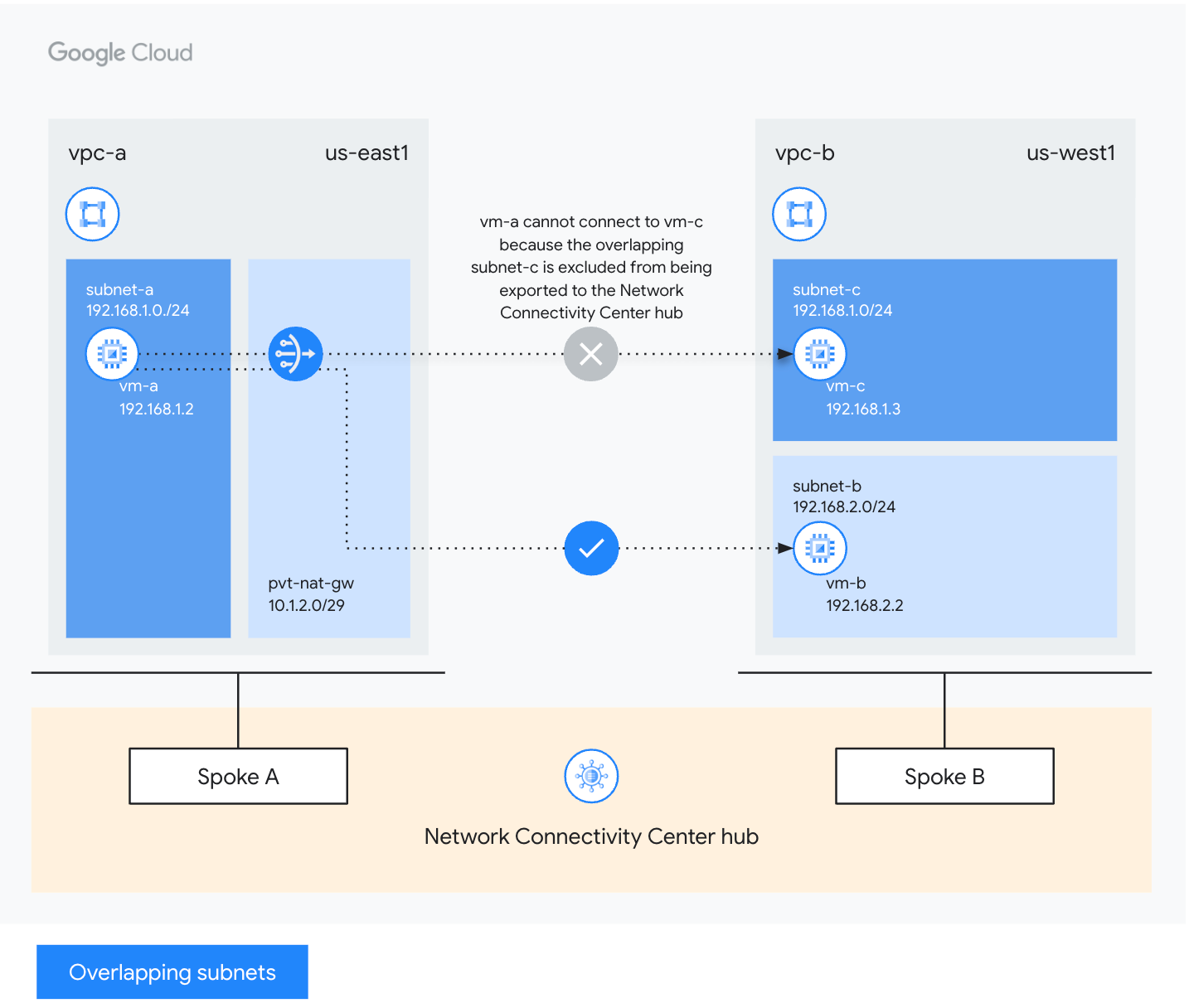

다음 다이어그램은 기본 Inter-VPC NAT 구성을 보여줍니다.

이 예시에서 Inter-VPC NAT는 다음과 같이 설정됩니다.

us-east1리전에서subnet-a의 모든 IP 주소 범위에 적용되도록pvt-nat-gw게이트웨이가vpc-a에 구성되었습니다.vpc-a의subnet-a에 있는 가상 머신(VM) 인스턴스는pvt-nat-gw의 NAT IP 범위를 사용하여vpc-a의subnet-a가vpc-b의subnet-c와 겹치더라도,vpc-b의subnet-b에 있는 VM으로 트래픽을 전송할 수 있습니다.vpc-a와vpc-b모두 Network Connectivity Center 허브의 스포크로 구성됩니다.pvt-nat-gw게이트웨이는 동일한 Network Connectivity Center 허브에 대한 VPC 스포크로 구성된 VPC 네트워크 간에 NAT를 제공하도록 구성됩니다.

Inter-VPC NAT 워크플로 예시

이전 다이어그램에서 vpc-a의 subnet-a에 있는 내부 IP 주소 192.168.1.2가 있는 vm-a는 vpc-b의 subnet-b에 있는 내부 IP 주소 192.168.2.2가 포함된 vm-b에서 업데이트를 다운로드해야 합니다. 두 VPC 네트워크 모두 VPC 스포크와 동일한 Network Connectivity Center 허브에 연결되어 있습니다. vpc-b에 vpc-a의 서브넷과 겹치는 또 다른 서브넷 192.168.1.0/24가 포함되어 있다고 가정해 보겠습니다. vpc-a의 subnet-a에서 vpc-b의 subnet-b와 통신하려면 다음과 같이 vpc-a에 Private NAT 게이트웨이 pvt-nat-gw를 구성해야 합니다.

Private NAT 서브넷: Private NAT 게이트웨이를 구성하기 전에 서브넷 IP 주소 범위가

10.1.2.0/29이고 용도가PRIVATE_NAT인 이 서브넷을 만듭니다 . 이 서브넷이 동일한 Network Connectivity Center 허브에 연결된 VPC 스포크의 기존 서브넷과 겹치지 않아야 합니다.nexthop.hub가 Network Connectivity Center 허브 URL과 일치하는 NAT 규칙입니다.subnet-a의 모든 주소 범위에 대한 NAT입니다.

다음 표에는 앞의 예시에 명시된 네트워크 구성이 요약되어 있습니다.

| 네트워크 이름 | 네트워크 구성요소 | IP 주소/범위 | 리전 |

|---|---|---|---|

| vpc-a | subnet-a | 192.168.1.0/24 | us-east1 |

| vm-a | 192.168.1.2 | ||

| pvt-nat-gw | 10.1.2.0/29 | ||

| vpc-b | subnet-b | 192.168.2.0/24 | us-west1 |

| vm-b | 192.168.2.2 | ||

| subnet-c | 192.168.1.0/24 | ||

| vm-c | 192.168.1.3 |

Inter-VPC NAT는 네트워크의 각 VM에 다음 NAT 소스 IP 주소와 소스 포트 튜플을 예약하기 위해 포트 예약 절차를 따릅니다. 예를 들어 Private NAT 게이트웨이는 vm-a를 통해 64개의 소스 포트(10.1.2.2:34000~10.1.2.2:34063)를 예약합니다.

VM이 TCP 프로토콜을 사용하여 목적지 포트 80의 업데이트 서버 192.168.2.2에 패킷을 전송하면 다음과 같은 결과가 발생합니다.

VM이 다음 속성으로 요청 패킷을 전송합니다.

- 소스 IP 주소:

192.168.1.2, VM의 내부 IP 주소 - 소스 포트:

24000, VM의 운영체제에서 선택한 임시 소스 포트 - 대상 주소:

192.168.2.2, 업데이트 서버의 IP 주소 - 대상 포트:

80, 업데이트 서버에 대한 HTTP 트래픽에 대한 대상 포트 - 프로토콜: TCP

- 소스 IP 주소:

pvt-nat-gw게이트웨이는 이그레스에 소스 네트워크 주소 변환(SNAT 또는 소스 NAT)을 수행하여 요청 패킷의 NAT 소스 IP 주소와 소스 포트를 재작성합니다.- NAT 소스 IP 주소:

10.1.2.2, VM의 예약된 NAT 소스 IP 주소 및 소스 포트 튜플 중 하나 - 소스 포트:

34022, VM의 예약된 소스 포트 튜플 중 하나에서 가져온 사용되지 않은 소스 포트 - 대상 주소:

192.168.2.2, 변경되지 않음 - 대상 포트:

80, 변경되지 않음 - 프로토콜: TCP, 변경되지 않음

- NAT 소스 IP 주소:

업데이트 서버가 다음 속성과 함께

pvt-nat-gw게이트웨이에 도착하는 응답 패킷을 전송합니다.- 소스 IP 주소:

192.168.2.2, 업데이트 서버의 내부 IP 주소 - 소스 포트:

80, 업데이트 서버의 HTTP 응답 - 대상 주소:

10.1.2.2, 요청 패킷의 원래 NAT 소스 IP 주소와 일치 - 대상 포트:

34022, 요청 패킷의 소스 포트와 일치 - 프로토콜: TCP, 변경되지 않음

- 소스 IP 주소:

pvt-nat-gw게이트웨이는 응답 패킷에 대상 네트워크 주소 변환(DNAT)을 수행하여 다음 속성의 업데이트를 요청하는 패킷이 VM에 전달되도록 응답 패킷의 대상 주소와 대상 포트를 재작성합니다.- 소스 IP 주소:

192.168.2.2, 변경되지 않음 - 소스 포트:

80, 변경되지 않음 - 대상 주소:

192.168.1.2, VM의 내부 IP 주소 - 대상 포트:

24000, 요청 패킷의 기존 임시 소스 포트와 일치 - 프로토콜: TCP, 변경되지 않음

- 소스 IP 주소:

다음 단계

- Inter-VPC NAT 설정

- Cloud NAT 제품 상호작용 알아보기

- Cloud NAT 주소 및 포트 알아보기

- Cloud NAT 규칙 알아보기

- 일반적인 문제 해결하기