Questo tutorial mostra come configurare Config Sync per Google Kubernetes Engine in due ambienti, uno per lo sviluppo e uno per la produzione, utilizzando le best practice per Config Sync.

In questo scenario, fai parte di un team di amministratori della piattaforma di Foo Corp. Le applicazioni Foo Corp

vengono implementate in GKE, con risorse suddivise in

due progetti, dev e prod. Il progetto dev contiene un cluster GKE di sviluppo, mentre il progetto prod contiene il cluster GKE di produzione. Il tuo obiettivo in qualità di amministratore della piattaforma è garantire che entrambi gli ambienti rimangano conformi alle norme di Foo Corp e che le risorse di base, come gli spazi dei nomi e gli account di servizio Kubernetes, rimangano coerenti in entrambi gli ambienti.

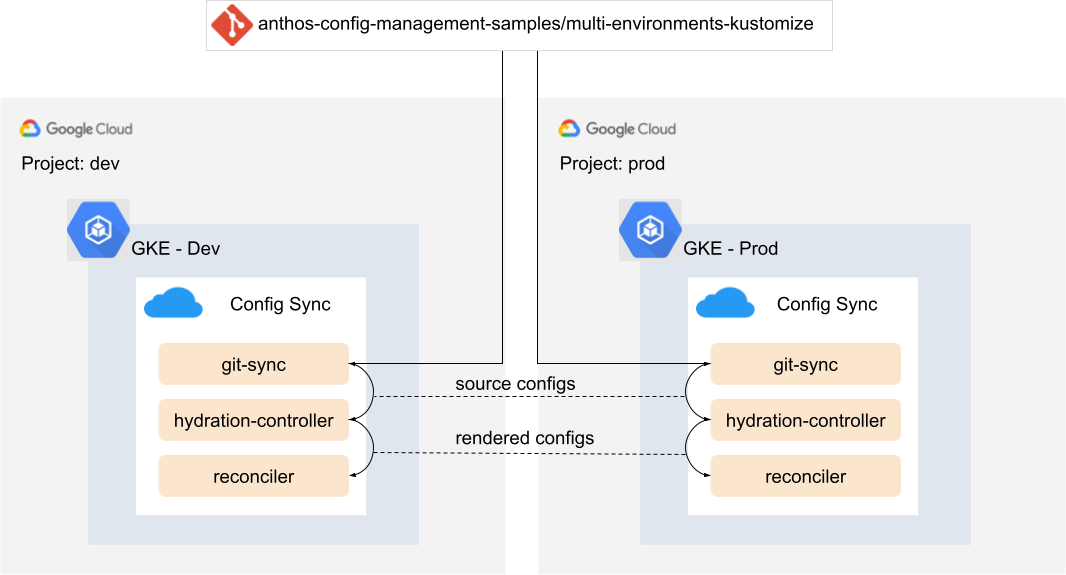

Il seguente diagramma mostra una panoramica degli ambienti che configuri in questo tutorial:

Questo tutorial sfrutta la funzionalità di rendering automatico di Config Sync per eseguire il rendering delle risorse sul cluster. Ogni cluster è configurato per la sincronizzazione da una directory che contiene un file di configurazione Kustomization, che attiva automaticamente il processo di rendering in Config Sync. Per maggiori dettagli, vedi Utilizzo di un repository con configurazioni Kustomize e grafici Helm.

Come mostrato nel diagramma precedente, in questo tutorial creerai le seguenti risorse:

- Due Google Cloud progetti che rappresentano gli ambienti di sviluppo e produzione.

- Due cluster GKE,

deveprod, in progetti separati, con Config Sync installato.

Architettura del repository

In questo tutorial, configurerai Config Sync in modo che esegua la sincronizzazione con le configurazioni nella

directory config-source/

del repository di esempi. Questa directory contiene le seguenti directory e file:

config-source/

├── base

│ ├── foo

│ │ ├── kustomization.yaml

│ │ ├── namespace.yaml

│ │ └── serviceaccount.yaml

│ ├── kustomization.yaml

│ ├── pod-creator-clusterrole.yaml

│ └── pod-creator-rolebinding.yaml

├── cloudbuild.yaml

├── overlays

│ ├── dev

│ │ └── kustomization.yaml

│ └── prod

│ └── kustomization.yaml

└── README.md

La directory config-source include i manifest base/ e gli overlay dev/ e

prod/ Kustomize. Ogni directory contiene un file kustomization.yaml,

che elenca i file che Kustomize deve gestire e applicare al cluster.

In dev/kustomization.yaml e prod/kustomization.yaml viene definita una serie di patch. Queste patch manipolano le risorse base/ per quell'ambiente specifico.

Ad esempio, il RoleBinding dev consente a tutti gli sviluppatori di Foo Corp di eseguire il deployment di pod nel cluster dev, mentre il RoleBinding prod consente solo a un agente di deployment continuo, deploy-bot@foo-corp.com, di eseguire il deployment di pod in produzione:

apiVersion: kustomize.config.k8s.io/v1beta1

kind: Kustomization

resources:

- ../../base

patches:

# ServiceAccount - make name unique per environ

- target:

kind: ServiceAccount

name: foo-ksa

patch: |-

- op: replace

path: /metadata/name

value: foo-ksa-dev

- op: replace

path: /metadata/namespace

value: foo-dev

# Pod creators - give all Foo Corp developers access

- target:

kind: RoleBinding

name: pod-creators

patch: |-

- op: replace

path: /subjects/0/name

value: developers-all@foo-corp.com

commonLabels:

environment: dev

Crea e registra i cluster

Per consentirti di concentrarti sul flusso di lavoro che devi utilizzare quando configuri

Config Sync per più ambienti, la directory

multi-environments-kustomize

contiene script che puoi utilizzare per automatizzare la configurazione di

Config Sync.

Clona il repository di esempio:

git clone https://github.com/GoogleCloudPlatform/anthos-config-management-samples.gitVai alla cartella contenente le risorse necessarie per questo tutorial:

cd anthos-config-management-samples/multi-environments-kustomize/Per eseguire gli script utilizzati in questo tutorial, imposta le seguenti variabili:

export DEV_PROJECT="DEV_PROJECT_ID" export PROD_PROJECT="PROD_PROJECT_ID" export DEV_CLUSTER_ZONE="DEV_CLUSTER_ZONE" export PROD_CLUSTER_ZONE="PROD_CLUSTER_ZONE" export CM_CONFIG_DIR="config-sync-rendering"Sostituisci quanto segue:

DEV_PROJECT_ID: l'ID progetto del progettoGoogle Cloud che vuoi utilizzare come progetto di sviluppoPROD_PROJECT_ID: l'ID progetto del progettoGoogle Cloud che vuoi utilizzare come progetto di produzioneDEV_CLUSTER_ZONE: la zona di Compute Engine in cui vuoi creare il cluster di sviluppo. Ad esempio:us-central1-c.PROD_CLUSTER_ZONE: la zona di Compute Engine in cui vuoi creare il cluster di produzione

Per creare due cluster, esegui lo script

./create-clusters.sh:./create-clusters.shQuesto script crea un cluster GKE denominato

devnel progetto dev e un cluster GKE denominatoprodnel progetto prod. Questo script abilita anche l'API GKE e si connette ai clusterdeveprodin modo da poter accedere alle relative API conkubectl.Output di esempio:

kubeconfig entry generated for dev. Fetching cluster endpoint and auth data. kubeconfig entry generated for prod. ⭐️ Done creating clusters.Per registrare i cluster in due parchi risorse separati, esegui lo script

register-clusters.sh:./register-clusters.shQuesto script crea un account di servizio e una chiave per la registrazione del cluster GKE, quindi utilizza il comando

gcloud container fleet memberships registerper registrare i clusterdeveprodin GKE nei rispettivi progetti. Google CloudOutput di esempio:

Waiting for Feature Config Management to be created...done. ⭐️ Done registering clusters.

Configurazione di Config Sync

Ora che hai creato e registrato i cluster, puoi installare Config Sync e verificare l'installazione.

Installazione di Config Sync

Per installare Config Sync, esegui lo script

install-config-sync.sh sul cluster di sviluppo e di produzione:

./install-config-sync.sh

Output previsto:

🔁 Installing ConfigSync on the dev cluster...

Updated property [core/project].

Switched to context "DEV_CLUSTER".

Waiting for Feature Config Management to be updated...done.

🔁 Installing ConfigSync on the prod cluster...

Updated property [core/project].

Switched to context "PROD_CLUSTER".

Waiting for Feature Config Management to be updated...done.

Config Sync ora esegue la sincronizzazione con le configurazioni nei repository.

Verifica la configurazione

In questa sezione controlla che i cluster vengano sincronizzati con le configurazioni nel repository:

Per controllare lo stato dell'installazione di Config Sync, esegui il comando

nomos status:nomos statusDovresti vedere che i cluster dev e prod sono ora sincronizzati con i rispettivi repository:

gke_DEV_PROJECT_ID_us-central1-c_dev -------------------- <root> https://github.com/GoogleCloudPlatform/anthos-config-management-samples/multi-environments-kustomize/config-source/overlays/dev@main SYNCED 8f2e196f Managed resources: NAMESPACE NAME STATUS clusterrole.rbac.authorization.k8s.io/pod-creator Current namespace/default Current namespace/foo Current default rolebinding.rbac.authorization.k8s.io/pod-creators Current foo serviceaccount/foo-ksa-dev Current *gke_PROD_PROJECT_ID_us-central1-c_prod -------------------- <root> https://github.com/GoogleCloudPlatform/anthos-config-management-samples/multi-environments-kustomize/config-source/overlays/prod@main SYNCED c91502ee Managed resources: NAMESPACE NAME STATUS clusterrole.rbac.authorization.k8s.io/pod-creator Current namespace/default Current namespace/foo Current default rolebinding.rbac.authorization.k8s.io/pod-creators Current foo serviceaccount/foo-ksa-prod Current ```Utilizza

kubectlper passare al cluster di sviluppo:kubectl config use-context "gke_${DEV_PROJECT}_${DEV_CLUSTER_ZONE}_dev"Per verificare che le risorse siano sincronizzate, recupera gli spazi dei nomi. Dovresti vedere lo spazio dei nomi

foo.kubectl get namespaceOutput di esempio:

NAME STATUS AGE config-management-monitoring Active 9m38s config-management-system Active 9m38s default Active 47h foo Active 9m5s kube-node-lease Active 47h kube-public Active 47h kube-system Active 47h resource-group-system Active 9m30sOra hai configurato il rendering automatico della configurazione per un ambiente di sviluppo e produzione in più progetti e ambienti. Google Cloud