Acesse os produtos e serviços do Google Cloud pelo seu código usando as APIs do Cloud. Essas APIs do Cloud expõem uma interface REST JSON simples que podem ser chamadas por meio de bibliotecas de cliente.

Neste documento, descrevemos como ativar as APIs do Cloud e adicionar bibliotecas de cliente do Cloud ao seu projeto.

Navegar pelas APIs do Cloud

Para explorar todas as APIs Google Cloud disponíveis no seu ambiente de desenvolvimento integrado, siga estas etapas:

Navegue até Ferramentas > Google Cloud Code > APIs do Cloud.

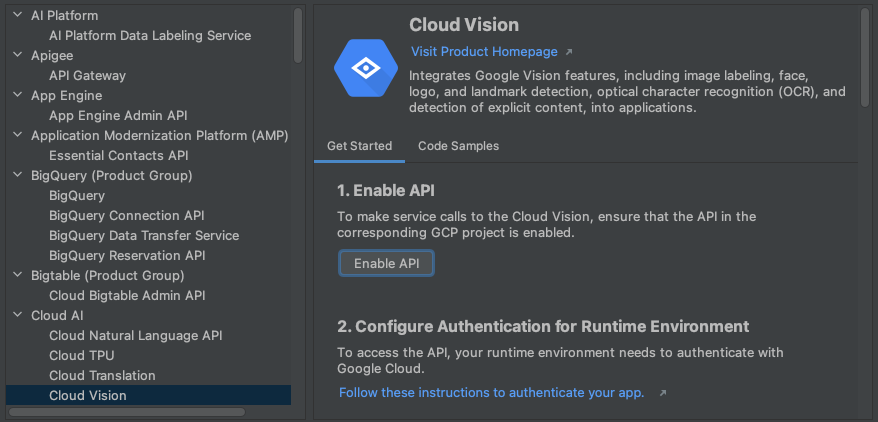

A janela Gerenciar APIs do Google Cloud agrupa as APIs do Cloud por categoria. Também é possível usar a barra de pesquisa APIs da Pesquisa para encontrar APIs específicas.

Clique em uma API para ver mais detalhes, como o status, instruções de instalação específicas da linguagem para as bibliotecas de cliente correspondentes e documentação relevante.

Ativar Cloud APIs

Para ativar as APIs do Cloud em um projeto usando os detalhes da API, siga estas etapas:

Na visualização de detalhes da API Cloud, selecione um projeto do Google Cloud em que você quer ativar a API Cloud.

Clique em Ativar API.

Quando a API é ativada, uma mensagem aparece para confirmar a mudança.

Adicionar as bibliotecas de cliente do Cloud

Para adicionar bibliotecas ao seu projeto no IntelliJ, siga estas etapas:

Para projetos Java Maven

- Navegue até Ferramentas > Google Cloud Code > APIs do Cloud.

- Selecione o tipo de biblioteca de sua preferência como Biblioteca de cliente do Google Cloud (recomendada para a maioria dos projetos) ou Java Spring Google Cloud (recomendada se o projeto usar Java Spring).

- Siga as outras instruções em Instalar biblioteca de cliente no seu ambiente de desenvolvimento integrado, se aplicável.

- Quando terminar, clique em Fechar.

A seção Instalar biblioteca de cliente na caixa de diálogo Gerenciar APIs do Google Cloud mostra as bibliotecas compatíveis.

Para todos os outros projetos

- Navegue até Ferramentas > Google Cloud Code > APIs do Cloud.

- Para instalar a API, siga as instruções listadas na página de detalhes da API para o idioma de sua preferência.

Se você estiver desenvolvendo um aplicativo Java, também precisará especificar sua preferência de biblioteca como Biblioteca de cliente do Google Cloud (recomendado) ou Java Spring Google Cloud.

- Quando terminar, clique em Fechar.

A seção Instalar biblioteca de cliente na caixa de diálogo Gerenciar APIs do Google Cloud mostra as bibliotecas compatíveis.

Usar exemplos de código da API

Para pesquisar e usar amostras de código para cada API no API Explorer, siga estas etapas:

Navegue até Ferramentas > Google Cloud Code > APIs do Cloud.

Para abrir a visualização de detalhes, clique no nome de uma API.

Para ver exemplos de código da API, clique na guia Exemplos de código.

Para filtrar a lista de amostras, digite o texto que você quer pesquisar ou selecione uma linguagem de programação no menu suspenso Idioma.

Configurar a autenticação

Depois de ativar as APIs necessárias e adicionar as bibliotecas de cliente necessárias, configure o aplicativo para que ele seja autenticado com sucesso. A configuração depende do seu tipo de desenvolvimento e da plataforma em que você está executando.

Depois de concluir as etapas de autenticação relevantes, seu aplicativo poderá se autenticar e estar pronto para ser implantado.

Desenvolvimento local

Máquina local

O Cloud Code garante que suas Application Default

Credentials (ADC) estejam definidas se você tiver feito login no Google Cloud pelo IDE. Se

você não estiver fazendo login com o Cloud Code, execute gcloud

auth application-default login manualmente.

minikube

- O Cloud Code garante que suas Application Default

Credentials (ADC) estejam definidas se você tiver feito login no Google Cloud pelo IDE. Se

você não estiver fazendo login com o Cloud Code, execute

gcloud auth application-default loginmanualmente. - Inicie o minikube com

minikube start --addons gcp-auth. Isso ativará o ADC nos pods. Para um guia detalhado sobre a autenticação do minikube no Google Cloud, consulte os documentos do minikube gcp-auth.

Outros clusters do K8s locais

- O Cloud Code garante que suas Application Default

Credentials (ADC) estejam definidas se você tiver feito login no Google Cloud pelo IDE. Se

você não estiver fazendo login com o Cloud Code, execute

gcloud auth application-default loginmanualmente. - Monte o diretório

gcloudlocal nos pods do Kubernetes editando a especificação do pod nos manifestos dele ou da implantação, para que as bibliotecas de cliente do Google Cloud possam encontrar suas credenciais. Exemplo de configuração de pod do Kubernetes:apiVersion: v1 kind: Pod metadata: name: my-app labels: name: my-app spec: containers: - name: my-app image: gcr.io/google-containers/busybox ports: - containerPort: 8080 volumeMounts: - mountPath: /root/.config/gcloud name: gcloud-volume volumes: - name: gcloud-volume hostPath: path: /path/to/home/.config/gcloud

Cloud Run

O Cloud Code garante que suas Application Default

Credentials (ADC) estejam definidas se você tiver feito login no Google Cloud pelo IDE. Se

você não estiver fazendo login com o Cloud Code, execute gcloud

auth application-default login manualmente.

Desenvolvimento remoto

Google Kubernetes Engine

Dependendo do escopo do seu projeto, é possível escolher como autenticar os serviços do Google Cloud no GKE:

- (Somente desenvolvimento)

- Crie um cluster do GKE com as seguintes configurações:

- Verifique se você está usando a conta de serviço que o GKE usa por padrão e a conta de serviço padrão do Compute Engine. Confira também se os Escopos de acesso estão definidos como Permitir acesso total a todas as APIs do Cloud, ambas as configurações acessíveis na seção Pools de nós > Segurança.

Como a conta de serviço do Compute Engine é compartilhada por todas as cargas de trabalho implantadas no nó, esse método provisiona um excesso de permissões e só deve ser usado para desenvolvimento. - Verifique se a Identidade da carga de trabalho não está ativada no cluster (na seção Cluster > Segurança).

- Verifique se você está usando a conta de serviço que o GKE usa por padrão e a conta de serviço padrão do Compute Engine. Confira também se os Escopos de acesso estão definidos como Permitir acesso total a todas as APIs do Cloud, ambas as configurações acessíveis na seção Pools de nós > Segurança.

- Atribua os papéis necessários à conta de serviço padrão do Compute Engine:

- Se você estiver tentando acessar um secret, siga estas etapas específicas do Gerenciador de secrets para configurar os papéis necessários na sua conta de serviço.

- Se a conta de serviço padrão do Compute Engine estiver em uso, os papéis corretos do IAM talvez já estejam aplicados.

Para ver a lista de tipos de papel do IAM e papéis predefinidos que você pode conceder a identidades, consulte o Guia Noções básicas sobre papéis.

Para ver as etapas de concessão de papéis, consulte Como conceder, alterar e revogar o acesso a recursos.

- Crie um cluster do GKE com as seguintes configurações:

- (Recomendado para produção)

- Configure seu cluster e aplicativo do GKE com a Identidade da carga de trabalho para autenticar os serviços do Google Cloud no GKE. Isso associa sua conta de serviço do Kubernetes à sua conta de serviço do Google.

- Configure a implantação do Kubernetes para referenciar a conta de

serviço do Kubernetes definindo o campo

.spec.serviceAccountNameno arquivo YAML de implantação do Kubernetes.

Se você estiver trabalhando em um aplicativo criado a partir de um modelo do Cloud Code, esse arquivo estará localizado na pasta kubernetes-manifests. - Se o serviço do Google Cloud que você está tentando acessar exigir papéis adicionais, conceda-os à conta de serviço do Google que você está usando para desenvolver seu app:

- Se você estiver tentando acessar um secret, siga estas etapas específicas do Gerenciador de secrets para configurar os papéis necessários na sua conta de serviço.

Para ver a lista de tipos de papel do IAM e papéis predefinidos que você pode conceder a identidades, consulte o Guia Noções básicas sobre papéis.

Para ver as etapas de concessão de papéis, consulte Como conceder, alterar e revogar o acesso a recursos.

Cloud Run

-

Para criar uma nova conta de serviço exclusiva para implantar seu aplicativo Cloud Run, na página "Contas de serviço", selecione o projeto em que o secret está armazenado.

- Clique em Criar conta de serviço.

- Na caixa de diálogo Criar conta de serviço, forneça um nome descritivo para a conta.

- Altere o ID da conta de serviço para um valor exclusivo e reconhecível e, em seguida, clique em Criar.

- Se o serviço do Google Cloud que você está tentando acessar exigir outros papéis, conceda-os, clique em Continuar e, em seguida, clique em Concluído.

- Para adicionar sua conta de serviço do Kubernetes à configuração de implantação, navegue até Executar > Editar configurações e, em seguida, especifique sua conta de serviço no campo Nome do serviço.

Cloud Run

Dependendo do escopo do seu projeto, é possível escolher como autenticar os serviços do Google Cloud no GKE:

- (Somente desenvolvimento)

- Crie um cluster do GKE com as seguintes configurações:

- Verifique se você está usando a conta de serviço que o GKE usa por padrão e a conta de serviço padrão do Compute Engine. Confira também se os Escopos de acesso estão definidos como Permitir acesso total a todas as APIs do Cloud, ambas as configurações acessíveis na seção Pools de nós > Segurança.

Como a conta de serviço do Compute Engine é compartilhada por todas as cargas de trabalho implantadas no nó, esse método provisiona um excesso de permissões e só deve ser usado para desenvolvimento. - Verifique se a Identidade da carga de trabalho não está ativada no cluster (na seção Cluster > Segurança).

- Verifique se você está usando a conta de serviço que o GKE usa por padrão e a conta de serviço padrão do Compute Engine. Confira também se os Escopos de acesso estão definidos como Permitir acesso total a todas as APIs do Cloud, ambas as configurações acessíveis na seção Pools de nós > Segurança.

- Atribua os papéis necessários à conta de serviço padrão do Compute Engine:

- Se você estiver tentando acessar um secret, siga estas etapas específicas do Gerenciador de secrets para configurar os papéis necessários na sua conta de serviço.

- Se a conta de serviço padrão do Compute Engine estiver em uso, os papéis corretos do IAM talvez já estejam aplicados.

Para ver a lista de tipos de papel do IAM e papéis predefinidos que você pode conceder a identidades, consulte o Guia Noções básicas sobre papéis.

Para ver as etapas de concessão de papéis, consulte Como conceder, alterar e revogar o acesso a recursos.

- Crie um cluster do GKE com as seguintes configurações:

- (Recomendado para produção)

- Configure seu cluster e aplicativo do GKE com a Identidade da carga de trabalho para autenticar os serviços do Google Cloud no GKE. Isso associa sua conta de serviço do Kubernetes à sua conta de serviço do Google.

- Para adicionar sua conta de serviço do Kubernetes à configuração de implantação, navegue até Executar > Editar configurações e especifique sua conta de serviço do Kubernetes no campo Nome do serviço.

- Se o serviço do Google Cloud que você está tentando acessar exigir papéis adicionais, conceda-os à conta de serviço do Google que você está usando para desenvolver seu app:

- Se você estiver tentando acessar um secret, siga estas etapas específicas do Gerenciador de secrets para configurar os papéis necessários na sua conta de serviço.

Para ver a lista de tipos de papel do IAM e papéis predefinidos que você pode conceder a identidades, consulte o Guia Noções básicas sobre papéis.

Para ver as etapas de concessão de papéis, consulte Como conceder, alterar e revogar o acesso a recursos.

Desenvolvimento remoto com permissões do Gerenciador de secrets ativadas

Se você estiver desenvolvendo remotamente, usando uma conta de serviço para autenticação, e seu aplicativo usar secrets, conclua mais algumas etapas além das instruções de desenvolvimento remoto. Essas etapas atribuem à sua conta de serviço do Google o papel necessário para acessar um determinado secret do Gerenciador de secrets:

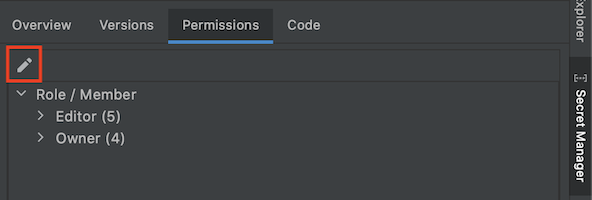

Para abrir a janela de ferramentas do Secret Manager, acesse Ferramentas > Google Cloud Code > Secret Manager.

Selecione o secret que você quer acessar no seu código.

Clique na guia Permissões e configure as permissões do secret clicando em editar Editar permissão.

O console Google Cloud é aberto em uma nova janela do navegador da Web, mostrando a página de configuração do Secret Manager.

No console Google Cloud , clique na guia Permissões e em Conceder acesso.

No campo Novos principais, insira sua conta de serviço.

No campo suspenso Selecionar um papel, escolha o papel Acessador de secrets do Secret Manager.

Quando terminar, clique em Save (Salvar).

A conta de serviço tem permissão para acessar este secret.