Criar uma autoridade certificadora subordinada

Nesta página, descrevemos como criar autoridades certificadoras (CAs) subordinadas em um pool de CAs.

As ACs subordinadas são responsáveis por emitir certificados diretamente para entidades finais, como usuários, computadores e dispositivos. As CAs subordinadas são assinadas criptograficamente por uma CA principal, que geralmente é a CA raiz. Como resultado, os sistemas que confiam na CA raiz confiam automaticamente nas CAs subordinadas e nos certificados de entidade final emitidos por elas.

Antes de começar

- Verifique se você tem o papel do IAM de gerente de operações de serviço da CA (

roles/privateca.caManager) ou administrador de serviço da CA (roles/privateca.admin). Para mais informações, consulte Configurar políticas do IAM. - Criar um pool de CA.

- Selecione a CA raiz.

Criar uma CA subordinada

É mais fácil revogar e girar CAs subordinadas do que CAs raiz. Se você tiver vários cenários de emissão de certificados, poderá criar uma CA subordinada para cada um deles. Adicionar várias ACs subordinadas a um pool de ACs ajuda você a conseguir um melhor balanceamento de carga das solicitações de certificado e um QPS total efetivo mais alto.

Para criar uma CA subordinada, faça o seguinte:

Console

Acesse a página Serviço de autoridade certificadora no console doGoogle Cloud .

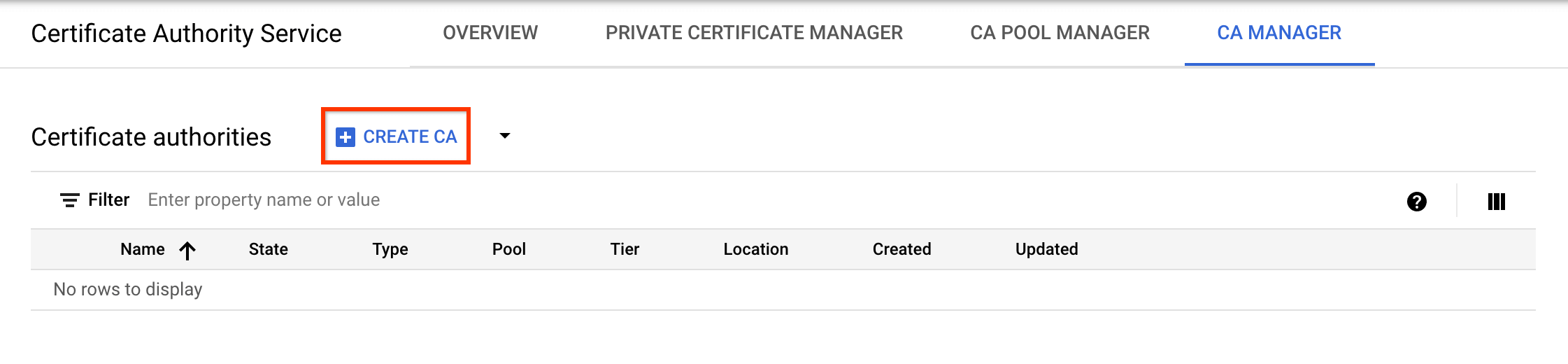

Clique na guia Gerenciador de CA.

Clique em Criar CA.

Selecione o tipo de CA

- Clique em CA subordinada.

- Clique em A CA raiz está no Google Cloud.

- No campo Válido por, insira a duração em que você quer que o certificado da CA seja válido.

- Opcional: escolha o nível da CA. O nível padrão é Enterprise. Para mais informações, consulte Selecionar os níveis de operação.

- Clique em Região para selecionar um local para a AC. Para mais informações, consulte Locais.

- Opcional: em Estado inicializado, selecione o estado em que a CA precisa estar no momento da criação.

- Opcional: em Configurar um cenário de emissão, clique em Perfil de certificado e selecione na lista o perfil que melhor atende aos seus requisitos. Para mais informações, consulte Perfis de certificado.

- Clique em Próxima.

- No campo Organização (O), insira o nome da sua empresa.

- Opcional: no campo Unidade organizacional (UO), insira a subdivisão ou unidade de negócios da empresa.

- Opcional: no campo Nome do país (C), insira um código de país de duas letras.

- Opcional: no campo Nome do estado ou da província, insira o nome do seu estado.

- Opcional: no campo Nome da localidade, insira o nome da sua cidade.

- No campo Nome comum da CA (CN), insira o nome da CA.

- Clique em Continuar.

- Escolha o algoritmo de chave que melhor atende às suas necessidades. Para informações sobre como decidir o algoritmo de chave adequado, consulte Escolher um algoritmo de chave.

- Clique em Continuar.

- Escolha se você quer usar um bucket do Cloud Storage gerenciado pelo Google ou pelo cliente.

- Para um bucket do Cloud Storage gerenciado pelo Google, o CA Service cria um bucket gerenciado pelo Google no mesmo local da CA.

- Para um bucket do Cloud Storage gerenciado pelo cliente, clique em "Procurar" e selecione um dos buckets do Cloud Storage atuais.

- Clique em Continuar.

As etapas a seguir são opcionais.

Se você quiser adicionar rótulos à CA, faça o seguinte:

- Clique em Adicionar item.

- No campo Chave 1, insira a chave do rótulo.

- No campo Valor 1, insira o valor do rótulo.

- Se quiser adicionar outro rótulo, clique em Adicionar item. Em seguida, adicione a chave e o valor do rótulo, conforme mencionado nas etapas 2 e 3.

- Clique em Continuar.

Revise todas as configurações com atenção e clique em Concluído para criar a CA.

gcloud

Crie um pool de CA para a CA subordinada:

gcloud privateca pools create SUBORDINATE_POOL_ID --location=LOCATIONSubstitua:

- SUBORDINATE_POOL_ID: o nome do pool de ACs.

- LOCATION: o local onde você quer criar o pool de ACs. Para a lista completa de locais, consulte Locais.

Para mais informações sobre como criar pools de ACs, consulte Criar um pool de ACs.

Para mais informações sobre o comando

gcloud privateca pools create, consulte gcloud privateca pools create.Crie uma CA subordinada no pool de CA criado.

gcloud privateca subordinates create SUBORDINATE_CA_ID \ --pool=SUBORDINATE_POOL_ID \ --location=LOCATION \ --issuer-pool=POOL_ID \ --issuer-location=ISSUER_LOCATION \ --key-algorithm="ec-p256-sha256" \ --subject="CN=Example Server TLS CA, O=Example LLC"A seguinte instrução é retornada quando a CA subordinada é criada.

Created Certificate Authority [projects/my-project-pki/locations/us-west1/caPools/SUBORDINATE_POOL_ID/certificateAuthorities/SUBORDINATE_CA_ID].

Para conferir uma lista completa de configurações, execute o seguinte comando

gcloud:gcloud privateca subordinates create --helpO comando retorna exemplos para criar uma CA subordinada cujo emissor está localizado no serviço de CA ou em outro lugar.

Terraform

Java

Para autenticar no serviço de CA, configure o Application Default Credentials. Para mais informações, consulte Configurar a autenticação para um ambiente de desenvolvimento local.

Python

Para autenticar no serviço de CA, configure o Application Default Credentials. Para mais informações, consulte Configurar a autenticação para um ambiente de desenvolvimento local.

Ativar uma CA subordinada

Para ativar uma CA subordinada, faça o seguinte:

Console

Acesse a página Serviço de autoridade certificadora no console doGoogle Cloud .

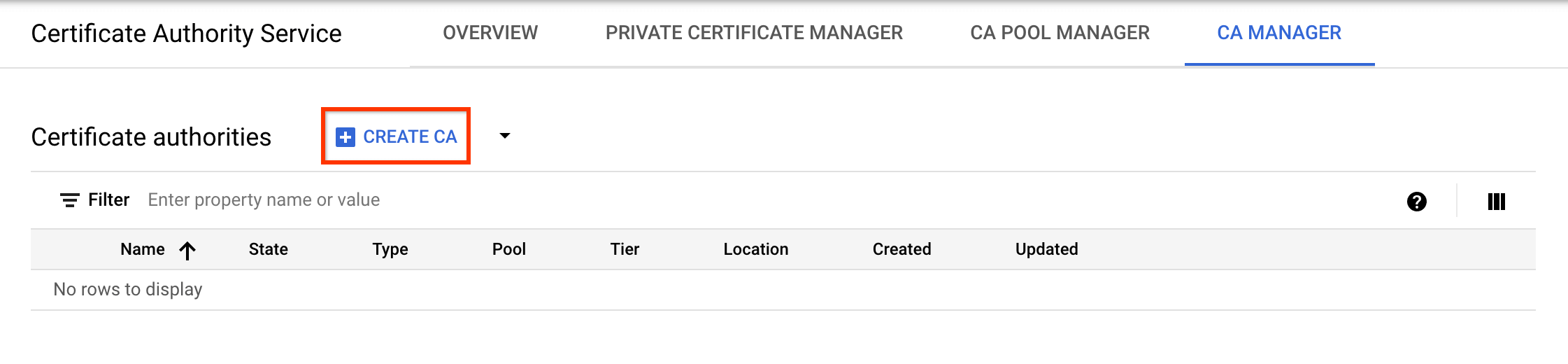

Clique na guia Gerenciador de CA.

Em Autoridades de certificação, selecione a CA que você quer ativar.

Clique em Ativar.

Na caixa de diálogo que aparece, clique em Fazer o download da CSR para baixar o arquivo da CSR codificado por PEM que a CA emissora pode assinar.

Clique em Próxima.

No campo Fazer upload da cadeia de certificados, clique em Procurar.

Faça upload do arquivo de certificado assinado com a extensão

.crt.Clique em Ativar.

gcloud

Para ativar uma CA subordinada recém-criada, execute o seguinte comando:

gcloud privateca subordinates enable SUBORDINATE_CA_ID \

--pool=SUBORDINATE_POOL_ID \

--location=LOCATION

Substitua:

- SUBORDINATE_CA_ID: o identificador exclusivo da CA subordinada.

- SUBORDINATE_POOL_ID: o nome do pool de ACs que contém a CA subordinada.

- LOCATION: o local do pool de ACs. Para a lista completa de locais, consulte Locais.

Para mais informações sobre o comando gcloud privateca subordinates enable, consulte gcloud privateca subordinates

enable.

Terraform

Defina o campo desired_state como ENABLED na CA subordinada e execute

terraform apply.

A seguir

- Saiba como solicitar certificados.

- Saiba mais sobre modelos e políticas de emissão.