Google Cloud への接続: お客様のネットワーク オプションの説明

Google Cloud Japan Team

※この投稿は米国時間 2020 年 4 月 4 日に、Google Cloud blog に投稿されたものの抄訳です。

先日、お客様の組織に Google Cloud を導入することとなりました。そこで、お客様にはアプリケーションをどのように Google Cloud に接続するかを決めていただく必要があります。パブリック IP アドレス、VPN のどちらをお使いになりますか?相互接続、ピアリングのどちらをお使いになりますか?相互接続の場合、直接接続、パートナー経由のどちらで接続されますか?ピアリングの場合、ダイレクト ピアリング、キャリア ピアリングのどちらをご利用になりますか?Google Cloud に接続する方法には、さまざまな選択肢があります。

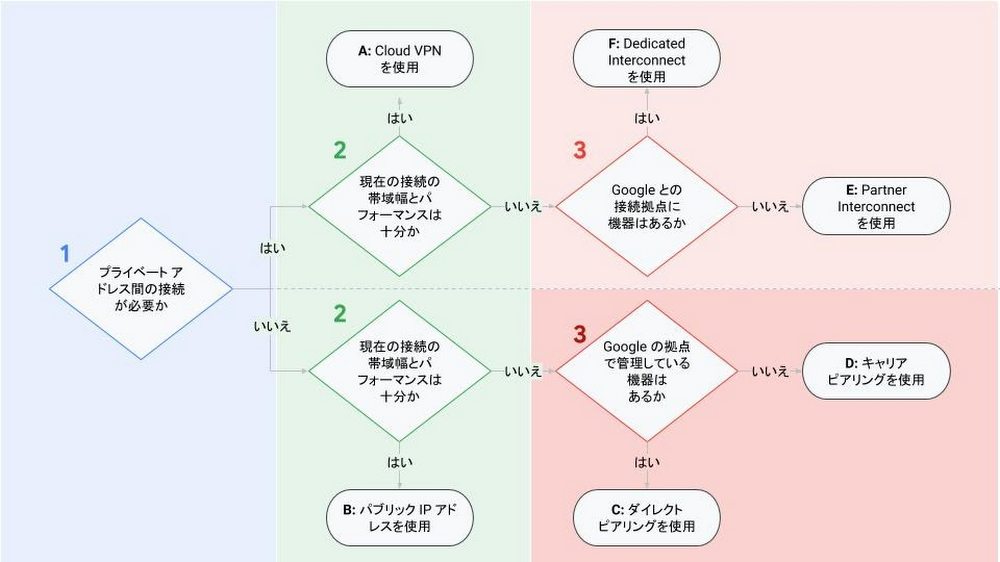

上記の質問への回答は、お客様のアプリケーションやビジネス要件によって異なるでしょう。ソリューション アーキテクチャ チームでは、お客様がそれらの要件を満たしているかを確認する方法をご用意しました。次の 3 つの簡単な質問にお答えいただくだけです。

プライベート アドレスが割り当てられているオンプレミス サーバーまたはユーザーのパソコンの中で、プライベート アドレスが割り当てられている Google Cloud リソースへの接続が必要なものはありますか?

現在の Google サービスへの接続における帯域幅とパフォーマンスは、お客様のビジネス要件を満たしていますか?

いずれかの Google の拠点(POP)で、すでに接続用のルーティング機器がありますか。ない場合は、設置して管理できますか?

Google Cloud では、お客様の回答に応じて、パブリック ネットワーク、ピアリング、相互接続のいずれかを使用した、お客様の要件を満たす幅広い種類の接続オプションを提供します。上記の 3 つの質問にそれぞれ回答することで、GCP の最適な接続オプションに導く意思決定フローチャートです。

パブリック ネットワーク接続

お客様の環境を Google Cloud に接続する、最もシンプルな接続オプションは、帯域幅が要件を満たしていることを確認したうえで、すでに使用している標準のインターネット接続を利用することです。この場合、インターネットを通じて 2 通りの方法で Google Cloud へ接続できます。

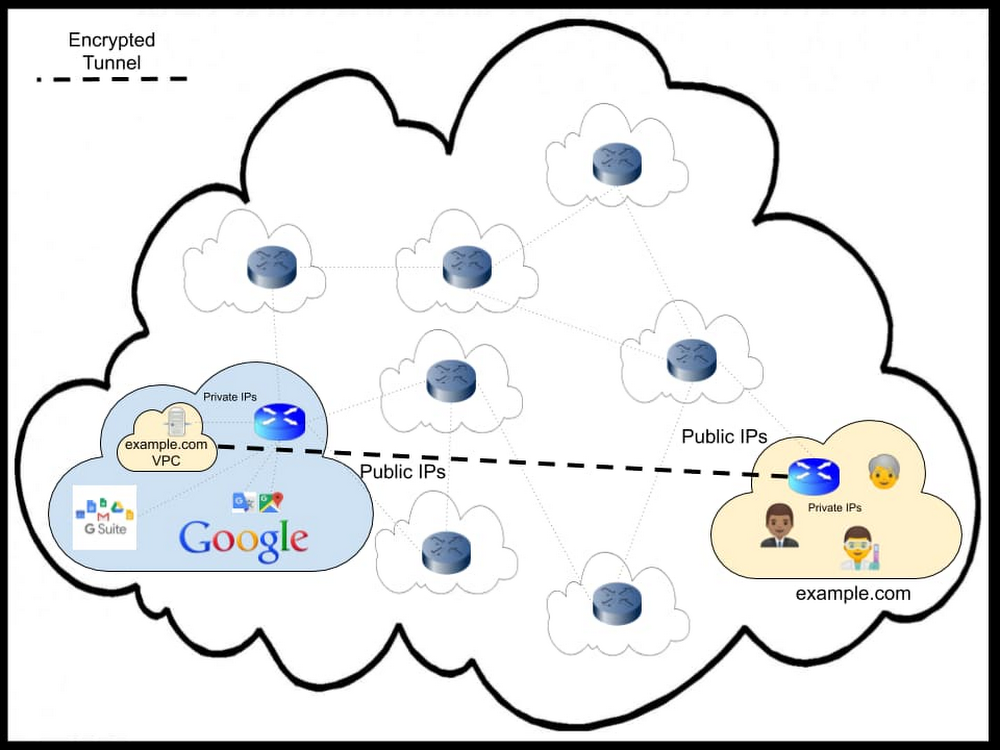

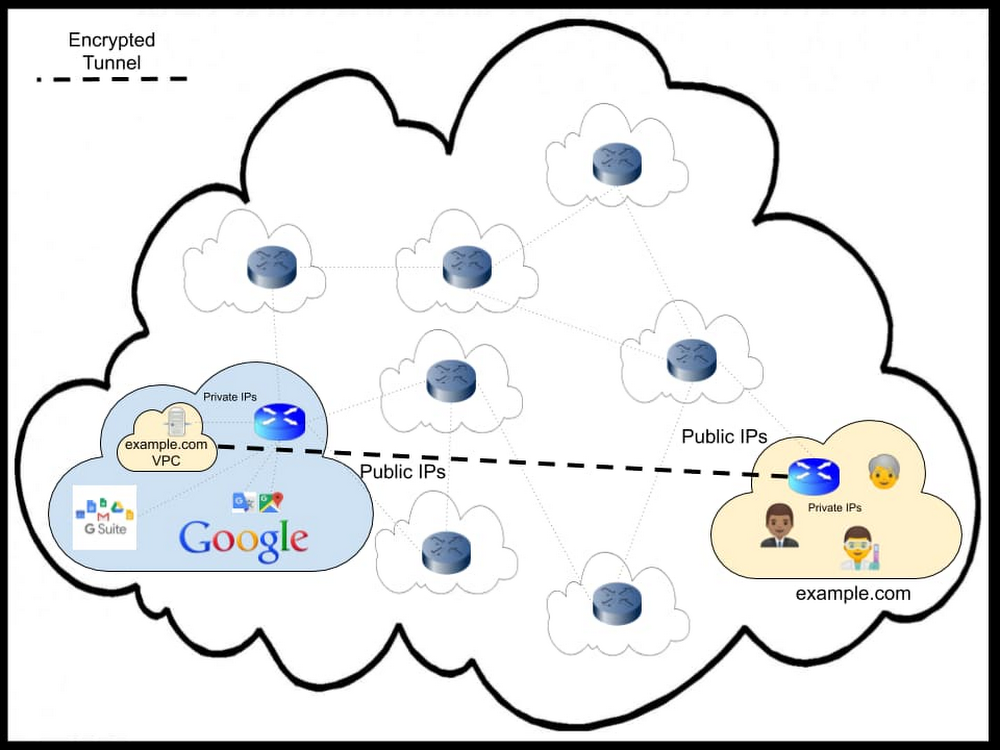

A: Cloud VPN

プライベートアドレス間での接続が必要(1 で「はい」)で、インターネット接続がビジネス要件を満たしている場合(2 で「はい」)、Cloud VPN を構築するのが最適です。この構成により、ユーザーは RFC1918 プライベート アドレスを使用しているオンプレミス コンピュータから、VPC のリソース上の RFC1918 プライベート アドレスにアクセスできます。このトラフィックは、VPN トンネル経由で通信します。高可用性 VPN は業界トップクラスの SLA を提供しており、99.99% の稼働時間を保証します。

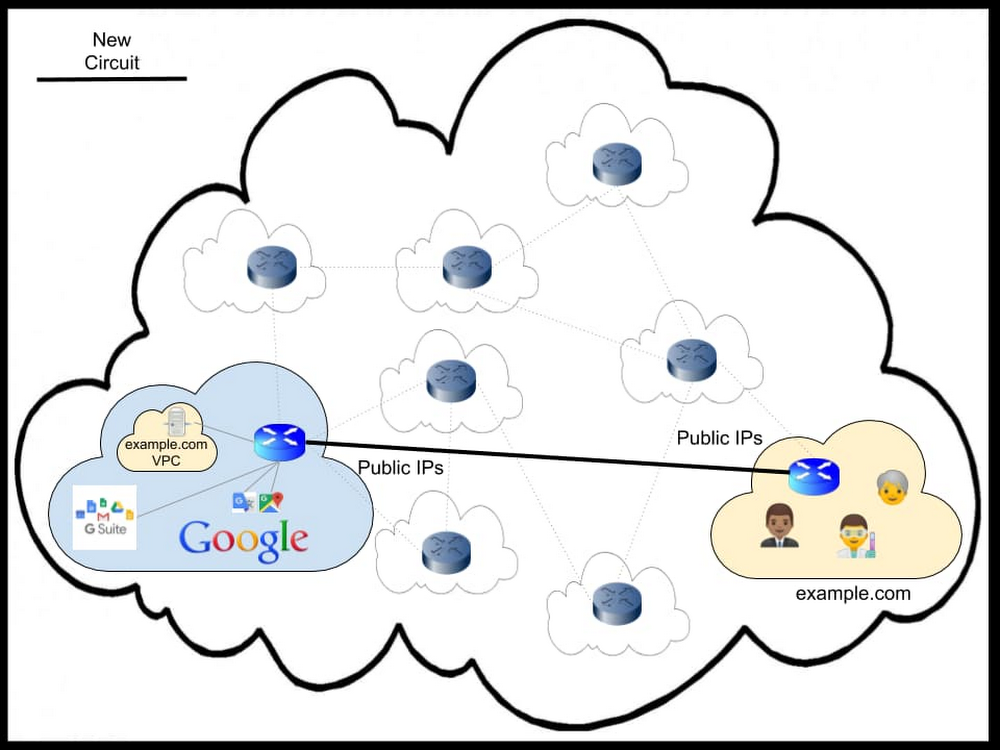

B: パブリック IP アドレス

プライベート アクセスが不要(1 で「いいえ」)で、インターネット接続がお客様のビジネス要件に適している(2 で「はい」)場合は、パブリック IP アドレスを使用すれば、G Suite、Google API、パブリック IP アドレス経由でデプロイしたその他の Cloud リソースを含む Google サービスに簡単に接続できます。なお、選択した接続オプションに関係なく、保存時も転送時もデータを常に暗号化することをおすすめします。さらに、すべてのリージョンで Google のネットワークにお客様所有の IP アドレスを持ち込むことで、移行中のダウンタイムを最短にし、ネットワーク インフラストラクチャ費用を軽減できます。お客様所有の IP アドレスを持ち込むと、GCP によってすべてのピアに向けてグローバルにアドバタイズされます。

ピアリング

RFC1918 から RFC1918 へのプライベート アドレス接続が不要で、現在、Google Cloud への接続にパフォーマンス上の問題がある場合、最適な接続オプションはピアリングです。概念的には、ピアリングは自分のネットワークを Google Cloud パブリック IP アドレスにできるだけ近づけます。

ピアリングには技術的要件がいくつかあり、お客様がプログラムの対象となるにはその要件を満たしている必要があります。要件を満たしている場合は、まずピアリングをお申し込みいただき、2 つのオプションから 1 つを選択してください。

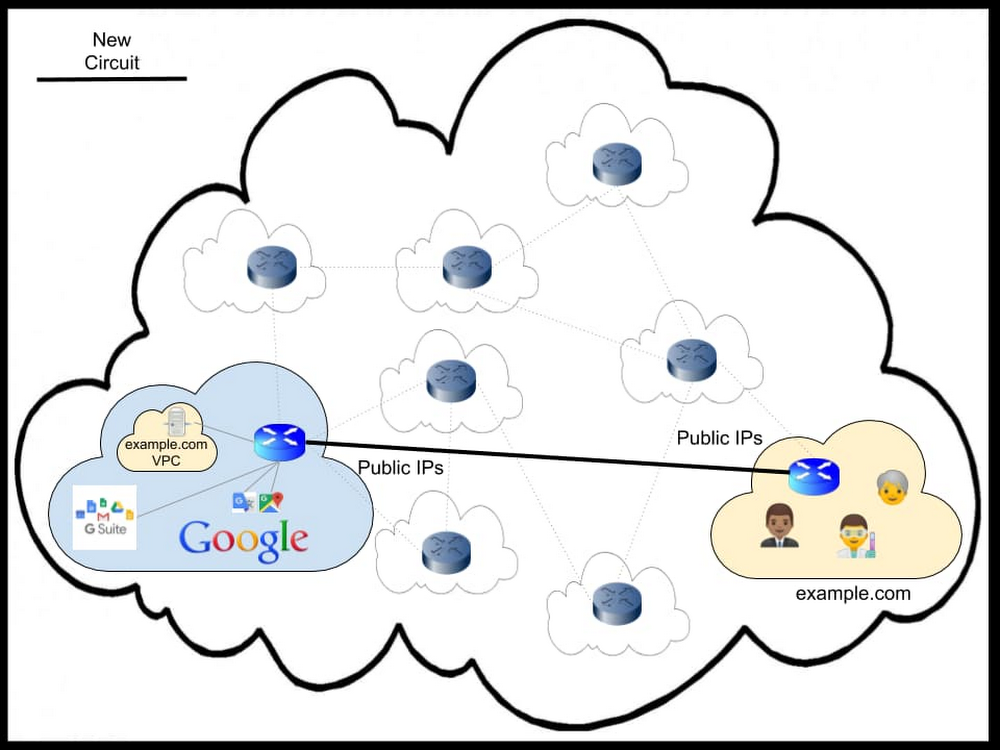

C: ダイレクト ピアリング

ダイレクト ピアリングは、Google のいずれかの POP にすでにフットプリントを持っている場合(またはコロケーション スペースをリースして、ルーティング機器を設置してサポートする意向がある場合)におすすめします。この構成では、リンク上で BGP を実行してネットワーク ルートを交換します。Google を宛先とするトラフィックはすべてこの新しいリンクを使用し、インターネット上の他のサイトを宛先とするトラフィックは、通常のインターネット接続を経由します。

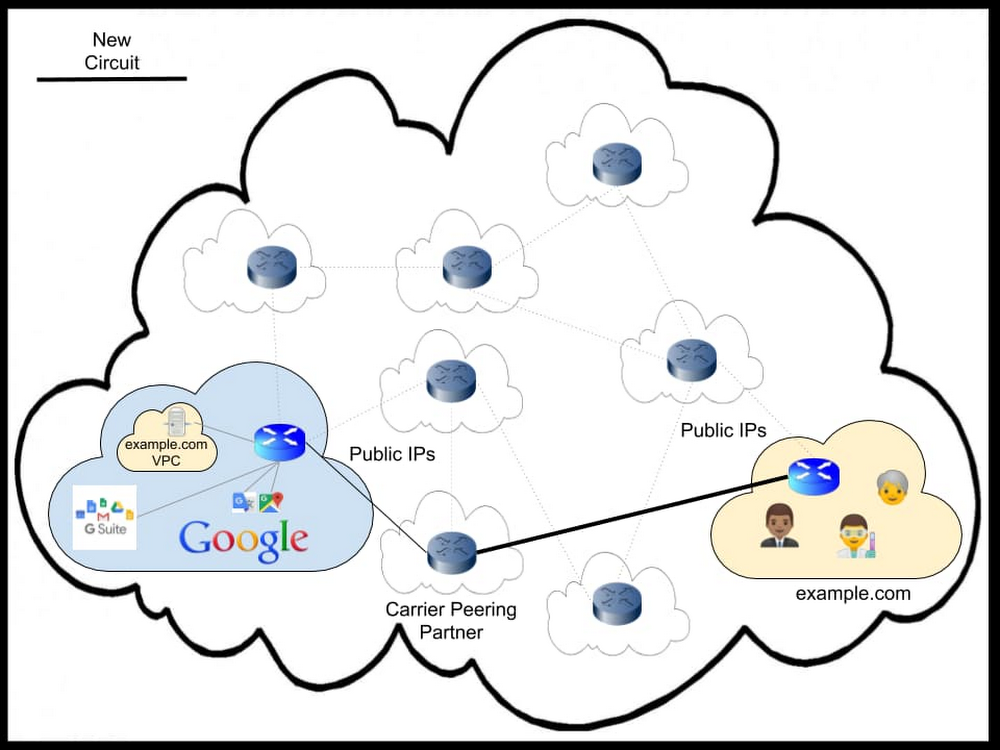

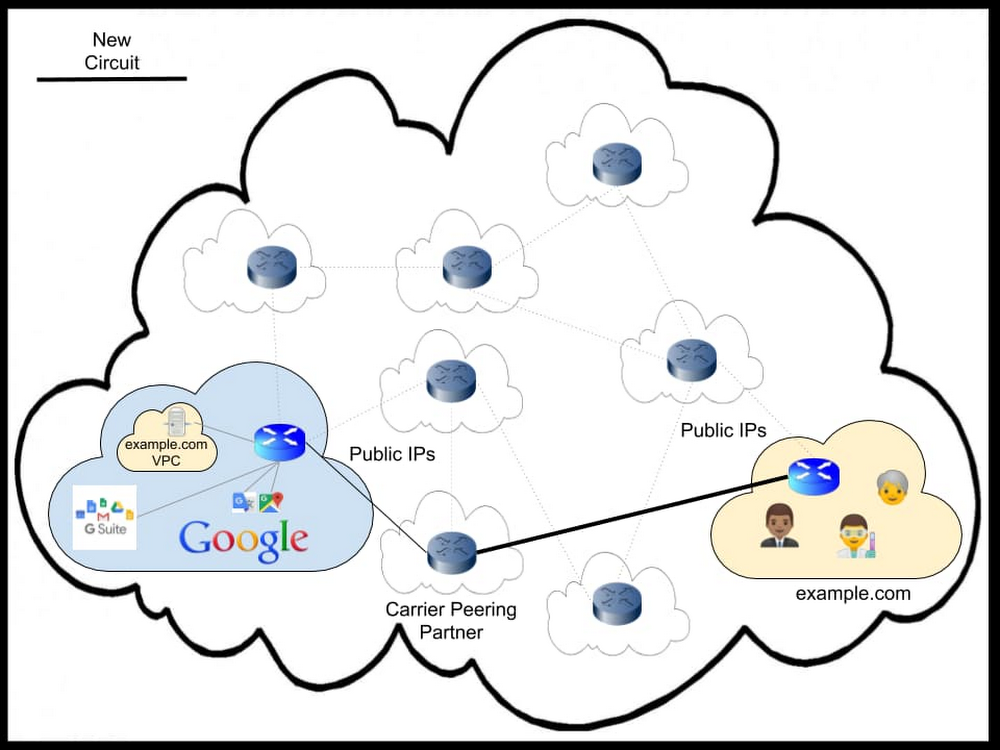

D: キャリア ピアリング

機器を設置できない場合、または、Google とのピアリングの仲介としてサービス プロバイダ パートナーを利用したい場合は、キャリア ピアリングが最適です。この構成では、すでに Google ネットワークに接続しているパートナー キャリアと接続する新しいリンク経由で Google に接続します。そのリンク上で、BGP を実行するか、静的ルーティングを使用します。Google を宛先とするトラフィックはすべて、この新しいリンクを使用します。インターネット上の他のサイトを宛先とするトラフィックは、通常のインターネット接続を経由することになります。

相互接続

相互接続は、接続することで貴社のネットワークを Google ネットワークにできる限り近い状態にするという点で、ピアリングに似ています。相互接続がピアリングと異なる点は、プライベート アドレス空間を使って Google Cloud VPC 内部に接続することです。RFC1918 から RFC1918 へのプライベート アドレス接続が必要な場合は、Dedicated Interconnect または Partner Interconnect のいずれかを準備しなければなりません。

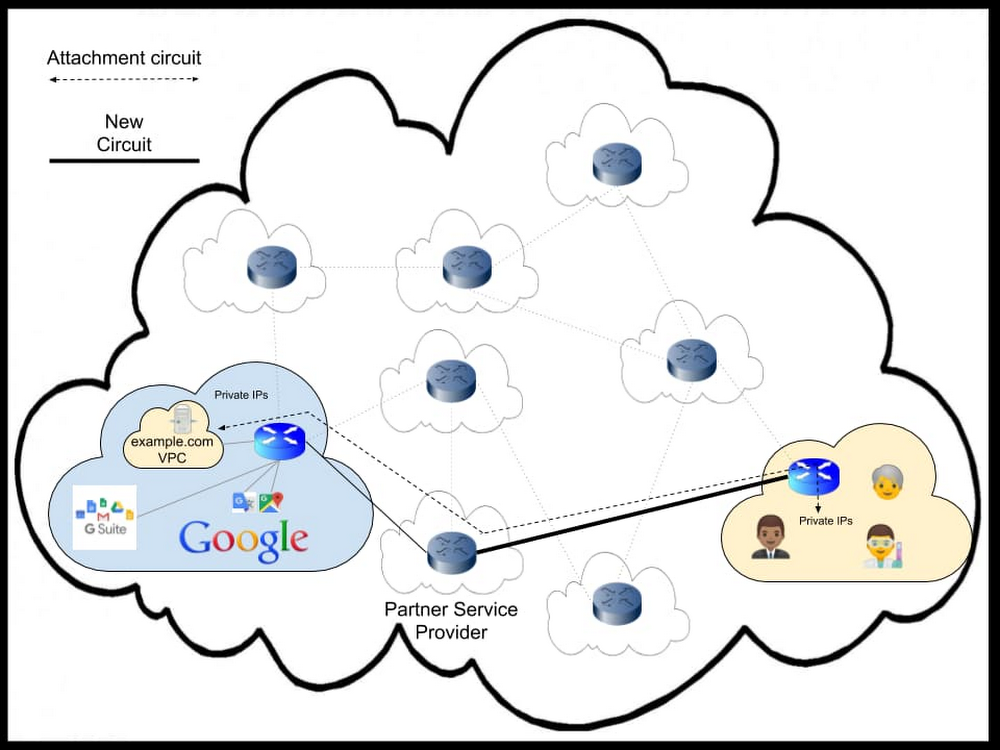

E: Partner Interconnect

Google Cloud との高パフォーマンスなプライベート接続が必要でありながら機器を設置できない場合、または仲介としてサービス プロバイダ パートナーの利用を希望する場合は、Partner Interconnect をおすすめします。Google Cloud 接続のパートナーは Cloudscene の Cloud Pathfinder で見つかります。

この Partner Interconnect オプションは、Google と直接接続しているパートナー サービス プロバイダに接続するという点で、キャリア ピアリングに似ています。ただし、Partner Interconnect は相互接続のため、必要な RFC1918 間のプライベート アドレス接続を確立するには、物理回線の上に仮想アタッチメント接続回路も追加することになります。Google Cloud VPC を宛先にするトラフィックすべてが、この新しいリンクを使用します。インターネット上の他のサイトを宛先とするトラフィックは、通常のインターネット接続で送信されることになります。

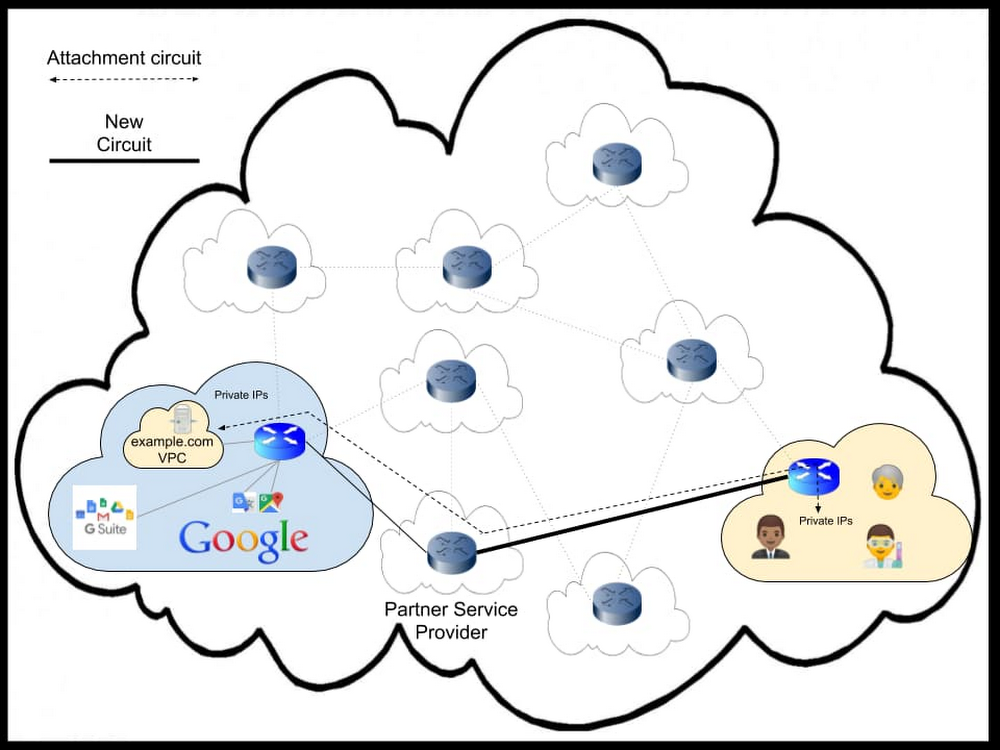

F: Dedicated Interconnect

最後になりますが大事な選択肢として、Dedicated Interconnect があります。これは、Google に直接つながるプライベート接続です。Google POP にすでにフットプリントを持っている場合(またはコロケーション スペースをリースし、ルーティング機器を設置してサポートする意向がある場合)は、Dedicated Interconnect をおすすめします。

Dedicated Interconnect では、10 Gbps または 100 Gbps のいずれかの接続を選んで Google との直接リンクを設置します。さらに、物理リンク上に仮想アタッチメントをプロビジョニングします。そのリンク上で BGP を実行するか静的ルーティングを使用して、VPC に接続します。このアタッチメントによって、RFC1918 から RFC1918 へのプライベート アドレス接続が可能になります。Google Cloud VPC を宛先とするトラフィックすべてが、この新しいリンクを使用します。インターネット上の他のサイトを宛先とするトラフィックは、通常のインターネット接続で送信されることになります。

ポイントの確認

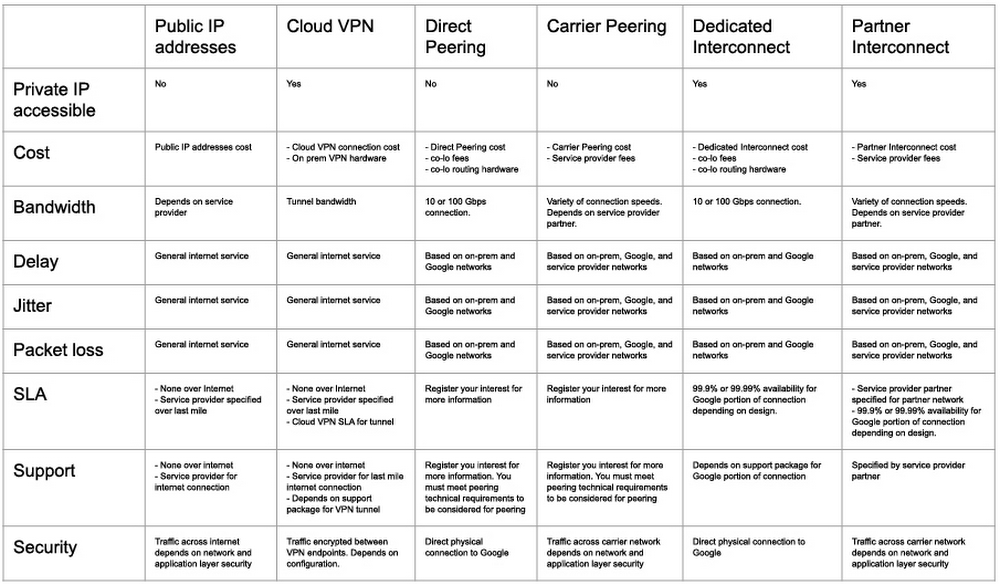

接続オプションを選択したところで、その選択が本当に適切かどうかを追加データと付き合わせてサニティ チェックしておきましょう。次の表では、9 種類の異なる接続特性について、6 つの接続オプションそれぞれを比較しています。選択したオプションについて理解を深め、他のオプションと比較する際、概要を示すリファレンスとしてお使いください。データポイントを参照し、選択したオプションのサービスレベルが適切であることを確認してください。

複数の選択肢から 1 つの接続を選ぶには、さまざまな理由があります。たとえば、今のニーズには Cloud VPN が合っていても、ビジネスが大きくなって相互接続のほうが望ましい状況になるかもしれません。開始点としてこの表を活用したら、次は Google Cloud の営業担当者にご連絡ください。担当者が懸念点を詳しくお伺いします。必要に応じてネットワーク スペシャリストとソリューション アーキテクトも協力して、お客様のビジネスに最もふさわしいオプションを選択するお手伝いをいたします。

- By Google Cloud ソリューション アーキテクト Tom Taggart