管理者の皆様へ: パスワード アラートで企業の認証情報を保護する

Google Cloud Japan Team

※この投稿は米国時間 2020 年 5 月 8 日に、Google Cloud blog に投稿されたものの抄訳です。

ユーザーとデータを保護することは、組織にとって大きな責務です。とりわけ、企業の認証情報へのアクセスを絶えず試み、企業のマシンを制御しようとする攻撃者から保護する必要があります。Google は、パスワード チェックアップやさまざまな Chrome 機能を提供して、企業のパスワードの保護に取り組んできました。企業を支援する無料の Chrome ブラウザ機能がもう 1 つあります。それはパスワード アラートです。

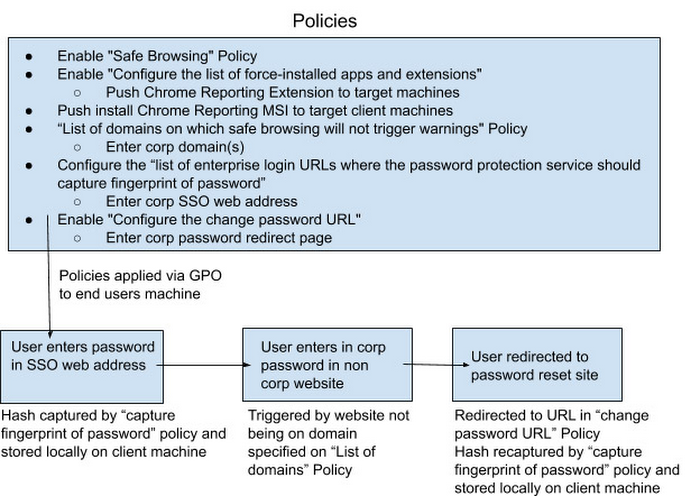

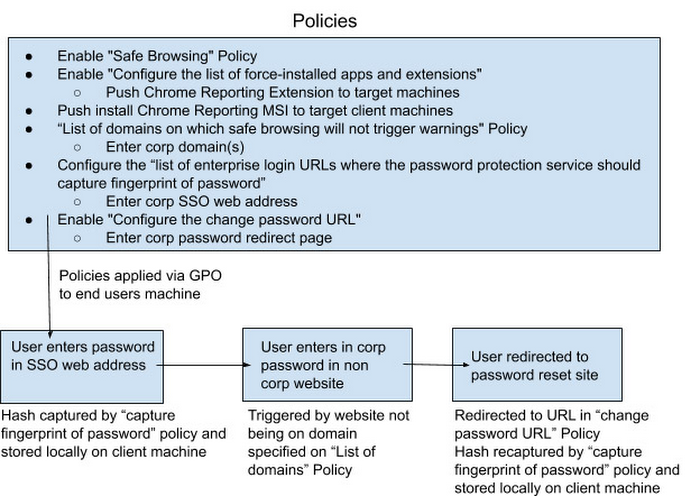

パスワード アラートの仕組み:

- 従業員が既知のフィッシング サイトや不審なサイトに会社の認証情報を入力すると、それを検出してフィッシング攻撃を回避します

- 会社以外のサイトで会社のパスワードを再利用できないようにします

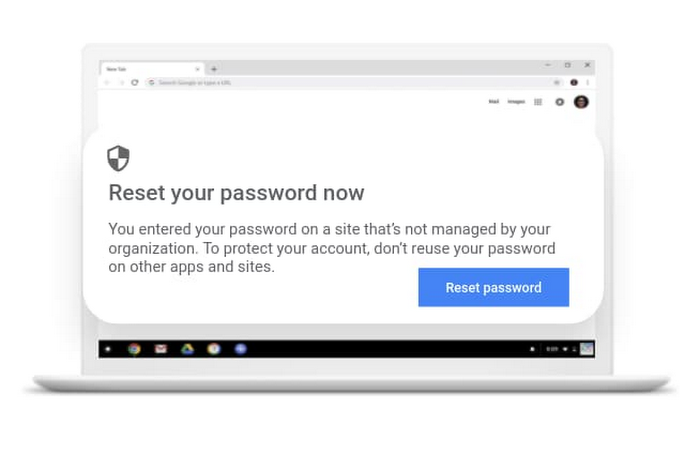

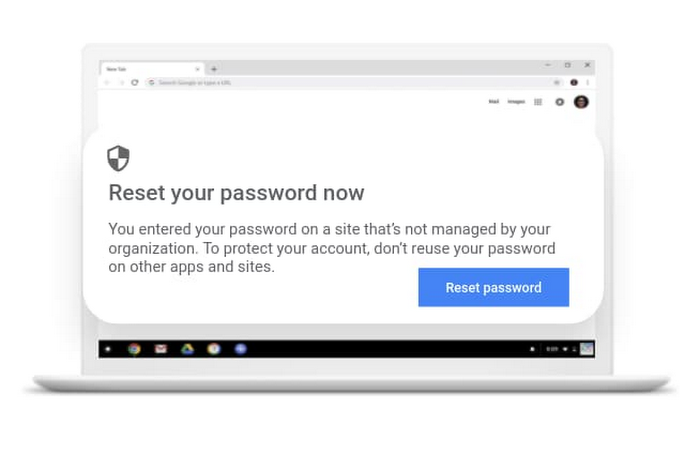

不審なアクティビティを検出した場合はユーザーに警告が表示され、会社のパスワードをリセットするよう求められます。この機能は Google の認証情報専用ではなく、Google 以外の認証情報も保護できます。

パスワードの暗号化されたハッシュが取得され、ローカルマシンに保存されます。ユーザーが会社以外のサイトで会社のパスワードを入力すると、パスワードのリセットを求めるメッセージが表示されます。

保存される情報

データは安全な方法でクライアントのマシンにローカルに保存されるため、データは Google のサーバーに送信されません。

次の情報のみがローカルに保存されます。

- ソルトを付与してハッシュ化されたパスワードの 37 ビット部分(パスワードのフィンガープリント)

- パスワードの長さ

- パスワードが前回正常に使用された日時

- 企業アカウントのメールアドレス

Chrome ブラウザの企業レポート拡張機能がインストールされている場合、パスワード アラートがトリガーされたときに次のデータをローカル ディスクに記録できます。

- 企業アカウントのユーザー名

- 問題のページの URL

- アラートの発生日時

- Google セーフ ブラウジングによってサイトがフィッシング サイトに分類されたかどうかを示すフラグ

パスワード アラートは次の 2 つのモードで構成できます。

- パッシブ モニタリング モード: 管理者はパスワード アラートをパッシブ モニタリングまたはドライラン モードでオンにし、パスワードの再利用イベントをローカルのファイル システムまたは Windows のイベントログ ツールに記録できます。その際、エンドユーザーに警告は表示されません。これは、社内でのパスワードの再利用を把握するために役立ちます。

- アクティブ検出モード: アクティブ検出モードをオンにすると、ホワイトリストに登録されていないウェブサイトやフィッシング サイトでユーザーが会社の認証情報を再利用しようとしたときに、パスワード アラートによって警告が表示されます。このイベントもローカルのファイル システムまたは Windows のイベントログ ツールに記録されます。

パスワード アラートは GPO で今すぐ設定できます。設定方法については以下をご参照ください。

パスワード アラートを有効にする詳しい手順を説明したこちらの動画をご覧ください。

パスワード アラートを使い始める際に役立つその他のリソースについては、パスワード再利用の制御に関するヘルプセンターの記事と、パスワード アラートに関するよくある質問をご覧ください。

- By Google Cloud、Chrome ブラウザ カスタマー エンジニア Fletcher Oliver