VPC Service Controls を使用してサービス境界を設定する

Google Cloud コンソールで VPC Service Controls を使用してサービス境界を設定する方法について説明します。

始める前に

VPC Service Controls の管理に必要な Identity and Access Management(IAM)のロールが割り当てられているか確認することをおすすめします。

必要な IAM ロールが割り当てられてない場合、IAM ロールを付与する方法については、プロジェクト、フォルダ、組織へのアクセスを管理するをご覧ください。

VPC Service Controls の境界を設定する

以降のセクションでは、境界の詳細を指定し、保護するプロジェクトとサービスを追加し、境界を作成します。

VPC Service Controls の境界の詳細を追加する

Google Cloud コンソールで、[VPC Service Controls] ページに移動します。

デフォルトのアクセス ポリシーを使用して新しい境界を作成するには、プロジェクト セレクタ メニューで組織を選択します。

[VPC Service Controls] ページで、[新しい境界] をクリックします。

[新しい VPC サービス境界] ページの [境界名] ボックスに「

perimeter_storage_services」と入力します。[境界のタイプ] セクションと [構成タイプ] セクションはデフォルトの設定のままにします。

境界にプロジェクトを追加する

- 境界にプロジェクトを追加するには、[新しい VPC サービス境界] のナビゲーション メニューから [プロジェクト] をクリックします。

- [プロジェクトを追加] をクリックします。

[プロジェクトの追加] ダイアログで、境界に追加するプロジェクトを選択し、[プロジェクトを追加] をクリックします。

[完了] をクリックします。

境界内の BigQuery サービスと Cloud Storage サービスを保護する

- [新しい VPC サービス境界] のナビゲーション メニューで、[制限付きサービス] をクリックします。

- [サービスを追加] をクリックします。

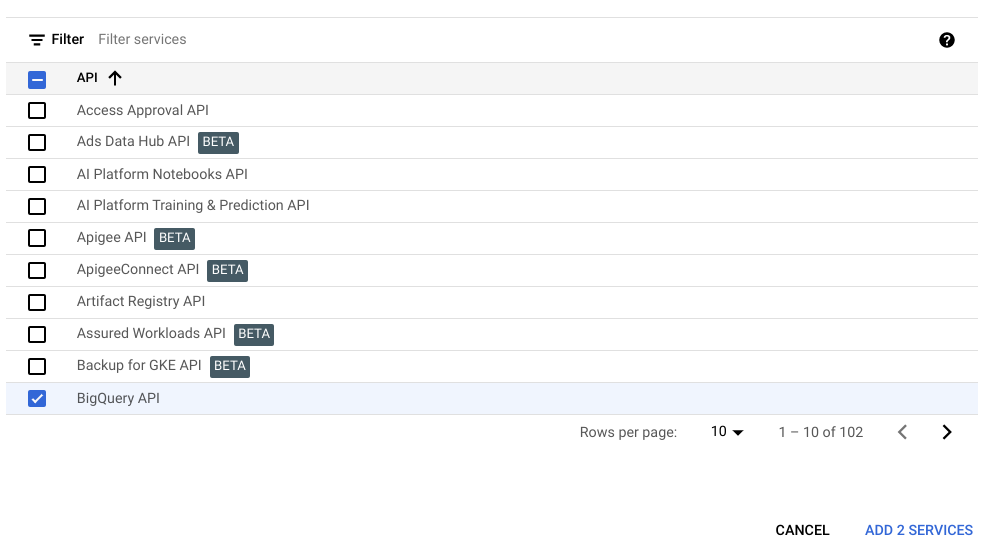

[制限するサービスの指定] ダイアログで、BigQuery API と Cloud Storage API のチェックボックスをオンにします。

これらのサービスを見つけるには、フィルタクエリを使用します。

[2 個のサービスを追加] をクリックします。

境界を作成するには、[新しい VPC サービス境界] のナビゲーション メニューで [境界を作成] をクリックします。

これで境界が作成されました。[VPC Service Controls] ページに境界が表示されます。境界が伝播されて有効になるまでに最大で 30 分かかります。変更が伝播されると、BigQuery サービスと Cloud Storage サービスへのアクセスが、境界に追加したプロジェクトのみに制限されます。

また、境界で保護されている BigQuery サービスと Cloud Storage サービスを操作するための Google Cloud コンソール インターフェースの一部またはすべてにアクセスできなくなる可能性があります。

クリーンアップ

このページで使用したリソースについて、 Google Cloud アカウントに課金されないようにするには、次の手順を実施します。

Google Cloud コンソールで、[VPC Service Controls] ページに移動します。

[VPC Service Controls] ページで、作成した境界に対応する行の [削除] ボタンをクリックします。

ダイアログ ボックスで [削除] をクリックして、境界の削除を確定します。

次のステップ

- サービス境界の作成の詳細を確認する

- 既存のサービス境界の管理について学習する

- VPC Service Controls で特定のサービスを使用する場合の制限について学習する