In Cloud Service Mesh 1.5 e versioni successive, il protocollo TLS mutuale automatico (mTLS automatico) è attivo per impostazione predefinita. Con mTLS automatico, un proxy sidecar client rileva automaticamente se il server ha un sidecar. Il sidecar client invia mTLS ai carichi di lavoro con sidecar e invia testo non cifrato ai carichi di lavoro senza sidecar. Tieni presente, tuttavia, che i servizi accettano sia il traffico in testo normale sia il traffico mTLS. Quando inietti i proxy sidecar nei tuoi pod, ti consigliamo di configurare anche i tuoi servizi in modo che accettino solo traffico mTLS.

Con Cloud Service Mesh, puoi applicare mTLS al di fuori del codice dell'applicazione applicando un unico file YAML. Cloud Service Mesh ti offre la flessibilità di applicare un criterio di autenticazione all'intero mesh di servizi, a uno spazio dei nomi o a un singolo carico di lavoro.

Costi

In questo documento utilizzi i seguenti componenti fatturabili di Google Cloud:

Per generare una stima dei costi in base all'utilizzo previsto,

utilizza il Calcolatore prezzi.

Al termine di questo tutorial, puoi evitare costi ricorrenti eliminando le risorse che hai creato. Per ulteriori informazioni, vedi Pulizia.

Prima di iniziare

Verifica che la fatturazione sia attivata per il tuo progetto Cloud. Scopri come verificare che la fatturazione sia attivata per il tuo progetto.

Installa Cloud Service Mesh su un cluster GKE e distribuisci un gateway di accesso. Se devi configurare un cluster per questo tutorial, consulta la guida rapida di Cloud Service Mesh, che illustra:

- Creare un cluster GKE.

- Esegue il provisioning di Cloud Service Mesh gestito.

- Esegui il deployment di un gateway di ingresso.

- Deployment dell'applicazione di esempio Online Boutique dal repository

anthos-service-mesh-packages, che viene modificato dall'insieme originale di manifest nelmicroservices-demorepository. Seguendo le best practice, ogni servizio viene disegnato in un ambito distinto con un account di servizio univoco.

Accedere alla boutique online

Imposta il contesto corrente per

kubectlsul cluster in cui hai eseguito il deployment di Online Boutique:gcloud container clusters get-credentials CLUSTER_NAME \ --project=PROJECT_ID \ --zone=CLUSTER_LOCATIONElenca i servizi nello spazio dei nomi

frontend:kubectl get services -n frontendTieni presente che

frontend-externalè unLoadBalancere ha un indirizzo IP esterno. L'applicazione di esempio include un servizio che funge da bilanciatore del carico in modo da poter essere dispiegato su GKE senza Cloud Service Mesh.Visita l'applicazione nel browser utilizzando l'indirizzo IP esterno del servizio

frontend-external:http://FRONTEND_EXTERNAL_IP/Cloud Service Mesh ti consente di eseguire il deployment di un gateway di ingresso. Puoi anche accedere alla Boutique online utilizzando l'indirizzo IP esterno del gateway di ingresso. Ottieni l'IP esterno del gateway. Sostituisci i segnaposto con le seguenti informazioni:

- GATEWAY_SERVICE_NAME : il nome del servizio gateway di ingresso. Se hai eseguito il deployment del gateway di esempio senza modifiche o se hai eseguito il deployment del gateway in entrata predefinito, il nome è

istio-ingressgateway. - GATEWAY_NAMESPACE: lo spazio dei nomi in cui hai disegnato il gateway di ingresso. Se hai implementato il gateway di ingresso predefinito, il nome dello spazio dei nomi è

istio-system.

kubectl get service GATEWAY_NAME -n GATEWAY_NAMESPACE- GATEWAY_SERVICE_NAME : il nome del servizio gateway di ingresso. Se hai eseguito il deployment del gateway di esempio senza modifiche o se hai eseguito il deployment del gateway in entrata predefinito, il nome è

Apri un'altra scheda del browser e visita l'applicazione utilizzando l'indirizzo IP esterno del gateway di ingresso:

http://INGRESS_GATEWAY_EXTERNAL_IP/Esegui il seguente comando per

curlil serviziofrontendcon HTTP normale da un altro pod. Poiché i servizi si trovano in spazi dei nomi diversi, devi eseguire curl sul nome DNS del serviziofrontend.kubectl exec \ $(kubectl get pod -l app=productcatalogservice -n product-catalog -o jsonpath={.items..metadata.name}) \ -c istio-proxy -n product-catalog -- \ curl http://frontend.frontend.svc.cluster.local:80/ -o /dev/null -s -w '%{http_code}\n'La richiesta ha esito positivo con lo stato

200, perché per impostazione predefinita sono accettati sia il traffico TLS sia il traffico in testo normale.

Attivare l'autenticazione TLS reciproca per ogni spazio dei nomi

Applicchi mTLS applicando un criterio PeerAuthentication con kubectl.

Salva il seguente criterio di autenticazione come

mtls-namespace.yaml.cat <<EOF > mtls-namespace.yaml apiVersion: "security.istio.io/v1beta1" kind: "PeerAuthentication" metadata: name: "namespace-policy" spec: mtls: mode: STRICT EOFLa riga

mode: STRICTin YAML configura i servizi in modo che accettino solo mTLS. Per impostazione predefinita,modeèPERMISSIVE, il che configura i servizi in modo che accettino sia il testo non criptato sia mTLS.Applica il criterio di autenticazione per configurare tutti i servizi di Online Boutique in modo che accettino solo mTLS:

for ns in ad cart checkout currency email frontend loadgenerator \ payment product-catalog recommendation shipping; do kubectl apply -n $ns -f mtls-namespace.yaml doneRisultato previsto:

peerauthentication.security.istio.io/namespace-policy created peerauthentication.security.istio.io/namespace-policy created peerauthentication.security.istio.io/namespace-policy created peerauthentication.security.istio.io/namespace-policy created peerauthentication.security.istio.io/namespace-policy created peerauthentication.security.istio.io/namespace-policy created peerauthentication.security.istio.io/namespace-policy created peerauthentication.security.istio.io/namespace-policy created peerauthentication.security.istio.io/namespace-policy created peerauthentication.security.istio.io/namespace-policy created peerauthentication.security.istio.io/namespace-policy created

Vai alla scheda del browser che accede a Online Boutique utilizzando l'indirizzo IP esterno del servizio

frontend-external:http://FRONTEND_EXTERNAL_IP/Aggiorna la pagina. Il browser mostra il seguente errore:

L'aggiornamento della pagina comporta l'invio di testo non cifrato al servizio

frontend. A causa del criterio di autenticazioneSTRICT, il proxy sidecar blocca la richiesta al servizio.Vai alla scheda del browser che accede alla Boutique online utilizzando l'indirizzo IP esterno del

istio-ingressgatewaye aggiorna la pagina, che viene visualizzata correttamente. Quando accedi a Online Boutique utilizzando il gateway di ingresso, la richiesta segue il seguente percorso:Flusso di autenticazione mTLS:

- Il browser invia una richiesta HTTP in testo normale al server.

- Il container proxy del gateway di ingresso intercetta la richiesta.

- Il proxy del gateway di ingresso esegue un handshake TLS con il proxy lato server (il servizio frontend in questo esempio). Questo handshake include uno scambio di certificati. Questi certificati vengono precaricati nei container proxy da Cloud Service Mesh.

- Il proxy del gateway in ingresso esegue un controllo dei nomi sicuri sul certificato del server, verificando che il server sia in esecuzione con un'identità autorizzata.

- Il gateway di ingresso e i proxy server stabiliscono una connessione TLS mutuale e il proxy server inoltra la richiesta al contenitore dell'applicazione server (il servizio frontend).

Esegui il seguente comando per

curlil serviziofrontendcon HTTP normale da un altro pod.kubectl exec \ $(kubectl get pod -l app=productcatalogservice -n product-catalog -o jsonpath={.items..metadata.name}) \ -c istio-proxy -n product-catalog -- \ curl http://frontend.frontend.svc.cluster.local:80/ -o /dev/null -s -w '%{http_code}\n'La richiesta non va a buon fine perché tutti i servizi Online Boutique sono impostati su

STRICTmTLS e il proxy sidecar blocca la richiesta al servizio.Risultato previsto:

000 command terminated with exit code 56

Visualizzare lo stato di mTLS

Puoi visualizzare lo stato delle funzionalità di sicurezza di GKE Enterprise, inclusi i criteri di autenticazione, nella console Google Cloud.

Nella console Google Cloud, vai alla pagina Panoramica di GKE Enterprise.

Seleziona il progetto Google Cloud dall'elenco dei progetti nella barra dei menu.

Nella scheda Stato criterio, a seconda della configurazione, fai clic su Visualizza criterio o Attiva criterio. Viene visualizzata la dashboard di Policy Controller.

Fai clic sulla scheda Violazioni.

In Tipo di risorsa, seleziona la casella di controllo Pod. Viene visualizzato un elenco di Pod che violano una norma.

Trovare ed eliminare i criteri di autenticazione

Per un elenco di tutti i criteri

PeerAuthenticationnel mesh di servizi:kubectl get peerauthentication --all-namespacesL'output è simile al seguente:

NAMESPACE NAME MODE AGE ad namespace-policy STRICT 17m cart namespace-policy STRICT 17m checkout namespace-policy STRICT 17m currency namespace-policy STRICT 17m email namespace-policy STRICT 17m frontend namespace-policy STRICT 17m loadgenerator namespace-policy STRICT 17m payment namespace-policy STRICT 17m product-catalog namespace-policy STRICT 17m recommendation namespace-policy STRICT 17m shipping namespace-policy STRICT 17mElimina il criterio di autenticazione da tutti gli spazi dei nomi di Boutique online:

for ns in ad cart checkout currency email frontend loadgenerator payment \ product-catalog recommendation shipping; do kubectl delete peerauthentication -n $ns namespace-policy done;Risultato previsto:

peerauthentication.security.istio.io "namespace-policy" deleted peerauthentication.security.istio.io "namespace-policy" deleted peerauthentication.security.istio.io "namespace-policy" deleted peerauthentication.security.istio.io "namespace-policy" deleted peerauthentication.security.istio.io "namespace-policy" deleted peerauthentication.security.istio.io "namespace-policy" deleted peerauthentication.security.istio.io "namespace-policy" deleted peerauthentication.security.istio.io "namespace-policy" deleted peerauthentication.security.istio.io "namespace-policy" deleted peerauthentication.security.istio.io "namespace-policy" deleted peerauthentication.security.istio.io "namespace-policy" deletedAccedi alla boutique online utilizzando l'indirizzo IP esterno del servizio

frontend-externale aggiorna la pagina. La pagina viene visualizzata come previsto.Esegui il seguente comando per

curlil serviziofrontendcon HTTP normale da un altro pod.kubectl exec \ $(kubectl get pod -l app=productcatalogservice -n product-catalog -o jsonpath={.items..metadata.name}) \ -c istio-proxy -n product-catalog -- \ curl http://frontend.frontend.svc.cluster.local:80/ -o /dev/null -s -w '%{http_code}\n'La richiesta ha esito positivo con lo stato

200, perché per impostazione predefinita sono accettati sia il traffico TLS sia il traffico in testo normale.

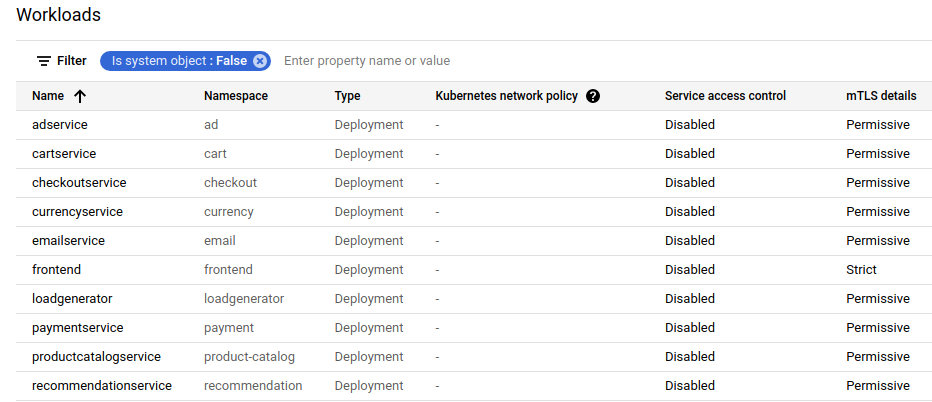

Se aggiorni la pagina della console Google Cloud che mostra l'elenco Carichi di lavoro, ora viene visualizzato lo stato mTLS Permissive.

Abilita TLS reciproco per carico di lavoro

Per impostare un criterio PeerAuthentication per un carico di lavoro specifico, devi configurare la sezione selector e specificare le etichette corrispondenti al carico di lavoro desiderato.

Tuttavia, Cloud Service Mesh non può aggregare i criteri a livello di carico di lavoro per il traffico mTLS in uscita verso un servizio. Per gestire questo comportamento, devi configurare una regola di destinazione.

Applica un criterio di autenticazione a un determinato carico di lavoro. Tieni presente che il seguente criterio utilizza etichette e selettori per scegliere come target la specifica implementazione

frontend.cat <<EOF | kubectl apply -n frontend -f - apiVersion: "security.istio.io/v1beta1" kind: "PeerAuthentication" metadata: name: "frontend" namespace: "frontend" spec: selector: matchLabels: app: frontend mtls: mode: STRICT EOFRisultato previsto:

peerauthentication.security.istio.io/frontend created

Configura una regola di destinazione corrispondente.

cat <<EOF | kubectl apply -n frontend -f - apiVersion: "networking.istio.io/v1alpha3" kind: "DestinationRule" metadata: name: "frontend" spec: host: "frontend.demo.svc.cluster.local" trafficPolicy: tls: mode: ISTIO_MUTUAL EOFRisultato previsto:

destinationrule.networking.istio.io/frontend created

Accedi alla boutique online utilizzando l'indirizzo IP esterno del servizio

frontend-externale aggiorna la pagina. La pagina non viene visualizzata perchéfrontend serviceè impostato suSTRICTmTLS e il proxy sidecar blocca la richiesta.Esegui il seguente comando per

curlil serviziofrontendcon HTTP normale da un altro pod.kubectl exec \ $(kubectl get pod -l app=productcatalogservice -n product-catalog -o jsonpath={.items..metadata.name}) \ -c istio-proxy -n product-catalog -- \ curl http://frontend.frontend.svc.cluster.local:80/ -o /dev/null -s -w '%{http_code}\n'La richiesta non va a buon fine con il codice di stato

56.Se aggiorni la pagina della console Google Cloud che mostra l'elenco dei carichi di lavoro, ora viene visualizzato lo stato mTLS per il servizio

frontendStricte tutti gli altri servizi sono impostati suPermissive.

Elimina il criterio di autenticazione:

kubectl delete peerauthentication -n frontend frontendRisultato previsto:

peerauthentication.security.istio.io "frontend" deletedElimina la regola di destinazione:

kubectl delete destinationrule -n frontend frontendRisultato previsto:

destinationrule.networking.istio.io "frontend" deleted

Applicazione di mTLS a livello di mesh

Per impedire a tutti i servizi nel mesh di accettare traffico in testo non cifrato, imposta un criterio PeerAuthentication a livello di mesh con la modalità mTLS impostata su STRICT.

Il criterio PeerAuthentication a livello di mesh non deve avere un selettore e deve essere applicato nello spazio dei nomi principale istio-system. Quando esegui il deployment del criterio, il piano di controllo esegue automaticamente il provisioning dei certificati TLS in modo che i carichi di lavoro possano autenticarsi tra loro.

Applica mTLS a livello di mesh:

kubectl apply -f - <<EOF apiVersion: "security.istio.io/v1beta1" kind: "PeerAuthentication" metadata: name: "mesh-wide" namespace: "istio-system" spec: mtls: mode: STRICT EOFRisultato previsto:

peerauthentication.security.istio.io/mesh-wide created

Accedi alla boutique online utilizzando l'indirizzo IP esterno del servizio

frontend-externale aggiorna la pagina. La pagina non viene visualizzata.Esegui il seguente comando per

curlil serviziofrontendcon HTTP normale da un altro pod.kubectl exec \ $(kubectl get pod -l app=productcatalogservice -n product-catalog -o jsonpath={.items..metadata.name}) \ -c istio-proxy -n product-catalog -- \ curl http://frontend.frontend.svc.cluster.local:80/ -o /dev/null -s -w '%{http_code}\n'La richiesta non va a buon fine con il codice di stato

56.Elimina il criterio

mesh-wide:kubectl delete peerauthentication -n istio-system mesh-wideRisultato previsto:

peerauthentication.security.istio.io "mesh-wide" deletedSe aggiorni la pagina nella console Google Cloud, vedrai che i dettagli di

mTLSper tutti i servizi ora mostranoPermissive.

Esegui la pulizia

Per evitare che al tuo account Google Cloud vengano addebitati costi relativi alle risorse utilizzate in questo tutorial, elimina il progetto che contiene le risorse oppure mantieni il progetto ed elimina le singole risorse.

Se vuoi evitare addebiti aggiuntivi, elimina il cluster:

gcloud container clusters delete CLUSTER_NAME \ --project=PROJECT_ID \ --zone=CLUSTER_LOCATIONSe vuoi conservare il cluster e rimuovere l'esempio Online Boutique:

- Elimina gli spazi dei nomi dell'applicazione:

kubectl delete -f online-boutique/kubernetes-manifests/namespacesRisultato previsto:

namespace "ad" deleted namespace "cart" deleted namespace "checkout" deleted namespace "currency" deleted namespace "email" deleted namespace "frontend" deleted namespace "loadgenerator" deleted namespace "payment" deleted namespace "product-catalog" deleted namespace "recommendation" deleted namespace "shipping" deleted- Elimina le voci del servizio:

kubectl delete -f online-boutique/istio-manifests/allow-egress-googleapis.yamlRisultato previsto:

serviceentry.networking.istio.io "allow-egress-googleapis" deleted serviceentry.networking.istio.io "allow-egress-google-metadata" deleted

Passaggi successivi

- Per una guida generale sulla configurazione dei criteri

PeerAuthentication, consulta Configurare la sicurezza del trasporto.