Nesta página, você encontra uma visão geral da restrição de uso de recursos (RUR, na sigla em inglês), uma política de governança que permite aos administradores corporativos controlar quais serviços de recursos do Google Cloud podem ser usados na hierarquia de recursos do Google Cloud. No momento, a RUR se aplica somente a serviços que gerenciam diretamente recursos do cliente, como o Compute Engine e o Cloud Storage. A RUR exclui os serviços de infraestrutura compartilhada do Google Cloud, como o Identity and Access Management (IAM), o Cloud Logging e o Cloud Monitoring.

A política da RUR é implementada como uma

restrição de política da organização

chamada Restringir o uso do serviço de recurso. Os administradores podem usar essa

restrição para definir restrições hierárquicas nos serviços de recursos permitidos

do Google Cloud em um contêiner de recursos, como uma organização,

uma pasta ou um projeto. Por exemplo, permita storage.googleapis.com

no projeto X ou negue compute.googleapis.com na pasta Y.

A restrição Restringir o uso do serviço de recurso pode ser usada de duas formas mutuamente exclusivas:

Lista de bloqueio: recursos de qualquer serviço que não tenha sido negado são permitidos.

Lista de permissões: os recursos de qualquer serviço que não seja permitido são negados.

Para ver a lista de serviços compatíveis com essa restrição, consulte Como restringir serviços compatíveis com o uso de recursos.

A restrição Restringir o uso do serviço de recurso controla o acesso ao ambiente de execução para todos os recursos no escopo. Quando uma política de RUR é atualizada, ela é imediatamente aplicada a todos os acessos aos recursos no escopo da política. Recomendamos que os administradores gerenciem cuidadosamente as atualizações das políticas de RUR. É possível lançar essa alteração de política com mais segurança usando tags para aplicar a restrição condicionalmente. Para mais informações, consulte Como configurar uma política da organização com tags.

Como usar a restrição "Restringir o uso do serviço de recurso"

As políticas de RUR são restrições de política da organização, que podem ser definidas no nível da organização, da pasta e do projeto. Cada política se aplica a todos os recursos na hierarquia de recursos correspondente, mas pode ser substituída em níveis inferiores na hierarquia de recursos.

Para mais informações sobre avaliação de política, consulte Noções básicas sobre avaliação de hierarquia.

Como definir a política da organização

Para definir, alterar ou excluir uma política da organização, você precisa ter o papel Administrador da Política da organização.

Console

Para definir uma política da organização que inclua uma restrição Restringir o uso do serviço de recurso, faça o seguinte:

- Acesse a página "Políticas da organização" no Console do Google Cloud.

Acessar as políticas da organização

No seletor de projetos, na parte superior da tela, escolha o recurso para o qual você quer definir a política.

Na tabela de políticas da organização, selecione Restringir o uso do serviço de recurso.

Clique em Editar.

Em É aplicável a, selecione Personalizar.

Em Aplicação da política, escolha como aplicar a herança a essa política.

Se você quiser herdar a política da organização do recurso pai e mesclá-lo com este, selecione Mesclar com pai.

Se você quiser modificar as políticas da organização existentes, selecione Substituir.

Em Valores da política, selecione Personalizada.

Em Tipo de política, selecione Negar para a lista de proibições ou Permitir para a lista de permissões.

Em Valores personalizados, adicione o serviço que você quer bloquear ou permitir à lista.

Por exemplo, para bloquear o Filestore, digite

file.googleapis.com.Para adicionar mais serviços, clique em Novo valor da política.

No lado direito da página, revise o resumo da política.

Para aplicar a política, clique em Salvar.

gcloud

As políticas da organização podem ser definidas com a CLI do Google Cloud. Para aplicar uma política da organização que inclua a restrição Restringir o uso do serviço de recursos, primeiro crie um arquivo YAML com a política a ser atualizada:

$ cat /tmp/policy.yaml constraint: constraints/gcp.restrictServiceUsage list_policy: denied_values: - file.googleapis.com - bigquery.googleapis.com - storage.googleapis.com

Para definir essa política em um recurso, execute o seguinte comando :

gcloud beta resource-manager org-policies set-policy \ --project='PROJECT_ID' /tmp/policy.yaml

Em que:

- PROJECT_ID é o ID do projeto do recurso ao qual você quer aplicar essa política da organização.

Para saber mais sobre o uso de restrições nas políticas da organização, consulte Usando restrições.

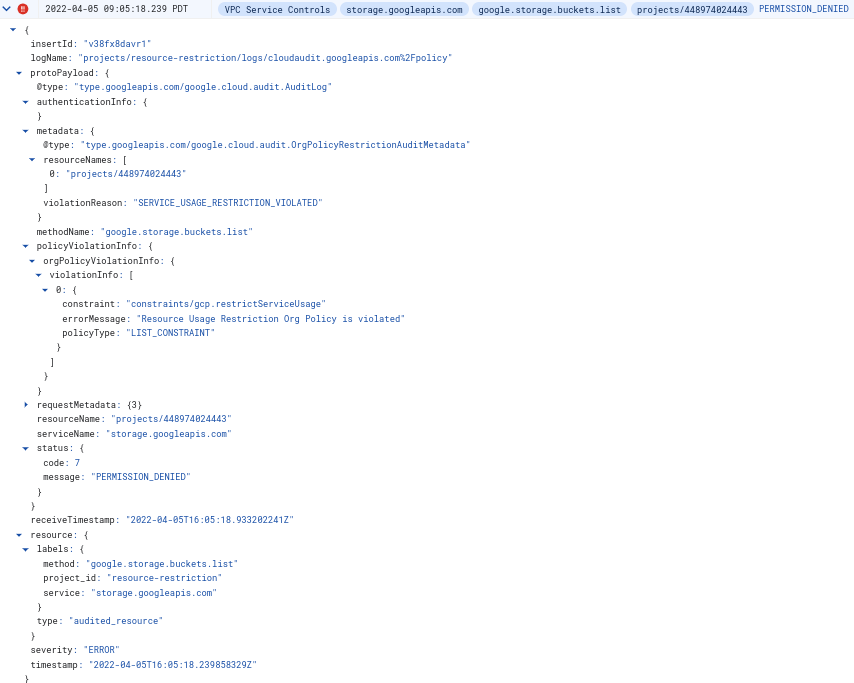

Mensagem de erro

Se você definir uma política da organização para negar o serviço A na hierarquia do recurso B, quando um cliente tentar usar o serviço A na hierarquia do recurso B, a operação falhará. Um erro é retornado descrevendo o motivo dessa falha. Além disso, uma entrada AuditLog é gerada para monitoramento, alerta ou depuração.

Exemplo de mensagem de erro

Request is disallowed by organization's constraints/gcp.restrictServiceUsage constraint for projects/policy-violation-test attempting to use service file.googleapis.com.

Exemplo de registros de auditoria do Cloud