Topik ini menjelaskan secara mendetail cara membuat tugas pemeriksaan Perlindungan Data Sensitif, dan cara menjadwalkan tugas pemeriksaan berulang dengan membuat pemicu tugas. Untuk panduan singkat tentang cara membuat pemicu tugas baru menggunakan UI Perlindungan Data Sensitif, lihat Mulai Cepat: Membuat pemicu tugas Perlindungan Data Sensitif.

Tentang tugas pemeriksaan dan pemicu tugas

Saat Perlindungan Data Sensitif melakukan pemindaian pemeriksaan untuk mengidentifikasi data sensitif, setiap pemindaian akan berjalan sebagai tugas. Sensitive Data Protection membuat dan menjalankan resource tugas setiap kali Anda memintanya untuk memeriksa Google Cloud repositori penyimpanan, termasuk bucket Cloud Storage, tabel BigQuery, jenis Datastore, dan data eksternal.

Anda menjadwalkan tugas pemindaian pemeriksaan Perlindungan Data Sensitif dengan membuat pemicu tugas. Pemicu tugas mengotomatiskan pembuatan tugas Perlindungan Data Sensitif secara berkala, dan juga dapat dijalankan sesuai permintaan.

Untuk mempelajari tugas dan pemicu tugas lebih lanjut di Perlindungan Data Sensitif, lihat halaman konsep Tugas dan pemicu tugas.

Membuat tugas inspeksi baru

Untuk membuat tugas pemeriksaan Perlindungan Data Sensitif baru:

Konsol

Di bagian Sensitive Data Protection di konsol Google Cloud, buka halaman Create job or job trigger.

Buka Membuat tugas atau pemicu tugas

Halaman Create job or job trigger berisi bagian berikut:

Pilih data input

Nama

Masukkan nama untuk tugas. Anda dapat menggunakan huruf, angka, dan tanda hubung. Memberi nama tugas bersifat opsional. Jika Anda tidak memasukkan nama, Sensitive Data Protection akan memberi tugas ID angka unik.

Lokasi

Dari menu Jenis penyimpanan, pilih jenis repositori yang menyimpan data yang ingin Anda pindai:

- Cloud Storage: Masukkan URL bucket yang ingin Anda pindai, atau pilih Sertakan/kecualikan dari menu Jenis lokasi, lalu klik Jelajahi untuk membuka bucket atau subfolder yang ingin Anda pindai. Centang kotak Pindai folder secara rekursif untuk memindai direktori yang ditentukan dan semua direktori yang ada di dalamnya. Jangan pilih opsi ini untuk hanya memindai direktori yang ditentukan dan tidak lebih dalam.

- BigQuery: Masukkan ID untuk project, set data, dan tabel yang ingin Anda pindai.

- Datastore: Masukkan ID untuk project, namespace (opsional), dan jenis yang ingin Anda pindai.

- Gabungan: Anda dapat menambahkan label wajib, label opsional, dan opsi untuk menangani data tabel. Untuk mengetahui informasi selengkapnya, lihat Jenis metadata yang dapat Anda berikan.

Pengambilan sampel

Sampling adalah salah satu opsi untuk menghemat resource jika Anda memiliki data dalam jumlah sangat besar.

Di bagian Sampling, Anda dapat memilih apakah akan memindai semua data yang dipilih atau mengambil sampel data dengan memindai persentase tertentu. Pengambilan sampel berfungsi secara berbeda bergantung pada jenis repositori penyimpanan yang Anda pindai:

- Untuk BigQuery, Anda dapat mengambil sampel subset dari total baris yang dipilih, yang sesuai dengan persentase file yang Anda tentukan untuk disertakan dalam pemindaian.

- Untuk Cloud Storage, jika ada file yang melebihi ukuran yang ditentukan di Ukuran byte maksimum untuk dipindai per file, Perlindungan Data Sensitif akan memindainya hingga ukuran file maksimum tersebut, lalu beralih ke file berikutnya.

Untuk mengaktifkan sampling, pilih salah satu opsi berikut dari menu pertama:

- Mulai pengambilan sampel dari atas: Perlindungan Data Sensitif memulai pemindaian parsial di awal data. Untuk BigQuery, tindakan ini akan memulai pemindaian di baris pertama. Untuk Cloud Storage, tindakan ini akan memulai pemindaian di awal setiap file, dan berhenti memindai setelah Sensitive Data Protection memindai hingga ukuran file maksimum yang ditentukan.

- Mulai pengambilan sampel dari permulaan acak: Perlindungan Data Sensitif memulai pemindaian parsial di lokasi acak dalam data. Untuk BigQuery, tindakan ini akan memulai pemindaian pada baris acak. Untuk Cloud Storage, setelan ini hanya berlaku untuk file yang melebihi ukuran maksimum yang ditentukan. Perlindungan Data Sensitif memindai file di bawah ukuran file maksimum secara keseluruhan, dan memindai file di atas ukuran file maksimum hingga maksimum.

Untuk melakukan pemindaian sebagian, Anda juga harus memilih persentase data yang ingin dipindai. Gunakan penggeser untuk menetapkan persentase.

Anda juga dapat mempersempit file atau data yang akan dipindai berdasarkan tanggal. Untuk mempelajari caranya, lihat Jadwal, nanti di topik ini.

Konfigurasi lanjutan

Saat membuat tugas untuk pemindaian bucket Cloud Storage atau tabel BigQuery, Anda dapat mempersempit penelusuran dengan menentukan konfigurasi lanjutan. Secara khusus, Anda dapat mengonfigurasi:

- File (khusus Cloud Storage): Jenis file yang akan dipindai, yang mencakup file teks, biner, dan gambar.

- Kolom identifikasi (khusus BigQuery): ID baris unik dalam tabel.

- Untuk Cloud Storage, jika ada file yang melebihi ukuran yang ditentukan di Ukuran byte maksimum untuk dipindai per file, Perlindungan Data Sensitif akan memindainya hingga ukuran file maksimum tersebut, lalu beralih ke file berikutnya.

Untuk mengaktifkan sampling, pilih persentase data yang ingin Anda pindai. Gunakan penggeser untuk menetapkan persentase. Kemudian, pilih salah satu opsi berikut dari menu pertama:

- Mulai pengambilan sampel dari atas: Perlindungan Data Sensitif memulai pemindaian parsial di awal data. Untuk BigQuery, tindakan ini akan memulai pemindaian di baris pertama. Untuk Cloud Storage, tindakan ini akan memulai pemindaian di awal setiap file, dan berhenti memindai setelah Perlindungan Data Sensitif memindai hingga ukuran file maksimum yang ditentukan (lihat di atas).

- Mulai pengambilan sampel dari permulaan acak: Perlindungan Data Sensitif memulai pemindaian parsial di lokasi acak dalam data. Untuk BigQuery, tindakan ini akan memulai pemindaian pada baris acak. Untuk Cloud Storage, setelan ini hanya berlaku untuk file yang melebihi ukuran maksimum yang ditentukan. Perlindungan Data Sensitif memindai file di bawah ukuran file maksimum secara keseluruhan, dan memindai file di atas ukuran file maksimum hingga maksimum.

File

Untuk file yang disimpan di Cloud Storage, Anda dapat menentukan jenis yang akan disertakan dalam pemindaian di bagian File.

Anda dapat memilih dari file biner, teks, gambar, CSV, TSV, Microsoft Word, Microsoft Excel,

Microsoft PowerPoint, PDF, dan Apache Avro. Untuk mengetahui daftar lengkap ekstensi file yang dapat dipindai Perlindungan Data Sensitif di bucket Cloud Storage, lihat FileType.

Memilih Binary akan menyebabkan Perlindungan Data Sensitif memindai jenis file yang tidak dikenal.

Kolom pengidentifikasi

Untuk tabel di BigQuery, di kolom Identifying fields, Anda dapat mengarahkan Perlindungan Data Sensitif untuk menyertakan nilai kolom kunci utama tabel dalam hasil. Dengan demikian, Anda dapat menautkan temuan kembali ke baris tabel yang berisinya.

Masukkan nama kolom yang secara unik mengidentifikasi setiap baris dalam tabel. Jika perlu, gunakan notasi titik untuk menentukan kolom bertingkat. Anda dapat menambahkan sebanyak mungkin kolom.

Anda juga harus mengaktifkan tindakan Save to BigQuery untuk mengekspor temuan ke

BigQuery. Saat temuan diekspor ke BigQuery, setiap temuan

berisi nilai masing-masing kolom identitas. Untuk informasi selengkapnya, lihat identifyingFields.

Konfigurasikan deteksi

Bagian Konfigurasikan deteksi adalah tempat Anda menentukan jenis data sensitif yang ingin Anda pindai. Menyelesaikan bagian ini bersifat opsional. Jika Anda melewati bagian ini, Sensitive Data Protection akan memindai data Anda untuk menemukan kumpulan infoType default.

Template

Anda dapat menggunakan template Perlindungan Data Sensitif secara opsional untuk menggunakan kembali informasi konfigurasi yang telah Anda tentukan sebelumnya.

Jika Anda telah membuat template yang ingin digunakan, klik di kolom Template name untuk melihat daftar template pemeriksaan yang ada. Pilih atau ketik nama template yang ingin Anda gunakan.

Untuk mengetahui informasi selengkapnya tentang cara membuat template, lihat Membuat template pemeriksaan Perlindungan Data Sensitif.

InfoType

Detektor InfoType menemukan data sensitif dari jenis tertentu. Misalnya, pendeteksi infoType bawaan US_SOCIAL_SECURITY_NUMBER Perlindungan Data Sensitif

menemukan nomor Jaminan Sosial AS. Selain detektor infoType bawaan, Anda dapat membuat detektor infoType kustom Anda sendiri.

Di bagian InfoTypes, pilih detektor infoType yang sesuai dengan jenis data yang ingin Anda pindai. Sebaiknya jangan biarkan bagian ini kosong. Tindakan tersebut akan menyebabkan Perlindungan Data Sensitif memindai data Anda dengan kumpulan infoType default, yang mungkin menyertakan infoType yang tidak Anda perlukan. Untuk mengetahui informasi selengkapnya tentang setiap detektor, lihat Referensi detektor InfoType.

Untuk informasi selengkapnya tentang cara mengelola infoTypes bawaan dan kustom di bagian ini, lihat Mengelola infoTypes melalui konsol Google Cloud.

Sekumpulan aturan inspeksi

Dengan kumpulan aturan inspeksi, Anda dapat menyesuaikan pendeteksi infoType bawaan dan kustom menggunakan aturan konteks. Dua jenis aturan inspeksi adalah:

- Aturan pengecualian, yang membantu mengecualikan temuan palsu atau yang tidak diinginkan.

- Aturan frasa pengaktif, yang membantu mendeteksi temuan tambahan.

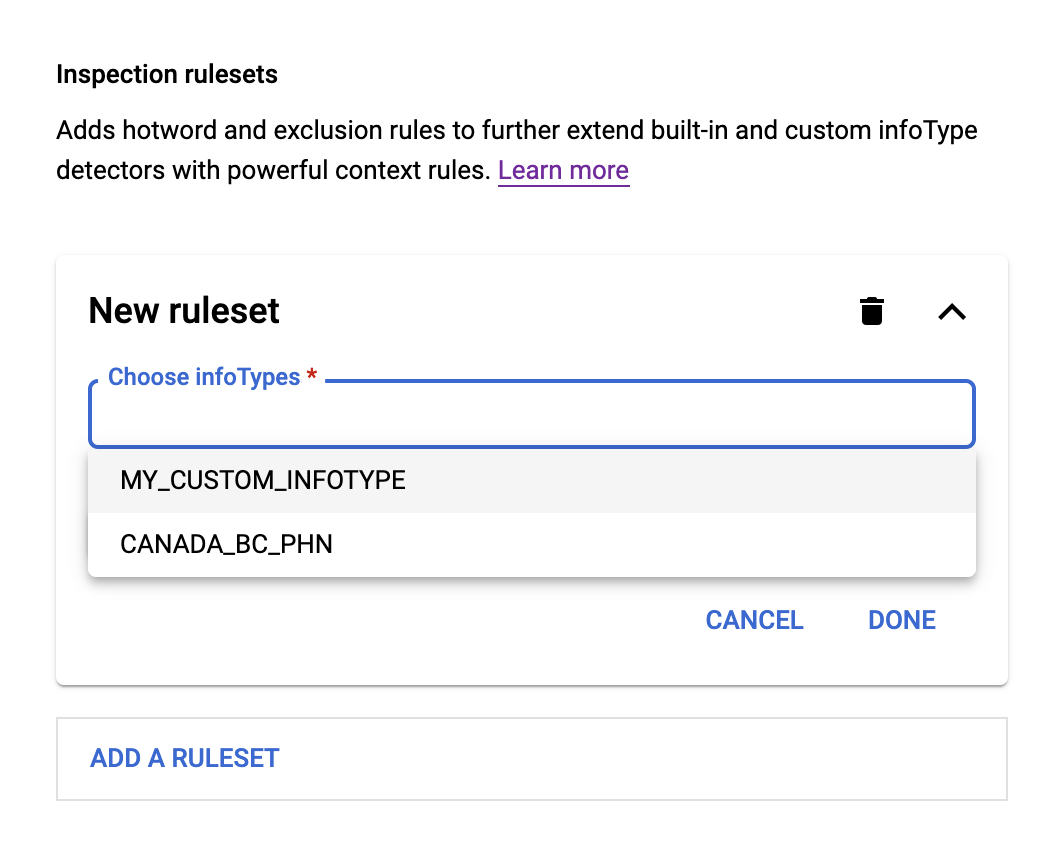

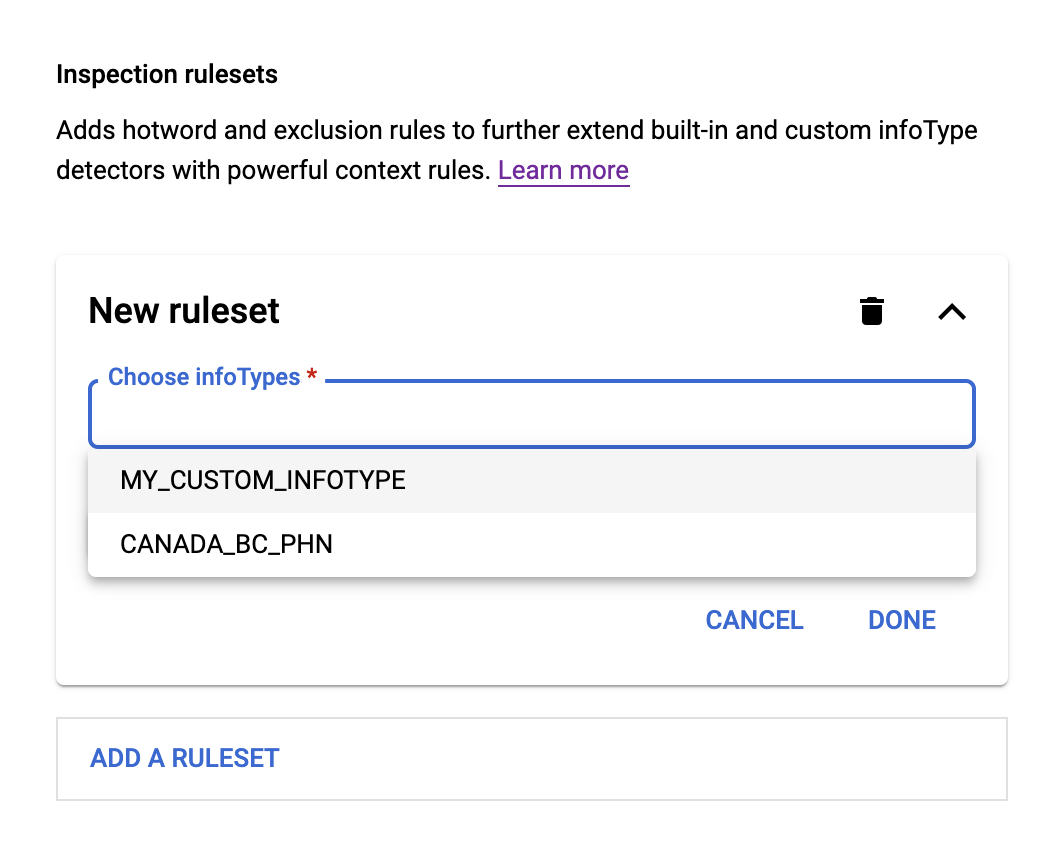

Untuk menambahkan kumpulan aturan baru, tentukan satu atau beberapa detektor infoType bawaan atau kustom di bagian InfoTypes terlebih dahulu. Ini adalah detektor infoType yang akan diubah oleh kumpulan aturan Anda. Kemudian, lakukan hal berikut:

- Klik di kolom Choose infoTypes. infoType atau infoTypes yang Anda tentukan sebelumnya akan muncul di bawah kolom dalam menu, seperti yang ditampilkan di sini:

- Pilih infoType dari menu, lalu klik Tambahkan aturan. Menu akan muncul dengan dua opsi Aturan kata cepat dan Aturan pengecualian.

Untuk aturan kata kunci panas, pilih Aturan kata kunci panas. Kemudian, lakukan hal berikut:

- Di kolom Hotword, masukkan ekspresi reguler yang harus dicari oleh Perlindungan Data Sensitif.

- Dari menu Kedekatan frasa pengaktif, pilih apakah frasa pengaktif yang Anda masukkan ditemukan sebelum atau setelah infoType yang dipilih.

- Di Jarak frasa pengaktif dari infoType, masukkan perkiraan jumlah karakter antara frasa pengaktif dan infoType yang dipilih.

- Di Penyesuaian tingkat keyakinan, pilih apakah akan menetapkan tingkat kemungkinan tetap ke kecocokan, atau meningkatkan atau menurunkan tingkat kemungkinan default sebesar jumlah tertentu.

Untuk aturan pengecualian, pilih Aturan pengecualian. Kemudian, lakukan hal berikut:

- Di kolom Exclude, masukkan ekspresi reguler (regex) yang harus dicari oleh Perlindungan Data Sensitif.

- Dari menu Jenis pencocokan, pilih salah satu dari opsi berikut:

- Kecocokan penuh: Temuan harus sama persis dengan ekspresi reguler.

- Kecocokan sebagian: Substring temuan dapat cocok dengan ekspresi reguler.

- Kecocokan terbalik: Penemuan tidak cocok dengan ekspresi reguler.

Anda dapat menambahkan aturan frasa pengaktif atau pengecualian dan kumpulan aturan tambahan untuk menyaring hasil pemindaian lebih lanjut.

Ambang batas keyakinan

Setiap kali mendeteksi potensi kecocokan untuk data sensitif, Perlindungan Data Sensitif akan menetapkan nilai kemungkinan pada skala dari "Sangat tidak mungkin" hingga "Sangat mungkin". Saat menetapkan nilai kemungkinan di sini, Anda memerintahkan Perlindungan Data Sensitif untuk hanya mencocokkan data yang sesuai dengan nilai kemungkinan tersebut atau lebih tinggi.

Nilai default "Mungkin" sudah cukup untuk sebagian besar tujuan. Jika Anda secara rutin mendapatkan pencocokan yang terlalu luas, geser penggeser ke atas. Jika Anda mendapatkan terlalu sedikit kecocokan, gerakkan penggeser ke bawah.

Setelah selesai, klik Lanjutkan.

Tambah tindakan

Pada langkah Tambahkan tindakan, pilih satu atau beberapa tindakan yang ingin dilakukan Perlindungan Data Sensitif setelah tugas selesai.

Anda dapat mengonfigurasi tindakan berikut:

Simpan ke BigQuery: Simpan hasil tugas Perlindungan Data Sensitif ke tabel BigQuery. Sebelum melihat atau menganalisis hasilnya, pastikan terlebih dahulu bahwa tugas telah selesai.

Setiap kali pemindaian berjalan, Perlindungan Data Sensitif akan menyimpan temuan pemindaian ke tabel BigQuery yang Anda tentukan. Temuan yang diekspor berisi detail tentang lokasi setiap temuan dan kemungkinan kecocokannya. Jika Anda ingin setiap penemuan menyertakan string yang cocok dengan detektor infoType, aktifkan opsi Sertakan kutipan.

Jika Anda tidak menentukan ID tabel, BigQuery akan menetapkan nama default ke tabel baru saat pemindaian pertama kali dijalankan. Jika Anda menentukan tabel yang sudah ada, Perlindungan Data Sensitif akan menambahkan temuan pemindaian ke tabel tersebut.

Jika Anda tidak menyimpan temuan ke BigQuery, hasil pemindaian hanya berisi statistik tentang jumlah dan infoType temuan.

Saat data ditulis ke tabel BigQuery, tagihan dan penggunaan kuota akan diterapkan ke project yang berisi tabel tujuan.

Publikasikan ke Pub/Sub: Publikasikan notifikasi yang berisi nama tugas Sensitive Data Protection sebagai atribut ke saluran Pub/Sub. Anda dapat menentukan satu atau beberapa topik untuk mengirim pesan notifikasi. Pastikan akun layanan Perlindungan Data Sensitif yang menjalankan tugas pemindaian memiliki akses publikasi pada topik.

Publikasikan ke Security Command Center: Memublikasikan ringkasan hasil tugas ke Security Command Center. Untuk informasi selengkapnya, lihat Mengirim hasil pemindaian Perlindungan Data Sensitif ke Security Command Center.

Publikasikan ke Dataplex: Kirim hasil tugas ke Dataplex,layanan pengelolaan metadata Google Cloud.

Beri tahu melalui email: Mengirim email saat tugas selesai. Email akan dikirim ke pemilik project IAM dan Kontak Penting teknis.

Publikasikan ke Cloud Monitoring: Kirim hasil inspeksi ke Cloud Monitoring di Google Cloud Observability.

Membuat salinan yang dide-identifikasi: De-identifikasi temuan apa pun dalam data yang diperiksa, dan tulis konten yang dide-identifikasi ke file baru. Kemudian, Anda dapat menggunakan salinan yang dideidentifikasi dalam proses bisnis, sebagai pengganti data yang berisi informasi sensitif. Untuk informasi selengkapnya, lihat Membuat salinan data Cloud Storage yang telah dide-identifikasi menggunakan Perlindungan Data Sensitif di konsol Google Cloud.

Untuk mengetahui informasi selengkapnya, lihat Tindakan.

Setelah selesai memilih tindakan, klik Lanjutkan.

Ulasan

Bagian Tinjau berisi ringkasan berformat JSON dari setelan tugas yang baru saja Anda tentukan.

Klik Buat untuk membuat tugas (jika Anda tidak menentukan jadwal) dan untuk menjalankan tugas satu kali. Halaman informasi tugas akan muncul, yang berisi status dan informasi lainnya. Jika tugas sedang berjalan, Anda dapat mengklik tombol Cancel untuk menghentikannya. Anda juga dapat menghapus tugas dengan mengklik Hapus.

Untuk kembali ke halaman utama Perlindungan Data Sensitif, klik panah Kembali di konsol Google Cloud.

C#

Untuk mempelajari cara menginstal dan menggunakan library klien untuk Perlindungan Data Sensitif, lihat library klien Perlindungan Data Sensitif.

Untuk melakukan autentikasi ke Perlindungan Data Sensitif, siapkan Kredensial Default Aplikasi. Untuk mengetahui informasi selengkapnya, baca Menyiapkan autentikasi untuk lingkungan pengembangan lokal.

Go

Untuk mempelajari cara menginstal dan menggunakan library klien untuk Perlindungan Data Sensitif, lihat library klien Perlindungan Data Sensitif.

Untuk melakukan autentikasi ke Perlindungan Data Sensitif, siapkan Kredensial Default Aplikasi. Untuk mengetahui informasi selengkapnya, baca Menyiapkan autentikasi untuk lingkungan pengembangan lokal.

Java

Untuk mempelajari cara menginstal dan menggunakan library klien untuk Perlindungan Data Sensitif, lihat library klien Perlindungan Data Sensitif.

Untuk melakukan autentikasi ke Perlindungan Data Sensitif, siapkan Kredensial Default Aplikasi. Untuk mengetahui informasi selengkapnya, baca Menyiapkan autentikasi untuk lingkungan pengembangan lokal.

Node.js

Untuk mempelajari cara menginstal dan menggunakan library klien untuk Perlindungan Data Sensitif, lihat library klien Perlindungan Data Sensitif.

Untuk melakukan autentikasi ke Perlindungan Data Sensitif, siapkan Kredensial Default Aplikasi. Untuk mengetahui informasi selengkapnya, baca Menyiapkan autentikasi untuk lingkungan pengembangan lokal.

PHP

Untuk mempelajari cara menginstal dan menggunakan library klien untuk Perlindungan Data Sensitif, lihat library klien Perlindungan Data Sensitif.

Untuk melakukan autentikasi ke Perlindungan Data Sensitif, siapkan Kredensial Default Aplikasi. Untuk mengetahui informasi selengkapnya, baca Menyiapkan autentikasi untuk lingkungan pengembangan lokal.

Python

Untuk mempelajari cara menginstal dan menggunakan library klien untuk Perlindungan Data Sensitif, lihat library klien Perlindungan Data Sensitif.

Untuk melakukan autentikasi ke Perlindungan Data Sensitif, siapkan Kredensial Default Aplikasi. Untuk mengetahui informasi selengkapnya, baca Menyiapkan autentikasi untuk lingkungan pengembangan lokal.

REST

Tugas direpresentasikan di DLP API oleh resource

DlpJobs. Anda dapat membuat tugas baru menggunakan metode

projects.dlpJobs.create

resource DlpJob.

Contoh JSON ini dapat dikirim dalam permintaan POST ke endpoint REST Perlindungan Data Sensitif yang ditentukan. Contoh JSON ini menunjukkan cara membuat tugas di Perlindungan Data Sensitif. Tugas ini adalah pemindaian pemeriksaan Datastore.

Untuk mencobanya dengan cepat, Anda dapat menggunakan API Explorer yang disematkan di bawah. Perlu diingat bahwa permintaan yang berhasil, bahkan yang dibuat di API Explorer, akan membuat tugas. Untuk informasi umum tentang penggunaan JSON untuk mengirim permintaan ke DLP API, lihat panduan memulai JSON.

Input JSON:

{

"inspectJob": {

"storageConfig": {

"bigQueryOptions": {

"tableReference": {

"projectId": "bigquery-public-data",

"datasetId": "san_francisco_sfpd_incidents",

"tableId": "sfpd_incidents"

}

},

"timespanConfig": {

"startTime": "2020-01-01T00:00:01Z",

"endTime": "2020-01-31T23:59:59Z",

"timestampField": {

"name": "timestamp"

}

}

},

"inspectConfig": {

"infoTypes": [

{

"name": "PERSON_NAME"

},

{

"name": "STREET_ADDRESS"

}

],

"excludeInfoTypes": false,

"includeQuote": true,

"minLikelihood": "LIKELY"

},

"actions": [

{

"saveFindings": {

"outputConfig": {

"table": {

"projectId": "[PROJECT-ID]",

"datasetId": "[DATASET-ID]"

}

}

}

}

]

}

}

Output JSON:

Output berikut menunjukkan bahwa tugas berhasil dibuat.

{

"name": "projects/[PROJECT-ID]/dlpJobs/[JOB-ID]",

"type": "INSPECT_JOB",

"state": "PENDING",

"inspectDetails": {

"requestedOptions": {

"snapshotInspectTemplate": {},

"jobConfig": {

"storageConfig": {

"bigQueryOptions": {

"tableReference": {

"projectId": "bigquery-public-data",

"datasetId": "san_francisco_sfpd_incidents",

"tableId": "sfpd_incidents"

}

},

"timespanConfig": {

"startTime": "2020-01-01T00:00:01Z",

"endTime": "2020-01-31T23:59:59Z",

"timestampField": {

"name": "timestamp"

}

}

},

"inspectConfig": {

"infoTypes": [

{

"name": "PERSON_NAME"

},

{

"name": "STREET_ADDRESS"

}

],

"minLikelihood": "LIKELY",

"limits": {},

"includeQuote": true

},

"actions": [

{

"saveFindings": {

"outputConfig": {

"table": {

"projectId": "[PROJECT-ID]",

"datasetId": "[DATASET-ID]",

"tableId": "[TABLE-ID]"

}

}

}

}

]

}

},

"result": {}

},

"createTime": "2020-07-10T07:26:33.643Z"

}

Membuat pemicu tugas baru

Untuk membuat pemicu tugas Sensitive Data Protection baru:

Konsol

Di bagian Sensitive Data Protection di konsol Google Cloud, buka halaman Create job or job trigger.

Buka Membuat tugas atau pemicu tugas

Halaman Create job or job trigger berisi bagian berikut:

Pilih data input

Nama

Masukkan nama untuk pemicu tugas. Anda dapat menggunakan huruf, angka, dan tanda hubung. Memberi nama pemicu tugas bersifat opsional. Jika Anda tidak memasukkan nama, Sensitive Data Protection akan memberikan ID angka unik ke pemicu tugas.

Lokasi

Dari menu Jenis penyimpanan, pilih jenis repositori yang menyimpan data yang ingin Anda pindai:

- Cloud Storage: Masukkan URL bucket yang ingin Anda pindai, atau pilih Sertakan/kecualikan dari menu Jenis lokasi, lalu klik Jelajahi untuk membuka bucket atau subfolder yang ingin Anda pindai. Centang kotak Pindai folder secara rekursif untuk memindai direktori yang ditentukan dan semua direktori yang ada di dalamnya. Jangan pilih opsi ini untuk hanya memindai direktori yang ditentukan dan tidak lebih dalam.

- BigQuery: Masukkan ID untuk project, set data, dan tabel yang ingin Anda pindai.

- Datastore: Masukkan ID untuk project, namespace (opsional), dan jenis yang ingin Anda pindai.

Pengambilan sampel

Sampling adalah salah satu opsi untuk menghemat resource jika Anda memiliki data dalam jumlah sangat besar.

Di bagian Sampling, Anda dapat memilih apakah akan memindai semua data yang dipilih atau mengambil sampel data dengan memindai persentase tertentu. Pengambilan sampel berfungsi secara berbeda bergantung pada jenis repositori penyimpanan yang Anda pindai:

- Untuk BigQuery, Anda dapat mengambil sampel subset dari total baris yang dipilih, yang sesuai dengan persentase file yang Anda tentukan untuk disertakan dalam pemindaian.

- Untuk Cloud Storage, jika ada file yang melebihi ukuran yang ditentukan di Ukuran byte maksimum untuk dipindai per file, Perlindungan Data Sensitif akan memindainya hingga ukuran file maksimum tersebut, lalu beralih ke file berikutnya.

Untuk mengaktifkan sampling, pilih salah satu opsi berikut dari menu pertama:

- Mulai pengambilan sampel dari atas: Perlindungan Data Sensitif memulai pemindaian parsial di awal data. Untuk BigQuery, tindakan ini akan memulai pemindaian di baris pertama. Untuk Cloud Storage, tindakan ini akan memulai pemindaian di awal setiap file, dan berhenti memindai setelah Perlindungan Data Sensitif memindai hingga ukuran file maksimum yang ditentukan (lihat di atas).

- Mulai pengambilan sampel dari permulaan acak: Perlindungan Data Sensitif memulai pemindaian parsial di lokasi acak dalam data. Untuk BigQuery, tindakan ini akan memulai pemindaian pada baris acak. Untuk Cloud Storage, setelan ini hanya berlaku untuk file yang melebihi ukuran maksimum yang ditentukan. Perlindungan Data Sensitif memindai file di bawah ukuran file maksimum secara keseluruhan, dan memindai file di atas ukuran file maksimum hingga maksimum.

Untuk melakukan pemindaian sebagian, Anda juga harus memilih persentase data yang ingin dipindai. Gunakan penggeser untuk menetapkan persentase.

Konfigurasi lanjutan

Saat membuat pemicu tugas untuk pemindaian bucket Cloud Storage atau tabel BigQuery, Anda dapat mempersempit penelusuran dengan menentukan konfigurasi lanjutan. Secara khusus, Anda dapat mengonfigurasi:

- File (khusus Cloud Storage): Jenis file yang akan dipindai, yang mencakup file teks, biner, dan gambar.

- Kolom identifikasi (khusus BigQuery): ID baris unik dalam tabel.

- Untuk Cloud Storage, jika ada file yang melebihi ukuran yang ditentukan di Ukuran byte maksimum untuk dipindai per file, Perlindungan Data Sensitif akan memindainya hingga ukuran file maksimum tersebut, lalu beralih ke file berikutnya.

Untuk mengaktifkan sampling, pilih persentase data yang ingin Anda pindai. Gunakan penggeser untuk menetapkan persentase. Kemudian, pilih salah satu opsi berikut dari menu pertama:

- Mulai pengambilan sampel dari atas: Perlindungan Data Sensitif memulai pemindaian parsial di awal data. Untuk BigQuery, tindakan ini akan memulai pemindaian di baris pertama. Untuk Cloud Storage, tindakan ini akan memulai pemindaian di awal setiap file, dan berhenti memindai setelah Perlindungan Data Sensitif memindai hingga ukuran file maksimum yang ditentukan (lihat di atas).

- Mulai pengambilan sampel dari permulaan acak: Perlindungan Data Sensitif memulai pemindaian parsial di lokasi acak dalam data. Untuk BigQuery, tindakan ini akan memulai pemindaian pada baris acak. Untuk Cloud Storage, setelan ini hanya berlaku untuk file yang melebihi ukuran maksimum yang ditentukan. Perlindungan Data Sensitif memindai file di bawah ukuran file maksimum secara keseluruhan, dan memindai file di atas ukuran file maksimum hingga maksimum.

File

Untuk file yang disimpan di Cloud Storage, Anda dapat menentukan jenis yang akan disertakan dalam pemindaian di bagian File.

Anda dapat memilih dari file biner, teks, gambar, Microsoft Word, Microsoft Excel,

Microsoft PowerPoint, PDF, dan Apache Avro. Untuk mengetahui daftar lengkap ekstensi file yang dapat dipindai oleh Perlindungan Data Sensitif di bucket Cloud Storage, lihat FileType.

Memilih Binary akan menyebabkan Perlindungan Data Sensitif memindai jenis file yang tidak dikenal.

Kolom pengidentifikasi

Untuk tabel di BigQuery, di kolom Identifying fields, Anda dapat mengarahkan Perlindungan Data Sensitif untuk menyertakan nilai kolom kunci utama tabel dalam hasil. Dengan demikian, Anda dapat menautkan temuan kembali ke baris tabel yang berisinya.

Masukkan nama kolom yang secara unik mengidentifikasi setiap baris dalam tabel. Jika perlu, gunakan notasi titik untuk menentukan kolom bertingkat. Anda dapat menambahkan sebanyak mungkin kolom.

Anda juga harus mengaktifkan tindakan Save to BigQuery untuk mengekspor temuan ke

BigQuery. Saat temuan diekspor ke BigQuery, setiap temuan

berisi nilai masing-masing kolom identitas. Untuk informasi selengkapnya, lihat identifyingFields.

Konfigurasikan deteksi

Bagian Konfigurasikan deteksi adalah tempat Anda menentukan jenis data sensitif yang ingin Anda pindai. Menyelesaikan bagian ini bersifat opsional. Jika Anda melewati bagian ini, Sensitive Data Protection akan memindai data Anda untuk menemukan kumpulan infoTypes default.

Template

Anda dapat menggunakan template Perlindungan Data Sensitif secara opsional untuk menggunakan kembali informasi konfigurasi yang telah Anda tentukan sebelumnya.

Jika Anda telah membuat template yang ingin digunakan, klik di kolom Template name untuk melihat daftar template pemeriksaan yang ada. Pilih atau ketik nama template yang ingin Anda gunakan.

Untuk mengetahui informasi selengkapnya tentang cara membuat template, lihat Membuat template pemeriksaan Perlindungan Data Sensitif.

InfoType

Pendeteksi InfoType menemukan data sensitif dari jenis tertentu. Misalnya, pendeteksi infoType bawaan US_SOCIAL_SECURITY_NUMBER Perlindungan Data Sensitif

menemukan nomor Jaminan Sosial AS. Selain detektor infoType bawaan, Anda dapat membuat detektor infoType kustom Anda sendiri.

Di bagian InfoTypes, pilih detektor infoType yang sesuai dengan jenis data yang ingin Anda pindai. Anda juga dapat mengosongkan kolom ini untuk memindai semua infoTypes default. Informasi selengkapnya tentang setiap detektor diberikan dalam Referensi detektor InfoType.

Anda juga dapat menambahkan pendeteksi infoType kustom di bagian InfoType kustom, dan menyesuaikan pendeteksi infoType bawaan dan kustom di bagian Kumpulan aturan pemeriksaan.

infoType kustom

Sekumpulan aturan inspeksi

Dengan kumpulan aturan inspeksi, Anda dapat menyesuaikan pendeteksi infoType bawaan dan kustom menggunakan aturan konteks. Dua jenis aturan inspeksi adalah:

- Aturan pengecualian, yang membantu mengecualikan temuan palsu atau yang tidak diinginkan.

- Aturan frasa pengaktif, yang membantu mendeteksi temuan tambahan.

Untuk menambahkan kumpulan aturan baru, tentukan satu atau beberapa detektor infoType bawaan atau kustom di bagian InfoTypes terlebih dahulu. Ini adalah detektor infoType yang akan diubah oleh kumpulan aturan Anda. Kemudian, lakukan hal berikut:

- Klik di kolom Choose infoTypes. infoType atau infoTypes yang Anda tentukan sebelumnya akan muncul di bawah kolom dalam menu, seperti yang ditampilkan di sini:

- Pilih infoType dari menu, lalu klik Tambahkan aturan. Menu akan muncul dengan dua opsi Aturan kata cepat dan Aturan pengecualian.

Untuk aturan kata kunci panas, pilih Aturan kata kunci panas. Kemudian, lakukan hal berikut:

- Di kolom Hotword, masukkan ekspresi reguler yang harus dicari oleh Perlindungan Data Sensitif.

- Dari menu Kedekatan frasa pengaktif, pilih apakah frasa pengaktif yang Anda masukkan ditemukan sebelum atau setelah infoType yang dipilih.

- Di Jarak frasa pengaktif dari infoType, masukkan perkiraan jumlah karakter antara frasa pengaktif dan infoType yang dipilih.

- Di Penyesuaian tingkat keyakinan, pilih apakah akan menetapkan tingkat kemungkinan tetap ke kecocokan, atau meningkatkan atau menurunkan tingkat kemungkinan default sebesar jumlah tertentu.

Untuk aturan pengecualian, pilih Aturan pengecualian. Kemudian, lakukan hal berikut:

- Di kolom Exclude, masukkan ekspresi reguler (regex) yang harus dicari oleh Perlindungan Data Sensitif.

- Dari menu Jenis pencocokan, pilih salah satu dari opsi berikut:

- Kecocokan penuh: Temuan harus sama persis dengan ekspresi reguler.

- Kecocokan sebagian: Substring temuan dapat cocok dengan ekspresi reguler.

- Kecocokan terbalik: Penemuan tidak cocok dengan ekspresi reguler.

Anda dapat menambahkan aturan frasa pengaktif atau pengecualian dan kumpulan aturan tambahan untuk menyaring hasil pemindaian lebih lanjut.

Ambang batas keyakinan

Setiap kali mendeteksi potensi kecocokan untuk data sensitif, Perlindungan Data Sensitif akan menetapkan nilai kemungkinan pada skala dari "Sangat tidak mungkin" hingga "Sangat mungkin". Saat menetapkan nilai kemungkinan di sini, Anda memerintahkan Perlindungan Data Sensitif untuk hanya mencocokkan data yang sesuai dengan nilai kemungkinan tersebut atau lebih tinggi.

Nilai default "Mungkin" sudah cukup untuk sebagian besar tujuan. Jika Anda secara rutin mendapatkan pencocokan yang terlalu luas, geser penggeser ke atas. Jika Anda mendapatkan terlalu sedikit kecocokan, gerakkan penggeser ke bawah.

Setelah selesai, klik Lanjutkan.

Tambah tindakan

Pada langkah Tambahkan tindakan, pilih satu atau beberapa tindakan yang ingin dilakukan Perlindungan Data Sensitif setelah tugas selesai.

Anda dapat mengonfigurasi tindakan berikut:

Simpan ke BigQuery: Simpan hasil tugas Perlindungan Data Sensitif ke tabel BigQuery. Sebelum melihat atau menganalisis hasilnya, pastikan terlebih dahulu bahwa tugas telah selesai.

Setiap kali pemindaian berjalan, Perlindungan Data Sensitif akan menyimpan temuan pemindaian ke tabel BigQuery yang Anda tentukan. Temuan yang diekspor berisi detail tentang lokasi setiap temuan dan kemungkinan kecocokannya. Jika Anda ingin setiap penemuan menyertakan string yang cocok dengan detektor infoType, aktifkan opsi Sertakan kutipan.

Jika Anda tidak menentukan ID tabel, BigQuery akan menetapkan nama default ke tabel baru saat pemindaian pertama kali dijalankan. Jika Anda menentukan tabel yang sudah ada, Perlindungan Data Sensitif akan menambahkan temuan pemindaian ke tabel tersebut.

Jika Anda tidak menyimpan temuan ke BigQuery, hasil pemindaian hanya berisi statistik tentang jumlah dan infoType temuan.

Saat data ditulis ke tabel BigQuery, tagihan dan penggunaan kuota akan diterapkan ke project yang berisi tabel tujuan.

Publikasikan ke Pub/Sub: Publikasikan notifikasi yang berisi nama tugas Sensitive Data Protection sebagai atribut ke saluran Pub/Sub. Anda dapat menentukan satu atau beberapa topik untuk mengirim pesan notifikasi. Pastikan akun layanan Perlindungan Data Sensitif yang menjalankan tugas pemindaian memiliki akses publikasi pada topik.

Publikasikan ke Security Command Center: Memublikasikan ringkasan hasil tugas ke Security Command Center. Untuk informasi selengkapnya, lihat Mengirim hasil pemindaian Perlindungan Data Sensitif ke Security Command Center.

Publikasikan ke Dataplex: Kirim hasil tugas ke Dataplex,layanan pengelolaan metadata Google Cloud.

Beri tahu melalui email: Mengirim email saat tugas selesai. Email akan dikirim ke pemilik project IAM dan Kontak Penting teknis.

Publikasikan ke Cloud Monitoring: Kirim hasil inspeksi ke Cloud Monitoring di Google Cloud Observability.

Membuat salinan yang dide-identifikasi: De-identifikasi temuan apa pun dalam data yang diperiksa, dan tulis konten yang dide-identifikasi ke file baru. Kemudian, Anda dapat menggunakan salinan yang dideidentifikasi dalam proses bisnis, sebagai pengganti data yang berisi informasi sensitif. Untuk informasi selengkapnya, lihat Membuat salinan data Cloud Storage yang telah dide-identifikasi menggunakan Perlindungan Data Sensitif di konsol Google Cloud.

Untuk mengetahui informasi selengkapnya, lihat Tindakan.

Setelah selesai memilih tindakan, klik Lanjutkan.

Jadwal

Di bagian Schedule, Anda dapat melakukan dua hal:

- Tentukan rentang waktu: Opsi ini membatasi file atau baris yang akan dipindai berdasarkan tanggal. Klik Waktu mulai untuk menentukan stempel waktu file paling awal yang akan disertakan. Biarkan nilai ini kosong untuk menentukan semua file. Klik End time untuk menentukan stempel waktu file terbaru yang akan disertakan. Kosongkan nilai ini untuk menentukan bahwa tidak ada batas stempel waktu atas.

Create a trigger to run the job on a periodic schedule: Opsi ini mengubah tugas menjadi pemicu tugas yang berjalan sesuai jadwal berkala. Jika tidak menentukan jadwal, Anda akan membuat satu tugas yang langsung dimulai dan berjalan sekali. Untuk membuat pemicu tugas yang berjalan secara rutin, Anda harus menetapkan opsi ini.

Nilai default juga merupakan nilai minimum: 24 jam. Nilai maksimumnya adalah 60 hari.

Jika Anda ingin Perlindungan Data Sensitif hanya memindai file atau baris baru, pilih Batasi pemindaian hanya untuk konten baru. Untuk pemeriksaan BigQuery, hanya baris yang sudah ada setidaknya tiga jam yang disertakan dalam pemindaian. Lihat masalah umum terkait operasi ini.

Ulasan

Bagian Tinjau berisi ringkasan berformat JSON dari setelan tugas yang baru saja Anda tentukan.

Klik Buat untuk membuat pemicu tugas (jika Anda menentukan jadwal). Halaman informasi pemicu tugas akan muncul, yang berisi status dan informasi lainnya. Jika tugas sedang berjalan, Anda dapat mengklik tombol Cancel untuk menghentikannya. Anda juga dapat menghapus pemicu tugas dengan mengklik Hapus.

Untuk kembali ke halaman utama Perlindungan Data Sensitif, klik panah Kembali di konsol Google Cloud.

C#

Untuk mempelajari cara menginstal dan menggunakan library klien untuk Perlindungan Data Sensitif, lihat library klien Perlindungan Data Sensitif.

Untuk melakukan autentikasi ke Perlindungan Data Sensitif, siapkan Kredensial Default Aplikasi. Untuk mengetahui informasi selengkapnya, baca Menyiapkan autentikasi untuk lingkungan pengembangan lokal.

Go

Untuk mempelajari cara menginstal dan menggunakan library klien untuk Perlindungan Data Sensitif, lihat library klien Perlindungan Data Sensitif.

Untuk melakukan autentikasi ke Perlindungan Data Sensitif, siapkan Kredensial Default Aplikasi. Untuk mengetahui informasi selengkapnya, baca Menyiapkan autentikasi untuk lingkungan pengembangan lokal.

Java

Untuk mempelajari cara menginstal dan menggunakan library klien untuk Perlindungan Data Sensitif, lihat library klien Perlindungan Data Sensitif.

Untuk melakukan autentikasi ke Perlindungan Data Sensitif, siapkan Kredensial Default Aplikasi. Untuk mengetahui informasi selengkapnya, baca Menyiapkan autentikasi untuk lingkungan pengembangan lokal.

Node.js

Untuk mempelajari cara menginstal dan menggunakan library klien untuk Perlindungan Data Sensitif, lihat library klien Perlindungan Data Sensitif.

Untuk melakukan autentikasi ke Perlindungan Data Sensitif, siapkan Kredensial Default Aplikasi. Untuk mengetahui informasi selengkapnya, baca Menyiapkan autentikasi untuk lingkungan pengembangan lokal.

PHP

Untuk mempelajari cara menginstal dan menggunakan library klien untuk Perlindungan Data Sensitif, lihat library klien Perlindungan Data Sensitif.

Untuk melakukan autentikasi ke Perlindungan Data Sensitif, siapkan Kredensial Default Aplikasi. Untuk mengetahui informasi selengkapnya, baca Menyiapkan autentikasi untuk lingkungan pengembangan lokal.

Python

Untuk mempelajari cara menginstal dan menggunakan library klien untuk Perlindungan Data Sensitif, lihat library klien Perlindungan Data Sensitif.

Untuk melakukan autentikasi ke Perlindungan Data Sensitif, siapkan Kredensial Default Aplikasi. Untuk mengetahui informasi selengkapnya, baca Menyiapkan autentikasi untuk lingkungan pengembangan lokal.

REST

Pemicu tugas direpresentasikan di DLP API oleh resource

JobTrigger. Anda dapat membuat pemicu tugas baru menggunakan metode

projects.jobTriggers.create

resource JobTrigger.

Contoh JSON ini dapat dikirim dalam permintaan POST ke endpoint REST Perlindungan Data Sensitif yang ditentukan. Contoh JSON ini menunjukkan cara membuat pemicu tugas di Perlindungan Data Sensitif. Tugas yang akan dimulai oleh pemicu ini adalah pemindaian pemeriksaan Datastore. Pemicu tugas yang dibuat berjalan setiap 86.400 detik (atau 24 jam).

Untuk mencobanya dengan cepat, Anda dapat menggunakan API Explorer yang disematkan di bawah. Perhatikan bahwa permintaan yang berhasil, bahkan yang dibuat di API Explorer, akan membuat pemicu tugas terjadwal baru. Untuk informasi umum tentang penggunaan JSON untuk mengirim permintaan ke DLP API, lihat panduan memulai JSON.

Input JSON:

{

"jobTrigger":{

"displayName":"JobTrigger1",

"description":"Starts an inspection of a Datastore kind",

"triggers":[

{

"schedule":{

"recurrencePeriodDuration":"86400s"

}

}

],

"status":"HEALTHY",

"inspectJob":{

"storageConfig":{

"datastoreOptions":{

"kind":{

"name":"Example-Kind"

},

"partitionId":{

"projectId":"[PROJECT_ID]",

"namespaceId":"[NAMESPACE_ID]"

}

}

},

"inspectConfig":{

"infoTypes":[

{

"name":"PHONE_NUMBER"

}

],

"excludeInfoTypes":false,

"includeQuote":true,

"minLikelihood":"LIKELY"

},

"actions":[

{

"saveFindings":{

"outputConfig":{

"table":{

"projectId":"[PROJECT_ID]",

"datasetId":"[BIGQUERY_DATASET_NAME]",

"tableId":"[BIGQUERY_TABLE_NAME]"

}

}

}

}

]

}

}

}

Output JSON:

Output berikut menunjukkan bahwa pemicu tugas berhasil dibuat.

{

"name":"projects/[PROJECT_ID]/jobTriggers/[JOB_TRIGGER_NAME]",

"displayName":"JobTrigger1",

"description":"Starts an inspection of a Datastore kind",

"inspectJob":{

"storageConfig":{

"datastoreOptions":{

"partitionId":{

"projectId":"[PROJECT_ID]",

"namespaceId":"[NAMESPACE_ID]"

},

"kind":{

"name":"Example-Kind"

}

}

},

"inspectConfig":{

"infoTypes":[

{

"name":"PHONE_NUMBER"

}

],

"minLikelihood":"LIKELY",

"limits":{

},

"includeQuote":true

},

"actions":[

{

"saveFindings":{

"outputConfig":{

"table":{

"projectId":"[PROJECT_ID]",

"datasetId":"[BIGQUERY_DATASET_NAME]",

"tableId":"[BIGQUERY_TABLE_NAME]"

}

}

}

}

]

},

"triggers":[

{

"schedule":{

"recurrencePeriodDuration":"86400s"

}

}

],

"createTime":"2018-11-30T01:52:41.171857Z",

"updateTime":"2018-11-30T01:52:41.171857Z",

"status":"HEALTHY"

}

Mencantumkan semua tugas

Untuk mencantumkan semua tugas untuk project saat ini:

Konsol

Di konsol Google Cloud, buka halaman Sensitive Data Protection.

Klik tab Pemeriksaan, lalu klik subtab Periksa tugas.

Konsol menampilkan daftar semua tugas untuk project saat ini, termasuk ID tugas, status, waktu pembuatan, dan waktu berakhir. Anda bisa mendapatkan informasi selengkapnya tentang tugas apa pun—termasuk ringkasan hasilnya— dengan mengklik ID-nya.

C#

Untuk mempelajari cara menginstal dan menggunakan library klien untuk Perlindungan Data Sensitif, lihat library klien Perlindungan Data Sensitif.

Untuk melakukan autentikasi ke Perlindungan Data Sensitif, siapkan Kredensial Default Aplikasi. Untuk mengetahui informasi selengkapnya, baca Menyiapkan autentikasi untuk lingkungan pengembangan lokal.

Go

Untuk mempelajari cara menginstal dan menggunakan library klien untuk Perlindungan Data Sensitif, lihat library klien Perlindungan Data Sensitif.

Untuk melakukan autentikasi ke Perlindungan Data Sensitif, siapkan Kredensial Default Aplikasi. Untuk mengetahui informasi selengkapnya, baca Menyiapkan autentikasi untuk lingkungan pengembangan lokal.

Java

Untuk mempelajari cara menginstal dan menggunakan library klien untuk Perlindungan Data Sensitif, lihat library klien Perlindungan Data Sensitif.

Untuk melakukan autentikasi ke Perlindungan Data Sensitif, siapkan Kredensial Default Aplikasi. Untuk mengetahui informasi selengkapnya, baca Menyiapkan autentikasi untuk lingkungan pengembangan lokal.

Node.js

Untuk mempelajari cara menginstal dan menggunakan library klien untuk Perlindungan Data Sensitif, lihat library klien Perlindungan Data Sensitif.

Untuk melakukan autentikasi ke Perlindungan Data Sensitif, siapkan Kredensial Default Aplikasi. Untuk mengetahui informasi selengkapnya, baca Menyiapkan autentikasi untuk lingkungan pengembangan lokal.

PHP

Untuk mempelajari cara menginstal dan menggunakan library klien untuk Perlindungan Data Sensitif, lihat library klien Perlindungan Data Sensitif.

Untuk melakukan autentikasi ke Perlindungan Data Sensitif, siapkan Kredensial Default Aplikasi. Untuk mengetahui informasi selengkapnya, baca Menyiapkan autentikasi untuk lingkungan pengembangan lokal.

Python

Untuk mempelajari cara menginstal dan menggunakan library klien untuk Perlindungan Data Sensitif, lihat library klien Perlindungan Data Sensitif.

Untuk melakukan autentikasi ke Perlindungan Data Sensitif, siapkan Kredensial Default Aplikasi. Untuk mengetahui informasi selengkapnya, baca Menyiapkan autentikasi untuk lingkungan pengembangan lokal.

REST

Resource DlpJob memiliki metode

projects.dlpJobs.list, yang dapat Anda gunakan untuk mencantumkan semua tugas.

Untuk mencantumkan semua tugas yang saat ini ditentukan dalam project Anda, kirim permintaan GET ke endpoint dlpJobs, seperti yang ditunjukkan di sini:

URL:

GET https://dlp.googleapis.com/v2/projects/[PROJECT-ID]/dlpJobs?key={YOUR_API_KEY}

Output JSON berikut mencantumkan salah satu tugas yang ditampilkan. Perhatikan bahwa

struktur tugas mencerminkan struktur

resource DlpJob.

Output JSON:

{

"jobs":[

{

"name":"projects/[PROJECT-ID]/dlpJobs/i-5270277269264714623",

"type":"INSPECT_JOB",

"state":"DONE",

"inspectDetails":{

"requestedOptions":{

"snapshotInspectTemplate":{

},

"jobConfig":{

"storageConfig":{

"cloudStorageOptions":{

"fileSet":{

"url":"[CLOUD-STORAGE-URL]"

},

"fileTypes":[

"FILE_TYPE_UNSPECIFIED"

],

"filesLimitPercent":100

},

"timespanConfig":{

"startTime":"2019-09-08T22:43:16.623Z",

"enableAutoPopulationOfTimespanConfig":true

}

},

"inspectConfig":{

"infoTypes":[

{

"name":"US_SOCIAL_SECURITY_NUMBER"

},

{

"name":"CANADA_SOCIAL_INSURANCE_NUMBER"

}

],

"minLikelihood":"LIKELY",

"limits":{

},

"includeQuote":true

},

"actions":[

{

"saveFindings":{

"outputConfig":{

"table":{

"projectId":"[PROJECT-ID]",

"datasetId":"[DATASET-ID]",

"tableId":"[TABLE-ID]"

}

}

}

}

]

}

},

"result":{

...

}

},

"createTime":"2019-09-09T22:43:16.918Z",

"startTime":"2019-09-09T22:43:16.918Z",

"endTime":"2019-09-09T22:43:53.091Z",

"jobTriggerName":"projects/[PROJECT-ID]/jobTriggers/sample-trigger2"

},

...

Untuk mencobanya dengan cepat, Anda dapat menggunakan API Explorer yang disematkan di bawah. Untuk informasi umum tentang penggunaan JSON untuk mengirim permintaan ke DLP API, lihat panduan memulai JSON.

Mencantumkan semua pemicu tugas

Untuk mencantumkan semua pemicu tugas untuk project saat ini:

Konsol

Di konsol Google Cloud, buka halaman Sensitive Data Protection.

Buka Perlindungan Data Sensitif

Di tab Pemeriksaan, pada subtab Pemicu tugas, konsol menampilkan daftar semua pemicu tugas untuk project saat ini.

C#

Untuk mempelajari cara menginstal dan menggunakan library klien untuk Perlindungan Data Sensitif, lihat library klien Perlindungan Data Sensitif.

Untuk melakukan autentikasi ke Perlindungan Data Sensitif, siapkan Kredensial Default Aplikasi. Untuk mengetahui informasi selengkapnya, baca Menyiapkan autentikasi untuk lingkungan pengembangan lokal.

Go

Untuk mempelajari cara menginstal dan menggunakan library klien untuk Perlindungan Data Sensitif, lihat library klien Perlindungan Data Sensitif.

Untuk melakukan autentikasi ke Perlindungan Data Sensitif, siapkan Kredensial Default Aplikasi. Untuk mengetahui informasi selengkapnya, baca Menyiapkan autentikasi untuk lingkungan pengembangan lokal.

Java

Untuk mempelajari cara menginstal dan menggunakan library klien untuk Perlindungan Data Sensitif, lihat library klien Perlindungan Data Sensitif.

Untuk melakukan autentikasi ke Perlindungan Data Sensitif, siapkan Kredensial Default Aplikasi. Untuk mengetahui informasi selengkapnya, baca Menyiapkan autentikasi untuk lingkungan pengembangan lokal.

Node.js

Untuk mempelajari cara menginstal dan menggunakan library klien untuk Perlindungan Data Sensitif, lihat library klien Perlindungan Data Sensitif.

Untuk melakukan autentikasi ke Perlindungan Data Sensitif, siapkan Kredensial Default Aplikasi. Untuk mengetahui informasi selengkapnya, baca Menyiapkan autentikasi untuk lingkungan pengembangan lokal.

PHP

Untuk mempelajari cara menginstal dan menggunakan library klien untuk Perlindungan Data Sensitif, lihat library klien Perlindungan Data Sensitif.

Untuk melakukan autentikasi ke Perlindungan Data Sensitif, siapkan Kredensial Default Aplikasi. Untuk mengetahui informasi selengkapnya, baca Menyiapkan autentikasi untuk lingkungan pengembangan lokal.

Python

Untuk mempelajari cara menginstal dan menggunakan library klien untuk Perlindungan Data Sensitif, lihat library klien Perlindungan Data Sensitif.

Untuk melakukan autentikasi ke Perlindungan Data Sensitif, siapkan Kredensial Default Aplikasi. Untuk mengetahui informasi selengkapnya, baca Menyiapkan autentikasi untuk lingkungan pengembangan lokal.

REST

Resource JobTrigger memiliki metode projects.jobTriggers.list, yang dapat Anda gunakan untuk mencantumkan semua pemicu tugas.

Untuk mencantumkan semua pemicu tugas yang saat ini ditentukan dalam project Anda, kirim permintaan GET ke endpoint jobTriggers, seperti yang ditunjukkan di sini:

URL:

GET https://dlp.googleapis.com/v2/projects/[PROJECT-ID]/jobTriggers?key={YOUR_API_KEY}

Output JSON berikut mencantumkan pemicu tugas yang kita buat di bagian sebelumnya. Perhatikan bahwa struktur pemicu tugas mencerminkan struktur resource JobTrigger.

Output JSON:

{

"jobTriggers":[

{

"name":"projects/[PROJECT_ID]/jobTriggers/[JOB_TRIGGER_NAME]",

"displayName":"JobTrigger1",

"description":"Starts an inspection of a Datastore kind",

"inspectJob":{

"storageConfig":{

"datastoreOptions":{

"partitionId":{

"projectId":"[PROJECT_ID]",

"namespaceId":"[NAMESPACE_ID]"

},

"kind":{

"name":"Example-Kind"

}

}

},

"inspectConfig":{

"infoTypes":[

{

"name":"PHONE_NUMBER"

}

],

"minLikelihood":"LIKELY",

"limits":{

},

"includeQuote":true

},

"actions":[

{

"saveFindings":{

"outputConfig":{

"table":{

"projectId":"[PROJECT_ID]",

"datasetId":"[BIGQUERY_DATASET_NAME]",

"tableId":"[BIGQUERY_TABLE_NAME]"

}

}

}

}

]

},

"triggers":[

{

"schedule":{

"recurrencePeriodDuration":"86400s"

}

}

],

"createTime":"2018-11-30T01:52:41.171857Z",

"updateTime":"2018-11-30T01:52:41.171857Z",

"status":"HEALTHY"

},

...

],

"nextPageToken":"KkwKCQjivJ2UpPreAgo_Kj1wcm9qZWN0cy92ZWx2ZXR5LXN0dWR5LTE5NjEwMS9qb2JUcmlnZ2Vycy8xNTA5NzEyOTczMDI0MDc1NzY0"

}

Untuk mencobanya dengan cepat, Anda dapat menggunakan API Explorer yang disematkan di bawah. Untuk informasi umum tentang penggunaan JSON untuk mengirim permintaan ke DLP API, lihat panduan memulai JSON.

Menghapus tugas

Untuk menghapus tugas dari project Anda, yang mencakup hasilnya, lakukan tindakan berikut. Setiap hasil yang disimpan secara eksternal (seperti ke BigQuery) tidak akan terpengaruh oleh operasi ini.

Konsol

Di konsol Google Cloud, buka halaman Sensitive Data Protection.

Klik tab Pemeriksaan, lalu klik subtab Periksa tugas. Konsol Google Cloud menampilkan daftar semua tugas untuk project saat ini.

Di kolom Actions untuk pemicu tugas yang ingin Anda hapus, klik menu more actions (ditampilkan sebagai tiga titik yang disusun secara vertikal) , lalu klik Delete.

Atau, dari daftar tugas, klik ID tugas yang ingin Anda hapus. Di halaman detail tugas, klik Hapus.

C#

Untuk mempelajari cara menginstal dan menggunakan library klien untuk Perlindungan Data Sensitif, lihat library klien Perlindungan Data Sensitif.

Untuk melakukan autentikasi ke Perlindungan Data Sensitif, siapkan Kredensial Default Aplikasi. Untuk mengetahui informasi selengkapnya, baca Menyiapkan autentikasi untuk lingkungan pengembangan lokal.

Go

Untuk mempelajari cara menginstal dan menggunakan library klien untuk Perlindungan Data Sensitif, lihat library klien Perlindungan Data Sensitif.

Untuk melakukan autentikasi ke Perlindungan Data Sensitif, siapkan Kredensial Default Aplikasi. Untuk mengetahui informasi selengkapnya, baca Menyiapkan autentikasi untuk lingkungan pengembangan lokal.

Java

Untuk mempelajari cara menginstal dan menggunakan library klien untuk Perlindungan Data Sensitif, lihat library klien Perlindungan Data Sensitif.

Untuk melakukan autentikasi ke Perlindungan Data Sensitif, siapkan Kredensial Default Aplikasi. Untuk mengetahui informasi selengkapnya, baca Menyiapkan autentikasi untuk lingkungan pengembangan lokal.

Node.js

Untuk mempelajari cara menginstal dan menggunakan library klien untuk Perlindungan Data Sensitif, lihat library klien Perlindungan Data Sensitif.

Untuk melakukan autentikasi ke Perlindungan Data Sensitif, siapkan Kredensial Default Aplikasi. Untuk mengetahui informasi selengkapnya, baca Menyiapkan autentikasi untuk lingkungan pengembangan lokal.

PHP

Untuk mempelajari cara menginstal dan menggunakan library klien untuk Perlindungan Data Sensitif, lihat library klien Perlindungan Data Sensitif.

Untuk melakukan autentikasi ke Perlindungan Data Sensitif, siapkan Kredensial Default Aplikasi. Untuk mengetahui informasi selengkapnya, baca Menyiapkan autentikasi untuk lingkungan pengembangan lokal.

Python

Untuk mempelajari cara menginstal dan menggunakan library klien untuk Perlindungan Data Sensitif, lihat library klien Perlindungan Data Sensitif.

Untuk melakukan autentikasi ke Perlindungan Data Sensitif, siapkan Kredensial Default Aplikasi. Untuk mengetahui informasi selengkapnya, baca Menyiapkan autentikasi untuk lingkungan pengembangan lokal.

REST

Untuk menghapus tugas dari project saat ini, kirim permintaan DELETE ke endpoint dlpJobs, seperti yang ditunjukkan di sini. Ganti kolom [JOB-IDENTIFIER] dengan

ID tugas, yang dimulai dengan i-.

URL:

DELETE https://dlp.googleapis.com/v2/projects/[PROJECT-ID]/dlpJobs/[JOB-IDENTIFIER]?key={YOUR_API_KEY}

Jika permintaan berhasil, DLP API akan menampilkan respons berhasil. Untuk memverifikasi bahwa tugas berhasil dihapus, cantumkan semua tugas.

Untuk mencobanya dengan cepat, Anda dapat menggunakan API Explorer yang disematkan di bawah. Untuk informasi umum tentang penggunaan JSON untuk mengirim permintaan ke DLP API, lihat panduan memulai JSON.

Menghapus pemicu tugas

Konsol

Di konsol Google Cloud, buka halaman Sensitive Data Protection.

Buka Perlindungan Data Sensitif

Di tab Inspection, di subtab Job triggers, konsol menampilkan daftar semua pemicu tugas untuk project saat ini.

Di kolom Actions untuk pemicu tugas yang ingin Anda hapus, klik menu more actions (ditampilkan sebagai tiga titik yang disusun secara vertikal) , lalu klik Delete.

Atau, dari daftar pemicu tugas, klik nama pemicu tugas yang ingin Anda hapus. Di halaman detail pemicu tugas, klik Hapus.

C#

Untuk mempelajari cara menginstal dan menggunakan library klien untuk Perlindungan Data Sensitif, lihat library klien Perlindungan Data Sensitif.

Untuk melakukan autentikasi ke Perlindungan Data Sensitif, siapkan Kredensial Default Aplikasi. Untuk mengetahui informasi selengkapnya, baca Menyiapkan autentikasi untuk lingkungan pengembangan lokal.

Go

Untuk mempelajari cara menginstal dan menggunakan library klien untuk Perlindungan Data Sensitif, lihat library klien Perlindungan Data Sensitif.

Untuk melakukan autentikasi ke Perlindungan Data Sensitif, siapkan Kredensial Default Aplikasi. Untuk mengetahui informasi selengkapnya, baca Menyiapkan autentikasi untuk lingkungan pengembangan lokal.

Java

Untuk mempelajari cara menginstal dan menggunakan library klien untuk Perlindungan Data Sensitif, lihat library klien Perlindungan Data Sensitif.

Untuk melakukan autentikasi ke Perlindungan Data Sensitif, siapkan Kredensial Default Aplikasi. Untuk mengetahui informasi selengkapnya, baca Menyiapkan autentikasi untuk lingkungan pengembangan lokal.

Node.js

Untuk mempelajari cara menginstal dan menggunakan library klien untuk Perlindungan Data Sensitif, lihat library klien Perlindungan Data Sensitif.

Untuk melakukan autentikasi ke Perlindungan Data Sensitif, siapkan Kredensial Default Aplikasi. Untuk mengetahui informasi selengkapnya, baca Menyiapkan autentikasi untuk lingkungan pengembangan lokal.

PHP

Untuk mempelajari cara menginstal dan menggunakan library klien untuk Perlindungan Data Sensitif, lihat library klien Perlindungan Data Sensitif.

Untuk melakukan autentikasi ke Perlindungan Data Sensitif, siapkan Kredensial Default Aplikasi. Untuk mengetahui informasi selengkapnya, baca Menyiapkan autentikasi untuk lingkungan pengembangan lokal.

Python

Untuk mempelajari cara menginstal dan menggunakan library klien untuk Perlindungan Data Sensitif, lihat library klien Perlindungan Data Sensitif.

Untuk melakukan autentikasi ke Perlindungan Data Sensitif, siapkan Kredensial Default Aplikasi. Untuk mengetahui informasi selengkapnya, baca Menyiapkan autentikasi untuk lingkungan pengembangan lokal.

REST

Untuk menghapus pemicu tugas dari project saat ini, kirim permintaan DELETE ke endpoint jobTriggers, seperti yang ditunjukkan di sini. Ganti kolom [JOB-TRIGGER-NAME] dengan nama pemicu tugas.

URL:

DELETE https://dlp.googleapis.com/v2/projects/[PROJECT-ID]/jobTriggers/[JOB-TRIGGER-NAME]?key={YOUR_API_KEY}

Jika permintaan berhasil, DLP API akan menampilkan respons berhasil. Untuk memverifikasi bahwa pemicu tugas berhasil dihapus, cantumkan semua pemicu tugas.

Untuk mencobanya dengan cepat, Anda dapat menggunakan API Explorer yang disematkan di bawah. Untuk informasi umum tentang penggunaan JSON untuk mengirim permintaan ke DLP API, lihat panduan memulai JSON.

Mendapatkan tugas

Untuk mendapatkan tugas dari project Anda, yang menyertakan hasilnya, lakukan hal berikut. Semua hasil yang disimpan secara eksternal (seperti ke BigQuery) tidak akan terpengaruh oleh operasi ini.

C#

Untuk mempelajari cara menginstal dan menggunakan library klien untuk Perlindungan Data Sensitif, lihat library klien Perlindungan Data Sensitif.

Untuk melakukan autentikasi ke Perlindungan Data Sensitif, siapkan Kredensial Default Aplikasi. Untuk mengetahui informasi selengkapnya, baca Menyiapkan autentikasi untuk lingkungan pengembangan lokal.

Go

Untuk mempelajari cara menginstal dan menggunakan library klien untuk Perlindungan Data Sensitif, lihat library klien Perlindungan Data Sensitif.

Untuk melakukan autentikasi ke Perlindungan Data Sensitif, siapkan Kredensial Default Aplikasi. Untuk mengetahui informasi selengkapnya, baca Menyiapkan autentikasi untuk lingkungan pengembangan lokal.

Java

Untuk mempelajari cara menginstal dan menggunakan library klien untuk Perlindungan Data Sensitif, lihat library klien Perlindungan Data Sensitif.

Untuk melakukan autentikasi ke Perlindungan Data Sensitif, siapkan Kredensial Default Aplikasi. Untuk mengetahui informasi selengkapnya, baca Menyiapkan autentikasi untuk lingkungan pengembangan lokal.

Node.js

Untuk mempelajari cara menginstal dan menggunakan library klien untuk Perlindungan Data Sensitif, lihat library klien Perlindungan Data Sensitif.

Untuk melakukan autentikasi ke Perlindungan Data Sensitif, siapkan Kredensial Default Aplikasi. Untuk mengetahui informasi selengkapnya, baca Menyiapkan autentikasi untuk lingkungan pengembangan lokal.

PHP

Untuk mempelajari cara menginstal dan menggunakan library klien untuk Perlindungan Data Sensitif, lihat library klien Perlindungan Data Sensitif.

Untuk melakukan autentikasi ke Perlindungan Data Sensitif, siapkan Kredensial Default Aplikasi. Untuk mengetahui informasi selengkapnya, baca Menyiapkan autentikasi untuk lingkungan pengembangan lokal.

Python

Untuk mempelajari cara menginstal dan menggunakan library klien untuk Perlindungan Data Sensitif, lihat library klien Perlindungan Data Sensitif.

Untuk melakukan autentikasi ke Perlindungan Data Sensitif, siapkan Kredensial Default Aplikasi. Untuk mengetahui informasi selengkapnya, baca Menyiapkan autentikasi untuk lingkungan pengembangan lokal.

REST

Untuk mendapatkan tugas dari project saat ini, kirim permintaan GET ke endpoint dlpJobs, seperti yang ditunjukkan di sini. Ganti kolom [JOB-IDENTIFIER] dengan

ID tugas, yang dimulai dengan i-.

URL:

GET https://dlp.googleapis.com/v2/projects/[PROJECT-ID]/dlpJobs/[JOB-IDENTIFIER]?key={YOUR_API_KEY}

Jika permintaan berhasil, DLP API akan menampilkan respons berhasil.

Untuk mencobanya dengan cepat, Anda dapat menggunakan API Explorer yang disematkan di bawah. Untuk informasi umum tentang penggunaan JSON untuk mengirim permintaan ke DLP API, lihat panduan memulai JSON.

Memaksa pemicu tugas langsung dijalankan

Setelah pemicu tugas dibuat, Anda dapat memaksa eksekusi pemicu secara langsung untuk pengujian dengan mengaktifkannya. Untuk melakukannya, jalankan perintah berikut:

curl --request POST \

-H "Content-Type: application/json" \

-H "Accept: application/json" \

-H "Authorization: Bearer $(gcloud auth print-access-token)" \

-H "X-Goog-User-Project: PROJECT_ID" \

'https://dlp.googleapis.com/v2/JOB_TRIGGER_NAME:activate'

Ganti kode berikut:

- PROJECT_ID: ID project Google Cloud untuk menagih biaya akses yang terkait dengan permintaan.

- JOB_TRIGGER_NAME: nama resource lengkap pemicu

tugas—misalnya,

projects/my-project/locations/global/jobTriggers/123456789.

Memperbarui pemicu tugas yang ada

Selain membuat, mencantumkan, dan menghapus pemicu tugas, Anda juga dapat memperbarui pemicu tugas yang ada. Untuk mengubah konfigurasi pemicu tugas yang ada:

Konsol

Di konsol Google Cloud, buka halaman Sensitive Data Protection.

Klik tab Pemeriksaan, lalu klik subtab Pemicu tugas.

Konsol menampilkan daftar semua pemicu tugas untuk project saat ini.

Di kolom Actions untuk pemicu tugas yang ingin Anda hapus, klik More more_vert, lalu klik View details.

Di halaman detail pemicu tugas, klik Edit.

Di halaman Edit pemicu, Anda dapat mengubah lokasi data input; detail deteksi seperti template, infoTypes, atau kemungkinan; tindakan pasca-pemindaian, dan jadwal pemicu tugas. Setelah selesai melakukan perubahan, klik Simpan.

C#

Untuk mempelajari cara menginstal dan menggunakan library klien untuk Perlindungan Data Sensitif, lihat library klien Perlindungan Data Sensitif.

Untuk melakukan autentikasi ke Perlindungan Data Sensitif, siapkan Kredensial Default Aplikasi. Untuk mengetahui informasi selengkapnya, baca Menyiapkan autentikasi untuk lingkungan pengembangan lokal.

Go

Untuk mempelajari cara menginstal dan menggunakan library klien untuk Perlindungan Data Sensitif, lihat library klien Perlindungan Data Sensitif.

Untuk melakukan autentikasi ke Perlindungan Data Sensitif, siapkan Kredensial Default Aplikasi. Untuk mengetahui informasi selengkapnya, baca Menyiapkan autentikasi untuk lingkungan pengembangan lokal.

Java

Untuk mempelajari cara menginstal dan menggunakan library klien untuk Perlindungan Data Sensitif, lihat library klien Perlindungan Data Sensitif.

Untuk melakukan autentikasi ke Perlindungan Data Sensitif, siapkan Kredensial Default Aplikasi. Untuk mengetahui informasi selengkapnya, baca Menyiapkan autentikasi untuk lingkungan pengembangan lokal.

Node.js

Untuk mempelajari cara menginstal dan menggunakan library klien untuk Perlindungan Data Sensitif, lihat library klien Perlindungan Data Sensitif.

Untuk melakukan autentikasi ke Perlindungan Data Sensitif, siapkan Kredensial Default Aplikasi. Untuk mengetahui informasi selengkapnya, baca Menyiapkan autentikasi untuk lingkungan pengembangan lokal.

PHP

Untuk mempelajari cara menginstal dan menggunakan library klien untuk Perlindungan Data Sensitif, lihat library klien Perlindungan Data Sensitif.

Untuk melakukan autentikasi ke Perlindungan Data Sensitif, siapkan Kredensial Default Aplikasi. Untuk mengetahui informasi selengkapnya, baca Menyiapkan autentikasi untuk lingkungan pengembangan lokal.

Python

Untuk mempelajari cara menginstal dan menggunakan library klien untuk Perlindungan Data Sensitif, lihat library klien Perlindungan Data Sensitif.

Untuk melakukan autentikasi ke Perlindungan Data Sensitif, siapkan Kredensial Default Aplikasi. Untuk mengetahui informasi selengkapnya, baca Menyiapkan autentikasi untuk lingkungan pengembangan lokal.

REST

Gunakan metode

projects.jobTriggers.patch

untuk mengirim nilai JobTrigger baru ke DLP API

untuk memperbarui nilai tersebut dalam pemicu tugas yang ditentukan.

Misalnya, pertimbangkan pemicu tugas sederhana berikut. JSON ini mewakili pemicu tugas, dan ditampilkan setelah mengirim permintaan GET ke endpoint pemicu tugas project saat ini.

Output JSON:

{

"name":"projects/[PROJECT_ID]/jobTriggers/[JOB_TRIGGER_NAME]",

"inspectJob":{

"storageConfig":{

"cloudStorageOptions":{

"fileSet":{

"url":"gs://dlptesting/*"

},

"fileTypes":[

"FILE_TYPE_UNSPECIFIED"

],

"filesLimitPercent":100

},

"timespanConfig":{

"enableAutoPopulationOfTimespanConfig":true

}

},

"inspectConfig":{

"infoTypes":[

{

"name":"US_SOCIAL_SECURITY_NUMBER"

}

],

"minLikelihood":"POSSIBLE",

"limits":{

}

},

"actions":[

{

"jobNotificationEmails":{

}

}

]

},

"triggers":[

{

"schedule":{

"recurrencePeriodDuration":"86400s"

}

}

],

"createTime":"2019-03-06T21:19:45.774841Z",

"updateTime":"2019-03-06T21:19:45.774841Z",

"status":"HEALTHY"

}

JSON berikut, saat dikirim dengan permintaan PATCH ke endpoint yang ditentukan, akan memperbarui pemicu tugas yang diberikan dengan infoType baru yang akan dipindai, serta kemungkinan minimum baru. Perhatikan bahwa Anda juga harus menentukan atribut updateMask,

dan nilainya dalam

format

FieldMask.

Input JSON:

PATCH https://dlp.googleapis.com/v2/projects/[PROJECT_ID]/jobTriggers/[JOB_TRIGGER_NAME]?key={YOUR_API_KEY}

{

"jobTrigger":{

"inspectJob":{

"inspectConfig":{

"infoTypes":[

{

"name":"US_INDIVIDUAL_TAXPAYER_IDENTIFICATION_NUMBER"

}

],

"minLikelihood":"LIKELY"

}

}

},

"updateMask":"inspectJob(inspectConfig(infoTypes,minLikelihood))"

}

Setelah Anda mengirim JSON ini ke URL yang ditentukan, JSON akan menampilkan hal berikut, yang mewakili pemicu tugas yang diperbarui. Perhatikan bahwa nilai infoType dan likelihood asli telah diganti dengan nilai baru.

Output JSON:

{

"name":"projects/[PROJECT_ID]/jobTriggers/[JOB_TRIGGER_NAME]",

"inspectJob":{

"storageConfig":{

"cloudStorageOptions":{

"fileSet":{

"url":"gs://dlptesting/*"

},

"fileTypes":[

"FILE_TYPE_UNSPECIFIED"

],

"filesLimitPercent":100

},

"timespanConfig":{

"enableAutoPopulationOfTimespanConfig":true

}

},

"inspectConfig":{

"infoTypes":[

{

"name":"US_INDIVIDUAL_TAXPAYER_IDENTIFICATION_NUMBER"

}

],

"minLikelihood":"LIKELY",

"limits":{

}

},

"actions":[

{

"jobNotificationEmails":{

}

}

]

},

"triggers":[

{

"schedule":{

"recurrencePeriodDuration":"86400s"

}

}

],

"createTime":"2019-03-06T21:19:45.774841Z",

"updateTime":"2019-03-06T21:27:01.650183Z",

"lastRunTime":"1970-01-01T00:00:00Z",

"status":"HEALTHY"

}

Untuk mencobanya dengan cepat, Anda dapat menggunakan API Explorer yang disematkan di bawah. Untuk informasi umum tentang penggunaan JSON untuk mengirim permintaan ke DLP API, lihat panduan memulai JSON.

Latensi tugas

Tidak ada tujuan tingkat layanan (SLO) yang dijamin untuk tugas dan pemicu tugas. Latensi dipengaruhi oleh beberapa faktor, termasuk jumlah data yang akan dipindai, repositori penyimpanan yang dipindai, jenis dan jumlah infoTypes yang Anda pindai, region tempat tugas diproses, dan resource komputasi yang tersedia di region tersebut. Oleh karena itu, latensi tugas pemeriksaan tidak dapat ditentukan sebelumnya.

Untuk membantu mengurangi latensi tugas, Anda dapat mencoba hal berikut:

- Jika sampling tersedia untuk tugas atau pemicu tugas, aktifkan.

Hindari mengaktifkan infoTypes yang tidak diperlukan. Meskipun hal berikut berguna dalam skenario tertentu, infoTypes ini dapat membuat permintaan berjalan jauh lebih lambat daripada permintaan yang tidak menyertakannya:

PERSON_NAMEFEMALE_NAMEMALE_NAMEFIRST_NAMELAST_NAMEDATE_OF_BIRTHLOCATIONSTREET_ADDRESSORGANIZATION_NAME

Selalu tentukan infoTypes secara eksplisit. Jangan gunakan daftar infoTypes kosong.

Jika memungkinkan, gunakan region pemrosesan yang berbeda.

Jika Anda masih mengalami masalah latensi dengan tugas setelah mencoba teknik ini, pertimbangkan untuk menggunakan permintaan content.inspect atau content.deidentify, bukan tugas. Metode ini tercakup dalam Perjanjian Tingkat Layanan. Untuk mengetahui informasi selengkapnya, lihat Perjanjian Tingkat Layanan

Perlindungan Data Sensitif.

Batasi pemindaian hanya untuk konten baru

Anda dapat mengonfigurasi pemicu tugas untuk menetapkan tanggal rentang waktu secara otomatis untuk file yang disimpan di Cloud Storage atau BigQuery. Saat Anda menetapkan objek TimespanConfig untuk diisi otomatis, Perlindungan Data Sensitif hanya memindai data yang ditambahkan atau diubah sejak pemicu terakhir kali dijalankan:

...

timespan_config {

enable_auto_population_of_timespan_config: true

}

...

Untuk pemeriksaan BigQuery, hanya baris yang berusia minimal tiga jam yang disertakan dalam pemindaian. Lihat masalah umum yang terkait dengan operasi ini.

Memicu tugas saat file diupload

Selain dukungan untuk pemicu tugas—yang terintegrasi dalam Sensitive Data Protection—Google Cloud juga memiliki berbagai komponen lain yang dapat Anda gunakan untuk mengintegrasikan atau memicu tugas Sensitive Data Protection. Misalnya, Anda dapat menggunakan fungsi Cloud Run untuk memicu pemindaian Perlindungan Data Sensitif setiap kali file diupload ke Cloud Storage.

Untuk informasi tentang cara menyiapkan operasi ini, lihat Mengotomatiskan klasifikasi data yang diupload ke Cloud Storage.

Tugas yang berhasil tanpa data yang diperiksa

Tugas dapat berhasil diselesaikan meskipun tidak ada data yang dipindai. Contoh skenario berikut dapat menyebabkan hal ini terjadi:

- Tugas dikonfigurasi untuk memeriksa aset data tertentu, seperti file, yang ada tetapi kosong.

- Tugas dikonfigurasi untuk memeriksa aset data yang tidak ada atau tidak ada lagi.

- Tugas dikonfigurasi untuk memeriksa bucket Cloud Storage yang kosong.

- Tugas dikonfigurasi untuk memeriksa bucket, dan pemindaian rekursif dinonaktifkan. Di tingkat teratas, bucket hanya berisi folder yang, pada gilirannya, berisi file.

- Tugas dikonfigurasi untuk hanya memeriksa jenis file tertentu di bucket, tetapi bucket tidak memiliki file jenis tersebut.

- Tugas dikonfigurasi untuk hanya memeriksa konten baru, tetapi tidak ada update setelah tugas terakhir kali dijalankan.

Di konsol Google Cloud, pada halaman Detail tugas, kolom Byte yang dipindai

menentukan jumlah data yang diperiksa oleh tugas. Di

DLP API, kolom

processedBytes

menentukan jumlah data yang diperiksa.

Langkah berikutnya

- Pelajari lebih lanjut cara membuat salinan data yang dide-identifikasi di penyimpanan.