Cloud Composer 1 | Cloud Composer 2 | Cloud Composer 3

Nesta página, descrevemos diferentes mecanismos de controle de acesso para a interface do Airflow e a interface de DAG. É possível usar esses mecanismos, além do controle de acesso fornecido pelo IAM, para separar usuários na interface do Airflow e da DAG do seu ambiente.

Visão geral do controle de acesso da interface do Airflow no Cloud Composer

O acesso à interface do Airflow e à interface do DAG e a visibilidade de dados e operações nessas interfaces são controlados em dois níveis no Cloud Composer:

O acesso à interface do Airflow e da DAG no Cloud Composer é controlado pelo IAM.

Se uma conta não tem um papel que pode conferir os ambientes do Cloud Composer na sua a interface do Airflow e do DAG não estarão disponíveis.

O IAM não fornece recursos de na interface do Airflow ou do DAG.

O modelo de controle de acesso do Apache Airflow permite reduzir a visibilidade na IU do Airflow e na IU da DAG com base na função do usuário.

O controle de acesso do Apache Airflow é um recurso do Airflow, com próprio modelo de usuários, papéis e permissões, que é diferente do IAM.

O controle de acesso do Apache Airflow usa permissões baseadas em recursos. Todos os usuários do Airflow com uma função específica recebem as permissões desse papel. Por exemplo,

os usuários do Airflow que têm uma função com a permissão can delete on Connections

podem excluir conexões na página "Conexões" da interface do Airflow.

Também é possível atribuir Permissões no nível do DAG para DAGs individuais. Para exemplo, para que apenas usuários com um papel específico do Airflow possam visualizar um determinado DAG na interface do Airflow. No Cloud Composer, é possível atribuir automaticamente permissões no nível do DAG com base na subpasta em que o arquivo DAG está localizado no bucket do ambiente.

Se você quiser configurar o acesso a identidades externas pela federação de identidade de colaboradores, primeiro conceda acesso ao seu ambiente no IAM, conforme descrito na seção Conceder papéis do IAM a identidades externas. Depois, você pode usar o controle de acesso da IU do Airflow normalmente. Os usuários do Airflow para identidades externas usam o identificador principal do endereço de e-mail e ter valores diferentes preenchidos em outras campos de registro do que as contas do Google.

Gerenciar papéis e configurações de controle de acesso do Airflow

Os usuários com a função de administrador (ou equivalente) podem conferir e modificar as configurações de controle de acesso na interface do Airflow.

Na interface do Airflow, é possível configurar as configurações de controle de acesso no menu Security. Para mais informações sobre o serviço permissões disponíveis e papéis padrão, consulte a Documentação do controle de acesso à IU do Airflow.

O Airflow mantém a própria lista de usuários. Os usuários com a função de administrador (ou equivalente) podem conferir a lista de usuários que abriram a IU do Airflow de um ambiente e foram registrados no Airflow. Essa lista também inclui os usuários pré-registrados manualmente por um administrador, conforme descrito na seção a seguir.

Registrar usuários na interface do Airflow

Novos usuários são registrados automaticamente quando abrem a interface do Airflow de um do Cloud Composer pela primeira vez.

No registro, os usuários recebem o papel especificado no

Opção de configuração [webserver]rbac_user_registration_role do Airflow. Para controlar a função dos usuários recém-registrados, substitua essa opção de configuração do Airflow por um valor diferente.

Se não for especificada, a função de registro padrão será Op em ambientes com

Airflow 2.

As etapas a seguir são recomendadas para criar uma configuração básica de papéis para a interface do Airflow:

Os administradores do ambiente abrem a interface do Airflow para o contêiner de nuvem.

Conceda às contas de administrador o papel

Admin. O papel padrão para novas contas em ambientes com o Airflow 2 é:Opde dados. Para atribuir o papelAdmin, execute o seguinte comando da CLI do Airflow com a CLI gcloud:gcloud composer environments run ENVIRONMENT_NAME \ --location LOCATION \ users add-role -- -e USER_EMAIL -r AdminSubstitua:

ENVIRONMENT_NAMEpelo nome do ambienteLOCATIONpela região em que o ambiente está localizado;USER_EMAILpelo e-mail de uma conta de usuário.

Agora os administradores podem configurar o controle de acesso para novos usuários, incluindo a concessão do papel

Adminpara outros usuários.

Pré-registrar usuários

Os usuários são registrados automaticamente com IDs numéricos das contas de usuário do Google (não endereços de e-mail) como nomes de usuário. Também é possível fazer o pré-registro manual de um usuário e atribuir um papel a ele adicionando um registro de usuário com o campo de nome de usuário definido como o endereço de e-mail principal do usuário. Quando um usuário com um endereço de e-mail que corresponde a um registro de usuário pré-registrado faz login na interface do Airflow pela primeira vez, o nome de usuário é substituído pelo ID do usuário identificado no endereço de e-mail no momento do primeiro login. A relação entre identidades do Google (endereços de e-mail) e contas de usuário (IDs de usuário) não é fixa. Não é possível fazer o pré-registro de Grupos do Google.

Para pré-registrar usuários, use a interface do Airflow ou execute um comando da CLI do Airflow pela Google Cloud CLI.

Para fazer o pré-registro de um usuário com um papel personalizado pela Google Cloud CLI, faça o seguinte: Execute o seguinte comando da CLI do Airflow:

gcloud composer environments run ENVIRONMENT_NAME \

--location LOCATION \

users create -- \

-r ROLE \

-e USER_EMAIL \

-u USER_EMAIL \

-f FIRST_NAME \

-l LAST_NAME \

--use-random-password # The password value is required, but is not used

Substitua:

ENVIRONMENT_NAME: o nome do ambienteLOCATION: a região em que o ambiente está localizado.ROLE: um papel do Airflow para o usuário, por exemplo,Op.USER_EMAIL: o endereço de e-mail do usuárioFIRST_NAMEeLAST_NAME: nome e sobrenome do usuário

Exemplo:

gcloud composer environments run example-environment \

--location us-central1 \

users create -- \

-r Op \

-e "example-user@example.com" \

-u "example-user@example.com" \

-f "Name" \

-l "Surname" \

--use-random-password

Remover usuários

A exclusão de um usuário do Airflow não revoga o acesso a esse usuário, porque ele

é registrado automaticamente na próxima vez que acessar a interface do Airflow. Para

revogar o acesso a toda a interface do Airflow, remova a permissão composer.environments.get da política de permissão do projeto.

Também é possível mudar a função do usuário para "Público", o que mantém o registro do usuário, mas remove todas as permissões da interface do Airflow.

Configurar permissões no nível do DAG automaticamente

O recurso de registro de papéis por pasta cria automaticamente uma função personalizada do Airflow para cada subpasta diretamente na pasta /dags e concede a essa função acesso ao nível do DAG a todas as DAGs que têm o arquivo de origem armazenado na respectiva subpasta. Isso

simplifica o gerenciamento de papéis personalizados do Airflow e o acesso deles aos DAGs.

Como funciona o registro de funções por pasta

O registro de papéis por pasta é uma maneira automatizada de configurar papéis e as permissões deles no nível do DAG. Por isso, ele pode causar conflitos com outros mecanismos do Airflow que concedem permissões no nível do DAG:

- Atribuir manualmente permissões do DAG a papéis.

- Atribuir DAGs a papéis usando a propriedade

access_controlem um DAG.

Para evitar esses conflitos, a ativação do Registro de funções por pasta também muda o comportamento desses mecanismos.

No Airflow 2:

- É possível conceder acesso ao DAG aos papéis por meio da propriedade

access_controldefinidos no código-fonte do DAG. - Conceder manualmente permissões do DAG (por meio da interface do Airflow ou CLI gcloud) podem causar conflitos. Por exemplo, se você conceder manualmente permissões no nível do DAG a um papel por pasta, essas permissões poderão ser removidas ou substituídas quando o processador do DAG sincronizar um DAG. Recomendamos que você não conceda permissões do DAG manualmente.

- Os papéis têm uma união de permissões de acesso ao DAG registradas por pasta

Registro de funções e definidos na propriedade

access_controlde ao DAG.

Os DAGs localizados diretamente na pasta /dags de nível superior não são atribuídos automaticamente a

qualquer papel por pasta. Eles não podem ser acessados com qualquer papel por pasta. Outros papéis, como administrador, operador, usuário ou qualquer papel personalizado que tenha permissões concedidas, podem acessá-las pela interface do Airflow e da DAG.

Se você fizer o upload de DAGs para subpastas com nomes que correspondem a funções integradas do Airflow e funções criadas pelo Cloud Composer, as permissões para DAGs nessas subpastas ainda serão atribuídas a essas funções. Por exemplo, fazer upload de um

O DAG para a pasta /dags/Admin concede permissões a esse DAG ao administrador

de rede. Os papéis integrados do Airflow incluem Administrador, Op, Usuário, Leitor e Público.

O Cloud Composer cria NoDags e UserNoDags após a classe

O recurso Registro de funções está ativado.

O Airflow executa o registro de papéis por pasta ao processar DAGs

no programador do Airflow. Se houver mais de cem DAGs no seu

ambiente, talvez ocorra um

aumento no tempo de análise do DAG.

Nesse caso, recomendamos

usar mais memória e CPU para programadores. Você

também pode aumentar o valor do [scheduler]parsing_processes do Airflow

de configuração do Terraform.

Atribuir automaticamente DAGs a papéis por pasta

Para atribuir automaticamente DAGs a papéis por pasta:

Modifique a seguinte opção de configuração do Airflow:

Seção Chave Valor webserverrbac_autoregister_per_folder_rolesTrueMude a função de registro do novo usuário para uma função sem acesso a DAGs. Dessa forma, os novos usuários não terão acesso aos DAGs até que um administrador atribui às contas um papel com permissões para DAGs específicos.

UserNoDags é um papel criado pelo Cloud Composer apenas quando O recurso Registro de papéis por pasta está ativado. É um equivalente à Papel de usuário, mas sem acesso a nenhum DAG.

Substitua a seguinte opção de configuração do Airflow:

Seção Chave Valor webserverrbac_user_registration_roleUserNoDagsVerifique se os usuários estão registrados no Airflow.

Atribua funções aos usuários usando uma destas abordagens:

- Permita que o Airflow crie automaticamente funções com base nas subpastas de DAGs e atribua usuários a essas funções.

- Crie funções vazias para as subpastas de DAGs com nomes de função correspondentes ao nome de uma subpasta e atribua usuários a essas funções. Por exemplo:

Na pasta

/dags/CustomFolder, crie um papel com o nomeCustomFolder.

Faça upload de DAGs em subpastas com nomes que correspondem aos papéis atribuídos aos usuários. Essas subpastas precisam estar localizadas na pasta

/dagsno bucket do ambiente. O Airflow adiciona permissões aos DAGs em uma subpasta, para que apenas os usuários com a função correspondente possam acessá-los pela IU do Airflow e do DAG.

Configurar permissões no nível do DAG manualmente

É possível configurar Permissões no nível do DAG para papéis personalizados especificar quais DAGs são visíveis para determinados grupos de usuários.

Para configurar permissões no nível do DAG na interface do Airflow:

- O administrador cria papéis vazios para agrupar DAGs.

- O administrador atribui os usuários às funções apropriadas.

- O administrador ou os usuários atribuem os DAGs aos papéis.

- Na interface do Airflow, os usuários só podem ver os DAGs atribuídos ao grupo deles.

Os DAGs podem ser atribuídos aos papéis por meio de propriedades do DAG ou da interface do Airflow.

Como atribuir DAGs a papéis na interface do Airflow

Um administrador pode atribuir as permissões necessárias no nível do DAG aos na interface do Airflow.

Essa operação não é compatível com a interface da DAG.

Como atribuir DAGs a papéis nas propriedades do DAG

É possível definir o

parâmetro DAG access_control em um DAG, especificando

os papéis de agrupamento do DAG a que ele é atribuído.

O programador aplica permissões no nível do DAG quando analisa um DAG.

dag = DAG(

access_control={

'DagGroup': {'can_edit', 'can_read'},

},

...

)

Mapear registros de auditoria na interface do Airflow para os usuários

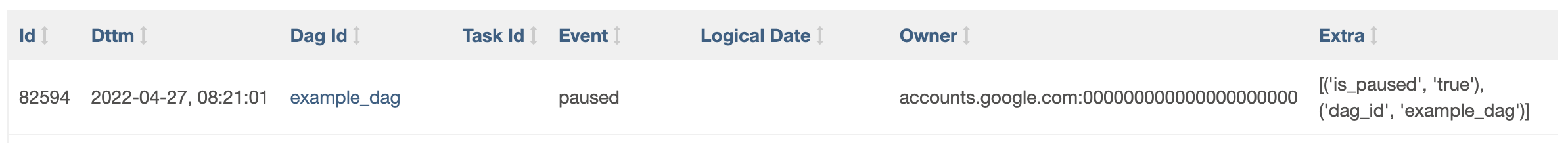

Os registros de auditoria na interface do Airflow são mapeados para IDs numéricos das contas de usuário do Google. Para Por exemplo, se um usuário pausar um DAG, uma entrada será adicionada aos registros.

É possível conferir os registros de auditoria na página Browse > Audit Logs na interface do Airflow.

Uma entrada típica lista um ID numérico no campo Owner:

accounts.google.com:NUMERIC_ID É possível mapear IDs numéricos para e-mails de usuários na página

Security > List Users. Esta página está disponível para

usuários com o papel Admin.

Observe que a relação entre Identidades do Google (endereços de e-mail) e contas de usuário (IDs de usuário) não for corrigido.

A seguir

- Substituir as opções de configuração do Airflow

- Visão geral da segurança

- Controle de acesso do Cloud Composer