融合でセキュリティを再構築 - Google Cloud Security Summit 2024

Sunil Potti

VP/GM, Google Cloud Security

※この投稿は米国時間 2024 年 8 月 21 日に、Google Cloud blog に投稿されたものの抄訳です。

最新の脅威に後れを取らないためには、大規模な組織も小規模な組織もセキュリティ ツールをよく確認し、飛躍的な変化を促進するためにどのように対応するかを判断する必要があります。これは大変なことのように思われるかもしれませんが、Google Cloud Security がサポートするので心配はいりません。

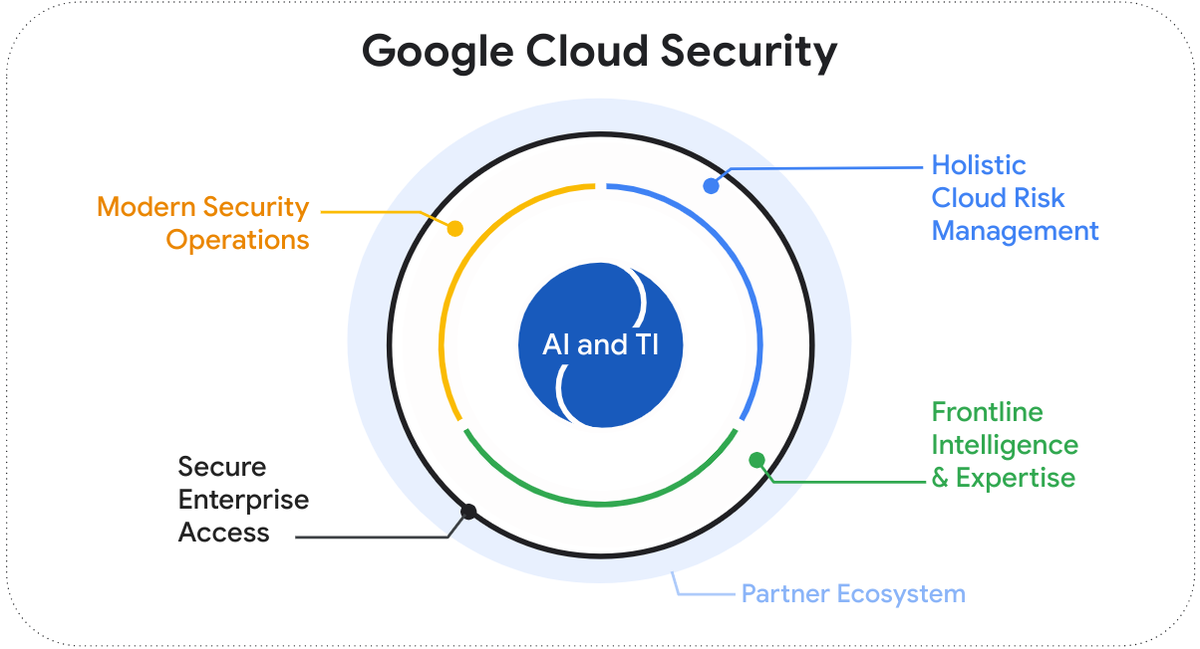

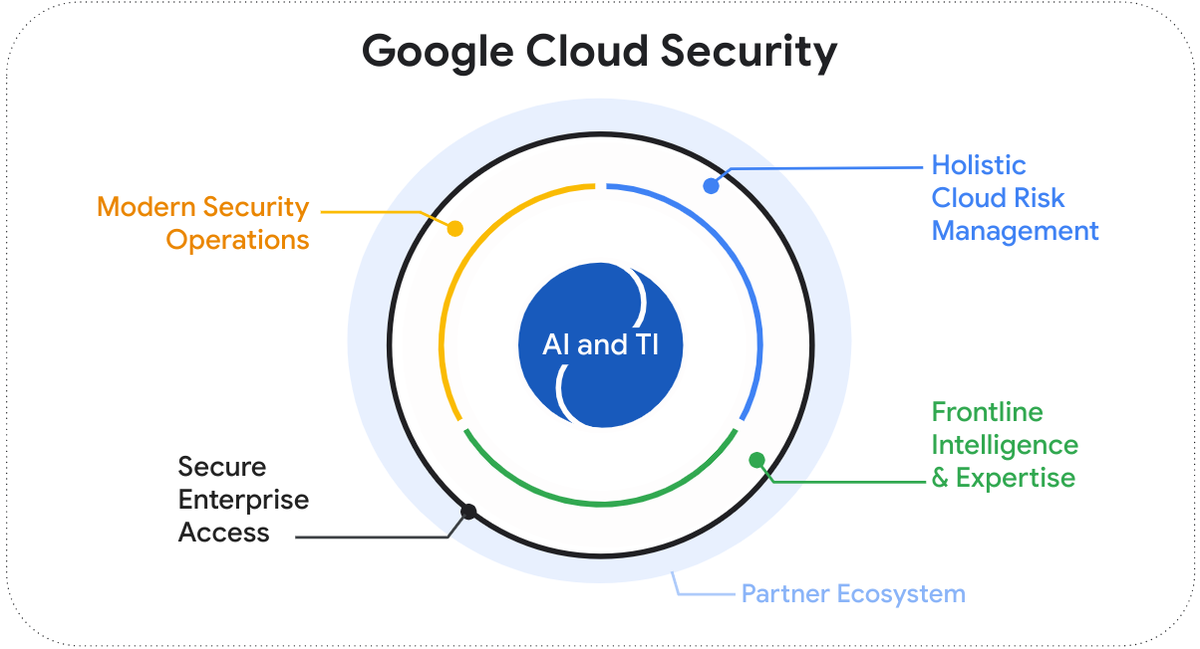

Google は、セキュリティを本当に強化するにはシンプルさが重要だと考えています。具体的な脅威に対処するためにサイロ化した新しいプロダクトを追加するのではなく、可動部品の数を減らす必要があります。つまり、既存の機能を統合し、AI と最先端の脅威インテリジェンスを取り入れる効果的なアプローチで、新たなレベルの事前対応型防御を実現するということです。

今回の Google Cloud Security Summit 2024 では、融合でサイバーセキュリティを再構築するという重要なテーマに注目します。

Google のプロダクトとソリューションのポートフォリオでは、お客様のセキュリティ ポスチャーとプログラムに最も効果がある戦略的機能を意図的に選んでいます。検出、調査、対応というセキュリティの主要機能を推進するプラットフォーム、業務上重要なアプリケーションとデータがますます増えている場所のリスク管理、最先端の不可欠な専門知識と現在の脅威に関するインテリジェンス、最新のエンタープライズ アクセス プラットフォームです。こうした分野が、さらなる融合の基点となります。Google のセキュリティ ポートフォリオに関して、融合は現在、次のようになっています。

-

最新のセキュリティ運用: Google の最新の SecOps プラットフォームは、従来のセキュリティ情報およびイベント管理(SIEM)を置き換えるだけではありません。SIEM、SOAR、攻撃対象領域管理を統合し、事前に脅威を検出して対応します。

-

最先端のインテリジェンスと専門知識: インシデント対応、レッド チーミング、脅威ハンティングに関する人間の専門知識を活用し、攻撃前、攻撃中、攻撃後に組織を支援します。

-

包括的なクラウドのリスク管理: Google のマルチクラウド セキュリティおよびリスク管理ソリューションは、複数のクラウドにまたがるコード、ID、データを保護する機能をまとめるだけでなく、クラウド セキュリティと企業の SecOps の間で運用の融合を促進し、リスク対処を効率化します。

-

企業の安全なアクセス: Google のアプローチでは、既存の Chrome Enterprise フットプリントを活用し、何億台ものデバイスを非侵襲的なエンドポイント脅威検出、データ保護、ゼロトラスト アクセスに対応させます。

- AI と脅威インテリジェンス: 脅威インテリジェンスを取り入れることで、これらすべての領域で構造的にスマートなセキュリティを実現します。

融合の実例

融合のメリットは、戦略的パートナーとの対象を絞った意図的な統合でも生まれます。パートナーと連携することで、お客様が構築したセキュリティ エコシステムとうまく調和し、より広範なセキュリティ対象領域で重要な成果を達成する機会を得ることができます。

融合したポートフォリオがどのように進化を続けているのかを見てみましょう。

Google Security Operations

SIEM 市場は構造的転換期を迎えており、セキュリティ運用のリーダーは、プラットフォームとアプローチの再考を迫られています。Google Security Operations のお客様(Etsy など)は、使用するテクノロジーと SecOps に対する考え方の両方を大きく変えて、この状況に対応しています。

Etsy のシニア セキュリティ エンジニア Manan Doshi 氏によると、「これはリセットして白紙に戻すチャンス」です。

Google Security Operations への移行をハッカソン プロジェクトとして取り組み、より強固な基盤を構築できる新しいプロセスに注力し、チーム全体の統一性と一貫性を高めるために AI を活用するなど、Etsy の事例からは、Google のセキュリティ運用プラットフォームが組織のセキュリティのモダナイズと将来への備えにいかに役立つかがわかります。Etsy の移行と SecOps のモダナイゼーションのベスト プラクティスについて詳しくは、同社の Security Summit セッションにご参加ください。

Apex Fintech Solutions も、Gemini と生成 AI を活用してセキュリティ オペレーション センターを再構築しています。

Apex Fintech Solutions のシニア情報セキュリティ ディレクター Hector Peña 氏は次のように話しています。「アナリストが 30 分や 1 時間もかけて正規表現を書くことは、もうありません。Gemini を使えば数秒で済みます。」

Apex Fintech Solutions が Gemini in Security Operations で実現した効果について詳しくは、同社の Security Summit セッションでご確認ください。

Mandiant のサービス

現在提供されている Mandiant の脅威ハンティングのプロダクトとサービスに加えて、Mandiant Custom Threat Hunt を発表します。この特定時点の脅威ハンティングにより、マネージド型の検出および対応サービスを補完することも、社内の脅威ハンティング プログラムを補完することもできます。組織が自社の環境内の脅威アクターによる現在進行中の活動や過去の活動を明らかにして、将来の脅威を効果的に検出できるようになります。

Mandiant のカスタム脅威ハンティングの恩恵を受ける組織は多くの場合、サービスを利用する前の数週間から数か月間に、以下のセキュリティに関する懸念事項のうち少なくとも 1 つを経験しています。

-

自社の業界または業種で活動することが知られている特定の脅威アクターによる標的設定が増えた

-

新しいテクノロジー、クラウド プラットフォーム、SaaS ソリューションを導入した

-

ビジネス パートナーやサプライ チェーン プロバイダがインシデントや侵害の影響を受けた

-

新たに獲得したセキュリティ ツール、ログソース、コントロールにわたる評価とハンティング

-

計画中または最近の合併と買収

最新の「防御側の優位性 - サイバー スナップショット」レポートでは、Mandiant の最前線での観測と実体験に基づいた、サイバー防御のトピックに関する分析情報を提供しています。セキュリティ デセプション戦略を展開するメリット、内部脅威ペネトレーション テストの重要な役割、ウェブベースの基盤モデルの効果的な評価方法、SIEM の移行ガイドを取り上げています。

Security Command Center

Security Command Center(SCC)は、クラウドネイティブ アプリケーション保護プラットフォーム(CNAPP)ソリューションです。このソリューションに有害な組み合わせ(同時に発生すると許容できないリスクが生じるセキュリティ上の問題)を明らかにする新機能が追加されました。

SCC は、仮想レッド チーミングという独特なアプローチで有害な組み合わせを見つけます。クラウド防御に侵入して価値の高い情報資産に到達しようとする執拗な攻撃者を継続的にシミュレートすることで、クラウド環境のデジタルツイン モデルに対して数百万通りの攻撃を試し、可能性のある攻撃経路を見つけます。既知の問題のみを探す、ベンダーが定めた一般的なルールに基づく他の CNAPP とは異なり、SCC の仮想レッドチームはこれまでにない有害な組み合わせを発見し、お客様が未知のクラウドリスクに対応できるようにします。有害な組み合わせの発見は、現在プレビュー版で提供されています。

SCC の仮想レッド チーミングで発見された有害な組み合わせの可視化

また、Security Command Center ではマルチクラウドのクラウド インフラストラクチャ資格管理(CIEM)機能が拡張され、お客様が最小権限のアクセスモデルを維持できるようになっています。一般提供されている SCC の新機能は、Google Cloud における Entra ID(Azure AD)と Okta ID、AWS の AWS IAM ID をサポートしています。

Google Cloud のセキュリティ

Google は、お客様の Google Cloud 環境におけるセキュリティ ポスチャーの強化とコンプライアンスの確保を支援する、新しい設定や機能を継続的に追加しています。今回の Summit では、以下の発表や最新情報の提供を行います。

Identity and Access Management 関連:

-

Privileged Access Manager(PAM): 現在プレビュー版で提供されている PAM は、権限が高いユーザーのジャストインタイム、期限付き、承認ベースのアクセス昇格を可能にすることで、最小権限の原則を適用できるようにします。

-

プリンシパル アクセス境界(PAB): このID を軸とした制御機能もプレビュー版で提供されています。セキュリティ管理者は既存の IAM ポリシーに関係なく、プリンシパルに対して承認するリソースセットを定義できます。

-

証明書ベースのアクセス(CBA): 一般提供を開始した証明書ベースのアクセスでは、相互 TLS(mTLS)を使用して、アクセスを許可する前にユーザー認証情報がデバイス証明書に紐づけられていることを確認します。

-

Workforce Identity 連携: 一般提供を開始した Microsoft Entra ID のサポートにより、ユーザーがシングル サインオンで Microsoft Power BI から Google BigQuery にアクセスできます。同期のない属性ベースのアクセス制御機能を使用すると、Google Cloud でプロビジョニングされたユーザーまたはグループを必要とせずに、Microsoft Entra ID グループを使用して Google BigQuery へのアクセスを承認できます。

-

VPC Service Controls(VPC-SC)でのプライベート IP のサポート: 一般提供を開始した VPC-SC での新しいプライベート IP のサポートにより、特定の内部ネットワークまたはオンプレミス環境から保護されたクラウド リソースへのトラフィックを承認できます。

データ セキュリティ関連:

-

新しい Confidential VM オプション: 現在プレビュー版で提供されている新しい Confidential VM オプションでは、ハードウェアベースのメモリ暗号化により、使用中のデータとアプリケーションを保護できます。N2D マシンの AMD SEV-SNP の一般提供を開始し、C3D インスタンスにはプレビュー版を提供しています。強固なメモリ整合性、暗号化されたレジスタ状態、ハードウェアに基づいたリモート認証が追加され、データの機密性と整合性がさらに強化されています。

-

Cloud HSM 向けの Key Access Justifications(KAJ): Assured Workloads でプレビュー版が提供されている KAJ が CloudHSM をサポートし、Cloud HSM ベースの鍵について、アクセスの透明性と理由を提供するようになりました。

ネットワーク セキュリティ関連:

-

Cloud Armor: Cloud Armor Enterprise の新機能として、詳細なホストレベルの適応型保護(一般提供)と、リージョン内部アプリケーション ロードバランサ、IP アドレス グループのサポート(プレビュー版)が追加されました。効率的なリージョン スコープの Cloud Armor セキュリティ ポリシーを作成するために役立ちます。

-

Cloud Next-Generation Firewall: 最近リリースされた Cloud NGFW Enterprise は、Miercom と SecureIQ が実施した第三者独立テストにおいて、既知の脆弱性とマルウェア サンプルに対して優れた検出率を示しました。

規制対象のクラウド関連:

-

新しいパートナーによる主権管理: Google は最近、2 つのリージョンでパートナーによる主権管理の新しいコントロール パッケージの一般提供を開始することを発表しました。イタリアでは、PSN による主権管理が特にイタリアの公共部門を対象として、機密性の高い行政機関のワークロードを保護するためのツール、機能、設定を提供しています。サウジアラビアでは CNTXT による主権管理により、同国で Google Cloud 環境を運用する組織のために、Google Cloud のクラス C 認定のインフラストラクチャにパートナー運営の主権管理が追加されます。

-

Assured Workloads のアップデート: 現在プレビュー版で提供されている新しいコンプライアンス アップデート機能を使用すると、現在の Assured Workloads のフォルダ構成と、利用可能な最新のコントロール パッケージの構成が異なるかどうかを評価できます。また、以前作成したフォルダをアップグレードできます。

Chrome Enterprise

Chrome Enterprise Premium は、広く使われている信頼性の高いエンタープライズ ブラウザと、Google の高度なセキュリティ機能(脅威とデータ保護、ゼロトラスト アクセス制御、エンタープライズ ポリシー制御、セキュリティに関する分析情報とレポートなど)を統合したものです。Chrome Enterprise Premium の新機能で、以下のことが可能になります。

-

従量課金制ですぐに始める

-

透かしでデータを保護する

-

ブラウザ履歴の URL フィルタリングで閲覧アクティビティを詳細に把握する

-

脅威を細部まで理解するために Chrome セキュリティ インサイトを確認する

Google Cloud Security Summit で詳しく紹介

Google をセキュリティ チームの一員にすることで、融合を取り入れ、セキュリティを簡素化できます。これらの発表の詳細については、本日開催される Google Cloud Security Summit に参加してご覧いただくか、終了後にオンデマンドでご視聴ください。

-Google Cloud、セキュリティ部門バイス プレジデント兼ゼネラル マネージャー Sunil Potti