Cloud Run에 배포 및 보안 통계 보기

이 빠른 시작에서는 컨테이너 이미지를 Cloud Run에 배포하고 Google Cloud 콘솔의 Software Delivery Shield 보안 패널에서 배포에 대한 보안 통계를 확인하는 방법을 설명합니다. 실습할 내용은 다음과 같습니다.

- Cloud Deploy를 사용하여 Cloud Run에 이미지를 배포합니다. Cloud Deploy는 정의된 승격 시퀀스에 따라 일련의 타겟 환경으로 애플리케이션을 자동으로 전달하는 Google Cloud 서비스입니다.

배포에 대한 다음 보안 통계를 확인합니다.

- 배포의 ID 및 암호화 정보입니다.

- Supply-chain Levels for Software Artifacts(SLSA) 수준: 배포의 보증 수준을 식별합니다.

- 빌드 아티팩트의 취약점

- 빌드 아티팩트에 대한 소프트웨어 재료명세서(SBOM)

- 빌드 출처: 빌드에 대한 검증 가능한 메타데이터의 모음. 빌드된 이미지의 다이제스트, 입력 소스 위치, 빌드 도구 모음, 빌드 단계, 빌드 기간과 같은 세부정보가 포함됩니다.

시작하기 전에

- Sign in to your Google Cloud account. If you're new to Google Cloud, create an account to evaluate how our products perform in real-world scenarios. New customers also get $300 in free credits to run, test, and deploy workloads.

-

Install the Google Cloud CLI.

-

If you're using an external identity provider (IdP), you must first sign in to the gcloud CLI with your federated identity.

-

To initialize the gcloud CLI, run the following command:

gcloud init -

Create or select a Google Cloud project.

-

Create a Google Cloud project:

gcloud projects create PROJECT_ID

Replace

PROJECT_IDwith a name for the Google Cloud project you are creating. -

Select the Google Cloud project that you created:

gcloud config set project PROJECT_ID

Replace

PROJECT_IDwith your Google Cloud project name.

-

-

Verify that billing is enabled for your Google Cloud project.

-

Enable the Cloud Build, Artifact Registry, Cloud Deploy, Cloud Run, and Container Scanning APIs:

gcloud services enable cloudbuild.googleapis.com

artifactregistry.googleapis.com clouddeploy.googleapis.com run.googleapis.com containerscanning.googleapis.com -

Install the Google Cloud CLI.

-

If you're using an external identity provider (IdP), you must first sign in to the gcloud CLI with your federated identity.

-

To initialize the gcloud CLI, run the following command:

gcloud init -

Create or select a Google Cloud project.

-

Create a Google Cloud project:

gcloud projects create PROJECT_ID

Replace

PROJECT_IDwith a name for the Google Cloud project you are creating. -

Select the Google Cloud project that you created:

gcloud config set project PROJECT_ID

Replace

PROJECT_IDwith your Google Cloud project name.

-

-

Verify that billing is enabled for your Google Cloud project.

-

Enable the Cloud Build, Artifact Registry, Cloud Deploy, Cloud Run, and Container Scanning APIs:

gcloud services enable cloudbuild.googleapis.com

artifactregistry.googleapis.com clouddeploy.googleapis.com run.googleapis.com containerscanning.googleapis.com

기본 설정 지정

프로젝트 ID의 환경 변수를 설정합니다.

export PROJECT_ID=$(gcloud config get project)Cloud Deploy의 기본 리전을 설정합니다.

gcloud config set deploy/region us-central1

액세스 권한 부여

기본 Compute Engine 서비스 계정에 IAM 역할을 부여합니다. Cloud Deploy가 워크로드를 Cloud Run에 배포하는 데 필요합니다.

gcloud projects add-iam-policy-binding $PROJECT_ID \

--member=serviceAccount:$(gcloud projects describe $PROJECT_ID \

--format="value(projectNumber)")-compute@developer.gserviceaccount.com \

--role="roles/clouddeploy.jobRunner"

gcloud iam service-accounts add-iam-policy-binding $(gcloud projects describe $PROJECT_ID \

--format="value(projectNumber)")-compute@developer.gserviceaccount.com \

--member=serviceAccount:$(gcloud projects describe $PROJECT_ID \

--format="value(projectNumber)")-compute@developer.gserviceaccount.com \

--role="roles/iam.serviceAccountUser" \

--project=$PROJECT_ID

gcloud projects add-iam-policy-binding $PROJECT_ID \

--member=serviceAccount:$(gcloud projects describe $PROJECT_ID \

--format="value(projectNumber)")-compute@developer.gserviceaccount.com \

--role="roles/run.developer"

이러한 역할을 추가하는 데 문제가 발생하는 경우 프로젝트 관리자에게 문의하세요.

Artifact Registry에서 Docker 저장소 만들기

us-central1위치에 'Docker 저장소' 설명과 함께containers라는 새 Docker 저장소를 만드세요.gcloud artifacts repositories create containers --repository-format=docker \ --location=us-central1 --description="Docker repository"저장소가 만들어졌는지 확인합니다.

gcloud artifacts repositories list표시된 저장소 목록에

containers가 표시됩니다.

샘플 애플리케이션 준비

빌드하고 배포하려면 샘플 소스 코드가 필요합니다. 이 섹션에서는 Java 코드 샘플이 포함된 기존 소스 저장소를 클론합니다.

Java 코드 샘플이 있는 저장소를 클론합니다.

git clone https://github.com/googlecloudplatform/software-delivery-shield-demo-java.git cd software-delivery-shield-demo-java/backendcloudrun.clouddeploy.yaml을 업데이트하여PROJECT_ID를 프로젝트 ID로 바꿉니다.sed -i "s/PROJECT_ID/${PROJECT_ID}/g" cloudrun.clouddeploy.yaml

애플리케이션 빌드

Cloud Build를 사용하여 Java 애플리케이션을 빌드하고 컨테이너화합니다. 다음 명령어는 Java 애플리케이션을 빌드 및 컨테이너화하고 빌드한 컨테이너를 Artifact Registry Docker 저장소에 저장합니다.

gcloud builds submit --config=cloudbuild.yaml --region=us-central1빌드가 완료되면 다음과 비슷한 성공 상태 메시지가 표시됩니다.

DONE ----------------------------------------------------------------------------- ID: 3e08565f-7f57-4449-bc68-51c46cf33d03 CREATE_TIME: 2022-09-19T15:41:07+00:00 DURATION: 54S SOURCE: gs://sds-docs-project_cloudbuild/source/1663602066.777581-6ebe4b2d6fd741ffa18936d7f78055e9.tgz IMAGES: us-central1-docker.pkg.dev/sds-docs-project/containers/java-guestbook-backend:quickstart STATUS: SUCCESS

빌드된 이미지에 대한 SBOM 생성

SBOM은 소프트웨어에서 사용하는 전체 패키지를 식별하는 애플리케이션의 전체 인벤토리입니다. 이러한 콘텐츠에는 공급업체의 서드 파티 소프트웨어, 내부 아티팩트, 오픈소스 라이브러리가 포함될 수 있습니다.

이전 섹션에서 빌드한 이미지의 SBOM을 생성합니다.

gcloud artifacts sbom export \

--uri=us-central1-docker.pkg.dev/${PROJECT_ID}/containers/java-guestbook-backend:quickstart

Cloud Deploy를 사용하여 Cloud Run에 컨테이너 배포

Cloud Deploy 서비스에 파이프라인 및 대상을 등록합니다.

gcloud deploy apply --file cloudrun.clouddeploy.yaml이제 타겟이 포함된 파이프라인을 사용하여 첫 번째 타겟에 애플리케이션을 배포할 수 있습니다.

파이프라인이 있는지 확인하려면 Google Cloud 콘솔에서 전송 파이프라인 페이지로 이동합니다.

방금 만든 배포 파이프라인

cloudrun-guestbook-backend-delivery가 표시됩니다.cloudrun-guestbook-backend-delivery를 클릭하여 진행 상황을 모니터링합니다. 배포 파이프라인 세부정보 페이지가 열립니다.Cloud Shell에서 Cloud Deploy에 출시 버전을 만듭니다.

gcloud deploy releases create test-release-007 \ --delivery-pipeline=cloudrun-guestbook-backend-delivery \ --skaffold-file=cloudrun.skaffold.yaml \ --images=java-guestbook-backend=us-central1-docker.pkg.dev/${PROJECT_ID}/containers/java-guestbook-backend:quickstart새 출시 버전은 배포 파이프라인 세부정보 페이지의 출시 섹션에 표시됩니다.

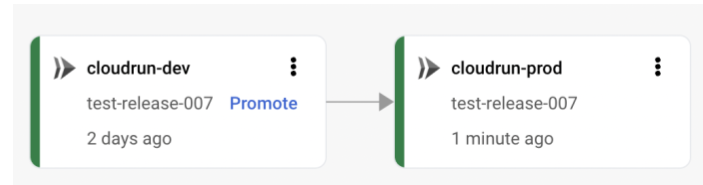

dev-cluster에 대해 승격 버튼이 표시될 때까지 배포 파이프라인 세부정보 페이지에서 파이프라인 시각화 뷰를 모니터링합니다. 페이지를 새로 고쳐야 할 수도 있습니다.배포 파이프라인 시각화의 첫 번째 타겟인

cloudrun-dev에서 승격을 클릭합니다.출시 승격 대화상자가 표시됩니다. 승격하는 타겟의 세부정보가 표시됩니다.

승격을 클릭합니다.

출시 버전이

cloudrun-prod에의 배포를 위해 큐에 추가되었습니다. 배포가 완료되면 배포 파이프라인 시각화에 배포된 것으로 표시됩니다.

Cloud Deploy에서 보안 통계 보기

Google Cloud 콘솔에서 Cloud Deploy 배포 파이프라인 페이지를 엽니다.

배포 파이프라인 테이블에서 cloudrun-guestbook-backend-delivery를 클릭합니다.

배포 파이프라인 세부정보 페이지에서 test-release-008을 클릭합니다.

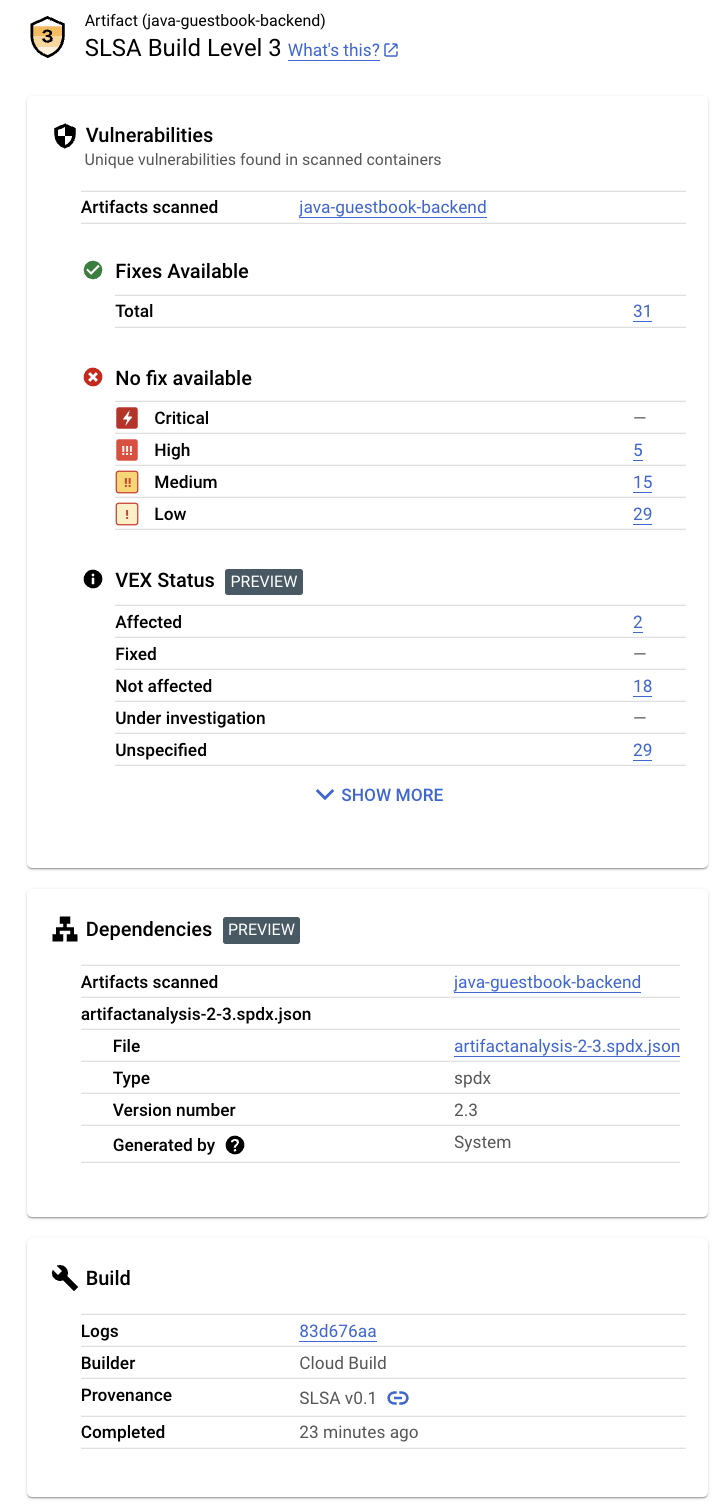

출시 버전 세부정보 페이지에서 아티팩트 탭을 클릭합니다.

아티팩트 빌드 테이블에서 아티팩트 java-guestbook-backend를 찾고, 해당하는 보안 통계 열 아래에서 보기를 클릭합니다.

배포에 대한 Software Delivery Shield 보안 패널이 표시됩니다.

이 패널에는 다음과 같은 정보가 표시됩니다.

SLSA 등급: 이 빌드는 SLSA 등급 3입니다. 이 보안 수준의 의미를 알아보려면 자세히 알아보기 링크를 클릭하세요.

취약점: 아티팩트에서 발견된 모든 취약점. 이미지 이름(java-guestbook-backend)을 클릭하여 취약점이 스캔된 아티팩트를 확인합니다.

빌드 아티팩트의 종속 항목

빌드 세부정보: 빌더 및 로그 보기 링크와 같은 빌드 세부정보.

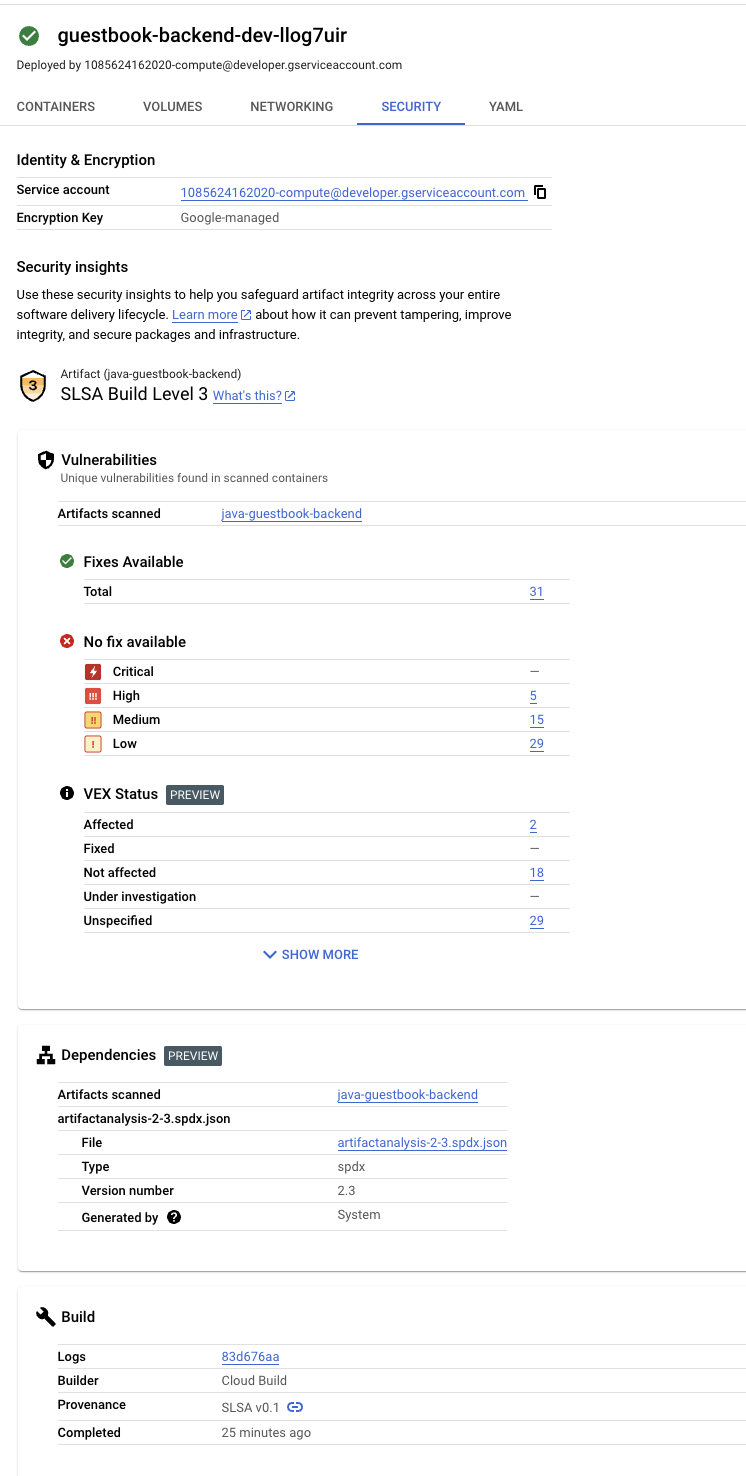

Cloud Run에서 보안 통계 보기

Cloud Run 서비스 페이지를 엽니다.

Cloud Run 서비스 테이블에서 guestbook-backend-prod를 클릭합니다.

서비스 세부정보 페이지에서 버전을 클릭합니다.

버전 패널에서 보안을 클릭합니다.

배포에 대한 Software Delivery Shield 보안 패널이 표시됩니다.

이 패널에는 다음과 같은 정보가 표시됩니다.

ID 및 암호화: 기본 Compute Engine 서비스 계정의 이메일 주소 및 배포에 사용되는 암호화 키.

SLSA 등급: 이 빌드는 SLSA 등급 3입니다. 이 보안 수준의 의미를 알아보려면 자세히 알아보기 링크를 클릭하세요.

취약점: 아티팩트에서 발견된 모든 취약점. 이미지 이름(java-guestbook-backend)을 클릭하여 취약점이 스캔된 아티팩트를 확인합니다.

빌드 아티팩트의 종속 항목

빌드 세부정보: 빌더 및 로그 보기 링크와 같은 빌드 세부정보.

삭제

이 페이지에서 사용한 리소스 비용이 Google Cloud 계정에 청구되지 않도록 하려면 리소스가 포함된 Google Cloud 프로젝트를 삭제하면 됩니다.

Container Scanning API를 사용 중지합니다.

gcloud services disable containerscanning.googleapis.com --forceguestbook-backend-devCloud Run 서비스를 삭제합니다.gcloud run services delete guestbook-backend-dev --region=us-central1 \ --project=${PROJECT_ID}guestbook-backend-prod서비스를 삭제합니다.gcloud run services delete guestbook-backend-prod --region=us-central1 \ --project=${PROJECT_ID}출시 버전 및 출시를 포함한 배포 파이프라인을 삭제합니다.

gcloud deploy delivery-pipelines delete cloudrun-guestbook-backend-delivery \ --force --region=us-central1 --project=${PROJECT_ID}이 명령어는 배포 파이프라인 자체와 소프트웨어 공급망 보안이 해당 파이프라인에 대해 만든 모든

release및rollout리소스를 삭제합니다.Artifact Registry 저장소를 삭제합니다.

gcloud artifacts repositories delete containers \ --location=us-central1 --async

이제 빠른 시작이 완료되었습니다.

다음 단계

- Cloud Run의 Software Delivery Shield 보안 통계 패널에 대해 자세히 알아보기

- GKE에 배포할 때 보안 통계를 보는 방법 알아보기

- 빌드의 보안 통계를 보는 방법 알아보기

- Software Delivery Shield 자세히 알아보기