En este instructivo, aprenderás qué es la autorización y cómo habilitarla con Cloud Service Mesh en una aplicación de muestra para habilitar políticas de autorización en tus microservicios.

Crearás un AuthorizationPolicy para acceder a un microservicio y, luego, crearás un AuthorizationPolicy para acceder de forma específica a un microservicio.DENYALLOW

¿Qué es la autorización?

La autenticación verifica una identidad: ¿este servicio es quien dice ser? La autorización verifica el permiso: ¿Se le permite a este servicio realizar esa acción?

La identidad es fundamental para esta idea. Con Cloud Service Mesh, AuthorizationPolicies permite controlar la comunicación entre cargas de trabajo en tu malla para mejorar la seguridad y el acceso.

En una arquitectura de microservicios, en la que se realizan llamadas a través de límites de red, las reglas de firewall tradicionales basadas en IP a menudo no son adecuadas para proteger el acceso entre las cargas de trabajo. Con Cloud Service Mesh, puedes establecer reglas de autorización para hacer lo siguiente:

- Controla el acceso a las cargas de trabajo dentro de tu malla, ya sea de carga de trabajo a carga de trabajo o de usuario final a carga de trabajo.

- Define políticas de forma general o detallada según tus necesidades. Para ver una explicación detallada sobre la configuración de políticas y las prácticas recomendadas, consulta Autorización con Cloud Service Mesh.

Implementa una puerta de enlace de entrada

Establece el contexto actual para

kubectlen el clúster:gcloud container clusters get-credentials CLUSTER_NAME \ --project=PROJECT_ID \ --zone=CLUSTER_LOCATIONCrea un espacio de nombres para tu puerta de enlace de entrada:

kubectl create namespace asm-ingressHabilita el espacio de nombres para la inserción. Los pasos dependen del tipo de Cloud Service Mesh (administrado o en el clúster):

Administrado

Aplica la etiqueta de revisión

asm-managedal espacio de nombres:kubectl label namespace asm-ingress \ istio-injection- istio.io/rev=asm-managed --overwriteEsta etiqueta corresponde al canal de versiones administrado de Cloud Service Mesh correspondiente a la versión de Cloud Service Mesh.

En el clúster

Usa el siguiente comando para encontrar la etiqueta de revisión en

istiod:kubectl get deploy -n istio-system -l app=istiod -o \ jsonpath={.items[*].metadata.labels.'istio\.io\/rev'}'{"\n"}'Aplica la etiqueta de revisión a los espacios de nombres. En el siguiente comando,

REVISIONes el valor de la etiqueta de revisiónistiodque anotaste en el paso anterior.kubectl label namespace asm-ingress \ istio-injection- istio.io/rev=REVISION --overwrite

Implementa la puerta de enlace de ejemplo en el repo

anthos-service-mesh-samples:kubectl apply -n asm-ingress \ -f docs/shared/asm-ingress-gatewayResultado esperado:

serviceaccount/asm-ingressgateway configured service/asm-ingressgateway configured deployment.apps/asm-ingressgateway configured gateway.networking.istio.io/asm-ingressgateway configured

Implementa la aplicación de muestra de Online Boutique.

Si no lo hiciste, establece el contexto actual para

kubectlen el clúster:gcloud container clusters get-credentials CLUSTER_NAME \ --project=PROJECT_ID \ --zone=CLUSTER_LOCATIONCrea el espacio de nombres para la aplicación de ejemplo:

kubectl create namespace onlineboutiqueEtiqueta el espacio de nombres

onlineboutiquepara insertar de forma automática los proxies de Envoy. Sigue los pasos para habilitar la inserción automática de sidecar.Implementa la app de ejemplo, el

VirtualServicepara el frontend y las cuentas de servicio para las cargas de trabajo. En este instructivo, implementarás Online Boutique, una app de demo de microservicios.kubectl apply \ -n onlineboutique \ -f docs/shared/online-boutique/virtual-service.yaml kubectl apply \ -n onlineboutique \ -f docs/shared/online-boutique/service-accounts

Cómo ver tus servicios

Visualiza los Pods en el espacio de nombres

onlineboutique:kubectl get pods -n onlineboutiqueResultado esperado:

NAME READY STATUS RESTARTS AGE adservice-85598d856b-m84m6 2/2 Running 0 2m7s cartservice-c77f6b866-m67vd 2/2 Running 0 2m8s checkoutservice-654c47f4b6-hqtqr 2/2 Running 0 2m10s currencyservice-59bc889674-jhk8z 2/2 Running 0 2m8s emailservice-5b9fff7cb8-8nqwz 2/2 Running 0 2m10s frontend-77b88cc7cb-mr4rp 2/2 Running 0 2m9s loadgenerator-6958f5bc8b-55q7w 2/2 Running 0 2m8s paymentservice-68dd9755bb-2jmb7 2/2 Running 0 2m9s productcatalogservice-84f95c95ff-c5kl6 2/2 Running 0 114s recommendationservice-64dc9dfbc8-xfs2t 2/2 Running 0 2m9s redis-cart-5b569cd47-cc2qd 2/2 Running 0 2m7s shippingservice-5488d5b6cb-lfhtt 2/2 Running 0 2m7sTodos los Pods de tu aplicación deben estar en funcionamiento, con un

2/2en la columnaREADY. Esto indica que los Pods tienen un proxy de sidecar de Envoy insertado de forma correcta. Si no aparece2/2después de un par de minutos, consulta la Guía de solución de problemas.Obtén la IP externa y configúrala en una variable:

kubectl get services -n asm-ingress export FRONTEND_IP=$(kubectl --namespace asm-ingress \ get service --output jsonpath='{.items[0].status.loadBalancer.ingress[0].ip}' \ )Verás un resultado similar al siguiente:

NAME TYPE CLUSTER-IP EXTERNAL-IP PORT(S) AGE asm-ingressgateway LoadBalancer 10.19.247.233 35.239.7.64 80:31380/TCP,443:31390/TCP,31400:31400/TCP 27mVisita la dirección

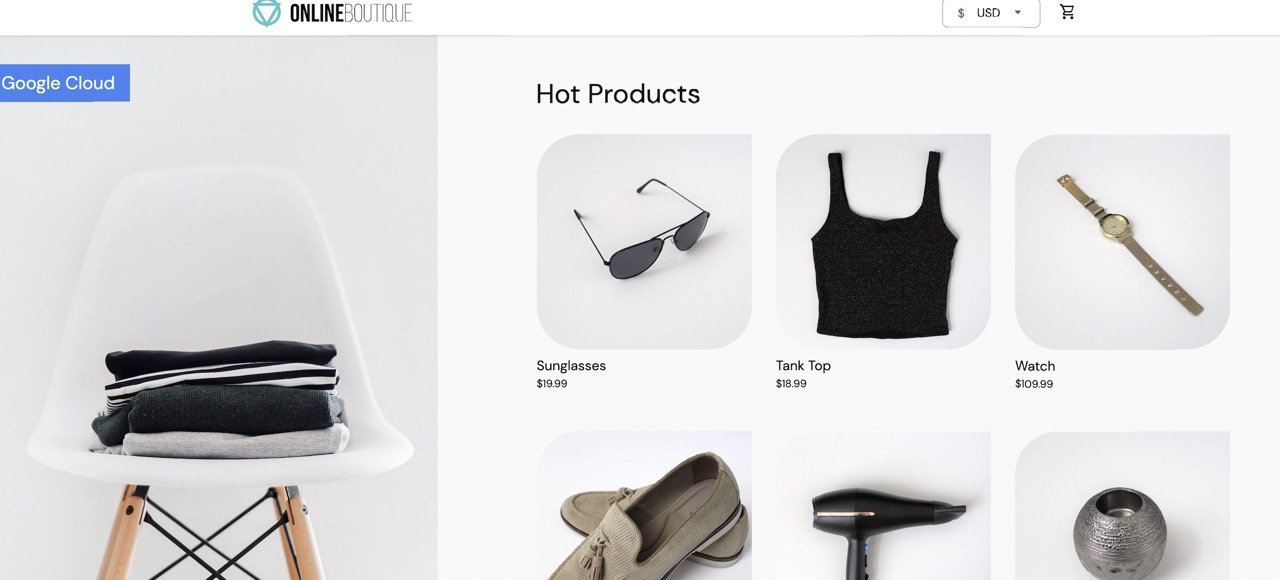

EXTERNAL-IPen tu navegador web. Deberías ver la tienda Online Boutique en tu navegador.

Autorización DenyAll para una carga de trabajo

En esta sección, se agrega un AuthorizationPolicy para denegar todo el tráfico entrante al servicio de moneda.

AuthorizationPolicies funciona transformando AuthorizationPolicies en configuraciones legibles para Envoy y aplicando las configuraciones a tus proxies de sidecar. Esto permite que el proxy de Envoy autorice o rechace las solicitudes entrantes a un servicio.

Aplica un

AuthorizationPolicyalcurrencyservice. Observa la coincidencia en la etiquetacurrencyservicedel archivo YAML.kubectl apply -f docs/authorization/currency-deny-all.yaml -n onlineboutiqueIntenta acceder a la

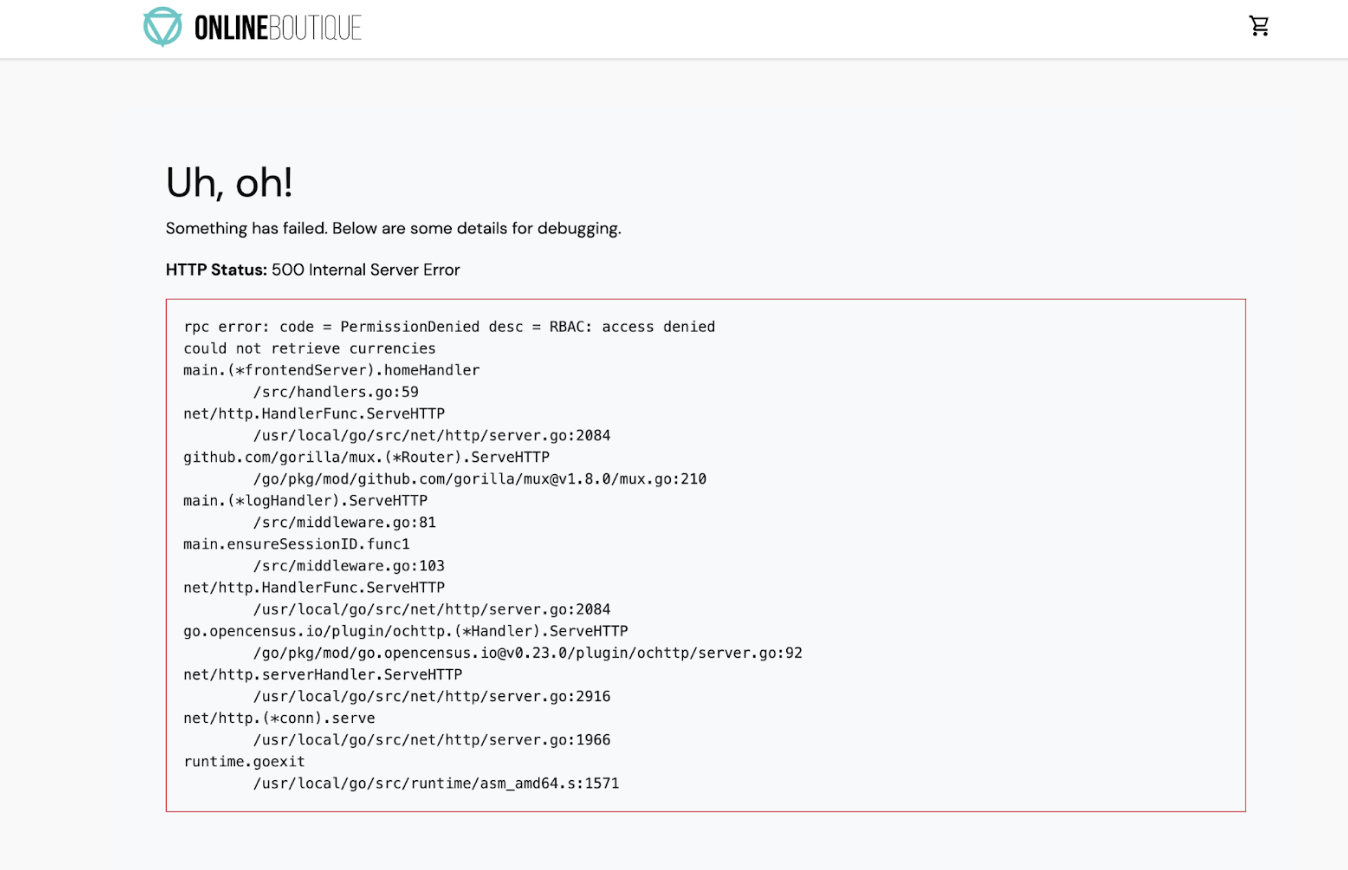

EXTERNAL-IPde tu puerta de enlace para ver Online Boutique en el navegador web. Deberías ver un error de autorización (500 Internal Service Error) decurrency service.

Observa los registros de tu proxy de sidecar

Para ver lo que ocurre en el proxy de sidecar, puedes revisar los registros en el pod.

Obtén el nombre de tu pod

currencyservice:CURRENCY_POD=$(kubectl get pod -n onlineboutique |grep currency|awk '{print $1}')Configura el proxy de Envoy para permitir registros a nivel de seguimiento. De forma predeterminada, no se registran las llamadas de autorización bloqueadas:

kubectl exec -it $CURRENCY_POD -n onlineboutique -c istio-proxy -- curl -X POST "http://localhost:15000/logging?level=trace"Resultado esperado:

active loggers: admin: trace alternate_protocols_cache: trace ... tracing: trace upstream: trace udp: trace wasm: traceUsa

curlpara enviar tráfico a tuEXTERNAL_IPy generar registros:for i in {0..10}; do curl -s -I $FRONTEND_IP ; doneConsulta los registros relacionados con el control de acceso basado en roles (RBAC) en tu istio-proxy:

kubectl logs -n onlineboutique $CURRENCY_POD -c istio-proxy | grep -m5 rbacResultado esperado:

2022-07-08T14:19:20.442920Z debug envoy rbac checking request: requestedServerName: outbound_.7000_._.currencyservice.onlineboutique.svc.cluster.local, sourceIP: 10.8.8.5:34080, directRemoteIP: 10.8.8.5:34080, remoteIP: 10.8.8.5:34080,localAddress: 10.8.0.6:7000, ssl: uriSanPeerCertificate: spiffe://christineskim-tf-asm./ns/onlineboutique/sa/default, dnsSanPeerCertificate: , subjectPeerCertificate: OU=istio_v1_cloud_workload,O=Google LLC,L=Mountain View,ST=California,C=US, headers: ':method', 'POST' 2022-07-08T14:19:20.442944Z debug envoy rbac enforced denied, matched policy none 2022-07-08T14:19:20.442965Z debug envoy http [C73987][S13078781800499437460] Sending local reply with details rbac_access_denied_matched_policy[none] ```

Deberías ver un mensaje enforced denied en los registros, que muestra que currencyservice está configurado para bloquear las solicitudes entrantes.

Permitir acceso restringido

En lugar de una política de DENYALL, puedes configurar el acceso para que se permita para ciertas cargas de trabajo. Esto será relevante en una arquitectura de microservicios en la que desees garantizar que solo los servicios autorizados puedan comunicarse entre sí.

En esta sección, habilitarás la capacidad de los servicios frontend y checkout para comunicarse con el servicio currency.

- En el siguiente archivo, observa que se incluye en la lista de entidades permitidas un

source.principal(cliente) específico para acceder acurrencyservice:

Aplica la política:

kubectl apply -f docs/authorization/currency-allow-frontend-checkout.yaml -n onlineboutique

- Visita

EXTERNAL-IPen tu navegador web. Ahora deberías poder acceder a Online Boutique.