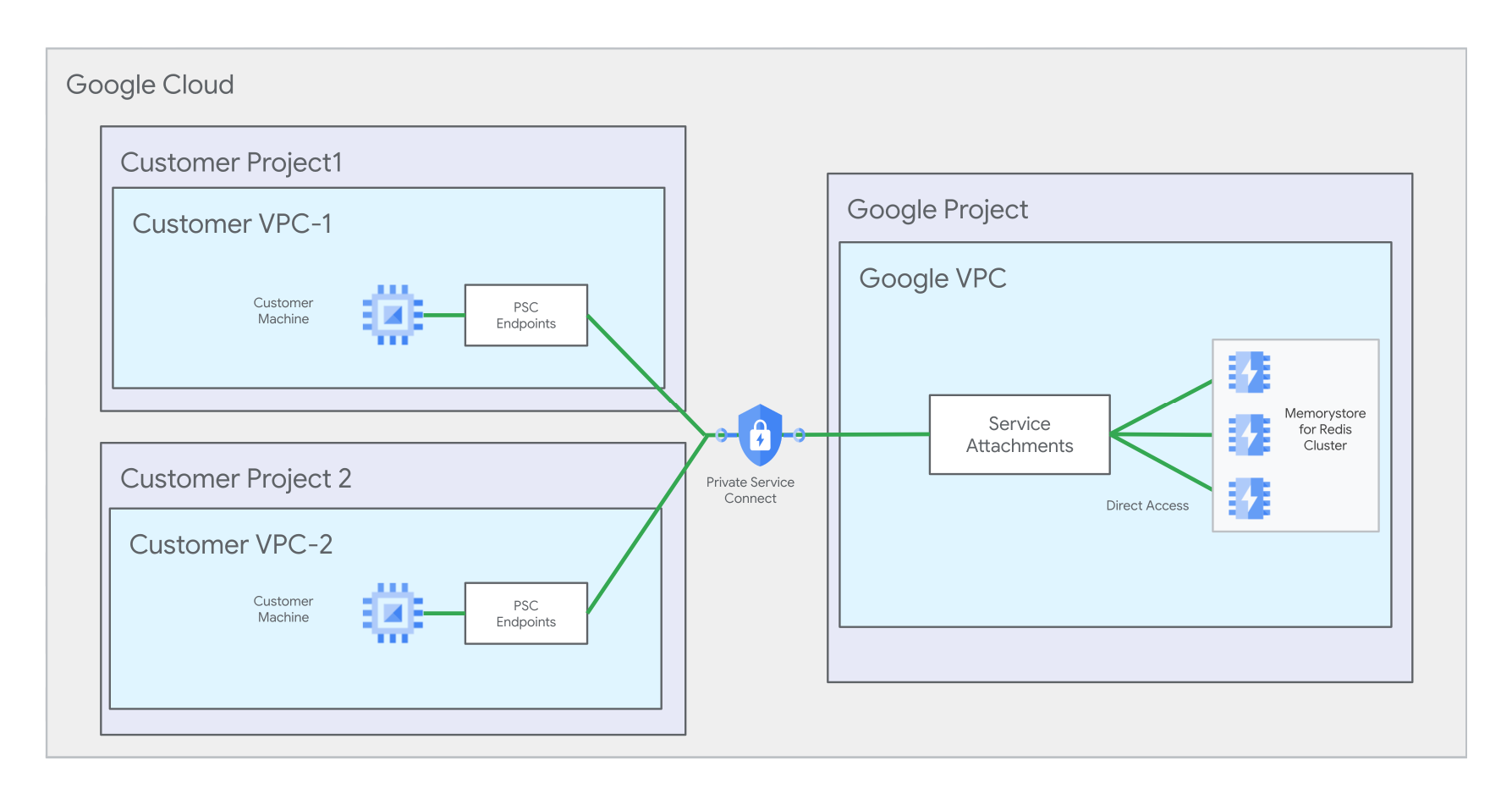

Questa pagina spiega come configurare la connettività per più reti Virtual Private Cloud (VPC) e una nuova istanza Memorystore for Redis Cluster. Per farlo:

Crea endpoint Private Service Connect nelle reti consumer.

Seleziona gli allegati di servizio per l'istanza Memorystore.

Registra i componenti con l'istanza.

Dopo aver completato queste attività, connetti il client all'istanza tramite le connessioni Private Service Connect che crei.

Per istruzioni su come configurare più reti VPC per un'istanza che ha già alcune connessioni Private Service Connect registrate automaticamente, consulta Configurare più reti VPC per le istanze di cui è stato eseguito il provisioning con connessioni registrate automaticamente.

Per ulteriori informazioni sulle configurazioni di più reti VPC, consulta Informazioni su più reti VPC.

Riepilogo dei passaggi chiave

Questa sezione fornisce un elenco riepilogativo dei passaggi chiave di questo tutorial per configurare le connessioni Private Service Connect. Prima di tutto, preparati a seguire questo tutorial completando i passaggi descritti nella sezione Prima di iniziare.

Passaggi chiave

- Passaggio 1: crea un'istanza

- Passaggio 2: annota i percorsi degli allegati di servizio

- Passaggio 3: configura e registra le connessioni Private Service Connect per la prima rete VPC

- Passaggio 4: configura e registra le connessioni Private Service Connect per la seconda rete VPC

- Passaggio 5: configura una connessione client

Inoltre, puoi anche:

Prima di iniziare

Prima di iniziare, assicurati di disporre dei seguenti ruoli IAM e Google Cloud risorse.

Ruoli IAM richiesti

| ID risorsa di esempio | Tipo di risorsa |

|---|---|

roles/redis.admin

|

Fornisce il controllo completo di un'istanza Memorystore for Redis Cluster e la controlla durante il suo ciclo di vita. |

roles/servicedirectory.editor

|

Ti concede l'autorizzazione per modificare le risorse di Service Directory. Questo ruolo è necessario per creare un endpoint Private Service Connect. |

roles/compute.networkAdmin

|

Concede il controllo completo sulla rete VPC che avvia una connessione a un'istanza Memorystore. Puoi creare e gestire indirizzi IP, regole firewall ed endpoint Private Service Connect. Questo ruolo è necessario per creare un endpoint Private Service Connect. Se utilizzi Private Service Connect per connetterti a un'istanza Memorystore da più reti VPC, ogni rete può avere il proprio amministratore. |

Risorse prerequisito

Prima di iniziare questo tutorial, devi creare le seguenti risorse. Ti consigliamo di creare le risorse con gli ID e le località seguenti, ma puoi anche scegliere ID e località personalizzati. In questo tutorial utilizzerai le seguenti risorse per configurare due connessioni Private Service Connect nella rete VPC 1:

| ID risorsa di esempio | Tipo di risorsa | Esempio di percorso completo | Descrizione |

|---|---|---|---|

my-project-1

|

Google Cloud progetto | n/a | L'istanza Memorystore si trova in questo progetto |

my-network-1

|

Rete VPC |

projects/my-project-1/global/networks/my-network-1

|

In questo tutorial, configurerai due connessioni Private Service Connect in questa rete |

my-subnet-1

|

Subnet VPC |

projects/my-project-1/regions/us-central1/subnetworks/my-subnet-1

|

In questo tutorial, prenoti due indirizzi IP in questa subnet. |

In questo tutorial, utilizzerai le seguenti risorse per creare due connessioni Private Service Connect nella rete VPC 2:

| ID risorsa di esempio | Tipo di risorsa | Esempio di percorso completo | Descrizione |

|---|---|---|---|

my-project-2

|

Google Cloud progetto | n/a | Per questo tutorial, questo è il progetto in cui crei la seconda rete e la seconda subnet. Tuttavia, la seconda rete e la seconda subnet possono trovarsi nello stesso progetto della prima rete, se preferisci. |

my-network-2

|

Rete VPC |

projects/my-project-2/global/networks/my-network-2

|

In questo tutorial, creerai due endpoint Private Service Connect in questa rete |

my-subnet-2

|

Subnet VPC |

projects/my-project-2/regions/us-central1/subnetworks/my-subnet-2

|

In questo tutorial, prenoti due indirizzi IP in questa subnet. |

Abilita API

Abilita le seguenti API necessarie per la gestione delle risorse di networking di Compute Engine, Memorystore for Redis Cluster e Private Service Connect.

gcloud

Per abilitare le API sia nel progetto 1 che nel progetto 2, esegui questi comandi:

gcloud services enable --project=PROJECT_1_ID compute.googleapis.com gcloud services enable --project=PROJECT_2_ID compute.googleapis.com gcloud services enable --project=PROJECT_1_ID redis.googleapis.com gcloud services enable --project=PROJECT_2_ID redis.googleapis.com gcloud services enable --project=PROJECT_1_ID servicedirectory.googleapis.com gcloud services enable --project=PROJECT_2_ID servicedirectory.googleapis.com

Passaggio 1: crea un'istanza

Questa guida mostra come configurare la connettività per un'istanza Memorystore che non dispone di connessioni Private Service Connect registrate automaticamente. È accettabile avere un criterio di connessione al servizio, ma non è obbligatorio quando segui la procedura per le connessioni Private Service Connect registrate dall'utente.

Per evitare di creare e registrare automaticamente le connessioni Private Service Connect, esegui il comando create senza specificare una rete, come mostrato nell'esempio seguente.

gcloud

Per creare un'istanza senza creare automaticamente connessioni Private Service Connect, esegui il comando gcloud redis cluster create senza utilizzare il parametro --network, come segue:

gcloud redis clusters create INSTANCE_ID \ --region=REGION_ID \ --project=PROJECT_1_ID \ --replica-count=REPLICA_COUNT \ --node-type=NODE_TYPE \ --shard-count=SHARD_COUNT

Sostituisci quanto segue:

INSTANCE_ID è l'ID dell'istanza Memorystore for Redis Cluster che stai creando. L'ID istanza deve contenere da 1 a 63 caratteri e utilizzare solo lettere minuscole, numeri o trattini. Deve iniziare con una lettera minuscola e terminare con una lettera minuscola o un numero.

REGION_ID è la regione in cui vuoi posizionare l'istanza.

PROJECT_1_ID è l'ID del progetto 1. Il progetto in cui si trova l'istanza Memorystore.

REPLICA_COUNT è il numero di repliche scelto (per shard). I valori accettati sono

0,1e2.NODE_TYPE è il tipo di nodo scelto. I valori accettati sono:

redis-shared-core-nanoredis-standard-smallredis-highmem-mediumredis-highmem-xlarge

SHARD_COUNT determina il numero di shard nella tua istanza. Il numero di shard determina la capacità di memoria totale per l'archiviazione dei dati del cluster. Per visualizzare ulteriori dettagli sulla specifica del cluster, consulta Specifica di cluster e nodi.

Ad esempio:

gcloud redis clusters create my-instance \ --region=us-central1 \ --replica-count=2 \ --node-type=redis-highmem-medium \ --shard-count=8

Passaggio 2: annota i percorsi degli allegati di servizio

Dopo aver creato un'istanza Memorystore, prendi nota dei due URI di collegamento del servizio per l'istanza Memorystore. Utilizzi questi URI di collegamento al servizio per configurare le connessioni Private Service Connect.

gcloud

Per visualizzare le informazioni di riepilogo su un'istanza con Private Service Connect abilitato, cerca il campo pscServiceAttachments. Questo campo mostra i due URI che puntano ai collegamenti del servizio dell'istanza. Per visualizzare queste informazioni, utilizza il comando gcloud redis clusters describe:

gcloud redis clusters describe INSTANCE_ID --project=PROJECT_1_ID --region=REGION_ID

Sostituisci quanto segue:

- INSTANCE_ID è il nome dell'istanza Memorystore.

- PROJECT_1_ID è l'ID del progetto 1. Il progetto in cui si trova l'istanza Memorystore.

- REGION_ID è l'ID della regione in cui si trova l'istanza.

Di seguito è riportato un output di esempio per questo comando:

gcloud redis clusters describe my-instance \ --project=my-project-1 --region=us-central1 ... pscServiceAttachments: - connectionType: CONNECTION_TYPE_DISCOVERY serviceAttachment: projects/1048073346231/regions/us-central1/serviceAttachments/gcp-memorystore-auto-8d7d48ef-3ca3-4d-psc-sa - serviceAttachment: projects/1048073346231/regions/us-central1/serviceAttachments/gcp-memorystore-auto-8d7d48ef-3ca3-4d-psc-sa-2

Passaggio 3: configura e registra le connessioni Private Service Connect per la tua prima rete VPC

Questa sezione mostra come configurare le due connessioni richieste per la prima rete VPC. Devi ripetere questa procedura per ogni VPC per cui vuoi configurare la connettività. Ad esempio, più avanti in questo tutorial troverai questi passaggi ripetuti, ma per le nuove connessioni necessarie per la seconda rete VPC.

Crea gli endpoint Private Service Connect per la rete 1

Questa sezione spiega le azioni che devi intraprendere per creare due endpoint Private Service Connect nella rete 1.

Prenota gli indirizzi IP per la rete 1

Successivamente, prenota due indirizzi IP nella rete 1.

Prenota l'indirizzo IP 1

gcloud

Per prenotare l'indirizzo IP 1, esegui il comando gcloud compute addresses create:

gcloud compute addresses create IP_ADDRESS_1_ID \ --project=PROJECT_1_ID \ --addresses=IP_ADDRESS_1 \ --region=REGION_ID \ --subnet=projects/PROJECT_1_ID/regions/REGION_ID/subnetworks/SUBNET_1_ID \ --purpose=GCE_ENDPOINT

Sostituisci quanto segue:

- IP_ADDRESS_1_ID è l'ID che assegni al tuo indirizzo IP.

- PROJECT_1_ID è l'ID del progetto 1. Il progetto in cui si trova l'istanza Memorystore.

- IP_ADDRESS_1 è un indirizzo IP a tua scelta all'interno dell'intervallo

SUBNET_1_IDche hai prenotato nell'ambito delle risorse prerequisito. - REGION_ID è la regione in cui si trova l'istanza Memorystore.

- SUBNET_1_ID è l'ID della subnet che hai riservato nella rete 1 del progetto 1 nell'ambito delle risorse prerequisito.

Ad esempio:

gcloud compute addresses create my-ip-address-1 \ --project=my-project-1 \ --addresses=10.2.5.9 \ --region=us-central1 \ --subnet=projects/my-project-1/regions/us-central1/subnetworks/my-subnet-1 \ --purpose=GCE_ENDPOINT

Prenota l'indirizzo IP 2

gcloud

Per prenotare l'indirizzo IP 2, esegui il comando gcloud compute addresses create:

gcloud compute addresses create IP_ADDRESS_2_ID \ --project=PROJECT_1_ID \ --addresses=IP_ADDRESS_2 \ --region=REGION_ID \ --subnet=projects/PROJECT_1_ID/regions/REGION_ID/subnetworks/SUBNET_1_ID \ --purpose=GCE_ENDPOINT

Sostituisci quanto segue:

- IP_ADDRESS_2_ID è l'ID che assegni al tuo indirizzo IP.

- PROJECT_1_ID è l'ID del progetto 1. Il progetto in cui si trova l'istanza Memorystore.

- IP_ADDRESS_2 è un indirizzo IP a tua scelta all'interno dell'intervallo

SUBNET_1_IDche hai prenotato nell'ambito delle risorse prerequisito. - REGION_ID è la regione in cui si trova l'istanza Memorystore.

- SUBNET_1_ID è l'ID della subnet che hai prenotato sulla rete 1 nel progetto 1 nell'ambito delle risorse prerequisito.

Aggiungi regole di forwarding per la rete 1

Successivamente, crea regole di forwarding che collegano gli indirizzi IP agli allegati di servizio dell'istanza Memorystore.

Aggiungi la regola di forwarding 1 per l'IP 1

gcloud

Per aggiungere una regola di forwarding per l'IP 1, esegui il comando gcloud compute forwarding-rules create:

gcloud compute forwarding-rules create FORWARDING_RULE_1_NAME \ --address=IP_ADDRESS_1_ID \ --network=projects/PROJECT_1_ID/global/networks/NETWORK_1_ID \ --region=REGION_ID \ --target-service-attachment=SERVICE_ATTACHMENT_1 \ --project=PROJECT_1_ID \ --allow-psc-global-access

Sostituisci quanto segue:

- FORWARDING_RULE_1_NAME è il nome che assegni alla regola di forwarding che stai creando.

- IP_ADDRESS_1_ID è l'ID dell'indirizzo IP che hai prenotato nella sezione Prenota indirizzi IP.

- NETWORK_1_ID è l'ID della tua prima rete.

- REGION_ID è la regione in cui si trova l'istanza Memorystore.

- SERVICE_ATTACHMENT_1 è il collegamento al servizio che hai annotato in Annota i percorsi dei collegamenti al servizio elencati dopo il campo

CONNECTION_TYPE_DISCOVERY. - PROJECT_1_ID è l'ID del progetto 1. Il progetto in cui si trova l'istanza Memorystore.

Ad esempio:

gcloud compute forwarding-rules create my-forwarding-rule-1 \ --address=my-ip-address-1 \ --network=projects/my-project-1/global/networks/my-network-1 \ --region=us-central1 \ --target-service-attachment=projects/1048073346231/regions/us-central1/serviceAttachments/gcp-memorystore-auto-a0583920-edef-42-psc-sa \ --project=my-project-1 \ --allow-psc-global-access

Aggiungi la regola di forwarding 2 per l'IP 2

gcloud

Per aggiungere una regola di forwarding per l'IP 2, esegui il comando gcloud compute forwarding-rules create:

gcloud compute forwarding-rules create FORWARDING_RULE_2_NAME \ --address=IP_ADDRESS_2_ID \ --network=projects/PROJECT_1_ID/global/networks/NETWORK_1_ID \ --region=REGION_ID \ --target-service-attachment=SERVICE_ATTACHMENT_2 \ --project=PROJECT_1_ID \ --allow-psc-global-access

Sostituisci quanto segue:

- FORWARDING_RULE_2_NAME è il nome che assegni alla regola di forwarding che stai creando.

- IP_ADDRESS_2_ID è l'ID dell'indirizzo IP che hai prenotato nella sezione Prenota indirizzi IP.

- NETWORK_1_ID è l'ID della tua prima rete.

- REGION_ID è la regione in cui si trova l'istanza Memorystore.

- SERVICE_ATTACHMENT_2 è il secondo collegamento di servizio che hai annotato in Annota i percorsi dei collegamenti di servizio.

- PROJECT_1_ID è l'ID del progetto 1. Il progetto in cui si trova l'istanza Memorystore.

Ad esempio:

gcloud compute forwarding-rules create my-forwarding-rule-2 \ --address=my-ip-address-2 \ --network=projects/my-project-1/global/networks/my-network-1 \ --region=us-central1 \ --target-service-attachment=projects/1048073346231/regions/us-central1/serviceAttachments/gcp-memorystore-auto-a0583920-edef-42-psc-sa-2 \ --project=my-project-1 \ --allow-psc-global-access

Registra le connessioni Private Service Connect con l'istanza Memorystore per la rete 1

Questa sezione mostra i passaggi da seguire per registrare le connessioni con l'istanza Memorystore. Innanzitutto, devi ottenere gli ID connessione e gli ID progetto delle tue regole di inoltro.

Poi, attiverai la connettività registrando le informazioni di connessione Private Service Connect con l'istanza Memorystore.

Recupera gli ID connessione e gli ID progetto regola di forwarding per la rete 1

Successivamente, ottieni il valore di pscConnectionId per ogni regola di forwarding. Prendi nota dei valori.

Ottieni l'ID connessione Private Service Connect 1

gcloud

Per visualizzare il valore pscConnectionId e altre informazioni di riepilogo regola di forwarding, esegui il comando gcloud compute forwarding-rules describe:

gcloud compute forwarding-rules describe FORWARDING_RULE_1_NAME \ --project=PROJECT_1_ID \ --region=REGION_ID

Sostituisci quanto segue:

- FORWARDING_RULE_1_NAME: il nome della tua prima regola di forwarding.

- PROJECT_1_ID è l'ID del progetto Google Cloud che contiene la regola di forwarding.

L'esempio seguente mostra un output di esempio per questo comando:

gcloud compute forwarding-rules describe my-forwarding-rule-1 \ --project=my-project-1 \ --region=us-central1 ... pscConnectionId: '415109836469698'

Ottieni l'ID connessione Private Service Connect 2

gcloud

Per visualizzare il valore pscConnectionId e altre informazioni di riepilogo regola di forwarding, esegui il comando gcloud compute forwarding-rules describe:

gcloud compute forwarding-rules describe FORWARDING_RULE_2_NAME \ --project=PROJECT_1_ID \ --region=REGION_ID

Sostituisci quanto segue:

- FORWARDING_RULE_2_NAME è il nome della tua seconda regola di forwarding.

- PROJECT_1_ID è l'ID del progetto Google Cloud che contiene la regola di forwarding.

Registra le informazioni di connessione Private Service Connect per la rete VPC 1

gcloud

Per registrare ogni connessione, devi fornire l'ID connessione Private Service Connect, l'indirizzo IP, il percorso di rete, il percorso/URI della regola di forwarding e il collegamento al servizio di destinazione. A tale scopo, esegui il comando gcloud redis clusters add-cluster-endpoints:

gcloud redis clusters add-cluster-endpoints INSTANCE_ID \

--region=REGION_ID \

--project=PROJECT_1_ID \

--cluster-endpoint='["psc-connection":[{"psc-connection-id":"PSC_CONNECTION_1_ID","address":"IP_ADDRESS_1","network":"projects/PROJECT_1_ID/global/networks/NETWORK_1_ID","forwarding-rule":"projects/PROJECT_1_ID/regions/REGION_ID/forwardingRules/FORWARDING_RULE_1_NAME","service-attachment":"SERVICE_ATTACHMENT_1"},{"psc-connection-id":"PSC_CONNECTION_2_ID","address":"IP_ADDRESS_2","network":"projects/PROJECT_1_ID/global/networks/NETWORK_1_ID","forwarding-rule":"projects/PROJECT_1_ID/regions/REGION_ID/forwardingRules/FORWARDING_RULE_2_NAME","service-attachment":"SERVICE_ATTACHMENT_2"}]]'

Sostituisci quanto segue:

- INSTANCE_ID è l'ID dell'istanza Memorystore for Redis Cluster.

- REGION_ID è l'ID della regione in cui si trova l'istanza Memorystore.

- PROJECT_1_ID è l'ID del progetto 1. Il progetto in cui si trova l'istanza Memorystore.

- PSC_CONNECTION_1_ID è il primo ID connessione Private Service Connect che hai annotato nella sezione Recuperare gli ID connessione regola di forwarding di forwarding.

- IP_ADDRESS_1 è l'indirizzo del primo indirizzo IP che hai prenotato.

- NETWORK_1_ID è l'ID della rete 1.

- FORWARDING_RULE_1_NAME è il nome della prima regola di forwarding che hai creato.

- SERVICE_ATTACHMENT_1 è il primo collegamento al servizio a cui è connesso

FORWARDING RULE_1_NAME. - PSC_CONNECTION_2_ID è il secondo ID connessione Private Service Connect che hai annotato quando hai recuperato gli ID connessione della regola di forwarding.

- IP_ADDRESS_2 è l'indirizzo del secondo indirizzo IP che hai prenotato.

- FORWARDING_RULE_2_NAME è il nome della seconda regola di forwarding che hai creato.

- SERVICE_ATTACHMENT_2 è il secondo collegamento al servizio a cui è connesso

FORWARDING_RULE_2_NAME.

Ad esempio:

gcloud redis clusters add-cluster-endpoints my-instance \

--region=us-central-1 \

--project=my-project1 \

--cluster-endpoint='["psc-connection":[{"psc-connection-id":"41510983646969883","address":"10.2.5.9","network":"projects/my-project-1/global/networks/my-network-1","forwarding-rule":"projects/1048073346231/regions/us-central1/forwardingRules/my-forwarding-rule-1","service-attachment":"projects/1048073346231/regions/us-central1/serviceAttachments/gcp-memorystore-auto-8d7d48ef-3ca3-4d-psc-sa"},{"psc-connection-id":"41510983646969234","address":"10.2.5.11","network":"projects/my-project-1/global/networks/my-network-1","forwarding-rule":"projects/my-project-1/regions/us-central1/forwardingRules/my-forwarding-rule-2","service-attachment":"projects/1048073346231/regions/us-central1/serviceAttachments/gcp-memorystore-auto-8d7d48ef-3ca3-4d-psc-sa-2"}]]'

Passaggio 4: configura e registra le connessioni Private Service Connect per la seconda rete VPC

Questa sezione mostra come configurare le due connessioni richieste per la seconda rete VPC.

Crea gli endpoint Private Service Connect per la rete 2

Questa sezione spiega le azioni da intraprendere per creare due endpoint nella rete 2.

Prenota gli indirizzi IP per la rete 2

Successivamente, prenota due indirizzi IP nella rete 2.

Prenota l'indirizzo IP 3

gcloud

Per prenotare l'indirizzo IP 3, esegui il comando gcloud compute addresses create:

gcloud compute addresses create IP_ADDRESS_3_ID \ --project=PROJECT_2_ID \ --addresses=IP_ADDRESS_3 \ --region=REGION_ID \ --subnet=projects/PROJECT_2_ID/regions/REGION_ID/subnetworks/SUBNET_2_ID \ --purpose=GCE_ENDPOINT

Sostituisci quanto segue:

- IP_ADDRESS_3_ID è l'ID che assegni al tuo indirizzo IP.

- PROJECT_2_ID è l'ID del progetto 2. Questo è il progetto in cui crei la seconda rete VPC e la seconda subnet.

- IP_ADDRESS_3 è un indirizzo IP a tua scelta all'interno dell'intervallo

SUBNET_2_IDche hai prenotato nell'ambito delle risorse prerequisito. - REGION_ID è la regione in cui si trova l'istanza Memorystore.

- SUBNET_2_ID è l'ID della subnet che hai prenotato sulla rete 2 nel progetto 2 nell'ambito delle risorse prerequisito.

Prenota l'indirizzo IP 4

gcloud

Per prenotare l'indirizzo IP 4, esegui il comando gcloud compute addresses create:

gcloud compute addresses create IP_ADDRESS_4_ID \ --project=PROJECT_2_ID \ --addresses=IP_ADDRESS_4 \ --region=REGION_ID \ --subnet=projects/PROJECT_2_ID/regions/REGION_ID/subnetworks/SUBNET_2_ID \ --purpose=GCE_ENDPOINT

Sostituisci quanto segue:

- IP_ADDRESS_4_ID è l'ID che assegni al tuo indirizzo IP.

- PROJECT_2_ID è l'ID del progetto 2. Questo è il progetto in cui crei la seconda rete VPC e la seconda subnet.

- IP_ADDRESS_4 è un indirizzo IP a tua scelta all'interno dell'intervallo

SUBNET_2_IDche hai prenotato nell'ambito delle risorse prerequisito. - REGION_ID è la regione in cui si trova l'istanza Memorystore.

- SUBNET_2_ID è l'ID della subnet che hai prenotato sulla rete 2 nel progetto 2 nell'ambito delle risorse prerequisito.

Aggiungi regole di forwarding per la rete 2

Successivamente, crea regole di forwarding che collegano gli indirizzi IP agli allegati di servizio dell'istanza Memorystore.

Aggiungi la regola di forwarding 3 per l'IP 3

gcloud

Per aggiungere una regola di forwarding per l'IP 3, esegui il comando gcloud compute forwarding-rules create:

gcloud compute forwarding-rules create FORWARDING_RULE_3_NAME \ --address=IP_ADDRESS_3_ID \ --network=projects/PROJECT_2_ID/global/networks/NETWORK_2_ID \ --region=REGION_ID \ --target-service-attachment=SERVICE_ATTACHMENT_1 \ --project=PROJECT_2_ID \ --allow-psc-global-access

Sostituisci quanto segue:

- FORWARDING_RULE_3_NAME è il nome che assegni alla regola di forwarding che stai creando.

- IP_ADDRESS_3_ID è l'ID dell'indirizzo IP che hai prenotato nella sezione Prenota indirizzi IP.

- NETWORK_2_ID è l'ID della tua seconda rete.

- REGION_ID è la regione in cui si trova l'istanza Memorystore.

- SERVICE_ATTACHMENT_1 è il primo service attachment che hai annotato in Annota i percorsi dei service attachment.

- PROJECT_2_ID è il tuo secondo progetto.

Ad esempio:

gcloud compute forwarding-rules create my-forwarding-rule-3 \ --address=my-ip-address-3 \ --network=projects/my-project-2/global/networks/my-network-2 \ --region=us-central1 \ --target-service-attachment=projects/1048073346231/regions/us-central1/serviceAttachments/gcp-memorystore-auto-a0583920-edef-42-psc-sa \ --project=my-project-2 \ --allow-psc-global-access

Aggiungi la regola di forwarding 4 per l'IP 4

gcloud

Per aggiungere una regola di forwarding per l'IP 4, esegui il comando gcloud compute forwarding-rules create:

gcloud compute forwarding-rules create FORWARDING_RULE_4_NAME \ --address=IP_ADDRESS_4_ID \ --network=projects/PROJECT_2_ID/global/networks/NETWORK_2_ID \ --region=REGION_ID \ --target-service-attachment=SERVICE_ATTACHMENT_2 \ --project=PROJECT_2_ID \ --allow-psc-global-access

Sostituisci quanto segue:

- FORWARDING_RULE_4_NAME è il nome che assegni alla regola di forwarding che stai creando.

- IP_ADDRESS_4_ID è l'ID dell'indirizzo IP che hai prenotato nella sezione Prenota indirizzi IP.

- NETWORK_2_ID è l'ID della tua seconda rete.

- REGION_ID è la regione in cui si trova l'istanza Memorystore.

- SERVICE_ATTACHMENT_2 è il secondo collegamento di servizio che hai annotato in Annota i percorsi dei collegamenti di servizio.

- PROJECT_2_ID è il tuo secondo progetto.

Ad esempio:

gcloud compute forwarding-rules create my-forwarding-rule-4 \ --address=my-ip-address-4 \ --network=projects/my-project-2/global/networks/my-network-2 \ --region=us-central1 \ --target-service-attachment=projects/1048073346231/regions/us-central1/serviceAttachments/gcp-memorystore-auto-a0583920-edef-42-psc-sa-2 \ --project=my-project-2 \ --allow-psc-global-access

Registra le connessioni Private Service Connect con l'istanza Memorystore per la rete 2

Questa sezione mostra i passaggi da seguire per registrare le connessioni con l'istanza Memorystore. Innanzitutto, devi ottenere gli ID connessione e gli ID progetto delle tue regole di inoltro.

Poi, attiverai la connettività registrando le informazioni di connessione Private Service Connect con l'istanza Memorystore.

Ottieni gli ID connessione e gli ID progetto regola di forwarding per la rete 2

Successivamente, ottieni il valore di pscConnectionId per ogni regola di forwarding. Prendi nota dei valori.

Ottieni l'ID connessione Private Service Connect 3

gcloud

Per visualizzare il valore pscConnectionId e altre informazioni di riepilogo regola di forwarding, esegui il comando gcloud compute forwarding-rules describe:

gcloud compute forwarding-rules describe FORWARDING_RULE_3_NAME \ --project=PROJECT_2_ID \ --region=REGION_ID

Sostituisci quanto segue:

- FORWARDING_RULE_3_NAME è il nome della terza regola di forwarding.

- PROJECT_2_ID è l'ID del progetto Google Cloud che contiene la regola di forwarding.

L'esempio seguente mostra un output di esempio per questo comando:

gcloud compute forwarding-rules describe my-forwarding-rule-3 \ --project=my-project-2 \ --region=us-central1 ... pscConnectionId: '94710983646969729'

Ottieni l'ID connessione Private Service Connect 4

gcloud

Per visualizzare il valore pscConnectionId e altre informazioni di riepilogo regola di forwarding, esegui il comando gcloud compute forwarding-rules describe:

gcloud compute forwarding-rules describe FORWARDING_RULE_4_NAME \ --project=PROJECT_2_ID \ --region=REGION_ID

Sostituisci quanto segue:

- FORWARDING_RULE_4_NAME è il nome della quarta regola di forwarding.

- PROJECT_2_ID è l'ID del progetto Google Cloud che contiene la regola di forwarding.

Registra le informazioni di connessione Private Service Connect per la rete VPC 2

gcloud

Per registrare ogni connessione, devi fornire l'ID connessione Private Service Connect, l'indirizzo IP, il percorso di rete, il percorso/URI della regola di forwarding e il collegamento al servizio di destinazione. A tale scopo, esegui il comando gcloud redis clusters add-cluster-endpoints:

gcloud redis clusters add-cluster-endpoints INSTANCE_ID \

--region=REGION_ID \

--project=PROJECT_1_ID \

--cluster-endpoint='["psc-connection":[{"psc-connection-id":"PSC_CONNECTION_3_ID","address":"IP_ADDRESS_3","network":"projects/PROJECT_2_ID/global/networks/NETWORK_2_ID","forwarding-rule":"projects/PROJECT_2_ID/regions/REGION_ID/forwardingRules/FORWARDING_RULE_3_NAME","service-attachment":"SERVICE_ATTACHMENT_1"},{"psc-connection-id":"PSC_CONNECTION_4_ID","address":"IP_ADDRESS_4","network":"projects/PROJECT_2_ID/global/networks/NETWORK_2_ID","forwarding-rule":"projects/PROJECT_2_ID/regions/REGION_ID/forwardingRules/FORWARDING_RULE_4_NAME","service-attachment":"SERVICE_ATTACHMENT_2"}]]'

Sostituisci quanto segue:

- INSTANCE_ID è l'ID dell'istanza Memorystore for Redis Cluster.

- REGION_ID è l'ID della regione in cui si trova l'istanza Memorystore.

- PROJECT_1_ID è l'ID del progetto 1. Il progetto in cui si trova l'istanza Memorystore.

- PROJECT_2_ID è l'ID del progetto 2. Questo è il progetto in cui crei la seconda rete VPC e la seconda subnet.

- PSC_CONNECTION_3_ID è la connessione Private Service Connect 3 che hai annotato quando hai recuperato gli ID connessione della regola di forwarding per la rete 2.

- IP_ADDRESS_3 è l'indirizzo del terzo indirizzo IP che hai prenotato.

- NETWORK_2_ID è l'ID della rete 2.

- FORWARDING_RULE_3_NAME è il nome della terza regola di forwarding che hai creato.

- SERVICE_ATTACHMENT_1 è il primo collegamento al servizio a cui è connesso

FORWARDING RULE_3_NAME. - PSC_CONNECTION_4_ID è la connessione Private Service Connect 4 che hai annotato quando hai recuperato l'ID connessione della regola di forwarding per la rete 2.

- IP_ADDRESS_4 è l'indirizzo del quarto indirizzo IP che hai prenotato.

- FORWARDING_RULE_4_NAME è il nome della quarta regola di forwarding che hai creato.

- SERVICE_ATTACHMENT_2 è il secondo collegamento al servizio a cui è connesso

FORWARDING_RULE_4_NAME.

Ad esempio:

gcloud redis clusters add-cluster-endpoints my-instance \

--region=us-central-1 \

--project=my-project-1 \

--cluster-endpoint='[psc-connection:[{"psc-connection-id":"94710983646969729","address":"10.142.0.10","network":"projects/my-project-2/global/networks/my-network-2","forwarding-rule":"projects/my-project-2/regions/us-central1/forwardingRules/my-forwarding-rule-3","service-attachment":"projects/1048073346231/regions/us-central1/serviceAttachments/gcp-memorystore-auto-8d7d48ef-3ca3-4d-psc-sa"},{"psc-connection-id":"86510983646969993","address":"10.142.0.12","network":"projects/my-project-2/global/networks/my-network-2","forwarding-rule":"projects/my-project-2/regions/us-central1/forwardingRules/my-forwarding-rule-4","service-attachment":"projects/1048073346231/regions/us-central1/serviceAttachments/gcp-memorystore-auto-8d7d48ef-3ca3-4d-psc-sa-2"}]]'

Passaggio 5: configura una connessione client

Questa sezione spiega come configurare il client per la connettività per le reti descritte in questa guida.

Prendi nota delle informazioni sull'endpoint di connessione Private Service Connect

Successivamente, prendi nota di due indirizzi IP: uno per ogni rete configurata in questo tutorial. Ogni rete che configuri per Memorystore ha un endpoint di connessione di rilevamento.

gcloud

Per visualizzare le informazioni sull'endpoint di connessione Private Service Connect per le tue reti, esegui il comando gcloud redis clusters describe:

gcloud redis clusters describe INSTANCE_ID \ --region=REGION_ID \ --project=PROJECT_1_ID

L'output contiene un elenco di clusterEndpoints. Per ogni clusterEndpoint, esistono due connessioni Private Service Connect registrate dall'utente.

Prendi nota degli indirizzi IP corrispondenti alle connessioni Private Service Connect di tipo CONNECTION_TYPE_DISCOVERY. Per questo tutorial, ne esiste uno per ciascuna delle due reti che hai configurato.

Ad esempio, ecco un output di esempio del comando gcloud redis clusters describe che contiene l'indirizzo IP da annotare:

clusterEndpoints:

- connections:

- pscConnection:

address: 10.2.5.09

connectionType: CONNECTION_TYPE_DISCOVERY

forwardingRule: projects/my-project-1/regions/us-central1/forwardingRules/my-forwarding-rule-1

network: projects/my-project-1/global/networks/my-network-1

projectId: my-network-1

pscConnectionId: '41510983646969883'

pscConnectionStatus: PSC_CONNECTION_STATUS_ACTIVE

serviceAttachment: projects/1048073346231/regions/us-central1/serviceAttachments/gcp-memorystore-auto-8d7d48ef-3ca3-4d-psc-sa

- pscConnection:

address: 10.2.5.11

forwardingRule: projects/my-project-1/regions/us-central1/forwardingRules/my-forwarding-rule-2

network: projects/my-project-1/global/networks/my-network-1

projectId: my-project-1

pscConnectionId: '41510983646969234'

pscConnectionStatus: PSC_CONNECTION_STATUS_ACTIVE

serviceAttachment: projects/1048073346231/regions/us-central1/serviceAttachments/gcp-memorystore-auto-8d7d48ef-3ca3-4d-psc-sa-2

- connections:

- pscConnection:

address: 10.142.0.10

connectionType: CONNECTION_TYPE_DISCOVERY

forwardingRule: projects/my-project-2/regions/us-central1/forwardingRules/my-forwarding-rule-3

network: projects/my-project-2/global/networks/my-network-2

projectId: my-network-2

pscConnectionId: '94710983646969729'

pscConnectionStatus: PSC_CONNECTION_STATUS_ACTIVE

serviceAttachment: projects/1048073346231/regions/us-central1/serviceAttachments/gcp-memorystore-auto-8d7d48ef-3ca3-4d-psc-sa

- pscConnection:

address: 10.142.0.12

forwardingRule: projects/my-project-2/regions/us-central1/forwardingRules/my-forwarding-rule-4

network: projects/my-project-2/global/networks/my-network-2

projectId: my-project-2

pscConnectionId: '86510983646969993'

pscConnectionStatus: PSC_CONNECTION_STATUS_ACTIVE

serviceAttachment: projects/1048073346231/regions/us-central1/serviceAttachments/gcp-memorystore-auto-8d7d48ef-3ca3-4d-psc-sa-2

Nell'output precedente, i valori degli indirizzi IP delle connessioni Private Service Connect di rilevamento da annotare sono 10.2.5.09 e 10.142.0.10.

Configura il client

Successivamente, configura il client nel seguente modo:

Configura le connessioni client nella rete 1 utilizzando l'IP di rilevamento nella rete 1. Questo è l'indirizzo IP che hai annotato nel passaggio precedente. Per l'esempio riportato in questo tutorial, il valore è

10.2.5.09.Configura le connessioni client nella rete 2 utilizzando l'IP di rilevamento nella rete 2. Questo è l'indirizzo IP che hai annotato nel passaggio precedente. Per l'esempio riportato in questo tutorial, il valore è

10.142.0.10.

Per istruzioni su come connetterti a un'istanza Memorystore, consulta Connettiti da una VM di Compute Engine utilizzando redis-cli.

Eliminare le connessioni Private Service Connect

Prima di poter eliminare l'istanza Memorystore, devi eliminare tutte le connessioni Private Service Connect associate all'istanza. Per farlo, devi eliminare le regole di forwarding e annullare la registrazione degli endpoint che hai configurato in questo tutorial. Questa sezione ti guida prima all'eliminazione di tutte le regole di forwarding e poi alla registrazione degli endpoint. Tuttavia, se vuoi, puoi eliminare le regole di forwarding e annullare la registrazione degli endpoint per una rete alla volta.

Inoltre, se vuoi, puoi eliminare gli indirizzi IP riservati per renderli disponibili per un uso futuro.

Eliminazione delle regole di forwarding

Questa sezione fornisce istruzioni per eliminare le regole di forwarding create in precedenza in questo tutorial.

Elimina regola di forwarding 1

gcloud

Per eliminare una regola di forwarding, esegui il comando gcloud compute forwarding-rules delete:

gcloud compute forwarding-rules delete FORWARDING_RULE_1_NAME \ --region=REGION_ID \ --project=PROJECT_1_ID

Sostituisci quanto segue:

- FORWARDING_RULE_1_NAME: il nome della tua prima regola di forwarding.

- PROJECT_1_ID è l'ID del progetto 1. Il progetto in cui si trova l'istanza Memorystore.

Elimina regola di forwarding 2

gcloud

Per eliminare una regola di forwarding, esegui il comando gcloud compute forwarding-rules delete:

gcloud compute forwarding-rules delete FORWARDING_RULE_2_NAME \ --region=REGION_ID \ --project=PROJECT_1_ID

Sostituisci quanto segue:

- FORWARDING_RULE_2_NAME è il nome della tua seconda regola di forwarding.

- PROJECT_1_ID è l'ID del progetto 1. Il progetto in cui si trova l'istanza Memorystore.

Elimina regola di forwarding 3

gcloud

Per eliminare una regola di forwarding, esegui il comando gcloud compute forwarding-rules delete:

gcloud compute forwarding-rules delete FORWARDING_RULE_3_NAME \ --region=REGION_ID \ --project=PROJECT_2_ID

Sostituisci quanto segue:

- FORWARDING_RULE_3_NAME è il nome della terza regola di forwarding.

- PROJECT_2_ID è l'ID del progetto 2. Questo è il progetto in cui crei la seconda rete VPC e la seconda subnet.

Elimina regola di forwarding 4

gcloud

Per eliminare una regola di forwarding, esegui il comando gcloud compute forwarding-rules delete:

gcloud compute forwarding-rules delete FORWARDING_RULE_4_NAME \ --region=REGION_ID \ --project=PROJECT_2_ID

Sostituisci quanto segue:

- FORWARDING_RULE_4_NAME è il nome della quarta regola di forwarding.

- PROJECT_2_ID è l'ID del progetto 2. Questo è il progetto in cui crei la seconda rete VPC e la seconda subnet.

Annulla la registrazione degli endpoint Private Service Connect

Questa sezione fornisce istruzioni per annullare la registrazione degli endpoint Private Service Connect che hai registrato in precedenza in questo tutorial.

Annulla la registrazione degli endpoint per le reti VPC 1 e 2

gcloud

Per annullare la registrazione delle informazioni sull'endpoint con l'istanza Memorystore, esegui il comando gcloud redis clusters remove-cluster-endpoints.

gcloud redis clusters remove-cluster-endpoints INSTANCE_ID \

--region=REGION_ID \

--project=PROJECT_1_ID \

--cluster-endpoint='["psc-connection":[{"psc-connection-id":"PSC_CONNECTION_1_ID"},{"psc-connection-id":"PSC_CONNECTION_2_ID"}]]' \

--cluster-endpoint='["psc-connection":[{"psc-connection-id":"PSC_CONNECTION_3_ID"},{"psc-connection-id":"PSC_CONNECTION_4_ID"}]]'

Sostituisci quanto segue:

- INSTANCE_ID è l'ID dell'istanza per cui stai annullando la registrazione degli endpoint.

- PROJECT_1_ID è l'ID del progetto 1. Il progetto in cui si trova l'istanza Memorystore.

- REGION_ID è l'ID della regione in cui si trova l'istanza Memorystore.

- PSC_CONNECTION_1_ID è il primo ID connessione Private Service Connect che hai annotato in Recupero degli ID connessione regola di forwarding di forwarding.

- PSC_CONNECTION_2_ID è il secondo ID connessione Private Service Connect che hai annotato quando hai recuperato gli ID connessione della regola di forwarding.

- PSC_CONNECTION_3_ID è il terzo ID connessione Private Service Connect che hai annotato quando hai recuperato gli ID connessione regola di forwarding di forwarding.

- PSC_CONNECTION_4_ID è il quarto ID connessione Private Service Connect che hai annotato quando hai recuperato gli ID connessione regola di forwarding di forwarding.

Il comando precedente annulla la registrazione di tutte le connessioni create in questo tutorial. Se vuoi annullare la registrazione di una sola delle connessioni, specifica solo gli ID delle connessioni che vuoi rimuovere.

Elimina l'istanza Memorystore for Redis Cluster

Prima di poter eliminare l'istanza Memorystore, devi annullare la registrazione degli endpoint Private Service Connect.

gcloud

Per eliminare l'istanza Memorystore for Redis Cluster, esegui il comando gcloud redis clusters delete:

gcloud redis clusters delete INSTANCE_ID \ --region=REGION_ID \ --project=PROJECT_1_ID

Sostituisci quanto segue:

- INSTANCE_ID è l'ID della tua istanza.

- REGION_ID è l'ID della regione in cui si trova l'istanza Memorystore.

- PROJECT_1_ID è l'ID del progetto 1. Il progetto in cui si trova l'istanza Memorystore.