Para conseguir el cifrado más seguro entre Looker y tu base de datos, puedes crear un túnel SSH a un servidor de túnel o al propio servidor de la base de datos.

Paso 1: Elige un host en el que finalizar el túnel

El primer paso para configurar el acceso al túnel SSH de tu base de datos es elegir el host que se usará para finalizar el túnel. El túnel se puede cerrar en el propio host de la base de datos o en un host independiente (el servidor del túnel).

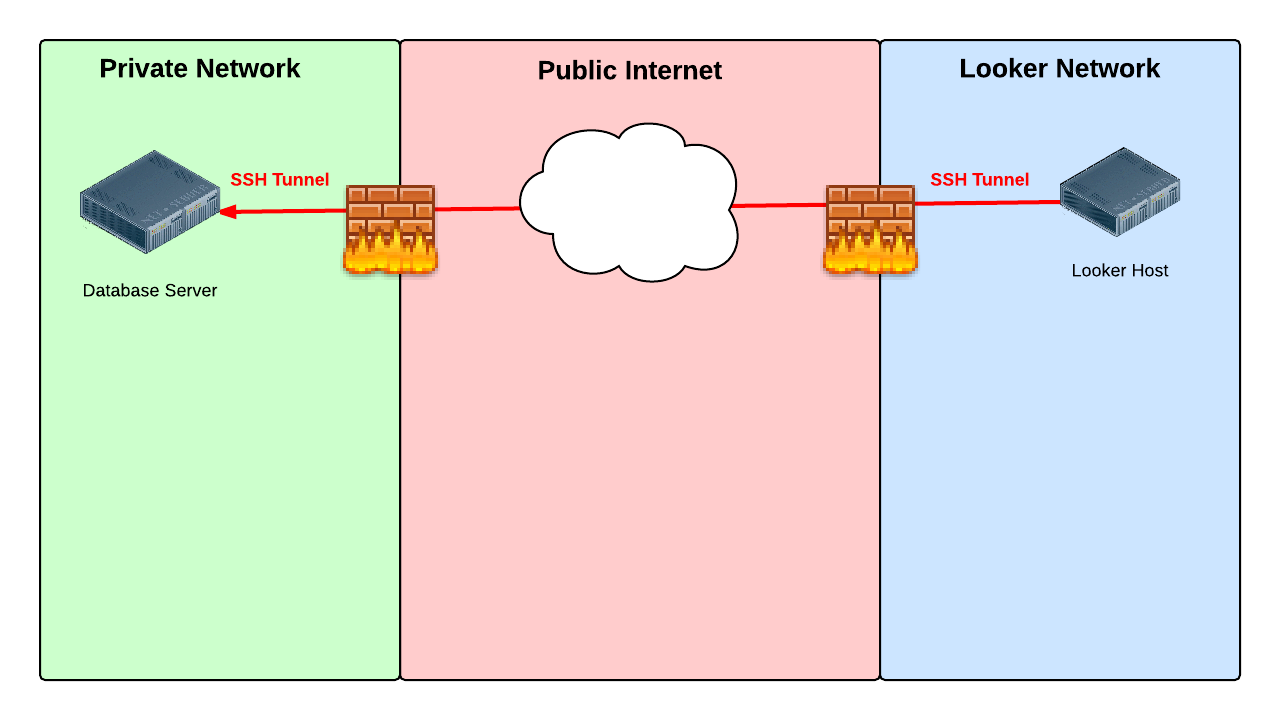

Usar el servidor de bases de datos

Si no usas un servidor de túnel, Looker se conecta directamente a tu servidor de base de datos a través de un túnel SSH en Internet público. La finalización en la base de datos tiene la ventaja de la simplicidad. Se necesita un host menos, por lo que no hay máquinas adicionales ni costes asociados. Puede que esta opción no sea viable si el servidor de tu base de datos está en una red protegida que no tiene acceso directo a Internet.

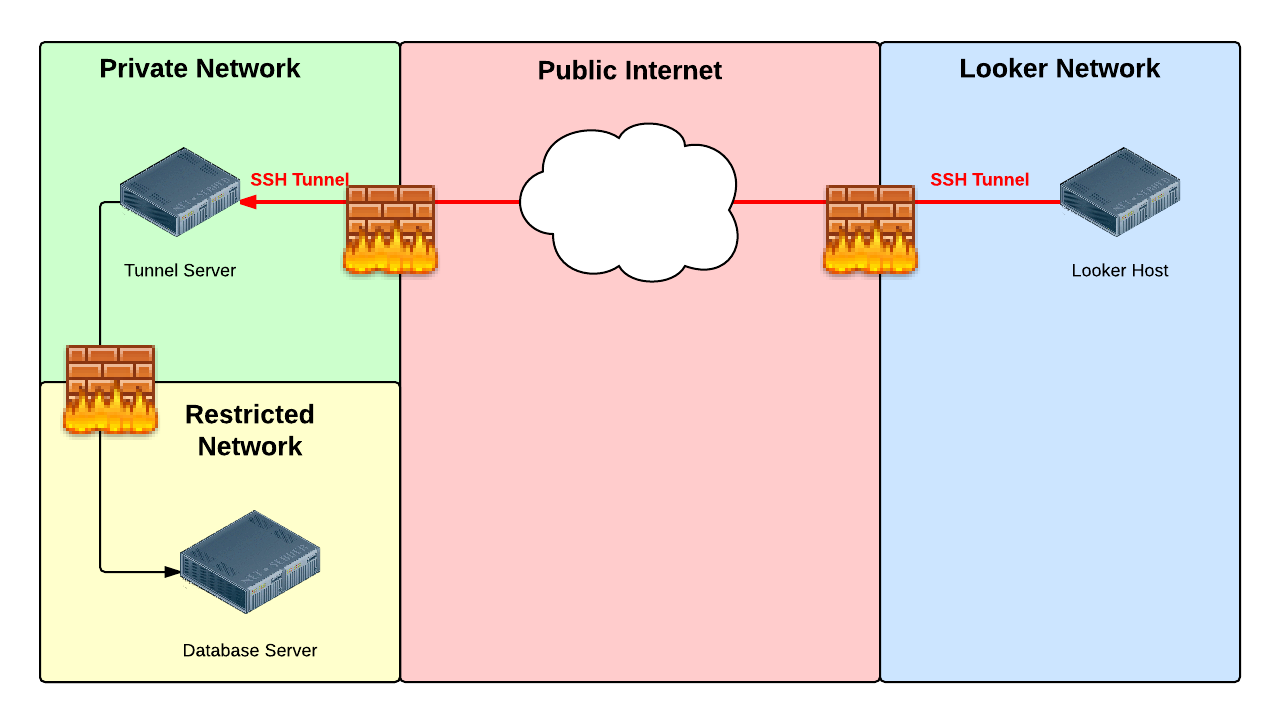

Usar un servidor de túnel

Cuando usas un servidor de túnel, Looker se conecta a tu servidor de base de datos a través de un servidor de túnel independiente en una red restringida. Finalizar el túnel en un servidor independiente tiene la ventaja de que el servidor de la base de datos no es accesible desde Internet. Si el servidor del túnel se ve comprometido, estará a un paso del servidor de la base de datos. Te recomendamos que elimines todo el software y los usuarios no esenciales del servidor de túnel y que lo monitorices de cerca con herramientas como un IDS.

El servidor de túnel puede ser cualquier host Unix o Linux que cumpla los siguientes requisitos:

- Se puede acceder desde Internet mediante SSH

- Puede acceder a la base de datos

Paso 2: Crea una lista de IPs permitidas

El segundo paso es permitir que el tráfico de red llegue al servidor del túnel o al host de la base de datos a través de SSH, que suele usar el puerto TCP 22.

Permite el tráfico de red de cada una de las direcciones IP que se indican aquí para la región en la que se aloja tu instancia de Looker. De forma predeterminada, será Estados Unidos.

Instancias alojadas en Google Cloud

Las instancias alojadas en Looker se alojan en Google Cloud de forma predeterminada. En el caso de las instancias alojadas en Google Cloud, añade a la lista de permitidos las direcciones IP que coincidan con tu región.

Haga clic aquí para ver una lista completa de las direcciones IP de las instancias alojadas en Google Cloud.

Moncks Corner (Carolina del Sur, EE. UU.) (us-east1)

34.23.50.13735.211.210.6435.211.95.5535.185.59.10034.111.239.10235.237.174.1734.73.200.23535.237.168.21634.75.58.12335.196.30.11035.243.254.166

Ashburn (Norte de Virginia, EE. UU.) (us-east4)

34.150.212.934.150.174.5434.85.200.21735.221.30.17735.245.82.7334.86.214.22635.245.177.11235.245.211.10934.86.118.23934.86.136.19035.194.74.18534.86.52.18835.221.3.16335.221.62.21834.86.34.13535.236.240.16835.199.50.23734.145.252.25535.245.141.4235.245.20.1634.145.147.14634.145.139.2234.150.217.2035.199.35.17635.245.72.3534.85.187.17535.236.220.22534.150.180.944.85.195.16834.86.126.12434.145.200.834.85.142.9534.150.217.9635.245.140.3634.86.124.23435.194.69.23935.230.163.2635.186.187.4834.86.154.13434.85.128.25035.245.212.21235.245.74.7534.86.246.18734.86.241.21634.85.222.934.86.171.12734.145.204.10634.150.252.16935.245.9.213

Council Bluffs (Iowa, EE. UU.) (us-central1)

104.154.21.23135.192.130.12635.184.100.5134.70.128.7434.69.207.17635.239.118.19734.172.2.22734.71.191.21034.173.109.5035.225.65.334.170.192.19034.27.97.6735.184.118.15534.27.58.16034.136.4.15335.184.8.25535.222.218.14034.123.109.4934.67.240.23104.197.72.4034.72.128.3335.226.158.6634.134.4.9135.226.210.85

The Dalles (Oregón, EE. UU.) (us-west1)

34.127.41.19934.82.57.22535.197.66.24435.197.64.5734.82.193.21535.247.117.035.233.222.22634.82.120.2535.247.5.9935.247.61.15135.233.249.16035.233.172.2335.247.55.3334.83.138.10535.203.184.4834.83.94.15134.145.90.8334.127.116.8535.197.35.18834.105.127.12235.233.191.8434.145.93.13035.233.178.16634.105.18.120104.199.118.1435.185.228.21634.145.16.15134.82.91.7534.82.142.24534.105.35.1934.83.231.9634.168.230.4735.247.46.21434.105.44.2535.185.196.7534.145.39.11334.168.121.44

Los Ángeles (California, EE. UU.) (us-west2)

35.236.22.7735.235.83.17735.236.51.71

Montreal (Quebec, Canadá) (northamerica-northeast1)

35.234.253.10335.203.46.25534.152.60.21035.203.0.635.234.252.15035.203.96.23534.152.34.22934.118.131.3635.203.113.51

Londres (Inglaterra, Reino Unido) (europe-west2)

34.105.198.15135.246.117.5834.142.123.9634.89.124.13934.89.127.5134.105.209.4435.242.138.13335.197.222.22035.189.111.17334.105.219.15434.105.181.13334.89.25.535.246.10.20634.105.131.13334.142.77.1834.89.54.8435.189.94.10535.246.36.6735.234.140.7735.242.174.15835.197.199.2034.89.3.12034.105.156.10735.246.79.7234.105.139.3834.105.147.15734.105.195.12934.105.194.21034.142.79.12334.142.55.5834.142.85.24934.105.148.3835.246.100.6635.246.3.16534.105.176.20935.189.95.16734.89.55.2

Fráncfort (Alemania) (europe-west3)

35.242.243.25534.159.247.21135.198.128.12634.159.10.5934.159.72.7734.159.224.18734.89.159.13834.159.253.10334.159.244.4335.246.162.18734.89.141.19034.159.65.10634.159.197.3134.89.194.13434.159.252.15534.141.65.21634.159.124.6235.246.130.21334.89.206.2134.89.185.20134.159.171.4635.246.217.22835.242.236.11534.159.148.253

Bombay (India) (asia-south1)

35.200.234.3434.100.205.3734.93.225.1234.93.221.13735.244.24.19835.244.52.179

Eemshaven (Países Bajos) (europe-west4)

35.204.118.2835.204.216.734.90.52.19135.204.176.2934.90.199.9534.90.145.22634.141.162.735.204.56.18935.204.11.22934.34.66.13134.32.195.8934.32.173.138

Condado de Changhua (Taiwán) (asia-east1)

104.199.206.20934.80.173.21235.185.137.114

Tokio (Japón) (asia-northeast1)

34.85.3.19834.146.68.20334.84.4.218

Jurong West (Singapur) (asia-southeast1)

34.143.210.11634.143.132.20634.87.134.20234.101.158.8834.101.157.23834.101.184.52

Yakarta (Indonesia) (asia-southeast2)

34.101.158.8834.101.157.23834.101.184.52

Sídney, Australia (australia-southeast1)

34.87.195.3634.116.85.14034.151.78.4835.189.13.2935.189.9.8135.244.68.217

Osasco (São Paulo, Brasil) (southamerica-east1)

34.151.199.20135.199.122.1934.95.180.12234.95.168.3834.151.235.24134.95.181.1935.199.91.12035.247.197.10935.199.86.4835.199.106.16635.198.1.19135.247.235.12835.247.211.235.247.200.24934.95.177.253

Instancias alojadas en Amazon Elastic Kubernetes Service (Amazon EKS)

En el caso de las instancias alojadas en Amazon EKS, añade a la lista de permitidos las direcciones IP que coincidan con tu región.Haga clic aquí para ver una lista completa de las direcciones IP de las instancias alojadas en Amazon EKS

Este de EE. UU. (Norte (Norte de Virginia) (us-east-1)

18.210.137.13054.204.171.25350.17.192.8754.92.246.22375.101.147.9718.235.225.16352.55.239.16652.86.109.6854.159.176.1993.230.52.22054.211.95.15052.55.10.236184.73.10.8552.203.92.11452.3.47.18952.7.255.5454.196.92.552.204.125.24434.200.64.24318.206.32.25454.157.231.7654.162.175.24454.80.5.1735.168.173.23852.44.187.2218.213.96.4023.22.133.20634.239.90.16934.236.92.873.220.81.24154.197.142.23834.200.121.563.83.72.4154.159.42.1443.229.81.10134.225.255.22054.162.193.16534.235.77.1173.233.169.6354.87.86.11318.208.86.2952.44.90.201

Este de EE. UU. (Ohio) (us-east-2)

3.135.171.2918.188.208.2313.143.85.223

Oeste de EE. UU. (Oregón) (us-west-2)

44.237.129.3254.184.191.25035.81.99.30

Canadá (centro) (ca-central-1)

52.60.157.6135.182.169.2552.60.59.12835.182.207.12815.222.172.643.97.27.5135.183.191.13315.222.86.12352.60.52.14

Europa (Irlanda) (eu-west-1)

54.74.243.24654.195.216.9554.170.208.6752.49.220.10352.31.69.11734.243.112.7652.210.85.11052.30.198.16334.249.159.11252.19.248.17654.220.245.17154.247.22.227176.34.116.19754.155.205.15952.16.81.13954.75.200.18834.248.52.454.228.110.3234.248.104.9854.216.117.22552.50.172.40

Europa (Fráncfort) (eu-central-1)

18.157.231.10818.157.207.3318.157.64.19818.198.116.1333.121.148.1783.126.54.154

Asia-Pacífico (Tokio) (ap-northeast-1)

54.250.91.5713.112.30.11054.92.76.24152.68.245.253.114.138.054.249.39.36

Asia-Pacífico (Sídney) (ap-southeast-2)

13.238.132.1743.105.238.713.105.113.36

Sudamérica (São Paulo) (sa-east-1)

54.232.58.18154.232.58.98177.71.134.208

Instancias alojadas en Microsoft Azure

En el caso de las instancias alojadas en Azure, añade a la lista de permitidas las direcciones IP que coincidan con tu región.Haga clic aquí para ver una lista completa de las direcciones IP de las instancias alojadas en Microsoft Azure

Virginia (EE. UU.) (us-east2)

52.147.190.201

Alojamiento antiguo

Usa estas direcciones IP en todas las instancias alojadas en AWS que se hayan creado antes del 7 de julio del 2020.Haga clic aquí para ver una lista completa de direcciones IP para el alojamiento antiguo

Estados Unidos (predeterminado de AWS)

54.208.10.16754.209.116.19152.1.5.22852.1.157.15654.83.113.5

Canadá

99.79.117.12735.182.216.56

Asia

52.68.85.4052.68.108.109

Irlanda

52.16.163.15152.16.174.170

Alemania

18.196.243.9418.184.246.171

Australia

52.65.128.17052.65.124.87

Sudamérica

52.67.8.10354.233.74.59

Paso 3: Túnel SSH

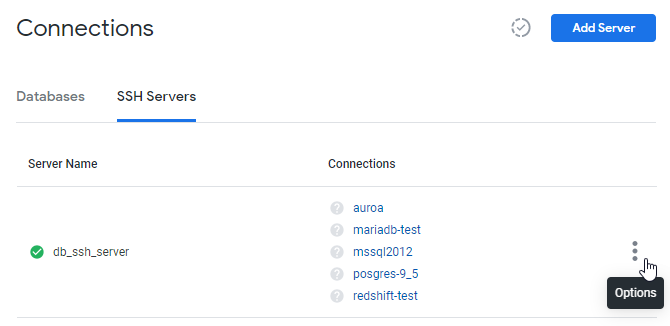

Si la pestaña Servidores SSH está habilitada, sigue las instrucciones de esta página para añadir la información de configuración de tu servidor SSH a Looker.

.En la página Conexiones de la sección Administrador de Looker, selecciona la pestaña Servidor SSH.

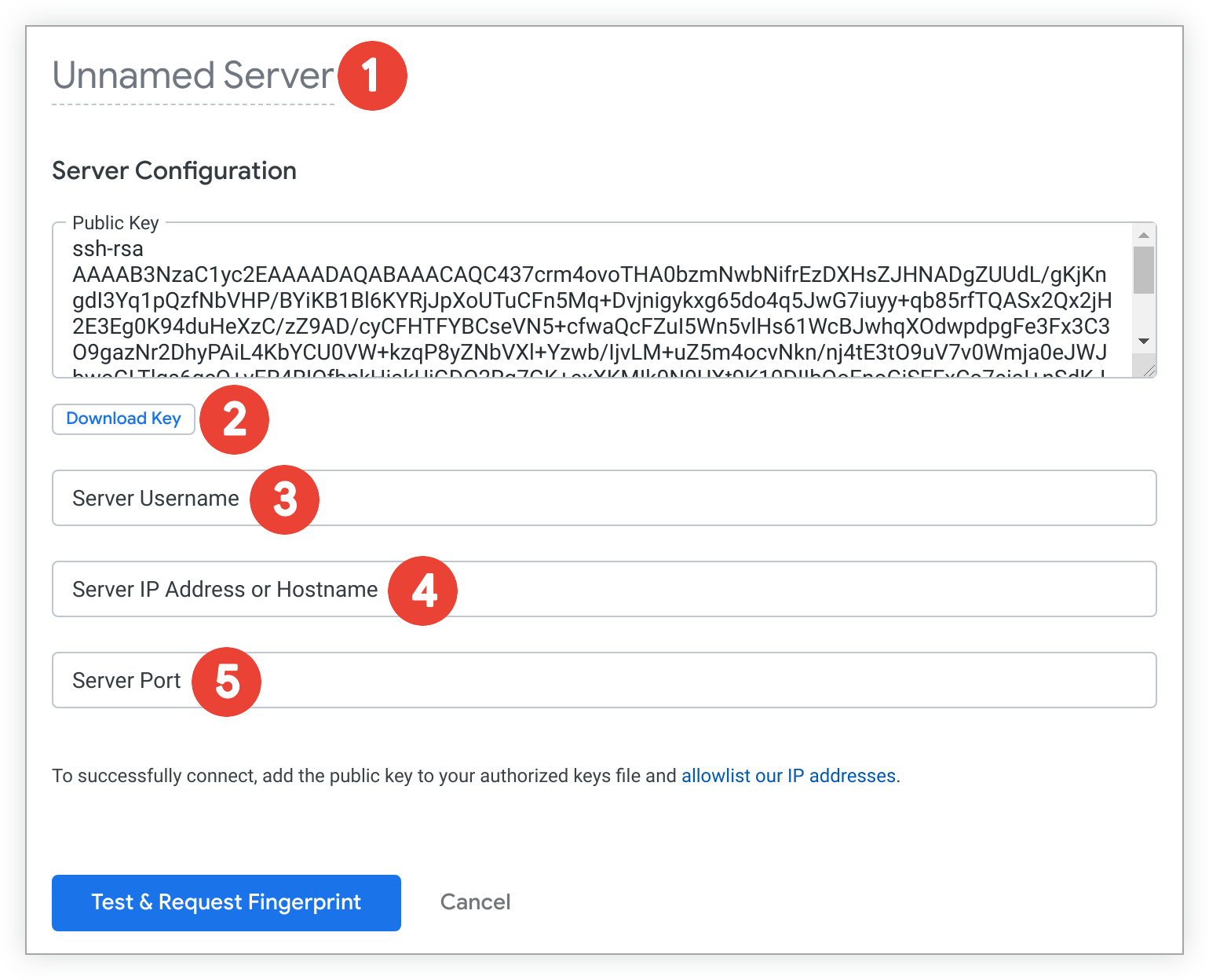

A continuación, selecciona Añadir servidor. Looker muestra la página Añadir servidor SSH:

- Introduce un nombre para la configuración del servidor SSH.

- Selecciona Descargar clave para descargar la clave pública en un archivo de texto. Asegúrate de guardar este archivo, ya que tendrás que añadir la clave pública al archivo de claves autorizadas de tu servidor SSH más adelante.

- Introduce el nombre de usuario que Looker usará para conectarse al servidor SSH.

- Introduce la dirección IP o el nombre de host del servidor SSH.

- Introduce el número de puerto que se usa para conectarse al servidor SSH.

Paso 4: Prepara el host del túnel

Añade la clave pública al archivo authorized_keys

Para autenticar la sesión del túnel SSH, Looker requiere una clave pública única (Looker no admite el inicio de sesión con una contraseña). Si la pestaña Servidores SSH está habilitada en tu instancia, puedes descargar la clave pública en un archivo de texto seleccionando el botón Descargar clave cuando introduzcas la información de configuración de SSH. Si estás configurando tu túnel SSH con la ayuda de un analista de Looker, este te proporcionará una clave pública única.

Deberá preparar su host (el servidor de la base de datos o el servidor del túnel) creando un usuario looker y añadiendo la clave pública de Looker al archivo .ssh/authorized_keys de Looker. Pues es posible, y te indicamos cómo:

En la línea de comandos, crea un grupo llamado

looker:sudo groupadd lookerCrea el usuario

lookery su directorio principal:sudo useradd -m -g looker lookerCambia al usuario

looker:sudo su - lookerCrea el directorio

.ssh:mkdir ~/.sshDefine los permisos:

chmod 700 ~/.sshCambia al directorio

.ssh:cd ~/.sshCrea el archivo

authorized_keys:touch authorized_keysDefine los permisos:

chmod 600 authorized_keys

Con tu editor de texto favorito, añade la clave SSH que te haya proporcionado tu analista de Looker al archivo authorized_keys. La clave debe estar en una sola línea. En algunos casos, cuando recuperes la clave de tu correo, tu cliente de correo insertará saltos de línea. Si no los eliminas, no podrás establecer el túnel SSH.

Añade ssh-rsa a tu archivo sshd_config

OpenSSH ha inhabilitado ssh-rsa de forma predeterminada, lo que puede provocar errores al configurar un túnel SSH. Para solucionar este problema, añade ssh-rsa a la lista de algoritmos aceptados de tu servidor. Pues es posible, y te indicamos cómo:

- Edita tu archivo

sshd_config. Normalmente, se encuentra en~/etc/ssh/sshd_config. Añade lo siguiente a tu archivo

sshd_config:HostKeyAlgorithms +ssh-rsa PubKeyAcceptedAlgorithms +ssh-rsa

Ajuste de MTU de Redshift

Los usuarios de Amazon Redshift deben definir el MTU en 1500 en su cliente de Redshift y en el servidor SSH.

Notas sobre la seguridad de los túneles

Cuando se cierra un túnel SSH en el servidor de la base de datos, la conexión de Looker parece ser una conexión local en el servidor de la base de datos. Por lo tanto, no se pueden usar los mecanismos de seguridad basados en conexiones integrados en plataformas de bases de datos como MySQL. Por ejemplo, es muy habitual que se conceda acceso local al usuario root sin contraseña.

De forma predeterminada, al abrir el acceso SSH también se permite el reenvío de cualquier puerto, lo que evita los firewalls entre Looker y el host de la base de datos que termina el túnel SSH. Este riesgo de seguridad puede considerarse inaceptable. El reenvío de puertos y la posibilidad de iniciar sesión en el servidor de túnel se pueden controlar configurando correctamente la entrada .ssh/authorized_keys de la clave pública de Looker.

Por ejemplo, el siguiente texto se podría añadir antes de la clave SSH de Looker en el archivo authorized_keys. Ten en cuenta que este texto DEBE personalizarse para tu entorno.

no-pty,no-X11-forwarding,permitopen="localhost:3306",permitopen="localhost:3307",

command="/bin/echo Login Not Permitted"

Consulta la documentación de man ssh y man authorized_keys de Linux para ver ejemplos y todos los detalles.

Pasos siguientes

Si la pestaña Servidores SSH está habilitada en tu instancia, vuelve a la página Añadir servidor SSH y selecciona Probar y solicitar huella digital para verificar tu conexión con el servidor SSH. Looker mostrará una pantalla con la nueva configuración de SSH y opciones para descargar o ver la clave pública, así como para ver la huella digital única de la configuración del servidor SSH.

A continuación, en la página Configuración de la conexión de la base de datos, haz lo siguiente:

- Activa el interruptor Servidor SSH y selecciona la configuración del servidor SSH en la lista desplegable.

- En los campos Host remoto y Puerto, introduce la dirección IP o el nombre de host y el número de puerto de tu base de datos.

Si estás configurando el túnel SSH con la ayuda de un analista de Looker, avísale cuando estés listo para probarlo. Una vez que confirmen que el túnel se ha establecido, te proporcionarán el número de puerto del lado de Looker del túnel SSH.

A continuación, en la página Configuración de la conexión de la base de datos, haz lo siguiente:

- Introduce

localhosten el campo Host remoto. - En el campo Puerto, introduce el número de puerto del lado de Looker del túnel SSH que te haya proporcionado tu analista de Looker.

Desactiva Verificar certificado SSL en la página Conexiones de tu base de datos.

No se admiten certificados SSL al configurar un túnel SSH a tu base de datos desde Looker. En su lugar, la clave SSH que has añadido en el paso 4 proporciona la seguridad de la negociación entre Looker y tu base de datos.