Google Cloud におけるインフラストラクチャのセキュリティ

Google Cloud Japan Team

※この投稿は米国時間 2022 年 6 月 9 日に、Google Cloud blog に投稿されたものの抄訳です。

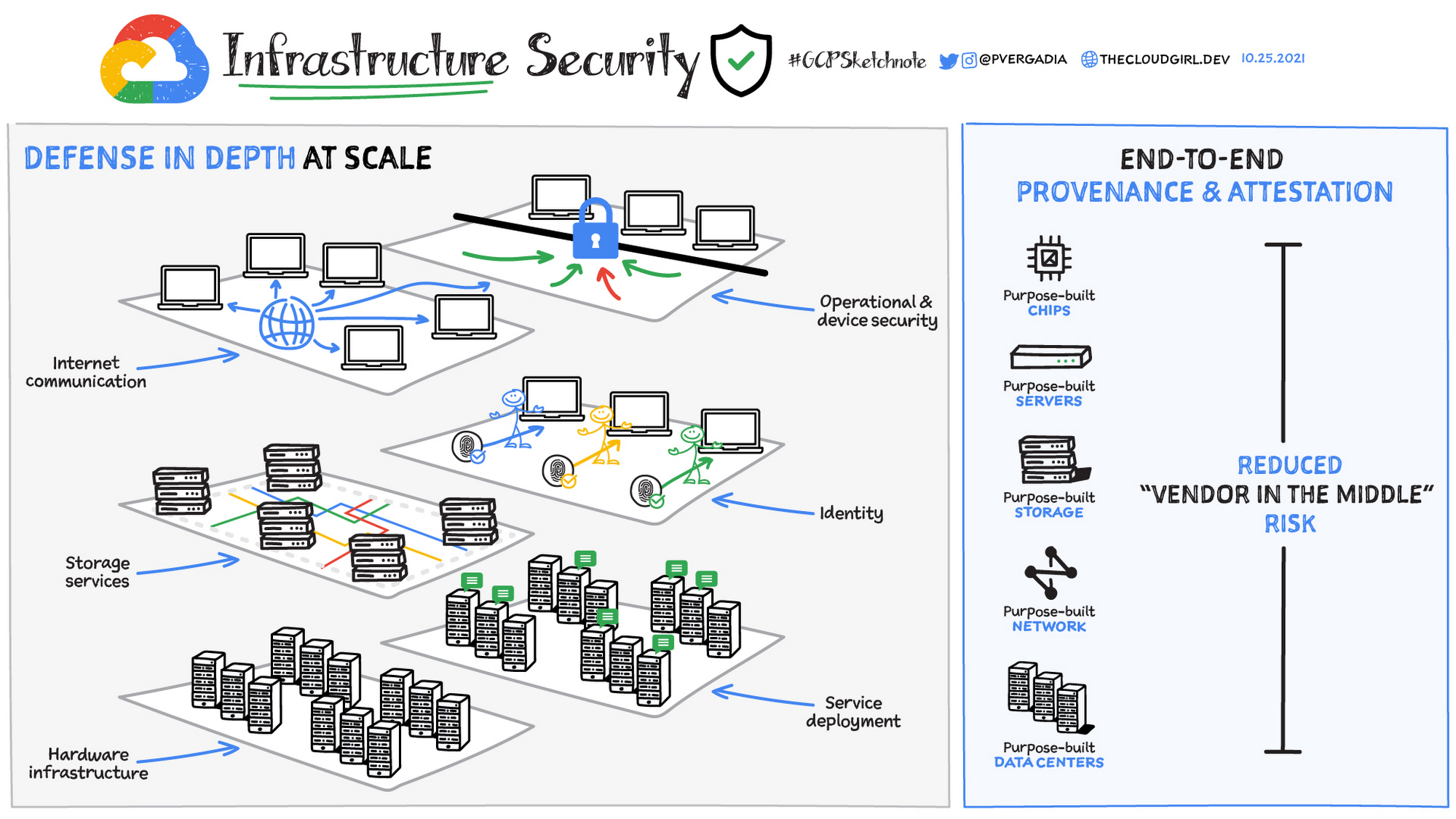

アプリケーションを実行するインフラストラクチャのセキュリティは、クラウド ベンダーの選択において最も重要な検討事項の一つです。Google Cloud はインフラストラクチャのセキュリティに対して独自の取り組みをしています。Google は、インフラストラクチャのセキュリティを確保するために、特定の技術に依存しているわけではありません。むしろ、多層防御を実現するために、段階的なレイヤによってセキュリティを構築しています。

大規模な多層防御

データセンターの物理セキュリティ - Google データセンターは多層セキュリティ モデルを採用しており、カスタム設計された電子アクセスカード、警報、車両セキュリティ ゲート、外周フェンス、金属探知機、生体認証、レーザービーム侵入検知などの安全対策が施されています。24 時間 365 日稼働する高解像度の監視カメラが設置されており、侵入者の検知と追跡に対応します。特定の役割を持つ承認された社員しか立ち入りは許可されていません。

ハードウェア インフラストラクチャ - 物理的な施設から専用のサーバー、ネットワーク機器、カスタム セキュリティ チップ、そして各マシンで実行される低レベルのソフトウェア スタックまで、Google の ハードウェア インフラストラクチャはその全体が Google 自らによって制御、セキュリティ保護、強化されています。

サービスのデプロイ - Google のインフラストラクチャで実行されるアプリケーション バイナリはすべて安全にデプロイされています。サービス間の信頼関係を前提とせず、複数のメカニズムで信頼関係を構築し、維持します。Google のインフラストラクチャは、最初からマルチテナントを前提に設計されています。

ストレージ サービス - Google のインフラストラクチャに保存されたデータは、自動的に 保存データの暗号化を行って配布することで、可用性と信頼性を確保しています。これにより、不正なアクセスやサービスの中断を防ぐことができます。

ユーザー ID - ID、ユーザー、サービスの強力認証。機密データへのアクセスは、フィッシング耐性のある セキュリティ キーなどの高度なツールによって保護されます。

インターネット接続 - Google のクラウド サービスへのインターネット上の通信は、転送中に暗号化されます。インフラストラクチャの規模が大きいため、多数の サービス拒否攻撃(DoS)を吸収できます。さらに複数の保護レイヤにより、DoS の影響を受けるリスクを低減できます。

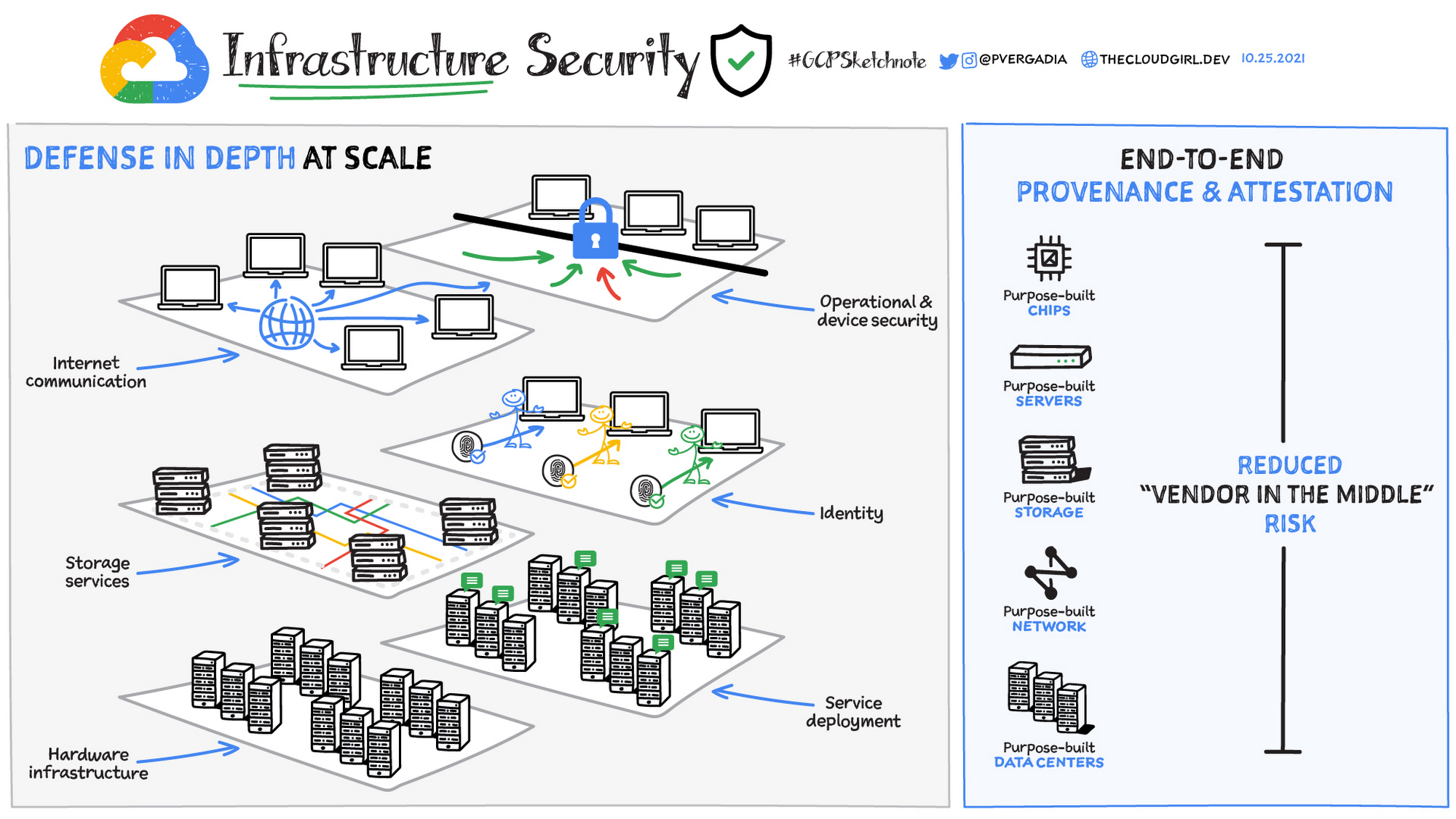

エンドツーエンドの認証と証明書

Google のハードウェア インフラストラクチャは、セキュリティなどの要件を正確に満たすために、Google が「チップから冷却装置まで」カスタム設計しています。Google のサーバーとソフトウェアは、Google のサービスを提供するためだけに設計されています。当社のサーバーはカスタムビルドで、脆弱性をもたらす可能性のあるビデオカードや周辺機器相互接続などの不要なコンポーネントは含まれていません。同じことが、低レベルのソフトウェアや、Linux の機能を削減して強化した サーバー OS などのソフトウェアにも当てはまります。

さらに、Google はセキュリティに特化したハードウェアを設計し、搭載しています。たとえば、Titan はクラウド インフラストラクチャ内のマシンと周辺機器双方のハードウェアのルート オブ トラストを確立する、Google の目的特化型チップです。また、Google は、パフォーマンスとセキュリティを向上させるために、カスタム ネットワークのハードウェアとソフトウェアを構築しました。これらはすべて、複数の層にわたる物理的、論理的保護を備えたカスタム データセンターの設計に集約されます。

このハードウェア スタックの下部から上部までの来歴を追跡することで、Google はセキュリティ対策の基盤を管理できます。これにより「中間のベンダー問題」を大幅に削減し、脆弱性が見つかった場合は、すぐに対策を講じて修正を配信できます。このレベルの制御により、Google Cloud とお客様がリスクにさらされることが大幅に減少します。

以上で、Google Cloud のインフラストラクチャ セキュリティの全体像を説明し、Google Cloud のインフラストラクチャを保護するためのサービスをいくつか紹介しました。このトピックの詳細については、ホワイトペーパーをご覧ください。

#GCPSketchnote をさらにご覧になるには、GitHub リポジトリをフォローしてください。同様のクラウド コンテンツについては、Twitter で @pvergadia をフォローしてください。thecloudgirl.dev もぜひご覧ください。

- Google、デベロッパー アドボケイト リード Priyanka Vergadia