Identity-Aware Proxy(IAP)で Cloud Run のセキュリティを簡素化する

Ruchika Goel

Product Manager

Muthuraj Thangavel

Senior Product Manager, Google Cloud

※この投稿は米国時間 2026 年 3 月 14 日に、Google Cloud blog に投稿されたものの抄訳です。

Cloud Run は、アプリケーションのデプロイに適した、強力かつスケーラブルなプラットフォームです。このたび、Cloud Run のセキュリティに関する 2 つの主要な機能強化の一般提供を開始いたしました。Identity-Aware Proxy(IAP)の直接統合と、ドメインで制限された共有(DRS)に対応した Cloud Run サービスへの公開アクセスを許可する方法です。

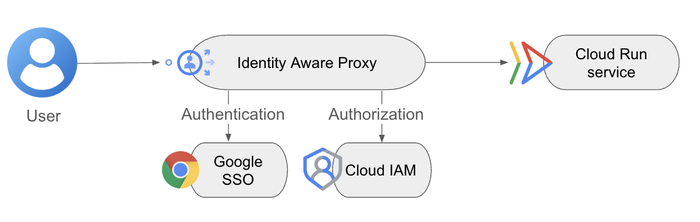

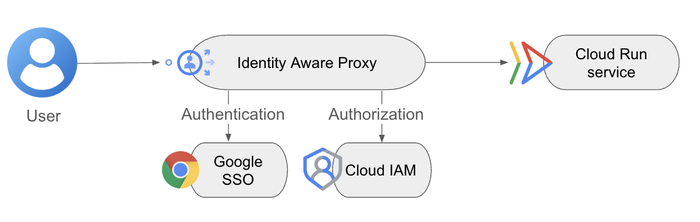

Cloud Run への IAP の直接導入

IAP を使用すると、Google Cloud で実行されているアプリケーションへのユーザー アクセスを簡単に制御できるようになります。これまで、IAP を Cloud Run と統合するには、アプリケーション ロードバランサやその他の複雑なネットワーク設定を手動で構成する必要がありました。この運用上のオーバーヘッドの増加は、サーバーレスのシンプルさという Cloud Run の中心的なメリットを損なうものでした。

今日からそれが変わります。Cloud Run で IAP を直接有効にできるようになりました。ワンクリックで実行できてロードバランサは不要、追加費用もかかりません。Google Cloud では、IAP は課金されません(一部例外あり)。また、ロードバランサの使用料金も発生しません。

Cloud Run サービスで IAP 認証を直接有効にする

メリット:

-

有効化の簡素化: UI で IAP を有効にするか、gcloud で単一のフラグ(

--iap)を使用して有効にすることで、デプロイが大幅に簡素化され、貴重な時間と労力を節約できます。 -

すべてのウェブアプリに対するエンタープライズ グレードのセキュリティ: ユーザーまたはグループの ID に基づく IAP の認証および認可ポリシーと、コンテキストに応じた要素(IP アドレス、位置情報、デバイスのセキュリティ状況など)を使用します。

-

Workforce Identity 連携のサポート: 既存の ID プロバイダを使用して、従業員やパートナーのアクセスを簡単に管理できます。

-

クロスオリジン リソース シェアリング(CORS)の簡素化: Cloud Run で IAP を直接構成し、CORS リクエストに対する未認証の HTTP OPTIONS を許可します。これにより、他のすべてのリクエストで確実に認証を行いながら、ブラウザのプリフライト チェックの条件を満たすことができます。

すでに、L’Oreal など、Cloud Run ワークロードを保護するために IAP を導入する組織が急増しています。

「L'Oréal は、Google Cloud の Identity-Aware Proxy(IAP)を重要なセキュリティ レイヤとして利用し、Google Cloud でホストするすべてのウェブ アプリケーションへのアクセスを、細心の注意を払ってフィルタおよび制御しています。IAP の魅力は、そのシンプルさと効果にあります。IAP は、無料であるだけでなく、多様なアプリケーション環境全体に非常に簡単に実装できるセルフマネージド ソリューションです。このデプロイの容易さと、独自に構築したソリューションでは実現できなかったセキュリティ ポスチャーにより、IAP はデジタル アセットを保護するために欠かせないツールとなっています。」 - L'Oréal、グループ データおよび AI アーキテクト、Antoine Castex 氏

DRS 使用時に公開アクセスを許可する

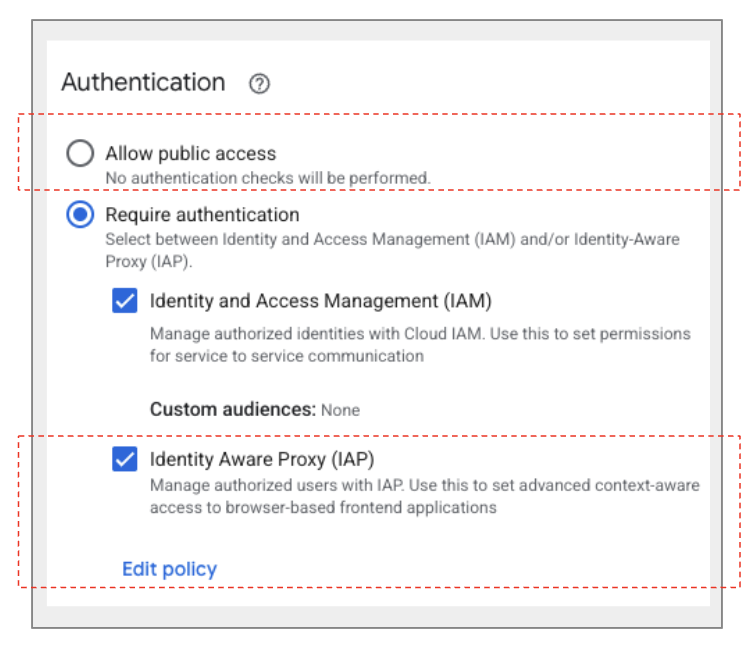

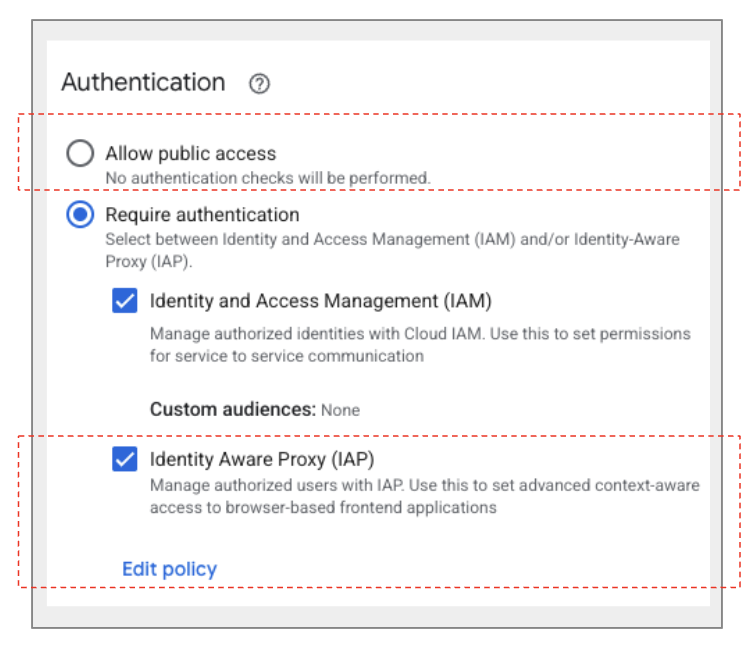

簡素化された、Cloud Run の新しい認証 UI

Cloud Run 上の社内向けビジネス アプリケーションにおいては IAP が推奨される認証メカニズムですが、サービス間通信を管理するには Cloud IAM が依然として不可欠です。

従来、Cloud Run のデフォルトの動作では、HTTPS エンドポイントへのリクエストごとに IAM チェック(run.invoker ロール)が実行されていました。これは強力なセキュリティ ベースラインとなりましたが、ドメインで制限された共有ポリシーも適用されている場合は特に、一般公開アプリを作成しようとしたときにボトルネックとなる可能性がありました。

アプリケーションの [公開アクセスを許可する] をオンにすると、この IAM の「起動元」チェックを無効にできます。

この設定により、組織のポリシー、ネットワークレベルの制御、サービスのカスタム認証 / 認可といった他のセキュリティ レイヤを柔軟に活用できます。また、より幅広いユースケースにも対応できます。

-

公開ウェブサイト: 店舗検索サイトを Cloud Run でホストし、組織のポリシーで共有が制限されている(DRS が有効である)場合でも、誰でもアクセスできるようにします。これを行うには、[公開アクセスを許可する] をオンにし、内向きを [すべて] に設定します。

-

プライベート マイクロサービス: ネットワーク レベルのセキュリティで十分な、内部からの内向きアクセスしか行われないサービスの場合、[公開アクセスを許可する] をオンにすると IAM チェックをバイパスできます。

「Bilt Rewards では、マルチリージョン トポロジにデプロイされた複数のミッション クリティカルな Cloud Run サービスに対し、「IAM の無効化」機能を利用しています。これらのインスタンスで IAM を無効にすることにより、エッジから直接、制約のないパスを確立しながら、グローバル ロードバランサ上で Cloud Armor を使用してセキュリティを維持しています。この簡素化されたアプローチにより、インフラストラクチャの複雑さが軽減され、組織のポリシーを通じて組織全体のセキュリティ ポスチャーを保持しながら、よりパフォーマンスの高いソリューションを提供しています。」 - Bilt Rewards、最高技術責任者、Kosta Krauth 氏

ご利用にあたって

ご関心をお持ちの場合は、簡単に Cloud Run で IAP を直接有効にすることができます。

詳細:

- プロダクト マネージャー、Ruchika Goel

- Google Cloud、シニア プロダクト マネージャー、Muthuraj Thangavel