Cloud Security Command Center をベータ リリース

Google Cloud Japan Team

クラウドでアプリケーションを構築したり、インフラストラクチャをデプロイしたりするときは、セキュリティ状況を把握し、ビジネスの文脈を踏まえ、変化に対処するのに役立つ集中管理システムが必要です。そこで私たちは今年 3 月に Cloud Security Command Center(Cloud SCC)のアルファ版を発表し、主要なクラウド プロバイダーとしては初めて、組織レベルでの資産、脆弱性、脅威の可視化を可能にしました。そしてこのたび、このセキュリティ サービスのベータ版を、Google Cloud Platform(GCP)をご利用のお客様向けにリリースしました。

このベータ版は以下のような新機能を提供します。

- カバーする GCP サービスを拡張し、Cloud Datastore、Cloud DNS、Cloud Load Balancing、Cloud Spanner、Container Registry、Kubernetes Engine、Virtual Private Cloud などを追加

- IAM の役割を 13 個追加し、Cloud SCC 全体でのきめ細かなアクセス制御を実現

- 変更の発生時に通知を生成する方法や、Cloud SCC でのクエリによって Cloud Functions をトリガーする方法の新しい例を提供

- 指定した期間に追加または削除された資産や、所有していた全資産を表示および検索する機能

- クライアント ライブラリを拡充し、Java、Node、Go に対応

- 資産の検出を管理する機能を拡充

- GCP Marketplace によるセルフサービス オンボーディング

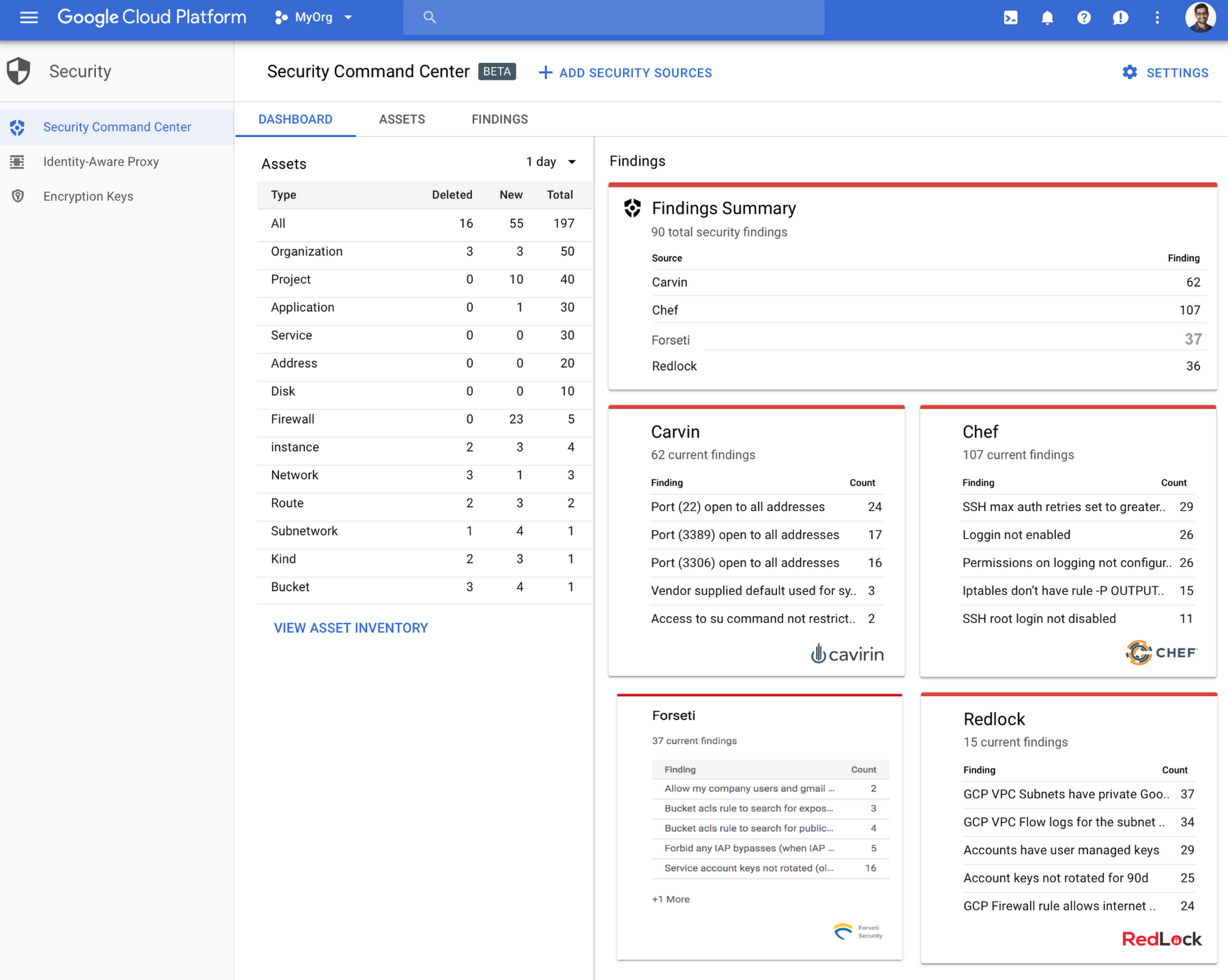

- GCP Marketplace で Cavirin、Chef、Redlock といったパートナーのセキュリティ ソースをセルフサービスで統合

Cloud SCC のおかげで、GCP で実行している VM インスタンスとコンテナ ワークロードのセキュリティ状況をこれまでにない形で可視化できるようになりました。このセキュリティ サービスを利用すれば、GCP 資産全体にわたってリスクを迅速にレビューし、評価できます。

Alexander Schuchman 氏、Colgate-Palmolive の情報セキュリティ ディレクター

GCP 環境でセキュリティ リスクの評価と修正を開始するうえで、Cloud SCC は最良の方法です。現在、このサービスには以下の 3 つの使い方があります。

1. セキュリティ リスクと脆弱性を評価する

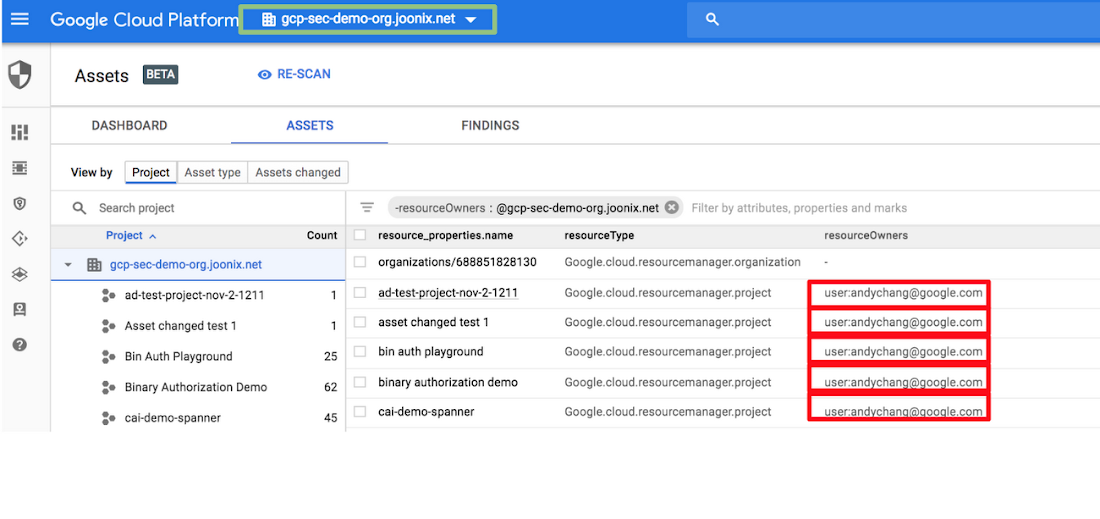

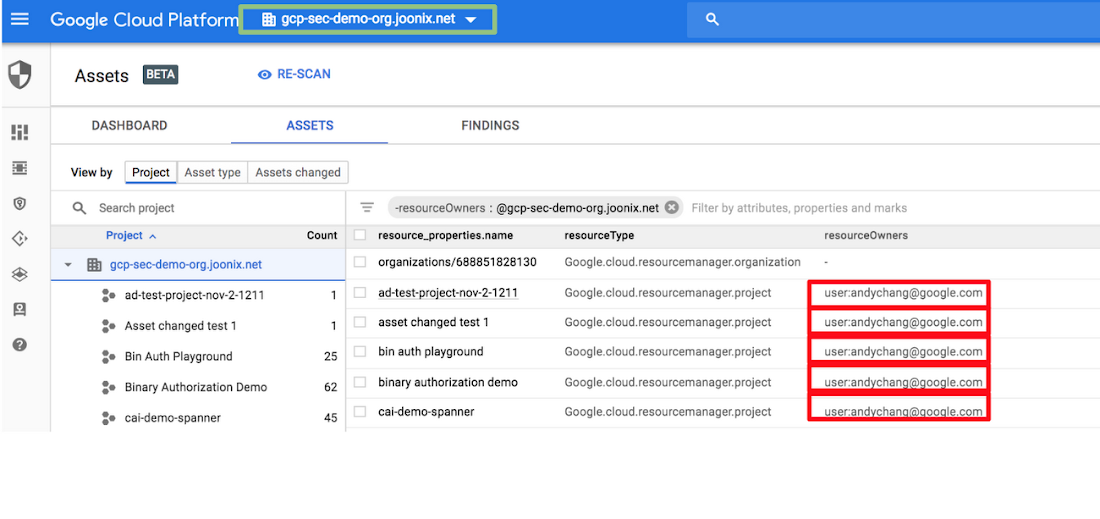

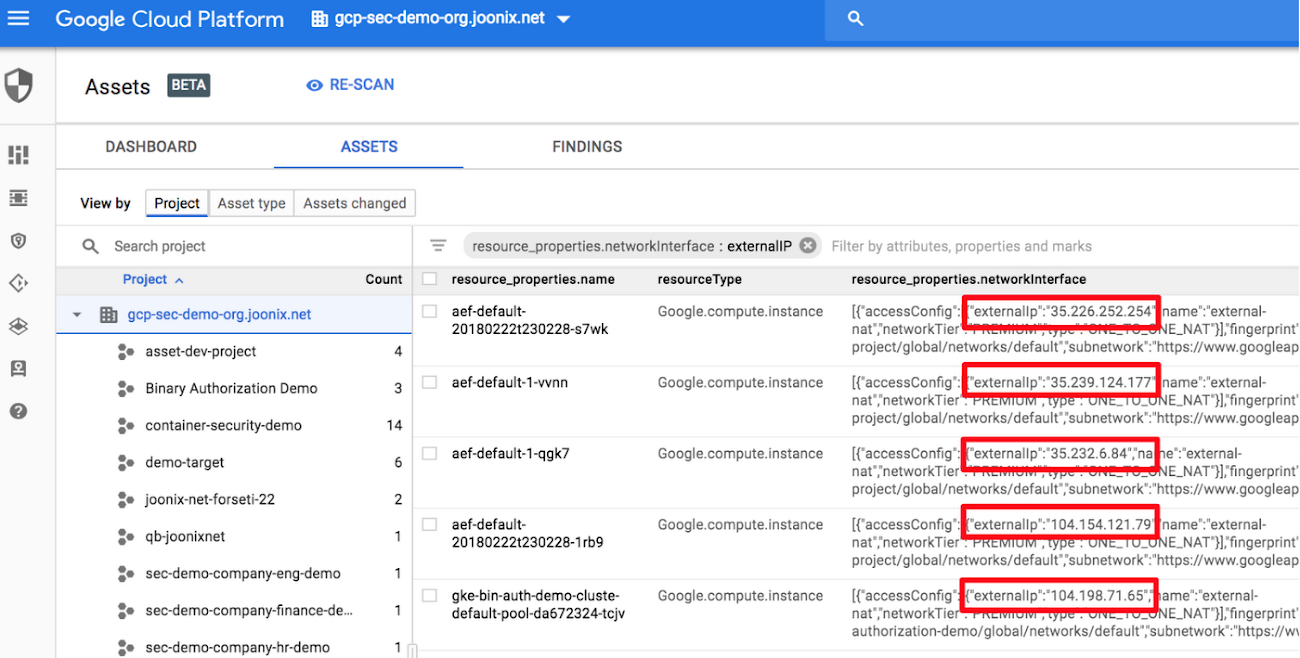

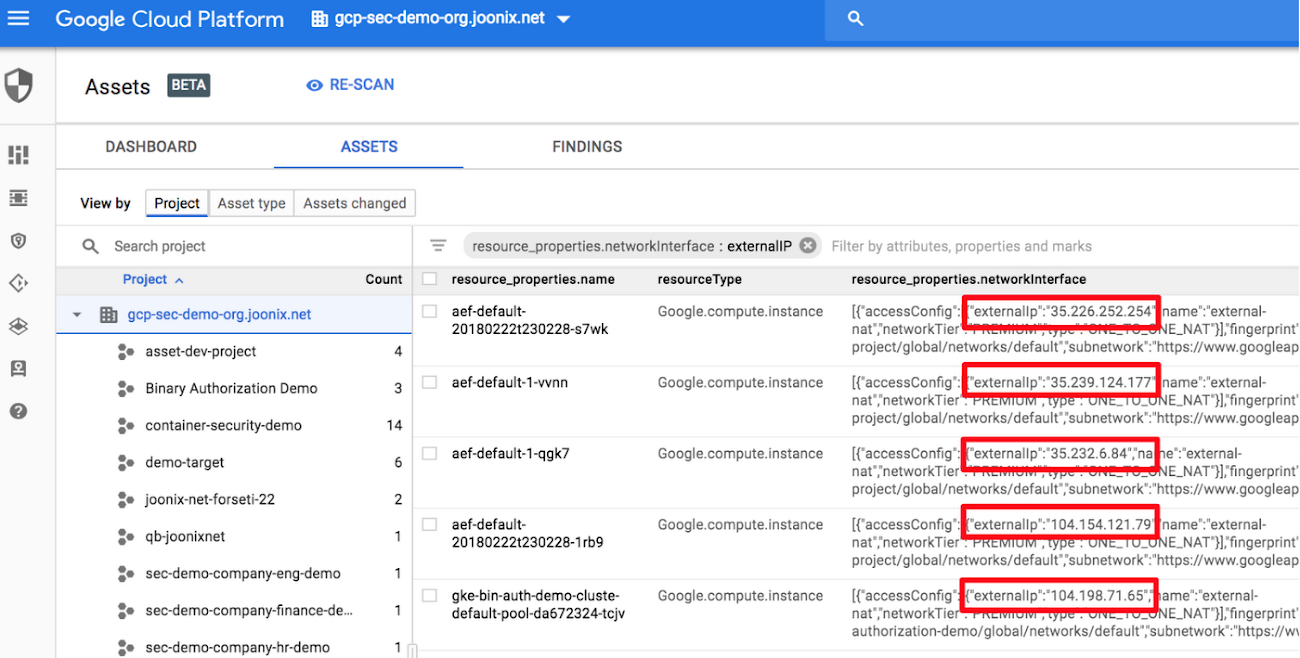

Cloud SCC のダッシュボードは、セキュリティ リスクや潜在的な脆弱性および脅威を迅速に発見できるよう支援するスキャン結果を提供します。これにより、公開されている Cloud Storage バケットの表示、外部 IP アドレスを持つ VM の特定、緩すぎるファイアウォール ルールの発見、インスタンスが侵害されて仮想通貨マイニングに使われている可能性がある場合のアラート受信などが可能になります。また、指定したドメイン(GCP 組織)以外のユーザーがお客様のリソースへのアクセス権限を持っているかどうかも簡単に把握できます。

2. GCP 資産に対する変更を把握し、それらの変更に対処する

Cloud SCC は、さまざまな GCP サービスにおいてお客様が所有するクラウド資産の包括的なインベントリを提供します。この機能の対象サービスは、App Engine、Cloud Datastore、Cloud DNS、Cloud Load Balancing、Cloud Spanner、Cloud Storage、Compute Engine、Container Registry、Kubernetes Engine、Virtual Private Cloud などです。サービス アカウントのインベントリを参照することも可能です。資産インベントリを使用すると、GCP 組織全体または特定プロジェクトのリソースが表示されます。Cloud SCC によって資産のスキャンが継続的に行われるため、お客様は資産の履歴を基に、自社の環境でどのような変更が行われたかを正確に把握し、不正な変更に対処できます。資産の表示では、指定した期間に追加または削除された資産や、お持ちだった全資産を見ることができます。

変更の発生時に通知を生成したり、Cloud SCC でのクエリによって Cloud Functions をトリガーしたりすることも可能です。たとえば、ネットワーク ファイアウォールのポリシー変更を自動的に検知して安全な状態にリストアするアクションや、Cloud Storage バケットが公開されたときにそれを検知して非公開に戻すアクションなどを構成できます。

3. Google と主要クラウド セキュリティ ベンダーのセキュリティ スキャン結果を統合する

Cloud SCC は、Google Cloud の各種セキュリティ サービスやサードパーティのクラウド セキュリティ ソリューションと統合できる柔軟なプラットフォームです。Google Cloud のセキュリティ サービスには Data Loss Prevention(DLP)API、Forseti、Cloud Security Scanner、異常検知などがあり、サードパーティ ソリューションの提供元ベンダーには Cavirin、Chef、Redlock などが含まれます。パートナー ソリューションと Cloud SCC の統合により、お客様はリスクや脅威の包括的なビューを 1 か所で得ることができ、別のコンソールに移動する必要はありません。Cloud SCC のダッシュボードからサードパーティ ツールに直接ジャンプして、迅速な対応を図ることもできます。

Cloud SCC は、GCP 環境のセキュリティをより適切に管理するのに役立ちます。サービスの概要や各種ドキュメントについては Cloud SCC のウェブページをご覧ください。GCP Marketplace にアクセスすれば、Cloud SCC をすぐに使い始めることができます。

Cavirin や Chef との統合についてもっと知りたい方は、それぞれのウェブページをご覧ください。

- By Andy Chang, Senior Product Manager, Google Cloud

※この投稿は米国時間 2018 年 12 月 6 日に Google Cloud blog に投稿されたものの抄訳です。