角色建议可以帮助您识别并移除主账号的多余权限,从而改善资源的安全配置。

角色建议概览

角色建议由 IAM Recommender 生成。IAM Recommender 是 Recommender 提供的一种 Recommender。

每个角色建议都会针对授予多余主账号权限的角色提出移除或替换建议。这些建议可大规模提供,通过确保主账号仅拥有其实际需要的权限,来帮助您强制执行最小权限原则。

IAM Recommender 使用政策数据分析来识别多余的权限。政策数据分析是基于机器学习的有关主账号权限使用情况的发现结果。

一些建议还与横向移动数据分析相关。这些数据分析用于标识允许一个项目中的服务账号模拟另一个项目中的服务账号的角色。如需了解详情,请参阅横向移动数据分析是如何生成的。

如何生成政策数据分析

政策数据分析会突出显示主账号角色中主账号未使用的权限。

IAM Recommender 通过将主账号的总权限数与该主账号在过去 90 天内使用的权限进行比较,来生成政策数据分析。如果角色是 90 天前授予的,IAM 建议器会查看主账号自获得角色以来使用的权限。

主账号使用权限的方式有几种:

直接方式,即通过调用需要相应权限的 API

例如,IAM REST API 中的

roles.list方法需要iam.roles.list权限。如果您调用roles.list方法,则可以使用iam.roles.list权限。同样,针对资源调用

testIamPermissions方法时,您实际上是使用您要测试的所有权限。间接,通过使用 Google Cloud 控制台处理 Google Cloud资源

例如,在 Google Cloud 控制台中,您可以修改 Compute Engine 虚拟机 (VM) 实例,这需要不同的权限,具体取决于您更改的设置。不过, Google Cloud 控制台还会显示现有设置,这需要

compute.instances.get权限。因此,当您在 Google Cloud 控制台中修改虚拟机实例时,需使用

compute.instances.get权限。

为了确定主账号使用的权限,IAM Recommender 会使用汇总的 IAM 访问数据。如需了解如何导出 IAM Recommender 用于生成这些数据洞见的数据,请参阅导出角色建议数据。

IAM Recommender 还会使用机器学习在主账号的当前角色中确定主账号将来可能需要的权限,即使主账号最近未使用过这些权限也一样。如需了解详情,请参阅本页面上的政策数据分析的机器学习。

系统不会为授予给主账号的所有 IAM 角色生成政策数据分析。如需详细了解为何某些角色可能没有政策数据分析,请参阅本页面上的可用性。

如需了解如何管理政策数据分析,请参阅管理项目、文件夹和组织的政策数据分析或管理 Cloud Storage 存储分区的政策数据分析。

政策数据分析的机器学习

在某些情况下,主账号可能需要获得其当前角色中包含的某些权限,但他们最近并未使用过这些权限。为了确定这些权限,IAM Recommender 将在生成政策数据分析时使用机器学习 (ML) 模型。

此机器学习模型会针对多组信号进行训练:

观察历史记录中的常见同现模式:用户过去使用了权限 A、B、C 这一事实给出了一个提示,A、B、C 权限可能在某种程度上是相关的,在 Google Cloud上执行任务时需要一起用到这些权限。如果机器学习模型足够频繁地观察到该模式,则下次其他用户使用权限 A 和 B 时,模型会建议该用户可能也需要权限 C。

角色定义中编码的领域知识:IAM 提供数百种不同的、特定于服务的预定义角色。如果某个预定义角色包含一组权限,则很大程度上意味着这些权限应该一起授予。

除了这些信号之外,该模型还使用词嵌入 (word embedding) 来计算权限在语义上的相似程度。嵌入后,语义相似的权限会彼此“接近”,且更有可能一起授予。例如,嵌入后,bigquery.datasets.get 和 bigquery.tables.list 彼此非常接近。

IAM Recommender 机器学习流水线中使用的所有数据都具有 k-匿名性,这意味着无法重新确定匿名数据集中的个别项。为了实现此级别的匿名性,我们会放弃所有个人身份信息 (PII),例如与每种权限使用模式相关的用户 ID。然后,我们会放弃在 Google Cloud中出现频率不够的所有使用模式。系统会根据此匿名数据对全局模型进行训练。

联合学习是在不导出数据的情况下训练机器学习模型的机器学习过程。您可以使用“联合学习”为每个组织进一步自定义全局模型。

如何生成角色建议

如果政策数据分析表明主账号不需要其角色中的所有权限,则 IAM Recommender 会评估该角色以确定是否可以撤消该角色或者是否存在另一个更适合的角色。如果可以撤消该角色,IAM Recommender 会生成一个角色建议,以便您撤消该角色。如果存在另一个更适合的角色,IAM Recommender 会生成一个角色建议,以便您将该角色替换为建议的角色。此建议的角色可能是新的自定义角色、现有的自定义角色,或者一个或多个预定义角色。除非是针对服务代理的建议,否则角色建议绝不会建议提高主账号的访问权限级别。

系统仅根据 IAM 访问权限控制生成角色建议。它们不考虑其他类型的访问权限控制,例如访问控制列表 (ACL) 和 Kubernetes 基于角色的访问权限控制 (RBAC)。如果您使用其他类型的访问权限控制,请在查看建议时格外小心,并考虑这些访问权限控制如何与您的允许政策相关。

此外,系统不会为授予给主账号的所有 IAM 角色生成角色建议。如需详细了解为何某些角色可能没有角色建议,请参阅本页面上的可用性。

观察期

角色建议的观测期是指建议所依据的权限使用情况数据的天数。

角色建议的最长观测期为 90 天。这意味着,IAM Recommender 最多会使用最近 90 天的权限使用情况数据来生成角色建议。

此外,IAM Recommender 在获得一定天数的权限使用情况数据后,才会开始生成角色建议。此时长称为“最短观测期”。默认情况下,最短观测期为 90 天,但对于项目级角色建议,您可以手动将其设置为 30 天或 60 天。如需了解详情,请参阅配置角色建议生成。如果您将最短观测期设置为少于 90 天,您会更快收到建议,但建议的准确性可能会受到影响。

如果自授予角色以来经过的时间超过了最短观察期,但不足 90 天,则观察期为自授予角色以来经过的时间。

角色建议中的新自定义角色

如果 IAM Recommender 建议替换角色,则始终会建议看起来更适合主账号需求的现有自定义角色或者一个或多个预定义角色。

如果 IAM Recommender 在您的组织中识别未映射到现有预定义角色或自定义角色的常见权限使用模式,则还建议您创建新的项目级层自定义角色。此自定义角色仅包含建议的权限。您可以通过添加或移除权限来修改自定义角色建议。

如果您希望严格执行最低权限原则,请选择新的自定义角色。IAM Recommender 会在项目级层创建自定义角色。您负责维护和更新项目的自定义角色。

如果您希望使用由 Google Cloud 维护的角色,请选择预定义角色。 Google Cloud 会定期通过添加或移除权限来更新这些角色。如需接收有关这些更新的通知,请订阅权限更改日志的新闻 Feed。如果您选择预定义角色,则主账号将继续拥有至少几项权限,而且可能还有大量未使用的权限。

IAM Recommender 仅针对在项目上授予的角色建议新的自定义角色。对于在文件夹或组织等其他资源上授予的角色,它不会建议新的自定义角色。

此外,IAM Recommender 在以下情况下不建议新的自定义角色:

- 您的组织已拥有 100 个或更多自定义角色。

- 您的项目已拥有 25 个或更多自定义角色。

IAM Recommender 在每个项目中每天最多建议 5 个新的自定义角色,并且在整个组织中每天最多建议 15 个新的自定义角色。

横向移动数据分析是如何生成的

横向移动是指一个项目中的服务账号有权模拟另一个项目中的服务账号。例如,服务账号可能是在项目 A 中创建的,但具有在项目 B 中模拟服务账号的权限。

这些权限可能导致项目之间发生一系列模拟,这些模拟会为主账号授予对资源的意外访问权限。例如,如果主账号模拟项目 A 中的服务账号,则主账号可以使用该服务账号模拟项目 B 中的服务账号。如果项目 B 中的服务账号有权模拟组织中其他项目中的其他服务账号,则主账号可以继续使用服务账号模拟从项目移动到项目,从而在移动时获取权限。

IAM Recommender 通过识别符合以下条件的角色来生成横向移动数据分析:

- 被授予角色的主账号是未在项目中创建的服务账号。

该角色包含以下权限之一,可让主账号模拟服务账号:

iam.serviceAccounts.actAsiam.serviceAccounts.getAccessTokeniam.serviceAccounts.getOpenIdTokeniam.serviceAccounts.implicitDelegationiam.serviceAccounts.signBlobiam.serviceAccounts.signJwt

如果某个角色符合这些条件,IAM Recommender 会针对该角色生成横向移动数据分析。此数据分析包含服务账号模拟能力的相关信息,包括它可以模拟哪些服务账号,以及在过去 90 天内是否使用了任何模拟权限。

IAM Recommender 本身不会使用横向移动数据分析来生成新的角色建议。这是因为,如果服务账号在使用其模拟权限,IAM 建议器无法安全地建议移除这些权限。但是,如果由于这些权限未被使用,因此角色建议推荐移除它们,则 IAM Recommender 会将横向移动数据分析关联到该建议。如果服务账号跨项目具有强大且未使用的模拟权限,此关联可帮助您优先处理这些服务账号的角色建议。

如需了解如何管理横向移动数据分析,请参阅管理横向移动数据分析。

可用性

系统不会为授予给主账号的所有角色生成政策数据分析、横向移动数据分析和角色建议。请阅读以下部分,了解系统会为哪些角色生成政策数据分析、横向移动数据分析和建议。

政策数据分析可用性

要让 IAM Recommender 为角色生成政策数据分析,必须满足以下条件:

授予该角色的 IAM 允许政策必须附加到以下资源之一:

- Cloud Storage 存储桶

- BigQuery 数据集

- 项目

- 文件夹

- 组织

IAM Recommender 仅为针对这些资源授予的角色生成政策数据分析。

授予该角色的角色绑定不得具有条件。IAM Recommender 不会为条件角色绑定生成政策数据分析。

获得该角色的主账号必须是以下主账号类型之一:

- 用户

- 服务账号

- 群组

allUsersallAuthenticatedUsers- Cloud Storage 便利值

- BigQuery 特殊群组成员身份

以下类型的联合身份之一:

- 工作负载身份池中的所有身份

- 工作负载身份池中的单个身份

- 员工身份池中的所有身份

- 员工身份池中的单个身份

使用特定 Kubernetes 服务账号的所有 Google Kubernetes Engine Pod

如需详细了解每种主账号类型的标识符格式,请参阅主账号标识符。

IAM Recommender 最长可能需要 10 天才能为新授予的角色生成政策数据分析。

现有政策数据分析会根据您近期的权限使用情况每天刷新。不过,政策数据分析所依据的数据通常比实际使用情况滞后最多两天。

横向移动数据分析可用性

系统会针对在以下资源上授予的角色生成横向移动数据分析:

- 组织

- 文件夹

- 项目

- 服务账号

角色建议可用性

要让 IAM Recommender 为角色生成角色建议,必须满足以下条件:

- 角色必须具有与之关联的政策数据分析。此政策数据分析可作为建议的依据。

- 自授予该角色以来,必须已经过了最短观测期。这样可确保 IAM Recommender 有足够的使用情况数据来提出建议。默认情况下,最短观测期为 90 天,但您可以手动将其设置为 30 天或 60 天。如需了解详情,请参阅配置角色推荐生成。

- 如果被授予角色的正文是服务代理,则该角色必须是 Owner、Editor 或 Viewer。IAM Recommender 不会为具有其他角色的服务代理生成角色建议。如需了解详情,请参阅针对服务代理的角色建议。

如果角色是最近才授予的,或者没有任何数据分析,则 Google Cloud 控制台中的已分析的权限数量列中会显示一个 图标。

在某些情况下,即使角色存在时间足够长且具有与之关联的数据分析,IAM Recommender 也不会为该角色生成角色建议。发生上述情况的原因如下:

没有比当前角色更合适的预定义 IAM 角色。如果主账号已具有预定义角色,且该角色可最大限度地减少其权限数量,或者所包含的权限数量少于其他预定义角色,则 IAM Recommender 就不能推荐其他预定义角色。

您可以通过为主账号创建自定义角色来减少该主账号的权限数量。

主账号是服务代理,且该角色不是基本角色。IAM Recommender 仅为具有基本角色(Owner、Editor 或 Viewer)的服务代理生成角色建议。如需了解详情,请参阅针对服务代理的角色建议。

没有其他主账号拥有项目的 Owner 基本角色。至少有一个主账号必须具有每个项目的 Owner 角色 (

roles/owner)。如果只有一个主账号具有此角色,则 IAM Recommender 不会建议您撤消或替换该角色。

在这些情况下,Google Cloud 控制台中的已分析的权限数量列中会显示主账号的权限使用情况,但不会显示有建议可用 图标。

系统会根据您最近的权限使用情况每天刷新现有角色建议。不过,角色建议所依据的数据通常比实际使用情况滞后最多两天。

优先级和严重程度

建议优先级和数据分析严重程度有助于您了解建议或数据分析的紧急程度,并据此排定优先级。

角色建议优先级

系统根据建议的紧急程度为其分配优先级。优先级范围为 P1(最高优先级)到 P4(最低优先级)。

角色建议的优先级取决于建议所针对的角色:

| 建议详细信息 | 优先级 | 说明 |

|---|---|---|

| 建议授予可公开访问 Cloud Storage 存储分区的角色 | P1 |

互联网上的任何人都可以访问公开可访问的存储分区。 移除公开访问权限可让您更好地控制自己的数据。 |

| 建议用于授予对 BigQuery 数据集的公开访问权限的角色 | P1 |

公开访问的数据集可供互联网上的任何人访问。 移除公开访问权限可让您更好地控制自己的数据。 |

| 针对在项目、文件夹或组织中授予的基本角色(所有者、编辑者和 Viewer)的建议 | P2 |

基本角色非常宽松,为这些角色应用建议可以大幅减少多余权限。 |

| 不授予公开访问权限或基本角色的建议 | P4 |

虽然这些建议有助于您减少过多的权限,但它们不会移除公开访问权限或高度宽松的基本角色,因此优先级较低。 |

数据分析的严重程度

系统根据数据分析的紧急程度为其分配严重性级别。严重性级别可以是 LOW、MEDIUM、HIGH 或 CRITICAL。

政策数据分析的严重程度取决于数据分析所针对的角色:

| 数据分析详细信息 | 严重程度 | 说明 |

|---|---|---|

| 授予对 Cloud Storage 存储分区的公开访问权限的角色对应的分析洞见 | CRITICAL |

互联网上的任何人都可以访问公开可访问的存储分区。 移除公开访问权限可让您更好地控制自己的数据。 |

| 授予对 BigQuery 数据集的公开访问权限的角色的数据洞见 | CRITICAL |

公开访问的数据集可供互联网上的任何人访问。 移除公开访问权限可让您更好地控制自己的数据。 |

| 在项目、文件夹或组织中授予的基本角色(Owner、Editor 和 Viewer)的数据分析 | HIGH |

基本角色非常宽松,为这些角色解决数据分析可以大幅减少多余的权限。 |

| 未授予公开访问权限或基本角色的数据洞见 | LOW |

虽然这些数据洞见突出了过多的权限,但它们不涉及公开访问或高度宽松的基本角色,因此优先级较低。 |

所有横向移动数据分析的严重程度均为 LOW。

角色建议的应用方式

IAM Recommender 不会自动应用建议。而是您必须查看建议并决定是应用还是拒绝建议。如需了解如何查看、应用和拒绝角色建议,请参阅以下任一指南:

审核日志记录

每当您应用或拒绝建议,IAM Recommender 会创建一个日志条目。您可以在建议历史记录中查看这些条目,也可以在 Google Cloud 审核日志中查看它们。

角色建议子类型

角色建议根据其建议执行的操作可分为几个不同的子类型。如果您使用 gcloud CLI 或 REST API,则可以使用这些子类型来过滤建议。

| 子类型 | 说明 |

|---|---|

REMOVE_ROLE |

移除主账号的项目级、文件夹级或组织级角色的建议。 |

REMOVE_ROLE_BIGQUERY_DATASET |

移除主账号数据集级角色的建议。 |

REMOVE_ROLE_STORAGE_BUCKET |

移除主账号的存储桶级角色的建议。 |

REPLACE_ROLE |

将主账号的项目级、文件夹级或组织级角色替换为权限较少的角色的建议。建议的替换角色可能是现有的自定义角色,或者一个或多个预定义角色。 |

REPLACE_ROLE_CUSTOMIZABLE |

将主账号的角色替换为权限比其当前角色少的新的自定义角色的建议。 |

REPLACE_ROLE_BIGQUERY_DATASET |

将主账号的数据集级角色替换为权限较少的角色的建议。建议的替换角色可能是现有的自定义角色,或者一个或多个预定义角色。 |

REPLACE_ROLE_STORAGE_BUCKET |

将主账号的存储桶级角色替换为权限较少的角色的建议。建议的替换角色可能是现有的自定义角色,或者一个或多个预定义角色。 |

SERVICE_AGENT_WITH_DEFAULT_ROLE |

用于将服务代理的 Owner、Editor 或 Viewer 角色替换为在创建该服务账号时自动授予它的角色的建议。如需了解详情,请参阅针对服务代理的角色建议。 |

SERVICE_AGENT_WITHOUT_DEFAULT_ROLE |

用于将服务代理的 Owner、Editor 或 Viewer 角色替换为权限较少的角色的建议。如需了解详情,请参阅针对服务代理的角色建议。 |

针对服务代理的角色建议

对于服务代理,IAM Recommender 仅针对基本角色(Owner、Editor 或 Viewer)提供建议。

针对服务代理的建议分为两个建议子类型。

SERVICE_AGENT_WITH_DEFAULT_ROLE

某些服务代理在创建时会自动获得服务代理角色,以确保您的 Google Cloud 服务正常运行。如果您将此角色替换为基本角色(Owner、Editor 或 Viewer),角色建议可能会建议您恢复最初的服务代理角色以移除多余的权限,即使服务代理角色拥有基本角色中不包含的权限也是如此。这些建议的子类型为 SERVICE_AGENT_WITH_DEFAULT_ROLE。它们可帮助您安全移除多余的权限,同时确保所有 Google Cloud 服务正常运行。

只有 SERVICE_AGENT_WITH_DEFAULT_ROLE 建议可能推荐具有的权限不属于当前角色的角色。

SERVICE_AGENT_WITHOUT_DEFAULT_ROLE

如果服务代理在创建时没有自动获得角色,则服务代理的建议将仅基于该服务代理使用的权限。这些建议的子类型为 SERVICE_AGENT_WITHOUT_DEFAULT_ROLE。

Security Command Center 中的角色建议

如果您使用的是 Security Command Center 高级层级或企业层级,则可以在 Security Command Center 中将某些子类型的角色建议视为发现结果进行查看。每个子类型都与一个检测器相关联:

| 建议子类型 | 发现结果类别 |

|---|---|

REMOVE_ROLE |

Unused IAM role |

REPLACE_ROLE |

IAM role has excessive permissions |

SERVICE_AGENT_WITH_DEFAULT_ROLE |

Service agent role replaced with basic role |

SERVICE_AGENT_WITHOUT_DEFAULT_ROLE |

Service agent granted basic role |

如需详细了解如何在 Security Command Center 中查看角色建议,请参阅 Security Command Center 文档中的 IAM Recommender。

价格

项目级、文件夹级和组织级基本角色建议可免费使用。

如果Security Command Center 的高级层级或企业层级已在项目级或组织级层激活,则可以使用以下高级 IAM Recommender 功能:

- 非基本角色的建议

- 针对组织、文件夹和项目以外的资源授予的角色的建议,例如针对 Cloud Storage 存储分区授予的角色的建议

- 建议自定义角色的建议

- 政策数据分析

- 横向移动数据分析

如需了解详情,请参阅结算问题。

角色建议示例

以下示例展示了您可能会收到的建议类型。

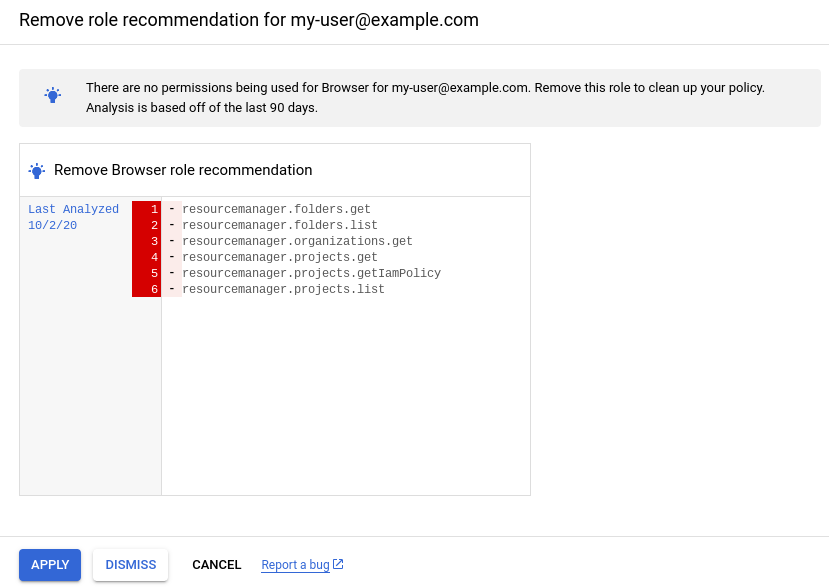

撤消现有角色

用户 my-user@example.com 被授予项目的 Browser 角色。Browser 角色包含六项权限,可让用户查看项目中的资源。不过,在过去 90 天内,my-user@example.com 尚未查看任何资源。

因此,IAM Recommender 会生成角色建议,来建议您撤消 my-user@example.com 的 Browser 角色:

控制台

gcloud

{

"associatedInsights": [

{

"insight": "projects/123456789012/locations/global/insightTypes/google.iam.policy.Insight/insights/86c14538-dcfd-4326-afe5-ee8ac921e06a"

}

],

"content": {

"operationGroups": [

{

"operations": [

{

"action": "remove",

"path": "/iamPolicy/bindings/*/members/*",

"pathFilters": {

"/iamPolicy/bindings/*/condition/expression": "",

"/iamPolicy/bindings/*/members/*": "user:my-user@example.com",

"/iamPolicy/bindings/*/role": "roles/browser"

},

"resource": "//cloudresourcemanager.googleapis.com/projects/123456789012",

"resourceType": "cloudresourcemanager.googleapis.com/Project"

}

]

}

],

"overview": {

"member": "user:my-user@example.com",

"removedRole": "roles/browser",

"resource": "//cloudresourcemanager.googleapis.com/projects/123456789012"

}

},

"description": "This role has not been used during the observation window.",

"etag": "\"9fc3241da8bfab51\"",

"lastRefreshTime": "2022-05-20T07:00:00Z",

"name": "projects/123456789012/locations/global/recommenders/google.iam.policy.Recommender/recommendations/fe512038-5455-49g1-8f9c-752e31c8c154",

"primaryImpact": {

"category": "SECURITY",

"securityProjection": {

"details": {

"revokedIamPermissionsCount": 6

}

}

},

"priority": "P4",

"recommenderSubtype": "REMOVE_ROLE",

"stateInfo": {

"state": "ACTIVE"

}

}

REST

{

"name": "projects/123456789012/locations/global/recommenders/google.iam.policy.Recommender/recommendations/fe512038-5455-49g1-8f9c-752e31c8c154",

"description": "This role has not been used during the observation window.",

"lastRefreshTime": "2022-05-20T07:00:00Z",

"primaryImpact": {

"category": "SECURITY",

"securityProjection": {

"details": {

"revokedIamPermissionsCount": 6

}

}

},

"content": {

"operationGroups": [

{

"operations": [

{

"action": "remove",

"resourceType": "cloudresourcemanager.googleapis.com/Project",

"resource": "//cloudresourcemanager.googleapis.com/projects/123456789012",

"path": "/iamPolicy/bindings/*/members/*",

"pathFilters": {

"/iamPolicy/bindings/*/condition/expression": "",

"/iamPolicy/bindings/*/members/*": "user:my-user@example.com",

"/iamPolicy/bindings/*/role": "roles/browser"

}

}

]

}

],

"overview": {

"resource": "//cloudresourcemanager.googleapis.com/projects/123456789012",

"member": "user:my-user@example.com",

"removedRole": "roles/browser"

}

},

"stateInfo": {

"state": "ACTIVE"

},

"etag": "\"9fc3241da8bfab51\"",

"recommenderSubtype": "REMOVE_ROLE",

"associatedInsights": [

{

"insight": "projects/123456789012/locations/global/insightTypes/google.iam.policy.Insight/insights/86c14538-dcfd-4326-afe5-ee8ac921e06a"

}

],

"priority": "P4"

}

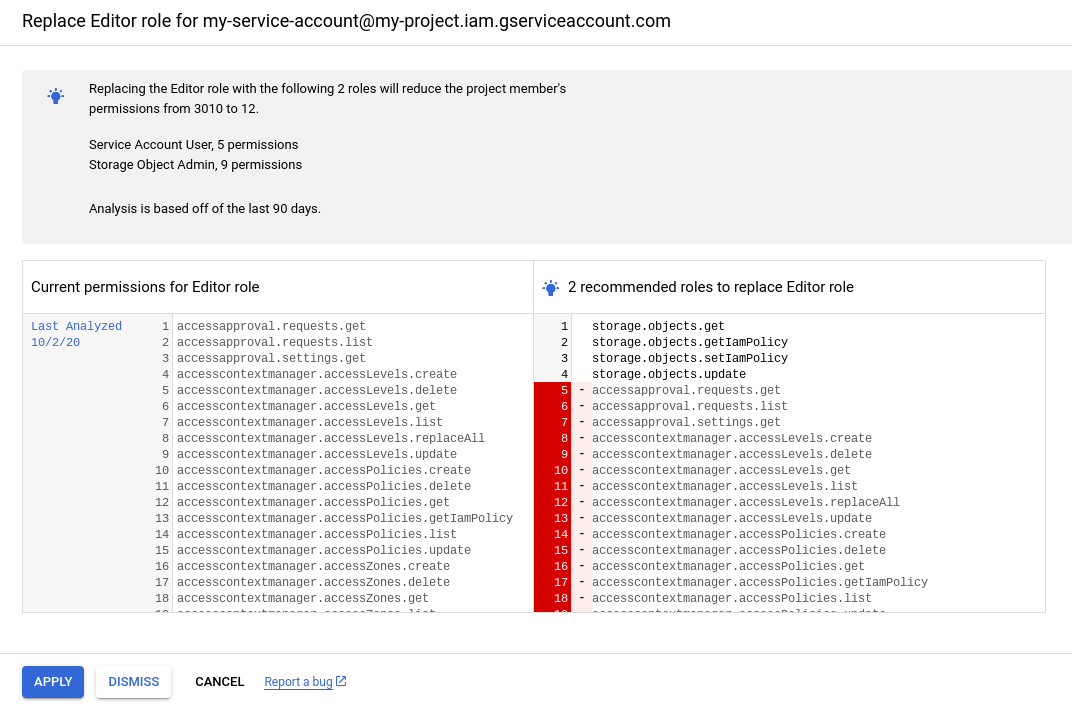

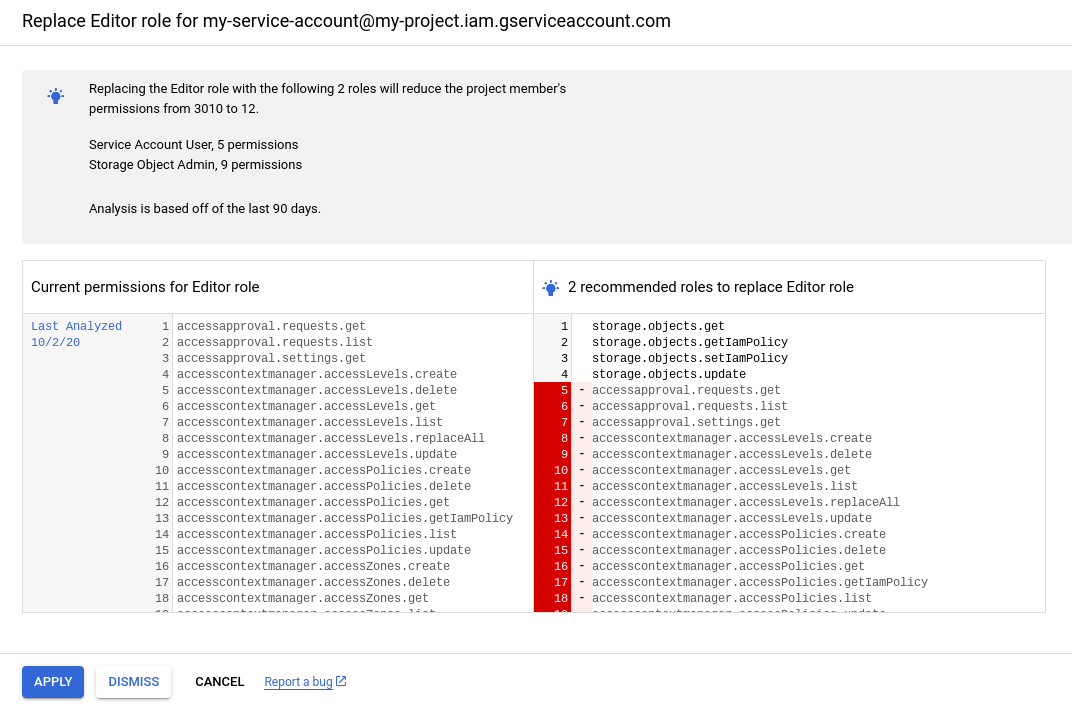

替换现有角色

服务账号被授予项目的 Editor 角色 (roles/editor)。

此基本角色包含 3000 多项权限,并且可授予针对项目的广泛访问权限。不过,在过去 90 天内,该服务账号仅使用了其中的少数权限。

因此,IAM Recommender 会生成角色建议,来建议您撤消 Editor 角色,并将其替换为其他两个角色的组合,从而移除数千项过度授予的权限:

控制台

gcloud

{

"associatedInsights": [

{

"insight": "projects/123456789012/locations/global/insightTypes/google.iam.policy.Insight/insights/3d4ef3d6-bdf0-4330-975d-c65cb929c44d"

}

],

"content": {

"operationGroups": [

{

"operations": [

{

"action": "add",

"path": "/iamPolicy/bindings/*/members/-",

"pathFilters": {

"/iamPolicy/bindings/*/condition/expression": "",

"/iamPolicy/bindings/*/role": "roles/iam.serviceAccountUser"

},

"resource": "//cloudresourcemanager.googleapis.com/projects/123456789012",

"resourceType": "cloudresourcemanager.googleapis.com/Project",

"value": "user:my-user@example.com"

},

{

"action": "add",

"path": "/iamPolicy/bindings/*/members/-",

"pathFilters": {

"/iamPolicy/bindings/*/condition/expression": "",

"/iamPolicy/bindings/*/role": "roles/storage.objectAdmin"

},

"resource": "//cloudresourcemanager.googleapis.com/projects/123456789012",

"resourceType": "cloudresourcemanager.googleapis.com/Project",

"value": "user:my-user@example.com"

},

{

"action": "remove",

"path": "/iamPolicy/bindings/*/members/*",

"pathFilters": {

"/iamPolicy/bindings/*/condition/expression": "",

"/iamPolicy/bindings/*/members/*": "user:my-user@example.com",

"/iamPolicy/bindings/*/role": "roles/editor"

},

"resource": "//cloudresourcemanager.googleapis.com/projects/123456789012",

"resourceType": "cloudresourcemanager.googleapis.com/Project"

}

]

}

],

"overview": {

"addedRoles": [

"roles/iam.serviceAccountUser",

"roles/storage.objectAdmin"

],

"member": "user:my-user@example.com",

"minimumObservationPeriodInDays": "0",

"removedRole": "roles/editor",

"resource": "//cloudresourcemanager.googleapis.com/projects/123456789012"

}

},

"description": "Replace the current role with smaller predefined roles to cover the permissions needed.",

"etag": "\"0da9a354c2a83d96\"",

"lastRefreshTime": "2022-06-22T07:00:00Z",

"name": "projects/123456789012/locations/global/recommenders/google.iam.policy.Recommender/recommendations/4637db3d-dba5-45eb-95ac-b4ee4b4cd14e",

"primaryImpact": {

"category": "SECURITY",

"securityProjection": {

"details": {

"revokedIamPermissionsCount": 2998

}

}

},

"priority": "P2",

"recommenderSubtype": "REPLACE_ROLE",

"stateInfo": {

"state": "ACTIVE"

}

}

REST

{

"name": "projects/123456789012/locations/global/recommenders/google.iam.policy.Recommender/recommendations/4637db3d-dba5-45eb-95ac-b4ee4b4cd14e",

"description": "Replace the current role with smaller predefined roles to cover the permissions needed.",

"lastRefreshTime": "2022-06-22T07:00:00Z",

"primaryImpact": {

"category": "SECURITY",

"securityProjection": {

"details": {

"revokedIamPermissionsCount": 2998

}

}

},

"content": {

"operationGroups": [

{

"operations": [

{

"action": "add",

"resourceType": "cloudresourcemanager.googleapis.com/Project",

"resource": "//cloudresourcemanager.googleapis.com/projects/123456789012",

"path": "/iamPolicy/bindings/*/members/-",

"value": "user:my-user@example.com",

"pathFilters": {

"/iamPolicy/bindings/*/condition/expression": "",

"/iamPolicy/bindings/*/role": "roles/iam.serviceAccountOwner"

}

},

{

"action": "add",

"resourceType": "cloudresourcemanager.googleapis.com/Project",

"resource": "//cloudresourcemanager.googleapis.com/projects/123456789012",

"path": "/iamPolicy/bindings/*/members/-",

"value": "user:my-user@example.com",

"pathFilters": {

"/iamPolicy/bindings/*/condition/expression": "",

"/iamPolicy/bindings/*/role": "roles/storage.objectAdmin"

}

},

{

"action": "remove",

"resourceType": "cloudresourcemanager.googleapis.com/Project",

"resource": "//cloudresourcemanager.googleapis.com/projects/123456789012",

"path": "/iamPolicy/bindings/*/members/*",

"pathFilters": {

"/iamPolicy/bindings/*/condition/expression": "",

"/iamPolicy/bindings/*/members/*": "user:my-user@example.com",

"/iamPolicy/bindings/*/role": "roles/editor"

}

}

]

}

],

"overview": {

"resource": "//cloudresourcemanager.googleapis.com/projects/123456789012",

"member": "user:my-user@example.com",

"removedRole": "roles/editor",

"addedRoles": [

"roles/iam.serviceAccountUser",

"roles/storage.objectAdmin"

],

"minimumObservationPeriodInDays": "0"

}

},

"stateInfo": {

"state": "ACTIVE"

},

"etag": "\"0da9a354c2a83d96\"",

"recommenderSubtype": "REPLACE_ROLE",

"associatedInsights": [

{

"insight": "projects/123456789012/locations/global/insightTypes/google.iam.policy.Insight/insights/3d4ef3d6-bdf0-4330-975d-c65cb929c44d"

}

],

"priority": "P2"

}

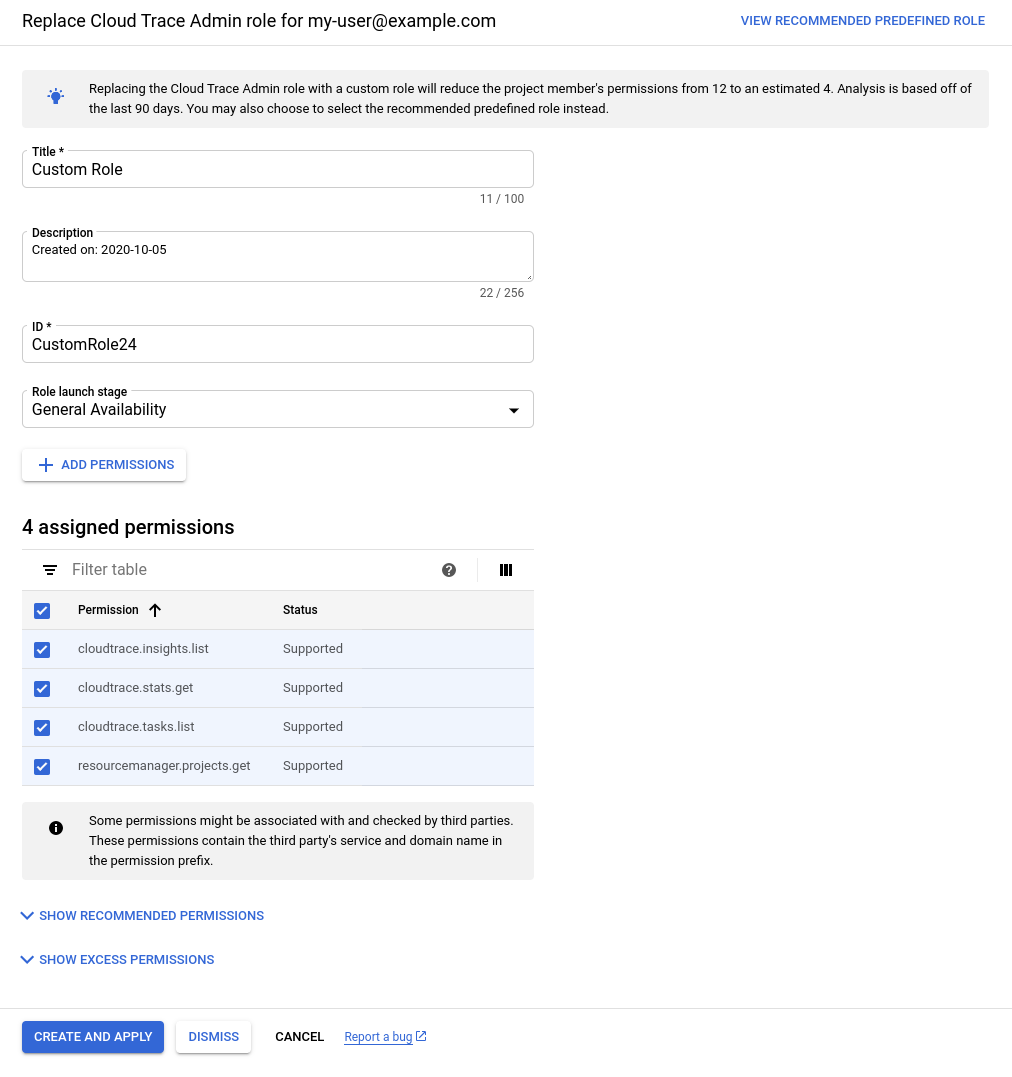

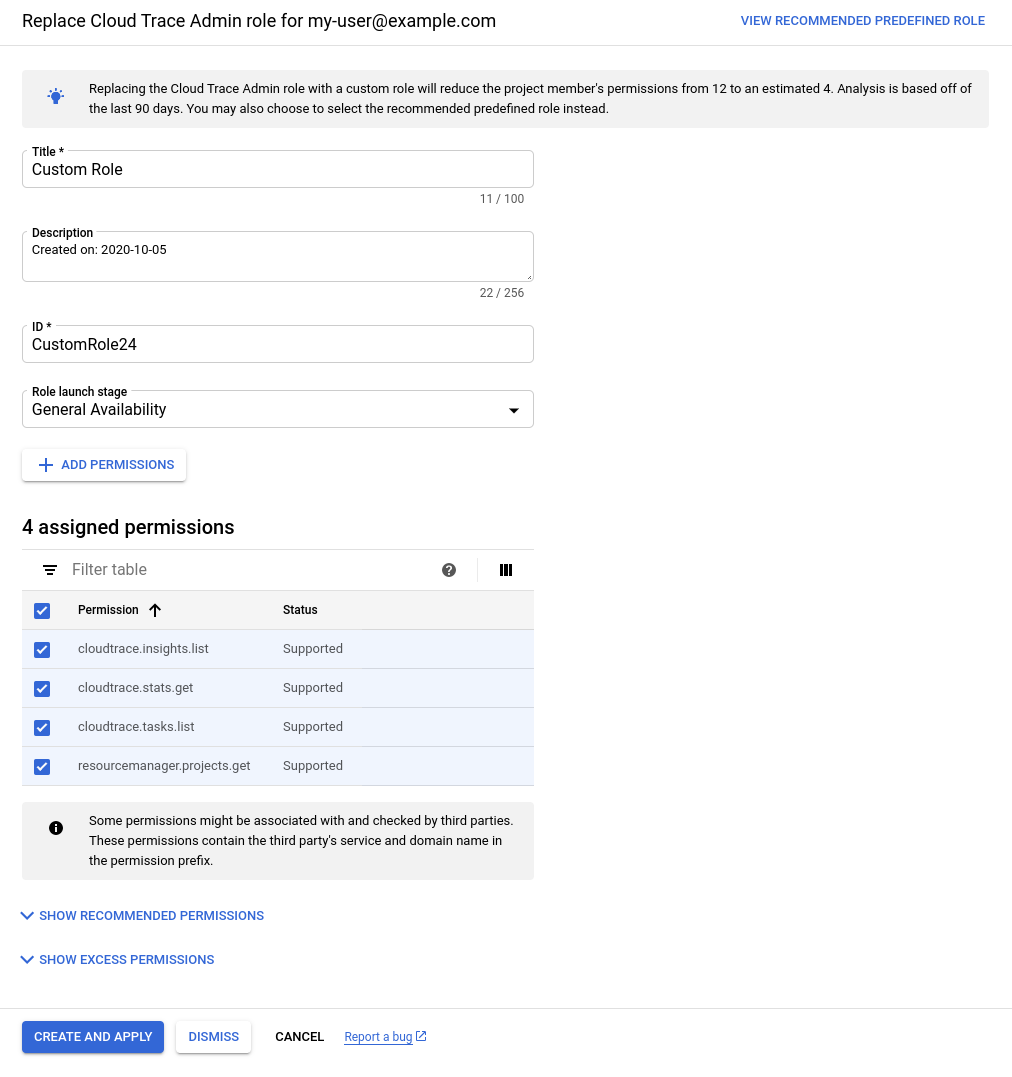

创建自定义角色

用户 my-user@example.com 被授予项目的 Cloud Trace Admin 角色 (roles/cloudtrace.admin)。该角色包含 10 项以上的权限,但政策数据分析表明,在过去 90 天内,my-user@example.com 仅使用了其中 4 项权限。

因此,IAM Recommender 会生成一个角色建议,来建议您创建一个仅包含 my-user@example.com 实际使用的权限的自定义角色:

控制台

gcloud

REPLACE_ROLE_CUSTOMIZABLE 子类型表示 IAM Recommender 建议创建具有所用权限的自定义角色。如需查看已使用的权限,请获取关联的政策数据分析。

{

"associatedInsights": [

{

"insight": "projects/123456789012/locations/global/insightTypes/google.iam.policy.Insight/insights/2799dc04-b12e-4cf6-86aa-d81907d31f58"

}

],

"associatedResourceNames": [

"//cloudresourcemanager.googleapis.com/projects/123456789012"

],

"content": {

"operationGroups": [

{

"operations": [

{

"action": "add",

"path": "/iamPolicy/bindings/*/members/-",

"pathFilters": {

"/iamPolicy/bindings/*/condition/expression": "",

"/iamPolicy/bindings/*/role": "roles/cloudtrace.user"

},

"resource": "//cloudresourcemanager.googleapis.com/projects/123456789012",

"resourceType": "cloudresourcemanager.googleapis.com/Project",

"value": "user:my-user@example.com"

},

{

"action": "remove",

"path": "/iamPolicy/bindings/*/members/*",

"pathFilters": {

"/iamPolicy/bindings/*/condition/expression": "",

"/iamPolicy/bindings/*/members/*": "user:my-user@example.com",

"/iamPolicy/bindings/*/role": "roles/cloudtrace.admin"

},

"resource": "//cloudresourcemanager.googleapis.com/projects/123456789012",

"resourceType": "cloudresourcemanager.googleapis.com/Project"

}

]

}

],

"overview": {

"minimumObservationPeriodInDays": "0"

}

},

"description": "Replace the current role with a smaller role to cover the permissions needed.",

"etag": "\"c7f57a4725d32d66\"",

"lastRefreshTime": "2022-06-22T07:00:00Z",

"name": "projects/123456789012/locations/global/recommenders/google.iam.policy.Recommender/recommendations/ba1fc977-fddd-3856-a829-f69649ae8075",

"originalContent": {},

"primaryImpact": {

"category": "SECURITY",

"securityProjection": {

"details": {},

"revokedIamPermissionsCount": 1

}

},

"priority": "P4",

"recommenderSubtype": "REPLACE_ROLE_CUSTOMIZABLE",

"stateInfo": {

"state": "ACTIVE"

},

"targetResources": [

"//cloudresourcemanager.googleapis.com/projects/123456789012"

]

}

REST

REPLACE_ROLE_CUSTOMIZABLE 子类型表示 IAM Recommender 建议创建具有所用权限的自定义角色。如需查看已使用的权限,请获取关联的政策数据分析。

{

"name": "projects/123456789012/locations/global/recommenders/google.iam.policy.Recommender/recommendations/ba1fc977-fddd-3856-a829-f69649ae8075",

"description": "Replace the current role with a smaller role to cover the permissions needed.",

"lastRefreshTime": "2022-06-22T07:00:00Z",

"primaryImpact": {

"category": "SECURITY",

"securityProjection": {

"details": {

"revokedIamPermissionsCount": 1

}

}

},

"content": {

"operationGroups": [

{

"operations": [

{

"action": "add",

"resourceType": "cloudresourcemanager.googleapis.com/Project",

"resource": "//cloudresourcemanager.googleapis.com/projects/123456789012",

"path": "/iamPolicy/bindings/*/members/-",

"value": "user:my-user@example.com",

"pathFilters": {

"/iamPolicy/bindings/*/condition/expression": "",

"/iamPolicy/bindings/*/role": "roles/cloudtrace.user"

}

},

{

"action": "remove",

"resourceType": "cloudresourcemanager.googleapis.com/Project",

"resource": "//cloudresourcemanager.googleapis.com/projects/123456789012",

"path": "/iamPolicy/bindings/*/members/*",

"pathFilters": {

"/iamPolicy/bindings/*/condition/expression": "",

"/iamPolicy/bindings/*/members/*": "user:my-user@example.com",

"/iamPolicy/bindings/*/role": "roles/cloudtrace.admin"

}

}

]

}

],

"overview": {

"minimumObservationPeriodInDays": "0"

}

},

"stateInfo": {

"state": "ACTIVE"

},

"etag": "\"c7f57a4725d32d66\"",

"recommenderSubtype": "REPLACE_ROLE_CUSTOMIZABLE",

"associatedInsights": [

{

"insight": "projects/123456789012/locations/global/insightTypes/google.iam.policy.Insight/insights/2799dc04-b12e-4cf6-86aa-d81907d31f58"

}

],

"priority": "P4"

}

该角色建议还将建议另一个选项,即将现有角色替换为 Cloud Trace User 角色 (roles/cloudtrace.user)。此预定义角色包含的权限在数量上稍微少于 Cloud Trace Admin 角色。

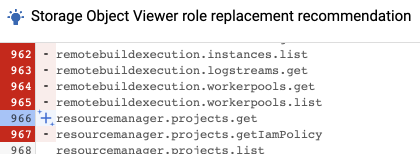

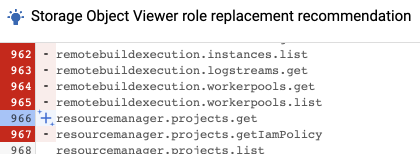

带有机器学习建议的权限的角色替换

服务账号被授予项目的 Editor 角色 (roles/editor)。

此基本角色包含 3000 多项权限,并且可授予针对项目的广泛访问权限。但是,政策数据分析表明,在过去 90 天内,该服务账号只使用了不到 10 项权限。

政策数据分析还突出显示了该服务账号将来可能需要使用的多项权限。IAM Recommender 使用机器学习来确定这些权限。

IAM Recommender 会生成角色建议,来建议您撤消 Editor 角色,并将其替换为 Storage Object Admin 角色 (roles/storage.objectAdmin),后者可以完全控制 Cloud Storage 存储桶中的对象。此更改会移除数千项过度授予的权限,同时仍然会包含服务账号所使用的权限以及服务账号将来可能需要使用的权限:

控制台

IAM Recommender 使用机器学习

图标来识别根据 IAM Recommender 的机器学习(而不是权限使用情况)添加的权限。在此示例中,resourcemanager.projects.get 权限是根据机器学习建议的:

gcloud

根据 IAM Recommender 的机器学习(而不是权限使用情况)添加的权限不会列在建议本身中。而是会列在与建议相关的政策数据分析中。所有基于机器学习的权限都列在数据分析的 inferredPermissions 字段中。在此示例中,resourcemanager.projects.get 权限是根据机器学习建议的:

associatedRecommendations:

- recommendation: projects/123456789012/locations/global/recommenders/google.iam.policy.Recommender/recommendations/0573b702-96a5-4622-a916-c762e7b0731f

category: SECURITY

content:

condition:

description: ''

expression: ''

location: ''

title: ''

currentTotalPermissionsCount: '5069'

exercisedPermissions:

- permission: storage.objects.create

- permission: storage.objects.delete

- permission: storage.objects.get

- permission: storage.objects.list

inferredPermissions:

- permission: resourcemanager.projects.get

member: serviceAccount:my-service-account@my-project.iam.gserviceaccount.com

role: roles/editor

description: 4 of the permissions in this role binding were used in the past 90 days.

etag: '"d3cdec23cc712bd0"'

insightSubtype: PERMISSIONS_USAGE

lastRefreshTime: '2020-07-11T07:00:00Z'

name: projects/123456789012/locations/global/insightTypes/google.iam.policy.Insight/insights/0d3ce433-f067-4e78-b6ae-03d7d1f6f040

observationPeriod: 7776000s

stateInfo:

state: ACTIVE

targetResources:

- //cloudresourcemanager.googleapis.com/projects/123456789012

severity: HIGH

如需了解如何获取政策数据分析,请参阅以下任一内容:

REST

根据 IAM Recommender 的机器学习(而不是权限使用情况)添加的权限不会列在建议本身中。而是会列在与建议相关的政策数据分析中。所有基于机器学习的权限都列在数据分析的 inferredPermissions 字段中。在此示例中,resourcemanager.projects.get 权限是根据机器学习建议的:

{

"name": "projects/123456789012/locations/global/insightTypes/google.iam.policy.Insight/insights/07841f74-02ce-4de8-bbe6-fc4eabb68568",

"description": "4 of the permissions in this role binding were used in the past 90 days.",

"content": {

"role": "roles/editor",

"member": "serviceAccount:my-service-account@my-project.iam.gserviceaccount.com",

"condition": {

"expression": "",

"title": "",

"description": "",

"location": ""

},

"exercisedPermissions": [

{

"permission": "storage.objects.create"

},

{

"permission": "storage.objects.delete"

},

{

"permission": "storage.objects.get"

},

{

"permission": "storage.objects.list"

}

],

"inferredPermissions": [

{

"permission": "resourcemanager.projects.get"

}

],

"currentTotalPermissionsCount": "5069"

},

"lastRefreshTime": "2020-07-12T07:00:00Z",

"observationPeriod": "7776000s",

"stateInfo": {

"state": "ACTIVE"

},

"category": "SECURITY",

"associatedRecommendations": [

{

"recommendation": "projects/123456789012/locations/global/recommenders/google.iam.policy.Recommender/recommendations/b1932220-867d-43d1-bd74-fb95876ab656"

}

],

"targetResources": [

"//cloudresourcemanager.googleapis.com/projects/123456789012"

],

"insightSubtype": "PERMISSIONS_USAGE",

"etag": "\"d3cdec23cc712bd0\"",

"severity": "HIGH"

}

如需了解如何获取政策数据分析,请参阅以下任一内容:

后续步骤

- 了解使用角色建议的最佳做法。

- 查看并应用针对项目、文件夹和组织的建议角色。

- 查看并应用 Cloud Storage 存储分区的角色建议

- 查看并应用针对 BigQuery 数据集的角色建议

- 详细了解 Recommender。

- 了解 IAM 中的预定义角色和自定义角色。

图标。

图标。 图标来识别根据 IAM Recommender 的机器学习(而不是权限使用情况)添加的权限。在此示例中,

图标来识别根据 IAM Recommender 的机器学习(而不是权限使用情况)添加的权限。在此示例中,