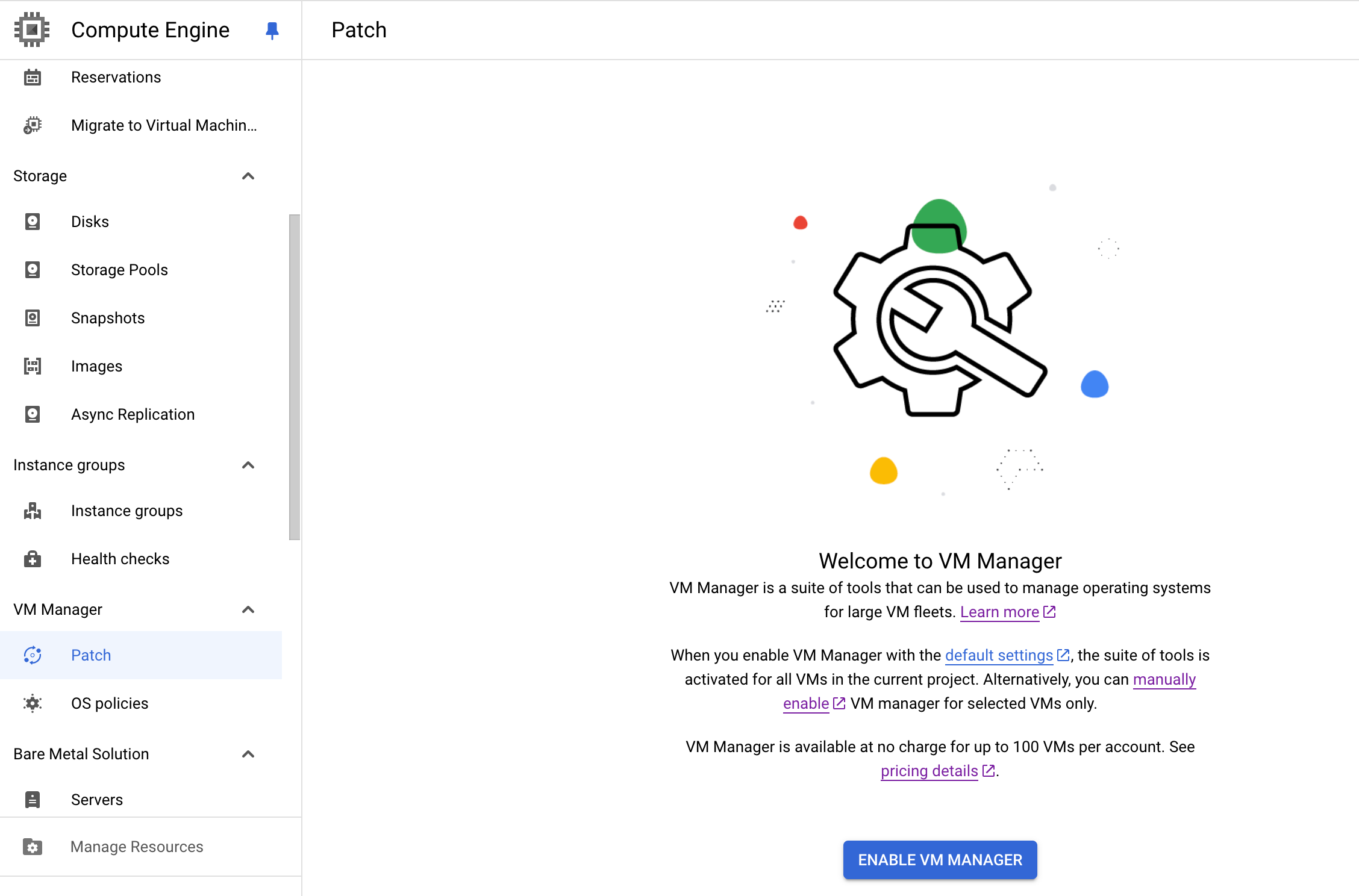

En Compute Engine, puedes gestionar los sistemas operativos que se ejecutan en tus máquinas virtuales con VM Manager.

Puedes habilitar VM Manager en VMs concretas, en un proyecto o en todos los proyectos de una carpeta o una organización. Para consultar los pasos necesarios para configurar tus VMs de forma que usen Gestor de VMs, consulta la descripción general de la configuración.

Después de configurar VM Manager, puede ver los registros de auditoría de las operaciones de la API realizadas con la API OS Config. Consulte Ver registros de auditoría de VM Manager.

Antes de empezar

- Consulta las cuotas de configuración del SO de tu proyecto.

-

Si aún no lo has hecho, configura la autenticación.

La autenticación verifica tu identidad para acceder a Google Cloud servicios y APIs. Para ejecutar código o ejemplos desde un entorno de desarrollo local, puedes autenticarte en Compute Engine seleccionando una de las siguientes opciones:

Select the tab for how you plan to use the samples on this page:

Console

When you use the Google Cloud console to access Google Cloud services and APIs, you don't need to set up authentication.

gcloud

-

Instala Google Cloud CLI. Después de la instalación, inicializa la CLI de Google Cloud ejecutando el siguiente comando:

gcloud initSi utilizas un proveedor de identidades (IdP) externo, primero debes iniciar sesión en la CLI de gcloud con tu identidad federada.

- Set a default region and zone.

REST

Para usar las muestras de la API REST de esta página en un entorno de desarrollo local, debes usar las credenciales que proporciones a la CLI de gcloud.

Instala Google Cloud CLI. Después de la instalación, inicializa la CLI de Google Cloud ejecutando el siguiente comando:

gcloud initSi utilizas un proveedor de identidades (IdP) externo, primero debes iniciar sesión en la CLI de gcloud con tu identidad federada.

Para obtener más información, consulta el artículo Autenticarse para usar REST de la documentación sobre autenticación de Google Cloud .

Sistemas operativos compatibles

Para ver la lista completa de versiones de sistemas operativos compatibles con Gestor de VMs, consulta los detalles del sistema operativo. Si el agente de configuración del SO no está disponible para un sistema operativo concreto, no puedes habilitar VM Manager en una VM que ejecute ese sistema operativo.

Habilitar VM Manager mediante una política de organización

Puedes habilitar automáticamente VM Manager en todas las VMs nuevas de tu organización, carpeta o proyecto mediante la política de organización Require OS Config.

Cuando se configura la restricción booleana Require OS Config, se aplican las siguientes condiciones:

enable-osconfig=TRUEse incluye en los metadatos de todos los proyectos nuevos.- Las solicitudes que asignan el valor

enable-osconfigaFALSEen los metadatos de instancias o proyectos se rechazan, tanto en las VMs como en los proyectos nuevos y en los ya creados. - Esta política de organización no cambia el valor de metadatos

enable-osconfigaTRUEen las VMs ni en los proyectos que se crearon antes de habilitar la política. Si quieres habilitar VM Manager en esas VMs o proyectos, te recomendamos que actualices los metadatos. Para obtener más información, consulta Definir los valores de metadatos.

Cuando la política de organización de configuración del SO está habilitada, puedes seguir usando los metadatos

osconfig-disabled-featurespara inhabilitar una o varias funciones de Gestor de VMs.Habilitar la política de organización de configuración del SO

Para habilitar la política de configuración del SO, puedes definir la restricción Require OS Config en toda la organización, en carpetas o en proyectos específicos mediante laGoogle Cloud consola o la CLI de Google Cloud.

Consola

Para definir la política de organización de OS Config desde la consola, sigue estos pasos:

En la Google Cloud consola, ve a la página Políticas de la organización.

En el selector de proyectos, selecciona el proyecto, la carpeta o la organización para los que quieras editar las políticas de la organización.

En la página Políticas de organización se muestra una lista filtrable de las restricciones de las políticas de organización disponibles.

Selecciona la restricción Require OS Config (Requerir configuración del SO) de la lista de restricciones. En la página Detalles de la política que aparece se describe la restricción y se proporciona información sobre cómo se aplica.

Para actualizar la política de la organización de este recurso, haz clic en Gestionar política.

En la página Editar política, selecciona Anular política del recurso superior.

Selecciona Añadir una regla.

En Implementación, selecciona si quieres que se aplique esta política de la organización.

Para aplicar la política, haz clic en Definir política.

gcloud

Para definir la política de organización de configuración del SO, usa el comando

gcloud beta resource-manager org-policies enable-enforce.Busca el ID de tu organización.

gcloud organizations list

Define la restricción en tu organización. Sustituye

organization-idpor tu ID de organización.gcloud beta resource-manager org-policies enable-enforce compute.requireOsConfig \ --organization=organization-id

También puedes aplicar la política de organización de configuración del SO a una carpeta o un proyecto con las marcas

--foldero--project, y el ID de la carpeta y el ID del proyecto, respectivamente.En el caso de las carpetas, ejecuta el siguiente comando:

gcloud beta resource-manager org-policies enable-enforce compute.requireOsConfig \ --folder=folder-idEn el caso de los proyectos, ejecuta el siguiente comando:

gcloud beta resource-manager org-policies enable-enforce compute.requireOsConfig \ --project=project-idHaz los cambios siguientes:

folder-id: el ID de tu carpeta.project-id: tu ID de proyecto.

Habilitar VM Manager en un proyecto

Para habilitar VM Manager en tu proyecto, tienes dos opciones:

- Habilitación automática: se aplica a todo el proyecto Google Cloud . Completa la habilitación automática desde la Google Cloud consola. Es posible que tengas que completar algunos pasos manualmente.

Habilitación manual: se puede hacer por VM o para todo el proyecto de Google Cloud .

Manual

Para configurar VM Manager manualmente, sigue estos pasos:

- En tu proyecto Google Cloud , habilita la API OS Config.

- En cada VM, comprueba si el agente de configuración del SO está instalado. Si el agente aún no está instalado, instala el agente de configuración del SO.

- En tu proyecto o en cada VM, define metadatos de instancia para el agente de configuración del SO. Este paso es necesario para activar el agente de configuración del SO en tu VM o proyecto.

- Verifica que todas las VMs tengan una cuenta de servicio asociada. No es necesario que concedas ningún rol de gestión de identidades y accesos a esta cuenta de servicio. Gestor de VMs usa esta cuenta de servicio para firmar solicitudes al servicio de la API.

- Si tu VM se ejecuta en una red VPC privada y no tiene acceso a Internet público, habilita la opción Acceso privado de Google.

- Si usas un proxy HTTP para tus VMs, configura un proxy HTTP.

- Opcional. En tu proyecto o en cada VM, inhabilita las funciones que no necesites.

Automático

La primera vez que accedas a cualquiera de las páginas de Gestor de VMs en la consola, puedes habilitar automáticamente Gestor de VMs.Google Cloud

Si sigues los pasos guiados, puedes usar la habilitación automática para completar lo siguiente:

- Habilita VM Manager (API OS Config) en el Google Cloud proyecto

- Activar los agentes de configuración del SO en todas las VMs del Google Cloud proyecto que tengan el agente instalado

Habilitar la API del servicio OS Config

En tu Google Cloud proyecto, habilita la API OS Config.

Consola

En la Google Cloud consola, habilita Gestor de VMs (API OS Config).

gcloud

Para habilitar la API, ejecuta el siguiente comando:

gcloud services enable osconfig.googleapis.com

Comprobar si el agente de configuración del SO está instalado

El agente OS Config se instala de forma predeterminada en las imágenes de CentOS, Container-Optimized OS (COS), Debian, Red Hat Enterprise Linux (RHEL), Rocky Linux, SLES, Ubuntu y Windows Server que tengan una fecha de compilación del

v20200114o posterior. Para obtener información sobre las versiones de los sistemas operativos con el agente OS Config instalado, consulta Detalles del sistema operativo. Estos agentes permanecen inactivos hasta que habilites los metadatos del agente y habilites la API de servicio.Linux

Para comprobar si tu VM de Linux tiene instalado el agente, ejecuta el siguiente comando:

sudo systemctl status google-osconfig-agent

Si el agente está instalado y en ejecución, el resultado será similar al siguiente:

google-osconfig-agent.service - Google OSConfig Agent Loaded: loaded (/lib/systemd/system/google-osconfig-agent.service; enabled; vendor preset: Active: active (running) since Wed 2020-01-15 00:14:22 UTC; 6min ago Main PID: 369 (google_osconfig) Tasks: 8 (limit: 4374) Memory: 102.7M CGroup: /system.slice/google-osconfig-agent.service └─369 /usr/bin/google_osconfig_agentSi el agente no está instalado, instala el agente de configuración del SO.

Windows

Para comprobar si tu VM Windows tiene instalado el agente, ejecuta el siguiente comando:

PowerShell Get-Service google_osconfig_agent

Si el agente está instalado y en ejecución, el resultado será similar al siguiente:

Status Name DisplayName ------ ---- ----------- Running google_osconfig... Google OSConfig Agent

Si el agente no está instalado, instala el agente de configuración del SO.

Instalar el agente de configuración del SO

Antes de seguir estos pasos para instalar el agente, comprueba si el agente ya se está ejecutando en tu VM.

En cada VM, instala el agente de configuración del SO. Puedes instalar el agente de configuración del SO mediante una de las siguientes opciones:

- Instala el agente manualmente desde la terminal.

- Usa una secuencia de comandos de inicio en tus VMs.

- Automatiza la instalación de OS Config en varias VMs mediante una política de agente de Observabilidad de Google Cloud.

- Instalar el Agente de operaciones durante la creación de la VM.

Instalar el agente manualmente

Usa esta opción para instalar el agente de configuración del SO en una VM.

Para instalar el agente, sigue estos pasos:

Conéctate a la VM en la que quieras instalar el agente de configuración del SO.

Instala el agente de configuración del SO.

Windows Server

Para instalar el agente de configuración del SO en un servidor Windows, ejecuta el siguiente comando:

googet -noconfirm install google-osconfig-agent

Ubuntu

Para instalar el agente de configuración del SO en una VM de Ubuntu, ejecuta los siguientes comandos:

Configura el repositorio de Ubuntu.

En Ubuntu 20.04 y versiones posteriores, ejecuta los siguientes comandos:

Añade el repositorio de Ubuntu.

sudo su -c "echo 'deb http://packages.cloud.google.com/apt google-compute-engine-focal-stable main' > \ /etc/apt/sources.list.d/google-compute-engine.list"

Importa la Google Cloud clave pública.

curl https://packages.cloud.google.com/apt/doc/apt-key.gpg | \ sudo apt-key add -

En Ubuntu 18.04 y versiones posteriores, ejecuta los siguientes comandos:

Añade el repositorio de Ubuntu.

sudo su -c "echo 'deb http://packages.cloud.google.com/apt google-compute-engine-bionic-stable main' > \ /etc/apt/sources.list.d/google-compute-engine.list"

Importa la Google Cloud clave pública.

curl https://packages.cloud.google.com/apt/doc/apt-key.gpg | \ sudo apt-key add -

En Ubuntu 16.04, ejecuta los siguientes comandos:

Añade el repositorio de Ubuntu.

sudo su -c "echo 'deb http://packages.cloud.google.com/apt google-compute-engine-xenial-stable main'> \ /etc/apt/sources.list.d/google-compute-engine.list"

Importa la Google Cloud clave pública.

curl https://packages.cloud.google.com/apt/doc/apt-key.gpg | \ sudo apt-key add -

Instala el agente de configuración del SO.

sudo apt update sudo apt -y install google-osconfig-agent

Debian

Para instalar el agente de configuración del SO en una VM de Debian, ejecuta los siguientes comandos:

sudo apt update sudo apt -y install google-osconfig-agent

Añadir el repositorio Google Cloud y la clave pública

Si usas una instancia de VM que no se ha creado a partir de una imagen proporcionada por Google o has recibido el mensaje de error "unable to locate package", sigue estos pasos para añadir el repositorio Google Cloude importar la clave pública.

Después de añadir el repositorio e importar la clave, puedes ejecutar los comandos para instalar el agente de configuración del SO.

Configura el repositorio de Debian Cloud:

Debian 13 y versiones posteriores

Instala la clave GPG del repositorio público en

/etc/apt/keyrings:sudo curl https://packages.cloud.google.com/apt/doc/apt-key.gpg -o /etc/apt/keyrings/google-keyring.gpgDetermina el nombre de la distribución de Debian. A continuación, crea el archivo de lista de fuentes:

/etc/apt/sources.list.d/google-cloud.listeval $(grep VERSION_CODENAME /etc/os-release) sudo tee /etc/apt/sources.list.d/google-cloud.list << EOM deb [signed-by=/etc/apt/keyrings/google-keyring.gpg] http://packages.cloud.google.com/apt google-compute-engine-${VERSION_CODENAME}-stable main EOM

Debian 12 y versiones anteriores

Instala la clave GPG del repositorio público:

curl https://packages.cloud.google.com/apt/doc/apt-key.gpg | sudo apt-key add -Determina el nombre de la distribución de Debian. A continuación, crea el archivo de lista de fuentes,

/etc/apt/sources.list.d/google-cloud.list:eval $(grep VERSION_CODENAME /etc/os-release) sudo tee /etc/apt/sources.list.d/google-cloud.list << EOM deb http://packages.cloud.google.com/apt google-compute-engine-${VERSION_CODENAME}-stable main deb http://packages.cloud.google.com/apt google-cloud-packages-archive-keyring-${VERSION_CODENAME} main EOM

RHEL/CentOS/Rocky

Para instalar el agente de configuración del SO en una VM con RHEL 7/8, CentOS 7/8 o Rocky Linux 8/9, ejecuta el siguiente comando:

sudo yum -y install google-osconfig-agent

SLES/openSUSE

Para instalar el agente de configuración del SO en una VM de SLES u openSUSE, ejecuta los siguientes comandos:

Configura el repositorio de SLES.

En SLES 12, ejecuta el siguiente comando:

sudo su -c "cat > /etc/zypp/repos.d/google-compute-engine.repo <<EOM [google-compute-engine] name=Google Compute Engine baseurl=https://packages.cloud.google.com/yum/repos/google-compute-engine-sles12-stable enabled=1 gpgcheck=1 repo_gpgcheck=0 gpgkey=https://packages.cloud.google.com/yum/doc/yum-key.gpg https://packages.cloud.google.com/yum/doc/rpm-package-key.gpg EOM"

En SLES 15 y OpenSUSE 15, ejecuta el siguiente comando:

sudo su -c "cat > /etc/zypp/repos.d/google-compute-engine.repo <<EOM [google-compute-engine] name=Google Compute Engine baseurl=https://packages.cloud.google.com/yum/repos/google-compute-engine-sles15-stable enabled=1 gpgcheck=1 repo_gpgcheck=0 gpgkey=https://packages.cloud.google.com/yum/doc/yum-key.gpg https://packages.cloud.google.com/yum/doc/rpm-package-key.gpg EOM"

Importa las claves GPG de Google Cloud.

sudo rpm --import https://packages.cloud.google.com/yum/doc/yum-key.gpg \ --import https://packages.cloud.google.com/yum/doc/rpm-package-key.gpg

Instala el agente de configuración del SO.

sudo zypper -n --gpg-auto-import-keys install --from google-compute-engine google-osconfig-agent

Instalar el agente mediante una secuencia de comandos de inicio

También puedes usar los comandos de instalación manual para crear una secuencia de comandos de inicio que instale el agente de configuración del SO durante la creación de la VM.

- Copia los comandos manuales de tu sistema operativo.

Proporciona la secuencia de comandos de inicio al método de creación de la VM.

Por ejemplo, si usas el comando

gcloud compute instances createpara crear una VM de Debian 10, el comando será similar al siguiente:gcloud compute instances create VM_NAME \ --image-family=debian-10 --image-project=debian-cloud \ --metadata startup-script='#! /bin/bash apt update apt -y install google-osconfig-agent'

Sustituye

VM_NAMEpor el nombre de tu VM.Verifica que la secuencia de comandos de inicio se complete. Para verificar si se completa la secuencia de comandos de inicio, consulta los registros o la consola serie.

Definir los valores de metadatos

Puedes definir metadatos de instancia en cada VM o metadatos de proyecto que se apliquen a todas las VMs de tu proyecto.

En tu Google Cloud proyecto o VM, asigna el valor

enable-osconfigde los metadatos aTRUE. Si asigna el valorenable-osconfiga los metadatosTRUE, se habilitará lo siguiente:- Retoque

- Políticas de SO

- Gestión de inventario de SO

- En la versión anterior de la gestión del inventario de SO, también debe definir el valor de metadatos

enable-guest-attributescomoTRUE. Si no se definen ambos valores de metadatos, el panel mostraráno dataen la máquina virtual. No es necesario para la versión posterior. Para obtener información sobre las dos versiones de OS Inventory Management, consulta Versiones de OS Inventory Management.

- En la versión anterior de la gestión del inventario de SO, también debe definir el valor de metadatos

Consola

Puedes aplicar los valores de metadatos a tus Google Cloud proyectos o VMs con una de las siguientes opciones:

Opción 1: Define

enable-osconfigen los metadatos de todo el proyecto para que se aplique a todas las VMs del proyecto.En la Google Cloud consola, ve a la página Metadatos.

Haz clic en Editar.

Añade la siguiente entrada de metadatos:

Clave:

enable-osconfig

Valor:TRUEEn la versión anterior de OS Inventory Management, define los dos valores siguientes:

enable-osconfigyenable-guest-attributes.- Clave:

enable-osconfig

Valor:TRUE - Clave:

enable-guest-attributes

Valor:TRUE

- Clave:

Haz clic en Guardar para aplicar los cambios.

Opción 2: Define

enable-osconfigen los metadatos de la VM al crear una instancia.En la Google Cloud consola, ve a la página Crear una instancia.

Especifica los detalles de la VM.

Despliega la sección Opciones avanzadas y haz lo siguiente:

- Despliega la sección Gestión.

En la sección Metadatos, haz clic en Añadir elemento y añade las siguientes entradas de metadatos:

Clave:

enable-osconfig

Valor:TRUE.En la versión anterior de OS Inventory Management, define los dos valores siguientes:

enable-osconfigyenable-guest-attributes.- Clave:

enable-osconfig

Valor:TRUE - Clave:

enable-guest-attributes

Valor:TRUE

- Clave:

Para crear la VM, haz clic en Crear.

Opción 3: Define

enable-osconfigen los metadatos de una VM.En la consola de Google Cloud , ve a la página Instancias de VM.

Haga clic en el nombre de la VM para la que quiera definir el valor de los metadatos.

En la página Detalles de la instancia, haga clic en Editar para modificar la configuración.

En Metadatos personalizados, añada las siguientes entradas de metadatos:

Clave:

enable-osconfig

Valor:TRUE.En la versión anterior de OS Inventory Management, define los dos valores siguientes:

enable-osconfigyenable-guest-attributes.- Clave:

enable-osconfig

Valor:TRUE - Clave:

enable-guest-attributes

Valor:TRUE

- Clave:

Haz clic en Guardar para aplicar los cambios a la máquina virtual.

gcloud

Usa el comando

project-info add-metadatao elinstances add-metadatacon la marca--metadata=enable-osconfig=TRUE.Puede aplicar los valores de metadatos a sus proyectos o VMs mediante una de las siguientes opciones:

Opción 1: Define

enable-osconfigen los metadatos de todo el proyecto para que se aplique a todas las instancias del proyecto:gcloud compute project-info add-metadata \ --project PROJECT_ID \ --metadata=enable-osconfig=TRUE

En la versión anterior de OS Inventory Management, define los dos valores siguientes:

enable-osconfigyenable-guest-attributes.gcloud compute project-info add-metadata \ --project PROJECT_ID \ --metadata=enable-guest-attributes=TRUE,enable-osconfig=TRUE

Sustituye

PROJECT_IDpor el ID del proyecto.Opción 2: Define

enable-osconfigen los metadatos de una instancia.gcloud compute instances add-metadata VM_NAME \ --metadata=enable-osconfig=TRUE

En la versión anterior de OS Inventory Management, define los dos valores siguientes:

enable-osconfigyenable-guest-attributes.gcloud compute instances add-metadata VM_NAME \ --metadata=enable-guest-attributes=TRUE,enable-osconfig=TRUE

Sustituye

VM_NAMEpor el nombre de tu VM.Opción 3: Define

enable-osconfigen los metadatos de la instancia cuando crees una instancia.gcloud compute instances create VM_NAME \ --metadata=enable-osconfig=TRUE

En la versión anterior de OS Inventory Management, define los dos valores siguientes:

enable-osconfigyenable-guest-attributes.gcloud compute instances create VM_NAME \ --metadata=enable-guest-attributes=TRUE,enable-osconfig=TRUE

Sustituye

VM_NAMEpor el nombre de tu VM.

REST

Puedes definir el valor de los metadatos a nivel de Google Cloud proyecto o de instancia.

- Para obtener instrucciones sobre cómo definir metadatos en todo el proyecto, consulta el artículo sobre cómo definir metadatos personalizados en todo el proyecto.

- Para obtener instrucciones sobre cómo definir metadatos de instancia, consulta el artículo sobre cómo definir metadatos de instancia.

El siguiente par clave-valor es obligatorio como parte de la propiedad de metadatos:

- Clave:

enable-osconfig

Valor:TRUE

En la versión anterior de la gestión de inventario del SO, también debe añadir el siguiente par clave-valor:

- Clave:

enable-guest-attributes

Valor:TRUE

Configurar un proxy HTTP

Si usas un proxy HTTP para tus VMs, ejecuta los siguientes comandos para definir las variables de entorno

http_proxyyhttps_proxy. También debes excluir el servidor de metadatos (169.254.169.254) configurando la variable de entornono_proxypara que el agente de configuración del SO pueda acceder al servidor de metadatos local.Linux

En las distribuciones de Linux que usan systemd, añade las variables de entorno del proxy al archivo de unidad

google-osconfig-agent.servicecomo usuarioroot:mkdir -p /etc/systemd/system/google-osconfig-agent.service.d cat >/etc/systemd/system/google-osconfig-agent.service.d/override.conf <<EOF [Service] Environment="http_proxy=http://PROXY_IP:PROXY_PORT" \ "https_proxy=http://PROXY_IP:PROXY_PORT" \ "no_proxy=169.254.169.254,metadata,metadata.google.internal" EOF

Sustituye

PROXY_IPyPROXY_PORTpor la dirección IP y el número de puerto de tu servidor proxy, respectivamente.Reinicia el servicio del agente de configuración del SO:

systemctl daemon-reload systemctl restart google-osconfig-agentPara confirmar que las variables se han definido correctamente, comprueba las variables de entorno del agente en ejecución:

tr '\0' '\n' < /proc/$(systemctl show -p MainPID --value google-osconfig-agent)/environWindows

Ejecuta los siguientes comandos desde un símbolo del sistema de administrador.

setx http_proxy http://PROXY_IP:PROXY_PORT /m setx https_proxy http://PROXY_IP:PROXY_PORT /m setx no_proxy 169.254.169.254,metadata,metadata.google.internal /m

Sustituye

PROXY_IPyPROXY_PORTpor la dirección IP y el número de puerto de tu servidor proxy, respectivamente.Google recomienda que excluyas

*.googleapis.comañadiendo la variable de entornono_proxypara evitar problemas de conexión del agente de configuración del SO. Si solo quieres conectar máquinas virtuales específicas al agente de configuración del SO, añade el prefijo de la zona en la que se encuentran las máquinas virtuales y usa el formato[zone-name]-osconfig.googleapis.com. Por ejemplo,us-central1-f-osconfig.googleapis.com.Inhabilitar funciones que no necesites

Si no necesitas algunas funciones, puedes inhabilitarlas asignando los siguientes valores de metadatos:

osconfig-disabled-features=FEATURE1,FEATURE2.Sustituye

FEATURE1,FEATURE2por uno de los siguientes valores:- Gestión de inventario de SO:

osinventory - Políticas de parches y SO:

tasks - Políticas de SO de invitado (beta):

guestpolicies

Usa uno de los siguientes métodos para inhabilitar los valores de metadatos.

Consola

Puedes inhabilitar los valores de metadatos en tus Google Cloud proyectos o VMs con una de las siguientes opciones:

Opción 1: Inhabilita la función en los metadatos de todo el proyecto para que se aplique a todas las instancias del proyecto.

En la Google Cloud consola, ve a la página Metadatos.

Haz clic en Editar.

Añade la siguiente entrada de metadatos:

Clave:

osconfig-disabled-features

Valor:FEATURE1,FEATURE2Por ejemplo:

Clave:osconfig-disabled-features

Valor:osinventory,guestpoliciesHaz clic en Guardar para aplicar los cambios.

Opción 2: Inhabilitar la función en los metadatos de una VM.

En la consola de Google Cloud , ve a la página Instancias de VM.

Haga clic en el nombre de la VM en la que quiera definir el valor de metadatos.

En la página Detalles de la instancia, haga clic en Editar para editar la configuración de la VM.

En Metadatos personalizados, añada las siguientes entradas de metadatos:

Clave:

osconfig-disabled-features

Valor:FEATURE1,FEATURE2Por ejemplo:

Clave:osconfig-disabled-features

Valor:osinventoryHaz clic en Guardar para aplicar los cambios a la máquina virtual.

gcloud

Usa el comando

project-info add-metadatao el comandoinstances add-metadatagcloudcon la marca--metadata=osconfig-disabled-features.Si vas a inhabilitar varias funciones, la marca debe tener el formato

--metadata=osconfig-disabled-features=FEATURE1,FEATURE2. Consulta el ejemplo 2.Ejemplos

Ejemplo 1 Para inhabilitar los parches a nivel de proyecto Google Cloud con la CLI de Google Cloud, ejecuta el siguiente comando:

gcloud compute project-info add-metadata \ --project PROJECT_ID \ --metadata=osconfig-disabled-features=tasksEjemplo 2 Para inhabilitar las políticas de SO y la gestión del inventario de SO a nivel de proyecto con la CLI de Google Cloud, ejecuta el siguiente comando:

gcloud compute project-info add-metadata \ --project PROJECT_ID \ --metadata=osconfig-disabled-features=osinventory,guestpoliciesSustituye

PROJECT_IDpor el ID del proyecto.REST

Puedes definir el valor de los metadatos a nivel de Google Cloud proyecto o de instancia.

- Para obtener instrucciones sobre cómo definir metadatos en todo el proyecto, consulta el artículo sobre cómo definir metadatos personalizados en todo el proyecto.

- Para obtener instrucciones sobre cómo definir metadatos de instancia, consulta el artículo sobre cómo definir metadatos de instancia.

El siguiente par clave-valor es obligatorio como parte de la propiedad de metadatos:

- Tecla:

osconfig-disabled-features - Valor: puede ser una o una combinación de las siguientes marcas:

osinventorytasksguestpolicies

Requisitos para que el agente de configuración del SO esté activo

Para que el agente de configuración del SO se considere activo y facturable, debe cumplir todos los requisitos siguientes:

- VM Manager debe estar configurado.

La VM debe estar en el estado

RUNNINGy el agente de configuración del SO debe comunicarse con el servicio de configuración del SO.Si una VM se detiene, se suspende o se desconecta de la red, el agente de esa VM no se contabiliza como agente activo.

Verificar la configuración

Una vez que hayas completado el procedimiento de configuración, puedes verificar la configuración.

Ver la configuración de las funciones de VM Manager de un proyecto

Para comprobar si todas las funciones de VM Manager están habilitadas en tu proyecto, sigue estos pasos:

gcloud

Usa el comando

gcloud compute os-config project-feature-settings describede la siguiente manera:gcloud compute os-config project-feature-settings describe \ --project PROJECT_IDEl resultado del comando es similar al siguiente:

name: projects/my-project/locations/global/projectFeatureSettings patchAndConfigFeatureSet: OSCONFIG_C

El valor

OSCONFIG_Crepresenta el conjunto completo de funciones de Gestor de VMs yOSCONFIG_Brepresenta el conjunto de funciones limitado.REST

Para ver las funciones de Gestor de VMs en el Google Cloud proyecto, crea una solicitud

GETal métodoprojects.locations.global.getProjectFeatureSettings.GET https://osconfig.googleapis.com/v1/projects/PROJECT_ID/locations/global/projectFeatureSettings

Sustituye

PROJECT_IDpor el ID del proyecto.Si se realiza correctamente, el método devuelve la configuración de las funciones del proyecto, tal como se muestra en el siguiente ejemplo:

{ "name": "projects/my-project/locations/global/projectFeatureSettings", "patchAndConfigFeatureSet": "OSCONFIG_C" }El valor

OSCONFIG_Crepresenta el conjunto completo de funciones de Gestor de VMs yOSCONFIG_Brepresenta el conjunto de funciones limitado.Habilitar todas las funciones de VM Manager

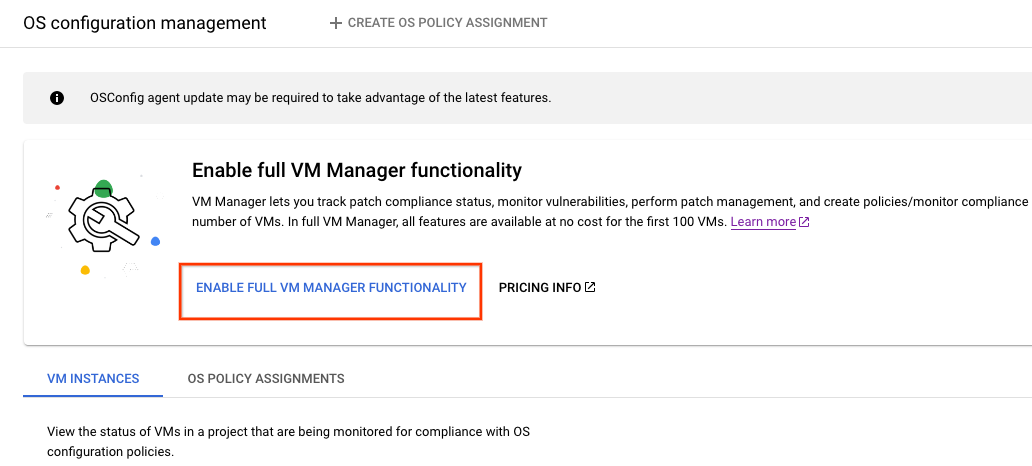

Si VM Manager no está habilitado en tu proyecto y instalas el Agente de operaciones durante la creación de la VM, VM Manager se habilitará en el modo limitado. En este modo, VM Manager ofrece un subconjunto de funciones para un número ilimitado de máquinas virtuales sin coste. Por ejemplo, puedes ver las asignaciones de políticas de SO de tus máquinas virtuales en la página Políticas de SO, pero no puedes crear ni editar asignaciones de políticas de SO.

Para habilitar todas las funciones de VM Manager en estas VMs con el agente de operaciones instalado, haz lo siguiente:

Consola

- En la Google Cloud consola, ve a la página Políticas de SO.

Haz clic en Habilitar todas las funciones de VM Manager para habilitar todas las funciones de VM Manager.

gcloud

Para habilitar todas las funciones de VM Manager en el proyecto Google Cloud , usa el comando

gcloud compute os-config project-feature-settings update:gcloud compute os-config project-feature-settings update \ --project PROJECT_ID \ --patch-and-config-feature-set=fullREST

Para habilitar todas las funciones de VM Manager a nivel de proyecto, envía una solicitud

PATCHal métodoprojprojects.locations.global.updateProjectFeatureSettings. Google CloudPATCH https://osconfig.googleapis.com/v1/projects/PROJECT_ID/locations/global/projectFeatureSettings { "name": "projects/PROJECT_ID/locations/global/projectFeatureSettings", "patchAndConfigFeatureSet": "OSCONFIG_C" }Sustituye

PROJECT_IDpor el ID del proyecto. El valorOSCONFIG_Crepresenta el conjunto completo de funciones de Gestor de VMs.Inhabilitar el agente de configuración del SO

Inhabilitar el agente de configuración del SO no afecta al comportamiento de tu VM. Puedes inhabilitar el agente de la misma forma que detienes otros servicios del sistema operativo.

Linux

Para inhabilitar el agente con

systemctl, ejecuta los siguientes comandos:sudo systemctl stop google-osconfig-agent sudo systemctl disable google-osconfig-agent

Windows

Para inhabilitar el agente con

powershell, ejecuta el siguiente comando:PowerShell Stop-Service google_osconfig_agent [-StartupType disabled]

Siguientes pasos

- Crea una asignación de política de SO.

- Ver los detalles del sistema operativo.

- Crea tareas de parches.

- Consulta más información sobre VM Manager.

A menos que se indique lo contrario, el contenido de esta página está sujeto a la licencia Reconocimiento 4.0 de Creative Commons y las muestras de código están sujetas a la licencia Apache 2.0. Para obtener más información, consulta las políticas del sitio web de Google Developers. Java es una marca registrada de Oracle o sus afiliados.

Última actualización: 2025-10-19 (UTC).

-