Cloud Composer 3 | Cloud Composer 2 | Cloud Composer 1

本页介绍了 Airflow 界面和 DAG 界面的不同访问权限控制机制。除了 IAM 提供的访问权限控制之外,您还可以使用这些机制在环境的 Airflow 界面和 DAG 界面中区分用户。

Cloud Composer 中 Airflow 界面访问权限控制概览

在 Cloud Composer 中,对 Airflow 界面和 DAG 界面的访问权限以及这些界面中数据和操作的可见性在两个级别受控:

对 Cloud Composer 中的 Airflow 界面和 DAG 界面的访问权限由 IAM 控制。

如果某个账号没有在您的项目中查看 Cloud Composer 环境的角色,则无法使用 Airflow 界面和 DAG 界面。

IAM 在 Airflow 界面或 DAG 界面中不会提供任何其他精细的权限控制。

借助 Apache Airflow 访问控制模型,您可以根据用户角色来缩小 Airflow 界面和 DAG 界面的可见范围。

Apache Airflow 访问控制是 Airflow 的一项功能,它拥有自己的用户、角色、权限模型,与 IAM 不同。

Apache Airflow 访问权限控制使用基于资源的权限。具有特定 Airflow 角色的所有 Airflow 用户都会获得此角色的权限。例如,具有 can delete on Connections 权限的 Airflow 用户可以在 Airflow 界面的“连接”页面上删除连接。

您还可以为个别 DAG 分配 DAG 级权限。例如,您可以通过此功能实现以下目的:只有具有特定 Airflow 角色的用户才能在 Airflow 界面中看到特定 DAG。在 Cloud Composer 中,您可以根据 DAG 文件在环境存储分区中的子文件夹位置,自动分配 DAG 级权限。

准备工作

支持访问控制的 Airflow 界面适用于 Cloud Composer 版本 1.13.4 或更高版本,以及 Airflow 1.10.10 及更高版本。环境还必须运行 Python 3。

按文件夹注册角色功能适用于 Airflow 2 的 Cloud Composer 1.18.12 及更高版本,以及 Airflow 1 的 Cloud Composer 1.13.4 及更高版本。

启用 Airflow 界面访问权限控制

Airflow 2

在 Airflow 2 中,启用访问控制功能的 Airflow 界面始终处于启用状态。

Airflow 1

如需启用具有访问控制功能的 Airflow 界面,请替换以下 Airflow 配置选项:

| 部分 | 键 | 值 |

|---|---|---|

webserver |

rbac |

True |

您可以为现有环境或在创建新环境时执行此操作。

使用这种配置时,您的环境将运行带有访问控制功能的 Airflow 界面,而不是经典版 Airflow 界面。

管理 Airflow 角色和访问权限控制设置

具有“管理员”角色(或等效角色)的用户可以在 Airflow 界面中查看和修改访问权限控制设置。

在 Airflow 界面中,您可以通过安全菜单配置访问权限控制设置。如需详细了解 Airflow 访问权限控制模型、可用权限和默认角色,请参阅 Airflow 界面访问权限控制文档。

Airflow 1 会将“用户”角色视为所有自定义角色的模板。Airflow 会不断将“用户角色”中的权限复制到所有自定义角色,all_dags 的权限除外。

Airflow 维护自己的用户列表。具有管理员角色(或等效角色)的用户可以查看已打开某个环境的 Airflow 界面,并且已在 Airflow 中注册的用户列表。此列表还包括管理员手动预注册的用户,如以下部分所述。

在 Airflow 界面中注册用户

当新用户首次打开 Cloud Composer 环境的 Airflow 界面时,系统会自动注册新用户。

注册时,系统会向用户授予 [webserver]rbac_user_registration_role Airflow 配置选项中指定的角色。您可以通过使用其他值替换此 Airflow 配置选项来控制新注册用户的角色。

如果未指定,则在具有 Airflow 2 的环境中,默认注册角色为 Op。

在提供 Airflow 1.10.* 的环境中,默认注册角色为 Admin。

如需为 Airflow 界面创建基本角色配置,建议执行以下步骤:

Airflow 2

环境管理员打开新创建的环境的 Airflow 界面。

为管理员账号授予

Admin角色。在具有 Airflow 2 的环境中,新账号的默认角色为Op。如需分配Admin角色,请使用 gcloud CLI 运行以下 Airflow CLI 命令:gcloud composer environments run ENVIRONMENT_NAME \ --location LOCATION \ users add-role -- -e USER_EMAIL -r Admin您需要进行如下替换:

ENVIRONMENT_NAME替换为环境的名称。LOCATION替换为环境所在的区域。- 将

USER_EMAIL替换为用户账号的电子邮件地址。

管理员现在可以为新用户配置访问权限控制,包括向其他用户授予

Admin角色。

Airflow 1

环境管理员打开新创建的环境的 Airflow 界面,他们会在界面中自动注册

Admin角色。将以下 Airflow 配置选项替换为新用户所需的角色。例如,替换为

User。部分 键 值 webserverrbac_user_registration_roleUser或其他非管理员角色管理员现在可以为新用户配置 Airflow 界面访问权限控制,包括向其他用户授予

Admin角色。

预注册用户

用户会自动注册由 Google 用户账号的数字 ID(而非电子邮件地址)作为其用户名。您还可以通过添加用户记录并将用户名字段设置为主电子邮件地址,手动预注册用户并为其分配角色。如果电子邮件地址与预注册的用户记录匹配的用户首次登录 Airflow 界面,则该用户的用户名会被替换为目前(首次登录时)通过其电子邮件地址识别的用户 ID。Google 身份(电子邮件地址)和用户账号(用户 ID)之间的关系不是固定的。无法预注册 Google 群组。

如需预注册用户,您可以使用 Airflow 界面,也可以通过 Google Cloud CLI 运行 Airflow CLI 命令。

如需通过 Google Cloud CLI 预注册具有自定义角色的用户,请运行以下 Airflow CLI 命令:

gcloud composer environments run ENVIRONMENT_NAME \

--location LOCATION \

users create -- \

-r ROLE \

-e USER_EMAIL \

-u USER_EMAIL \

-f FIRST_NAME \

-l LAST_NAME \

--use-random-password # The password value is required, but is not used

替换以下内容:

ENVIRONMENT_NAME:环境的名称LOCATION:环境所在的区域ROLE:用户的 Airflow 角色,例如OpUSER_EMAIL:用户的电子邮件地址FIRST_NAME和LAST_NAME:用户的名字和姓氏

示例:

gcloud composer environments run example-environment \

--location us-central1 \

users create -- \

-r Op \

-e "example-user@example.com" \

-u "example-user@example.com" \

-f "Name" \

-l "Surname" \

--use-random-password

移除用户

从 Airflow 中删除用户不会撤消该用户的访问权限,因为他们在下次访问 Airflow 界面时会自动进行重新注册。如需撤消对整个 Airflow 界面的访问权限,请从项目的允许政策中移除 composer.environments.get 权限。

您还可以将用户的角色更改为“公开”,这将保留用户注册,但会移除 Airflow 界面的所有权限。

自动配置 DAG 级权限

“按文件夹注册角色”功能会直接在 /dags 文件夹中为每个子文件夹自动创建一个自定义 Airflow 角色,并向此角色授予对存储源文件在相应子文件夹中的所有 DAG 的 DAG 级访问权限。这样可以简化自定义 Airflow 角色及其对 DAG 的访问权限的管理。

按文件夹注册角色的工作原理

按文件夹注册角色是一种自动配置角色及其 DAG 级权限的方法。因此,它可能会与授予 DAG 级权限的其他 Airflow 机制发生冲突:

为防止此类冲突,启用“按文件夹注册角色”功能还会更改这些机制的行为。

在 Airflow 1 中,启用“按文件夹注册角色”后,系统会停用使用这些机制的可能性。所有 DAG 级权限管理仅通过按文件夹注册角色进行。

在 Airflow 2 中:

- 您可以通过 DAG 源代码中定义的

access_control属性向 DAG 授予对角色的访问权限。 - 手动授予 DAG 权限(通过 Airflow 界面或 gcloud CLI)可能会导致冲突。例如,如果您手动向按文件夹的角色授予 DAG 级权限,这些权限可能会在 DAG 处理器同步 DAG 时被移除或覆盖。我们建议您不要手动授予 DAG 权限。

- 角色具有通过按文件夹注册角色注册并在 DAG 的

access_control属性中定义的 DAG 访问权限联合。

直接位于顶级 /dags 文件夹中的 DAG 不会自动分配到任何按文件夹的角色。任何文件夹级角色都无法访问这些文件夹。其他角色(例如“管理员”“操作员”“用户”或已获授权的任何自定义角色)都可以通过 Airflow 界面和 DAG 界面访问这些权限。

如果您将 DAG 上传到名称与内置 Airflow 角色和 Cloud Composer 创建的角色匹配的子文件夹,则这些子文件夹中 DAG 的权限仍会分配给这些角色。例如,将 DAG 上传到 /dags/Admin 文件夹会向“管理员”角色授予对此 DAG 的权限。Airflow 内置角色包括“管理员”“操作员”“用户”“查看者”和“公开”。启用“按文件夹注册角色”功能后,Cloud Composer 会创建 NoDag 和 UserNoDag。

Airflow 在 Airflow 调度器中处理 DAG 时会执行按文件夹角色注册。如果您的环境中有超过 100 个 DAG,您可能会发现DAG 解析时间增加。如果是这种情况,我们建议您为 Airflow 1 环境增加 [scheduler]max_threads 参数,或为 Airflow 2 增加 [scheduler]parsing_processes。

将 DAG 自动分配给每个文件夹的角色

如需将 DAG 自动分配给每个文件夹的角色,请执行以下操作:

替换以下 Airflow 配置选项:

部分 键 值 webserverrbac_autoregister_per_folder_rolesTrue将新用户注册角色更改为无权访问任何 DAG 的角色。 这样一来,新用户在管理员向其账号分配具有特定 DAG 权限的角色之前,将无法访问任何 DAG。

UserNoDags 和 NoDags 是仅在启用“按文件夹注册角色”功能时由 Cloud Composer 创建的角色。此角色相当于“用户”角色,但无权访问任何 DAG。UserNoDags 角色在 Airflow 2 中创建,NoDags 角色在 Airflow 1 中创建。

在 Airflow 2 中,替换以下 Airflow 配置选项:

部分 键 值 webserverrbac_user_registration_roleUserNoDags在 Airflow 1 中,替换以下 Airflow 配置选项:

部分 键 值 webserverrbac_user_registration_roleNoDags确保用户已在 Airflow 中注册。

您可以使用以下任一方法为用户分配角色:

- 让 Airflow 自动根据 DAG 子文件夹创建角色,然后将用户分配给这些角色。

- 为 DAG 子文件夹预先创建空角色,并使角色名称与子文件夹的名称一致,然后将用户分配给这些角色。例如,为

/dags/CustomFolder文件夹创建一个名为CustomFolder的角色。

将 DAG 上传到名称与分配给用户的角色相符的子文件夹。 这些子文件夹必须位于环境存储分区的

/dags文件夹中。Airflow 会向此类子文件夹中的 DAG 添加权限,以便只有具有相应角色的用户才能通过 Airflow 界面和 DAG 界面访问这些 DAG。

手动配置 DAG 级权限

您可以为自定义角色配置 DAG 级权限,以指定特定用户组可以看见哪些 DAG。

如需在 Airflow 界面中配置 DAG 级权限,请执行以下操作:

- 管理员创建空角色以对 DAG 进行分组。

- 管理员将用户分配到相应的角色。

- 管理员或用户为 DAG 分配 DAG。

- 在 Airflow 界面中,用户只能看到分配给其所在群组的 DAG。

DAG 可以通过 DAG 属性或 Airflow 界面分配给角色。

在 Airflow 界面中将 DAG 分配给角色

管理员可以在 Airflow 界面中向相应角色分配所需的 DAG 级权限。

DAG 界面不支持此操作。

将 DAG 分配给 DAG 属性中的角色

您可以在 DAG 上设置 access_control DAG 参数,指定 DAG 将为其分配的 DAG 分组角色。

Airflow 2

dag = DAG(

access_control={

'DagGroup': {'can_edit', 'can_read'},

},

...

)

Airflow 1

dag = DAG(

access_control={

'DagGroup': {'can_dag_edit', 'can_dag_read'},

},

...

)

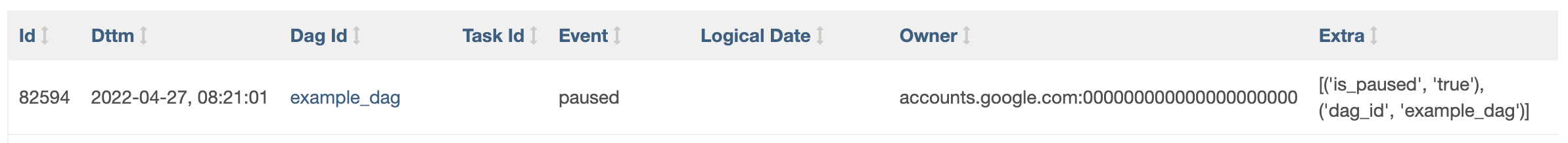

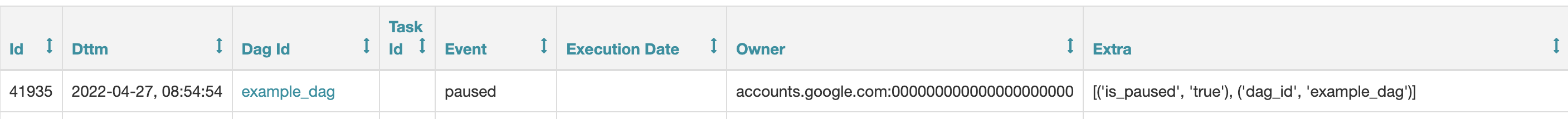

将 Airflow 界面中的审核日志映射到用户

Airflow 界面中的审核日志会映射到 Google 用户账号的数字 ID。例如,如果用户暂停 DAG,系统会向日志中添加一条条目。

Airflow 2

在 Airflow 2 中,您可以在 Airflow 界面的浏览 > 审核日志页面上查看审核日志。

Airflow 1

在 Airflow 1 中,您可以在浏览 > 日志页面上查看审核日志。

典型的条目会在所有者字段中列出数字 ID:accounts.google.com:NUMERIC_ID。您可以在安全 > 列出用户页面上将数字 ID 映射到用户电子邮件地址。此页面适用于具有 Admin 角色的用户。

请注意,Google 身份(电子邮件地址)和用户账号(用户 ID)之间的关系不是固定的。