Anda dapat mengakses produk dan layanan Google Cloud dari kode menggunakan Cloud API. Cloud API ini mengekspos antarmuka REST JSON sederhana yang dapat Anda panggil melalui library klien.

Dokumen ini menjelaskan cara menjelajahi API yang tersedia, mengaktifkan Cloud API, dan menambahkan Library Klien Cloud ke project Anda, serta menyiapkan autentikasi bergantung pada kebutuhan pengembangan Anda.

Menjelajahi Cloud API

Untuk menjelajahi semua Google Cloud API yang tersedia di IDE Anda, ikuti langkah-langkah berikut:

- Pilih Tools > Cloud Code > Add Cloud Libraries and Manage Cloud APIs.

- Perluas hierarki Google Cloud APIs Explorer untuk melihat semua API yang tersedia. Penjelajah mengelompokkan Cloud API menurut kategori. Anda juga dapat mencari API tertentu menggunakan kotak penelusuran Search APIs.

- Klik API untuk melihat detail selengkapnya, seperti statusnya, petunjuk penginstalan khusus bahasa untuk library klien yang sesuai, dan dokumentasi yang relevan.

Mengaktifkan Cloud API

Untuk mengaktifkan Cloud API dengan cepat untuk project menggunakan detail API, ikuti langkah-langkah berikut:

- Di tampilan detail Cloud API, pilih project Google Cloud yang ingin Anda aktifkan Cloud API-nya.

- Klik tombol Enable API.

Setelah API diaktifkan, Anda akan melihat pesan yang mengonfirmasi perubahan ini.

Menambahkan Library Klien Cloud

Untuk menambahkan library ke project Anda di IntelliJ, ikuti langkah-langkah berikut:

Untuk project Java Maven

- Pilih Tools > Cloud Code > Cloud APIs.

- Pilih jenis library pilihan Anda dari pilihan Library Klien Google Cloud (direkomendasikan) atau Library Java Spring Google Cloud.

- Di menu drop-down Module, pilih modul yang ingin Anda tambahi library.

- Klik Add Maven Dependency untuk menambahkan BOM dan library klien ke project Anda.

Dialog Kelola Google Cloud API menampilkan library yang didukung.

Untuk semua project lainnya

- Pilih Tools > Cloud Code > Add Cloud Libraries and Manage Cloud APIs.

- Instal API menggunakan petunjuk penginstalan yang tercantum di halaman detail API untuk bahasa pilihan Anda.

Dialog Add Google Cloud Libraries menampilkan library yang didukung.

Menyiapkan autentikasi

Setelah mengaktifkan API yang diperlukan dan menambahkan library klien yang diperlukan, Anda perlu mengonfigurasi aplikasi agar berhasil diautentikasi. Konfigurasi Anda bergantung pada jenis pengembangan dan platform yang Anda gunakan.

Setelah Anda menyelesaikan langkah-langkah autentikasi yang relevan, aplikasi Anda dapat diautentikasi dan siap di-deploy.

Pengembangan lokal

minikube

- Pastikan Anda telah menyiapkan Kredensial Default Aplikasi (ADC) dengan menjalankan

gcloud auth application-default login. Hal ini memungkinkan minikube menemukan ADC Anda untuk mengautentikasi.

minikube

- Pastikan Anda telah menyiapkan Kredensial Default Aplikasi (ADC) dengan menjalankan

gcloud auth application-default login. Dengan demikian, minikube dapat menemukan ADC Anda untuk mengautentikasi. - Mulai minikube dengan

minikube start --addons gcp-auth. Tindakan ini akan memasang ADC di pod Anda. Untuk panduan autentikasi minikube mendetail untuk Google Cloud, lihat dokumen gcp-auth minikube.

Cluster Kubernetes lokal

- Pastikan Anda telah menyiapkan Kredensial Default Aplikasi (ADC) dengan menjalankan

gcloud auth application-default login. - Pasang direktori

gcloudlokal di pod Kubernetes Anda dengan mengedit manifes deployment, sehingga library klien Google Cloud dapat menemukan kredensial Anda. Contoh konfigurasi pod Kubernetes:apiVersion: v1 kind: Pod metadata: name: my-app labels: name: my-app spec: containers: - name: my-app image: gcr.io/google-containers/busybox ports: - containerPort: 8080 volumeMounts: - mountPath: /root/.config/gcloud name: gcloud-volume volumes: - name: gcloud-volume hostPath: path: /path/to/home/.config/gcloud

Cloud Run

- Pastikan Anda telah menyiapkan Kredensial Default Aplikasi (ADC) dengan

menjalankan

gcloud auth application-default login. Hal ini memungkinkan lingkungan simulasi lokal Cloud Run menemukan ADC Anda untuk melakukan autentikasi.

Pengembangan jarak jauh

Google Kubernetes Engine

- Konfigurasi cluster dan aplikasi GKE Anda dengan Workload Identity untuk melakukan autentikasi layanan Google Cloud di GKE. Tindakan ini mengaitkan akun layanan Kubernetes Anda dengan akun layanan Google Anda.

- Jika layanan Google Cloud yang ingin Anda akses memerlukan peran tambahan, berikan peran tersebut untuk akun layanan Google yang Anda gunakan untuk mengembangkan aplikasi Anda.

Untuk mengetahui daftar jenis peran IAM dan peran bawaan yang dapat Anda berikan kepada identitas, lihat panduan Memahami peran. Untuk mengetahui langkah-langkah memberikan peran, lihat Memberikan, mengubah, dan mencabut akses ke resource. - Konfigurasi Deployment Kubernetes Anda untuk mereferensikan akun layanan

Kubernetes dengan menyetel kolom

.spec.serviceAccountNamedi file YAML Deployment Kubernetes Anda.

Jika Anda mengerjakan aplikasi yang dibuat dari template Cloud Code, file ini berada di folder kubernetes-manifests.

Cloud Run

- Untuk membuat akun layanan unik baru untuk men-deploy aplikasi Cloud Run, di halaman Akun Layanan, pilih project tempat rahasia Anda disimpan.

- Klik Create service account.

- Di dialog Buat akun layanan, masukkan nama deskriptif untuk akun layanan.

- Ubah ID akun layanan menjadi nilai yang unik dan dapat dikenali lalu klik Buat.

- Jika layanan Google Cloud yang ingin Anda akses memerlukan peran tambahan, berikan peran tersebut, klik Lanjutkan, lalu klik Selesai.

- Untuk menambahkan akun layanan ke konfigurasi deployment,

buka konfigurasi eksekusi Cloud Run: Deploy,

perluas bagian Advanced revision settings, lalu

tentukan akun layanan Anda di kolom Service Account.

Cloud Run

- Konfigurasi cluster dan aplikasi GKE Anda dengan Workload Identity untuk melakukan autentikasi layanan Google Cloud di GKE. Tindakan ini mengaitkan akun layanan Kubernetes Anda dengan akun layanan Google Anda.

- Jika layanan Google Cloud yang ingin Anda akses memerlukan peran tambahan, berikan peran tersebut untuk akun layanan Google yang Anda gunakan untuk mengembangkan aplikasi.

Panduan Memahami peran menjelaskan jenis peran IAM dan mencantumkan peran standar yang tersedia yang dapat Anda berikan kepada identitas. - Untuk menambahkan akun layanan Kubernetes ke konfigurasi deployment Anda,

buka konfigurasi eksekusi Cloud Run: Deploy,

perluas bagian Advanced revision settings, lalu

tentukan akun layanan Kubernetes Anda di kolom Service

Account.

Pengembangan jarak jauh dengan Secret Manager diaktifkan

Jika Anda mengembangkan dari jarak jauh, menggunakan akun layanan untuk autentikasi, dan aplikasi Anda menggunakan secret, Anda perlu menyelesaikan beberapa langkah lagi untuk menetapkan peran yang diperlukan untuk mengakses secret Secret Manager tertentu ke akun layanan Google Anda:

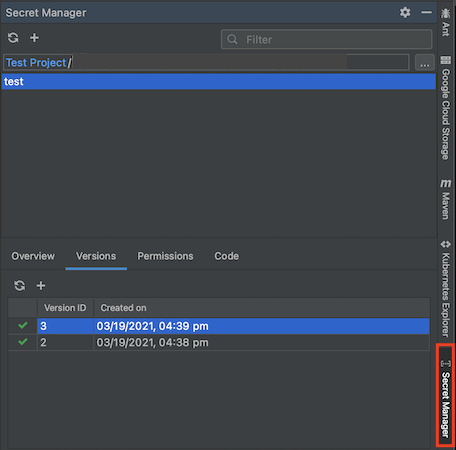

Buka panel Secret Manager dan pilih secret yang ingin Anda akses dalam kode.

Beralihlah ke tab Izin, lalu konfigurasi izin rahasia Anda dengan mengklik edit Edit Izin. Halaman konfigurasi Secret Manager untuk secret akan terbuka di browser web Anda.

Di Google Cloud konsol, klik Tampilkan Panel Info, lalu klik Tambahkan akun utama.

Tetapkan peran Secret Manager Secret Accessor ke akun layanan Anda.

Akun layanan Anda memiliki izin untuk mengakses secret ini.