オンプレミスの Active Directory ユーザーを Google Cloud のマネージド Microsoft AD に移行する方法

Google Cloud Japan Team

※この投稿は米国時間 2022 年 11 月 16 日に、Google Cloud blog に投稿されたものの抄訳です。

クラウドへ移行するメリットの一つは、マネージド サービスを利用して運用上のオーバーヘッドを削減できることです。Microsoft 中心の環境で運用している組織向けに、Google Cloud は、Windows 仮想マシン上で動作する可用性の高い強化された Managed Service for Microsoft Active Directory を提供しています。マネージド Microsoft AD には、AD サーバーの自動アップデート、メンテナンス、デフォルトのセキュリティ設定などのメリットがあり、ハードウェア管理やパッチの適用は不要です。

マネージド Microsoft AD を採用している組織のほとんどは、既存のオンプレミスの AD デプロイメントから移行することになります。通常、Active Directory オブジェクトを移行する場合、セキュリティ識別子(SID)の履歴が保持されない限り、既存のユーザーは新しいドメインのリソースへのアクセスを継続できません。移行後に権限を再作成する必要があるため、管理者の作業が増える可能性があります。

よりシームレスな移行を可能にし、余計な手間を省くために、Google はマネージド Microsoft AD の新機能として、SID 履歴を持つ AD ユーザーの移行をサポートするマネージド Microsoft AD の新機能を発表いたしました。この機能は、現在プレビュー版でご利用いただけます。ユーザーがアクセス制御リスト(ACL)のエントリ履歴を保持できるため、移行後にリソースの権限を再作成しなくてもリソースにアクセスできます。

オンプレミスの AD ユーザーをマネージド Microsoft AD へ移行する手順

まず、Active Directory 移行ツール(ADMT)を使用して、オンプレミスの AD ドメイン(特に SID 履歴を持つもの)をマネージド Microsoft AD に移行します。

1. オンプレミスの Active Directory とマネージド Microsoft AD の準備

移行の前提条件として、ユーザーは既存のオンプレミスの AD ドメインと新しいマネージド Microsoft AD ドメインの間に双方向の信頼関係を設定する必要があります。

ユーザー組織内の単一のユーザーまたはチームのいずれかが移行処理を実行できます。チームが関与する場合は、マネージド Microsoft AD のドメイン ローカル グループにチームのメンバーを追加することをおすすめします。ユーザーは、マネージド Microsoft AD ドメインに接続して、RSAT(対象ユーザーをドメイン ローカル グループに追加するための Active Directory ドメイン サービス)の一部である [Active Directory ユーザーとコンピュータ](ADUC)などの標準の Active Directory ツールを使用できます。ステップ 3 にある説明に沿って権限を有効にした後、ユーザーはこのドメイン ローカル グループをマネージド Microsoft AD で事前に作成されたグループに追加する必要があることに注意してください。

2. Google Compute Engine 仮想マシンを準備して ADMT を設定する

次のステップとして、Microsoft Active Directory 移行ツール(ADMT)と Microsoft SQL Server 2016 Express を Google Compute Engine の仮想マシン(VM)にインストールして設定します。この VM がドメイン コントローラでないことを確認してから、Google Cloud のマネージド Microsoft AD ドメインに VM を追加します。

3. マネージド Microsoft AD で権限を有効にする

オンプレミスの Active Directory とマネージド Microsoft AD の準備ができたら、マネージド Microsoft AD で必要な権限を有効にして SID 履歴を持つユーザーを移行できます。次の gCloud CLI コマンドを使用できます。

ユーザーが権限を有効にした後、ドメイン ローカル グループを「クラウド サービス管理者」と「クラウド サービス移行 SID 管理者」(これらのグループはマネージド Microsoft AD で事前に作成されています)に追加し、SID 履歴を持つ Active Directory の移行に必要な権限が指定されたユーザーに付与されるようにします。

詳細については、SID 履歴を持つオンプレミス ドメインを移行する権限を有効にするをご覧ください。また、こちらのセキュリティ上の影響も把握するようにしてください。

4. ADMT を構成して PES サービスをインストールする

ドメイン移行時にパスワードを安全に移行するには、Microsoft Password Export Server(PES)サービスを使用する必要があります。ユーザーがオンプレミスのドメインの PES をインストールする前に、ADMT を実行している VM で暗号鍵を作成します。ユーザーは次のコマンドを使用して暗号鍵を作成できます。KEY_FILE_PATH で指定された場所に鍵が作成され、保存されます。暗号鍵は、PES サービスをインストールしたオンプレミス ドメイン コントローラのローカル ドライブにコピーできます。

注: PES サービスは、パスワードの移行時にのみ実行することをおすすめします。

5. AD ユーザーを Google Cloud のマネージド Microsoft AD に移行する

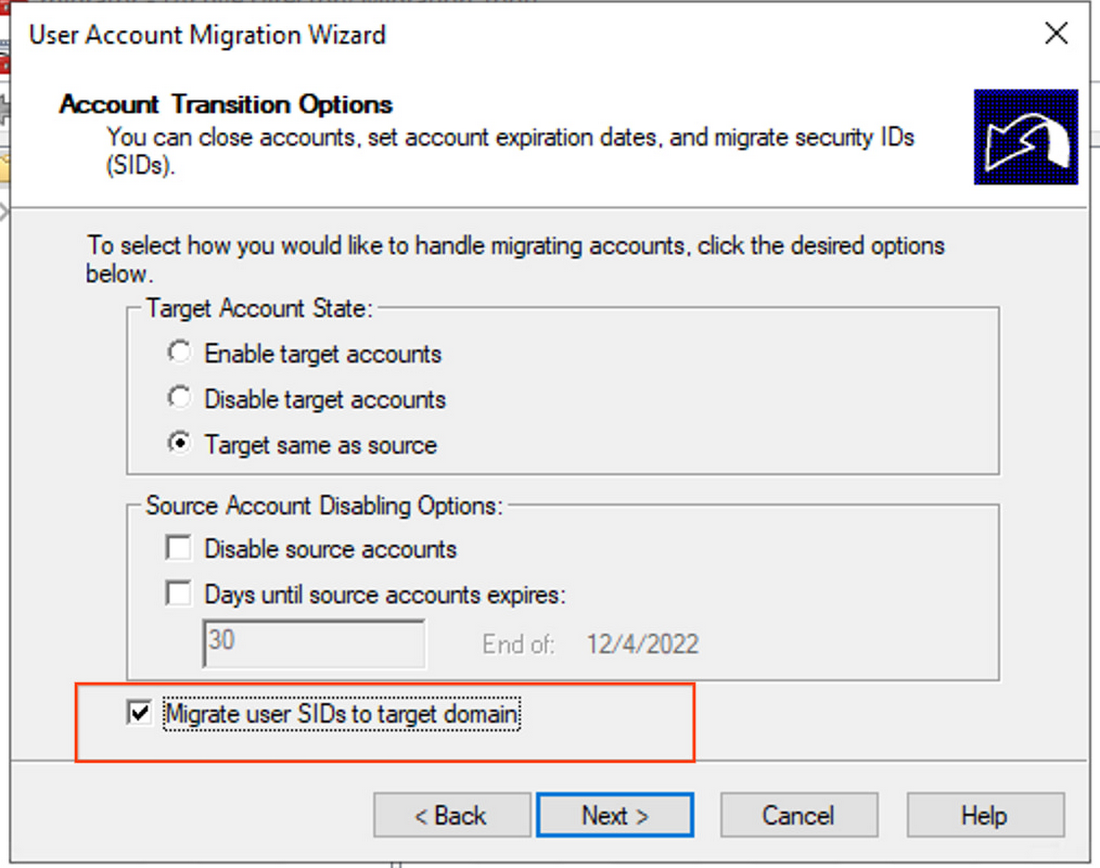

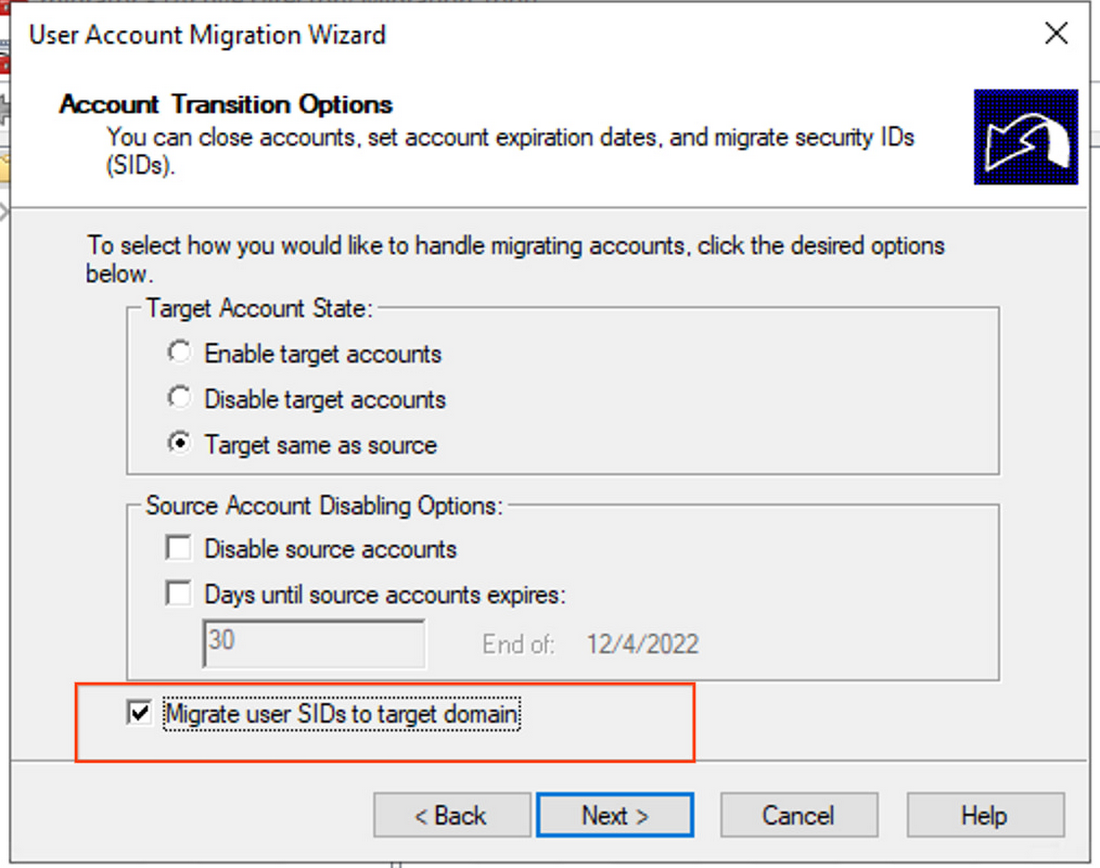

これでユーザーの環境が整い、必要な権限を有効にできたので、SID 履歴とともに AD のユーザーとグループを移行します。ユーザーは ADMT ツール内の [ユーザー アカウントの移行ウィザード] を使用する必要があります。詳細な手順については、ADMT のガイドを参照してください。このウィザードで、アカウントの切り替えオプション ページの [ユーザー SID を移行先ドメインへ移行] を選択します。

注: 他の AD オブジェクトの移行も求められる場合があるため、ベスト プラクティスとして、移行チェックリストの管理を維持し、移行後にチェックリストの管理対象オブジェクトの確認を行うことをおすすめします。

移行プロセス ウィンドウには、移行が完了したユーザー数、グループ数、コンピュータ数のステータスが表示されます。[ログの表示] をクリックすると、移行ログにエラーがないか調べてオペレーションの詳細を確認できます。

移行プロセスが完了したら、[Active Directory ユーザーとコンピュータ] ツールを使用してマネージド Microsoft AD のドメインにユーザーが移行されているかを確認します。また、ユーザーは AD ログインを使用して、アクセスが正しく設定されていることを確認し、SID 履歴に基づくリソース権限でユーザーが正常にログインできることを検証できます。

これで、SID 履歴を持つユーザーを含む AD オブジェクトをオンプレミス AD ドメインから新しいマネージド Microsoft AD ドメインに移行できました。移行が正常に完了したら、移行のために有効にしたユーザー権限を無効にすることをおすすめします。

次のステップ

Google は、マネージド AD タスクをより簡単かつ効果的に管理できるように、マネージド Microsoft AD の機能を継続的に進化させています。マネージド Microsoft AD とこれらの新機能について詳しくは、以下の補足資料をご覧ください。

- Google Cloud、シニア プロダクト マネージャー Muthuraj Thangavel

- テクニカル ライター Muthu Ganesh A