Cloud Data Loss Prevention の Sensitive Data Intelligence を Security Command Center から利用可能に

Google Cloud Japan Team

※この投稿は米国時間 2023 年 5 月 17 日に、Google Cloud blog に投稿されたものの抄訳です。

Google Cloud Data Loss Prevention(Cloud DLP)検出サービスでは、データ ウェアハウスをモニタリングしてプロファイルを作成し、機密データが保存、処理されている場所を確認できます。このプロファイルは、データが不適切な場所で保存、処理されていないことを確認するためにも役立ちます。

しかし、社内の既存のセキュリティおよびガバナンスのワークフローにおいて、このようなインテリジェンスをどのように活用すれば、リスクの軽減につながるのでしょうか。そのような問いに応えるため、このたび、Cloud DLP の機密データ検出サービスが、Google プラットフォーム ネイティブのセキュリティおよびリスク管理ソリューションである Security Command Center に統合されました。Sensitive Data Intelligence と、セキュリティ コントロールを連係することで、セキュリティ チームは脆弱性を迅速に特定して対処し、組織に重大な影響を及ぼすような脅威を阻止できます。

データの機密性およびリスクの重要度判定

セキュリティ脅威や、脆弱性、構成ミスなどによってもたらされるリスクレベルは、皆同じではありません。テストデータや開発環境にのみ影響を及ぼすものもあれば、機密データが流出や悪用のリスクに晒されるようなものもあります。セキュリティ担当者は、このような重要度の判定に頭を悩ませがちです。

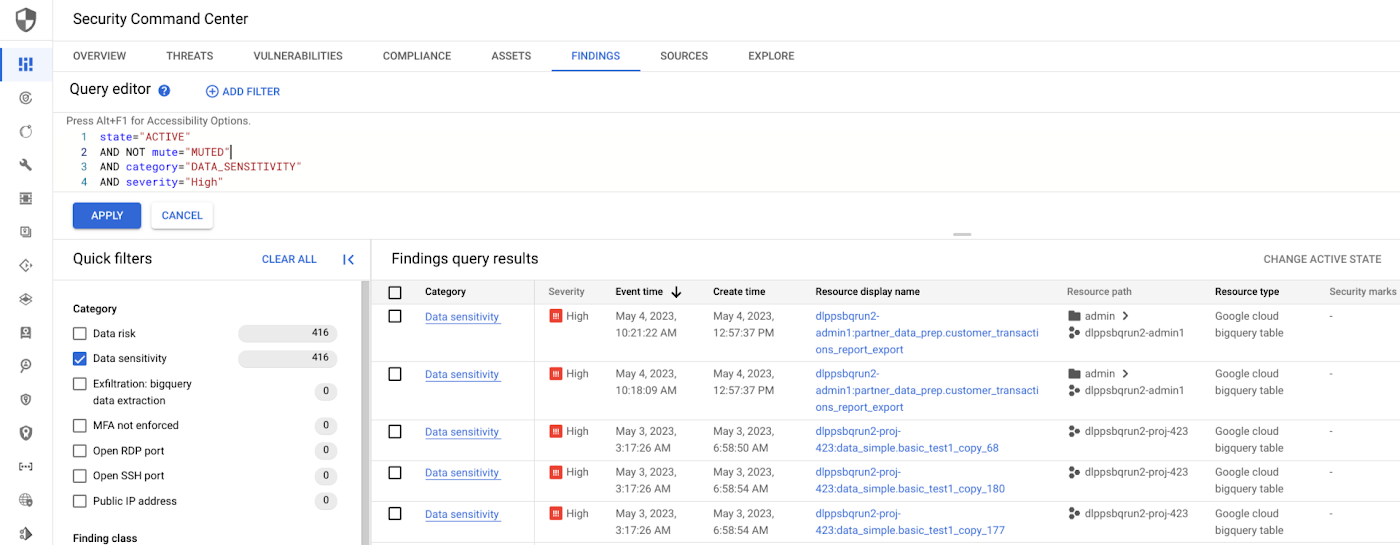

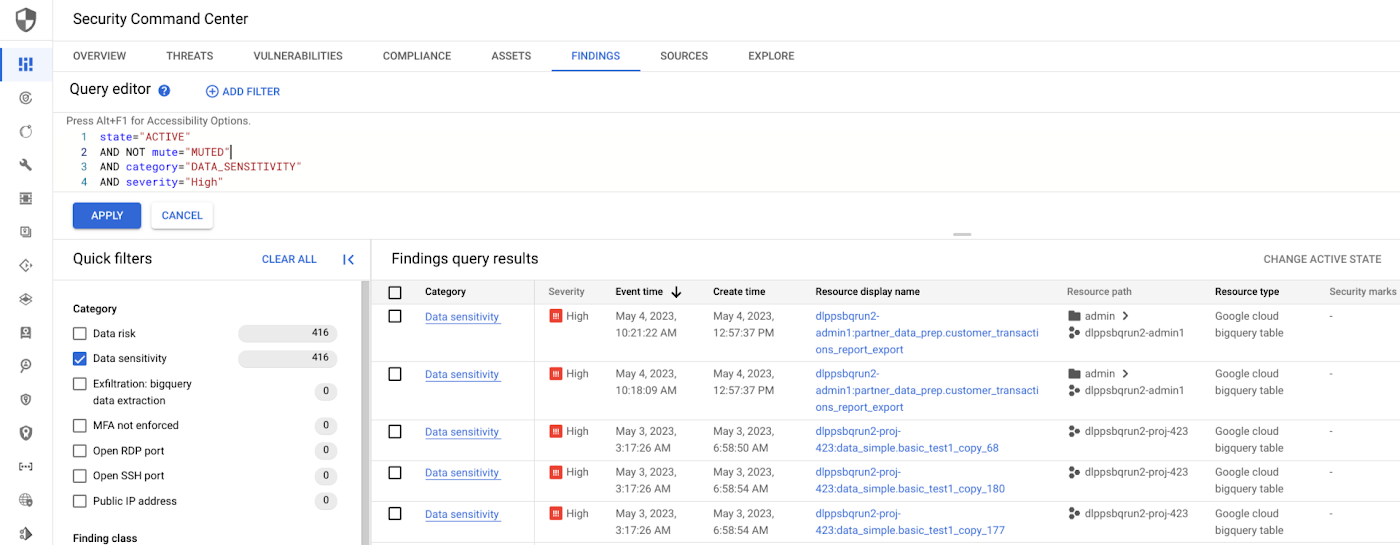

Security Command Center に機密性情報を取り込むと、Security Command Center に示された結果のうち、セキュリティやコンプライアンス上のリスクが特に高いものを判断し、情報に基づいて問題への対処方法を判断できるようになります。

BigQuery データの引き出しリスクの把握

Security Command Center の脅威検出機能は、BigQuery データへのアクセスおよびコピー操作を分析することによって、データ引き出しの潜在的リスクを検出します。さらに、Cloud DLP によって BigQuery のどのテーブルやデータセットに機密データが保存されているかがわかるため、データ引き出しリスクに晒されている項目のうち、機密アセットに関するものに優先的に対処することができます。

修復およびデータ セキュリティ対策の管理

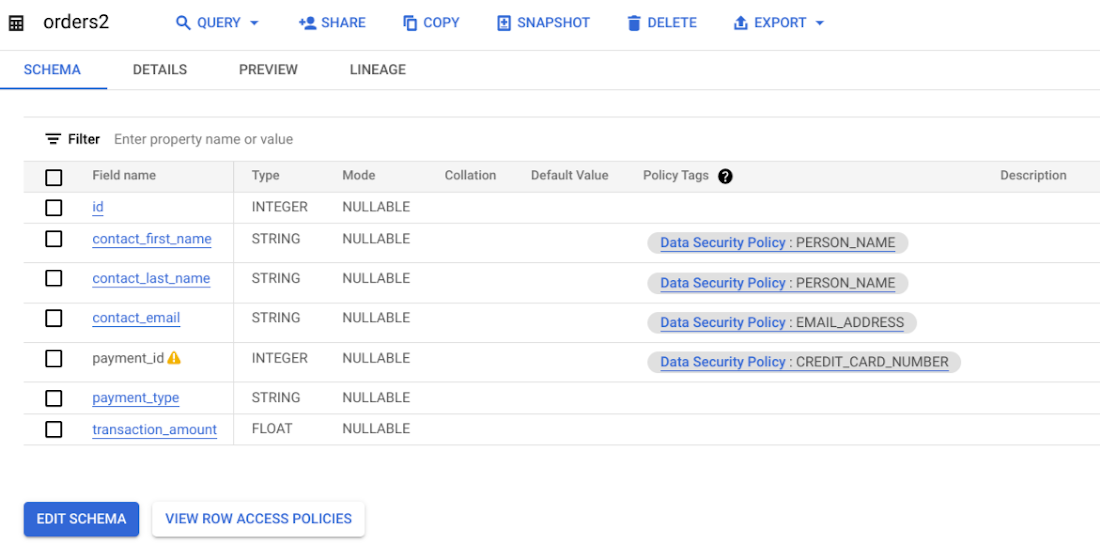

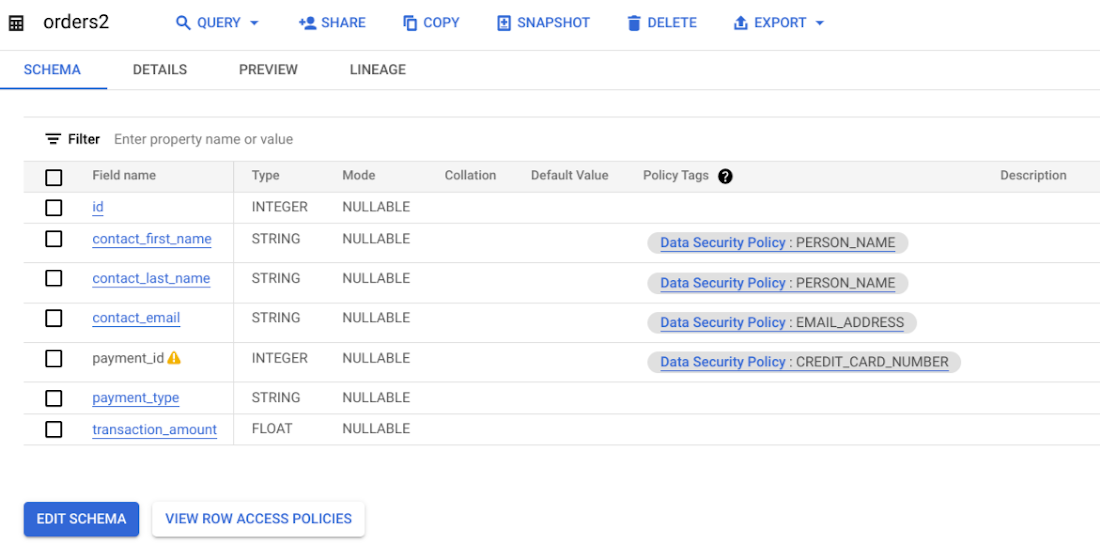

Cloud DLP の機密データ検出サービスは、データ ファーストなアプローチに基づいてアセットを保護するために役立ちます。Cloud DLP の infoType 予測など、さまざまな分析情報に基づいて、列レベルのきめ細かいアクセス制御を行ったり、マスキング ポリシーを動的に適用したり、データ処理業務時のリスク軽減に向けて匿名化を検討したりして、セキュリティ、プライバシー、コンプライアンスを全体的に向上することができます。

利用開始

Sensitive Data Intelligence の豊富な情報の利用を開始するには、Cloud DLP の検出サービスと Security Command Center を統合してください。このインテグレーション有効にするにあたって両プロダクトのユーザーに対して追加費用は発生しません。

両サービスのインテグレーションを有効にすると、Sensitive Data Intelligence に基づいてセキュリティを強化できるだけでなく、コンプライアンス担当者のサポートにもつながります。

機密データの検出サービスを組織の要件に適合させる方法や、Security Command Center を使ってセキュリティ対策を管理する方法については、こちらをお読みください。

- シニア スタッフ ソフトウェア エンジニア Jordanna Chord

- シニア プロダクト マネージャー Scott Ellis