コンピューティング最適化 C2D VM における Confidential GKE Node の提供開始

Google Cloud Japan Team

※この投稿は米国時間 2023 年 2 月 17 日に、Google Cloud blog に投稿されたものの抄訳です。

このたび、コンピューティング最適化 C2D VM における Confidential GKE Node の提供を開始いたしました。

多くの企業が、Google Kubernetes Engine(GKE)をアプリケーション インフラストラクチャの主要なコンポーネントとして導入しています。コンテナと Kubernetes を使用するメリットは従来のアーキテクチャを使用するメリットを上回りますが、クラウドにアプリを移行して運用するには、リスクの低減とデータ侵害の回避のための戦略的な計画が必要になることも珍しくありません。そうした場合に役立つのが、GKE クラスタやノードプールのセキュリティを強化する Confidential GKE Node です。

Confidential GKE Node は専用のハードウェアを利用して使用中のデータを暗号化するため、クラウドで機密データを処理する組織に最適です。現在お客様が実行している GKE の標準的なワークロードを、お客様側でのコード変更を行わずに Confidential GKE のワークロードとして実行できるので、Confidential GKE Node をより簡単に導入していただけます。

Confidential GKE Node のセキュリティの基盤

Confidential Computing プロダクト ポートフォリオを Confidential VM から Confidential GKE Node、Confidential Dataproc へと拡張するなかで、鍵となるのは高パフォーマンスの確保です。Confidential GKE Node の基盤となるテクノロジーは Confidential VM と同じで、AMD EPYC™ プロセッサの Secure Encrypted Virtualization(SEV)機能を利用しています。この機能を使用すると、プロセッサで生成、管理されるノード固有の専用のキーを使用して、データを暗号化した状態でメモリに保持できます。キーは、ノード作成時にハードウェア内で生成されてプロセッサ内にのみ置かれるため、Google Cloud や同一ホスト上で稼働している他のノードがアクセスすることはできません。

高パフォーマンスな C2D VM との連携

これまで、Confidential GKE Node は汎用 N2D VM でのみ一般提供されていましたが、コンピューティング最適化 C2D VM でも利用できるようになりました。C2D マシンシリーズの VM サイズは vCPU 2 個から 112 個と幅広く、最大 896 GB のメモリを提供します。これはパフォーマンス重視のワークロードに最適です。C2D 標準マシンと C2D ハイ CPU マシンは、高パフォーマンスなウェブサーバーやメディアのコード変換など、コンピューティング能力による制約を受けるワークロードを処理します。C2D ハイメモリ マシンは、ハイ パフォーマンス コンピューティング(HPC)や電子設計自動化(EDA)など、多くのメモリを必要とする特殊なワークロードを処理します。

コンピューティング最適化 C2D VM で Confidential GKE Node を使用すると、高いパフォーマンスとセキュリティを必要とするユースケースに対応できる可能性があります。GKE クラスタ内で処理されたデータまたは特定のノードプールのみにあるデータに関して、使用中データの暗号化を実現できます。しかも、パフォーマンスが大幅に低下することはありません。これは、追加のセキュリティ対策を必要とする機密データや個人情報(PII)を使用することが多い、金融サービス、医療、小売、ブロックチェーン、通信などの業界にとって有用なソリューションです。

MATRIXX における Confidential GKE Node の使用事例

MATRIXX Software は、保存データの暗号化を補完する手段として、使用中のデータに対する透過的暗号化を実現するための Confidential GKE Node を導入し、プライバシーに関する規則に従って契約者の個人データを保護しています。

MATRIXX Digital Commerce Platform(DCP)は通信業界の 5G の収益化をリアルタイムで実現するソリューションで、世界の主力事業者グループ、地域の携帯通信会社、新興のデジタル サービス プロバイダの多くで導入されています。MATRIXX は Google Cloud Confidential GKE Node を使用して、現在の通信ビジネスモデルと新しい通信ビジネスモデルに営業面および運用面でのアジリティをもたらす、クラウド ファーストのデジタル コマース ソリューションを提供しています。

ホワイトペーパー「Protecting Your 5G Revenue Stream in the Cloud(クラウドにおける 5G の収益ストリームの保護)」には、MATRIXX DCP を Confidential Computing と一緒に Google Cloud にデプロイすることで「アプリケーションのコードを変更したりパフォーマンスを犠牲にしたりすることなく、契約者のデータ、残高、ネットワーク イベント、料金 / 収益ストリームを使用中に暗号化できる」と記されています。

Confidential GKE Node は世界中で使用可能

Google Cloud は Confidential Computing への投資を強化しており、C2D VM などの VM ファミリーにもサポートを拡大しました。C2D VM で実行される Confidential GKE Node は、us-central1(アイオワ)、asia-southeast1(シンガポール)、us-east1(サウスカロライナ)、us-east4(北バージニア)、asia-east1(台湾)、europe-west4(オランダ)など、世界中のリージョンで使用できます。Confidential GKE Node は、C2D または N2D マシンを使用できる場合に使用可能である点にご注意ください。

Confidential GKE Node の料金

Confidential GKE Node をデプロイするための追加費用はありませんが、Compute Engine の費用と Confidential VM の料金は必要です。

クラスタレベルの有効化で Confidential GKE Node を試す方法

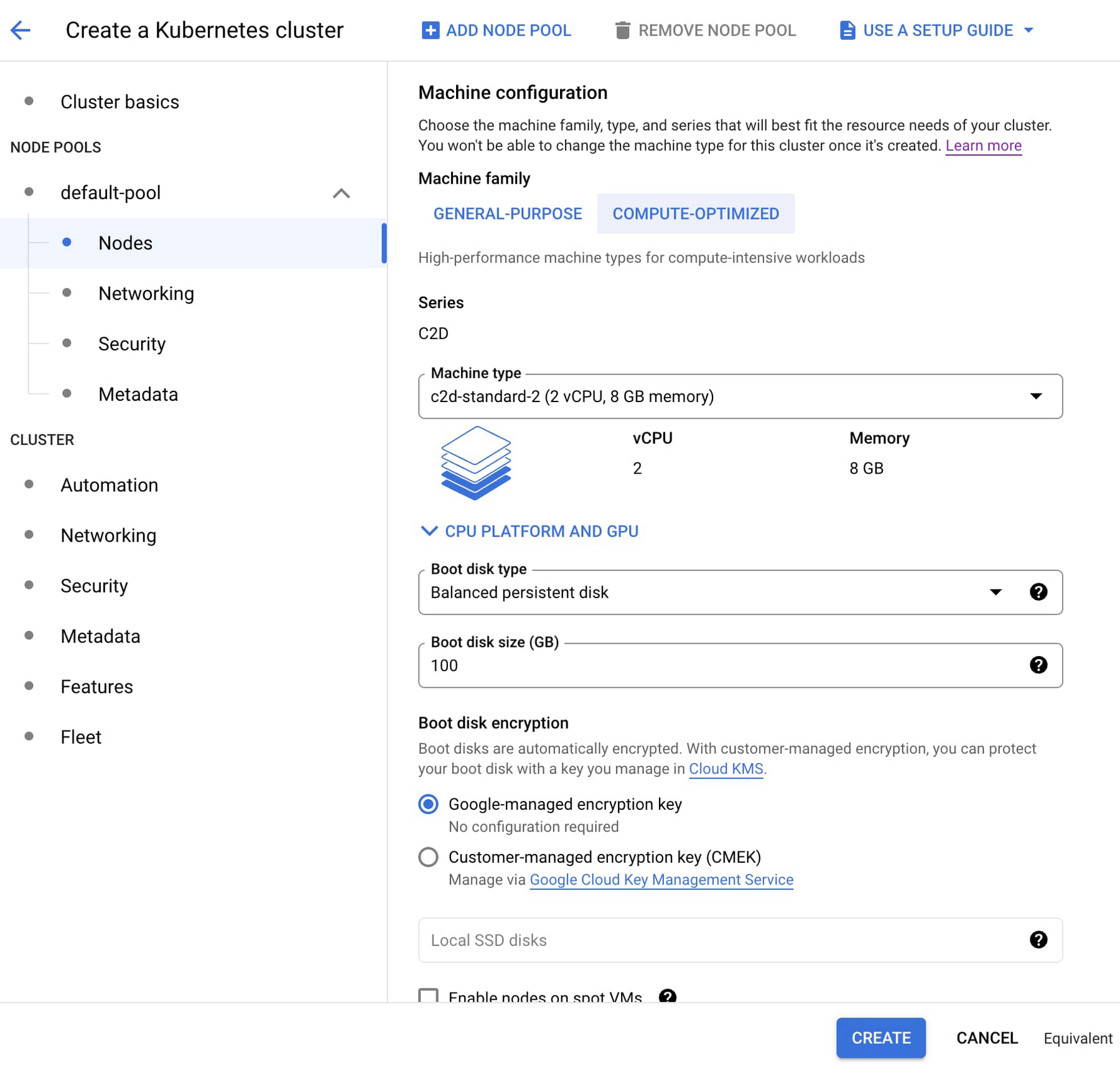

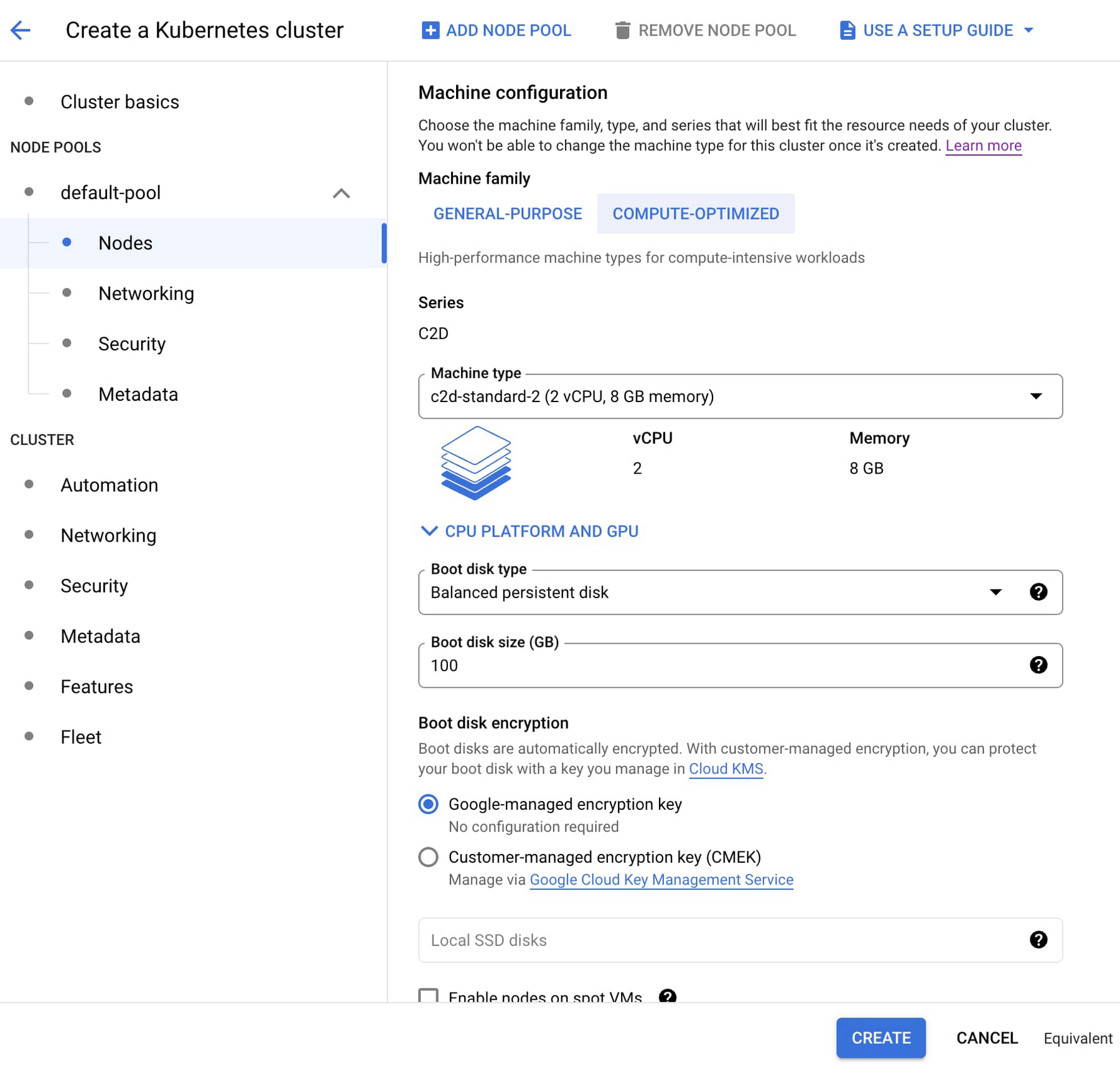

まず、Google Cloud コンソールで Google Kubernetes Engine のページに移動します。上部のナビゲーション バーで [作成] をクリックします。[クラスタを作成] モーダルで [Standard: 自身でクラスタを管理する] の [構成] をクリックします。

次に、左のナビゲーション パネルの [クラスタ] で [セキュリティ] をクリックします。[Confidential GKE Node を有効にする] チェックボックスをオンにします。

その後、再び左のナビゲーション パネルの [ノードプール] で [ノード] をクリックします。[マシンの構成] の [マシン ファミリー] で [コンピューティング最適化] タブを選択し、C2D マシンタイプを選択します。

クラスタの残りの部分を必要に応じて構成し、[作成] をクリックします。

ワークロードで機密データのハイ パフォーマンス処理が必要な場合は特に、安全な設計を簡単に選択できるようにする必要があります。GKE ワークロードに Confidential GKE Node を追加することで、機密性の高いアプリケーションやデータを今すぐ保護できます。Confidential Computing の詳細については、こちらをご覧ください。