Questo documento spiega come attivare l'API Container Scanning, eseguire il push di un'immagine in Artifact Registry e visualizzare l'elenco delle vulnerabilità trovate nell'immagine.

Artifact Analysis archivia le informazioni sulle vulnerabilità come note. Viene creata un'occorrenza per ogni istanza di una nota associata a un'immagine. Per saperne di più, consulta i documenti relativi alla panoramica e ai prezzi.

Prima di iniziare

- Sign in to your Google Cloud account. If you're new to Google Cloud, create an account to evaluate how our products perform in real-world scenarios. New customers also get $300 in free credits to run, test, and deploy workloads.

-

In the Google Cloud console, on the project selector page, select or create a Google Cloud project.

Roles required to select or create a project

- Select a project: Selecting a project doesn't require a specific IAM role—you can select any project that you've been granted a role on.

-

Create a project: To create a project, you need the Project Creator

(

roles/resourcemanager.projectCreator), which contains theresourcemanager.projects.createpermission. Learn how to grant roles.

-

Verify that billing is enabled for your Google Cloud project.

-

Enable the Artifact Registry and Container Scanning APIs.

Roles required to enable APIs

To enable APIs, you need the Service Usage Admin IAM role (

roles/serviceusage.serviceUsageAdmin), which contains theserviceusage.services.enablepermission. Learn how to grant roles. -

Install the Google Cloud CLI.

-

If you're using an external identity provider (IdP), you must first sign in to the gcloud CLI with your federated identity.

-

To initialize the gcloud CLI, run the following command:

gcloud init -

In the Google Cloud console, on the project selector page, select or create a Google Cloud project.

Roles required to select or create a project

- Select a project: Selecting a project doesn't require a specific IAM role—you can select any project that you've been granted a role on.

-

Create a project: To create a project, you need the Project Creator

(

roles/resourcemanager.projectCreator), which contains theresourcemanager.projects.createpermission. Learn how to grant roles.

-

Verify that billing is enabled for your Google Cloud project.

-

Enable the Artifact Registry and Container Scanning APIs.

Roles required to enable APIs

To enable APIs, you need the Service Usage Admin IAM role (

roles/serviceusage.serviceUsageAdmin), which contains theserviceusage.services.enablepermission. Learn how to grant roles. -

Install the Google Cloud CLI.

-

If you're using an external identity provider (IdP), you must first sign in to the gcloud CLI with your federated identity.

-

To initialize the gcloud CLI, run the following command:

gcloud init - Crea un repository Docker in Artifact Registry ed esegui il push di un'immagine container

con il codice Go nel repository. Se non hai dimestichezza con

Artifact Registry, consulta la

Guida rapida di Docker.

Per informazioni su come utilizzare Cloud Build per creare e containerizzare le tue applicazioni Go, consulta Creare applicazioni Go.

Visualizza le vulnerabilità dell'immagine

Artifact Analysis esegue la scansione delle nuove immagini quando vengono caricate in Artifact Registry. Questa scansione estrae informazioni sui pacchetti nel contenitore.

Puoi visualizzare le occorrenze di vulnerabilità per le tue immagini in Artifact Registry utilizzando la console Google Cloud , Google Cloud CLI o l'API Container Analysis. Se un'immagine presenta vulnerabilità, puoi ottenere i dettagli.

Artifact Analysis aggiorna solo i metadati delle immagini di cui è stato eseguito il push o il pull negli ultimi 30 giorni. Dopo 30 giorni, i metadati non verranno più aggiornati e i risultati saranno obsoleti. Inoltre, Artifact Analysis archivia i metadati che sono rimasti inattivi per più di 90 giorni e i metadati non saranno disponibili nella console Google Cloud , in gcloud o utilizzando l'API. Per eseguire di nuovo la scansione di un'immagine con metadati obsoleti o archiviati, esegui il pull dell'immagine. L'aggiornamento dei metadati può richiedere fino a 24 ore.

Visualizzare le occorrenze nella console Google Cloud

Per visualizzare le vulnerabilità in un'immagine:

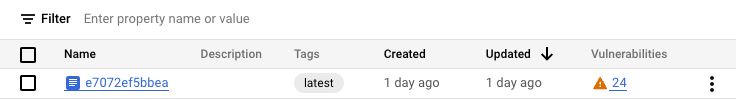

Recupera l'elenco dei repository.

Nell'elenco dei repository, fai clic su un repository.

Nell'elenco delle immagini, fai clic sul nome di un'immagine.

I totali delle vulnerabilità per ogni digest dell'immagine vengono visualizzati nella colonna Vulnerabilità.

Per visualizzare l'elenco delle vulnerabilità di un'immagine, fai clic sul link nella colonna Vulnerabilità.

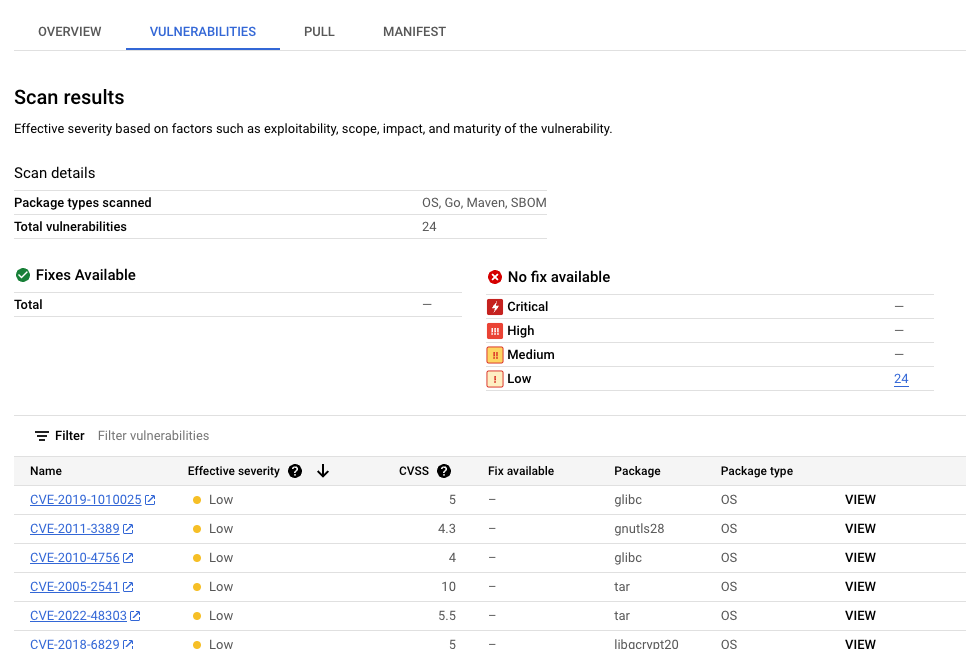

La sezione Risultati scansione mostra un riepilogo dei tipi di pacchetti scansionati, delle vulnerabilità totali, delle vulnerabilità con correzioni disponibili, delle vulnerabilità senza correzioni e della gravità effettiva.

La tabella delle vulnerabilità elenca il nome delle vulnerabilità ed esposizioni comuni (CVE) per ogni vulnerabilità trovata, la gravità effettiva, il punteggio del Common Vulnerability Scoring System (CVSS), le correzioni (se disponibili), il nome del pacchetto che contiene la vulnerabilità e il tipo di pacchetto. Puoi filtrare e ordinare questi file per controllare un file, una directory o un tipo di file specifico in base all'estensione del file.La console Google Cloud mostra fino a 1200 vulnerabilità per pagina in questa tabella.

Per i dettagli di una CVE specifica, fai clic sul nome della CVE.

Per visualizzare i dettagli dell'occorrenza della vulnerabilità, come il numero di versione e la posizione interessata, fai clic su Visualizza o Visualizza correzione nella riga con il nome della vulnerabilità. Il testo del link è Visualizza per le vulnerabilità senza correzione e Visualizza correzione per le vulnerabilità a cui è stata applicata una correzione.

Visualizzare le occorrenze utilizzando gcloud

Per visualizzare le occorrenze per un'immagine in Artifact Registry, esegui il comando

gcloud artifacts docker images list:

gcloud artifacts docker images list --show-occurrences \

LOCATION-docker.pkg.dev/PROJECT_ID/REPOSITORY/IMAGE_ID

Dove:

- LOCATION è la posizione regionale o multiregionale del repository.

- PROJECT_ID è l' Google Cloud ID progetto della console.

- REPOSITORY è il nome del repository in cui è archiviata l'immagine.

- IMAGE_ID è il nome dell'immagine nel repository. Non puoi specificare un tag immagine con questo comando.

Per impostazione predefinita, il comando restituisce le 10 immagini più recenti. Per mostrare un

numero diverso di immagini, utilizza il flag --show-occurrences-from.

Ad esempio, il seguente comando restituisce le 25 immagini più recenti:

gcloud artifacts docker images list --show-occurrences-from=25 \

us-central1-docker.pkg.dev/my-project/my-repo/my-image

L'output è simile al seguente:

Esempio di output dell'immagine

{

"name": "projects/my-project/locations/us-central1/occurrences/22d3edfb-34f2-4d3f-be08-fd90c549f010",

"resource": {

"uri": "https://us-central1-docker.pkg.dev/my-project/my-repo/golang-nginx@sha256:5b54ef20748417ccdb0b87afedf98c44e699e2f59bd6cv48cbdc1ca2e72c80e3"

},

"noteName": "projects/my-project/locations/us-central1/notes/CVE-2005-2541",

"kind": "VULNERABILITY",

"createTime": "2025-01-21T15:57:01.238832Z",

"updateTime": "2025-01-21T15:57:01.238832Z",

"vulnerability": {

"severity": "CRITICAL",

"cvssScore": 10,

"packageIssue": [

{

"affectedLocation": {

"cpeUri": "cpe:/o:debian:debian_linux:12",

"package": "tar",

"version": {

"name": "1.34+dfsg",

"revision": "1.2+deb12u1",

"kind": "NORMAL"

}

},

"fixedLocation": {

"cpeUri": "cpe:/o:debian:debian_linux:12",

"package": "tar",

"version": {

"kind": "MAXIMUM"

}

},

"packageType": "OS",

"effectiveSeverity": "LOW",

"file_location": [

{

"file_path": "/var/lib/dpkg/status",

"layerDetails": {

"index": 0,

"diffID": "sha256:123",

"buildCommand": "FROM golang:example_sha256",

"BaseImages": [

{

"name": "library/golang",

},

],

},

},

],

}

],

"shortDescription": "CVE-2005-2541",

"longDescription": "NIST vectors: AV:N/AC:L/Au:N/C:C/I:C/A:C",

"relatedUrls": [

{

"url": "https://security-tracker.debian.org/tracker/CVE-2005-2541",

"label": "More Info"

}

],

"effectiveSeverity": "LOW",

"cvssVersion": "CVSS_VERSION_2",

"cvssV2": {

"baseScore": 10,

"attackVector": "ATTACK_VECTOR_NETWORK",

"attackComplexity": "ATTACK_COMPLEXITY_LOW",

"authentication": "AUTHENTICATION_NONE",

"confidentialityImpact": "IMPACT_COMPLETE",

"integrityImpact": "IMPACT_COMPLETE",

"availabilityImpact": "IMPACT_COMPLETE"

}

}

}

Visualizzare le vulnerabilità per un tag immagine

Per visualizzare le vulnerabilità per un tag immagine, inserisci uno dei seguenti comandi:

gcloud artifacts docker images describe \

LOCATION-docker.pkg.dev/PROJECT_ID/REPOSITORY/IMAGE_ID:TAG \

--show-package-vulnerability

o

gcloud artifacts docker images describe \

LOCATION-docker.pkg.dev/PROJECT_ID/REPOSITORY/IMAGE_ID@sha256:HASH \

--show-package-vulnerability

Dove:

- LOCATION è la posizione regionale o multiregionale del repository.

- PROJECT_ID è l' Google Cloud ID progetto della console.

- REPOSITORY è il nome del repository in cui è archiviata l'immagine.

- IMAGE_ID è il nome dell'immagine nel repository.

- TAG è il tag immagine su cui vuoi ottenere informazioni.

- HASH è il digest dell'immagine.

Artifact Analysis restituisce risultati che includono packageType.

Filtra le occorrenze di vulnerabilità

Per filtrare le occorrenze di vulnerabilità, utilizza il parametro --occurrence-filter:

gcloud artifacts docker images list --show-occurrences \

LOCATION-docker.pkg.dev/PROJECT_ID/REPOSITORY/IMAGE_ID \

--occurrence-filter=FILTER_EXPRESSION

Dove:

- LOCATION è la posizione regionale o multiregionale del repository.

- PROJECT_ID è l' Google Cloud ID progetto della console.

- REPOSITORY è il nome del repository in cui è archiviata l'immagine.

- IMAGE_ID è il nome dell'immagine nel repository.

- FILTER_EXPRESSION è un'espressione di filtro di esempio nel formato spiegato in Filtrare le occorrenze di vulnerabilità.

Visualizzare le vulnerabilità per un livello specifico

Puoi utilizzare il campo layerDetails per determinare quale livello specifico

ha introdotto un pacchetto vulnerabile e per visualizzare ulteriori informazioni

su quel livello. Ad esempio, considera

il seguente output layerDetails per un'immagine:

"layerDetails": {

"index": 0,

"diffID": "sha256:123",

"buildCommand": "FROM golang:example_sha256",

"BaseImages": [

{

"name": "library/golang",

},

],

}

L'output mostra che l'indice del livello è 0 nell'immagine container,

con un hash del livello pari a sha256:123.

Il comando Docker build utilizzato per creare questo livello è

FROM golang:example_sha256 e il livello si trova anche nell'immagine

di base library/golang.

Visualizzare le occorrenze utilizzando l'API

Per ottenere un elenco delle occorrenze nel tuo progetto:

curl -X GET -H "Content-Type: application/json" -H \

"Authorization: Bearer $(gcloud auth print-access-token)" \

https://containeranalysis.googleapis.com/v1/projects/PROJECT_ID/occurrences

Per ottenere un riepilogo delle vulnerabilità nel tuo progetto:

curl -X GET -H "Content-Type: application/json" -H \

"Authorization: Bearer $(gcloud auth print-access-token)" \

https://containeranalysis.googleapis.com/v1/projects/PROJECT_ID/occurrences:vulnerabilitySummary

Per visualizzare i dettagli di un evento specifico:

curl -X GET -H "Content-Type: application/json" -H \

"Authorization: Bearer $(gcloud auth print-access-token)" \

https://containeranalysis.googleapis.com/v1/projects/PROJECT_ID/occurrences/OCCURRENCE_ID

Visualizzare le vulnerabilità in Cloud Build

Se utilizzi Cloud Build, puoi visualizzare le vulnerabilità delle immagini anche nel riquadro laterale Approfondimenti sulla sicurezza all'interno della console Google Cloud .

Il riquadro laterale Approfondimenti sulla sicurezza fornisce una panoramica generale delle informazioni sulla sicurezza della build per gli artefatti archiviati in Artifact Registry. Per scoprire di più sul riquadro laterale e su come utilizzare Cloud Build per proteggere la tua catena di fornitura del software, consulta Visualizzare gli approfondimenti sulla sicurezza delle build.

Filtra occorrenze

Puoi utilizzare le stringhe di filtro nei comandi gcloud e nell'API Artifact Analysis per filtrare le occorrenze prima di visualizzarle. Le

sezioni seguenti descrivono i filtri di ricerca supportati.

Visualizzare le occorrenze di un tipo specifico

Puoi utilizzare il valore kind per filtrare in base al tipo di occorrenza. Vedi i tipi disponibili.

Gli esempi seguenti mostrano come filtrare le occorrenze di deployment per un'immagine:

gcloud

In gcloud CLI, esegui questo comando:

gcloud artifacts docker images list --show-occurrences \

--occurrence-filter='kind="DEPLOYMENT"' --format=json \

LOCATION-docker.pkg.dev/PROJECT_ID/REPOSITORY/IMAGE_ID

Dove:

DEPLOYMENTè il tipo di occorrenza.- LOCATION è la posizione regionale o multiregionale del repository.

- PROJECT_ID è l' Google Cloud ID progetto della console.

- REPOSITORY è il nome del repository in cui è archiviata l'immagine.

- IMAGE_ID è il nome dell'immagine nel repository.

API

Nella query API, utilizza la seguente espressione di filtro:

kind="DEPLOYMENT" AND resourceUrl="RESOURCE_URL"

Dove:

DEPLOYMENTè il tipo di occorrenza.- RESOURCE_URL è l'URL completo dell'immagine nel formato

https://LOCATION-docker.pkg.dev/PROJECT_ID/REPOSITORY/IMAGE_ID@sha256:HASH.

Puoi utilizzare la funzione hasPrefix per filtrare con un ambito più ampio.

Ad esempio, i seguenti filtri per le occorrenze di un tipo specifico in molte immagini:

kind="NOTE_KIND" AND has_prefix(resourceUrl, "RESOURCE_URL_PREFIX")

Dove:

- RESOURCE_URL_PREFIX specifica una sottostringa di un URL risorsa.

- Per filtrare tutte le versioni di un'immagine, ometti il digest dell'immagine. Utilizza il formato:

https://LOCATION-docker.pkg.dev/PROJECT_ID/REPOSITORY/IMAGE_ID@ - Per filtrare tutte le immagini di un progetto, specifica solo la posizione della risorsa e il progetto. Utilizza il formato:

https://LOCATION-docker.pkg.dev/PROJECT_ID/

- Per filtrare tutte le versioni di un'immagine, ometti il digest dell'immagine. Utilizza il formato:

Visualizzare le occorrenze di vulnerabilità

Per recuperare un elenco di occorrenze di vulnerabilità per un'immagine, puoi filtrare

in base al tipo di occorrenza VULNERABILITY.

gcloud

In gcloud CLI, esegui questo comando:

gcloud artifacts docker images list \

--show-occurrences \

--occurrence-filter='kind="VULNERABILITY"' \

--format=json \

LOCATION-docker.pkg.dev/PROJECT_ID/REPOSITORY/IMAGE_ID

Dove:

VULNERABILITYè il tipo di occorrenza.- LOCATION è la posizione regionale o multiregionale del repository.

- PROJECT_ID è l' Google Cloud ID progetto della console.

- REPOSITORY è il nome del repository in cui è archiviata l'immagine.

- IMAGE_ID è il nome dell'immagine nel repository.

API

Nella query API, utilizza la seguente espressione di filtro:

GET https://containeranalysis.googleapis.com/v1/projects/PROJECT_ID/occurrences?filter=kind%3D%22VULNERABILITY%22%20AND%20resourceUrl%3D%22ENCODED_RESOURCE_URL%22

Dove:

- ENCODED_RESOURCE_URL è il percorso codificato dell'immagine. Per scoprire di più sulla codifica, vedi Codifica dell'URL.

Per ulteriori informazioni sull'utilizzo dell'API, consulta

projects.occurrences.get.

Filtra per tipo di pacchetto

Per limitare i risultati analisi delle vulnerabilità a un solo tipo di pacchetto, esegui questo comando gcloud CLI:

gcloud artifacts docker images list /

--show-occurrences /

--occurrence-filter='kind="VULNERABILITY" AND packageType="PACKAGE_TYPE"' /

LOCATION-docker.pkg.dev/PROJECT_ID/REPOSITORY/IMAGE_ID

Dove:

VULNERABILITYè il tipo di occorrenza.- PACKAGE_TYPE è il tipo di pacchetto della lingua dell'applicazione.

I tipi disponibili sono:

COMPOSER,GO,MAVEN,NPM,NUGET,PYTHON,RUBYGEMSeRUST. - LOCATION è la posizione regionale o multiregionale del repository.

- PROJECT_ID è l'ID progetto della console Google Cloud .

- REPOSITORY è il nome del repository in cui è archiviata l'immagine.

- IMAGE_ID è il nome dell'immagine nel repository. Non puoi specificare un tag immagine con questo comando.

Visualizzare le immagini associate a una nota specifica

Puoi recuperare un elenco di risorse associate a un ID nota specifico. Ad esempio, puoi elencare le immagini con una vulnerabilità CVE specifica.

Per elencare tutte le immagini all'interno di un progetto associate a una determinata nota, utilizza la seguente espressione di filtro:

gcloud

gcloud artifacts docker images list /

--show-occurrences /

--occurrence-filter='noteProjectId="goog-vulnz" AND noteId="NOTE_ID"' /

LOCATION-docker.pkg.dev/PROJECT_ID

Dove:

goog-vulnzè ilPROVIDER_PROJECT_IDper l'analisi delle vulnerabilità di Artifact Analysis. Se utilizzi l'Artifact Analysis in un progetto personalizzato, puoi sostituire questo valore con l'ID progetto del tuo provider.- LOCATION è la posizione regionale o multiregionale del repository.

- PROJECT_ID è l' Google Cloud ID progetto della console.

- NOTE_ID è l'ID della nota. Ad esempio, quando vedi una vulnerabilità nei risultati della scansione di Artifact Analysis, spesso utilizza la formattazione dell'ID CVE simile a

CVE-2019-12345.

API

GET https://containeranalysis.googleapis.com/v1/projects/PROJECT_ID/occurrences?filter=noteProjectId%3D%22goog-vulnz%22%20AND%20resourceUrl%3D%22ENCODED_RESOURCE_URL%22%20AND%20noteId%3D%22NOTE_ID%22

Dove:

goog-vulnzè ilPROVIDER_PROJECT_IDper l'analisi delle vulnerabilità di Artifact Analysis. Se utilizzi l'Artifact Analysis in un progetto personalizzato, puoi sostituire questo valore con l'ID progetto del tuo provider.- ENCODED_RESOURCE_URL è il percorso codificato dell'immagine. Per scoprire di più sulla codifica, vedi Codifica dell'URL.

- NOTE_ID è l'ID della nota. Ad esempio, quando vedi una vulnerabilità nei risultati della scansione di Artifact Analysis, spesso utilizza la formattazione dell'ID CVE simile a

CVE-2019-12345.

Per controllare un'immagine specifica per una nota specifica, utilizza la seguente espressione di filtro:

gcloud

gcloud artifacts docker images list /

--show-occurrences /

--occurrence-filter='noteProjectId="goog-vulnz" AND noteId="NOTE_ID"' /

LOCATION-docker.pkg.dev/PROJECT_ID/REPOSITORY/IMAGE_ID

Dove

- LOCATION è la posizione regionale o multiregionale del repository.

- PROJECT_ID è l' Google Cloud ID progetto della console.

- REPOSITORY è il nome del repository in cui è archiviata l'immagine.

- IMAGE_ID è il nome dell'immagine nel repository. Non puoi specificare un tag immagine con questo comando.

API

Nella query API, aggiungi la seguente espressione di filtro:

resourceUrl="RESOURCE_URL" AND noteProjectId="goog-vulnz" \ AND noteId="NOTE_ID"

Dove:

- RESOURCE_URL è l'URL completo dell'immagine nel formato

https://LOCATION-docker.pkg.dev/PROJECT_ID/REPOSITORY/IMAGE_ID@sha256:HASH. goog-vulnzè ilPROVIDER_PROJECT_IDper l'analisi delle vulnerabilità di Artifact Analysis. Se utilizzi l'Artifact Analysis in un progetto personalizzato, puoi sostituire questo valore con l'ID progetto del tuo provider.- NOTE_ID è l'ID della nota. Le note relative alla sicurezza sono spesso

formattate come

CVE-2019-12345.

Passaggi successivi

Utilizza le notifiche Pub/Sub per ricevere notifiche su vulnerabilità e altri metadati.

Kritis Signer e Voucher ti consentono di creare attestazioni di Autorizzazione binaria nell'ambito della pipeline di build. Questi strumenti possono creare attestazioni di Autorizzazione binaria in base ai risultati della scansione delle vulnerabilità. Per saperne di più, vedi Creazione di attestazioni con Kritis Signer o Creazione di attestazioni con Voucher.