Google Cloud 架构框架中的本文档提供了实现日志记录和检测控制的最佳实践。

检测控制措施使用遥测数据来检测云环境中的错误配置、漏洞和潜在的恶意活动。 Google Cloud可让您为自己的环境量身定制监控和检测控制。本部分介绍了这些额外功能及其使用建议。

监控网络性能

Network Intelligence Center 可让您了解网络拓扑和架构的性能。您可以详细了解网络性能,然后使用该信息通过消除服务瓶颈来优化部署。Connectivity Tests 可让您深入了解应用于网络路径的防火墙规则和政策。

监控并防止数据渗漏

数据渗漏是组织的关键问题。通常,当已获授权的人员从安全系统中提取数据,然后与未经授权方共享这些数据或将其移至不安全的系统时,会发生这种情况。

Google Cloud 提供了多项功能和工具,可帮助您检测和防止数据渗漏。如需了解详情,请参阅防止数据渗漏。

集中监控

Security Command Center 可让您了解 Google Cloud 中存在的资源及其安全状态。 Google Cloud Security Command Center 可帮助您预防、检测和应对威胁。它提供了一个集中式信息中心,可用于识别虚拟机、网络、应用和存储桶中的安全配置错误。您可以在这些问题造成业务损害或损失之前将它们解决掉。Security Command Center 的内置功能可以发现 Cloud Logging 安全日志中的可疑活动或指出遭到破解的虚拟机。

您可以遵循切实可行的建议或将日志导出到 SIEM 系统进行进一步调查,从而应对威胁。如需了解如何将 SIEM 系统与Google Cloud搭配使用,请参阅 Google Cloud中的安全日志分析。

Security Command Center 还提供多个检测器,可帮助您分析基础架构的安全性。这些检测器包括:

其他 Google Cloud 服务(例如 Google Cloud Armor 日志)也会提供要在 Security Command Center 中显示的发现结果。

请为工作负载启用所需的服务,然后仅监控和分析重要数据。 如需详细了解如何为服务启用日志记录,请参阅 Google Cloud中的安全日志分析的启用日志部分。

监控威胁

Event Threat Detection 是 Security Command Center 高级方案的可选托管式服务,用于检测日志流中的威胁。通过使用 Event Threat Detection,您可以检测高风险和高成本的威胁,例如恶意软件、挖矿、未经授权访问Google Cloud 资源、DDoS 攻击和 SSH 暴力破解。利用该工具的功能来提取大量日志数据,您的安全团队可以快速识别高风险突发事件并集中精力加以补救。

为帮助检测组织中可能被盗用的用户账号,请使用 Sensitive Actions Cloud Platform 日志来确定何时执行了敏感操作以及确认正常用户基于合理目的执行了这些操作。敏感操作是指如果由恶意操作者执行,可能会破坏您业务的操作,例如添加具有高特权的角色。您可以使用 Cloud Logging 查看、监控和查询 Sensitive Actions Cloud Platform 日志。您还可以使用 Security Command Center 高级方案的内置服务 Sensitive Actions Service 来查看敏感操作日志条目。

Google Security Operations 可以集中存储和分析您的所有安全数据。为了帮助您了解整个攻击过程,Google SecOps 可以将日志映射到通用模型中,丰富日志,然后将日志关联到时间轴中。此外,您可以使用 Google SecOps 创建检测规则,设置失陷指标 (IoC) 匹配,以及执行威胁搜寻活动。您可以使用 YARA-L 语言编写检测规则。如需查看 YARA-L 中的威胁检测规则示例,请参阅社区安全分析 (CSA) 仓库。除了编写自己的规则外,您还可以利用 Google SecOps 中的精选检测规则。这些精选检测规则是一组预定义的代管式 YARA-L 规则,可帮助您找出威胁。

集中日志以进行安全分析、审核和调查的另一种方法是使用 BigQuery。在 BigQuery 中,您可以使用 SQL 查询(例如 CSA 代码库中的查询)来分析权限更改、预配活动、工作负载用量、数据访问权限和网络活动,从而监控常见威胁或错误配置。如需详细了解 BigQuery 中从设置到分析的安全日志分析,请参阅 Google Cloud中的安全日志分析。

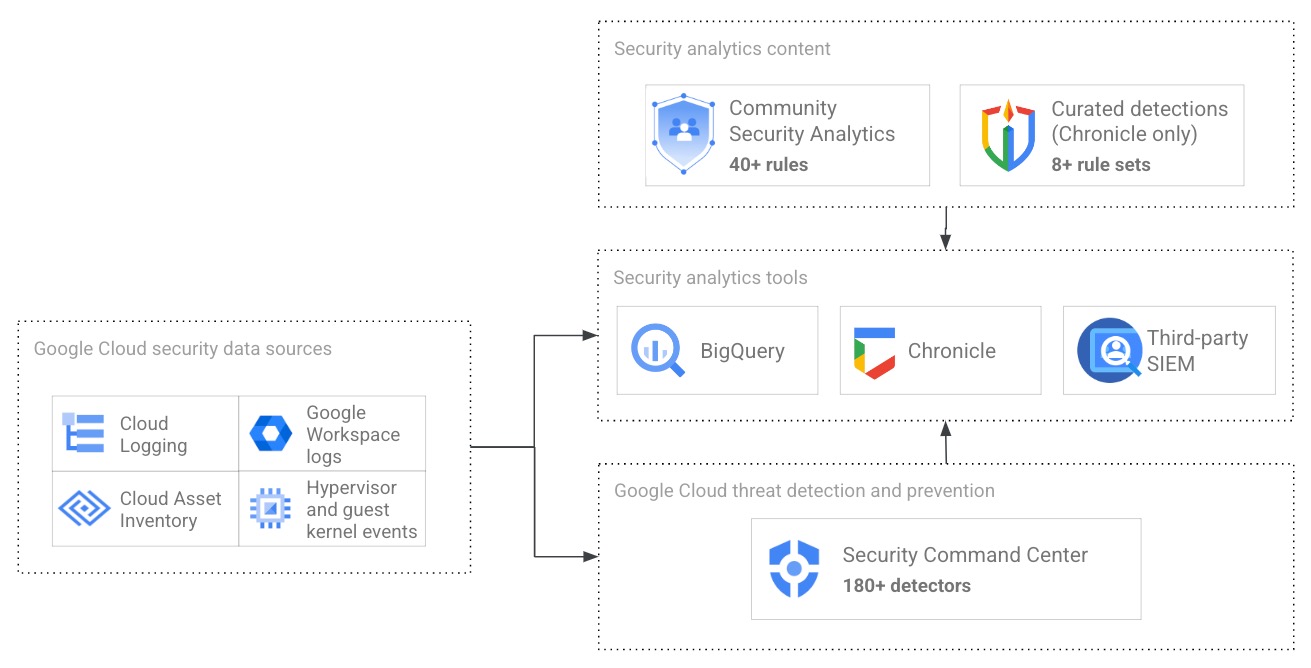

下图展示了如何使用 Security Command Center 的内置威胁检测功能以及您在 BigQuery、Google Security Operations 或第三方 SIEM 中执行的威胁检测来集中监控。

如图所示,您应监控各种安全数据源。这些数据源包括来自 Cloud Logging 的日志、来自 Cloud Asset Inventory 的资产更改、Google Workspace 日志,或者来自 Hypervisor 或客机内核的事件。该图显示您可以使用 Security Command Center 来监控这些数据源。如果您已在 Security Command Center 中启用了适当的功能和威胁检测器,则会自动进行此监控。该图显示您还可以通过将安全数据和 Security Command Center 发现结果导出到 BigQuery、Google Security Operations 或第三方 SIEM 等分析工具来监控威胁。在分析工具中,该图显示您可以通过使用并扩展查询和规则(如 CSA 中提供的查询和规则)来执行进一步分析和调查。

后续步骤

通过以下资源详细了解日志记录和检测: