Google Cloud の新しいプロダクト機能を活用してセキュリティを管理

Google Cloud Japan Team

※この投稿は米国時間 2019 年 10 月 17 日に、Google Cloud blog に投稿されたものの抄訳です。

クラウド インフラストラクチャのセキュリティ確保に関する課題は尽きることがありません。クラウドから得られるあらゆるメリットを活用しながらも、オンプレミスのときと同様の視認性と管理力を維持する必要があります。たとえば、クラウドベースのサービスを導入すると、開発チームは短期間でサービスを構築して本番環境に移行することが容易になります。ところがそうすると、作るつもりのないシャドー IT が生まれ、どのようなサービスが稼働しているのか、そのサービスは安全なのかどうかがわからなくなってしまいます。

今回は Security Health Analytics のベータ版についてお知らせします。これは Cloud Security Command Center(Cloud SCC)に統合されるセキュリティ プロダクトで、Google Cloud Platform(GCP)リソースの構成ミスやコンプライアンス違反の識別と対処に役立ちます。このブログでは、Security Health Analytics を使用して Google Cloud のセキュリティを管理する方法について、Google のお客様である AirAsia の実例を交えて説明します。

Google Cloud でセキュリティを管理する: AirAsia

AirAsia は 23 か国 150 都市以上に就航する旅客数アジア第 1 位の格安航空会社で、Skytrax 社が選ぶ「ワールドベスト ローコスト エアライン」を 11 年連続で受賞しています。大金を払わなくても行きたいところへ連れて行ってくれる会社として評判の AirAsia は、同社の予算が、セキュリティ 違反からの復旧ではなく、乗客の旅費の低価格化に使われるように、複数のセキュリティ対策を講じています。

AirAsia の大規模な IT を運用するには、仮想マシン(VM)のプロビジョニングとコンテナの生成を Google Kubernetes Engine(GKE)を必要とします。また、同社は Google Cloud でアプリケーションを構築するために App Engine も使用しています。同社が Google Cloud を選んだのは、他のコンピューティング方式よりはるかに柔軟性、俊敏性、費用対効果に優れていたからです。

重要なワークロードを Google Cloud で実行している AirAsia は、リソースが適切に構成されているかどうかや、CIS ベンチマークに適合しているかどうかを、Security Health Analytics を使用して確認しています。

情報セキュリティと自動化ソリューションのアーキテクトである Muhammad Faeez Bin Azmi 氏は、次のように述べています。「新しい Security Health Analytics ダッシュボードに移行できたことで、実行中のリソースとそのセキュリティを推測で判断することがなくなりました。現在は、セキュリティの専門家でない人も含め、チームの誰もがこのダッシュボードにアクセスして、構成ミスのあるアセットとコンプライアンス違反のリストをすべての GCP リソースに関して確認できます。構成ミスの深刻度もわかり、対応の優先順位付けに役立っています。」

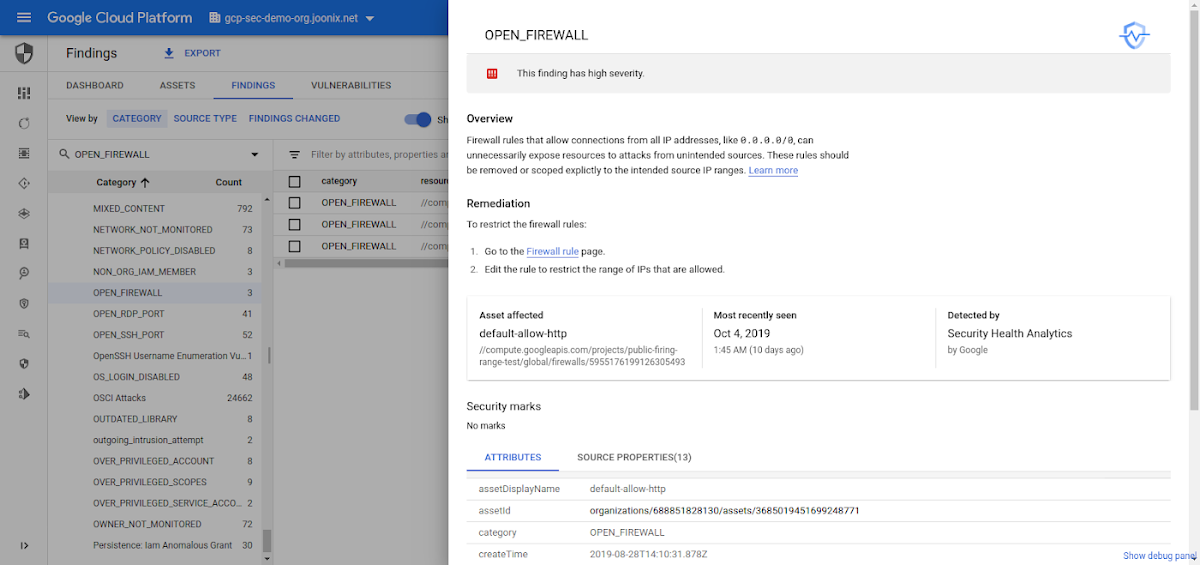

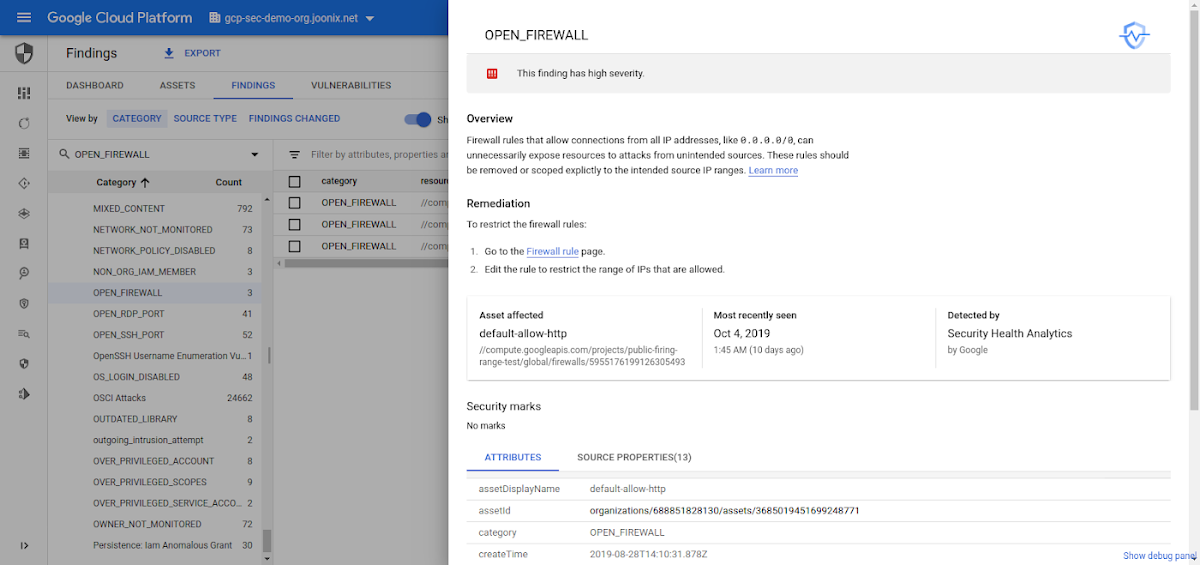

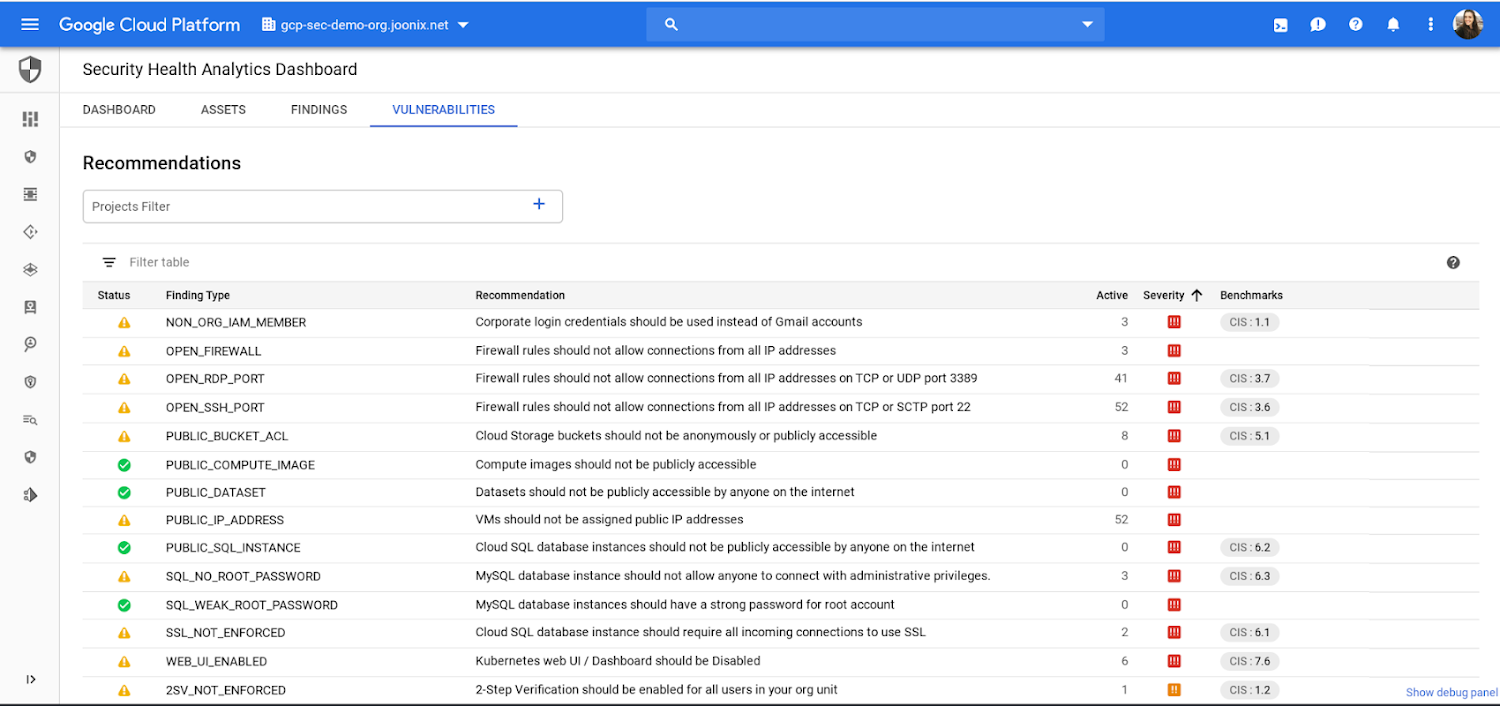

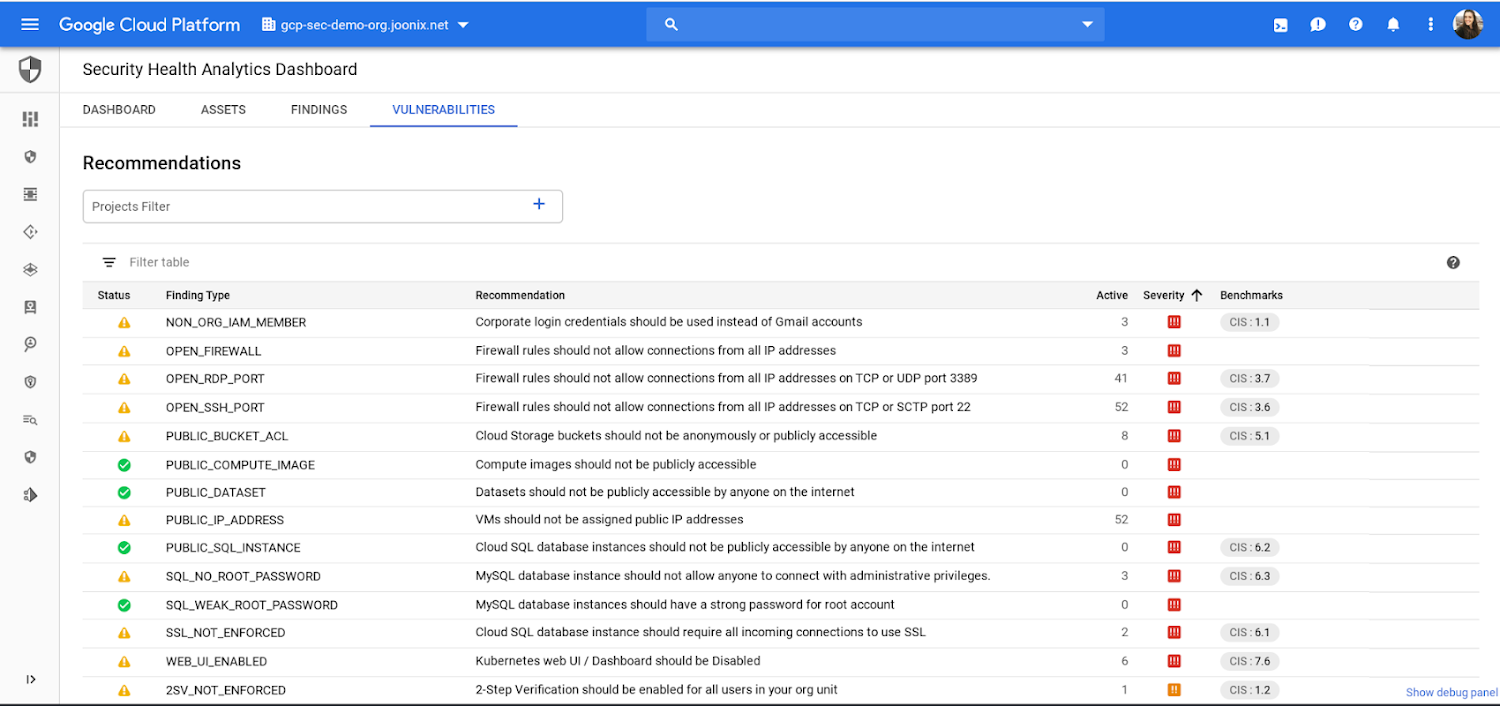

実際の表示内容を確認できるように、潜在的なセキュリティの問題(分析結果)を示している Security Health Analytics Vulnerabilities ダッシュボードを下に示します。分析結果をクリックすると、ファイアウォールがオープンになっていて(下の画像)、ストレージ バケットへのアクセス権が過剰であるといった具体的な問題の解決方法を示す修正手順が示され、影響を受けるリソースに直接移動できるリンクも表示されます。

Faeez 氏は次のように付け加えています。「Security Health Analytics はリソースに関する不具合点を見つけるのに要する時間の削減に大いに役立っています。おかげで、以前より多くのセキュリティの問題を、これまでより短時間で特定、解決できるようになりました。」

Security Health Analytics に新たに追加されたのは、CIS ベンチマークのサポートです。Security Health Analytics は現在 Center for Internet Security(CIS)により全面的に認定されており、Google Cloud Platform Foundation ベンチマーク(GCP リソースのセキュリティとコンプライアンスを維持するための推奨項目)のモニタリングに使用できます。たとえば下のスクリーンショットは、CIS の推奨項目 5.1(パブリック ストレージ バケットのセキュリティ保護)に違反しているアセットを Security Health Analytics でモニタリングしている様子を示しています。これを見ることで、誰でもアクセスできる状態にあるストレージ バケットを特定、修正し、データ漏洩を未然に防ぐことができます。

Security Health Analytics を有効にするための手順については、以下のビデオをご覧ください。

この機能を試してみたいけれど GCP は初めてというお客様は、GCP の無料トライアルを開始し、Cloud SCC、Security Health Analytics の順に有効にしてください。

すでに GCP をご利用のお客様は、Cloud SCC のセキュリティ ソースから Security Health Analytics を有効にしてください。Security Health Analytics の詳細については、ドキュメントをご覧ください。

- by Kyle Olive, Product Manager