Einführung souveräner Kontrollfunktionen für EU-Kunden

Christopher Johnson

Group Product Manager

Joseph Valente

Product Manager

GCP testen

Profitieren Sie von einem 300 $-Guthaben, um Google Cloud und mehr als 20 zu jeder Zeit kostenlose Produkte kennenzulernen.

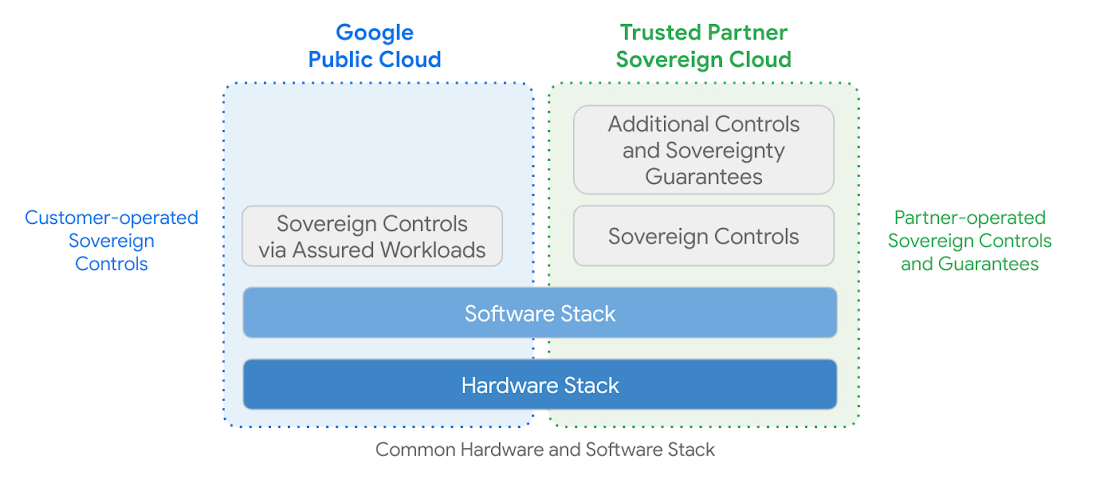

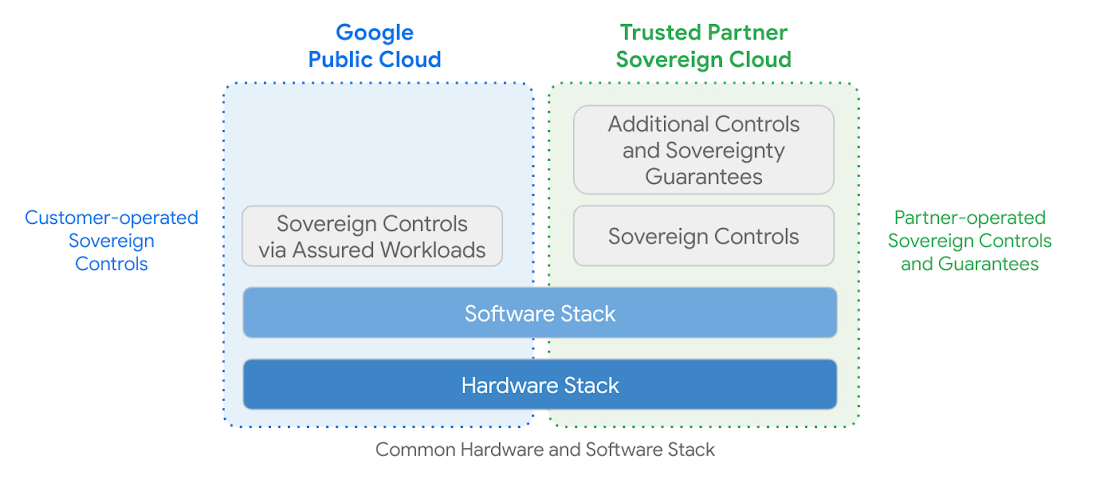

JETZT TESTENEuropäische Unternehmen, sowohl im öffentlichen als auch im privaten Sektor, wünschen sich einen Cloud-Anbieter, der ihren Anforderungen an Sicherheit, Datenschutz und digitale Souveränität gerecht wird, ohne Abstriche bei Funktionalität oder Innovation machen zu müssen. Im Rahmen unserer Initiative für eine „Cloud. Nach europäischen Maßstäben.“ erarbeiten wir Lösungen, die diesen Erwartungen entsprechen – mit speziellen Funktionen in unserer Public Cloud-Plattform sowie den jüngst angekündigten souveränen Cloud-Lösungen von Google Cloud mit vertrauenswürdigen Partnern wie T-Systems in Deutschland und Thales in Frankreich.

Wir freuen uns demnach, ein ergänzendes Angebot für unsere europäischen Kunden mit speziellen Anforderungen an digitale Souveränität vorzustellen: eine Reihe unabhängiger Kontrollfunktionen, die unter Assured Workloads zur Verfügung stehen werden. Diese sorgen für eine automatisierte Bereitstellung und Einhaltung bestimmter Funktionen auf der Google Cloud Platform, wie:

- eine Data Residency-Funktion für die Europäische Union (wie unten erläutert),

- kryptografische Kontrolle über den Datenzugriff, einschließlich der Schlüssel zur Verschlüsselung der Daten des Kunden, die sich ausschließlich im Besitz des Kunden befinden; und

- ein Google Cloud-Kundensupport für die souveränen Kontrollfunktionen, der von EU-Mitarbeiter*innen von einem Standort innerhalb der EU bereitgestellt wird (in Kürze).

Diese Kontrollmechanismen werden pro Workload konfiguriert, um sicherzustellen, dass sie den jeweiligen Datenschutzanforderungen entsprechend angewendet werden. Sehen wir uns die einzelnen Funktionen genauer an:

Data Residency-Funktion für die Europäische Union

Im Rahmen der Data Residency-Funktion für die Europäische Union können Unternehmen eine von fünf Google Cloud Regionen in der EU (Belgien, Deutschland, Polen, Finnland oder die Niederlande) wählen. Dort werden ihre Daten gespeichert und aufbewahrt. Restriktive Organisationsrichtlinien in der Google Cloud Platform (GCP) sorgen dafür, dass Kundendaten ausschließlich in der angegebenen EU-Region gespeichert werden. Diese Einschränkung wird bei der Erstellung eines Workloads automatisch eingestellt und verhindert das Risiko von Fehlkonfigurationen, sodass Daten nicht außerhalb der EU-Regionen gespeichert werden.

Wie bereits in früheren Blogposts zu diesem Thema ausgeführt, erfüllt die Festlegung der Data Residency auf eine Region innerhalb der EU die aktuellen Souveränitätsanforderungen einiger europäischer Kunden. Sie deckt jedoch nicht einen administrativen, nicht vom Kunden veranlassten Datenzugriff ab, wie zum Beispiel einen versehentlichen Datenzugriff oder einen gerichtlich angeordneten Zugriff durch Behörden. Um diese Fälle zu adressieren, benötigen Kunden Funktionen, die sie mit Hilfe kryptografischer Kontrolle zur ultimativen Zugriffsinstanz auf ihre Daten machen. Darunter fallen auch Aktionen, die im Rahmen des Kundensupports durchgeführt werden. Beides wird bei unseren Lösungen berücksichtigt.

Kryptografische Kontrolle über den Datenzugriff

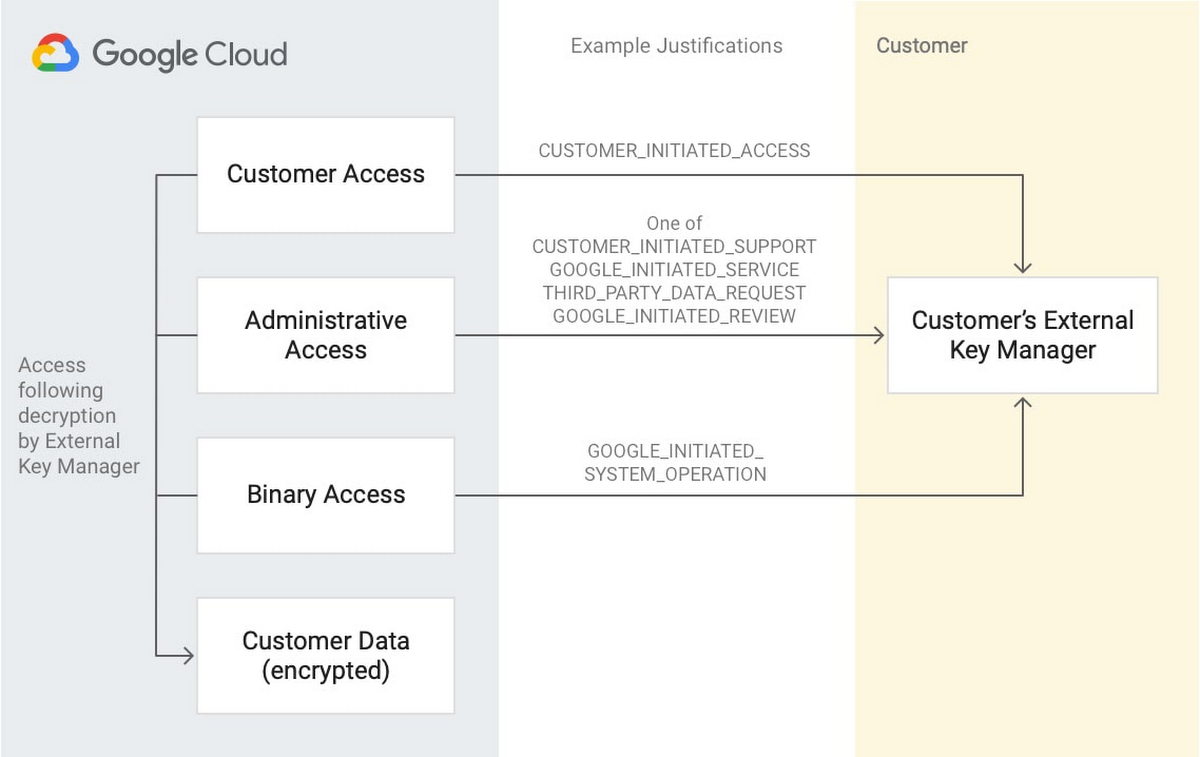

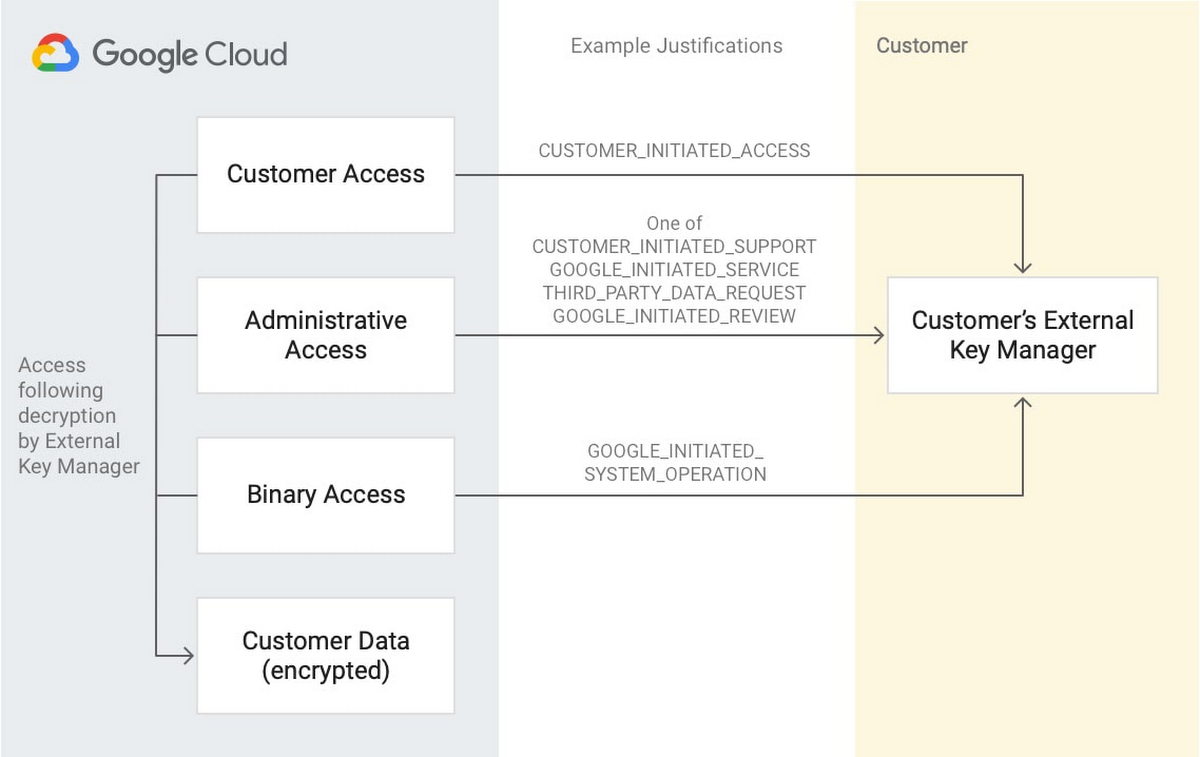

Bei diesen kryptografischen Kontrollen über den Datenzugriff kommen Key Access Justifications (KAJ) in Verbindung mit unserem Cloud External Key Manager (EKM) zum Einsatz.

Mit den jetzt allgemein verfügbaren Key Access Justifications können Kunden den Zugriff der Google Administratoren auf ihre Daten kategorisch verweigern. Dies gilt auch bei Stromausfällen, Anfragen von Drittparteien oder in anderen Situationen, in denen Kunden bisher keine alleinige Kontrolle über ihre Daten hatten. In diesen Fällen werden Kunden eine eindeutige Begründung erhalten, warum ihre Daten entschlüsselt werden sollen, anhand derer sie dann fallspezifisch entscheiden können, ob eine Entschlüsselung und somit ein Zugriff auf ihre Daten gestattet werden soll.

Der Einsatz von Key Access Justifications in Verbindung mit dem Cloud-externen Key Manager ermöglicht Kunden:

- eine Begründung für jede Entschlüsselungsanfrage, bei der Daten (z. B. ein Cloud-Storage-Bucket) aus dem Speicherzustand (Data-at-Rest) in den Gebrauch übergehen (Data-in-Use) sollen;

- einen Mechanismus, um Entschlüsselungsanfragen ausdrücklich zu genehmigen oder abzulehnen – mit klarem Bezug auf den dazugehörigen Schlüssel und in Übereinstimmung mit den von ihnen dazu (mit Funktionalität von Drittanbietern) festgelegten automatisierten Regeln; und

- eine ausdrückliche Verpflichtung von Google Cloud, die Integrität der Kontrollen und der Key Access Justifications zu schützen.

Auf diese Weise stellen wir sicher, dass Google gespeicherte Kundendaten (Data-at-Rest) unter keinen Umständen ohne die Genehmigung des Kunden entschlüsseln kann. Diese Genehmigung kann jederzeit ohne die Angabe von Gründen verweigert werden – so etwa, wenn sie nicht den Regeln des Kunden entspricht, oder erst eine Zustimmung der Sicherheits-, Datenschutz- oder Rechtsabteilung erforderlich ist.

Der Kunde wird somit zur höchsten Instanz, was den Zugriff auf dessen Daten anbelangt, denn:

- gespeicherte Daten sind immer verschlüsselt.

- die zur Entschlüsselung der Daten erforderlichen Kodierungsschlüssel werden bei Einsatz des Cloud External Key Managers (EKM) außerhalb von Googles technischer Infrastruktur gespeichert und verwaltet.

- um Kundendaten zu entschlüsseln, muss der über Cloud EKM extern verwaltete Kodierungsschlüssel des Kunden von ausserhalb Google abgerufen werden.

- Kunden können davon ausgehen, dass jede Anfrage eine Begründung enthält und diese Anfragen fallspezifisch blockieren (wenn sie von uns unterstützte externe Key Manager von Drittanbietern einsetzen).

- Die Gründe für eine Entschlüsselungsanfrage werden detailliert aufgeführt. So wissen Kunden, was mit ihren Daten passiert (zum Beispiel bei der Funktion CUSTOMER_INITIATED_SUPPORT, wenn ein Kunde ein Support Ticket eingereicht hat und ein Datenzugriff zur Fehlerbehebung erforderlich ist).

Der Cloud External Key Manager ist mit Key-Management-Produkten von Drittanbietern wie Equinix, Fortanix, Ionic, Thales und Unbound integriert. Unter diesen unterstützen Fortanix, Ionic und Thales auch bereits die Nutzung von Key Access Justifications.

Key Access Justifications sind allgemein verfügbar für BigQuery, Spanner, PubSub und die Google Kubernetes Engine, sowie als Preview für Google Compute Engine/Persistent Disk, Google Cloud Storage und Cloud SQL. Sie sichern den Übergang von Data-at-Rest zu Data-in-Use bei Google Cloud-Diensten, bei denen die sensibelsten Kundendaten hinterlegt werden.

Ein europäischer Support

Datenschutzbestimmungen können auch den Kundensupport betreffen. Einige Kunden benötigen auch dann Transparenz und Kontrolle über ihr Daten, wenn sie eine Support-Anfrage stellen oder technische Unterstützung erhalten möchten. Um dieser Anforderung gerecht zu werden, weiten wir unser bestehendes Assured Support-Angebot auf die EU aus. Kunden können dadurch Unterstützung von europäischen Mitarbeiter*innen von einem Standort innerhalb der EU erhalten. Dieses Angebot schließt auch Site Reliability Engineers und Support-Personal mit ein.

Unser Assured Support-Angebot wird unseren Kunden in der EU in Kürze im Rahmen von Assured Workloads for EU zur Verfügung stehen.

Zukünftige Anforderungen an die digitale Souveränität

Uns ist bewusst, dass für manche Kunden diese Kontrollmöglichkeiten möglicherweise nicht ausreichen, um alle ihre Anforderungen an digitale Souveränität zu erfüllen. So mag es zusätzliche Anforderungen im Hinblick auf einen unabhängigen Betrieb und eine unabhängige Verifizierung der genannten Kontrollen geben. In diesem Fall könnte jedoch in Zusammenarbeit mit zuverlässigen Drittanbietern eine zusätzliche Kontrollfunktion ausgeübt und so die operative Unabhängigkeit gewährleistet werden. Diese Funktionen und Garantien können von den Partnern sukzessive weiterentwickelt und gestärkt werden, unabhängig von der Plattform.

Für viele Unternehmen ist aber schon die Möglichkeit, Souveränitätsanforderungen bei spezifischen Workloads gerecht zu werden ein entscheidender Schritt auf ihrem Weg in Richtung digitale Souveränität.

Sie interessieren sich für Assured Workloads for EU in Google Cloud? Dann füllen Sie einfach unser Kontaktformular aus.

Wir werden auch weiterhin Funktionen für mehr digitale Souveränität entwickeln, um allen unseren Kunden die Möglichkeit zu geben, die im Zuge ihrer digitalen Transformation auftretenden Souveränitätsanforderungen zu erfüllen.