Ringkasan

Chrome Enterprise Premium adalah solusi zero-trust dari Google Cloud yang memberikan akses aman ke aplikasi pribadi dengan perlindungan data dan perlindungan terhadap ancaman yang terintegrasi. Chrome Enterprise Premium menggunakan Chrome untuk memberikan akses aman bagi semua aplikasi berbasis web (HTTPS).

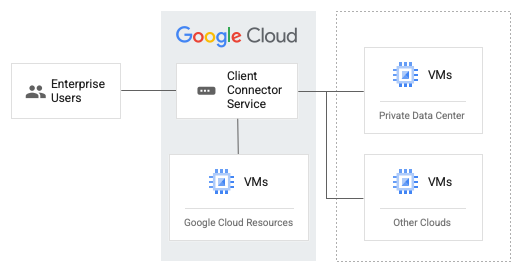

Konektor klien Chrome Enterprise Premium memperluas dukungan ke aplikasi non-web dengan membuat koneksi aman ke aplikasi yang berjalan di lingkungan Google Cloud dan non-Google Cloud dengan akses kontekstual penuh dan berbasis identitas.

Cara kerjanya

Diagram berikut memberikan ringkasan arsitektur tingkat tinggi konektor klien.

Berikut adalah komponen utama yang membentuk konektor klien:

Verifikasi Endpoint dan agen klien: Konektor klien terintegrasi dengan Verifikasi Endpoint, ekstensi Chrome dengan agen ringan native yang berjalan di laptop atau desktop pengguna, dan melaporkan informasi perangkat. Verifikasi Endpoint juga berfungsi sebagai bidang kontrol bagi pengguna akhir untuk memulai dan menghentikan koneksi ke gateway klien.

Gateway klien: Komponen sisi server regional yang dapat dihubungkan oleh klien. Gateway klien di-deploy oleh administrator. Gateway berkomunikasi dengan sistem penegakan Chrome Enterprise Premium untuk menerapkan pemeriksaan kontekstual. Sistem penerapan Chrome Enterprise Premium menggunakan Identity-Aware Proxy dan Access Context Manager, mesin kebijakan zero trust Chrome Enterprise Premium yang fleksibel.

Konektor klien mengirimkan traffic ke aplikasi Anda yang dilindungi dari perangkat pengguna akhir, klien, melalui saluran aman, gateway. Anda dapat terhubung ke aplikasi web dan non-web yang berjalan di Google Cloud atau di luar Google Cloud. Anda dapat menggunakan Cloud VPN atau Cloud Interconnect untuk terhubung ke aplikasi yang tidak ada di Google Cloud.

Sebelum memulai

Sebelum mengaktifkan konektor klien Chrome Enterprise Premium, pastikan Anda memiliki hal berikut:

Domain organisasi Google Cloud.

Project Google Cloud dengan penagihan yang ditetapkan.

Akun pengguna Cloud Identity Google Workspace. Jika Anda perlu membuat akun Cloud Identity, lihat Membuat akun pengguna Cloud Identity.

Resource non-web yang ingin Anda lindungi. Resource dapat bersifat native untuk Google Cloud, secara lokal, atau di cloud publik lainnya. Anda dapat membuat VPC kustom atau menggunakan jaringan yang ada dengan aplikasi di Google Cloud. Anda juga dapat menghubungkan aplikasi non-Google Cloud menggunakan Cloud VPN atau Cloud Interconnect.

API berikut diaktifkan:

- API Compute Engine:

compute.googleapis.com - API Chrome Enterprise Premium API:

beyondcorp.googleapis.com - API Service Networking:

servicenetworking.googleapis.com - API Access Context Manager:

accesscontextmanager.googleapis.com

- API Compute Engine:

Peran IAM berikut:

Tingkat project: Compute Network Admin (

roles/compute.networkAdmin), BeyondCorp Client Connector Admin (roles/beyondcorp.clientConnectorAdmin)Tingkat organisasi: Access Context Manager Admin (

roles/accesscontextmanager.policyAdmin)

Salah satu konfigurasi hardware yang direkomendasikan untuk klien:

- Apple® Mac® OS 10.11 dan yang lebih baru dengan minimal dua core dan memori 2 GB.

- Microsoft® Windows® 10 dan yang lebih baru dengan minimal empat core dan memori 2 GB.

Mengaktifkan konektor klien Chrome Enterprise Premium

Menyiapkan Akses Layanan Pribadi

Konektor klien menggunakan Akses Layanan Pribadi untuk memungkinkan konektivitas antara jaringan VPC yang dikelola Google dan jaringan VPC konsumen. Hal ini memastikan bahwa traffic dari pengguna dirutekan ke jaringan VPC konsumen.

Konsol

Akses Layanan Pribadi mengharuskan Anda mencadangkan rentang alamat IP sehingga tidak ada konflik alamat IP antara jaringan VPC Anda dan jaringan VPC yang dikelola Google. Selesaikan langkah-langkah berikut untuk mengalokasikan rentang IP:

Buka halaman jaringan VPC di Konsol Google Cloud.

Buka jaringan VPCPilih jaringan VPC yang terhubung ke aplikasi Anda.

Pilih tab Private service connection.

Di tab Private service connection, pilih Allocate IP ranges for services.

Klik Alokasikan rentang IP.

Masukkan Name dan Description untuk rentang IP yang akan dialokasikan.

Tentukan IP range untuk alokasi:

- Untuk menentukan rentang alamat IP, pilih Custom, lalu masukkan blok CIDR, seperti

192.168.0.0/16. - Untuk menentukan panjang awalan dan mengizinkan Google memilih rentang yang tersedia, pilih Automatic, lalu masukkan panjang awalan, seperti

16.

Tentukan jaringan minimal

/24.- Untuk menentukan rentang alamat IP, pilih Custom, lalu masukkan blok CIDR, seperti

Klik Alokasikan untuk membuat rentang yang dialokasikan.

Buat koneksi Peering Jaringan VPC dengan menyelesaikan langkah-langkah berikut:

- Buka halaman jaringan VPC di Konsol Google Cloud.

Buka jaringan VPC - Pilih jaringan VPC yang terhubung ke aplikasi Anda.

- Pilih tab Private service connection.

- Pada tab Private service connection, pilih Private connections to services.

- Klik Create connection untuk membuat koneksi pribadi antara jaringan Anda dan layanan konektor klien.

- Di jendela yang terbuka, biarkan default untuk Produser Layanan Terhubung. Untuk Alokasi yang ditetapkan, pilih rentang yang dialokasikan yang Anda buat di langkah sebelumnya.

- Klik Hubungkan untuk membuat koneksi.

- Buka halaman jaringan VPC di Konsol Google Cloud.

Membuat aturan firewall.

- Di Konsol Google Cloud, buka halaman Firewall.

Buka halaman Firewall - Klik Create firewall rule.

- Masukkan Name untuk aturan firewall.

Nama ini harus unik untuk project. - Opsional: Anda dapat mengaktifkan logging aturan

firewall:

- Klik Logs > On.

- Untuk menghapus metadata, luaskan Logs details, lalu hapus centang pada Include metadata.

- Tentukan Jaringan yang terhubung ke aplikasi Anda.

- Tentukan Prioritas aturan. Makin rendah angkanya, makin tinggi prioritasnya.

- Untuk Direction of traffic, pilih Ingress.

- Untuk Action on match, pilih Allow.

- Untuk Target, klik All instances in the network.

- Untuk Source filter, pilih IPv4 ranges, lalu masukkan nilai

addressdanprefixLengthdari Langkah 1 untuk merepresentasikan rentang IP yang dialokasikan dalam format CIDR. Gunakan format0.0.0.0/0untuk sumber IPv4 apa pun. - Untuk Protocols and ports, pilih Allow all agar aturan berlaku untuk semua protokol dan port tujuan.

- Klik BUAT.

- Di Konsol Google Cloud, buka halaman Firewall.

gcloud

Akses Layanan Pribadi mengharuskan Anda mencadangkan rentang alamat IP sehingga tidak ada konflik alamat IP antara jaringan VPC Anda dan jaringan VPC yang dikelola Google. Jalankan perintah berikut untuk mengalokasikan rentang IP:

gcloud compute addresses create RESERVED_RANGE \ --network=CONSUMER_NETWORK \ --project=CONSUMER_PROJECT \ --prefix-length=16 \ --purpose=VPC_PEERING \ --globalGanti kode berikut:

- RESERVED_RANGE: Nama untuk rentang alamat IP yang akan dicadangkan untuk Peering VPC. Nama hanya boleh berisi huruf kecil, angka, dan tanda hubung.

- CONSUMER_NETWORK: Nama jaringan VPC yang terhubung ke aplikasi.

- CONSUMER_PROJECT: ID project Anda yang menghosting

CONSUMER_NETWORK.

Buat koneksi peering VPC.

gcloud services vpc-peerings connect \ --network=CONSUMER_NETWORK \ --project=CONSUMER_PROJECT \ --ranges=RESERVED_RANGE \ --service="servicenetworking.googleapis.com"Ganti kode berikut:

- CONSUMER_NETWORK: Nama jaringan VPC yang terhubung ke aplikasi.

- CONSUMER_PROJECT: ID project Anda yang menghosting

CONSUMER_NETWORK. - RESERVED_RANGE: Nama rentang yang Anda cadangkan untuk peering VPC.

Dapatkan detail rentang IP yang dialokasikan.

gcloud compute addresses describe RESERVED_RANGE \ --global \ --project=CONSUMER_PROJECTGanti kode berikut:

- RESERVED_RANGE: Nama rentang yang Anda cadangkan untuk peering VPC.

- CONSUMER_PROJECT: ID project Anda yang menghosting

CONSUMER_NETWORK.

Gunakan nilai

addressdanprefixLengthdari output di langkah sebelumnya untuk merepresentasikan rentang IP yang dialokasikan dalam format CIDR, lalu buat aturan firewall.gcloud compute firewall-rules create "allow-peered-ingress" \ --network=CONSUMER_NETWORK \ --project=CONSUMER_PROJECT \ --direction ingress \ --action allow \ --source-ranges={Allocated IP range in CIDR format i.e. address/prefixLength} \ --rules=allGanti kode berikut:

- CONSUMER_NETWORK: Nama jaringan VPC yang terhubung ke aplikasi.

- CONSUMER_PROJECT: ID project Anda yang menghosting

CONSUMER_NETWORK.

Untuk informasi tentang cara mengonfigurasi aturan firewall, lihat Menggunakan aturan firewall VPC.

Menyiapkan resource konektor klien

Ada dua jenis resource yang harus Anda siapkan:

- Layanan konektor klien: Menentukan konfigurasi umum untuk grup gateway klien.

- Gateway klien: Mengacu pada layanan konektor klien dan mengontrol wilayah tempat Anda ingin mengelola traffic pengguna.

Hanya satu layanan konektor klien per domain dan satu gateway

klien per region per layanan konektor klien yang diizinkan. Selain itu, Anda

hanya dapat menggunakan region berikut untuk menghosting layanan konektor klien dan

resource gateway: asia-east1, europe-west1, us-east1, dan us-central1.

Membuat layanan konektor klien

Konsol

Buka halaman admin IAP.

Klik CONNECTORS > ENABLE CLIENT CONNECTOR.

Masukkan jaringan VPC yang akan menerima traffic dari klien terkelola.

Pilih region tempat klien Anda dapat terhubung. Perhatikan bahwa gateway klien dibuat pada langkah ini, sehingga Anda tidak perlu membuat gateway dalam prosedur Membuat, memverifikasi, atau menghapus gateway klien.

Masukkan rentang alamat IP untuk aplikasi yang ingin dijangkau oleh konektor klien.

Klik ENABLE CLIENT CONNECTOR. Diperlukan waktu beberapa menit untuk membuat konektor.

gcloud

Jalankan perintah berikut:

gcloud beta beyondcorp client-connector services create CLIENT_CONNECTOR_SERVICE_NAME \ --project=CONSUMER_PROJECT \ --location=SERVICE_LOCATION \ --config-from-file=/path/to/file/config.json

dengan config.json adalah:

{

"ingress": {

"config": {

"transportProtocol": "TCP",

"destinationRoutes": [{

"address": "DESTINATION_ADDRESS",

"netmask": "DESTINATION_MASK"

}]

}

},

"egress": {

"peeredVpc": {

"networkVpc": "projects/CONSUMER_PROJECT/global/networks/CONSUMER_NETWORK"

}

}

}

Ganti kode berikut:

- CLIENT_CONNECTOR_SERVICE_NAME: Nama layanan konektor klien Anda.

- CONSUMER_PROJECT: ID project Anda yang menghosting

CONSUMER_NETWORK. - SERVICE_LOCATION: Region tempat membuat layanan konektor klien. Anda dapat menentukan salah satu wilayah berikut yang

didukung:

asia-east1,europe-west1,us-east1, danus-central1. - DESTINATION_ADDRESS: Alamat host subnet tujuan

yang menghosting aplikasi. Misalnya, jika aplikasi Anda menggunakan

10.0.0.0/28, alamatnya adalah10.0.0.0. - DESTINATION_MASK: Mask jaringan subnet tujuan yang menghosting aplikasi. Misalnya, jika aplikasi Anda menggunakan

10.0.0.0/28, mask-nya adalah255.255.255.240. - CONSUMER_NETWORK: Nama jaringan VPC yang terhubung ke aplikasi.

API

Jalankan perintah berikut:

curl -X POST \ -H "Authorization: Bearer $(gcloud auth print-access-token)" \ -H "Content-Type: application/json" \ -d @config.json \ https://beyondcorp.googleapis.com/v1/projects/CONSUMER_PROJECT/locations/SERVICE_LOCATION/clientConnectorServices?client_connector_service_id=CLIENT_CONNECTOR_SERVICE_NAME

dengan config.json adalah:

{

"ingress": {

"config": {

"transportProtocol": "TCP",

"destinationRoutes": [{

"address": "DESTINATION_ADDRESS",

"netmask": "DESTINATION_MASK"

}]

}

},

"egress": {

"peeredVpc": {

"networkVpc": "projects/CONSUMER_PROJECT/global/networks/CONSUMER_NETWORK"

}

}

}

Ganti kode berikut:

- DESTINATION_ADDRESS: Alamat host subnet tujuan

yang menghosting aplikasi. Misalnya, jika aplikasi Anda menggunakan

10.0.0.0/28, alamatnya adalah10.0.0.0. - DESTINATION_MASK: Mask jaringan subnet tujuan yang menghosting aplikasi. Misalnya, jika aplikasi Anda menggunakan

10.0.0.0/28, mask-nya adalah255.255.255.240. - CONSUMER_PROJECT: ID project Anda yang menghosting

CONSUMER_NETWORK. - CONSUMER_NETWORK: Nama jaringan VPC yang terhubung ke aplikasi.

- SERVICE_LOCATION: Region tempat membuat layanan konektor klien.

- CLIENT_CONNECTOR_SERVICE_NAME: Nama layanan konektor klien Anda.

Memverifikasi bahwa layanan konektor klien dibuat dengan mencantumkan layanan

Konsol

Buka halaman admin IAP.

Klik KONEKTOR. Konektor Anda akan tercantum di bagian Konektor klien dan akan memiliki tanda centang hijau untuk statusnya.

gcloud

Jalankan perintah berikut.

gcloud beta beyondcorp client-connector services list \ --project=CONSUMER_PROJECT \ --location=SERVICE_LOCATION

Ganti kode berikut:

- CONSUMER_PROJECT: ID project Anda yang menghosting

CONSUMER_NETWORK. - SERVICE_LOCATION: Region tempat membuat layanan konektor klien.

API

Jalankan perintah berikut:

curl -X GET \ -H "Authorization: Bearer $(gcloud auth print-access-token)" \ https://beyondcorp.googleapis.com/v1/projects/CONSUMER_PROJECT/locations/SERVICE_LOCATION/clientConnectorServices

Ganti kode berikut:

- CONSUMER_PROJECT: ID project Anda yang menghosting

CONSUMER_NETWORK. - SERVICE_LOCATION: Region tempat layanan konektor klien berada.

Opsional: Memperbarui layanan konektor klien

Konsol

Perbarui rute tujuan dengan menyelesaikan langkah-langkah berikut:

Buka halaman admin IAP.

Klik KONEKTOR.

Di bagian Konektor klien, klik ikon pensil di samping konektor klien yang ingin Anda perbarui.

Masukkan alamat host dan mask jaringan baru dari subnet tujuan yang menghosting aplikasi, lalu klik UPDATE CLIENT CONNECTOR.

gcloud

Perbarui rute tujuan dengan menjalankan perintah berikut:

gcloud beta beyondcorp client-connector services update CLIENT_CONNECTOR_SERVICE_NAME \ --project=CONSUMER_PROJECT \ --location=SERVICE_LOCATION \ --config-from-file=/path/to/file/config.json

dengan config.json adalah:

{

"ingress":{

"config":{

"destinationRoutes":[

{

"address":"NEW_DESTINATION_ADDRESS1",

"netmask":"NEW_DESTINATION_MASK1"

},

{

"address":"NEW_DESTINATION_ADDRESS2",

"netmask":"NEW_DESTINATION_MASK2"

}

]

}

}

}

Ganti kode berikut:

- CLIENT_CONNECTOR_SERVICE_NAME: Nama layanan konektor klien Anda.

- CONSUMER_PROJECT: ID project Anda yang menghosting

CONSUMER_NETWORK. - SERVICE_LOCATION: Region tempat layanan konektor klien berada.

- NEW_DESTINATION_ADDRESS1, NEW_DESTINATION_ADDRESS2: Alamat host baru dari subnet tujuan yang menghosting aplikasi.

- NEW_DESTINATION_MASK1, NEW_DESTINATION_MASK2: Mask jaringan baru untuk subnet tujuan.

API

Untuk memperbarui rute tujuan, jalankan perintah berikut:

curl -X PATCH \ -H "Authorization: Bearer $(gcloud auth print-access-token)" \ -H "Content-Type: application/json" \ -d @update.json \ https://beyondcorp.googleapis.com/v1/projects/CONSUMER_PROJECT/locations/SERVICE_LOCATION/clientConnectorServices/CLIENT_CONNECTOR_SERVICE_NAME?update_mask=ingress.config.destinationRoutes

Dengan update.json adalah:

{

"ingress":{

"config":{

"destinationRoutes":[

{

"address":"NEW_DESTINATION_ADDRESS1",

"netmask":"NEW_DESTINATION_MASK1"

},

{

"address":"NEW_DESTINATION_ADDRESS2",

"netmask":"NEW_DESTINATION_MASK2"

}

]

}

}

}

Ganti kode berikut:

- CONSUMER_PROJECT: ID project Anda yang menghosting

CONSUMER_NETWORK. - SERVICE_LOCATION: Region tempat layanan konektor klien berada.

- CLIENT_CONNECTOR_SERVICE_NAME: Nama layanan konektor klien Anda.

- NEW_DESTINATION_ADDRESS1, NEW_DESTINATION_ADDRESS2: Alamat host baru dari subnet tujuan yang menghosting aplikasi.

- NEW_DESTINATION_MASK1, NEW_DESTINATION_MASK2: Mask jaringan baru untuk subnet tujuan.

Opsional: Menghapus layanan konektor klien

Konsol

Buka halaman admin IAP.

Klik KONEKTOR.

Di bagian Client connector, klik ikon tempat sampah untuk menghapus gateway dan layanan konektor klien. Proses ini dapat memerlukan waktu beberapa menit.

gcloud

Jalankan perintah berikut.

gcloud beta beyondcorp client-connector services delete CLIENT_CONNECTOR_SERVICE_NAME \ --project CONSUMER_PROJECT \ --location SERVICE_LOCATION

Ganti kode berikut:

- CLIENT_CONNECTOR_SERVICE_NAME: Nama layanan konektor klien Anda.

- CONSUMER_PROJECT: ID project Anda yang menghosting

CONSUMER_NETWORK. - SERVICE_LOCATION: Region tempat layanan konektor klien berada.

API

Jalankan perintah berikut.

curl -X DELETE \ -H "Authorization: Bearer $(gcloud auth print-access-token)" \ https://beyondcorp.googleapis.com/v1/projects/CONSUMER_PROJECT/locations/SERVICE_LOCATION/clientConnectorServices/CLIENT_CONNECTOR_SERVICE_NAME

Ganti kode berikut:

- CONSUMER_PROJECT: ID project Anda yang menghosting

CONSUMER_NETWORK. - SERVICE_LOCATION: Region tempat layanan konektor klien berada.

- CLIENT_CONNECTOR_SERVICE_NAME: Nama layanan konektor klien Anda.

Membuat, memverifikasi, atau menghapus gateway klien

Konsol

Jika Anda menggunakan konsol untuk menyiapkan konektor klien, gateway klien akan dibuat saat Anda membuat layanan konektor klien di langkah sebelumnya.

Untuk memverifikasi bahwa gateway klien sudah aktif dan berjalan:

- Buka halaman admin IAP.

- Klik KONEKTOR. Konektor Anda, beserta gateway terkait, harus tercantum di bagian Konektor klien dan harus memiliki tanda centang hijau untuk statusnya.

Opsional: Untuk menghapus gateway klien, selesaikan langkah-langkah berikut.

Buka halaman admin IAP.

Klik KONEKTOR.

Di bagian Konektor klien, klik ikon pensil di samping konektor klien tempat Anda ingin menghapus gateway.

Hapus region dari layanan konektor dengan menghapus centang pada kotak region dari menu dropdown Gateway regions, lalu klik UPDATE CLIENT CONNECTOR.

gcloud

Buat gateway klien.

gcloud beta beyondcorp client-connector gateways create CLIENT_GATEWAY_NAME \ --project CONSUMER_PROJECT \ --location GATEWAY_LOCATION \ --client-connector-service \ projects/CONSUMER_PROJECT/locations/SERVICE_LOCATION/clientConnectorServices/CLIENT_CONNECTOR_SERVICE_NAME

Ganti kode berikut:

- CLIENT_GATEWAY_NAME: Nama gateway klien Anda.

- CONSUMER_PROJECT: ID project Anda yang menghosting

CONSUMER_NETWORK. - GATEWAY_LOCATION: Region tempat membuat gateway klien.

- SERVICE_LOCATION: Region tempat layanan konektor klien berada.

- CLIENT_CONNECTOR_SERVICE_NAME: Nama layanan konektor klien Anda.

Pastikan gateway klien sudah aktif dan berjalan.

gcloud beta beyondcorp client-connector gateways list \ --project CONSUMER_PROJECT \ --location GATEWAY_LOCATION

Ganti kode berikut:

- CONSUMER_PROJECT: ID project Anda yang menghosting

CONSUMER_NETWORK. - GATEWAY_LOCATION: Region tempat gateway klien berada.

- CONSUMER_PROJECT: ID project Anda yang menghosting

Opsional: Menghapus gateway klien.

gcloud beta beyondcorp client-connector gateways delete CLIENT_GATEWAY_NAME \ --project CONSUMER_PROJECT \ --location GATEWAY_LOCATION

Ganti kode berikut:

- CLIENT_GATEWAY_NAME: Nama gateway klien Anda.

- CONSUMER_PROJECT: ID project Anda yang menghosting

CONSUMER_NETWORK. - GATEWAY_LOCATION: Region tempat gateway klien berada.

API

Jalankan perintah berikut.

curl -X POST \ -H "Authorization: Bearer $(gcloud auth print-access-token)" \ -H "Content-Type: application/json" \ -d "{client_connector_service: \"projects/CONSUMER_PROJECT/locations/SERVICE_LOCATION/clientConnectorServices/CLIENT_CONNECTOR_SERVICE_NAME\"}" \ https://beyondcorp.googleapis.com/v1/projects/CONSUMER_PROJECT/locations/GATEWAY_LOCATION/clientGateways?client_gateway_id=CLIENT_GATEWAY_NAMEGanti kode berikut:

- CONSUMER_PROJECT: ID project Anda yang menghosting

CONSUMER_NETWORK. - SERVICE_LOCATION: Region tempat layanan konektor klien berada.

- CLIENT_CONNECTOR_SERVICE_NAME: Nama layanan konektor klien Anda.

- GATEWAY_LOCATION: Region tempat membuat gateway klien.

- CLIENT_GATEWAY_NAME: Nama gateway klien Anda.

Langkah ini dapat memerlukan waktu beberapa menit.

- CONSUMER_PROJECT: ID project Anda yang menghosting

Pastikan gateway klien sudah aktif dan berjalan.

curl -X GET \ -H "Authorization: Bearer $(gcloud auth print-access-token)" \ https://beyondcorp.googleapis.com/v1/projects/CONSUMER_PROJECT/locations/GATEWAY_LOCATION/clientGateways

Ganti kode berikut:

- CONSUMER_PROJECT: ID project Anda yang menghosting

CONSUMER_NETWORK. - GATEWAY_LOCATION: Region tempat gateway klien berada.

- CONSUMER_PROJECT: ID project Anda yang menghosting

Opsional: Menghapus gateway klien.

curl -X DELETE \ -H "Authorization: Bearer $(gcloud auth print-access-token)" \ https://beyondcorp.googleapis.com/v1/projects/CONSUMER_PROJECT/locations/GATEWAY_LOCATION/clientGateways/CLIENT_GATEWAY_NAME

Ganti kode berikut:

- CONSUMER_PROJECT: ID project Anda yang menghosting

CONSUMER_NETWORK. - GATEWAY_LOCATION: Region tempat gateway konektor klien berada.

- CLIENT_GATEWAY_NAME: Nama gateway klien Anda.

- CONSUMER_PROJECT: ID project Anda yang menghosting

Menyiapkan kebijakan akses kontekstual

Tentukan Prinsipal atau buat grup pengguna. Identifikasi pengguna yang memerlukan akses ke aplikasi non-web yang dilindungi. Atau, Anda dapat membuat grup pengguna untuk menyederhanakan konfigurasi dan pengelolaan.

Opsional: Buat tingkat akses di Access Context Manager untuk menentukan aturan kontekstual, yang dapat Anda gunakan untuk membatasi akses ke aplikasi.

Konfigurasikan kebijakan IAM untuk resource layanan konektor klien, dan berikan akun utama atau grup pengguna peran Pengguna Layanan Konektor Klien Cloud BeyondCorp (

roles/beyondcorp.clientConnectorServiceUser) yang diperlukan untuk mengakses aplikasi non-web. Secara opsional, Anda dapat menentukan kondisi IAM untuk menyediakan peran hanya jika tingkat akses terpenuhi. Untuk memperbarui kebijakan IAM untuk resource, Anda dapat menggunakan konsol atau API.Di konsol, selesaikan langkah-langkah berikut:

- Buka halaman admin IAP.

- Klik APPLICATIONS.

- Jika sebelumnya belum mengonfigurasi layar izin OAuth, Anda harus melakukannya untuk menyelesaikan langkah ini. Di bagian CONNECT NEW APPLICATION, pilih konektor Anda di bagian Non-Web Applications.

- Di jendela yang terbuka, klik TAMBAHKAN AKUN UTAMA.

- Berikan peran

Cloud BeyondCorp Client Connector Service User(roles/beyondcorp.clientConnectorServiceUser) kepada akun utama atau grup pengguna, yang diperlukan untuk mengakses aplikasi non-web. Secara opsional, Anda dapat menentukan tingkat akses untuk menyediakan peran hanya jika tingkat akses terpenuhi. Untuk menentukan tingkat akses, Anda harus menjadi Administrator Organisasi atau memiliki izinviewdaneditke tingkat akses organisasi. - Klik SIMPAN.

Memperbarui kebijakan IAM

Konsol

- Buka halaman admin IAP.

- Klik tab APPLICATIONS, dan dalam daftar Resource, luaskan Non-Web Applications.

- Pilih konektor klien Anda. Bagian dengan izin IAM yang terkait dengan konektor Anda akan terbuka.

- Anda dapat memperbarui kebijakan IAM yang terkait dengan konektor klien di bagian yang terbuka.

gcloud

Baca kebijakan yang ada. Metode

getIamPolicy()membaca kebijakan IAM yang ada untuk resource layanan konektor klien ke dalampolicy.json.gcloud beta beyondcorp client-connector services get-iam-policy CLIENT_CONNECTOR_SERVICE_NAME \ --project=CONSUMER_PROJECT \ --location=SERVICE_LOCATION > policy.json

Ganti kode berikut:

- CLIENT_CONNECTOR_SERVICE_NAME: Nama layanan konektor klien Anda.

- CONSUMER_PROJECT: ID project Anda yang menghosting

CONSUMER_NETWORK. - SERVICE_LOCATION: Region tempat layanan konektor klien berada.

Edit kebijakan yang ditampilkan. Perbarui binding di

policy.jsonuntuk menyertakan penetapan peran IAM baru. Anda dapat melakukannya di editor teks atau secara terprogram. Contoh:{ "bindings": [ { "role": "roles/beyondcorp.clientConnectorServiceUser", "members": [ "user:EXAMPLE_USER@EXAMPLE.COM", "group:EXAMPLE_GROUP@EXAMPLE.COM", ], "condition": { "expression": "'accessPolicies/POLICY_NAME/accessLevels/LEVEL_NAME' in request.auth.access_levels", "title": "CONDITION_NAME" } } ] }Ganti kode berikut:

- POLICY_NAME: Nama numerik kebijakan akses Access Context Manager Anda.

- LEVEL_NAME: Nama tingkat akses Access Context Manager Anda.

- CONDITION_NAME: Teks judul untuk kondisi IAM.

Tulis kebijakan yang telah diperbarui. Anda dapat menggunakan metode

setIamPolicy()untuk menulis kebijakan IAM yang telah diperbarui. Contoh:gcloud beta beyondcorp client-connector services set-iam-policy CLIENT_CONNECTOR_SERVICE_NAME policy.json \ --project=CONSUMER_PROJECT \ --location=SERVICE_LOCATION

Ganti kode berikut:

- CLIENT_CONNECTOR_SERVICE_NAME: Nama layanan konektor klien Anda.

- CONSUMER_PROJECT: ID project Anda yang menghosting

CONSUMER_NETWORK. - SERVICE_LOCATION: Region tempat layanan konektor klien berada.

API

Baca kebijakan yang ada. Metode

getIamPolicy()membaca kebijakan IAM yang ada untuk resource layanan konektor klien ke dalampolicy.json.curl -X GET \ -H "Authorization: Bearer $(gcloud auth print-access-token)" \ -H "Content-Type: application/json" \ https://beyondcorp.googleapis.com/v1/projects/CONSUMER_PROJECT/locations/SERVICE_LOCATION/clientConnectorServices/CLIENT_CONNECTOR_SERVICE_NAME:getIamPolicy > policy.json

Ganti kode berikut:

- CONSUMER_PROJECT: ID project Anda yang menghosting

CONSUMER_NETWORK. - SERVICE_LOCATION: Region tempat layanan konektor klien berada.

- CLIENT_CONNECTOR_SERVICE_NAME: Nama layanan konektor klien Anda.

- CONSUMER_PROJECT: ID project Anda yang menghosting

Edit kebijakan yang ditampilkan. Perbarui binding di

policy.jsonuntuk menyertakan penetapan peran IAM baru. Anda dapat melakukannya di editor teks atau secara terprogram. Contoh:{ "policy": { "bindings": [ { "role": "roles/beyondcorp.clientConnectorServiceUser", "members": [ "user:EXAMPLE_USER@EXAMPLE.COM", "group:EXAMPLE_GROUP@EXAMPLE.COM", ], "condition": { "expression": "'accessPolicies/POLICY_NAME/accessLevels/LEVEL_NAME' in request.auth.access_levels", "title": "CONDITION_NAME" } } ] } }Ganti kode berikut:

- POLICY_NAME: Nama numerik kebijakan akses Access Context Manager Anda.

- LEVEL_NAME: Nama tingkat akses Access Context Manager Anda.

- CONDITION_NAME: Teks judul untuk kondisi IAM.

Tulis kebijakan yang telah diperbarui. Anda dapat menggunakan metode

setIamPolicy()untuk menulis kebijakan IAM yang telah diperbarui. Contoh:curl -X POST \ -H "Authorization: Bearer $(gcloud auth print-access-token)" \ -H "Content-Type: application/json" \ -d @policy.json \ https://beyondcorp.googleapis.com/v1/projects/CONSUMER_PROJECT/locations/SERVICE_LOCATION/clientConnectorServices/CLIENT_CONNECTOR_SERVICE_NAME:setIamPolicy

Ganti kode berikut:

- CONSUMER_PROJECT: ID project Anda yang menghosting

CONSUMER_NETWORK. - SERVICE_LOCATION: Region tempat layanan konektor klien berada.

- CLIENT_CONNECTOR_SERVICE_NAME: Nama layanan konektor klien Anda.

- CONSUMER_PROJECT: ID project Anda yang menghosting

Menginstal agen konektor klien di perangkat endpoint (Windows atau macOS)

Aktifkan ekstensi Verifikasi Endpoint dengan mengikuti langkah-langkah di Menyiapkan Verifikasi Endpoint di perangkat Anda.

Setelah Verifikasi Endpoint siap dan berjalan, ekstensi Verifikasi Endpoint untuk pengguna yang diperbarui akan menampilkan tombol MULAI KONEKSI. Untuk mengakses aplikasi non-web yang dilindungi, pengguna dapat mengklik tombol MULAI KONEKSI.

Saat pengguna memulai koneksi untuk pertama kalinya, Verifikasi Endpoint akan meminta pengguna untuk mendownload dan menginstal biner konektor klien. Atau, Anda dapat mendownload biner konektor klien di URL berikut:

Setelah koneksi dibuat, pengguna dapat mengakses resource yang dilindungi. Pengguna dapat memilih untuk mengakhiri koneksi dengan mengklik tombol END CONNECTION.

Pemecahan masalah

Jika Anda mengalami masalah saat menggunakan konektor klien, informasi berikut memberikan langkah-langkah pemecahan masalah yang mungkin dapat menyelesaikan masalah Anda.

Anda tidak dapat mengakses aplikasi

Gateway konektor klien sedang berjalan dan koneksi berhasil dibuat, tetapi Anda masih tidak dapat menjangkau aplikasi.

Berikut adalah alasan paling umum, dan kemungkinan solusi, untuk masalah ini:

Anda tidak mengiklankan rentang IP yang dialokasikan di Cloud VPN. Jika Anda menggunakan Cloud VPN untuk terhubung ke aplikasi non-Google Cloud, pastikan Anda juga mengiklankan rentang IP yang dialokasikan untuk Akses Layanan Pribadi ke router peer melalui Border Gateway Protocol (BGP). Untuk mengetahui informasi selengkapnya tentang cara melakukannya, lihat Menentukan iklan di Cloud Router.

Anda menentukan alamat dan mask yang salah di rute tujuan. Pastikan bit yang disamarkan adalah nol saat memberikan alamat. Misalnya,

10.0.10.1adalah alamat yang tidak valid untuk diberikan dengan mask jaringan255.255.255.0 (/24). Alamat yang benar adalah10.0.10.0.Kemungkinan konflik IP antara rentang IP yang dialokasikan untuk Akses Layanan Pribadi dan subnet IP yang digunakan oleh jaringan yang menghosting aplikasi. Pastikan rentang ini saling eksklusif. Masalah ini paling sering terlihat saat aplikasi dihosting di jaringan non-Google Cloud.

Anda menerima pesan Unable to connect to the network

Jika Anda menerima pesan Unable to connect to the network. Check your network

connection and try again., koneksi internet di perangkat Anda tidak aktif.

Solusi: Pastikan koneksi internet Anda aktif, lalu coba hubungkan lagi.

Log audit

Jika Anda adalah admin, Anda dapat melihat log audit Chrome Enterprise Premium, termasuk log audit konektor klien, di halaman Logging di konsol Google Cloud. Untuk mengetahui informasi selengkapnya, lihat Logging audit layanan Chrome Enterprise Premium.

Jika Anda adalah pengguna akhir, Anda dapat mengakses log koneksi dengan menyelesaikan langkah-langkah berikut:

- Klik kanan pada ekstensi Verifikasi Endpoint di browser.

- Klik Opsi.

- Pilih tingkat perincian untuk tingkat log. Secara default, tingkat perincian ditetapkan ke Info.

- Klik Tampilkan Log.

Langkah selanjutnya

- Chrome Enterprise Premium API

- gcloud beta beyondcorp

- Mengamankan aplikasi non-Google Cloud menggunakan konektor aplikasi