APT45: 北朝鮮のデジタル軍事機構

Mandiant

※この投稿は米国時間 2024 年 7 月 26 日に、Google Cloud blog に投稿されたものの抄訳です。

概要

-

APT45 は、2009 年より長期にわたってスパイ活動を行っている、ある程度の巧妙さを身につけた北朝鮮のサイバー活動グループです。

-

APT45 は徐々に金銭目的の活動を拡大しています。ランサムウェアの開発とデプロイが疑われるこのグループは、北朝鮮のその他の活動グループとは一線を画しています。

-

APT45 および同グループとの関係が疑われる活動クラスタは、TEMP.Hermit や APT43 のような北朝鮮の類似活動グループとは別のマルウェア ファミリーの系列と強く関係しています。

-

朝鮮民主主義人民共和国(DPRK、北朝鮮)の活動をしていると評価されたグループの中でも、APT45 は重要なインフラストラクチャを標的とした攻撃を最も頻繁に行っています。

概要

Mandiant は高い確度で、APT45 は北朝鮮の利益を支援している、ある程度の巧妙さを身につけたサイバー活動グループだと評価しています。少なくとも 2009 年より、APT45 は北朝鮮国家の地政学的利益の変化に合わせてさまざまなサイバー活動を行ってきました。APT45 の初期に見られた活動は政府機関や防衛産業に対するスパイ活動でしたが、金融業界を標的とするなど、金銭目的の活動にその範囲を拡げています。また、APT45 がランサムウェアの開発に関与していることが、中程度の確度で評価されています。さらに、COVID-19(新型コロナウイルス感染症)のパンデミックの初期段階には、北朝鮮に関連する複数のグループが医療業界や製薬業界に焦点を合わせましたが、APT45 は他の活動グループよりも長期にわたってこの分野を標的にし続けており、関連情報を収集する継続的な任務を帯びていることが示唆されています。これとは別に、APT45 は核関連組織に対する活動も行っており、北朝鮮の優先事項を支援する役割があることを裏付けています。

標的の変化と活動の拡大

北朝鮮に関連する活動グループによる他のサイバー脅威活動と同様に、APT45 の活動の変化には北朝鮮の優先事項の変化が反映されています。マルウェア サンプルによると、同グループは 2009 年には活動を活発化させていましたが、2017 年から政府機関や防衛産業に重点を置いていることが確認されています。2019 年に確認された活動は、核問題とエネルギーに対する平壌の継続的な関心に沿ったものでした。金銭目的の活動が APT45 の現在の任務の重点かどうかは不明ですが、ランサムウェアへの関心が疑われる点において、このグループは北朝鮮の他の活動グループとは異なっています。入手可能な情報を踏まえて考えると、APT45 は自らの活動を支えるためだけでなく、北朝鮮の他の国家的優先事項の資金を生み出すために、金銭目的のサイバー犯罪を遂行している可能性があります。

金融セクター

北朝鮮に関連する他のアクターと同様に、APT45 の標的には金融セクターも含まれます。2016 年、APT45 はおそらく RIFLE を利用して韓国の金融機関を標的としました。少なくとも、APT45 が南アジアの銀行をスピア フィッシングしていることが確認された 2021 年までは、直接標的とすることが続いています。

重要なインフラストラクチャ

2019 年、APT45 はインドのクダンクラム原子力発電所などの原子力研究施設や原子力発電所を直接標的としました。これは、重要なインフラストラクチャを標的とした北朝鮮のサイバー活動の中で、一般に知られることとなった数少ない事例の一つとなりました。

国内の知識不足に対処するための知的財産の窃盗

2020 年 9 月、APT45 は多国籍企業の作物学部門を標的としました。これはおそらく、COVID-19 の伝染懸念に関連した国境貿易の閉鎖に伴う農業生産不足の悪化に起因しています。

2021 年に北朝鮮で COVID-19 の流行が疑われたとき、APT45 を含む、北朝鮮に関連する複数の活動グループが医療業界および製薬業界に攻撃の重点を置いていました。

確認された APT45 の活動からは、2023 年には医療関連研究に継続的な関心があり、関連する標的にリソースを継続して割り当てていることが示唆されています。

ランサムウェア使用の可能性

Mandiant は、APT45 の関与が疑われるものの確証が得られていない複数のクラスタを追跡しています。公開されているレポートによると、これらのクラスタはランサムウェアを使用して、活動資金を調達したり、政府のために収益を上げたりしているものと見られています。Mandiant は、APT45 によるこうしたランサムウェアの使用を確認できていませんが、彼らは資金を調達するために多様なスキームを採用しているため、その可能性は高いと考えています。

-

2022 年、米国サイバーセキュリティ インフラストラクチャ セキュリティ庁は、北朝鮮政府の支援を受けたアクターが、MAUI ランサムウェアを使用して医療および公衆衛生セクターを標的にしていることを報告しました。

2021年、Kaspersky は、Mandiant が追跡したランサムウェアが SHATTEREDGLASS だと特定されたことを報告しました。これは、APT45 クラスタであることが疑われる組織によって使用されています。

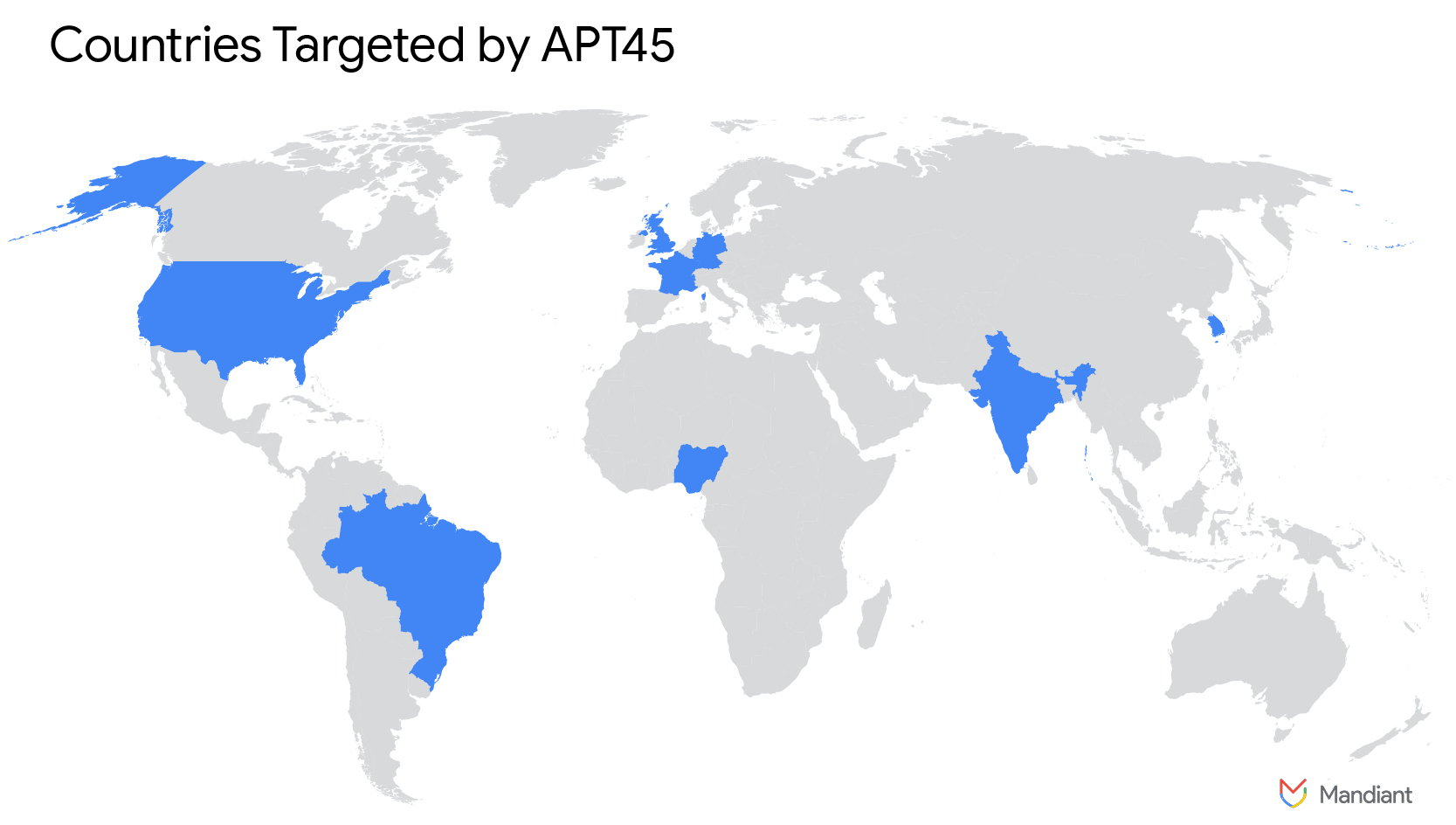

図 1: APT45 が標的とした国

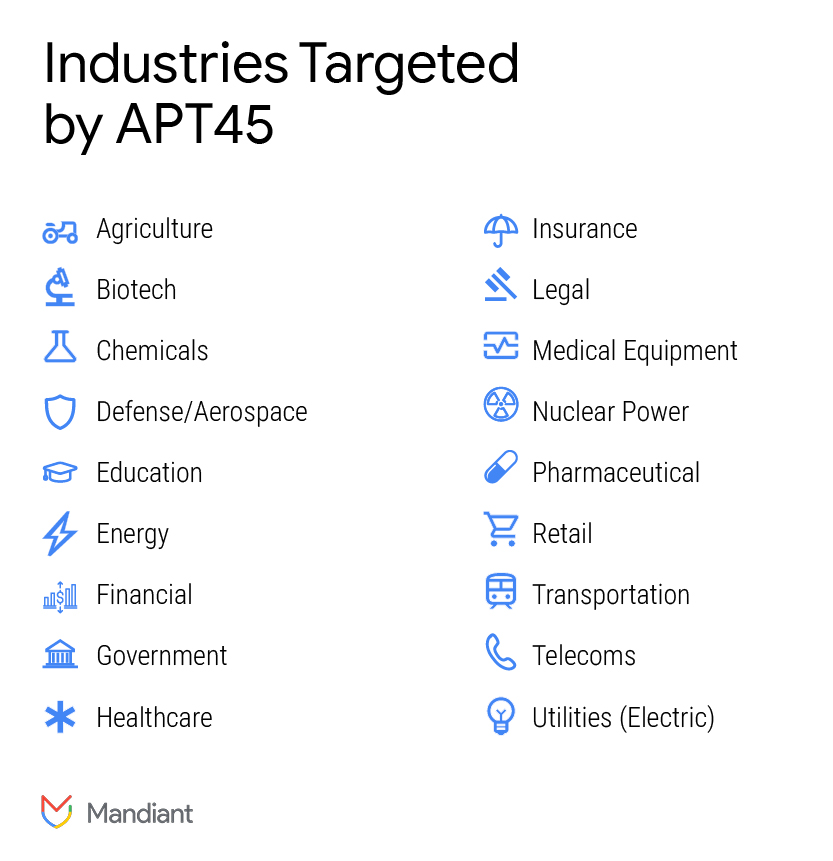

図 2: APT45 が標的とした産業

マルウェア

APT45 は、3PROXY などの一般に公開されているツール、ROGUEEYE などの一般に公開されているマルウェアを改変したマルウェア、そしてカスタムのマルウェア ファミリーを組み合わせて使用しています。北朝鮮のほとんどの活動グループと同様に APT45 のマルウェアにも、コードの再利用、独自のカスタム エンコーディング、パスワードなど、明確な共通の特徴が徐々に表れています。APT45 は、北朝鮮の他の活動クラスタとは比較的異なるマルウェア ツールのライブラリを利用しています。

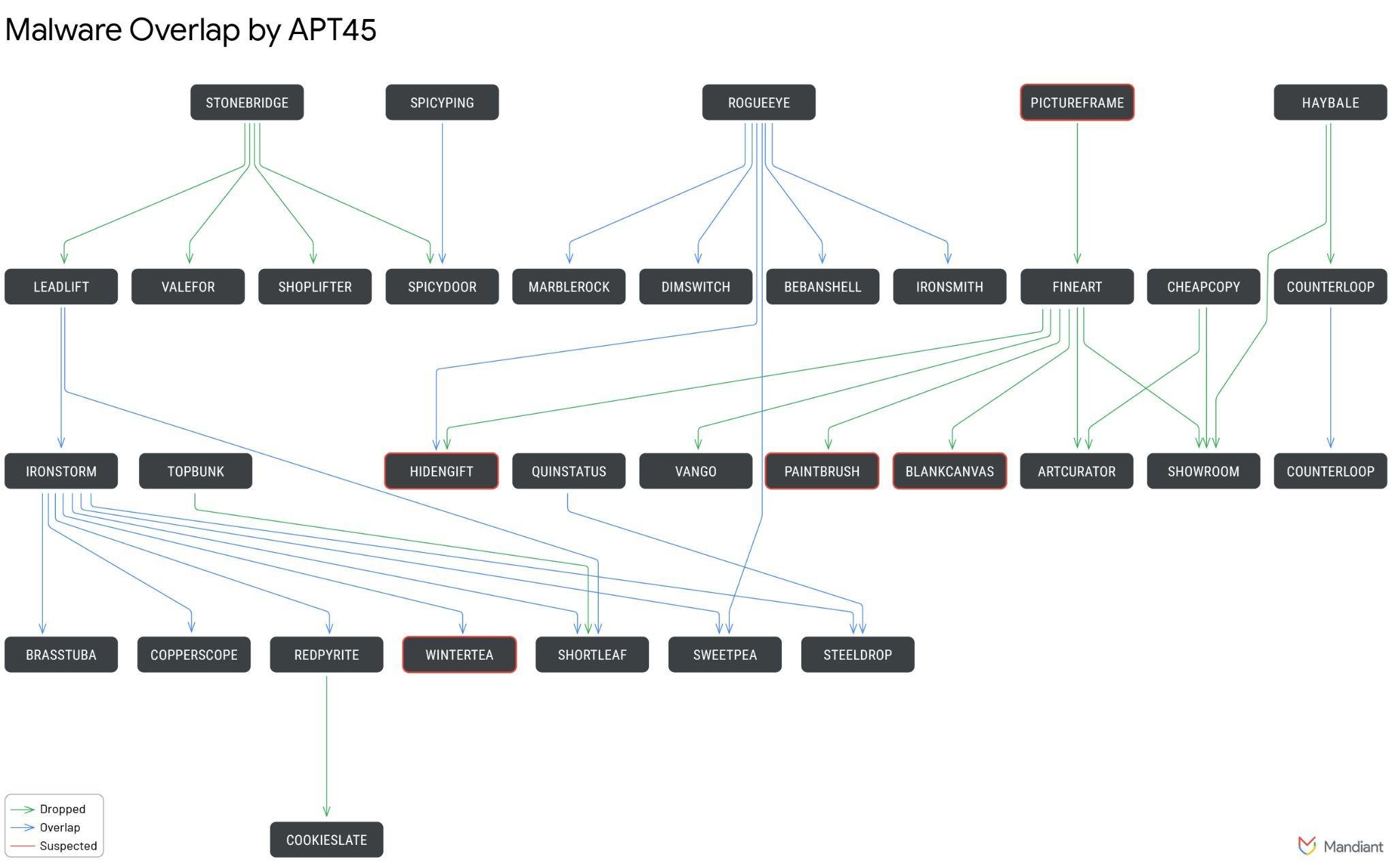

図3: APT45 マルウェアのオーバーラップ

追跡されている他の活動グループの帰属とつながり

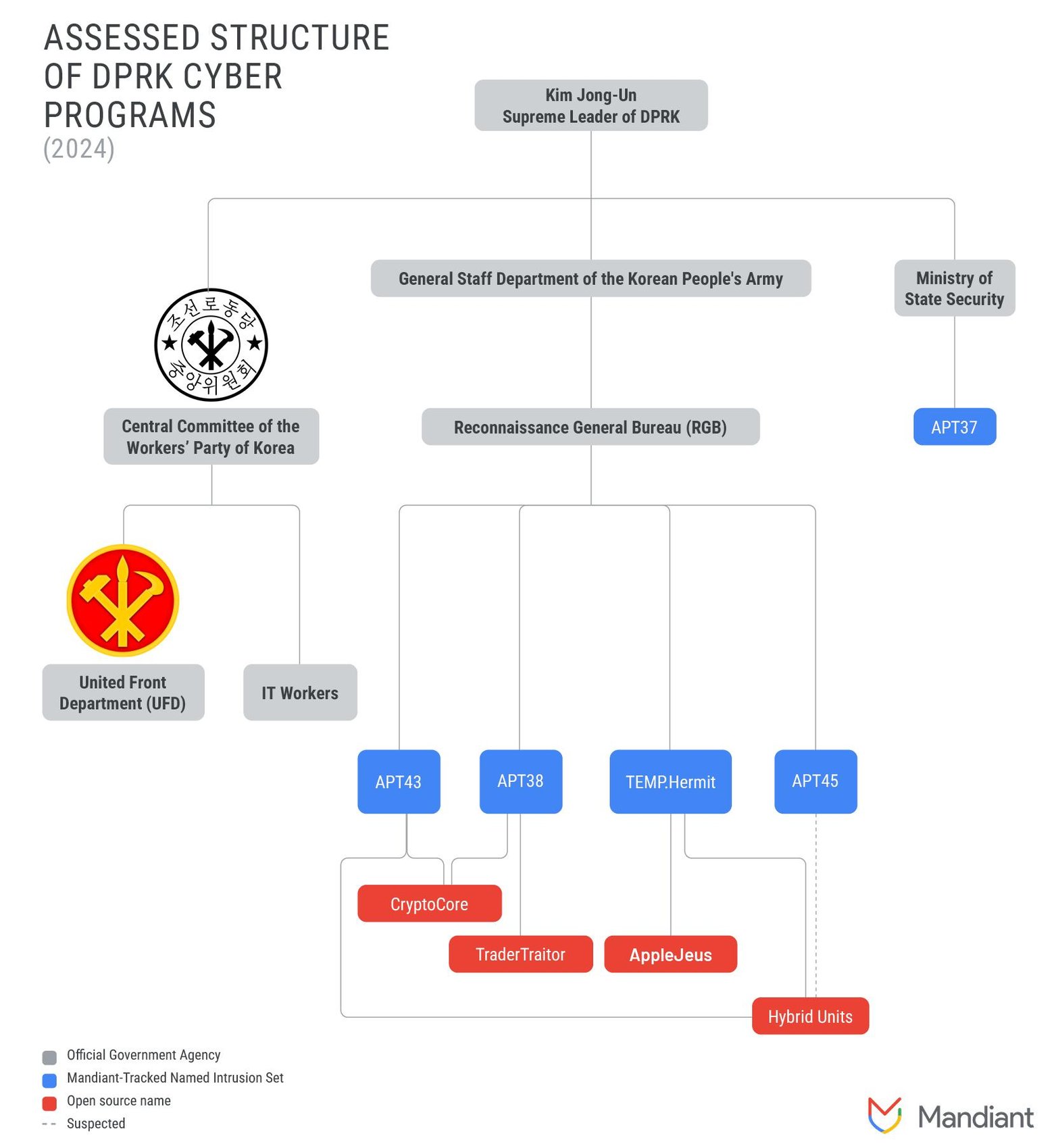

Mandiant は高い確度で、APT45 は北朝鮮政府を支える脅威活動を行う、国家の支援を受けたサイバー活動グループだと評価しています。私たちはまた、APT45 は特に北朝鮮の偵察総局(RGB)に帰属していると、中程度の確度で評価しています。

APT45 に帰属すると Mandiant が評価した活動グループとして、「Andariel」、「Onyx Sleet」、「Stonefly」、「Silent Chollima」が公に報告されています。また、このグループの活動は、「Lazarus Group」につながっていると頻繁に報告されています。

図4: 2024 年に評価された北朝鮮のサイバー活動グループ構成

今後の展望

APT45 は北朝鮮で最も長く活動しているサイバー活動グループの一つです。その活動は、政府機関や防衛機関に対する古典的なサイバー エスピオナージから医療や作物学などに対する活動へ変化すると同時に、政府の地政学的優先事項が反映されています。情報収集と並行して行われる金銭目的の活動は北朝鮮のサイバー活動の特徴となっており、APT45 はこの 2 つの任務を継続するものと予想されています。北朝鮮が国力を維持する手段としてサイバー活動に依存するようになったため、APT45 などの北朝鮮のサイバー活動グループが実施する活動には、同国指導部の優先事項の変化が表れる可能性があります。

謝辞

Mandiant Advanced Practices、Mandiant FLARE、Mandiant Validation、FBI Kansas City に心より感謝します。

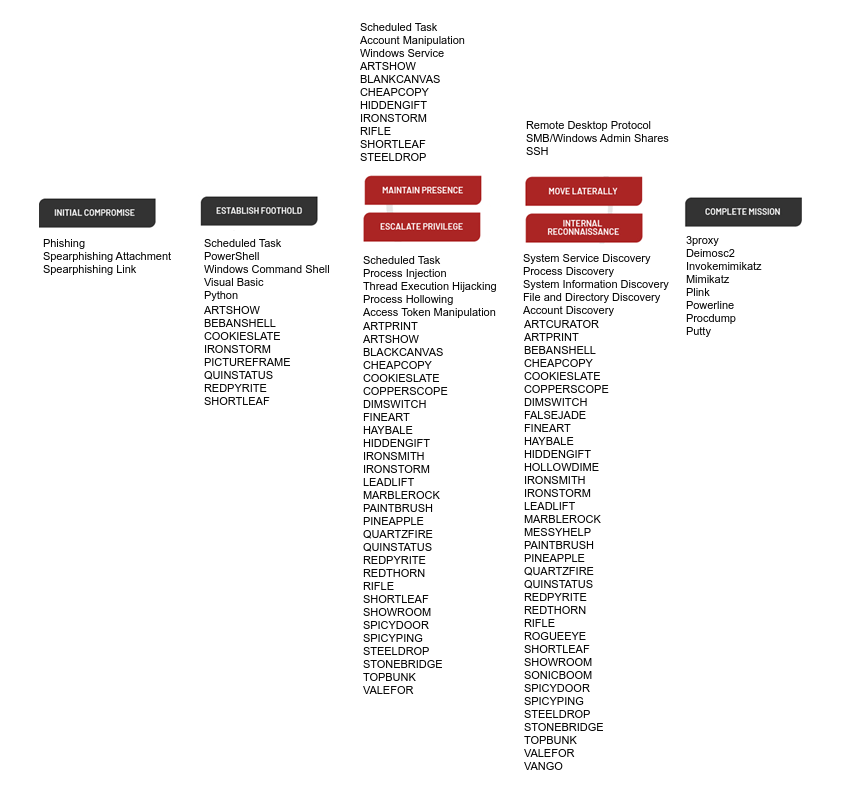

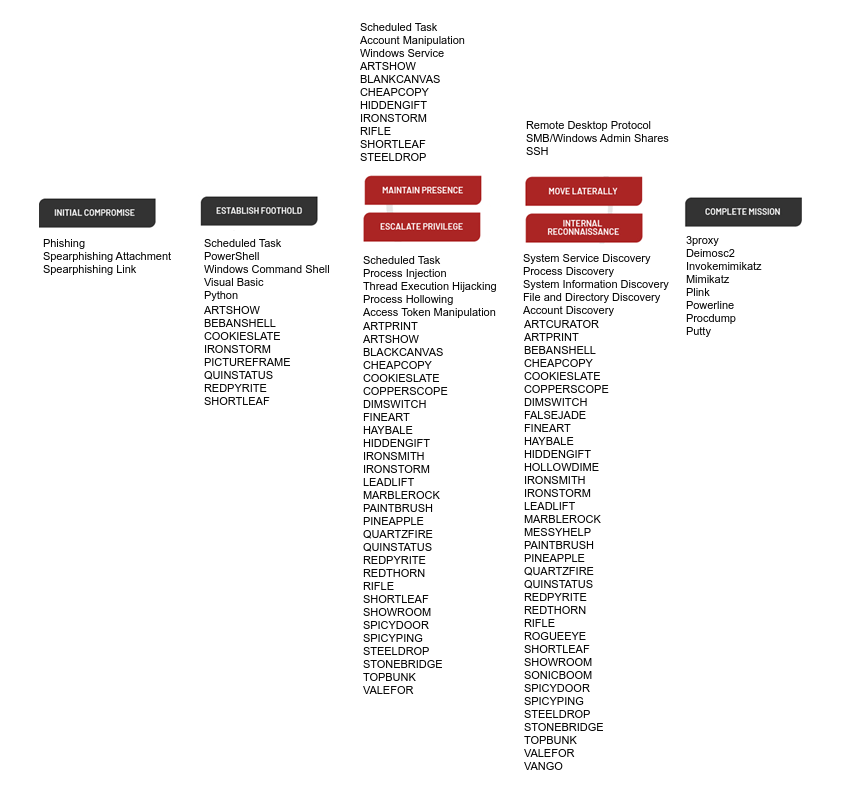

技術に関する付録: 攻撃のライフサイクル

図 5: 攻撃のライフサイクル

技術に関する付録: APT45 のセキュリティ侵害インジケーター

登録済みユーザーの方は、APT45 関連のセキュリティ侵害インジケーターを備えた GTI コレクションを利用できるようになりました。

-Mandiant、執筆者: Taylor Long、Jeff Johnson、Alice Revelli、Fred Plan、Michael Barnhart